3.6.2.2 Test de fonctionnement de Snort

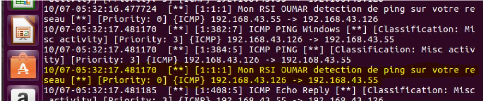

Il suffit de lancer la commande Ping sur l'adresse IP de la

machine sur laquelle nous avons installé Snort. La figure

3.23 montre la détection de la commande ping par Snort.

Chapitre 3. Implémentation de la solution 3.6.

Installation et configuration d'un IDS Snort

FIGURE 3.24 - Détection de ping

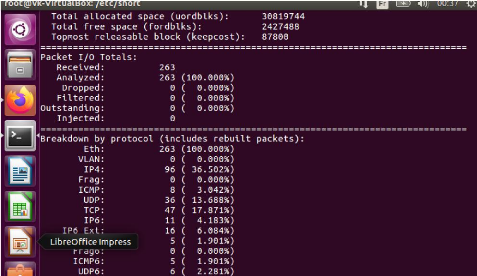

La Figure 3.25 montre le résultat

statistique d'analyse de Snort sur le réseau. Ici, nous avons

Received :263 donc 263 paquets reçus et analyser par

Snort. On peut aussi voir les différents protocoles utiliser avec leurs

statistiques.

FIGURE 3.25 - Interface de supervision du réseau

|