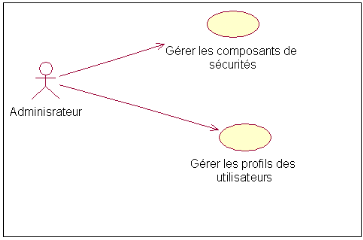

3.3.9. Conception

du cas d'utilisation « Gestion des utilisateurs»

L'administrateur système est tenu d'affecter un droit

d'accès à tout utilisateur de l'application et ceci afin de

maintenir la sécurité comme le montre le diagramme

ci-dessous.

Figure 3.21 -Diagramme de cas d'utilisation de

l'administrateur-

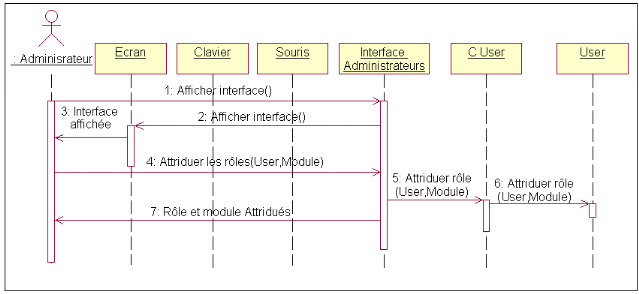

Pour distinguer entre les exploitants du système,

l'administrateur procède à l'affectation des permissions comme le

montre la figure 3.22.

Figure3.22 -Diagramme de séquences « gestion des

profils des utilisateurs »-

|