1.3.3. L'installation du

Système de Détection des Intrusion (IDS)

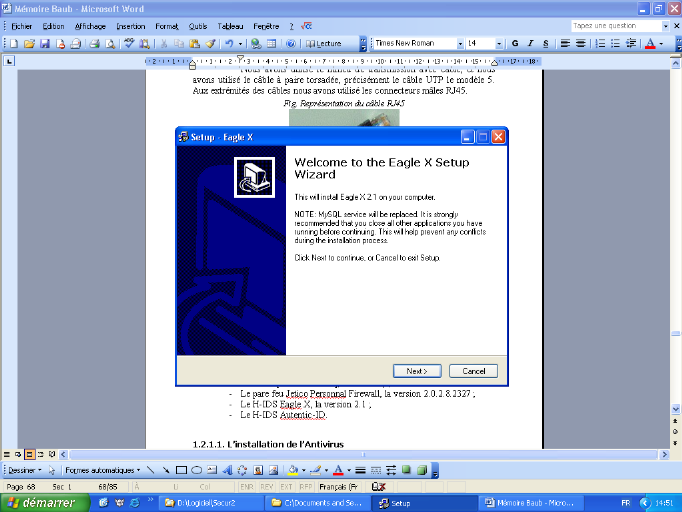

Pour ce qui est du système de détection des

instruisions, nous allons simplement donner les étapes de l'installation

du H-IDS Eagle X.

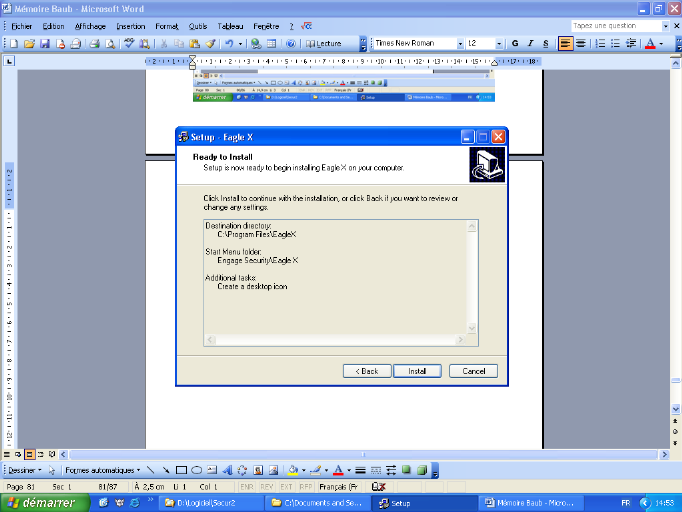

Fig.2.2.1 : l'étape 2.2.1 dans l'installation

du système de sécurité informatique ITI GOMBE

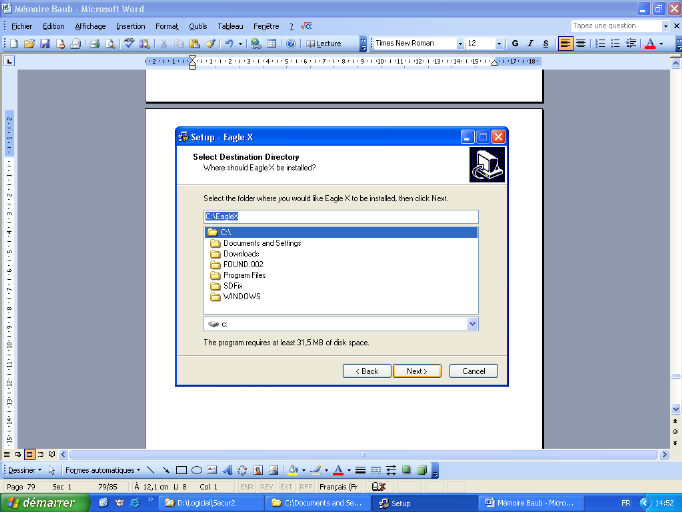

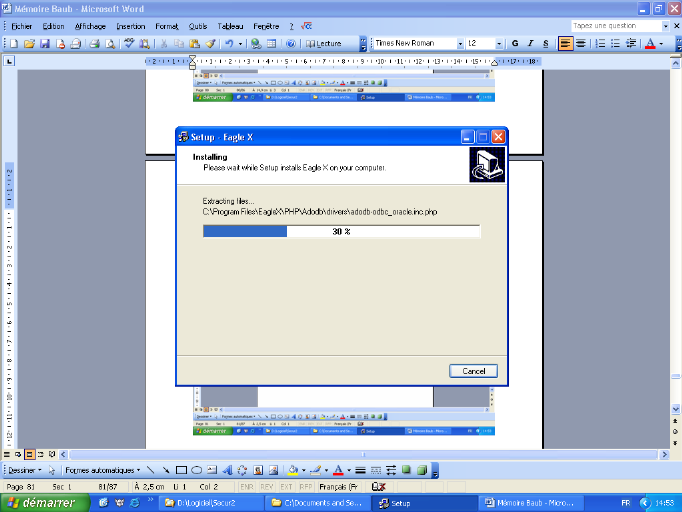

Fig.2.2.2 : l'étape 2.2.2 dans l'installation

du système de sécurité informatique ITI GOMBE

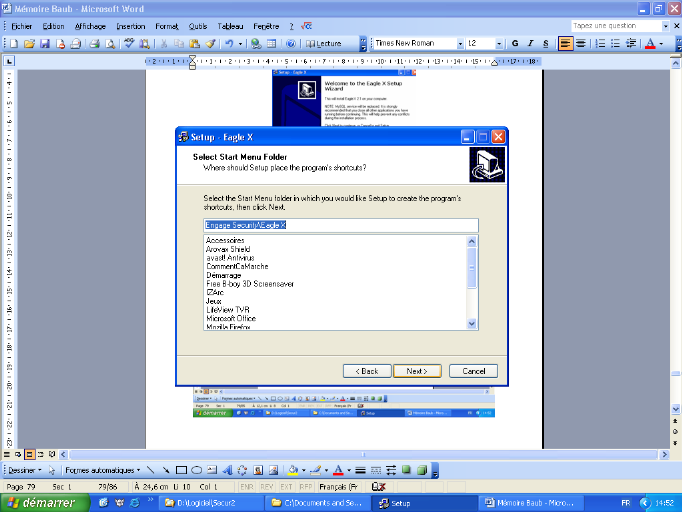

Fig.2.2.3 : l'étape 2.2.3 dans l'installation

du système de sécurité informatique ITI GOMBE

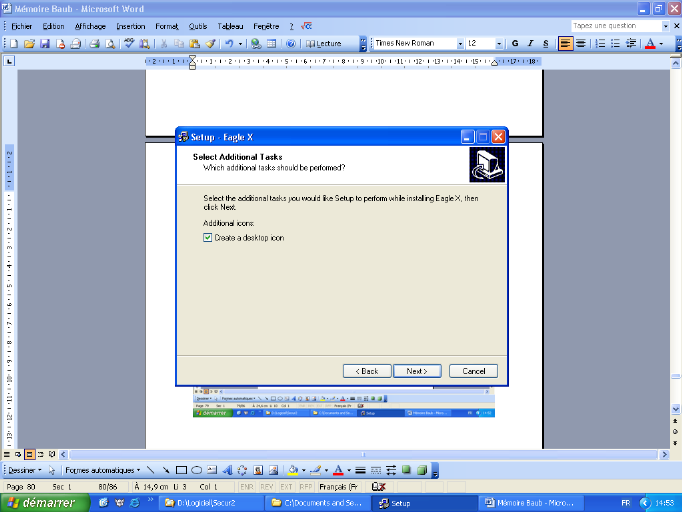

Fig.2.2.4 : l'étape 2.2.4 dans l'installation

du système de sécurité informatique ITI GOMBE

Fig.2.2.5 : l'étape 2.2.5 dans l'installation

du système de sécurité informatique ITI GOMBE

Fig.2.2.6 : l'étape 2.2.6 dans l'installation

du système de sécurité informatique ITI GOMBE

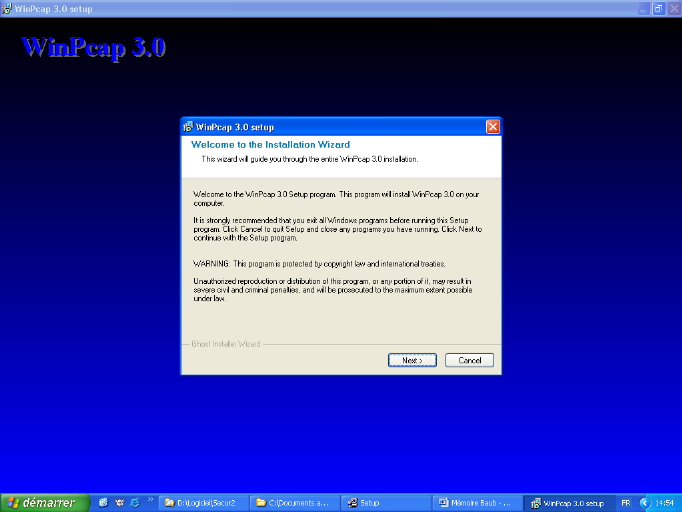

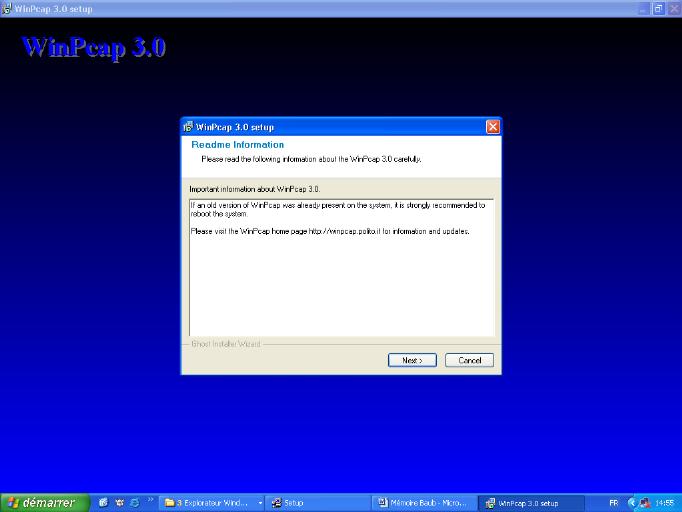

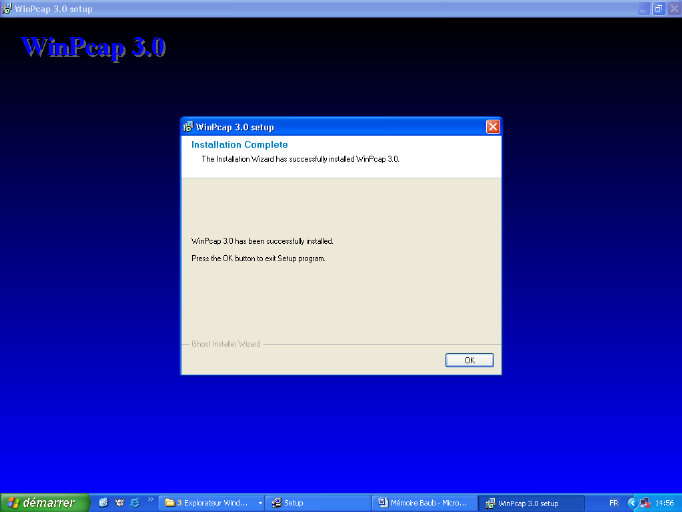

A la fin de la première étape lors de

l'installation du logiciel Eagle X, il y a une deuxième partie qui nous

demande d'installer le logiciel WinPacp 3.0 qui est incorporé dans le

logiciel Eagle X.

Fig.2.2.7 : l'étape 2.2.7 dans l'installation

du système de sécurité informatique ITI GOMBE

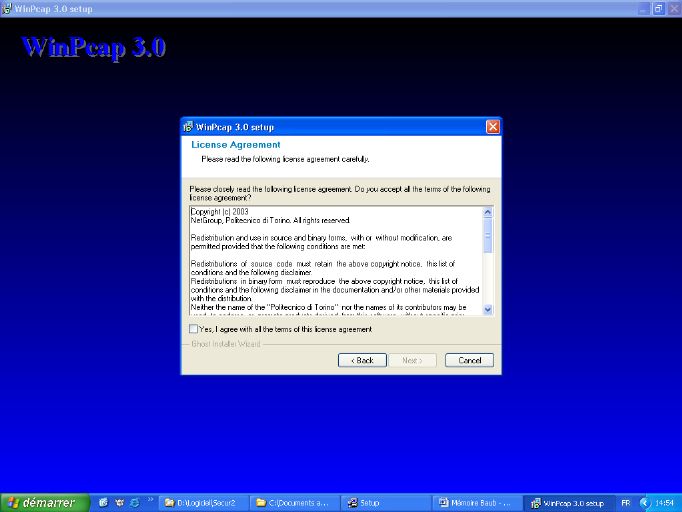

Fig.2.2.8 : l'étape 2.2.8 dans l'installation

du système de sécurité informatique ITI GOMBE

Fig.2.2.9 : l'étape 2.2.9 dans l'installation

du système de sécurité informatique ITI GOMBE

Fig.2.2.10 : l'étape 2.2.10 dans

l'installation du système de sécurité informatique ITI

GOMBE

|