IV.4.3 Configuration d'un FAI DHCP sur un routeur

Cisco

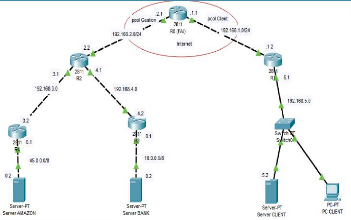

Dans cette topologie, on va configurer un DHCP sur le routeur

R0 qui se situe sur internet beaucoup plus le comparer avec un FAI et on va

configurer les routeurs R2 et R1 afin qu'ils reçoivent leurs adresses IP

en provenance du FAI, donc du routeur R0.

Chapitre IV Sécuriser un réseau bancaire avec la

blockchain

[98]

Figure IV- 25: Insertion d'un fournisseur

d'accès à Internet

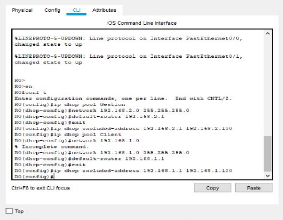

On va donc se connecter sur R0, la 1ère

étape c'est donné un nom pour le pool du DHCP. L'un s'est pool

Gestion et L'autre c'est la pool Client ; on lui assigne le réseau

192.168.2.0/24 pour pool Gestion avec une route par défaut qui sera

l'interface vers le réseau privée 192.168.2.1 et le réseau

192.168.1.0/24 pour pool Client avec une route par défaut 192.168.1.1.

En mode configuration globale, on va exclure les 100 premiers IP pour qu'on

voit bien la modification car actuellement le routeur R2 a l'IP 192.168.2.2 et

le routeur R1 a l'IP 192.168.1.2

Figure IV- 26: Configuration d'un fournisseur

d'accès à Internet

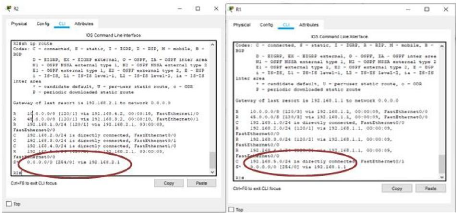

Ensuite, on va se connecter sur le routeur R2 ici sur

l'interface FA0/0 avec la commande « sh ip intbrief

». On voit bien que le R2 avec l'interface Fa0/0 a une adresse

192.168.2.2 et le R1 a une adresse 192.168.1.1

Chapitre IV Sécuriser un réseau bancaire avec la

blockchain

[99]

En tapant « sh ip route », on voit aucune route

configurée par défaut.

On va maintenant configurer les interfaces des deux routeurs

en mode DHCP. Pour cela, il faut se connecter sur les interfaces « fa0/0

du R1 » et « fa0/0 du R2 ». Une fois connecté, il faut

entrer la commande « ip address DHCP », puis on

valide. En configurant les deux interfaces en mode DHCP, on peut voir un

message qui va s'afficher sur la console indiquant que le DHCP est lui qui a

fourni une adresse 192.168.1.101 sur le R1 et l'adresse 192.168.2.101 sur R2.

En faisant un « sh ip int brief », nous confirmons

l'affectation de la nouvelle IP.

Figure IV- 27: Vérification des interfaces

du FAI

Un « sh ip route » nous montre que le DHCP a bien

envoyé sa paserelle par défaut.

Figure IV- 28: Activation du DHCP sur R2 et

R1

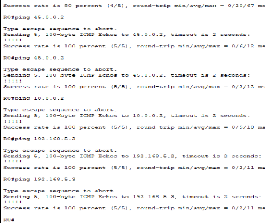

Si on essaye de faire un ping du serveur à l'autre

bout, on constate que ça foctionne normalement et correctement ! on voit

« percent 5/5 »

Chapitre IV Sécuriser un réseau bancaire avec la

blockchain

[100]

Figure IV- 29: Ping du R0 vers tous les

hôtes

Le réseau fonctionne comme prévu. La source de

trafic du R2 vers les destinations Internet est traduite tandis que le trafic

provenant du R2 vers le R1 n'est pas traduit. Cependant, ce trafic doit

être protégé lors de la traversée d'Internet

public.

Problème 4 : La sécurité est un ensemble de

stratégies, conçues et mises en place pour détecter,

prévenir et lutter contre une attaque. Actuellement, il existe beaucoup

de mécanisme de sécurité.

|

Solution :

|

La solution d'interconnexion que fournit Internet pour

répondre à ce

|

besoin de communication sécurisé, consiste

à utiliser les réseaux privés virtuels (VPN), qui sont

idéals pour pouvoir exploiter au mieux les capacités du

réseau Internet et de relier des sites à l'échelle de la

planète en toutes sécurité. Au cours de ce chapitre nous

présenterons les principales caractéristiques des VPN, à

travers certaines définitions et principes de fonctionnement, les

différentes typologies ainsi que les détails sur le protocole

IPsec.

Un VPN (Réseau Privé Virtuel) nous permet de

créer une connexion privée et sécurisée vers un

autre réseau, généralement dans un autre pays. Cela donne

l'apparence que nous sommes en train de naviguer depuis ce pays, en nous

permettant d'accéder au contenu habituellement bloqué par la

censure ou les autorités.

Votre connexion est protégée par un tunnel

chiffré. Vos données ne peuvent donc pas être

interceptées par des intrus, des pirates et des tiers. C'est la

protection ultime dans la

jungle numérique d'internet.

Alors que les VPN étaient initialement utilisés

comme un moyen pour les employés d'accéder à distance et

en toute sécurité à leur réseau de bureau.

Chapitre IV Sécuriser un réseau bancaire avec la

blockchain

|