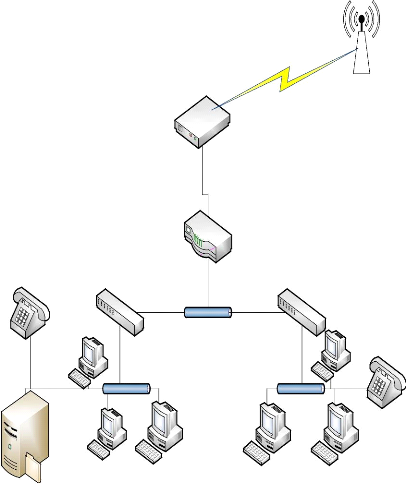

I.2. Structure réseau existant

I.2.1. Architecture I.2.1.1.

Physique

modem

Routeur

Switch Mangeable Switch Mangeable

PC serveur

P

PC4

PC1

PC3

VOIP

PC5

VOIP

Serveur fichiers

Figure 1. 3 Architecture réseau de

Malaïka

ESIS_TFC_AS 2021

Page | 13

La description du réseau de MALAÏKA :

- L'entreprise a pour fournisseur d'accès internet

INTERSYS qui offre une connexion à haut débit, dont le point de

raccordement se situe au niveau de carrefour.

- Le signal est reçu par un récepteur

NanoStation qui permet d'interconnecter les deux sites,

- Ensuite il y a un modem qui permet de convertir le signal

reçu et l'envoi à l'équipement suivant Qui est Un Routeur

jouant en même temps le rôle de pare-feu, il permet

également de partager la connexion dans les deux sous-réseaux que

le réseau possède.

- Les sous-réseaux sont en fonction de SWITCH

manageable et aussi en fonction de niveau de bâtiment, le premier sous

réseaux est dédié au niveau possédant les bureaux

du personnel administratif.

- Le serveur pour le stockage de données, signalons que le

serveur n'est pas encore opérationnel pour les raisons propres de

l'entreprise.

I.2.2. Supports de transmission

utilisés

MALAIKA radiotélévision est une entreprise

complète, elle possède en son sein tous les équipements

nécessaires pour un réseau d'entreprise.

Partant la topologie ci-haut ; il est visible que l'entreprise

possède deux sous-réseaux qui comprend la partie des bureaux du

personnel administratif situés au premier étage et le second

réservé aux installations techniques de la

radiotélévision.

Constituant un réseau LAN, la transmission des

données se fait via les câbles à paire torsadée

blindé UTP 6ieme génération qui fournit un

débit allant jusqu'à 1Gbbits /s.

I.2.3. Equipements utilisés

MALAIKA radiotélévision possèdent, comme

nous l'avons dit récemment tous les équipements

nécessaires pour un réseau d'entreprise complet à savoir

:

? Les équipements terminaux

? Le serveur

? Les équipements d'interconnexion

I.2.3.1. Les équipements terminaux

C'est l'ensemble des équipements que les utilisateurs

finaux sont appelés à utiliser. A MALAIKA

radiotélévision, voici les équipements qui sont à

la disposition des utilisateurs ainsi que leurs caractéristiques :

ESIS_TFC_AS 2021

|

|

|

|

Page | 14

|

|

Tableau 1.1 détermination des

équipement

|

|

|

|

|

Types

|

Marques/Model

|

Processeur

|

RAM

|

Stockage

|

|

Ordinateurs Montage Vidéo

|

HP DESKTOP Pro G2 Micro

|

Intel core i5

|

16 et 24GB

|

1TB

|

|

Tower

|

|

|

|

|

Ordinateur Montage Son

|

HP DESKTOP Pro G2 Micro

|

Intel core i5

|

8GB

|

1TB

|

|

Tower

|

|

|

|

|

Ordinateur Régie Radio

|

HP DESKTOP Pro G2 Micro

|

Intel core i5

|

8GB

|

1TB

|

|

Tower

|

|

|

|

|

Ordinateur Régie télé

|

HP DESKTOP Pro G2 Micro

|

Intel core i5

|

8GB

|

1TB

|

|

Tower

|

|

|

|

|

TriCaster1

|

TC 410 plus

|

-

|

|

3TB

|

I.2.3.2. Le Serveur

Le serveur étant un équipement indispensable

dans un réseau d'entreprise, MALAIKA possède en son sein un

serveur physique mais totalement inexploité encore. L'entreprise

possède un serveur physique dont les services ne sont pas encore

disponibles pour des raisons propres à l'entreprise. Il est de marque

HPE ProLiant avec 4To de capacité de stockage et une mémoire vive

de 16Go ; un processeur de Intel Xeon avec une fréquence 1Ghz. Le petit

tableau résume les caractéristiques de ce serveur.

Tableau 2.1 Détail du serveur

Types Marques/Model Processeur RAM Stockage

Serveur HPE ProLiant 1Ghz 16Go 4To

1 TriCaster : est un outil utiliser pour fusionner les

vidéos, le graphique et les présentations en direct

ESIS_TFC_AS 2021

Page | 15

I.2.3.3. Les équipements d'interconnexion

Tableau 3. 1 Equipements d'interconnexion

réseau

Equipement Modèle Type de Rôles

Nombres

Machine

|

Routeur Mikrotik Physique Permet

d'assurer la connexion intersites

|

1

|

|

Switch TP-Link, Cisco

Catalyst

|

Physique Interconnecter

les différents équipements terminaux du

bâtiments

|

9

|

2

1

1

Antenne Rocket, Ubiquiti Physique Réceptionner le

signal reçu du FAI

Modem Tp-Link Physique Convertir le

signal

Serveur HPE ProLiant Physique Stockage des

données archivées

Le tableau d'inventaire des équipements

Tableau 4.1 Inventaire des équipements de

Malaïka

Equipement Nombre Modèle Type de Etat

actuel

Machine

Routeur 1 Mikrotik Physique Bon

|

Switch

Antenne

Serveur

|

9

2

1

|

TP-Link,

Cisco, Catalyst

Rocket,

Ubiquiti

HPE ProLiant

|

Physique

Physique

Physique

|

Bon

Bon

Bon

|

ESIS_TFC_AS 2021

Page | 16

I.3. Analyse du système informatique de

Malaïka

Dans le souci de faciliter le partage d'information entre les

différentes unités de Malaïka, un réseau informatique

local a été installé.

C'est en utilisant des câbles que la liaison entre les

ordinateurs de bureau et les switchs est possible. Mais d'autres ordinateurs de

bureau fonctionnent en réseau à travers la technologie wifi.

I.3.1. Plan d'adressage

Pour ce qui concerne le plan d'adressage du réseau

existant, la chaîne de télévision Malaïka utilise

l'attribution automatique d'adresse aux hôtes par le DHCP

déjà configuré sur un pc serveur, en lui attribuant une

plage d'adresse.

I.3.2. Sécurité du système

informatique de Malaïka

La sécurité informatique est l'ensemble des

moyens techniques, organisationnels, juridiques et humains nécessaires

à la mise en place de moyens visant à empêcher

l'utilisation non autorisée, le mauvais usage, la modification ou le

détournement du système d'information. [2]

Pour la sécurité de poste de travail, la

radiotélévision Malaïka défini les règles

exigeantes en matière de mot de passe, qui est le premier

élément mis en place pour protéger ses équipements.

Ce système de mot de passe est adopté et maitrisé par tous

les travailleurs pour avoir accès à leurs données.

Rappelons que les mots de passe au sein de Malaïka sont

gérée par le département de la Maintenance qui les

renouvelle après un temps bien définie.

I.3.3. Transmission de données avec le monde

externe au sein de Malaïka

La transmission de données désigne le transport

d'informations, quelque soit le type, d'un endroit à un autre, par un

moyen physique ou numérique. Ou encore l'envoi de flux de bits d'un

point à un autre en utilisant des technologies, comme le fil de cuivre,

la fibre optique, les ondes radio, le laser ou lumière infrarouge.

[2]

Malgré toutes ces technologies, Malaïka collabore

avec le monde externe en utilisant les supports physiques entre autres le flash

disque, le disque dur, les bandes magnétiques, ces derniers

présentent beaucoup d'inconvénients déjà

évoqués dans la partie introductive de notre travail.

I.3.4. Avantage de ce système

Chaque système informatique quelque soit sa taille,

présente au moins certains avantages ; c'est le cas du système de

notre champ de batail qui a comme point positifs :

- Facilitation d'un travail rapide en interne

- Un gain de temps en interne grâce à son

réseau local - La communication entre les travailleurs est

facilitée

ESIS_TFC_AS 2021

Page | 17

I.3.5. Les limites de ce

système

Le système informatique de Malaïka présente

aussi certaines limites qui sont :

- Manque de la connexion internet permanente dans certains

départements (montage vidéo, rédaction...)

- Le prélèvement des index des émetteurs

radio et télévision qui n'est pas pris en charge par le

système informatique.

- La nom utilisation de serveur de stockage pour l'archivage de

données en interne

I.4. Critique de l'existant

La chaine RT Malaïka est une entreprise qui

possède en son sein tout un système informatique bien en place

pour effectuer les échanges des données, c'est-à-dire que

les prestataires ne sont pas obligés de se déplacer d'un service

à un autre pour la récupération ou le dépôt

d'une donnée, car de la technique à la régie finale en

passant par le montage et réalisation ; la donnée est

envoyée via le réseau local.

Pour avoir les différentes informations de la province

du haut-Katanga, RTM se retrouve en partenariat avec quelques chaînes de

télévision de de la province. Mais le constat est que bien que

Malaïka possède un réseau informatique, cette chaine n'est

pas en mesure d'envoyer ou de recevoir les données multimédias de

ses partenaires via son réseau. Elle recourt toujours au support

physique pour l'échanges de ses données.

Ce constat nous pousse à la critique du système

existant de Malaïka en évoquant les points forts et les points

à améliorer dans cette entreprise médiatique.

I.4.1. Points forts

Le système informatique de Malaïka offre :

> Des onduleurs permettant de palier au

désagrément lié au courant électrique de la

Société Nationale d'Electricité (SNEL)

> Un générateur automatique qui prend le relais,

une fois qu'il y a coupure du courant

électrique.

> Un système de refroidissement des matériels

informatiques et de la salle des

émetteurs et des ondulaires.

> Un réseau fonctionnel offrant une connexion haut

débit au bâtiment entier.

> Une bonne interconnexion des différentes sections.

> La mobilité des utilisateurs grâces aux Access

point déployés dans ce réseau.

I.4.2. Points à

améliorer

La radiotélévision Malaïka dispose d'un

système d'organisation bien défini du point de vue fonctionnel.

N'ayant moins, nous avons constaté qu'il faudra améliorer :

> L'échanges de données avec les correspondants

(point capital pour notre travail)

ESIS_TFC_AS 2021

Page | 18

> Sensibilisation des utilisateurs sur les mesures de

sécurité adopté par le département informatique.

Car il y a les utilisateurs qui partagent avec des tiers leurs informations

d'authentification.

> Certains documents se transmettent encore manuellement de

bureau en bureau malgré la présence du réseau

informatique.

> Le pointage des travailleurs continue à se faire

manuellement sur papier malgré la nouvelle technologie de

finger-print.

I.5. Spécification des besoins

Les administrateurs réseaux veulent toujours

automatiser les actions à mener dans un réseau pour éviter

les erreurs et aussi gagner en temps. Dans cette partie, il est question de

montrer les actions qui seront menées dans le système en devenir

et leurs contraintes pour l'adaptation des services aux besoins demandés

pour l'usage du système. Ainsi, pour les actions à mener, nous

parlons de besoins fonctionnels et pour les contraintes qui régissent

l'application de ses actions, on parle de besoins non fonctionnels.

I.5.1. Besoins Fonctionnels

Les besoins fonctionnels permettent de ressortir une action

pouvant être menée sur l'infrastructure en réponse à

la demande.

La solution à apporter au système existant aura

comme impact sur celui-ci, d'être une solution moins couteuse et facile

à implémenter pour l'entreprise, surtout un gain en temps pour

les utilisateurs du système dans la continuité

d'activité.

A partir des problèmes énoncés, nous

devrions maintenant à notre tour proposer des solutions alternatives

à ces problèmes car c'est cela le rôle de besoins

fonctionnels.

> Mettre en place un système permettant de palier au

problème d'échange des données multimédias via les

supports physiques.

> Le système doit être sécurisé et

permanant.

> Il doit répondre valablement aux besoins

(accès facile et rapide aux données) des utilisateurs et à

leurs attentes.

I.5.2. Besoins non fonctionnels

Les besoins non fonctionnels sont ceux qui représentent

les exigences explicites ou contraintes internes et externes auxquelles le

système doit répondre, c'est ainsi, notre système doit

répondre aux critères ci-après :

ESIS_TFC_AS 2021

Page | 19

> L'authentification : consistant à assurer que seules

les personnes autorisées aient accès

aux ressources

> Disponibilité : permettant de maintenir le bon

fonctionnement du système

d'information ;

> Confidentialité : consistant à assurer que

seules les personnes autorisées aient accès

aux ressources échangées.

> Simplicité de la mise en place

> Fiabilité : permet de savoir combien de temps

l'infrastructure est restée en fonction

sans interruption.

> Le cout : dépenses en matière d'argent pour

l'investissement et le fonctionnement du

projet

I.6. Conclusion partielle

Dans ce chapitre, nous avons eu à présenter

l'entreprise bénéficiaire de la solution que nous allons

apporter, nous avons fait une présentation géographique,

présenté son historique, son organigramme, sa topologie ainsi que

les équipements utilisés.

Mais au-delà de cela, l'étude que nous avons

menée a permis de mettre un accent sur les problèmes réels

que rencontrent la chaîne Malaïka afin d'y ressortir le maximum

d'idées qui nous ont mené à la détermination des

objectifs que nous devrons atteindre dans ce présent travail. C'est pour

cela que nous aurons à proposer un système qui apporte les

solutions aux différents problèmes de cette entreprise.

La suite de notre travail nous mène dans la conception

générale et la conception logique détaillée qui

nous permettra de préparer le cadre pour le choix technologique de la

solution.

ESIS_TFC_AS 2021

Page | 20

|