|

Ministère de l'Enseignement Supérieur

République du Cameroun

Université de Douala Paix -- Travail --

Patrie

Institut Universitaire de Technologie de

Douala

MEMOIRE DE FIN D'ÉTUDES

INFLUENCE DES PABX LOGICIELS

SUR LA QUALITE DE SERVICE

Présenté et soutenu par :

-

WABO WAFO Victoire Constant

En vue de l'obtention du diplôme de Licence

de Technologie en

Génie Réseaux et

Télécommunications

Sous l'encadrement de :

M. Emmanuel CHIMI

Enseignant à L'IUT de Douala

Année Académique 2008-2009

TABLE DES MATIEERES

AVANT - PROPOS i

DEDICACE ii

REMERCIEMENTS iv

TABLE DES FIGURES ET TABLEAUX v

RESUME vi

RESUME vi

ABSTRACT vii

INTRODUCTION GENERALE 1

PARTIE I 2

GENERALITES 2

CHAPITRE I : PRINCIPE ET MECANISME DE LA QUALITE DE

SERVICE 2

INTRODUCTION 2

I.1 DEFINITION DE LA QUALITE DE SERVICE 3

QoS de bout en bout 4

I.2 PARAMETRES DE GARANTIE DE LA QUALITE DE SERVICE 5

I.2.1 Garanties de délai 5

I.2.2 Garanties de débit 7

I.3 CLASSIFICATION DES FLOTS 9

I.3.1 Flots élastiques 10

I.3.2 Flots non-élastiques 12

I.3.2.1 Les applications fermes en temps réel 13

I.3.2.2 Les applications temps-réel adaptatives 14

I.4 CONCLUSION 15

CHAPITRE II : GENERALITE SUR LA VOIP 24

INTRODUCTION 24

II.1 Présentation du concept de VoP 24

Réseau à commutation de circuits

25

II.1.1 Les systèmes de communication VoP 26

Les trois types de systèmes de communication

VoP 27

II.1.2 Technologies DSL et câble de

télédistribution 27

II.1.3 Qualité de service 28

La qualité de service 28

II.2 Lien entre réseau PSTN et réseau de

données 29

CONCLUSION 29

PARTIE II 30

IMPACTS DES PABX IP SUR LA QoS 30

CHAPITRE III : LE SUCCES DE LA VOIX SUR PAQUETS

31

INTRODUCTION 31

III.1 Nécessités de l'utilisation de la voix sur

Paquets 31

Aspects économiques 32

III.2 Pourquoi remplacer un PABX PSTN par un système de

téléphonie IP 33

III.2.1 Réduction de coût 33

III.2.2 Disponibilité et mobilité 34

III.2.3 Nouveaux services et standards ouverts 35

III.2.4 Amélioration de la qualité sonore

35

III.2.5 Administration simplifiée et aisément

accessible 35

III.3 Quand remplacer un PABX par un système de

téléphonie IP? 36

CHAPITRE IV : ANALYSE DE L'IMPACT DES PABX IP SUR LA QoS

32

INTRODUCTION 32

IV.1 Voix sur IP (VoIP) ou le "trunking" entre noeuds

téléphoniques traditionnels 32

Coût des liaisons entre noeuds du RTC

33

Economie grâce au transport sur IP

33

IV.2 Téléphonie sur IP (ToIP) 34

Les possibilités de la

téléphonie sur IP 35

IV.3 Téléphonie sur Internet 35

IV.4 Passerelles téléphoniques 36

IV. 5 Services téléphoniques 37

(call park), 38

IV.6 Etapes d'une communication de téléphonie sur

IP 39

Première étape: 39

Deuxième étape: 39

Troisième étape: 39

IV-7 Influence sur la qualité de service 40

IV.7.1 Généralités sur la transmission

de la téléphonie sur IP 41

IV.7.2 Synoptique d'une architecture TOIP avec un PABX

traditionnel 43

Synoptique d'une architecture TOIP avec un PABX

traditionnel 43

IV.7.3 Problème et qualité de service

44

IV.7.3.1 Latence 44

IV.7.3.2 Perte de paquets 45

IV.7.3.3 Gigue 46

CHAPITRE V : GENERALITES SUR LES PABX 47

INTRODUCTION 47

V.1 QU'EST CE QU'UN PABX ou PBX ? 47

V.1.1 Définition 47

V.1.2 Rôles d'un PABX 47

V.1.3 Générations des PABX

48

V.1.4 Types de PABX 49

V.1.5 Stand-alone ou réseau ?

49

V.2 GAMMES DE PABX 50

V.3 FONCTIONNALITES DES PABX 50

V.3.1 Sélection Directe à

l'Arrivée (SDA) 51

V.3.2 Plan de transcodage (SDA) 51

V.3.3 Interfaces RNIS 51

V.3.4 Interfaces RTC 51

V.3.5 Equipements de postes analogiques

52

V.3.6 Equipements de postes numériques

52

V.3.7 Equipements de postes S0 RNIS

52

V.3.8 Equipements de bornes DECT 52

V.3.9 Numérotation abrégée

collective 52

V.3.10 Numérotation abrégée

individuelle 53

V.3.11 Plan de numérotation

53

V.3.12 Plan des suffixes 53

V.3.13 La Messagerie vocale 54

V.3.14 La Messagerie unifiée

54

V.3.15 Le standard automatique 54

V.3.16 La taxation 54

V.3.17 L'ACD (Automatic Control Distribution)

54

CONCLUSION 56

CHAPITRE VI : DEPLOIEMENT DU PABX TRIBOX 57

INTRODUCTION 57

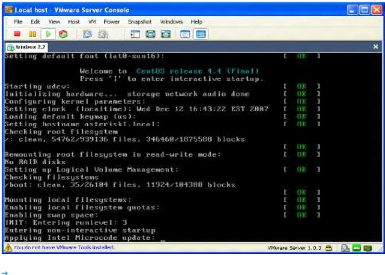

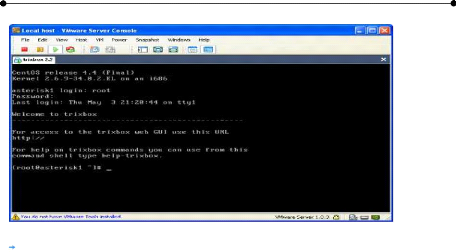

VI.1 Présentation de Tribox 57

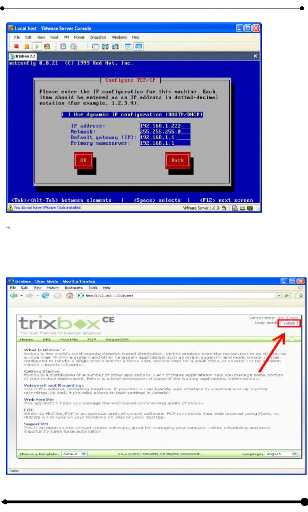

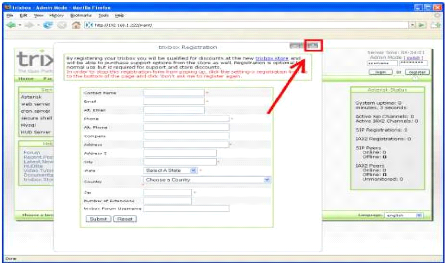

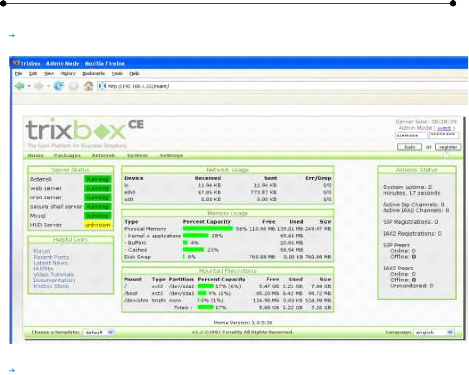

VI.2 Interface principale Trixbox : (capture de l'ecran) 58

VI.2.1 Capture d'écran 58

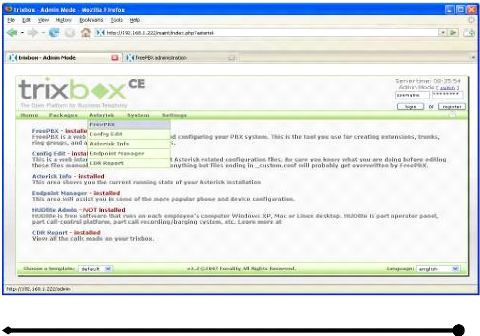

VI.2.2 Interface web FreePBX 58

VI.3 Prérequis 58

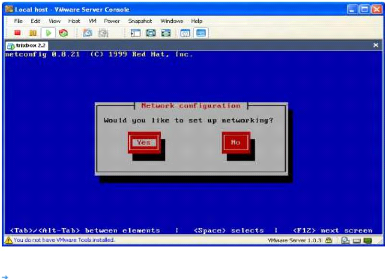

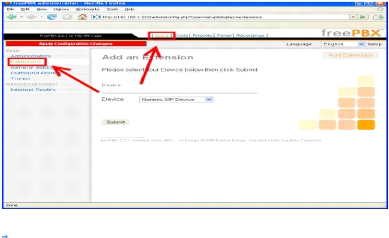

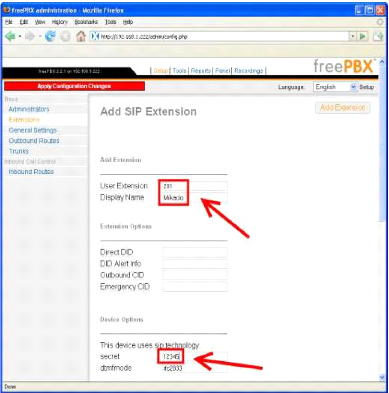

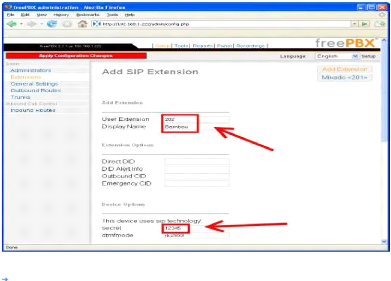

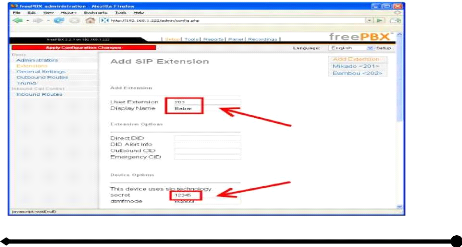

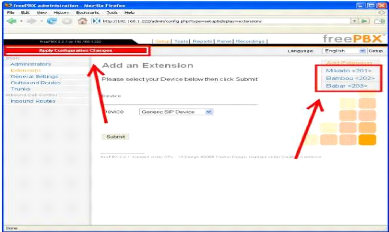

VI.4 Configurations 59

VI.4.1 Fichier iso 59

VI.5 Téléphones logiciels 68

Voici un résumé de chaque portable:

69

VI.6 Configuration des trois softphones 69

VI.6.1. WENGOPHONE 69

Ensuite, on sélectionne "Other (for power users

only)" 70

VI.6.2 TWINKLE 71

On choisit un nom de profil. 72

On clique sur "Ok" 72

Puis sur "Ok" 73

Registration -> Register 74

VI.6.3 X-LITE 74

Le profil est affiché dans la fenêtre

"SIP Accounts" (Acomptes SIP). 76

On sélectionne Asterisk -> "Asterisk Info"

76

VI.7 Statistiques 77

VI.7.1 Protocoles de la voie 77

VI.7.1.1 Enregistrement SIP 78

VI.7.1.2 Initialisation/fermeture SIP et SDP 82

VI.7.1.3 SDP 91

VI.8 Qualités de Liens 94

VI.8.2 Gigue (Jitter) 95

VI.9 Outils 95

VI.9.1 Ping: 96

VI.9.3 D-ITG (Distributed Internet Traffic Generator)

96

CONCLUSION 97

LISDES ABREVIATIONS ET SIGLES 99

REFERENCES WEBOGRAPHIQUES 100

AVANT PROPOS

DEDICACES

L'Institut Universitaire de Technologie (IUT) de Douala est

né de la reforme universitaire de 1991 visant la professionnalisation

des universités camerounaises.

Créé par arrêté N° 008/CAB/PR

du 19 Janvier 1993, l'IUT de Douala est un établissement de formation

professionnelle intermédiaire entre le milieu académique et le

milieu professionnel, qui offre aux étudiants camerounais et

étrangers, titulaires du Baccalauréat, une formation

universitaire en vue de l'obtention du Diplôme Universitaire de

Technologie (DUT) ou du Brevet de Technicien Supérieur

(BTS).Situé au campus de Ndogbong, L'IUT offre un cadre d'étude

calme, sécurisant et propice aux études.

Depuis la promotion 2000, l'IUT forme en deux années ses

étudiants aux nécessités du monde professionnel. Il est

structuré en trois cycles d'étude :

> Le cycle BTS qui s'étend sur deux années au

terme desquelles les étudiants

passent l'examen national BTS.

> Le Cycle DUT qui s'étend sur deux années au

terme desquelles les étudiants obtiennent le Diplôme Universitaire

de Technologie.

> Le Cycle Licence de Technologie qui s'étend sur une

année et est sanctionné par l'obtention d'une Licence de

Technologie.

L'activité académique à l'IUT est

répartie sur deux divisions (formation initiale et formation permanente)

où diverses options sont ouvertes.

La division de la formation initiale qui propose aux cycles

DUT et Licence de Technologie, les options suivantes:

- Génie Informatique (GI)

- Gestion Appliquée aux Petites et Moyennes Organisation

(GAPMO) - Génie Electrique et Informatique Industrielle (GEII)

- Génie Industriel et Maintenance (GIM)

- Génie Logistique et Transport (GLT)

- Génie Mécanique et Productique (GMP)

- Génie Thermique et Energie (GTE)

La division de la formation permanente, des stages et des

relations avec les milieux professionnels qui offrent en cycle BTS en plus des

celles suscitées les options suivantes:

- Secrétariat Bureautique Bilingue (SBB)

- Techniques de commercialisation (TC)

- Comptabilité et gestion des entreprises (CGE)

Au terme leur formation à l'IUT, les étudiants

sont appelés à effectuer des stages académiques au sein

des entreprises, l'objectif étant d'acquérir encore plus de

connaissances pratiques et s'imprégner au milieu professionnel pour

parfaire leur formation.

Nou4 d~dion4 ce cfve( d'fflutote it e'Eteanet nobte

4eigneut ji4u4 efvti4~

San4 qui vien de tout ceci n'autait pu itte

accompei.

Arabic uie uaut ce qu'ette rwa4 a cad' i d'effeuct4

))

Amiga/3 Atawticti c

REMERCIEMENTS

Ce projet n'aurait jamais été

réalisé sans la contribution d'un certain nombre de personnes.

Qu'il nous soit permis ici de leur présenter nos sincères

remerciements. Nous pensons ici à :

~ Notre encadreur M. CHIMI Emmanuel

Zj Nos camarades de Licence GRT de la promotion 2008-2009 ~ Nos

parents, frères et soeurs,

Qu'i6 tmuuent ici te Patit de tem patience et du

&Julien peiananent et quatidien gall3 MUM ant p pawl agtonteit taw ee/3

moment/3 cliff:kite/3.

TABLE DES FIGURES ET

TABLEAUX

FIGURES

Figure 1: Perception de la QoS dans les réseaux 4

Figure 2: Aspect tridimensionnel de la QoS 5

Figure 3: Besoins en délai et bande passante des

applications 9

Figure 4: Utilité d'une application

élastique en fonction de la bande passante 12 Figure 6:

Utilité d'une application temps-réel adaptative en fonction de

la

bande passante 15

Figure 8 : Système de communication 27

Figure 9 : Qualité de service 28

Figure 10 : Les coûts de liaisons 33

Figure 11 : Téléphonie IP 35

Figure 12 : Communication par VoIP 39

Figure 13 : Communication par VoIP 39

Figure 14 : Communication par VoIP 40

Figure 15 : Synoptique d'une communication 41

Figure 16 : Architecture TOIP avec un PABX traditionnel

43

Figure 17 : Téléphone logiciel dans un

réseau 69

TABLEAUX

Tableau 1: Besoins requis pour les différentes

applications 16

Tableau 2 : Délais de communication 45

JRESUTN'IE

Les réseaux actuels sont assujettis à certaines

critiques, notamment lorsque le trafic de données qui les traverse se

diversifie (Internet par exemple). La notion de qualité de service (QoS)

devient alors un concept important si l'on désire transporter

l'information avec un maximum de fiabilité. Les plus importantes

métriques de QoS sont le débit, le délai (ainsi que la

gigue) et le taux de pertes. Par ailleurs, la multiplicité des

applications conduit à une

hétérogénéité des données, ce qui

amène à une classification en deux principales catégories

: les flots élastiques qui représentent les applications qui

requièrent un débit soutenu ; d'autre part, les applications

non-élastiques qui sont exigeantes en délai. Pour garantir la

qualité de service au niveau de ces applications. De nos jours,

plusieurs algorithmes d'ordonnancement sont mis en oeuvre pour réaliser

ce processus, et sont classés en deux catégories : tout d'abord,

les ordonnanceurs différenciés tels que ABE ; ensuite, les

ordonnanceurs à différenciation proportionnelle qui permettent de

partager équitablement les ressources entre les applications, selon

leurs besoins (WTP, par exemple). Toutefois, la proportionnalité ne

s'est jusque-là effectuée que selon un seul critère de

qualité, c'est-à-dire soit en termes de débit, de

délai ou de taux de perte. Les télécommunications

aujourd'hui sont un domaine très diversifié. Elles se font soit

via un réseau mobile tel que le GSM (Global System for Mobile

télécommunication), soit via, un réseau de

téléphonie fixe RTC (Réseau Téléphonique

Commuté) mais aussi et de plus en plus via un réseau

informatique. Dans ce cas on parle de téléphonie sur IP. Cette

dernière désigne le transfert de la voix, des messages

écrits et de toutes les applications de messages vocaux à travers

un réseau d'ordinateurs disposant d'un ou plusieurs serveurs et des

clients.

ABSTRACT

PARTIE I

GENERALITES

The current networks are fixed with certain criticisms, in

particular when the traffic of data which crosses them diversifies (Internet

for example). The concept of quality of service (QoS) becomes a significant

concept then if one wishes to transport information with a maximum of

reliability. Most significant metric of QoS are the flow, the time (as well as

the gigue) and the rate of losses. In addition, the multiplicity of the

applications leads to heterogeneity of the data, which brings to a

classification in two principal categories: the elastic floods which represent

the applications which require a constant flow; in addition, the inelastic

applications which are demanding in time. To guarantee the quality of service

on the level of these applications. Nowadays, several algorithms of scheduling

are implemented to carry out this process, and are classified in two

categories: first of all, ordonnancer differentiated such as ABE; then, the

ordonnancer with differentiation proportional who allow to equitably share the

resources between the applications, according to their needs (WTP, for

example). However, the proportionality until was carried out there only

according to one quality standard, i.e. is in term of flow, time or rate of

loss. Telecommunications today are a very diversified field. They are done

either via a mobile network such as the GSM (Total System for Mobile

telecommunication), or via a fixed network of telephony STN (Commutated

Telephone Network) but also and more and more via a data-processing network. In

this case one speaks about telephony on IP the latter indicates the transfer of

the voice, the messages written and all the applications of vocal messages

through a computer network having one or more waiters and of the customers.

INTRODUCTION GENERALE

Les réseaux actuels sont assujettis à certaines

critiques, notamment lorsque le trafic de données qui les traverse se

diversifie (Internet par exemple). La notion de qualité de service (QoS)

devient alors un concept important si l'on désire transporter

l'information avec un maximum de fiabilité. Les plus importantes

métriques de QoS sont le débit, le délai (ainsi que la

gigue) et le taux de pertes. Par ailleurs, la multiplicité des

applications conduit à une

hétérogénéité des données, ce qui

amène à une classification en deux principales catégories

: les flots élastiques qui représentent les applications qui

requièrent un débit soutenu ; d'autre part, les applications

non-élastiques qui sont exigeantes en délai. Pour garantir la

qualité de service au niveau de ces applications, des études ont

été menées pour effectuer de la différenciation de

service et par conséquent attribuer un degré de priorité

à chaque paquet appartenant à une classe de flot. De nos jours,

plusieurs algorithmes d'ordonnancement sont mis en oeuvre pour réaliser

ce processus, et sont classés en deux catégories : tout d'abord,

les ordonnanceurs différenciés tels que ABE (Alternative

Best-Effort) ; ensuite, les ordonnanceurs à différenciation

proportionnelle qui permettent de partager équitablement les ressources

entre les applications, selon le WTP (Waiting Time Priority), par exemple.

Toutefois, la proportionnalité ne s'est jusque-là

effectuée que selon un seul critère de qualité,

c'est-à-dire soit en terme de débit, de délai ou de taux

de perte. Ce travail consiste à cet effet, à souligner les

principes et les mécanismes de service basé sur un seul

paramètre de qualité. La notion de Qualité de Service

(QoS) intervient pour satisfaire les besoins des applications, puisqu'il est

nécessaire de pouvoir leur fournir une qualité de service qui

leur soit adaptée.

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

CHAPITRE I

PRINCIPE ET MECANISME DE

LA QUALITE

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

INTRODUCTION

Aux débuts de l'Internet, la préoccupation

principale était de pouvoir acheminer des paquets d'une source vers une

destination, indépendamment de leur temps de transit. Les trafics qui

circulaient sur les réseaux n'étaient pas encore autant

diversifiés pour rencontrer les problèmes que nous percevons

aujourd'hui : encombrement du réseau, ralentissement des

téléchargements, mauvaise qualité de l'information en cas

de surcharge du réseau, etc... De nos jours, les flux traversent les

réseaux du monde selon une échelle de diversification et une

échelle temporelle aléatoires. Nous sommes donc de plus en plus

exigeants en qualité de réception de l'information : la

qualité de service intervient en conséquence, pour obtenir une

satisfaction de réception. Cette dernière peut se traduire sous

la forme de l'intégralité ou du temps de réception.

Le présent chapitre est consacré à la

présentation de la qualité de service déployée

beaucoup plus dans l'Internet. Nous commençons par donner des

définitions de la qualité de service, à la suite de quoi

nous étudions les différents trafics qui traversent les

réseaux pour obtenir une classification des flots. Nous exposons dans un

troisième temps les mécanismes étudiés par les

groupes de travail s'intéressant au domaine pour la gestion de la

qualité de service. Puis nous concluons le chapitre par un

récapitulatif et une étude critique des mécanismes

proposés pour offrir la qualité de service dans les

réseaux.

I.1 DEFINITION DE LA QUALITE DE SERVICE

Selon la recommandation E.800 du CCITT, la qualité de

service (QoS pour Quality of Service) correspond à « l'effet

général de la performance d'un service qui détermine le

degré de satisfaction d'un utilisateur du service ». Cette

définition n'est que subjective et reflète la perception de la

qualité de service observée par un utilisateur. Plus

techniquement, nous proposons une seconde définition de la

qualité de service : la qualité de service constitue, pour un

élément du réseau (une application, un hôte ou

même un routeur), la capacité d'obtenir un certain niveau

d'assurance de telle sorte que la fluidité du trafic et/ou les services

requis soient au mieux satisfaits. Enfin, une troisième

définition consisterait à dire que la qualité de service

correspond à tous les mécanismes d'un réseau qui

permettent de partager équitablement et selon les besoins requis des

applications, toutes les ressources offertes, de manière à

offrir, autant que possible, à chaque utilisateur la qualité dont

il a besoin. Généralement, cette qualité est axée

sur le débit, le délai et la perte des paquets : la

téléphonie par Internet a pour but de pouvoir converser en temps

réel (facteur du délai) sans entre-coupures engendrées par

des délais supplémentaires; télécharger une

application volumineuse ne demande pas plus que de disposer d'une assez large

bande passante pour récupérer le fichier le plus vite possible

(facteur du débit) ; les deux applications sont demandeuses (fermement

ou plus souplement) en matière de réception de

l'intégralité des paquets (facteur de pertes). Pour un maximum de

fiabilité, la qualité de service requiert la coopération

de toutes les couches actives du réseau ainsi que celle de chaque

élément du réseau, de bout en bout (figure 2.1). Des

politiques de gestion différentes sont adoptées pour garantir de

la qualité de service, selon que l'on se place au niveau des couches du

modèle OSI, ou au niveau matériel du réseau (QoS

gérée entre les hôtes et les routeurs ou entre les routeurs

eux-mêmes).

Hôte A Hôte B

Routeurs

Internet

QoS de bout en bout

Physique

Application

|

Cooneration inter-couches nour la OoS

|

|

|

|

|

|

Présentation

Session

Transport

Réseau

Physique

Liaison de données

Application

Présentation

Session

Transport

Réseau

Liaison de données

Figure 1: Perception de la QoS dans les

réseaux

Nous pouvons considérer la qualité de service

comme un aspect tridimensionnel basé sur trois composantes : une

composante « étendue », un modèle de contrôle et

une garantie de transmission :

- par la composante « étendue » nous

définissons les limites de services de qualité de service : par

exemple, nous pouvons citer la réservation de ressources d'un flot par

le protocole RSVP (Resource Reservation Protocol). La réservation

s'effectuera entre les hôtes pour délivrer un niveau

spécifié de qualité de service (nous présenterons

ce protocole dans la section 2.4);

- le modèle de contrôle décrit la

granularité, la durée et l'emplacement du contrôle des

requêtes de qualité de service. Il est alors nécessaire de

disposer d'un ensemble flexible de politiques, de pouvoir éviter ou

empêcher des failles de qualité de service, etc. Nous pouvons

citer à titre d'exemple la technique du contrôle d'admission des

flots à l'intérieur d'un réseau, les mécanismes de

gestion de files d'attente, etc.

- la garantie de transmission est accentuée par la

`mesurabilité' qui consiste à pouvoir disposer de moyens

permettant le contrôle des performances du réseau. La performance

d'un réseau est évaluée selon le débit et

délai de transmission, la largeur et la disponibilité de la bande

passante offerte, le taux de pertes des paquets, etc....

Étendue

Garantie de Transmission

Modèle de Contrôle

Figure 2: Aspect tridimensionnel de la QoS

I.2 PARAMETRES DE GARANTIE DE LA QUALITE DE SERVICE

La notion de qualité de service est, comme nous l'avons

précédemment explicité, un aspect multidimensionnel

basé sur des critères plus ou moins complexes à pouvoir

garantir. Les principaux aspects connus de la qualité de service sont le

délai, la gigue, le débit, la bande passante et la

disponibilité (souvent exprimée en termes de taux d'erreurs)

I.2.1 Garanties de délaiL'information qui circule

à l'intérieur d'un réseau est

hétérogène, tant

sur l'aspect de son flux, de sa nature

ou de sa fréquence. En effet, les utilisateurs

du réseau manipulent aussi bien des applications de

transfert de fichiers que des applications multimédia. Contrairement

à une opération simple du type de transfert de fichier, le

domaine du multimédia requiert beaucoup plus de garanties en

matière de qualité de service temporelle. Plus

particulièrement, ces dernières applications sont sensibles au

délai et à la gigue (variation du délai), mais aussi aux

pertes d'information. Ainsi, la téléphonie par Internet, la

vidéoconférence, le multimédia interactif, etc...

requièrent de strictes garanties en délai, en gigue et en taux de

pertes. Citons à titre d'exemple le cas des jeux interactifs

multimédia : les paquets de ces applications, qui subiront un

délai de transit significatif ne seront plus correctement

utilisés et détérioreront l'efficacité et la

synchronisation de l'application. La perte des paquets aura un impact plus

accentué sur la qualité du jeu puisque le son et la vidéo

seront particulièrement dégradés.

Le terme « délai » englobe en

réalité trois aspects temporels différents :

- le délai de propagation, déterminé par la

distance physique qui sépare la source de la destination ;

- le délai de transmission dépendant de la

taille des flots. Ce paramètre est aussi étroitement lié

à l'utilisation du réseau et au partage de la bande passante

disponible ;

- enfin, le délai d'attente et de traitement des

paquets à l'intérieur des files d'attente,

déterminé par la charge du réseau, ainsi que les

politiques de traitement de l'information dans les routeurs pour obtenir une

fluidité maximale de l'écoulement de l'information.

Garantir le délai implique la nécessité

de mettre en oeuvre des mécanismes permettant de gérer au mieux

l'acheminement de l'information vers la destination en un temps minimal, tenant

compte des trois natures de délais précédemment

cités. Ainsi, pour minimiser le délai d'écoulement des

flots de données, il est nécessaire que ces derniers qui

transitent sur le réseau passent un temps négligeable, voire nul,

au sein des routeurs. La configuration de ces

derniers requiert donc une mise en oeuvre de disciplines de

services efficaces et adaptées aux besoins des applications pour leur

assurer les garanties nécessaires en délais mais aussi en

débit.

La gigue, résultant du paramètre «

délai », correspond à la variation du délai

d'acheminement de bout en bout. Des délais relativement importants

éventuellement substitués par les traitements lents des routeurs

nuisent automatiquement à la qualité de service par ce

paramètre : des variations de délais apparaîtront et

affecteront la qualité demandée.

Le taux moyen d'erreurs sur une liaison définit la

disponibilité d'un réseau. L'efficacité d'un réseau

dépend donc des erreurs qui surgissent sur les liaisons. Des taux

d'erreurs minimes, voire nuls caractérisent un certain rendement et

paramètrent une bonne qualité de service en matière de

disponibilité du réseau. On associe souvent le taux d'erreurs au

paramètre temporel, les erreurs affectant directement le transfert des

flots, et retardant/bloquant ainsi leur arrivée à destination.

Les délais et les pertes sont les deux facteurs les plus connus qui

nuisent aux garanties temporelles et qui engendrent l'amoindrissement des

possibilités d'une application, voire rendent celle-ci totalement

inefficace et inopérante.

I.2.2 Garanties de débit

Comme nous l'avons indiqué précédemment,

les applications actuelles consomment de plus en plus de bande passante (figure

2.3), ce qui ralentit ou bloque le déroulement d'autres applications. De

même, une utilisation massive du réseau (plusieurs flots provenant

de plusieurs utilisateurs traversant le réseau au même instant)

entraîne des conséquences de ralentissement de traversée

des flots. La notion de bande passante d'un réseau intervient à

ce niveau : un minimum de bande passante est requis pour assurer des garanties

de qualité de service point à point, demandées à

intervalles différents. La capacité d'un réseau doit

être suffisamment importante pour pouvoir laisser passer de

l'information sans pour autant qu'il y ait de retard

d'acheminement, ni de distorsion des flux d'origine en matière de pertes

de paquets. C'est pourquoi nous portons davantage notre attention sur le

débit de transfert sur le réseau. Ceci nous conduit à

traiter les flots à l'intérieur d'un réseau en fonction du

débit que chaque application cliente envisage de consommer. Pour cela,

des mécanismes sont implémentés dans les routeurs pour

contrôler le trafic et le lisser. Les techniques utilisées pour

pratiquer le contrôle et le lissage du trafic seront mentionnées

dans ce chapitre, et développées dans un prochain chapitre.

Transfert de

fichiers

Vidéo

Jeux

interactifs

Voix

10000

1000

100

10

1

1K 10K 100K 1M 10M 100M Bande

passante (bps)

Figure 3: Besoins en délai et bande

passante des applications I.3 CLASSIFICATION DES FLOTS

Lorsque nous désirons garantir de la qualité de

service, il est nécessaire de pouvoir caractériser le trafic

à l'intérieur des réseaux. La classification doit

s'effectuer en fonction de la sensibilité des applications

vis-à-vis de la qualité de service. Pour cela, propose une

approche où il s'agit d'attribuer une fonction d'utilité à

chaque application. Il définit tout d'abord un vecteur contenant les

mesures, telles que le délai, le débit, le taux de pertes, qui

représentent le service livré à une application (ou

à un utilisateur). La fonction d'utilité assure par la

suite le tracé du service offert selon les performances

de l'application. Cette fonction indique que les performances d'une application

dépendent du service fourni. Ainsi, une augmentation (respectivement une

régression) de la valeur de la fonction d'utilité exprime un

accroissement (respectivement une dégradation) des performances de

l'application.

La classification des applications s'effectue selon la nature

des trafics eux-mêmes : en effet, les applications multimédia ont

des caractéristiques et des besoins différents de ceux des

simples applications d'échanges et de transfert de données. On

distingue donc deux grandes catégories de flots et nous les classerons

selon leur élasticité aux paramètres de qualité de

service. La première famille de flots adapte plutôt la

génération de ses données en fonction des conditions du

réseau : on les définira comme étant des flots

élastiques, adaptables aux disponibilités du réseau. Ces

applications qui peuvent supporter des variations de délais, peuvent

être traitées selon le principe du « best-effort ». Le

second type d'applications génère les données

indépendamment de l'état du réseau. En aucun cas les flots

de ce type ne pratiquent le principe d'élasticité aux conditions

du réseau. Ces applications multimédia sont classées dans

la catégorie des applications temps-réel (real-time

applications), non-élastiques.

Cette famille d'applications se divise en deux

catégories : les flots peuvent être fermes en garanties de

délais et de pertes, auquel cas on parlera d'applications « hard

real-time » ; ils peuvent, au contraire, être quelque peu

tolérants, et on parlera donc de flots temps-réel adaptatifs.

I.3.1 Flots élastiques

Les flots élastiques sont connus pour leur

tolérance aux délais et à leurs variations. Les

applications qui génèrent du trafic élastique peuvent donc

adapter le taux de génération de leurs paquets en fonction des

conditions du réseau. Les applications telles que les transferts de

fichiers, le courrier électronique, la connexion à un terminal

distant, etc... sont classées dans la

catégorie des flots élastiques. Cependant,

malgré leur tolérance aux délais, certaines applications

élastiques requièrent parfois de faibles délais

d'acheminement pour pouvoir fonctionner correctement. Par exemple, les e-mails

permettent une tolérance à des délais relativement

importants, l'essentiel de ces applications étant qu'elles arrivent

à destination, quelque soit le temps mis pour atteindre celle-ci.

Inversement, des applications telles que ØTelnet Ø permettant de

se connecter à un ordinateur distant, sont tolérantes aux

délais, mais beaucoup plus exigeantes que l'exemple

précédent puisqu'au bout de quelques secondes, si la connexion ne

peut pas être établie, elle sera interrompue. Ce type

d'applications est donc tolérant aux délais, mais jusqu'à

une certaine limite ; cette dernière faisant défaut, ces

applications d'échanges de données ne s'effectueront pas

correctement. La garantie d'un minimum de bande-passante pour les applications

élastiques favorise l'obtention d'une certaine garantie en

matière de délai.

Par ailleurs, les transmissions de trafic de données

doivent être au maximum fiables. Pour cela, les pertes ne doivent pas

être tolérées au niveau de la couche application. Un

protocole du type TCP est alors nécessaire car il est capable de

retransmettre les paquets égarés. TCP est le protocole capable

d'adapter le taux de transfert des données à la bande-passante

qui est disponible, même en cas de congestion du réseau. La

disponibilité d'un minimum de bande passante favorise ainsi le

fonctionnement correct d'applications de cette catégorie. La fonction

d'utilité des flots élastiques est représentée par

la figure ci-dessous. On remarque bien l'utilité de disposer d'un

minimum de bande passante pour garantir une certaine efficacité

d'utilisation des applications élastiques. A mesure que la bande

passante s'accroît, l'utilité de l'application augmente,

d'où le facteur d'élasticité.

Utilité

Utilité

PRINCIPE ET MECANISME DE LA QUALITE DE

SERVICE

Bande passante

Figure 4: Utilité d'une application

élastique en fonction de la bande passante

Les besoins de performance pour des applications

élastiques sont donc plutôt orientés vers les débits

(nécessité de bande passante) et l'intolérance aux pertes.

Par ailleurs, selon les applications, les délais sont plus ou moins

importants pour garantir la qualité de service de ces flux.

I.3.2 Flots non-élastiques

Les flots non-élastiques sont

caractérisés par la non adaptation de leurs trafics

vis-à-vis des conditions du réseau sur lequel ils circulent. Pour

ces applications, chaque paquet qui est émis doit arriver à

destination avec un délai infinitésimal : c'est pourquoi on

appelle aussi ces applications, des applications en temps-réel. La

vidéoconférence, la téléphonie sur Internet mais

aussi les jeux en réseaux sont les exemples les plus répandus

d'applications temps-réel.

Ces dernières peuvent être plus ou moins

exigeantes, selon leur capacité à supporter les

intolérances. En effet, la téléphonie est beaucoup plus

stricte en matière de délai et de pertes de paquets que la

vidéoconférence sur Internet. Il est plus difficile de comprendre

une conversation téléphonique ayant subi des

pertes d'information qu'une vidéoconférence

entrecoupée. C'est pourquoi au sein de cette famille de flots

non-élastiques, nous distinguons deux catégories d'applications :

les applications exigeantes (hard real-time applications) et les applications

plus tolérantes (adaptative real-time applications).

I.3.2.1 Les applications fermes en temps réel

Les besoins de ce type d'applications concernent les

délais et la variation de ces délais (la gigue). Ces applications

attendent des paquets qui constituent leurs flots, d'arriver en un temps

minimal. Au-delà de la limite de temps qui est accordée pour

l'arrivée des paquets, les performances de l'application se

détériorent. Ces applications sont aussi fermes en matière

de pertes de paquets : ce dernier facteur est à l'origine de la mauvaise

qualité de déroulement de l'application. La figure ci-dessous

montre bien le caractère de fermeté de ces applications. On

remarque parfaitement la transition brute qui existe entre la faible

utilité (pour une bande-passante allant de l'état « faible

» à l'état « seuil minimal ») et l'utilité

maximale (pour une bande-passante allant de « seuil minimal »

à « seuil maximal »).

Utilité

Fermeté

Bande passante

Figure 5: Utilité d'une application

temps réel ferme en fonction de la bande passante

I.3.2.2 Les applications temps-réel adaptatives

Les applications adaptatives de type temps-réel ne sont

pas aussi restrictives en besoin que les applications fermes (hard). On peut

aussi les classer en deux sous-catégories :

- Les applications temps réel qui s'adaptent au

délai (delay-adaptative applications) : ces flots sont quelque peu

tolérants vis-à-vis de faibles délais et de pertes de

paquets. La génération des flux est indépendante de

l'état du réseau; il est donc nécessaire que ces

applications aient des besoins intrinsèques en bande passante.

Au-dessous de ces besoins, les performances sont remarquablement

dégradées.

- Les applications temps réel qui adaptent leur taux de

transmission en fonction de l'état du réseau (rate-adaptive

applications) : lorsqu'une congestion se produit à l'intérieur du

réseau, la bande passante dédiée diminue et les

délais restent faibles. La performance de ces applications n'est donc

pas liée aux délais (ceux-ci étant suffisamment faibles),

mais plutôt au partage de la bande passante. L'ajustement du taux de

transmission peut s'effectuer selon deux cas de figure. En effet, dans un

premier cas, la transmission peut être régulée à la

source de manière explicite, en réponse aux conditions du

réseau. La connaissance de l'état du réseau doit, par

conséquent, pouvoir être gérée. La régulation

du taux de transmission peut, d'autre part, être effectuée

implicitement, en choisissant un niveau et une priorité

d'élimination de certains paquets selon des politiques

déterminées de telle sorte que ni le réseau, ni

l'information, ne soient brutalement affectés. Dans ce cas, on permet

donc une faible tolérance de pertes de paquets. Les applications temps

réel adaptatives ont des besoins de bande passante intrinsèques

pour pouvoir fonctionner correctement. Les performances sous l'utilisation

d'une large bande passante sont indiscutables : les qualités de

l'information reçue sont donc celles attendues. De faibles bandes

passantes impliquent une nette dégradation de la qualité. Pour

les applications de cette catégorie, la fonction d'utilité

donne

l'allure présentée à la figure 2.6.

L'état transitoire ne s'effectue pas brusquement comme il était

le cas pour les applications fermes. Dans ce cas, la transition se fait

progressivement, ce qui montre le caractère adaptatif pour une certaine

étendue de bande passante.

Utilité

Adaptabilité

Bande passante

Figure 6: Utilité d'une application

temps-réel adaptative en fonction de la bande passante

I.4 CONCLUSION

Nous avons présenté dans cette section les

différentes classes d'applications couramment utilisées sur le

réseau Internet. Chaque application est caractérisée par

des besoins plus ou moins exigeants en termes de délai, débit

et/ou gigue, selon sa nature. Ces critères ont permis aux membres de

l'IETF (Internet Engineering for Task Force) d'effectuer une classification de

priorité de l'acheminement de ces flots sur le réseau, tout

d'abord lors de la définition des réseaux à

intégration de service (IntServ), puis dans un second temps,

après des recherches plus avancées, lors de la définition

des réseaux à

différenciation de service (DiffServ) . Nous proposons

de récapituler toutes les notions préalablement exposées

dans le tableau ci-dessous. Pour chaque type d'application, nous attribuons un

niveau de débit, délai et gigue correspondants aux exigences de

celle-ci. Puis nous exposons le type de service qu'il est conseillé

(fortement) d'attribuer à chaque application, selon que l'on se place

dans un réseau IntServ ou DiffServ.

|

Applications Débit

|

Délais

|

Gigue

|

Service

IntServ

|

Service DiffServ

|

|

Elastiques

|

++

|

= =

|

|

Best Effort

|

Best Effort

|

|

Temps réel

|

|

|

|

Controlled

|

|

|

adaptatives

|

+++

|

+

|

+

|

Load

|

AF

|

|

Temp réel

|

|

|

|

|

|

|

fermes

|

+++

|

+++

|

++

|

Guaranteed

|

EF

|

EF: Expedited Forwarding AF: Assured

Forwarding

Tableau 1: Besoins requis pour les

différentes applications

La gestion de la qualité de service par IntServ et

DiffServ présente tout de même quelques limites. Tout d'abord,

IntServ emploi un mécanisme de réservation de ressources, qui

doit être implémentée au niveau de chaque routeur, ce qui

conduit à une lourdeur de traitement. D'autre part, IntServ applique ses

algorithmes à une échelle macroscopique des données : la

gestion de QoS est par conséquent appliquée par flot. De ces

limites découlent des critiques en raison de son incapacité

à gérer la QoS pour des réseaux largement

déployés : le problème de passage à

l'échelle est un aspect important puisque l'envergure des réseaux

ne cesse d'accroître, et le trafic qui les traverse est en

perpétuelle augmentation. L'approche DiffServ consiste, quant à

elle, à remédier aux problèmes de passage à

l'échelle et de complexité de gestion. Néanmoins, cette

politique présente l'inconvénient de garantir une

différenciation absolue, c'est-à-dire que plus une classe est

grande, plus elle sera privilégiée pour le partage des ressources

par rapport aux autres classes concurrentes.

|

|

CHAPITRE II

II : GENERALITE SU

|

|

|

|

|

GENERALITES SUR LA VOIP

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

INTRODUCTION

Avec l'uniformisation des réseaux, on peut combiner un

réseau téléphonique (PSTN) et un réseau

informatique (de données) en un réseau unifié transportant

les deux types d'informations simultanément et avec les garanties de

qualité nécessaires.

II.1 Présentation du concept de VoP

Les communications Voice over Packet (VoP) permettent le

transport simultané de la voix et des informations de signalisation

nécessaires à l'établissement de la transmission, au

travers d'un réseau à commutation de paquets. Cette technique

permet aux opérateurs de télécommunications de:

· tirer profit de l'efficacité et de la

flexibilité de ces réseaux à commutation de paquets,

· réduire les coûts en consolidant les trafics

de voix, fax et données sur un même et unique réseau.

Commutation de circuit et commutation de paquets:

· réseau à commutation de circuit:

réseau sur lequel un chemin physique est établi et

dédié à une connexion unique entre deux terminaux du

réseau pour toute la durée de la communication. Ce type de

réseau est "orienté connexion" (connectionful), le chemin

physique entre les deux participants à une communication leur

étant entièrement dédié;

· réseau à commutation par paquets:

réseau au travers duquel de petites unités d'information (les

paquets) sont transmises de proche en proche sur base d'une information

d'adressage comprise avec chaque paquet. Ce transport de proche en

roche est appelé routage. Contrairement à la

commutation de circuit, celle par paquets ne réserve pas le chemin

physique entre les terminaux: une fois la transmission d'un paquet

effectuée, le chemin est immédiatement disponible pour la

transmission d'un autre paquet. Ce type de réseau est "orienté

sans connexion" (connectionless), le chemin physique entre les deux

participants à une communication étant partagée avec

d'autres communications devant emprunter le même parcours. La commutation

par paquets permet donc le partage du réseau de communication avec un

plus grand nombre d'utilisateurs

Réseau à commutation de

circuits

Réseau à commutation par

paquets

Figure 7 : Réseau à

connotation

II.1.1 Les systèmes de communication VoP

Il existe différents systèmes de communication

VoP. En sélectionner un plutôt que l'autre revient à

décider si l'on transporte des objets dans une caisse en bois ou dans

une boîte en carton, chacun de ces modes de transport ayant ses avantages

et inconvénients.

On identifie trois systèmes de communication VoP:

· voix sur IP (VoIP): protocole "connectionless", il

permet le routage du trafic (les paquets) au travers du chemin du réseau

IP qui est le moins congestionné. La méthodologie utilisée

pour le transport des paquets est qualifiée de "meilleur effort" (best

effort). Ainsi, il existe de nombreux défis quant à la

qualité de la communication de la voix ou à la fiabilité

de la transmission des informations de signalisation nécessaires

à l'établissement de la communication;

· voix sur ATM (VoATM): l'Asynchronous Transfert Mode

est une technologie de transport qui prend nativement en compte le support

simultané de la voix, des données et de la vidéo. L'ATM

offre ainsi un certain nombre de garanties de qualité. C'est pourquoi un

très large pourcentage des opérateurs ont opté pour cette

technique sur leur réseau de transport. Diverses innovations sont

toujours en cours pour permettre l'acheminement de la voix sur l'ATM;

· voix sur Frame Relay (VoFR): la technologie Frame

Relay est "connectionful". Elle est fréquemment utilisée au sein

des réseaux des opérateurs. Ses atouts sont notamment la

flexibilité de la bande passante, le support de différents types

de communication, ainsi qu'une maturité issue de son ancienneté

(début 1990). Technologie orientée vers le transport de

données, elle fait néanmoins l'objet de nombreux efforts afin de

l'adapter aux communications vocales.

Les trois types de systèmes de communication

VoP

Figure 8 : Système de communication

II.1.2 Technologies DSL et câble de

télédistribution

Les technologies DSL et câble TV sont respectivement

utilisées par les opérateurs de téléphonie et les

télédistributeurs pour délivrer à leurs

abonnés des services de transfert de données sur leurs

infrastructures existantes. Parmi ces services, on citera:

· l'accès à l'Internet,

· la voix sous son équivalent numérique,

· la télévision numérique.

Sur une ligne DSL, l'opérateur doit choisir une des

trois techniques de VoP. On utilise alors le terme plus générique

de "Voix sur DSL" (VoDSL). Initialement, pour des raisons historiques

liées au DSL, le VoATM était la technique de prédilection.

Toutefois, le VoIP voit sa popularité croître sans cesse.

Sur une ligne coaxiale de télédistribution, le

télédistributeur utilise fréquemment la technologie dite

de "voix sur le câble ". Pour fournir l'accès à Internet

via la câble de télédistribution, il est nécessaire

d'utiliser un modem de type DOCSIS (Data Over Cable Service Interface

Specification). Cette norme DOCSIS a évolué pour offrir d'autres

services que le simple accès à Internet. Cette évolution

est appelée PacketCable. Elle permet aux opérateurs de

télédistribution d'offrir des services

multimédias, dont le premier est la voix sur IP. La norme DOCSIS

étant issue des Etats- Unis, une variante européenne a

été normalisée par l'ITU.

II.1.3 Qualité de service

Afin de pallier le manque de garantie de la

méthodologie de transport "best effort", les systèmes VoP sont

souvent déployés parallèlement à une autre

méthodologie de transport sur réseau à commutation de

paquets: "Qualité de

Service" (QoS). QoS est une technologie qui permet de donner des

garanties de bon acheminement suivant des critères bien

déterminés.

Il existe deux possibilités pour utiliser la technologie

QoS:

· poser un label ou une marque sur un paquet de

données (l'équivalent de l'utilisation d'un gyrophare ou d'une

sirène),

· insérer le paquet de données dans une voie

"express" (l'équivalent de l'utilisation d'une bande de circulation

d'urgence).

La qualité de service

Figure 9 : Qualité de service

Lors de l'utilisation d'une technique VoP, toute conversation

est scindée en une série d'éléments individuels:

les paquets.

Certaines des variantes du VoP ne rendent pas implicite

l'arrivée de chacun de ces paquets dans le même ordre que lors de

leur émission. Il revient alors aux systèmes à chaque

extrémité du chemin de communication de les réordonner si

nécessaire.

II.2 Lien entre réseau PSTN et réseau de

données

Dans les infrastructures VoP, il est nécessaire

d'avoir une passerelle pour pouvoir échanger le trafic entre le

réseau à commutation de paquets (par exemple d'une entreprise ou

d'un fournisseur de service Internet) et le réseau PSTN de

l'opérateur de télécommunications. On retiendra notamment

des systèmes tels que:

· la passerelle voix sur IP (VoIP gateway),

· le softswitch (softswitch media gateway),

· la passerelle voix sur large bande DSL ou câble

(voice over broadband gateway),

· la passerelle IP Centrex,

· la passerelle IP Gate,

CONCLUSION

Certaines de ces passerelles ne traitent que du trafic de

type voix, alors que d'autres peuvent traiter plusieurs types de trafics tels

que la vidéo, le fax, les données, etc. Si le trafic

envoyé au travers d'un système VoP est généralement

facturé au forfait mensuel/annuel, un plan tarifaire similaire n'est pas

obligatoirement appliqué sur le réseau de l'opérateur de

télécommunications. Ce trafic est en effet le plus souvent

associé à une tarification basée sur la durée de la

communication. Le passage par une passerelle peut dès lors

générer un coût.

PARTIE II

IMPACTS DES PABX IP SUR LA QoS

CHAPITRE III

SUCCES DE LA VOIX SUR PAQUETS

INTRODUCTION

Deux des atouts majeurs d'un réseau de transport par

paquets sont la réduction des coûts d'installation et

d'exploitation, ainsi que la flexibilité accrue pour la mise à

disposition de services additionnels pour l'utilisateur. La

téléphonie au travers d'un réseau "par paquets" offre des

avantages en termes de réduction des coûts. Toutefois, l'aspect

financier n'est qu'une des raisons qui peuvent décider une entreprise ou

une organisation à faire le pas vers cette technologie.

III.1 Nécessités de l'utilisation de la voix

sur Paquets

L'engouement en faveur du transport de la voix sur un

réseau IP provient de la préoccupation des opérateurs de

réduire leurs coûts

d'exploitation. Afin de transporter de

nombreuses communications, ils ont recours à la technologie "Time

Division Multiplexing" (TDM). Bien que cette technologie soit largement

éprouvée, du moins pour la voix, elle reste onéreuse en

matière de déploiement initial, de maintenance, de gestion ou

d'extension.

Time Division Multiplexing

Un système Time Division Multiplexing est

prévu pour combiner plusieurs signaux sur un seul canal en envoyant

alternativement des informations de chaque signal dans des segments

prédéfinis de temps.

L'utilisation de la technologie de communication par paquets,

plus particulièrement IP, pour le transport de la voix est notamment

motivée par des critères tels que:

·

investissement modique,

· faible coût de maintenance et de gestion,

· fusion en un réseau unique.

La communication par paquets est plus flexible et permet de

déployer simultanément d'autres services que le transport de la

voix, comme par exemple la vidéo ou les données.

Aspects économiques

En termes économiques, on parle très

souvent de Capital Expense (CAPEX) pour décrire les coûts des

investissements initiaux et d'Operational Expense (OPEX) pour décrire

les coûts de la maintenance nécessaire, afin que l'infrastructure

soit opérationnelle comme au premier jour.

De nombreuses études démontrent que le

CAPEX et l'OPEX liés à l'utilisation de commutateurs ethernet et

de routeurs IP sont sérieusement réduits par rapport aux

infrastructures traditionnelles TDM. Argument auquel il convient d'ajouter des

vitesses de transport sans cesse croissantes (actuellement 1Gbit/s

et même 40 Gbit/s).

A l'origine, la voix sur IP était une technologie

exclusivement réservée aux opérateurs de

télécommunications. Cette technique de transport leur a permis de

remplacer des liaisons TRUNK entre les équipements de leurs

réseaux PSTN, permanentes et onéreuses, par des connexions

dynamiques et moins coûteuses grâce au protocole IP. Aujourd'hui,

grâce à l'avènement de l'accès Internet large bande,

l'intérêt pour ces technologies gagne également le public.

Le consommateur professionnel ou privé tend à utiliser le

réseau Internet comme infrastructure alternative d'accès aux

services de téléphonie.

Au delà d'une réduction substantielle de ses

coûts de communication, le consommateur peut ainsi avoir accès

à une multitude de services complémentaires:

· la vidéo,

· le chat,

·

le partage de contenus (par exemple les photos) ou

d'applications,

· la messagerie instantanée,

· la messagerie unifiée (boîte vocale, comptes

e-mail, fax, SMS, MMS, etc., réunis au sein d'une seule "boîte"

accessible de partout),

· la personnalisation de services (ringtones,

déviation, musique/vidéo d'attente, etc.)

· l'utilisation mobile (comme pour le GSM) grâce aux

technologies d'accès réseau sans fil (WiFi et WiMAX).

Le Triple Play

Le concept de "Triple Play" est apparu assez

récemment dans le monde de l'Internet. Il représente la nouvelle

niche d'exploitation pour les fournisseurs d'accès Internet. En effet,

il permet d'offrir au grand public les trois principaux services auxquels il

souscrit le plus fréquemment (la voix, l'Internet et la

télédistribution), et ceci uniquement grâce à un

accès Internet à large bande.

III.2 Pourquoi remplacer un PABX PSTN par un

système de téléphonie IP

Pour un opérateur ou une entreprise privée

possédant son propre central téléphonique analogique ou

digital, il existe de nombreux avantages à remplacer ce central

traditionnel par un serveur de téléphonie IP.

III.2.1 Réduction de coût

Les entreprises dépensent énormément

d'argent en communications téléphoniques. Le prix des

communications voix sur IP est dérisoire par rapport à des

communications traditionnelles. En particulier, plus les interlocuteurs sont

éloignés, plus la différence de prix est

intéressante. Divers bénéfices peuvent dès lors en

être obtenus:

· appels gratuits via l'Internet entre les filiales

distantes,

· appels locaux ou internationaux à tarif

réduit par l'intermédiaire d'un opérateur passerelle,

·

aucune paire de cuivre dédiée n'est

nécessaire pour l'installation d'une nouvelle ligne de

téléphone,

· existence de nombreux softphones (logiciel de

téléphonie) gratuits en lieu et place de postes

téléphoniques IP,

· liberté d'établir des conférences

sans la dépendance d'un opérateur de service,

· faible coût d'administration. Dans une entreprise,

il n'est plus nécessaire d'avoir des techniciens distincts pour la

gestion des services de voix et de données,

· le nombre d'opérateurs de services peut être

considérablement réduit,

· les numéros gratuits au sein d'un pays peuvent

aussi être utilisés sans frais au départ de

l'étranger,

III.2.2 Disponibilité et mobilité

Le plus souvent, dans chaque local d'une entreprise, une

seule ligne de téléphone est disponible. De plus, cette ligne est

souvent associée à l'employé qui occupe le local.

En utilisant un softphone sur une station de travail ou poste

téléphonique IP filaire/Wi-Fi, chaque employé est

accessible via son identifiant unique dans l'annuaire de l'entreprise, peu

importe le local dans lequel il se trouve. En effet, sa ligne

téléphonique "le suit" et n'est plus physiquement associée

à un lieu unique.

En matière de mobilité interne, on constate

que:

· il n'est plus nécessaire de manipuler les

connexions physiques au PABX ou de Changer le numéro de

téléphone associé à un poste

téléphonique lorsque celui-ci est déplacé,

· les utilisateurs sont disponibles au travers d'un

annuaire unique, que ce soit dans l'entreprise, une de ses filiales ou à

travers le monde (voyageur fréquent),

· les utilisateurs ont l'opportunité d'associer

leurs lignes avec n'importe quel poste de téléphone IP

disponible,

III.2.3 Nouveaux services et standards ouverts

Grâce aux efforts constants de standardisation des

systèmes et des protocoles utilisés par les applications, il est

désormais possible pour une entreprise de ne plus être

"prisonnier" d'un seul fournisseur de solutions logicielle et/ou

matérielle. Cela permet de plus une meilleure

interopérabilité pour les communications entre les

systèmes acquis par deux entreprises distinctes et qui auraient

opéré des choix de produits différents.

Enfin, l'entreprise peut réduire ses efforts en

matière de recherche et développement.

III.2.4 Amélioration de la qualité

sonore

Le système téléphonique a

été initialement mis en place afin de transmettre le signal

sonore relatif à la voix d'un être humain "moyen". Le

système filtre donc arbitrairement toutes les fréquences sonores

n'étant pas répertoriées comme présentes dans une

conversation (maximum 3400 Hz). C'est pourquoi, le rendu sonore

résultant de l'écoute d'un CD audio au travers d'une ligne

téléphonique est de médiocre qualité.

Désormais, grâce à l'utilisation de

l'encodage numérique du son dès son émission, la

qualité sonore est améliorée de manière

remarquable. En utilisant un codec adéquat, il est possible de

transmettre ou d'écouter un flux sonore avec une qualité

incomparable (par exemple une musique d'attente en qualité

stéréo Hi-fi).

III.2.5 Administration simplifiée et

aisément accessible

La majorité des systèmes de

téléphonie IP sont pourvus de modules de gestion et

d'administration utilisant une interface Web. De la sorte, l'administrateur

peut aisément réaliser toute les opérations de

maintenance, de contrôle ou d'évolution à partir d'un

navigateur accessible sur n'importe quel poste de travail, tout en

bénéficiant de la sécurité des mécanismes

d'encryptions de données. La simplicité est telle que

généralement cette administration peut

être réalisée par le directeur de

l'entreprise ou sa secrétaire, comme cela est déjà

fréquemment le cas pour la configuration des comptes de messagerie

électronique.

III.3 Quand remplacer un PABX par un système de

téléphonie IP?

Un PABX possède une durée de vie d'environ 7

années (parfois beaucoup

plus).

De ce fait, de nombreuses entreprises utilisant actuellement la

téléphonie classique ne migreront pas tout de suite vers une

solution de VoIP.

En effet, le matériel devra être amorti au

niveau comptable et l'entreprise ne devra pas être liée par un

contrat de maintenance d'une durée plus importante. L'avenir de la

téléphonie traditionnelle est toutefois désormais

limité dans le temps, la majorité des constructeurs ainsi que de

nombreuses entreprises de développement logiciel investissent beaucoup

tant sur la VoIP que sur la ToIP.

D'une manière plus générale, si une

entreprise peut répondre positivement à l'une ou l'autre des

questions ci-dessous, il est dès lors important de prendre en compte la

téléphonie sur IP pour la réalisation d'un choix

judicieux:

· le central téléphonique est-il inscrit dans

un plan de renouvellement des équipements de l'entreprise?

· l'entreprise est-elle en expansion? De nouvelles filiales

vont-elles être mises en place?

· l'entreprise est multi-sites. Ne serait-ce pas judicieux

d'avoir un réseau de communication voix unique?

· désire-t-on une gestion financière

centralisée des dépenses en matière de

télécommunications?

· l'entreprise souhaite pratiquer le

télétravail. N'est-il pas judicieux que les numéros de

téléphone des télétravailleurs les suivent

partout?

· pour améliorer la compétitivité,

l'entreprise a-t-elle besoin d'outils de Communication performants?

ANALYSE DE LIMP

CHAPITRE IV

ANALYSE DE L'IMPACT DES PABX IP SUR

IP SUR LA QoS

LA QoS

INTRODUCTION

En matière de téléphonie sur IP, il faut

distinguer les différentes interprétations de ce concept. S'il

s'agit de communications entre PBX, on parle de "Voix sur IP". S'il s'agit de

communications entre abonnés, on parle de "Téléphonie sur

IP" Qu'il s'agisse de communications de PC à PC, de PC à

téléphone, de téléphone à

téléphone ou encore de PABX à PABX, la dénomination

"Voix sur IP" est la plus souvent utilisée pour décrire ces

différentes formes de transmission de la voix au travers d'un

réseau à commutation de paquets IP.

IV.1 Voix sur IP (VoIP) ou le "trunking" entre noeuds

téléphoniques traditionnels

Afin de transporter simultanément de multiples

communications, les systèmes de télécommunication font

appel à une technique d'agrégation appelée trunking. Un

trunk est donc une liaison entre deux noeuds d'un réseau

téléphonique. Le remplacement des connexions

dédiées entre ces noeuds par des connexions virtuelles au sein

d'un réseau IP est un premier pas vers une infrastructure dite de Voix

sur IP. Ainsi, une entreprise possédant plusieurs centraux

téléphoniques

Interconnectés par des lignes nationales ou

internationales, ISDN ou louées, peut opter pour le remplacement de ces

lignes dédicacées onéreuses par une connexion via un

réseau IP privé ou public, comme Internet. Une

entreprise possédant une infrastructure réseau

de données IP pourra non seulement utiliser celle-ci pour ses besoins

informatiques, mais aussi désormais pour ses besoins en

téléphonie. Cela permet des synergies et des réductions de

coût, par exemple au niveau des techniciens nécessaires et des

coûts d'exploitation.

Coût des liaisons entre noeuds du

RTC

Economie grâce au transport sur

IP

Figure 10 : Les coûts de liaisons

IV.2 Téléphonie sur IP (ToIP)

Le stade ultime dans la téléphonie sur IP est

le remplacement des postes téléphoniques traditionnels par des

"postes téléphoniques IP". Les caractéristiques d'un poste

IP sont:

· le remplacement de la prise téléphonique

(RJ11) par une prise réseau (RJ45),

· le remplacement de l'interface analogique ou

numérique du poste téléphonique avec le réseau par

une interface de protocole IP,

· le remplacement du protocole de signalisation

téléphonique traditionnel par un système de voix sur

IP,

· le remplacement du combiné

téléphonique par un nouveau ayant les caractéristiques

précitées ou encore par un logiciel pouvant être

installé sur un ordinateur (muni d'un casque et d'un micro).

Une infrastructure de voix sur IP peut être

associée aux mêmes zones de disponibilité que les

systèmes téléphoniques traditionnels:

· d'une manière fermée (Intranet): par

l'utilisation d'un central IP privé,

· d'une manière semi-publique (Extranet): par le

partage d'un central IP avec ses partenaires ou clients (via un VPN par

exemple),

· d'une manière publique mais limitée

(Internet): par l'ouverture sur l'Internet du central IP, d'une manière

publique et ouverte (Internet): par l'ouverture sur l'Internet du central IP et

l'adjonction de passerelle vers le réseau PSTN.

La téléphonie sur IP va aussi plus loin que la

transmission de la voix. Elle offre aussi la possibilité

d'émettre ou de recevoir des fax, etc.

Qu'est ce qu'un projet de téléphonie IP

?

Un projet de téléphonie sur IP vise à

rendre obsolète la présence d'un PABX. Dans un tel projet, les

téléphones traditionnels doivent être remplacés par

des téléphones IP. Le PABX, quant à lui, est

remplacé par un logiciel s'exécutant sur un système

d'exploitation (Windows, Linux, Unix, etc.) appelé "soft switch".

Néanmoins, en pratique, la migration se fait le plus fréquemment

via la mise en

la mise en place d'une infrastructure hybride où des

téléphones traditionnels coexistent avec des

téléphones IP.

On parle alors d'IP PABX ou IP PBX ou PABX logiciel.

Les possibilités de la

téléphonie sur IP

Figure 11 : Téléphonie IP

IV.3 Téléphonie sur Internet

Ce mode de téléphonie sur IP concerne les

communications vocales transitant uniquement via le réseau Internet. Au

début, il convenait d'utiliser un équipement à placer

à l'intérieur de son ordinateur et un logiciel

propriétaire qui

pouvait interconnecter son PC avec un autre PC ayant une

configuration similaire. Avec l'évolution de la puissance des

ordinateurs, il a été rapidement possible de se passer de la

carte PC supplémentaire.

De nombreux produits de téléphonie sur Internet

ont vu le jour. Plusieurs d'entre eux offrent en outre des

fonctionnalités supplémentaires (le "chat" par exemple)

aujourd'hui intégrées dans le concept de messagerie

unifiée. Nombreux sont ceux qui utilisent un système

propriétaire impliquant que leur correspondant utilise le même

logiciel et l'annuaire d'utilisateurs associé.

Skype est aujourd'hui le plus connu de ces logiciels. Mais on

peut citer également Netmeeting, CoolTalk, Net2Phone, WebPhone, etc.

IV.4 Passerelles téléphoniques

La téléphonie Internet a rapidement franchi le

cap des communications de PC à PC ou d'un PC à plusieurs PC. Les

communications de PC à téléphone ou encore de

téléphone à PC sont aujourd'hui possibles grâce

à l'utilisation de passerelles. Afin de permettre une communication

entre un poste traditionnel (téléphone fixe ou GSM) et un poste

IP, il est indispensable de passer par un système intermédiaire

permettant de connecter deux réseaux distincts: ce sont les passerelles

ou gateways.

Les gateways doivent supporter des fonctions essentielles telles

que:

· fournir une interface entre le réseau

téléphonique IP et le réseau PSTN (et ou GSM),

· permettre les appels entre un poste VoIP et un poste PSTN

(et ou GSM),

· transférer un appel d'un poste IP vers un poste

analogique ou numérique, et vice versa,

· permettre la redondance, c'est-à-dire rediriger

un appel sortant par la connexion WAN (IP large bande) vers le réseau

PSTN si la connexion WAN est en panne ou encombrée,

·

convertir les échantillons de voix numérique

vers des flux TDM ou des signaux analogiques afin de transmettre l'appel au

travers du réseau PSTN ou GSM.

Actuellement, il est possible pour une entreprise ou une

organisation de se munir de sa propre passerelle (par exemple son ancien PABX)

ou bien de faire appel aux services d'un tiers possédant une telle

passerelle sur Internet.

Une installation appropriée

Une architecture de Voix sur IP correctement

pensée fera appel à plusieurs passerelles. En effet, lorsqu'un

appel doit être transmis au sein d'un réseau PSTN (ou GSM),

l'utilisation d'une passerelle étant proche du réseau où

se situe le poste à joindre constitue un choix judicieux. De la sorte,

le coût de la communication issu de l'appel sur le réseau

téléphonique commuté sera réduit à son

minimum, c'est-à-dire le coût d'une communication locale vers le

lieu du correspondant que l'on désire joindre.

IV. 5 Services téléphoniques

Un système de téléphonie "exemplaire"

est désormais associé à un certain nombre de fonctions

supplémentaires. De nombreuses fonctionnalités ont

été créées au fil du temps. Elles sont

fréquemment associées au monde professionnel car de nombreuses

entreprises possèdent un PABX privé ou un abonnement capable de

proposer ces fonctionnalités étendues. Néanmoins avec la

pénétration sans cesse croissante du téléphone

mobile (GSM), le particulier a vu lui aussi son abonnement associé

à une multitude de possibilités supplémentaires.

Parmi les services disponibles sur la majorité des

systèmes de téléphonie, on retiendra par exemple:

· le transfert d'appel vers un autre poste,

· le message d'attente,

· la signalisation d'un double appel,

·

la réception d'un double appel,

· la restriction d'appels ou le filtrage d'appels entrants

(par liste noire: préfixes ou numéros),

· l'affichage du numéro appelant,

· la présentation du nom de l'appelant,

· la restriction de la présentation

d'identité de l'appelant,

· le répondeur vocal,

· le répondeur vocal intelligent (avec

sélection dans un menu annoncé),

· la messagerie vocale,

· la capture d'un appel qui est destiné à un

autre poste de l'entreprise (call pickup),

· la capture d'un appel qui est destiné à un

groupe de postes de l'entreprise (group call pickup),

· le stationnement temporaire d'un appel afin de le

reprendre sur un autre poste (call park),

· la mise en conférence,

· le rappel du dernier appelant,

· le transfert sur occupation,

· le transfert sur non réponse,

· le transfert inconditionnel,

· le rejet des appels anonymes,

· la redirection conditionnelle (entretien préalable

avec le destinataire du transfert),

Mais qui décrit le fonctionnement de ces

services?

Dans de nombreux cas, c'est au sein de l'organisme de

standardisation ITU-T que ces fonctionnalités ont été

initialement développées. Elles sont

référencées sous l'ensemble des spécifications

Q.XXX. La spécification Q.931 est par exemple celle qui régit

l'envoi et la réception du numéro appelant.

IV.6 Etapes d'une communication de téléphonie

sur IP Il existe trois étapes de communication sur IP :

Première étape:

La phase de mise en correspondance permet aux applications

respectives d'échanger les paramètres nécessaires à

leur exécution.

Figure 12 : Communication par VoIP

Deuxième étape:

L'établissement de la communication permettra aux

applications respectives de transmettre les données au format

numérique (voix, vidéo, etc.) au travers du réseau

informatique.

Figure 13 : Communication par VoIP

Troisième étape:

Une étroite collaboration entre RTP et RTCP permet,

tout au long de la communication, aux applications respectives

d'échanger des rapports sur la qualité des données

reçues et de valoriser ces rapports afin d'améliorer la

communication.

Figure 14 : Communication par VoIP

IV.7 Influence sur la qualité de service

La téléphonie sur IP est une transmission de la

voix en mode paquets au format TCP/UDP. Pour comprendre le traitement complexe

de la voix analogique (signaux électriques) en signaux binaires, voici

un synoptique explicatif :

ANALYSE ET IMPACT DES PABX IP SUR LA

QoS

Explications du synoptique

Figure 15 : Synoptique d'une communication

La bande voix qui est un signal électrique analogique

utilisant une bande de fréquence de 300 à 3400 Hz, elle est

d'abord échantillonné numériquement par un convertisseur

puis codé sur 8 bits, puis compressé par les fameux codecs ( il

s'agit de processeurs DSP ) selon une certaine norme de compression variable

selon les codecs utilisés, puis ensuite on peut éventuellement

supprimer les pauses de silences observés lors d'une conversation, pour

être ensuite habillé RTP,UDPetenfinenIP.

Une fois que la voix est transformée en paquets IP, ces

petits paquets IP identifiés et numérotés peuvent

transités sur n'importe quel réseau IP (ADSL, Ethernet, Internet,

Satellite, routeurs, switchs, PC, Wifi, etc...)

IV.7.1 Généralités sur la transmission

de la téléphonie sur IP

Tout d'abord, il s'agit de parler de commutation par paquets (au

lieu de commutation par circuit : PBX, ce qui est le cas d'un réseau

téléphonique traditionnel). Le transport des signaux voix

numérisés par paquets impose des contraintes majeures :

1) Optimisation de la bande passante (attention aux autres

applications informatiques qui monopolise la majeure partie de la bande

passante disponible comme Microsoft Exchange). Pour un bon partage de la bande

passante, il faut

connaitre l'ensemble des flux pouvant avoir une influence

importante sur le transport de la voix.

2) Délai de transmission (très important dans des

cahiers des charges : temps de transfert des paquets), il comprend le codage,

le passage en file d'attente d'émission, la propagation dans le

réseau, la bufférisation en réception et le

décodage. Le délai de transmission optimal est de 150 ms (UIT-T

G114). Les délais parfois tolérables sont entre 150 et 400 ms.

3) Le phénomène d'écho

(réverbération du signal). C'est le délai entre

l'émission du signal et la réception de ce même signal en

réverbération. Cette réverbération est

causée par les composants électroniques des parties analogiques.

Un écho < 50 ms n'est pas perceptible. Plus il est

décalé dans le temps plus il est insupportable.

4) La gigue ou Jitter (variation de l'écart initial entre

deux paquets émis). Correspond à des écarts de

délais de transmission entre des paquets consécutifs.

Nécessite la mise en place de buffers en réception qui lissent

ces écarts pour retrouver le rythme de l'émission. Effet

néfaste des buffers de réception ==> augmentation du

délai de transmission.

5) La gestion de la qualité de service des réseaux

IP de transport d'un bout à l'autre. Elle peut-être une solution

propriétaire (Qos constructeur), DiffServ, RSVP ou MPLS. Rappelons enfin

que le mode de fonctionnement de l'acheminement sur l'internet est du type Best

Effort : chaque équipement constituant le réseau (en particulier

les routeurs) fait de son mieux pour acheminer les informations.

En conclusion, le transport de la téléphonie sur

l'IP ne doit souffrir d'aucun retard de transmission, ni d'altérations

(attention aux firewall), ni de perte de paquets.

IV.7.2 Synoptique d'une architecture TOIP avec un PABX

traditionnel

Ci-dessous, un synoptique d'une solution "TOIP" avec

interconnexion avec un PBX existant (la liaison peut-être un RNIS, QSIG

ou E&M) et une liaison vers le réseau public à partir de la

passerelle (gateway) qui peut servir soit en permanence, soit dans certains cas

(routage international ou opérateur différent du PBX).

Dans notre cas ci-dessous qui est une architecture mixte, les

composants sont : - Un switch,

- Deux postes IP (Cisco 7960),

- Une application SoftPhone sur PC,

- Un routeur servant de passerelle (gateway) vers le PBX (pour

les appels internes) et vers le PSTN (pour les appels externes),

- Un serveur de communications IP : Call Manager ( le serveur

peut être intégrédans un seul et même

élément ).

Synoptique d'une architecture TOIP avec un PABX

traditionnel Figure 16 : Architecture TOIP avec un PABX

traditionnel

IV.7.3 Problème et qualité de service

IV.7.3.1 Latence

La maîtrise du délai de transmission est un

élément essentiel pour bénéficier d'un

véritable mode conversationnel et minimiser la perception d'écho

(similaire aux désagréments causés par les conversations

par satellites, désormais largement remplacés par les

câbles pour ce type d'usage). Or la durée de traversée d'un