Chapitre II. TECHNIQUE DE

DETECTION ET VERIFICATION PAR RECONNAISSANCE DES EMPREINTES DIGITALEES.

II.1. Préambule.

Dans ce chapitre, nous présenterons un état de

l'art sur les techniques de détection des empreintes digitales et les

différentes méthodes les plus connues de reconnaissance des

empreintes digitales. Enfin, nous terminerons le chapitre par la

présentation de l'image d'empreinte digitale et prise de

décision.

II.2. Définition de

problème de vérification.

Ici, nous allons considérer le problème de

vérification biométrique de manière plus formelle. Dans un

problème de vérification, le signal biométrique qui

parvient de l'utilisateur est comparé avec un seul gabarit

enregistré. Ce gabarit est choisi en fonction de l'identité de

l'utilisateur. Chaque utilisateur i est représenté par

sa biométrie Bi. L'extraction des

caractéristiques va résulter en une représentation machine

Tide la biométrie capturée. Durant la

vérification, l'utilisateur énonce son identité j

et fournit un signal biométrique Tj. La

reconnaissance se fait en calculant le score de similarité S

(Ti ,Tj). L'identité

annoncée est supposée être réelle si S

(Ti, Tj) >th avec th

un seuil (threshold) de comparaison choisi ; son choix

détermine un compromis entre la convenance de l'utilisateur et la

sécurité du système comme il sera vu dans le paragraphe

suivant.

II.2.1. Evaluation de

performance.

La performance d'un système biométrique peut se

mesurer principalement à l'aide de trois critères : sa

précision, son efficacité (temps exécution) et le

volume de données qui doit être stocké pour chaque

locuteur. Nous nous concentrons sur le premier aspect.

II.2.2. Evaluation de la

vérification

Lorsqu'un système fonctionne en mode

vérification, celui - ci peut faire deux types d'erreurs. Il peut

rejeter un utilisateur légitime et dans ce premier cas, on parle de faux

rejet (false rejection). Il peut aussi accepter un imposteur et on parle dans

ce cas de fausse acceptation (false acceptance). La performance d'un

système se mesure donc à son taux de faux rejets (False Rajection

Rate ou FRR) et à son taux de fausse acceptation (False Acceptance Rate

ou FAR).

Idéalement, un système devrait avoir des FARs

et des FRRs égaux à zéro [10]. Le problème de

vérification peut être formulé de la manière

suivante :

Soient H0 l'hypothèse :

« la capture C provient d'un

imposteur » et H1 l'hypothèse :

« la capture C provient de l'utilisateur

légitime ». Il faut donc choisir l'hypothèse la

plus probable.

On considère que la capture Cprovient

d'un utilisateur légitime si P(H1/C)>P(H0/C).

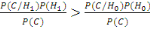

En appliquant la loi de Bayes, on obtient :

et donc et donc

Le taux de vraisemblance (likelihood ratio)   est comparé à un seuil èappeléseuil de

décision. est comparé à un seuil èappeléseuil de

décision.

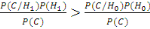

La courbe dite réceptrice des

caractéristiques de fonctionnement (ROC : Receiver

Operating Characteristic), représentée à la figure II.1,

permet de représenter graphiquement la performance d'un système

de vérification pour les différentes valeurs de è. Le taux

d'erreur d'égal (EqualErrot Rate ou EER) correspond au point FAR -

FRR, c'est - à - dire graphiquement à l'intersection de la

courbe ROC avec la première bissectrice. Ce taux est fréquemment

utilisé pour donner un aperçu de la performance d'un

système biométrique. Le seuil è doit donc être

ajusté en fonction de l'application ciblée : haute

sécurité, basse sécurité ou compromis entre les

deux.

Figure II. 1. La courbe

ROC

|