2.8.3. Relations entre Public et

Private User Identity

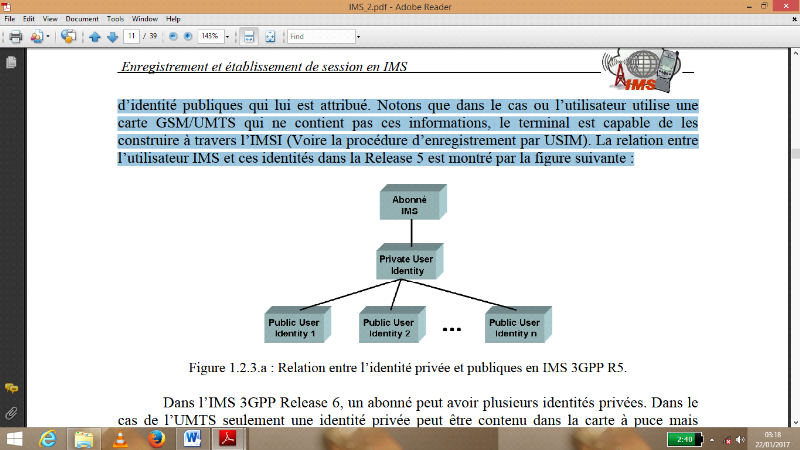

Dans le cas GSM/UMTS, la carte à puce stocke

l'identité privée et au moins une identité publique. Le

HSS contient pour chaque utilisateur son identité privée et la

collection d'identité publiques qui lui est attribué. Notons que

dans le cas où l'utilisateur utilise unecarte GSM/UMTS qui ne contient

pas ces informations, le terminal est capable de les construire à

travers l'IMSI (Voire la procédure d'enregistrement par USIM). La

relation entre l'utilisateur IMS et ces identités dans la Release 5 est

montré par la figure suivante :

Figure 2.3. Relation entre l'identité

privée et publiques en IMS 3GPP R5.

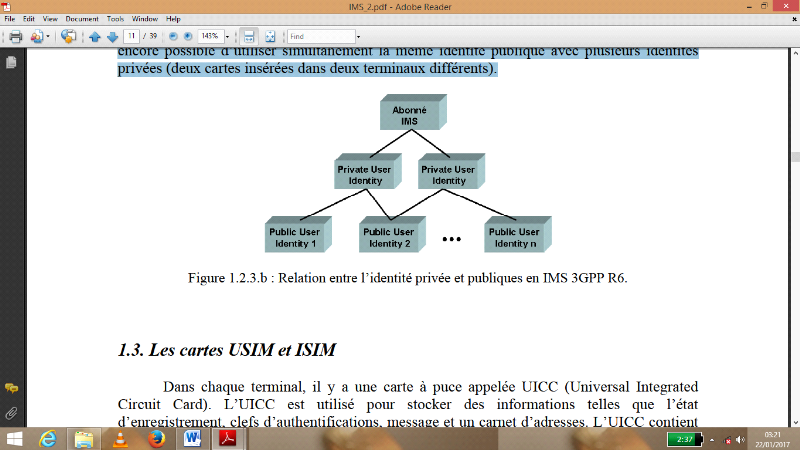

Dans l'IMS 3GPP Release 6, un abonné peut avoir

plusieurs identités privées. Dans lecas de l'UMTS seulement une

identité privée peut être contenu dans la carte à

puce mais l'utilisateur peut avoir plusieurs cartes contenantes chacune une

identité privée différente. Il est encore possible

d'utiliser simultanément la même identité publique avec

plusieurs identités privées (deux cartes insérées

dans deux terminaux différents).

Figure 2.4. Relation entre l'identité

privée et publiques en IMS 3GPP R6.

2.9. La carte ISIM

Dans chaque terminal, il y a une carte à puce

appelée UICC (Universal Integrated Circuit Card). L'UICC est

utilisé pour stocker des informations telles que l'état

d'enregistrement, clefs d'authentifications, message et un carnet d'adresses.

L'UICC contient plusieurs applications logiques qui peuvent être : la

SIM, l'USIM et l'ISIM.

Elle contient les paramètres utilisés pour

l'identification et l'authentification de l'utilisateur ainsi que la

configuration du terminal IMS. ISIM peut co-exister simultanément avec

une USIM ou une SIM. Les paramètres essentiels contenus dans une ISIM

sont :

v Private User Identity ;

v Public User Identity ;

v Home Network Domain URI : SIP URI du réseau nominal

de l'utilisateur qui est unique dans la carte ;

v Long-term secret : secret utilisé pour authentifier

l'utilisateur et pour générer les clefs de chiffrement et

d'intégrité utilisé entre le terminal et le réseau.

Les messages SIP envoyés entre le terminal et le P-CSCF sont

chiffrés et protégés par la clef

d'intégrité.

2.10. Type de Signalisations en

IMS

Dans tout type de réseau il y a toujours quatre types

de signalisations ; dans IMS la signalisation est réalisée

essentiellement par SIP :

v Signalisation d'enregistrement : c'est la signalisation par

là qu'elle un terminals'enregistre dans le réseau. Elle contient

les procédures de téléchargement du profile etla gestion

de la localisation. Cette signalisation est effectuée par la

procédured'enregistrement SIP (SIP REGISTER) ;

v Signalisation d'appel : c'est la signalisation par laquelle

on établit uneassociation de bout en bout entre les points

d'extrémité désirant communiquer,

c'estcaractérisé par l'échange de référence.

Ceci est réalisé en IMS grâce à la

procédured'établissement de session (SIP INVITE) ;

v Signalisation de connexion : c'est l'affectation d'un

service support à un appel.De proche en proche on va réserver des

ressources dans le réseau selon la QoS requise pour le service. Au

niveau SIP cette signalisation est effectuée grâce aux

entêtes SDP qui permettent de décrire le trafic et le ressources

requis. Au niveau transport on utilise les mécanismes RSVP, DiffServ,

MPLS pour faire la qualité de service dans le réseauIP ;

v Signalisation d'intelligence : c'est la signalisation qui

nous permet de faire untraitement substitutif par rapport au traitement d'appel

normal. D'une façon similaireaux réseaux intelligent de type RI

(INAP) ou CAMEL, les services sont exécutés

parl'équivalant aux plateformes de service qui sont des serveurs

d'applications (AS). Un autre type de signalisation SIP est utilisé sur

l'interface ISC entre les AS et les S-CSCF.

Comme SIP ne décrit pas le flux média on utilise

en plus le protocole SDP (Session Description Protocol). SDP est

transporté dans le coeur des messages SIP et il décrit les

sessions multimédia en termes de codeur audio, vidéo,

informations de session (bande requise, type de flux...) et adressage

multicast...Ces informations seront exploitées pour faire la

réservation de ressource dans le plan transport.

Certaines interfaces internes du réseau IMS utilisent

la signalisation « Diameter » et non pas SIP. C'est une application

standardisée par le 3GPP qui permet d'interfacer les différentes

entités du réseau IMS. Les échanges Diameter sont toujours

du type un message requête et une réponse associée. Les

informations échangées dans ces messages sont mises dans des

attributs appelés AVP (Attribute Value Pairs). Chaque interface Diameter

a ces AVPs et ces commandes.

|