4.2.2.1. Installation du service NPS

Commençons par nous rendre dans le Gestionnaire de

Serveur et de cliquer en haut à droite sur Gérer,

puis Ajouter des rôles et fonctionnalités. Passons la

première fenêtre en cliquant sur Suivant, puis vérifions de

sélectionner notre serveur actuel (SERVER-UKA dans ce

cas) et cliquer sur Suivant.

Page | 49

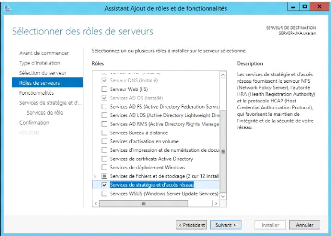

retournons sur la fenêtre précédente,

cliquer sur Suivant puis Suivant, car nous ne voulons pas

ajouter d'autres fonctionnalités. Arriver sur la fenêtre

Service de stratégie et d'accès réseau, cliquer

sur Suivant :

Figure IV.4. Sélection de Services de

stratégie et d'accès réseau

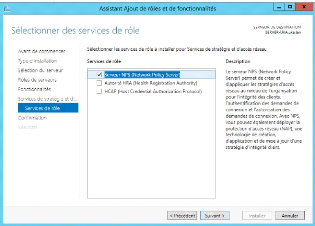

Sélectionner seulement Serveur NPS (Network Policy

Server) et cliquer sur

Suivant :

Figure IV.5. Sélection du Serveur NPS

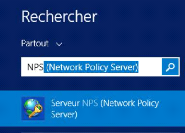

Finissons par vérifier les informations, puis cliquer

sur Installer. Cliquer sur Fermer pour la fenêtre suivante. En

allant à la page d'accueil (Tuiles), nous pouvons vérifier que le

Service est bien installé :

Page | 50

Figure IV.6. Zone de recherche, page d'accueil (Tuiles) de

NPS IV.2.2.2. Paramétrage du serveur NPS

? Création du certificat

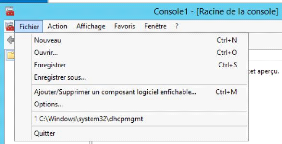

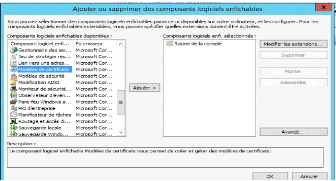

Commencer par ouvrir une console mmc en lançant la

fenêtre Exécuter (avec la combinaison de touches

Windows + R) et taper mmc puis entrer. Sélectionner

Fichier> Ajouter/Supprimer un composant logiciel enfichable...

Figure IV.7. Console mmc

Choisissons Modèle de certificats et cliquer

sur Ajouter, puis OK.

Figure IV.8. Modèle de certificats

Page | 51

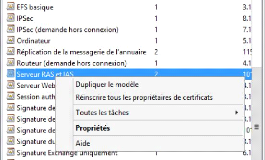

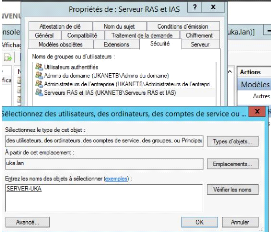

Sélectionner Serveur RAS et IAS, puis

cliquer-droit puis Propriétés :

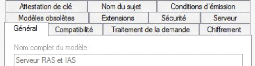

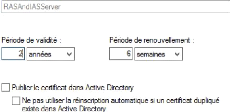

Dans l'onglet Général,

sélectionner la période de validité à 2

années,

Figure IV.9. Propriétés du serveur RAS et

IAS, onglet général

Dans l'onglet Sécurité, ajouter le

serveur ou le rôle NPS est installé, dans notre cas, sur le

même serveur. Mettre Autoriser pour Lecture, Inscrire et Inscription

Automatique :

Page | 52

Figure IV.10. Propriétés du serveur RAS et

IAS, onglet sécurité.

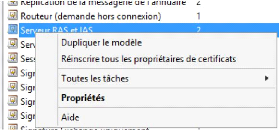

Cliquer sur Ok. Sélectionner Serveur RAS

et IAS, puis cliquer-droit, puis Dupliquer le modèle :

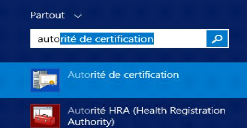

Fermer en cliquant sur OK. Lancer

l'Autorité de Certification.

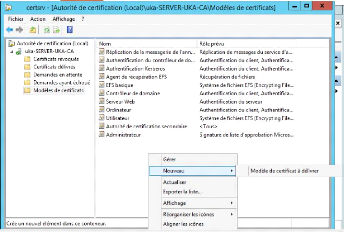

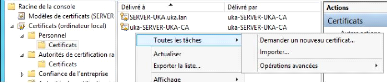

Dans Modèles de certificats, cliquer droit

> Nouveau > Modèle de certificat à délivrer,

Sélectionner notre certificat « UKA-WIFI-CERT

» et cliquer sur OK. Nous

Figure IV.11. Zone de recherche, page d'accueil (Tuiles)

d'autorisation de certification.

Page | 53

pouvons voir notre certificat dans la liste des

modèles. Cliquer sur Fichier > Ajouter/Supprimer un composant

logiciel enfichable...

Figure IV.12. Clic-droit sur Modèles de certificats

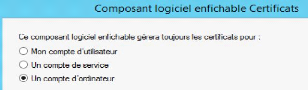

Sélectionner Un compte d'ordinateur :

Figure IV.13. Composant logiciel enfichable

certificats

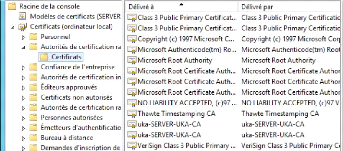

Vérifier que notre serveur UKA-SERVER-CA

est bien affiché dans les Autorités de certification

:

Renseigner un nom Convivial, Cisco

dans notre cas. Rentrer l'adresse IP, 192.168.10.30

dans notre cas. Puis renseigner le Shared Secret, en mettant

comme dans

Page | 54

Dans Personnel, puis Certificats.

Clique-droit > Toutes les tâches> Demander un nouveau

certificat..., Liser et Cliquer sur Suivant. Sélectionner

le certificat UKA-WIFI-CERT et cliquer sur Inscription

:

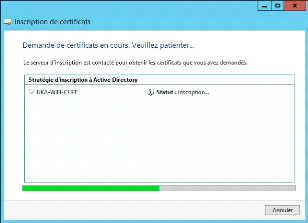

Le certificat s'inscrit, si l'opération est

réussie, veuillez cliquer sur Terminer. A partir de ce moment,

notre certificat est inscrit et nous allons pouvoir l'utiliser dans notre

serveur NPS pour que les utilisateurs puissent se connecter en utilisant ce

certificat.

Figure IV.14. Inscription de certificats 4.2.2.3.

Configuration du serveur NPS

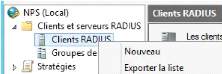

Lançons le serveur NPS (Network Policy Server), Dans

Clients et serveurs RADIUS, clic-droit sur Client Radius, puis Nouveau

:

Figure IV.15. Serveur NPS

Page | 55

la borne « UKA-SS » Puis cliquer

sur OK. Dans Stratégies puis Stratégie

Réseau, clic-droit puis Nouveau.

Renseigner le nom de la première stratégie,

UKA-Workstation puis cliquez sur Suivant. Cliquer sur

Ajouter, puis sélectionner Groupes d'ordinateurs puis

Ajouter. Cliquer sur Ajouter des groupes, Sélectionner

UKA-PC-E, notre groupe où les postes de l'entreprise

sont répertoriés.

Nous avons besoin de renseigner seulement ce groupe, cliquer

sur Ok. Nous allons à présent ajouter le groupe pour

notre AppleTV. Cliquer à nouveau sur Ajouter, puis

sélectionner Groupes d'utilisateurs puis Ajouter. Puis

ajouter le groupe UKA-VIP-E comme nous avons fait pour

UKA-PC-E. Nous pouvons voir nos deux groupes.

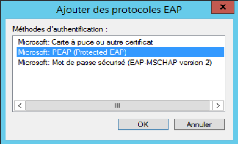

Cliquez sur Suivant, Sélectionner

Accès accordé, puis Suivant. Nous allons

à présent choisir la méthode d'authentification, dans

notre cas, ce sera en PEAP (Protect EAP). Donc cliquer sur

Ajouter. Sélectionner « Microsoft : PEAP (Protect EAP)

» : Sélectionner le certificat créé

précédemment et cliquer sur OK :

Figure IV.16. Ajout des protocoles EAP

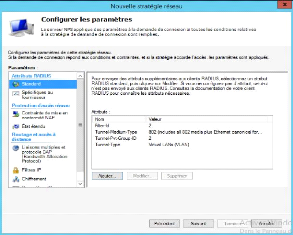

Cliquez sur Suivant : Nous n'allons pas configurer de

contrainte, donc cliquez sur Suivant. Dans « configurer les

paramètres » et l'onglet Attributs RADIUS >

Standard, supprimer les deux attributs Framed-Protocol et

Service-type. Puis cliquer sur Ajouter.

Sélectionner Filter-Id, puis cliquez sur

Ajouter.

Cliquez sur Ajouter Rentrez 2, puis

cliquer sur OK. Ensuite, sélectionner Tunnel-Medium-Type,

cliquer sur Ajouter puis Ajouter et sélectionner

802 (Includes all 802 media plus Ethernet canonical format), puis

cliquer sur OK. Sélectionner Tunnel-Pvt-Group-ID,

cliquer sur Ajouter puis Ajouter et rentrer la valeur

2. Sélectionner Tunnel-Type, cliquer sur

Ajouter puis cocher Communément utilisé pour les

connexions 802.1x et choisissez Virtual LANs (VLAN).

Voici le résumé des paramètres, cliquez sur Suivant

:

Page | 56

Figure IV.17. Le résumé des

paramètres

Vous pouvez vérifier le paramétrage puis cliquer

sur Termine. Créer une nouvelle stratégie qui se nommera

« UKA-Web » puis cliquer sur Suivant. Cette

fois-ci, sélectionner Groupes d'utilisateurs puis

Ajouter. Cliquer sur Ajouter des groupes, sélectionner

UKA-USER-E, notre groupe ou les comptes de l'entreprise sont

répertoriés. Nous avons besoin de renseigner seulement ce groupe,

cliquer sur Ok. Cliquer sur Suivant. Puis sélectionner

Accès accordé, puis Suivant.

Comme pour l'autre statégie, nous allons choisir comme

méthode d'authentification : PEAP (Protect EAP). Nous

n'allons pas non plus configurer de contrainte donc cliquez sur Suivant.

Dans « configurer les paramètres » et l'onglet

Attributs RADIUS > Standard, supprimer les deux attributs

Framed-Protocol et Service-type. Puis cliquer sur

Ajouter. Nous allons ajouter les mêmes attributs en modifiant

les valeurs de 2 par 10. Vous pouvez

vérifier le paramétrage puis cliquer sur Terminer.

|