2.3.1. Les fonctions du serveur RADIUS

2.3.1.1 L'authentification

Le serveur d'authentification (appelé parfois NAS, pour

Network Authentification Service, littéralement : Service

d'authentification réseau, voire Network Access Service, pour Serveur

d'accès réseau) permet de valider l'identité de

l'utilisateur, transmis par le contrôleur réseau, et de lui

renvoyer les droits associés en fonction des informations

d'identification fournies. De plus, un tel serveur permet de stocker et de

comptabiliser des informations concernant les utilisateurs afin, par exemple,

de pouvoir les facturer à la durée ou au volume (dans le cas d'un

fournisseur d'accès par exemple).

La plupart du temps le serveur d'authentification est un

serveur RADIUS (Remote Authentication Dial In User Service), un serveur

d'authentification standard défini par les RFC 2865 et 2866, mais tout

autre service d'authentification peut être utilisé.

2.3.1.2 L'autorisation

Le rôle du protocole RADIUS ne s'arrête pas

à la simple authentification. En effet, lorsque le serveur informe le

NAS que l'utilisateur est bien authentifié, il peut en profiter pour

fournir au NAS toutes sortes de paramètres (on parle plutôt «

d'attributs ») utiles pour configurer la connexion de cet utilisateur. Par

exemple, il peut indiquer au NAS que cet utilisateur ne doit pas accéder

à telle ou telle partie du réseau, qu'il doit être

déconnecté au bout de 30 minutes ou encore qu'il faut lui couper

sa connexion s'il télécharge plus de 200 Mo.

Le serveur RADIUS peut finement gérer les autorisations

des utilisateurs, en transmettant au NAS des attributs variés. Pour

cela, il suffit de configurer le serveur RADIUS en précisant les

attributs à renvoyer pour chaque utilisateur ou groupe

d'utilisateurs.

2.3.1.3 La comptabilisation

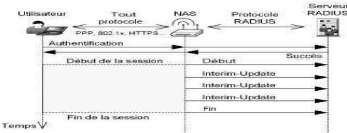

Au début de la session, la troisième et

dernière fonction d'un serveur RADIUS, définie dans la RFC 2866,

est de comptabiliser les connexions des utilisateurs. Voici comment cela

fonctionne : dès qu'un NAS a reçu du serveur la confirmation de

l'authentification d'un utilisateur (accompagnée d'attributs

d'autorisation), il envoie une requête au serveur indiquant le

début de la session de l'utilisateur. Cette requête comporte de

nombreuses informations concernant la session et notamment :

? L'identifiant de session (Acct-Session-Id) ;

? L'identifiant de l'utilisateur (User-Name) ;

? L'identifiant du NAS (NAS-Identifier) ;

? L'adresse (MAC, en général) de l'utilisateur

(Calling-Station-Id) ;

? L'adresse du NAS (Called-Station-Id). Le serveur

enregistre cette information (ainsi

que l'heure exacte).

29 Ibid., p. 311-313.

30 Laurent B. et Christophe W., Op.cit., p. 162.

Page | 36

RADIUS afin de lui indiquer que la session est

terminée. Cette requête comporte à nouveau de nombreuses

informations au sujet de la session, parmi lesquelles on trouve en

général29 :

? La durée totale de la session, en secondes

(Acct-Session-Time) ;

? Le volume total de données

téléchargées pendant la session, en nombre d'octets

(Acct-Input-Octets) ou en nombre de paquets

(Acct-Input-Packets) ;

? Le volume total de données envoyées pendant la

session, en nombre d'octets (Acct-Output-Octets) ou en nombre de

paquets (Acct-Output-Packets) ;

? La cause de la fin de la session

(Acct-Terminate-Cause), par exemple la demande de l'utilisateur

(User Request), la perte du signal (Lost Carrier), la fin de

la session (Session Timeout) ou encore une inactivité trop

longue (Idle Timeout) ;

? Plus tous les attributs précédents :

Acct-Session-Id, User-Name, NAS-Identifier,

Calling-Station-Id, Called-Station-Id...

Figure II.6. La comptabilisation des connexions.

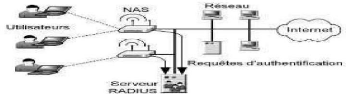

2.3.2. Fonctionnement du protocole RADIUS

Le protocole RADIUS (Remote Authentication Dial In User

Service) décrit un principe d'authentification très

général : un individu souhaite accéder à un service

en réseau pour lequel il lui faut s'authentifier ; pour ce faire il va

envoyer ses données d'authentification (couple identifiant-mot de passe,

ou certificat électronique, par exemple) à un serveur RADIUS, qui

lui-même établira une transaction avec le véritable serveur

d'authentification (annuaire électronique, ou système de mot de

passe d'un serveur Unix...). Le protocole RADIUS permet ainsi d'utiliser des

systèmes d'authentification préexistants pour de nouvelles

applications en réseau, sans avoir à modifier ni le serveur ni

l'application30. La Figure 2.6 présente

l'architecture du serveur RADIUS :

Figure II.7. L'architecture RADIUS

Page | 37

Un utilisateur souhaite accéder à un

réseau et pour cela il se connecte à un équipement qui

contrôle son accès : cet équipement s'appelle le

Network Access Server (NAS), c'est-à-dire le « serveur

d'accès au réseau ». Attention : dans le contexte

du protocole RADIUS, le NAS est souvent appelé le « client »,

ce qui peut réellement prêter à confusion. Lorsque vous

configurez un serveur RADIUS, faites attention à ne pas confondre client

et utilisateur.

L'utilisateur fournit son identité au NAS, d'une

manière ou d'une autre : le protocole utilisé pour cela n'est pas

spécifié par RADIUS ; cela peut être n'importe quel

protocole.

En utilisant le protocole RADIUS, le NAS communique alors avec

le serveur1 afin de valider l'identité de l'utilisateur. Si le serveur

RADIUS authentifie bien l'utilisateur, il en informe le NAS et celui-ci laisse

désormais l'utilisateur accéder au réseau.

|