2.2.2.1. Le fonctionnement d'EAP

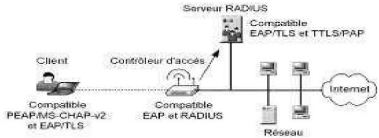

En général, le principe d'EAP est très

simple : si un client (c'est-à-dire un utilisateur) cherche à

accéder au réseau, un contrôleur d'accès lui barrera

le chemin jusqu'à ce qu'il s'identifie auprès du serveur

d'authentification. Le contrôleur d'accès sert

d'intermédiaire pour la communication entre le client et le serveur

d'authentification. Il n'a pas besoin de comprendre quoi que ce soit à

cette communication, à l'exception du résultat final (le

succès ou échec de l'authentification) qui le décidera

à ouvrir la porte du réseau ou à la laisser fermer. S'il

l'ouvre, l'ensemble des trafics du client vers le réseau passera par

lui. Dans le cadre du WiFi, lorsque le 802.1x est utilisé, chaque AP est

un contrôleur d'accès (Figure 2.3).

25 Jean-François P., Jean-Philippe B., Op.cit.,

p. 165.

Page | 30

Figure II.4. Vue d'ensemble du protocole EAP.

Lors de l'authentification EAP, le contrôleur

d'accès n'est qu'un simple intermédiaire entre l'utilisateur et

le serveur. Dès que l'utilisateur est bien authentifié par le

serveur, le contrôleur d'accès le laisse passer vers le

réseau.

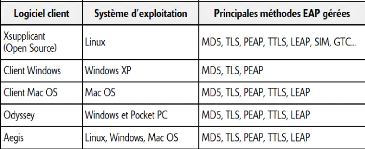

Un exemple de configuration. Pour illustrer l'architecture

EAP, voici un exemple de configuration possible dans un contexte WiFi

(Figure 2.4.) :

Le client possède un logiciel de connexion fourni avec

son adaptateur WiFi. Ce logiciel est compatible avec le 802.1x (donc avec

l'EAP) et supporte deux méthodes d'authentification : PEAP/MS-CHAP-v2 et

EAP/TLS.

Le contrôleur d'accès est un AP compatible 802.1x

: il n'a pas besoin de connaître PEAP/MS-CHAP-v2, EAP/TLS ou toute autre

méthode d'authentification particulière. Il est toutefois capable

de relayer des requêtes EAP vers le client (via la connexion

WiFi) et vers le serveur d'authentification (via le réseau de

l'entreprise).

Le serveur d'authentification est un serveur RADIUS compatible

avec EAP. Il gère les méthodes d'authentification EAP/TLS et

TTLS/PAP. Le serveur demandera au client de s'identifier selon une

méthode. Si le client ne la gère pas, le serveur en

suggérera une autre et ainsi de suite jusqu'à ce que le client en

accepte une. Dans cet exemple, ils tomberont d'accord sur la méthode

d'identification EAP/TLS.

Figure II.5. Un exemple de configuration EAP

Page | 31

? Le logiciel client

Le logiciel de connexion du client (appelé le «

client EAP ») peut être fourni avec l'adaptateur WiFi. Le

Tableau 2.1 donne les différents types de logiciels

clients, les systèmes d'exploitation et les principales méthodes

EAP gérées :

Tableau 2. Le logiciel client

? Le serveur d'authentification

Dans notre exemple, nous avons choisi un serveur de type

RADIUS, car il s'agit de la solution presque universelle utilisée avec

EAP.

Lorsque l'on met en place une architecture 802.1x, le serveur

d'authentification est généralement un serveur de type RADIUS.

? Le contrôleur d'accès

Il y a bien peu de choses à dire au sujet du

contrôleur d'accès, du point de vue de l'identification EAP : il

ne sert que d'intermédiaire, et ouvre ou ferme la porte du

réseau. En WiFi, il faut juste s'assurer que chaque AP gère le

802.1x et que celui-ci soit activé.

|