|

ENSEIGNEMENT SUPERIEUR ET UNIVERSITAIRE

INSTITUT

SUPERIEUR PEDAGOGIQUE DE BUKAVU

ISP/BUKAVU

B.P 854 Bukavu

Section des Sciences Commerciales, Administratives et

Informatique Département d'informatique de Gestion

Mise en place d'un système de suivi en ligne des

casiers judiciaires dans

la ville de Bukavu. « Cas du processus de

délivrance des certificats de

bonne conduite vie et moeurs et

attestations d'identification tenant

lieu d'extrait de casier judiciaire

»

Par USENI KYALONDAWA Christian

Mémoire de fin d'étude

présenté et défendu en vue de l'obtention du diplôme

de licencié en pédagogie appliquée.

Option : Informatique de Gestion

Dirigé par : KASELE LEANDRE

WHUNGWABITI

Chef des travaux

Année académique : 2015-2016

~ I ~

IN MEMORIUM

A vous regrettée chère mère,

Maman ZENA MULAMBA MAZOMBO Béatrice, dont le

destin n'a pas voulu que vous ayez gouté aux fruits du travail

de votre fils unique et bien aimé. Le malheur de vous avoir

perdue n'effacera jamais le bonheur de vous avoir eu comme mère

soucieuse de ses enfants et de leurs avenirs.

Mon âme n'oubliera jamais que, je suis

ce que je suis, grâce à ce que vous étiez pour ma vie, vous

êtes l'architecte de mon bonheur.

Que le miséricordieux, Eternel Dieu tout puissant

puisse accueillir votre âme dans heureux royaume.

USENI KYALONDAWA Christian

USENI KYALONDAWA Christian

~ II ~

EPIGRAPHE

Je ferai de toi une grande nation et je te bénirai, je

rendrai ton nom grand, et tu seras une source de bénédiction.

Je bénirai ceux qui te béniront et je maudirai ceux

qui te maudiront ; et toutes

les familles de la terre seront bénies en toi. Exode

12:2-3

Il y a beaucoup de paix pour ceux qui aiment ta loi, et il ne

leur arrive aucun malheur

Ps.119:165

J'ai mis devant toi une porte ouverte, que personne ne peut

fermer. Rv.3:8

Ne néglige pas le don qui est en toi 1Tim.4:14

USENI KYALONDAWA Christian

~ III ~

DEDICACE

A Dieu tout puissant, source d'intelligence et de

toutes connaissances, A vous mes chers frères et

soeurs,

A vous ma future épouse et ma progéniture,

Je dédie ce travail.

~ IV ~

REMERCIEMENTS

Qu'il soit digne et reconnaissant de présenter nos

sentiments de gratitude à tous ceux qui nous ont été chers

durant notre parcours académique :

Premièrement, nous présentons nos remerciements

à l'Eternel Dieu tout Puissant pour l'intelligence qu'il nous a

donnée afin de parachever notre parcours académique à

l'ISP BUKAVU.

Nous présentons nos sentiments de gratitude à

Monsieur le chef des travaux KASELE LEANDRE, qui s'est donné corps et

âme pour diriger ce mémoire malgré ses multiples

tâches à accomplir.

Nous adressons aussi nos remerciements à tous les

enseignants de l'ISP BUKAVU, en général, et à ceux du

département d'informatique de gestion en particulier, pour l'assurance

qualité qu'ils nous ont données et le dévouement qu'ils

ont affichés à notre égard.

A vous ma chère soeur NYOTA KYALONDAWA Fifi pour votre

tâche exemplaire et louable accomplie pour la construction de cet

édifice.

A toute la grande famille MUSWAHILI KYALONDAWA WALUMBUKA entre

autre : DJAMILA KYALONDAWA, KUBOTA KYALONDAWA, DALIDA KYALONDAWA, MUNYANGI

KYALONDAWA, IDI KYALONDAWA, GUELORD KYALONDAWA, ASSUMANI KYALONDAWA, MUSA

KYALONDAWA, PAPY CHIRAMBIZA, ANDRE WANGOY, SARA KYALONDAWA, ... pour vos

encouragements qui nous poussaient toujours à aller de l'avant.

A mes chers camarades de lutte avec qui nous avions

enduré ce parcours académique : BASIMISE NGALISHI, NYOTA MWATI

Sylvie, MWENYEMALI WAKILONGO, VOISIN MIRUHO, MUGISHO MIGABO, BAHOLEZE BULANO,

MADUNDELO BAIKWA pour toute forme de soutien que vous m'avez apporté.

A mes frères et soeurs de lutte spirituelle dont notre

Pasteur GABY NDAGANO, Floribert NDAGANO, ADELA MUSHIGO, AMINA JOYCE, IDO

BAHOGWERE,...

A tous ceux dont les noms ne figurent pas ci-haut, qu'ils

trouvent au plus profond de mon coeur mes sentiments de gratitude à leur

égard.

~ V ~

SIGLES, ABREVIATIONS ET ACCRONYMES

CSS : Cascading Style Sheets

HTML : HyperText Markup Language

HTTP : Hyper Text Transfer Protocol

IG : Informatique de Gestion

ISP : Institut Supérieur Pédagogique

NTIC : Nouvelle Technologie de l'Information et de la

Communication

PHP : HyperText PreProcessor

RDC : République Démocratique du Congo

SGBD : Système de Gestion de Base de Données

SQL : Structured Query Language

TCP/IP : Transport Control Protocol/Internet Protocol

UML : Unified Modeling Language

UP : Unified Process

URL : Uniform Ressource Locator

--' VI --'

LISTE DES FIGURES

Figure 1 : Note d'ordonnance de mise en détention

préventive.

Figure 2: Le registre de rôle pénal.

Figure 3: Certificat de bonne conduite vie et moeurs.

Figure 4: Attestation d'identification tenant lieu d'extrait

de casier judiciaire.

Figure 5: Schématisation 2 TUP

Figure 6: Schéma d'ensemble d'UP

Figure 7: Diagramme de cas d'utilisation

Figure 8: Scénarios du cas d'utilisation

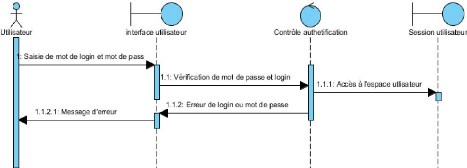

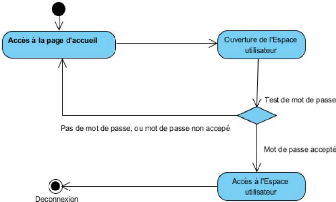

Figure 9: Diagramme de séquence

Figure 10: Diagramme d'activités

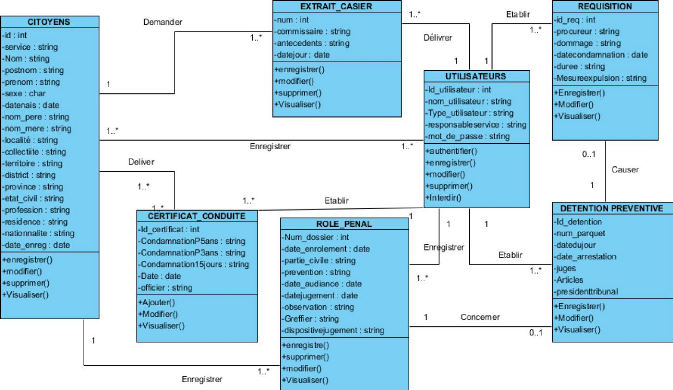

Figure 11: Diagramme de classe

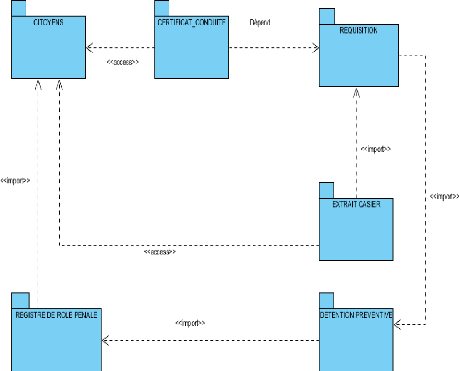

Figure 12: Diagramme de package

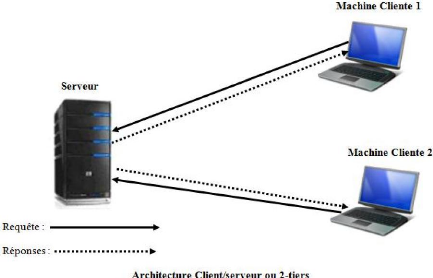

Figure 13: Schéma de l'architecture Client/serveur

Figure 14: Diagramme de déploiement

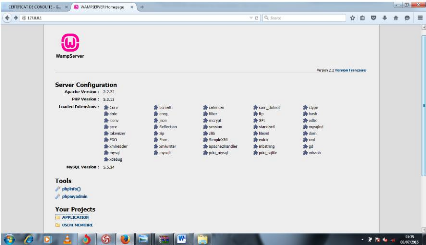

Figure 15: Interface WAMP SERVER

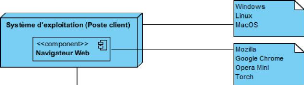

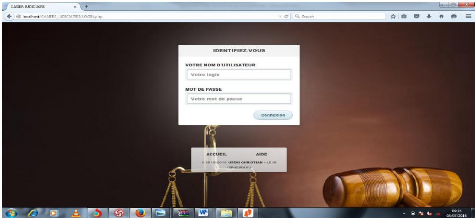

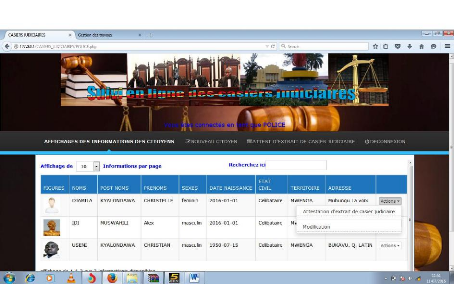

Figure16 : Page d'accueil du système d'information

Figure 17 : La page de connexion à l'interface du

travail

Figure 18 : Interface d'accueil de l'utilisateur

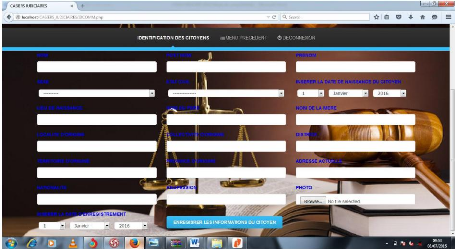

Figure 19 : Interface de travail de la commune

Figure 20 : Illustration de l'action de délivrance de

certificat de conduite

Figure 21 : Le certificat de conduite

généré par le système

Figure 22 : Formulaire d'affichage d'antécédent

d'un citoyen

Figure 23 : Rapport d'antécédent judiciaire

Figure 24 : Formulaire d'identification des citoyens

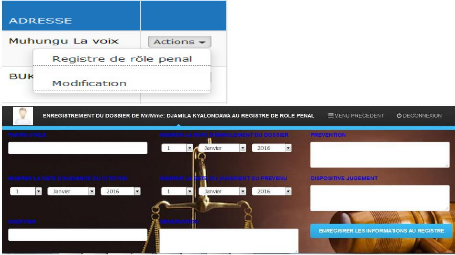

Figure 25 : Interface utilisateur du tribunal

Figure 26 : Formulaire d'enregistrement de dossier d'un

individu

Figure 27 : Affichage du registre de rôle

pénal

~ VII ~

Figure 28 : Formulaire d'enregistrement de mise en

détention préventive

Figure 29 : Interface utilisateur du Parquet

Figure 30 : Enregistrement de

l'emprisonnement

Figure 31: Espace utilisateur de la police

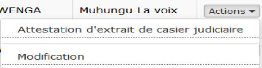

Figure 32: Attestation d'extrait de casier judiciaire

généré par le système.

Figure 33: Affichage de la conduite d'un

individu

Figure 34: Message donné par le système

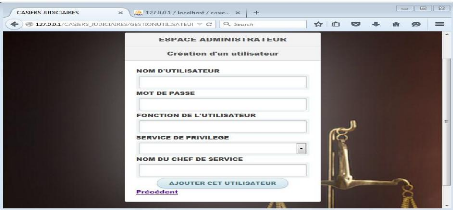

Figure 35: Interface Administrateur

Figure 36: Formulaire d'ajout d'un

utilisateur

~ VIII ~

RESUME

Nul n'ignore qu'aujourd'hui les nouvelles technologies

d'information et de communication sont entrain de désenclaver petit

à petit le monde, c'est ainsi que pour mieux aider les

gestionnaires des affaires publiques de notre pays en général, et

ceux de la ville de Bukavu, en particulier, à bien gérer leurs

affaires, nous avons trouvé nécessaire d'apporter notre

soutien par le biais de ce travail en essayant de concevoir un

système de suivi en ligne des casiers judiciaires en vue

d'éradiquer toutes délivrances illégales

des certificats de bonne conduite vie et moeurs et des

attestations d'extrait des casiers judiciaires dans

la ville de Bukavu.

En effet, notre constat est que la plupart des certificats de

bonne conduite, vie et moeurs et attestations d'extraits des

casiers judiciaires délivrés à Bukavu sont donnés

aux demandeurs sans aucun contrôle ni loyauté.

Dans la logique des choses, les bureaux communaux devront se

renseigner auprès de la police judiciaire avant toute délivrance

de certificat de conduite, mais faute des circonstances, les services

de l'Etat civil de la ville de Bukavu ont du mal à se procurer

ces informations car même la police judiciaire, le service auprès

duquel on devrait se renseigner, n'a pas toutes les informations

et, faute des moyens utilisés, ce service a même

du mal à exploiter les informations qu'il possède.

Ce travail s'est donc penché sur la

faisabilité d'un système de partage des informations en

temps réel entre différents services de l'Etat,

en vue d'assurer une gestion efficace de

délivrance des certificats de bonne conduite vie et moeurs et

attestations d'identification tenant lieu d'extrait de casier

judiciaire.

~ IX ~

SUMMARY

No one ignores that today the new information technology and

communication are gradually making the world more accessible, thus to help

administrators of the public business of our country in general and those of

the city of Bukavu in particular to better manage their businesses , we found

necessary to bring our support mainly through the work while trying conceive an

online system of criminal record follow up in order alleviate all illegal

delivery of certificates of good conduct and criminal record police extracts in

the city of Bukavu .

Indeed, our study showed that most certificates of good

conduct and criminal record extract issued in Bukavu to applicants are neither

with control nor loyalty.

In the logic of things, local office should get applicant

relevant information from the judicial police before issuing good conduct

certificate but, due to certain circumstances, civil services department of the

Bukavu city has difficulty of having access to the Information given that the

judicial police from which one is to get all the appropriates information,

itself does not have it due to the means in its possession has difficulty to

effectively explore the Information it does have.

This Work is therefore focused on the feasibility of a system

of information sharing anytime it is needed between different state

departmental services for efficient management of good conduct certificates

delivery and criminal record identification extracts.

- 1 -

0. INTRODUCTION

0.1. PROBLEMATIQUE

Le casier judiciaire permet de retracer l'histoire judiciaire

d'une personne, les jugements et amendes dont elle a été objet ;

ce document apparait donc comme une source de renseignements officiels

très complète sur la moralité des individus, d'où

la nécessité de la présence de ces informations dans le

processus de délivrance d'attestation tenant lieu d'extrait de casiers

judiciaires et des certificats de bonne conduite vie et moeurs car ces

documents très sollicités aux services de l'Etat concerné,

reprennent les informations sur la moralité d'un citoyen.

La délivrance des certificats de bonne conduite vie et

moeurs et d'attestation tenant lieu d'extraits des casiers judiciaires ne doit

pas être réalisée sans que la précision des

informations des casiers judiciaires ne soit établie, l'importance

d'avoir les informations sûres sur le passé juridique d'un

individu est donc prépondérante pour tous les bureaux communaux

et la police judiciaire de la ville de Bukavu afin d'assurer une gestion

légale et efficace des affaires.

Nos investigations montrent que, chaque année plus de

2000 personnes sollicitent les certificats de bonne conduite, vie et moeurs et

plus de 450 pour les extraits des casiers judiciaires à travers la ville

de Bukavu et que ces derniers leur sont accordés, pour la plupart des

cas sans contrôle préalable, d'où la

nécessité de doter la ville d'un système informatique

capable de faire un suivi en ligne des casiers judiciaires, car on remarque

même que beaucoup de personnes qui ont peut-être des casiers

judiciaires chargés se font octroyer facilement des certificats et

attestations qui ne mentionnent pas leur passé judiciaire. On remarque

alors qu'il y a risque que ces documents de grande importance soient

accordés aux inciviques et personnes dangereuses qui porteront alors

d'autres casquettes qui cachent leurs réalités et commettront

peut être des délits dans l'avenir.

Sans aller plus loin, nous nous efforcerons donc à

répondre à la question suivante :

o Serait-il possible de mettre en ligne les informations

nécessaires relatives aux casiers judiciaires des citoyens de la ville

de Bukavu ?

--' 2 --'

0.2. HYPOTHESE

L'hypothèse est une proposition des réponses aux

questions que l'on se pose. Tout en observant la question que nous nous sommes

posée, notre hypothèse s'est donc formulée de la

manière suivante :

o Sauf par manque de volonté des agents du tribunal de

grande instance de Bukavu et de la police judiciaire, et des services

communaux, nous sommes persuadés qu'une application informatique est

capable de mettre à la disposition des services concernés les

informations dont ils ont besoin l'établissement des certificats de

bonne conduite et attestations d'identification tenant lieu d'extrait de casier

judiciaire.

0.3. OBJECTIF DU TRAVAIL

Le présent travail vise à développer un

système d'information capable de mettre en liaison les services de

l'Etat civil de la ville de Bukavu, les bureaux de la police judiciaire, le

parquet et le tribunal de paix afin de fournir des informations en temps

réel sur les comportements des citoyens et de promouvoir une gestion

efficace dans la délivrance d'attestations d'extraits des casiers

judiciaires et certificats de bonne conduite, vie et moeurs.

0.4. CHOIX ET INTERET DU SUJET

Ayant le souci de participer à l'amélioration

des conditions de travails des services publics en République

démocratique du Congo, dans la province du Sud Kivu et plus

particulièrement dans la ville de Bukavu, nous avons jugé

nécessaire d'opter pour ce sujet pour essayer d'établir notre

piste de solution aux problèmes de megestion qui ronge jusqu'à ce

temps l'administration publique congolaise.

Dans cet angle, nous allons donc nous efforcer de concevoir

une application qui sera capable de mettre à la disposition des services

de l'état les informations relatives aux casiers judiciaires des

individus pour afin assurer une bonne gestion des affaires publiques.

~ 3 ~

0.5. METHODES ET TECHNIQUES UTILISEES

0.5.1. METHODES

a. La méthode fonctionnelle

Cette méthode nous a permis de comprendre le

fonctionnement du service de gestion des certificats de bonne conduite des

bureaux communaux et le service de gestion des affaires judiciaires afin de

dégager le parallélisme entre les tâches effectuées

aux communes et ceux effectuées à la justice.

b. La méthode comparative

Cette méthode nous a servi à élargir

notre champ de recherche en faisant recourt aux informations disponibles sur

les différents services qui vont interagir dans notre système.

c. Le langage UML et le processus unifié

(UP)

UML fournit un moyen visuel standard pour spécifier,

concevoir et documenter les applications orientées objets, en collectant

ce qui se faisait de mieux dans les démarches méthodologiques

préexistantes. En fin de compte, l'intérêt de la

normalisation d'un langage de modélisation tel que UML réside

dans sa stabilité et son indépendance vis-à-vis de tout

fournisseur d'outil logiciel.1 Ce langage nous a donc permis de

modéliser notre système d'information.

Le processus Unifié est une méthode

générique de développement de logiciel

développée par les concepteurs d'UML.

d. La méthode systémique

Cette méthode est une analyse qui envisage les faits,

non pas isolement mais globalement en tant que partie intégrante d'un

ensemble dont les différents composants sont dans une relation de

dépendance.

Cette méthode nous a permis d'analyser le

système d'information utilisé dans les services des maisons

communales et celui utilisé à la police judiciaire et au palais

de la justice.

1 Olivier Sigaud, Introduction à la

modélisation orientée objet avec UML.

~ 4 ~

0.5.2. TECHNIQUES

a. Technique documentaire

Cette technique nous a permis de consulter et d'analyser

différents documents utilisés par les services qui gèrent

les affaires en justice dans la ville de Bukavu, mais aussi elle nous a permis

de consulter différents documents qui peuvent servir de base à

notre recherche.

b. Technique d'interview

Grâce à des conversations avec les agents des

services de gestion des informations juridiques, cette technique nous a permis

d'avoir une vue d'ensemble sur le fonctionnement des différents services

coopératifs de l'Etat.

c. Technique de navigation sur le web

Cette technique nous a permis de consulter différentes

ressources sur internet.

0.6. ETAT DE LA QUESTION

Après avoir consulté les différents

ouvrages de ceux qui nous ont précédé, nous avons

rencontré les travaux de :

? TOMBO MULONDANYI Charles, dans son

mémoire de fin de cycle de licence en informatique de gestion, portant

sur la « Conception et réalisation d'un site web de gestion des

tâches du bureau de l'Etat civil de la commune de Kadutu »,

Mémoire inédit L2 IG/ISP BUKAVU 2014-2015, l'auteur s'est

consacré seulement à l'automatisation des travaux du bureau de

l'Etat civil de la commune de Kadutu sans toucher le cas des autres communes,

contrairement à ce qu'il a fait, nous, nous allons automatiser la

gestion des certificats de bonne conduite, vie et moeurs dans tous les bureaux

communaux de la ville de Bukavu, tout en créant un système de

liaison entre la justice et les bureaux communaux afin de bien contrôler

les conduites des citoyens lors de la délivrance de ce certificat.

? SOPHIA BINET dans son mémoire de

Master en droit processuel, portant sur « L'utilisation des nouvelles

technologies dans le procès civil vers une procédure civile

intégralement informatisée », Université

Lumière Lion 2, Mémoire online 2005, l'auteur a montré

l'importance de l'utilisation des outils dans les affaires judiciaires, et est

arrivé ensuite à une conclusion selon laquelle la machine

constitue un outil d'aide et de simplification des démarches

procédurales. Ayant tout simplement fait une étude sur

~ 5 ~

l'importance de l'utilisation des outils informatiques dans

les affaires judiciaires, contrairement à elle, notre travail sera

consacré à la mise en place d'un système qui sera capable

d'enregistrer les affaires judiciaires et de les mettre en ligne afin de

faciliter une exploitation en temps réel des informations par les

services concernés de la ville de Bukavu.

0.7. PLAN SOMMAIRE DU TRAVAIL

Hormis l'introduction et la conclusion, notre travail est

constitué de quatre chapitres à savoir : ? Le premier chapitre

portera sur les « Notions générales sur les sites

web ». Dans ce chapitre nous présentons les

généralités sur les sites web.

? Le deuxième chapitre concerne les

«Notions générales sur le casier judiciaire, le

certificat de bonne conduite vie et moeurs et analyse de

l'existant» ; dans ce chapitre nous présentons

l'essentiel sur le casier judiciaire, mais aussi nous expliquons le rôle

du certificat de bonne conduite, vie et moeurs et le système de gestion

d'information utilisé.

? Le troisième chapitre est consacré à

l'analyse et la conception du système d'information

; dans ce chapitre nous procédons à la

modélisation de notre système d'information.

? Le quatrième porte sur le

déploiement du système d'information ;

dans ce chapitre il est question de présenter notre système

d'information.

-' 6 -'

CHAPITRE I. NOTIONS GENERALES SUR LES SITES WEB2

I.1. DEFINITION

Un site web (aussi appelé site

internet) est un ensemble de fichiers HTML, liés par des liens

hypertextes, stockés sur un serveur web, c'est-à-dire un

ordinateur connecté en permanence à internet, hébergeant

les pages web.

I.2. Intérêts d'un site web

La mise en place d'un site web peut être motivée par

plusieurs raisons :

? Le besoin de visibilité : un site

web, dans la mesure où il fait l'objet d'une bonne campagne de

promotion, peut être un moyen pour une enseigne ou une organisation

d'augmenter sa visibilité ;

? L'amélioration de la notoriété

: grâce à un site web institutionnel ou un mini site web

événementiel, une enseigne peut développer sa

popularité auprès du public ;

? La collecte de données : internet

représente pour les entreprises une formidable opportunité de

recueillir des données sur les clients ou bien de démarcher de

nouveaux prospects ;

? La vente en ligne : frileux aux

débuts d'internet, les internautes ont vite compris

l'intérêt d'internet pour l'achat de certains produits de

consommation. Un site internet peut représenter pour certaines

entreprises une opportunité en terme de commercialisation ;

? La mise en place d'un support aux utilisateurs

: de plus en plus de sociétés utilisent internet comme

support privilégié pour le service avant-vente ou

après-vente. En effet, avec un site web, il est possible de mettre

à disposition des internautes un maximum d'informations commerciales ou

techniques, à moindre coût.

2 Comment ça marche, Version 2.0.6

~ 7 ~

I.3. CATEGORIES DE SITES WEBS

On distingue habituellement plusieurs catégories de sites

web, selon le but poursuivi :

· Les sites vitrine (appelés

également sites plaquette ou site identité)

sont des sites dont l'objectif est de mettre en avant l'image de marque de la

société, en présentant par exemple ses produits ou ses

services ;

· Les sites catalogue sont des sites

visant à présenter l'offre de l'entreprise ;

· Les sites d'information sont des

sites fournissant une information particulière à un type

d'internautes ;

· Les sites marchands sont des sites

vendant directement des produits aux internautes et permettant

éventuellement de payer en ligne ;

· Les sites institutionnels sont des

sites présentant l'organisation et ses valeurs. Ce type de site

décrit généralement l'activité de l'organisation,

des chiffres clés et donne les informations nécessaires aux

clients ou aux bénéficiaires ;

· Les sites personnels (parfois

pages perso) sont des sites réalisés par des

particuliers à titre de loisir, le plus souvent par passion pour un

sujet ou une discipline ;

· Les sites communautaires sont des

sites réunissant des internautes autour d'un intérêt

commun.

· Les sites intranet sont des sites

accessibles de l'intérieur d'une entreprise ou d'une direction, ayant

pour objet la mise à disposition et le partage d'informations

professionnelles.

I.4. TYPE DE SITES WEBS3

On distingue deux types de sites : les sites statiques et les

sites dynamiques.

? Les Sites statiques

Ces sites ont le mécanisme de fonctionnement le plus

simple : les URL correspondent à un

fichier renvoyé par le

serveur web. Le contenu des pages d'un site statique ne dépend donc

3

https://fr.wikipedia.org/wiki/Site

web#Organisation d.27un projet web Consulté le 22/01/2016

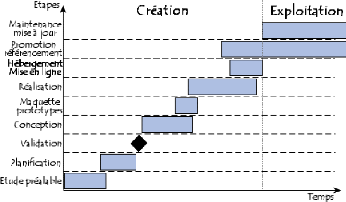

La vie d'un site web possède deux principales

facettes, chacune décomposable en phases spécifiques :

-' 8 -'

pas de variables telles que la date ou de bases de

données. Pour changer le contenu d'une page, il est nécessaire de

changer le contenu du fichier.

En outre, les visiteurs peuvent seulement voir le contenu du

site mais ne pas y participer. Pour les réaliser, seuls les langages

dits de d'interface utilisateur (frontend) sont nécessaires,

c'est-à-dire HTML, CSS et JavaScript (en théorie, il est

toutefois possible d'utiliser uniquement le HTML).

? Le HTML permet d'écrire le contenu de sa page ;

? Le CSS permet de la décorer ;

? JavaScript permet d'ajouter du dynamisme, mais uniquement

du côté du navigateur (par exemple des animations graphiques).

? Les Sites dynamiques

Au contraire ces sites offrent un contenu qui peut

évoluer dans le temps. Des programmes tournent du côté des

serveurs, à l'arrière-plan, (back end) pour

générer les pages du site. Ces programmes peuvent se servir de

bases de données ou autres sources de données pour composer les

pages qui seront affichées dans le navigateur.

Ce dynamisme apporte des fonctionnalités que ne

peuvent offrir les sites dits statiques. Par exemple les visiteurs peuvent y

participer (commentaires sur un blog, changement du contenu des pages d'un

wiki...). Pour les réaliser, on a également besoin de HTML, de

CSS et de JavaScript, mais les programmes qui tournent du côté

serveur utilisent d'autres langages qui peuvent créer dynamiquement les

pages. Il existe plusieurs langages pour créer ces pages (Java, C#, PHP,

Ruby, Python, etc.). Leurs rôles est d'analyser les requêtes des

visiteurs pour ensuite fabriquer une réponse adaptée.

I.5. LE WEBMASTERING

Le terme webmastering désigne

l'ensemble des tâches nécessaires à l'exploitation d'un

site web. On appelle webmaster (en français

webmestre) une personne en charge d'un site web, c'est-à-dire

généralement la personne qui conçoit un site web et le met

à jour.

~ 9 ~

· La création, correspondant

à la concrétisation d'une idée en un site en ligne,

référencé et visité ;

· L'exploitation, correspondant

à la gestion quotidienne du site, son évolution et sa mise

à jour.

·

A. LA CREATION

La création d'un site web est un projet à part

entière comprenant un grand nombre de phases :

· Conception, représentant la formalisation de

l'idée ;

· Réalisation, correspondant au développement

du site web ;

· Hébergement, se rapportant à la mise en

ligne du site, de manière permanente.

1. La conception

La conception du site web est ainsi une phase essentielle du

projet, dans laquelle une réflexion globale est menée dans un

premier temps, sur les objectifs du site et la cible potentielle et, dans un

second temps, sur la structure, l'ergonomie et la navigation. C'est une

démarche participative, orientée utilisateurs,

c'est-à-dire qu'elle doit se faire, autant que possible, en concertation

avec un ensemble de représentants de l'entreprise ou de l'organisation,

et de ses bénéficiaires, en vue d'obtenir une satisfaction

maximale des utilisateurs.

- 10 -

L'ensemble de la conception doit ainsi principalement être

centrée sur l'utilisateur et réalisée en concertation

étroite avec un panel représentatif d'usagers, par exemple lors

de réunion de « brainstorming » (remue-méninges).

L'objet principal de la phase de conception est d'analyser

l'ensemble des besoins, puis d'imaginer des contextes d'utilisation. L'analyse

des besoins comporte ainsi deux volets :

? Les besoins de l'organisation, correspondant à une

stratégie d'objectifs ; ? Les besoins des utilisateurs, correspondant

à une stratégie de cible.

2. La réalisation

La réalisation du site concerne la création des

pages web et des éléments graphiques. La création des

pages web consiste à créer des fichiers HTML. Il existe deux

façons de créer ce type de fichier :

? En éditant les fichiers HTML « à

la main », c'est-à-dire en saisissant le code HTML dans un

fichier texte à l'aide d'un simple éditeur de texte. Cette

solution est la plus fastidieuse (malgré la relative simplicité

du langage HTML), mais reste toutefois la meilleure façon d'apprendre

à réaliser un site, de comprendre comment celui-ci fonctionne, et

d'être ainsi en mesure de créer un code optimisé et

propre.

? En utilisant un éditeur HTML WYSIWYG

(What You See Is What You Get, traduisez Ce que vous

voyez est ce que vous obtenez). Il s'agit d'un logiciel permettant de

créer des pages web visuellement en plaçant des objets et des

contrôles. Le logiciel se charge de générer le code HTML

automatiquement. Il s'agit d'une solution très pratique pour

créer des pages web, car la complexité est en grande partie

masquée. Cette méthode peut s'avèrer très ennuyeuse

si l'éditeur ne permet pas de réaliser ce que

~ 11 ~

l'utilisateur souhaite. Une connaissance du langage HTML est

néanmoins souhaitable afin de pouvoir maîtriser les options

d'édition avancées du logiciel, permettant notamment de modifier

manuellement des attributs de style. D'autre part, un site internet convivial

doit contenir des images. Un logiciel de dessin sera nécessaire afin

d'égayer le site avec des images.

3. L'hébergement

Une société mettant à disposition un

serveur web connecté en permanence à internet est appelée

hébergeur et offre un service appelé

hébergement. On distingue deux principales catégories

d'hébergeurs:

? les hébergeurs gratuits. Ils

prêtent gratuitement un espace disque sur un serveur pour créer

vos pages web. Ce type de service est généralement totalement

gratuit. Ils gagnent de l'argent soit avec un espace publicitaire sur votre

site (ce procédé se fait de plus en plus rare), soit uniquement

grâce au trafic sur leur propre site.

? les hébergeurs professionnels. Ce

type d'hébergement garantit un service de qualité (bande

passante) et de sécurité (sécurité des

données et assurance d'un nombre de pannes réduit). Il

s'avère assez indispensable dans le cas d'un site à trafic

important (plus de 1000 visiteurs par jour) et permet l'achat d'un nom de

domaine (un nom du type

www.commentcamarche.net).

B. L'EXPLOITATION

L'exploitation du site englobe notamment les activités

suivantes :

? Veille, afin d'assurer un suivi des technologies, du

positionnement du site et de celui des concurrents ;

? Promotion et référencement, permettant de

développer son audience ;

? Maintenance et mise à jour, représentant

l'animation quotidienne du site et le maintien de son bon fonctionnement.

--' 12 --'

La mise en place d'un site web est donc une activité

multi-disciplinaire faisant appel à un grand nombre de

compétences. Selon l'organisation, la fonction de webmaster pourra

relever d'une fonction de chef de projet à celle de l'«

homme-orchestre », chargé de toutes les activités, de la

conception au référencement.

I.5. MAINTENANCE D'UN SITE WEB4

La maintenance d'un site web consiste en

général à s'assurer de son bon fonctionnement ; on peut

distinguer quatre types de maintenances :

a. La Maintenance Corrective

Elle consiste à corriger les problèmes et les

défauts de fonctionnement ayant survenu d'une manière

inattendue

b. La maintenance Préventive

Consiste à prévenir le dysfonctionnement d'un site

web, on va corriger le bug à l'avance.

c. La Maintenance Evolutive

La maintenance évolutive consiste à

améliorer les services d'un site web et d'ajouter de nouvelles

fonctionnalités pour qu'il soit adapté aux nouvelles exigences

des utilisateurs.

d. La Maintenance Adaptative

La maintenance adaptative consiste à améliorer

le contenu d'un site web pour qu'il soit compatible avec les nouvelles

contraintes technologiques (navigateurs, taille des écrans...).

4

https://fr.wikipedia.org/wiki/Site

web#Organisation d.27un projet web

--' 13 --'

CHAPITRE II. NOTIONS GENERALES SUR LE CASIER

JUDICIAIRE, LE CERTIFICAT DE BONNE CONDUITE VIE ET MOEURS ET ANALYSE DU SYSTEME

EXISTANT

II.1. LE CASIER JUDICIARE

Le casier judiciaire est un dossier juridique permettant de

retracer l'histoire judiciaire d'une personne, les jugements et amendes dont

elle a été objet.

Le casier judiciaire renferme seulement les condamnations

criminelles et pénales commises par un citoyen. Cela signifie que

lorsque vous contrevenez au Code routier par exemple, aucune trace ne sera

inscrite dans votre casier judiciaire.

II.1.1. ÉTAT DE LA SITUATION SUR LE CASIER

JUDICIAIRE5

La première forme de casier judiciaire a vu le jour en

France en 1808 lorsque le Code d'instruction criminelle instaura les sommiers

judiciaires destinés à regrouper en un seul lieu les

antécédents de tous les criminels, puis à diffuser ces

informations pour permettre à la police et à la justice de

connaître le passé de ceux qu'elle recherche et qu'elle juge

(Elek, 1988, p. 12). Si au départ le casier judiciaire est

instauré pour connaître l'état de récidive (Clerc,

1979, p.11), il est vite devenu un moyen de s'informer du passé

judiciaire d'un individu, accessible et utile non plus seulement aux agents du

système pénal, mais aussi à la communauté. La revue

de la littérature sur le casier judiciaire nous permet de cerner trois

principaux problèmes qui peuvent être résumés ainsi

: Que constitue le casier judiciaire ? Quelles informations peuvent être

transmises ? À qui et pour quelles raisons ces informations

peuvent-elles être transmises ?

C'est justement le caractère public du casier

judiciaire qui entraîne ses conséquences négatives. Pour

comprendre son effet de stigmatisation, c'est-à-dire l'effet de

blâme public qui lui est accolé, il faut comprendre sa nature

même et l'association historique qui s'est établie entre le

stigmate physique du déshonneur de l'ancien droit et le stigmate

juridique que représente le casier judiciaire aujourd'hui.

5 Jean Claude Bernheim, impact du casier

judiciaire, Québec 2010.

--' 14 --'

II.1.2. PREHISTOIRE DU CASIER JUDICIAIRE

On peut considérer que le casier judiciaire est le

prolongement d'une manière de punir. Les châtiments corporels sont

imposés jusqu'au 19e siècle malgré l'évolution des

moeurs. Ils sont plus ou moins cruels. Parmi ces peines, nous retrouvons

l'exposition publique qui comprenait le carcan, le pilori, le cheval de bois,

la promenade dans les rues et tout autre moyen de honte publique. Ce type de

peine a été appliqué dès 1633 à

Québec (Boyer, 1966, p. 177). Un des objectifs visés par ces

sanctions est de montrer au peuple les conséquences éventuelles

de la commission de crimes, mais aussi d'informer ce même peuple de qui a

été condamné et pourquoi, et ainsi mettre au ban de la

société ces condamnés.

Une autre manière de faire connaître la

condamnation est la flétrissure ou la marque au fer. À titre de

peine accessoire, elle est afflictive et infamante. Elle a pour objectif de

désigner à vie ceux que l'on a condamnés et que l'on

considère comme des délinquants. Ainsi, elle devient une mesure

de sécurité sociale et un moyen d'identifier les

récidivistes. Thomas More (1516), homme politique et humaniste anglais,

suggère pour sa part que l'on mutile les criminels à l'oreille

pour pouvoir les identifier en cas d'évasion ou de récidive.

Jusqu'au 17e siècle, la flétrissure est apposée sur le

front ou la joue; par la suite, on l'infligera sur l'épaule. En effet,

en 1670 le roi de France ordonne que les marques de fleurs de lys soient

inscrites sur l'épaule. Quant au Pape, il use des deux clés de

Saint-Pierre en sautoir pour marquer les criminels.

La flétrissure est imposée en Nouvelle-France

pour des crimes graves seulement. Boyer (1966) a recensé vingt et une

personnes condamnées à cette peine dont la première a

été « fleurdelisée » en 1665. Le dernier

criminel à être marqué d'une fleur de lys le fut en 1758.

Le gouvernement du Haut-Canada a aboli la flétrissure par un acte

législatif en 1802, sauf pour les homicides involontaires. Au Bas

Canada, il a fallu attendre 1835 pour que cesse la pratique de brûler la

paume de la main. Les Britanniques ont eu recours également aux

mutilations et aux flétrissures.

Par un acte statutaire, le roi Henri VIII (1509 À

1547) ordonnait la perte du poing droit pour celui qui levait la main sur qui

que ce soit dans la maison du roi. Le 18e siècle est l'époque

où l'on instaure la coutume d'imposer la marque dans la paume de la

main. Ainsi, il était possible de vérifier la récidive en

demandant aux criminels de lever la main. La flétrissure a

été abolie en Grande-Bretagne en 1829. En Belgique, la

flétrissure a été maintenue dans les textes jusqu'en 1867,

mais elle n'a plus été appliquée après 1849

(Kellens, 1991, p. 79). Au cours du 18e siècle, l'individualisation de

la peine prenant de l'importance, on a voulu mieux identifier la nature du

crime en inscrivant une lettre ou des lettres appropriées. Lorsque

l'épaule

--' 15 --'

droite ne suffit plus, on utilise l'épaule gauche.

Comme le dit Boyer (1966), les mutilations et les flétrissures sont des

peines qui, sans s'attaquer à la vie, affectaient le corps et

l'honneur... parce qu'elles étaient un obstacle invincible à

l'amendement ultérieur du coupable (p.164), même si la marque sur

l'épaule rend possible une certaine confidentialité relative

à la condamnation.

Le paradoxe entre la prévention par la

flétrissure et l'obstacle qu'elle représente pour une

réhabilitation ou une réinsertion sociale n'a pas

échappé aux révolutionnaires français qui ont

supprimé la marque au fer1 dans le cadre du Code pénal de 1791,

quoiqu'elle ait été rétablie pour les forçats dans

celui de 1810. Il a fallu attendre 1832 pour qu'elle soit définitivement

abolie.

Le sommier judiciaire instauré en France est

l'ancêtre du casier judiciaire. La lourdeur de son organisation rend

difficile l'accès et la diffusion de l'information. Ce n'est qu'en 1833

qu'est instaurée la mise sur fiches amovibles des condamnations des

criminels classées par ordre alphabétique selon la méthode

des naturalistes, des bibliothécaires, des négociants et des gens

d'affaires (Bonneville (1844) dans Foucault (1975), p. 286). Dès 1841,

Arnould Bonneville de Marsangy (1802-1894), magistrat français,

s'intéresse au sommier judiciaire, mais il faut attendre jusqu'au 5

novembre 1848, dans son discours à l'audience de la rentrée

judiciaire du tribunal civil de Versailles, pour entendre son exposé

relatif à l'organisation qu'il préconise du casier judiciaire2

(Dupuis, 1957 et Elek, 1988). Son projet vise à ce que les fiches

concernant chaque condamné soient remplies par la juridiction de

condamnation puis envoyées au tribunal du lieu de naissance, pour une

vérification d'identité. L'information recueillie contiendra

également les mandats d'amener et d'arrêt, les décisions

par contumace et toutes celles entraînant une incapacité civique.

Ainsi, les autorités administratives, tout comme les instances

judiciaires et policières, pourront avoir accès à une

information utile et nécessaire pour juger de la moralité d'une

personne ou de son état de récidive criminelle.

Dès 1850, le projet d'Arnould Bonneville de Marsangy

trouve preneur en la personne du garde des Sceaux Rouher qui, le 6 novembre,

signe une circulaire officialisant la création au greffe de chaque

tribunal un casier destiné aux renseignements judiciaires... ce casier

sera destiné à recevoir et à classer par ordre

alphabétique des bulletins constatant à l'égard de tout

individu né dans l'arrondissement : tout jugement ou arrêt devenu

définitif, rendu contre lui en matière correctionnelle ;tout

arrêt criminel rendu contre lui par la cour d'assises ou par les

tribunaux militaires ; toute mesure disciplinaire dont il aurait pu être

l'objet ; tout jugement déclarant sa faillite s'il est négociant

; toute réhabilitation qu'il aurait obtenue, soit comme condamné,

soit comme failli... (Elek, 1988, p. 17).

-' 16 -'

Il faut souligner que, pendant près d'un

demi-siècle, ce casier judiciaire n'eut qu'une existence administrative

résultant de simples circulaires. Il ne fut légalement

réglementé que par la loi du 5 août 1899 (Soyer, 1972/1987,

p. 161). Après ce premier précédent, d'autres pays vont

suivre l'exemple, dont la Belgique en 1853.

On affichait également les condamnations criminelles

dans les lieux publics, ce qui avait pour conséquence de stigmatiser les

condamnés. Le Code pénal français en faisait à

l'origine une peine accessoire de toutes les peines criminelles. L'ordonnance

du 23 décembre 1958 en a fait une peine complémentaire

facultative (Schmelck et Picca, 1967, p. 116). Le nouveau Code pénal

français confirme le maintien de cette peine complémentaire,

ainsi la juridiction peut ordonner l'affichage ou la diffusion de

l'intégralité ou d'une partie de la décision, ou d'un

communiqué informant le public... (art. 131-35).

II.1.3. LES IMPACTS DU CASIER JUDICIAIRE ET SES

RÉPERCUSSIONS SUR DES

PERSONNES

Ici on montre les impacts négatifs qu'engendre le

casier judiciaire dans la vie d'une proportion importante des personnes.

a. Les impacts du casier judiciaire sur

l'employabilité d'une personne

Les études de Buikhuisen et Dijsterhuis (1971) en

Hollande, et de Boshier et Johnson (1974) en Nouvelle-Zélande, ont

conclu que le casier judiciaire avait une incidence réelle sur

l'employabilité.

Plus récemment, dans une étude

réalisée en Grande-Bretagne des chercheurs (Metcalf et al, 2001)

ont interviewé 1000 employeurs sur leurs pratiques de recrutement de

personnes ayant des antécédents judiciaires.

On remarqua que de façon générale, deux

employeurs sur trois demandent ou vérifient l'existence du casier

judiciaire et que dans la moitié des cas, la question est

demandée dans le formulaire d'embauche, ce qui n'était pas une

pratique courante antérieurement.

Lorsque la présence d'antécédents

judiciaires est connue, quelle que soit la nature des

antécédents; dans près de la moitié des cas (47%),

l'intensité de la réponse négative ou au

désavantage du candidat, dépendra de la nature des

antécédents; pour seulement 37 % des cas, la présence d'un

casier judiciaire ne semblait pas avoir un impact négatif sur le

recrutement.

La corrélation entre le nombre d'employeurs qui

vérifient l'existence d'un casier judiciaire et le pourcentage

d'individus affectés par cette vérification démontre que

l'usage que l'on fait du casier judiciaire dans le processus de recrutement est

largement discriminatoire et sans évaluation réaliste de

l'influence des antécédents judiciaires par rapport aux

habiletés pour occuper l'emploi y compris les risques de récidive

au travail. On semble vérifier la présence du

~ 17 ~

casier judiciaire bien plus pour identifier et rejeter les

candidatures de ces personnes que pour les analyser dans une perspective

d'embauche. Les chercheurs concluent également que la seule

présence d'un casier judiciaire diminue d'au moins de moitié les

chances d'obtenir un emploi; dans certains domaines d'emploi, ce pourcentage

augmente jusqu'à 80 %.

b. Voyage à l'extérieur du pays

Le fait d'avoir un casier judiciaire peut vous empêcher

de voyager ou d'obtenir un visa dans certains pays. Par exemple, les

États-Unis vous interdiront l'accès, que vous soyez touriste ou

immigrant, si vous avez un casier judiciaire concernant des infractions de vol,

prostitution, trafic de stupéfiants, etc.

c. Sur les opérateurs économiques

Avant de lancer dans la procédure de création

d'entreprise, il faut avant tout vérifier ou obtenir un extrait de

casier de casier judiciaire, la personne condamné par l'interdiction de

gérer n'a plus le droit de direction, de gestion, d'administration ou de

création d'une entreprise pendant une durée de 20ans en

République démocratique du Congo.

II.1.4. DU MINISTERE DE TUTELLE6

Selon certaines informations, dans bon nombre d'Etat du

monde, la direction du Casier judiciaire bénéficie d'une

autonomie juridique et fonctionnelle dès lors qu'elle sensée

détenir des informations confidentielles concernant les plus hautes

personnalités du pays, des éléments permettant aux

services de la police d'effectuer des investigations scientifiques pour traquer

les crimes de sang, des viols, des faux et usages de faux, etc.

A ce jour, la direction du casier judiciaire se trouve dans

les locaux de police judiciaire sur l'avenue Kalemie à GOMBE, donc cette

direction est gérée par le ministère de la justice et des

droits humains et fonctionne sous l'autorité du procureur

Général de la république

II.1.5. DE L'OBTENTION D'EXTRAIT DE CASIER JUDICIAIRE

Pour obtenir un extrait de casier judiciaire, vous devez

présenter votre demande en personne à l'inspection de la police

judiciaire dans la province, qui se chargera les envoyer à la direction

générale de la police judiciaire et vous livre une attestation

d'extrait de casier judiciaire en attendant l'extrait de casiers judiciaires

qui sera traité par le ministère de tutelle dans les 3 mois

suivants

6

www.lephareonline.net/de-quel-ministere-va-dependre-la-direction-du-casier-judiciaire/

Consulté Dimanche le 29/05/2016 à 06h : 17min

-' 18 -'

II.2. LE CERTIFICAT DE BONNE CONDUITE, VIE ET

MOEURS

II.2.1. Notion

Le certificat de bonne conduite, vie et moeurs est un

document délivré par une autorité administrative

certifiant que la moralité de la personne désignée est

socialement acceptable.

La délivrance du certificat de bonne conduite à

une personne justifie qu'aucune condamnation ne figure sur le bulletin de son

casier judiciaire.

La conduite : Désigne le comportement

adopté par un individu dans une société.

Les moeurs : Désigne l'ensemble des

habitudes innées ou acquises d'un individu ou d'une

société au regard de la morale, du bien et du mal.

II.2.2. DE L'OBTENTION DU CERTIFICAT DE BONNE CONDUITE,

VIE ET MOEURS

L'obtention du certificat de bonne conduite vie et moeurs est

accessible aux bureaux de l'Etat civil ; chaque citoyen désireux d'en

avoir doit présenter sa carte d'électeur et

récupère l'attestation dans les trois jours qui suivent. Aucun

citoyen n'a le droit d'accès à ce certificat s'il possède

des antécédents judiciaires récents.

--' 19 --'

II.3. ANALYSE DU SYSTEME EXISTANT

II.3.1. DESCRIPTION DES DOCUMENTS UTILISES

Pour arriver à la constitution de l'information totale

sur un individu, plusieurs documents délivrés par plusieurs

services sont utilisés entre autres :

1. L'Ordonnance de mise en détention

préventive

Ce document atteste la détention préventive d'une

personne, il montre que la personne est placée sous le garde du tribunal

avant un jugement définitif.

TRIBUNAL DE PAIX DE BUKAVU

ORDONNANCE DE MISE EN DETENTION PREVENTIVE

L'an le Jour du mois de A la requête de l'officier du

ministère

public près la cour d'appel de Bukavu.

Nous, juge du tribunal de paix de Bukavu

Vu les pièces de procédure à charge de

Prévenu de

Infraction prévue et punie par les articles

Vu les articles . Spécialement du décret

Ordonnons que le susdit soit mis à la maison de détention

préventive, en conséquence, mandons à tout agent de

l'ordre de l'arrêter et de le conduire à la maison de

détention annexé à la prison centrale de Bukavu où

il sera interné jusqu'à ce qu'il sera autrement ordonné

(décidé)

A l'effet de quoi, avons signé la présente :

LE GREFFIER LE PRESIDENT DU TRIBUNAL

Figure 1 : Note d'ordonnance de mise en

détention préventive.

2. Le registre de rôle pénal

Ce document enregistre toutes les informations relatives aux

dossiers des différents citoyens au tribunal :

N° RP

|

Date

d'enrôlement

|

Noms et post

noms des

parties

|

Prévention

|

Date

audience

|

Date et

diapositive

jugement

|

observation

|

|

Civile

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Figure 2: Le registre de rôle

pénal.

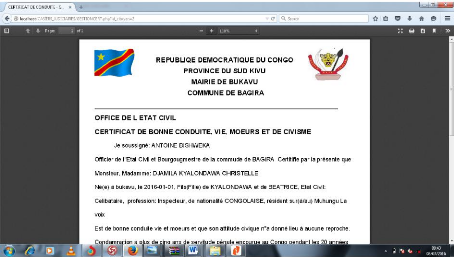

Figure 3: Certificat de bonne conduite vie et

moeurs.

-' 20 -'

3. Le Certificat de bonne conduite, vie, moeurs et de

civisme

REPUBLIQUE DEMOCRATIQUE DU CONGO

PROVINCE DU SUD

KIVU

MAIRIE DE BUKAVU

COMMUNE D'IBANDA

OFFICE DE L'ETAT CIVIL

CERTIFICAT DE BONNE CONDUITE, VIE, MOEURS ET DE

CIVISME

Je Soussigné :

Officier de l'Etat civil et bourgmestre de la commune d'ibanda,

ville de Bukavu, Certifie

par la présente que Monsieur, Madame, Mademoiselle :

Né(e) à . Le

Fils (Fille) de et de .

Etat civil Profession

Nationalité Résidence

Est de bonne conduite et

que son attitude civique n'a donné lieu à aucun reproche.

Condamnation à plus de cinq ans de servitude

pénale encourue au Congo pendant les 20

années précédentes:

Condamnation à plus de trois ans de servitude

pénale encourue au Congo pendant les 10 années

précédentes :

Condamnation à plus de quinze jours de servitude

pénale ou à une amande supérieure à

un Franc congolais encourue au Congo pendant l'année

précédente: .

MENTION EVENTUELLE D"UNE MESURE D"EXPULSION: NEANT

Fait à Bukavu le / /20

L'OFFICIER DE L'ETAT CIVIL

BOURGOUMESTRE DE LA COMMUNE D'IBANDA

Le certificat de bonne conduite, vie et moeurs est un document

délivré par une autorité administrative qui certifie que

la moralité de la personne désignée est socialement

acceptable.

Figure 4: Attestation d'identification tenant lieu

d'extrait de casier judiciaire.

--' 21 --'

4. Attestation d'identification tenant lieu d'extrait

de casier judiciaire

Cette attestation est délivrée à la

police judiciaire aux personnes n'ayant aucune condamnation dans les 15 ans

précédents, en attendant l'envoi de leur extrait de casier

judiciaire par le ministère de tutelle.

REPUBLIQE DEMOCRATIQUE DU CONGO

MINISTERE DE

L'INTERIEUR, SECURITE, DECENTRALISATION ET

AFFAIRES

COUTUMIERES

COMMISARIAT PROVINCIALE DU SUD KIVU

POLICE

JUDICIAIRE

ATTESTATION D'IDENTIFICATION TENANT LIEU D'EXTRAIT

DE

CASIER JUDICIAIRE N°...../Pol Jud/CPr PN SK

Je Soussigné :

Commissaire supérieur principal, commissaire provincial

Adjoint en charge de la police

Administrative au Sud Kivu, à Bukavu .

Atteste par la présente que le (la) nommé(e)

.de nationalité .

Né(e) à . Le

Fils (Fille) de et de .

Originaire de la localité de

Collectivité de . Territoire de .

District de Province de Etat civil

Profession Résident sur .

Nationalité Résidence

A été identifié à la police

judiciaire de Bukavu pour la constitution de son dossier. La fiche

décadactylaire ainsi que la quittance afférente seront transmises

au service central de casier judiciaire à Kinshasa.

En foi de quoi nous lui délivrons la présente

attestation pour servir de renseignements à qui de droit.

«PAS D'ANTECEDENTS JUDICIAIRES

CONNUS»

Fait à Bukavu le / /20

Le commissaire provincial adjoint en charge de la

police

|

|

--' 22 --'

II.3.2. CRITIQUE DES MOYENS UTILISES

a) Le mode de fonctionnement

Les services de l'Etat qui devront travailler en

interdépendance travaillent en indépendance quasi-totale. Les

informations des citoyens ne sont vérifiées que pour les

personnes bien connues ayant des antécédents très graves,

et pour les autres, c'est une cacophonie qui règne, il suffit de payer

le montant demandé et le document est délivré.

b) Le moyen humain

Carence d'agents permanents chargés de suivi des

dossiers à travers les différents services chargés de la

gestion de la moralité des individus.

c) Les outils de la NTIC

Les services ne disposent pas d'outils nécessaires

à la nouvelle technologie de l'information et de la communication pour

bien exécuter certains de leurs travaux quotidiens.

II.3.3. SOLUTION PROPOSEE

Au vu des différents problèmes ci haut

soulignés, et avec la technologie actuelle, nous proposons aux services

de l'Etat d'utiliser un système web qui sera chargé de

vérifier les informations des citoyens et ainsi donner des informations

sûres, précises et en temps réel.

Ces services doivent donc s'équiper d'outils

informatiques nécessaires afin de bien exploiter ce système.

--' 23 --'

CHAPITRE III. CONCEPTION DU SYSTEME D'INFORMATION

III.1. NOTIONS

Le développement de l'organisation «

informationnelle » met aujourd'hui au premier plan des facteurs

clés de succès : la collecte, le traitement et l'utilisation de

l'information pertinente. Dans cette optique, ce sont à la fois les

concepteurs et les utilisateurs des systèmes d'information qui

contribuent au succès de l'organisation. Du « côté

» des gestionnaires du système d'information, il s'agit de

construire un système d'information qui réponde aux attentes de

ses utilisateurs. Du « côté » des utilisateurs, il

s'agit de formuler leurs besoins d'information et de tirer profit du

système d'information pour conduire des actions créatrices de

valeur. La fonction contrôle de gestion joue un rôle important dans

la conception et l'utilisation du système d'information. En effet, elle

participe avec les gestionnaires du système d'information à la

conception d'informations cohérentes qui ont un sens. Mais elle exploite

aussi ces informations pour éclairer au mieux à la fois les

décisions stratégiques et les décisions

opérationnelles et faire évoluer si nécessaire le

système d'information. Le système d'information constitue donc un

enjeu majeur dans l'organisation efficace de la fonction contrôle de

gestion au sein de l'entreprise. Le système d'information (S.I.) se

définit comme un « Système utilisateur machine

intégré qui produit de l'information pour assister les

êtres humains dans les fonctions d'exécution, de gestion et de

prise de décision ». (Alter et al., 1985). Pour Peaucelle

(1997), « un système d'information se définit par

l'information qu'il véhicule et par la manière dont il l'exprime

sur ses différents supports. C'est un langage de communication d'une

organisation, adapté à la nature plus ou moins

répétitive de l'information que l'on veut y échanger

». 7

7 Christine Marshal, Denis Travaillé, le

système d'information de pilotage, les tableaux de bord, Centre de

recherche en Finance, Architecture et gouvernance des organisations, Cahier du

FARGO, Septembre 2006

--' 24 --'

III.2. LE LANGUAGE UML

III.2.1. Présentation

Le génie logiciel et la méthodologie

s'efforcent de couvrir tous les aspects de la vie du logiciel. Issus de

l'expérience des développeurs, concepteurs et chefs de projets,

ils sont en constante évolution, parallèlement à

l'évolution des techniques informatiques et du savoir-faire des

équipes. Comme toutes les tentatives de mise à plat d'une

expérience et d'un savoir-faire, les méthodologies ont parfois

souffert d'une formalisation excessive, imposant aux développeurs des

contraintes parfois contre-productives sur leur façon de travailler.

Avec la mise en commun de l'expérience et la maturation des

savoir-faire, on voit se développer à présent des

méthodes de travail à la fois plus proches de la pratique

réelle des experts et moins contraignantes. UML, qui se veut un

instrument de capitalisation des savoir-faire puisqu'il propose un langage qui

soit commun à tous les experts du logiciel, va dans le sens de cet

assouplissement des contraintes méthodologiques.8

UML (Unified Modeling Language, que l'on peut

traduire par "langage de modélisation unifié) est une

notation permettant de modéliser un problème de façon

standard. Ce langage est né de la fusion de plusieurs méthodes

existant auparavant, et est devenu désormais la référence

en terme de modélisation objet, à un tel point que sa

connaissance est souvent nécessaire pour obtenir un poste de

développeur objet.

III.2.2. LES MODELES UML

La modélisation consiste à créer une

représentation simplifiée d'un problème : le

modèle, Grâce au modèle il est possible de

représenter simplement un problème, un concept et le simuler.

UML définit trois types des modèles de base : Les

éléments, les relations et les diagrammes.

III.2.2.1. Les éléments

Les éléments représentent les vocabulaires

d'UML. Ex : classe, acteur, objet,...

III.2.2.2. Les relations

Afin d'optimiser la formalisation des besoins en ayant

recours notamment à la réutilisation de cas d'utilisation, quatre

relations peuvent être décrites entre cas d'utilisation : une

relation d'inclusion (« include »), une relation d'extension («

extend »), une relation de généralisation et une relation

structurelle ou association.

8Olivier Sigaud, Op.cit.

--' 25 --'

Relation d'inclusion

Une relation d'inclusion d'un cas d'utilisation A par rapport

à un cas d'utilisation B signifie qu'une instance de A contient le

comportement décrit dans B.

Relation d'extension

Une relation d'extension d'un cas d'utilisation A par un cas

d'utilisation B signifie qu'une instance de A peut être étendue

par le comportement décrit dans B. Deux caractéristiques sont

à noter :

· le caractère optionnel de l'extension dans le

déroulement du cas d'utilisation standard (A) ;

· la mention explicite du point d'extension dans le cas

d'utilisation standard. Relation de

généralisation

Une relation de généralisation d'un cas

d'utilisation peut être définie conformément au principe de

la spécialisation-généralisation déjà

présentée pour les classes.

Relation structurelle ou association

Une relation structurelle décrit un ensemble des liens,

cette relation est représentée par un trait plein pouvant

être orienté. Elle spécifie le nombre d'instance pouvant

être liées avec une seule instance source de la relation.

III .2.2.3. Les diagrammes

UML dans sa version 2 propose treize diagrammes qui peuvent

être utilisés dans la description d'un système. Ces

diagrammes sont regroupés dans deux grands ensembles. Les

diagrammes structurels :

Ces diagrammes, au nombre de six, ont vocation à

représenter l'aspect statique d'un système (classes, objets,

composants...).

À Diagramme de classe : Ce diagramme représente la

description statique du système en intégrant dans chaque classe

la partie dédiée aux données et celle consacrée aux

traitements. C'est le diagramme pivot de l'ensemble de la modélisation

d'un système.

À Diagramme d'objet : Le diagramme d'objet permet la

représentation d'instances des classes et des liens entre instances.

-' 26 -'

À Diagramme de composant (modifié dans UML 2) :

Ce diagramme représente les différents constituants du logiciel

au niveau de l'implémentation d'un système.

À Diagramme de déploiement (modifié dans

UML 2) : Ce diagramme décrit l'architecture technique d'un

système avec une vue centrée sur la répartition des

composants dans la configuration d'exploitation.

À Diagramme de paquetage (nouveau dans UML 2) : Ce

diagramme donne une vue d'ensemble du système structuré en

paquetage. Chaque paquetage représente un ensemble homogène

d'éléments du système (classes, composants...).

À Diagramme de structure composite (nouveau dans UML

2) À Ce diagramme permet de décrire la structure interne d'un

ensemble complexe composé par exemple de classes ou d'objets et de

composants techniques. Ce diagramme met aussi l'accent sur les liens entre les

sous-ensembles qui collaborent.

? Les diagrammes de comportement

Ces diagrammes représentent la partie dynamique d'un

système réagissant aux événements et permettant de

produire les résultats attendus par les utilisateurs. Sept diagrammes

sont proposés par UML :

À Diagramme des cas d'utilisationÀ Ce diagramme

est destiné à représenter les besoins des utilisateurs par

rapport au système. Il constitue un des diagrammes les plus structurants

dans l'analyse d'un système.

À Diagramme d'état-transition (machine

d'état) : Ce diagramme montre les différents états des

objets en réaction aux événements.

À Diagramme d'activités (modifié dans

UML 2) : Ce diagramme donne une vision des enchaînements des

activités propres à une opération ou à un cas

d'utilisation. Il permet aussi de représenter les flots de

contrôle et les flots de données.

À Diagramme de séquence (modifié dans

UML 2) : Ce diagramme permet de décrire les scénarios de chaque

cas d'utilisation en mettant l'accent sur la chronologie des opérations

en interaction avec les objets.

--' 27 --'

III.2.3. Les Scénarios en UML

La description d'un cas d'utilisation se fait par des

scénarios qui définissent la suite logique des interactions qui

constituent ce cas. On peut définir des scénarios simples ou des

scénarios plus détaillés faisant intervenir les variantes,

les cas d'erreurs, etc.

Cette description se fait de manière simple, par un

texte compréhensible par les personnes du domaine de l'application. Elle

précise ce que fait l'acteur et ce que fait le système. La

description détaillée pourra préciser les contraintes de

l'acteur et celles du système.

III.3. LE PROCESSUS UNIFIE (UP)

Le Processus Unifié ou UP (Unified Process)

est une méthode générique de développement de

logiciel développée par les concepteurs d'UML.

? Générique signifie qu'il est nécessaire

d'adapter UP au contexte du projet, de l'équipe, du domaine et/ou de

l'organisation.

? Il existe donc un certain nombre de méthodes issues de

UP comme par exemple RUP (Rational Unified Process), 2TUP (Two Track Unified

Process)

UML n'est qu'un langage de modélisation. Nous n'avons

pas aujourd'hui dans la norme, de démarche unifiée pour

construire les modèles et conduire un projet mettant en oeuvre UML.

Cependant les auteurs d'UML ont décrit le processus unifié (UP,

Unified Process) qui doit être associé à UML. Nous

compléterons ensuite cette présentation générale en

décrivant l'architecture à deux dimensions d'UP et ses principaux

concepts, nous passerons aussi en revue les différentes phases d'UP, et

pour finir nous détaillerons les activités d'UP9.

III.3.1. LES PRINCIPES D'UP

Le processus de développement UP, associé à

UML, met en oeuvre les principes suivants :

processus guidé par les cas d'utilisation,

processus itératif et incrémental,

processus centré sur l'architecture,

processus orienté par la réduction des risques.

Ces principes sont à la base du processus unifié

décrit par les auteurs d'UML.

5. Processus guidé par les cas

d'utilisation

L'orientation forte donnée ici par UP est

démontré que le système à construire se

définit d'abord avec les utilisateurs. Les cas d'utilisation permettent

d'exprimer les interactions du système avec les utilisateurs, donc de

capturer les besoins.

9 Joseph GABAY, David GABAY, UML 2, Analyse et

conception, Dunod, Paris 2008

-' 28 -'

Une seconde orientation est de montrer comment les cas

d'utilisation constituent un vecteur structurant pour le développement

et les tests du système. Ainsi le développement peut se

décomposer par cas d'utilisation et la réception du logiciel sera

elle aussi articulée par cas d'utilisation.

6. Processus itératif et

incrémental

Ce type de démarche étant relativement connu

dans l'approche objet, il paraît naturel qu'UP préconise

l'utilisation du principe de développement par itérations

successives. Concrètement, la réalisation de maquette et

prototype constitue la réponse pratique à ce principe. Le

développement progressif, par incrément, est aussi

recommandé en s'appuyant sur la décomposition du système

en cas d'utilisation.

Les avantages du développement itératif se

caractérisent comme suit :

· les risques sont évalués et traités

au fur et à mesure des itérations,

· les premières itérations permettent d'avoir

un feed-back des utilisateurs,

· les tests et l'intégration se font de

manière continue,

· les avancées sont évaluées au fur et

à mesure de l'implémentation.

7. Processus centré sur

l'architecture

Les auteurs d'UP mettent en avant la préoccupation de

l'architecture du système dès le début des travaux

d'analyse et de conception. Il est important de définir le plus

tôt possible, même à grandes mailles, l'architecture type

qui sera retenue pour le développement, l'implémentation et

ensuite le déploiement du système. Le vecteur des cas

d'utilisation peut aussi être utilisé pour la description de

l'architecture.

8. Processus orienté par la réduction des

risques

L'analyse des risques doit être présente à

tous les stades de développement d'un système. Il est important

de bien évaluer les risques des développements afin d'aider

à la bonne prise de décision. Du fait de l'application du

processus itératif, UP contribue à la diminution des risques au

fur et à mesure du déroulement des itérations

successives.

--' 29 --'

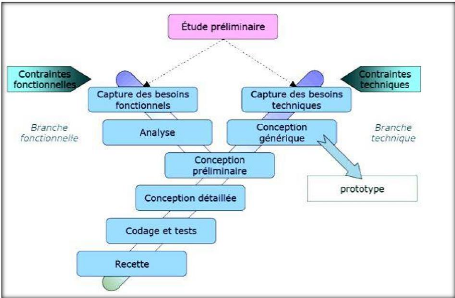

III.3.2. DEMARCHE DE DEVELOPPEMENT UP

Il existe plusieurs processus de développement qui

implémente l'UP dont le plus intéressant le 2UP (2 Tracs Unified

Process). Pour un modèle 2TUP, tout développement peut être

décomposé et traité en parallèle selon un axe

fonctionnel et un axe technique. Nous pouvons ainsi suivre les

évolutions liées aux changements des besoins fonctionnels et aux

changements des besoins techniques.

La schématisation du processus de développement

correspond alors à un Y. Les deux perspectives se rejoignant lors de la

phase de conception préliminaire.

Figure 5: Schématisation 2 TUP

--' 30 --'

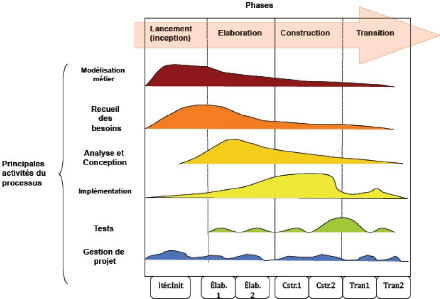

III.3.3. LES PHASES UP

Le processus unifié, organisé en fonction du temps,

est divisé en quatre phases successives :

· Inception (Lancement).

· Élaboration.

· Construction.

· Transition.

Figure 6: Schéma d'ensemble d'UP

--' 31 --'

Inception (Lancement)

Cette phase correspond à l'initialisation du projet

où l'on mène une étude d'opportunité et de

faisabilité du système à construire. Une évaluation

des risques est aussi réalisée dès cette phase. En outre,

une identification des principaux cas d'utilisation accompagnée d'une

description générale est modélisée dans un

diagramme de cas d'utilisation afin de définir le

périmètre du projet. Il est possible, à ce stade, de faire

réaliser des maquettes sur un sous-ensemble des cas d'utilisation

identifiés. Ce n'est qu'à l'issue de cette première phase

que l'on peut considérer le projet véritablement lancé.

Élaboration

Cette phase reprend les résultats de la phase

d'Inception et élargit l'appréciation de la faisabilité

sur la quasi-totalité des cas d'utilisation. Ces cas d'utilisation se

retrouvent dans le diagramme des cas d'utilisation qui est ainsi

complété.

Cette phase a aussi pour but d'analyser le domaine technique

du système à développer afin d'aboutir à une

architecture stable. Ainsi, toutes les exigences non recensées dans les

cas d'utilisation, comme par exemple les exigences de performances du

système, seront prises en compte dans la conception et

l'élaboration de l'architecture. L'évaluation des risques et

l'étude de la rentabilité du projet sont aussi

précisées. Un planning est réalisé pour les phases

suivantes du projet en indiquant le nombre d'itérations à

réaliser pour les phases de construction.

Construction

Cette phase correspond à la production d'une

première version du produit. Elle est donc fortement centrée sur

les activités de conception, d'implémentation et de test.

En effet, les composants et fonctionnalités non

implémentés dans la phase précédente le sont ici.

Au cours de cette phase, la gestion et le contrôle des ressources ainsi

que l'optimisation des coûts représentent les activités

essentielles pour aboutir à la réalisation du produit. En

parallèle est rédigé le manuel utilisateur de

l'application.

--' 32 --'

Transition

Après les opérations de test menées dans

la phase précédente, il s'agit dans cette phase de livrer le

produit pour une exploitation réelle. C'est ainsi que toutes les actions

liées au déploiement sont traitées dans cette phase. De

plus, des « bêta tests » sont effectués pour valider le

nouveau système auprès des utilisateurs.

Itérations

Une phase peut-être divisée en itérations.

Une itération est un circuit complet de développement aboutissant

à une livraison (interne ou externe) d'un produit exécutable. Ce

produit est un sous-ensemble du produit final en cours de développement,

qui croît incrémentallement d'itération en itération

pour devenir le système final. Chaque itération au sein d'une

phase aboutit à une livraison exécutable du système.

III.3.4. ANALYSE DES BESOINS

L'analyse permet une formalisation du système à

développer en réponse à l'expression des besoins

formulée par les utilisateurs. L'analyse se concrétise par

l'élaboration de tous les diagrammes donnant une représentation

du système tant statique (diagramme de classe principalement), que

dynamique (diagramme des cas d'utilisation, de séquence,

d'activité, d'état-transition...). Ainsi, UP distingue deux types

des besoins :

Les besoins fonctionnelles : Qui conduisent à la

modélisation du système, et

Les besoins non fonctionnelle (Techniques) qui aboutissent

à la rédaction d'une matrice des exigences, ces besoins sont

centrés sur l'architecture du système.

III.3.4.1. CAPTURE DES BESOINS FONCTIONNELS

La branche fonctionnelle correspond à la tâche

traditionnelle de modélisation du

domaine du problème à résoudre, et des

besoins des utilisateurs.

1. IDENTIFICATION DES ACTEURS

Un acteur est un utilisateur type qui a

toujours le même comportement vis-à-vis d'un cas d'utilisation.

Ainsi les utilisateurs d'un système appartiennent à une ou

plusieurs classes d'acteurs selon les rôles qu'ils tiennent par rapport

au système.

Une même personne physique peut se comporter en autant

d'acteurs différents que le nombre de rôles qu'elle joue

vis-à-vis du système. Ainsi l'administrateur d'un système

peut être aussi utilisateur de ce même système. Il sera

considéré, en tant qu'acteur du système dans le

rôle

-' 33 -'

d'administrateur d'une part et dans celui d'utilisateur

d'autre part. Un acteur peut aussi être un système externe avec

lequel le cas d'utilisation va interagir.

A ce que nous concerne, les acteurs devant interagir dans notre

système sont les suivants :

Administrateur : C'est la personne

responsable de la gestion du système d'information, il contrôle,

surveille et gère les autres utilisateurs. Il a le monopole d'ajouter ou

de supprimer un utilisateur.

Les greffiers du tribunal : Ils peuvent

enregistrer les dossiers relatifs à un citoyen, le modifier ou le

supprimer.

Le divisionnaire du parquet : Il gère

les affaires relatives à l'emprisonnement d'un

individu, entre autre l'établissement des

réquisitions en fin d'emprisonnement.

Les communes : Elles peuvent accéder aux

informations relatives aux passés juridiques des individus et

établissent les certificats de bonne conduite vie et moeurs.

L'inspection de police judiciaire : Utilisée comme

administrateur, en tant qu'acteur simple, elle accède aux informations

des individus pour ensuite délivrer les attestations tenant lieu

d'extrait des casiers judicaires.

2. LE DIAGRAMME DE CAS D'UTILISATION

Les cas d'utilisation constituent un moyen de recueillir et de

décrire les besoins des acteurs du système. Ils peuvent

être aussi utilisés ensuite comme moyen d'organisation du

développement du logiciel, notamment pour la structuration et le

déroulement des tests du logiciel. Un cas d'utilisation permet de

décrire l'interaction entre les acteurs (utilisateurs du cas) et le

système. La description de l'interaction est réalisée

suivant le point de vue de l'utilisateur.

La représentation d'un cas d'utilisation met en jeu

trois concepts : l'acteur, le cas d'utilisation et l'interaction entre l'acteur

et le cas d'utilisation.

? Un cas d'utilisation correspond à un certain nombre

d'actions que le système devra exécuter en réponse

à un besoin d'un acteur.

? Une interaction permet de décrire les échanges

entre un acteur et un cas d'utilisation.

-' 34 -'

Pour le cas de notre système, le diagramme de cas

d'utilisation est le suivant :

Figure 7: Diagramme de cas d'utilisation

-' 35 -'

Scénarios du cas d'utilisation

|

Cas d'utilisation : Ajouter un utilisateur Acteur :

Administrateur

|

1. Authentification de l'administrateur pour accéder

à l'interface (S1);

2. L'administrateur saisie les informations de l'utilisateur, le

login et le mot de passe (S2)

3. Le système contrôle si les informations saisies

ne correspondent aux informations d'un

autre utilisateur (S3) ;

4. Enregistrement du login et du mot de passe de l'utilisateur

par le système(S4)

5. Le système renvoie à l'administrateur les

informations saisies concernant un utilisateur

(S5).

|

|

Scénario alternatif

|

|

S1 : L'administrateur ne peut pas accéder à

l'interface si le login et le mot de passe ne sont pas valides.

S2 : Si les deux mots de passe saisie ne sont pas conformes,

l'administrateur retape les mots de passe.

S3 : Si les informations saisies correspondent aux

informations d'un autre utilisateur,

l'administrateur est contraint de

modifier certaines informations.

S4 : Si erreur, le login et le mot de passe ne sont pas

enregistrés.

S5 : Si l'enregistrement n'a pas tenu, le système affiche

le message d'erreur.

|

|

Cas d'utilisation : Enregistrer une condamnation Acteur :

Tribunal de paix

|

1. Le greffier de tribunal s'authentifie (S1);

2. Enregistrement du dossier du prévenu dans le registre

de rôle pénal (S2)

3. Etablissement de la note de mise en détention

préventive si le prévenu est coupable

(S3) ;

4. Envoi de la note de mise en détention au parquet

(S4)

|

|

Scénario alternatif

|

|

S1 : Le greffier ne peut pas accéder à l'interface

si le login et le mot de passe ne sont pas valides.