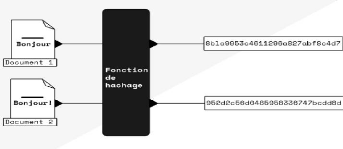

1.1.2.1.1 Propriétés du Hachage

L'une des propriétés fondamentales du hachage

est l'unicité. Deux documents différents ne doivent pas

générer la même valeur de hachage. En outre, une

modification mineure apportée au document d'origine doit entraîner

une valeur de hachage complètement différente. Cela garantit que

le hachage est sensible aux changements et qu'il peut détecter toute

altération ou corruption des données.

1.1.2.1.2 Application Pratique de la cryptographie et

du Hachage

Lorsqu'un utilisateur souhaite certifier un document,

l'application calcule le hachage du document à l'aide d'un algorithme de

hachage tel que SHA-256. Le résultat est une valeur de hachage unique

qui représente le contenu du document. Le Hachage nous permet d'avoir

une empreint numérique d'un document peut importes sont objet. Un

document et Hacher de cette façon, Le document et représenter

sous forme de ficher électronique et se ficher passe par un algorithme

de hachage qui n'est qu'une équation mathématique, équipe

de fonctions qui nous permet de lire le contenu d'un fichier et d'en ressortir

une empreinte numérique. Le ficher étant une entité de

stockage qui contient une nombre d'octet qui représentant le contenu de

se ficher. Grace à cette information, l'algorithme lus cette

information, le découpe en une taille fixe et attribue une signature

à se ficher.

13

Figure 1: Fonction du Hash dans la certification de

document numérique

1.1.2.1.3 Principe de Sécurité appliques

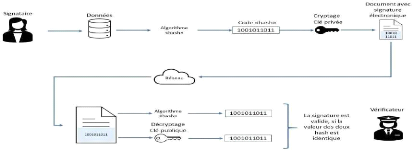

aux Fonction de hachage ? Signature Numérique:

Pour garantir l'authenticité du document,

l'application utilise la cryptographie à clé publique.

L'utilisateur génère une paire de clés, une clé

privée et une clé publique. La clé privée est

gardée secrète et utilisée pour signer le hachage du

document. La signature numérique est le résultat du hachage avec

la clé privée. Elle lie le document au propriétaire de la

clé privée.

14

Figure 2: Concept du hachage

? Vérification de

l'Intégrité:

Lorsqu'un document certifié est partagé ou

consulté ultérieurement, son intégrité peut

être vérifiée. L'application recalculera le hachage du

document à l'aide du même algorithme de hachage. Ensuite, la

clé publique correspondante à la clé privée

utilisée pour la signature est utilisée pour vérifier si

la signature numérique correspond au hachage recalculé. Si les

deux correspondent, cela indique que le document n'a pas été

altéré depuis sa certification.

? Securisation de Donnees :

La cryptographie et le hachage jouent un rôle essentiel

dans la sécurisation des données. Lorsque les documents sont

certifiés, seules les personnes possédant la clé publique

correspondante peuvent vérifier l'intégrité des documents.

De plus, même si un attaquant parvient à obtenir le hachage d'un

document, il est extrêmement difficile de retrouver le document d'origine

à partir de cette empreinte numérique. La cryptographie et le

hachage sont des outils puissants pour garantir la confidentialité,

l'intégrité et l'authenticité des données

numériques. La certification de documents numériques en utilisant

ces concepts permet de créer un système de confiance où

l'intégrité des documents peut être vérifiée

de manière fiable. En comprenant ces concepts et en les appliquant

correctement, tu

15

peux développer des applications

sécurisées et fiables pour la certification de documents

numériques. (IBM, 2023)

Figure 3: Exemple du certification d'un document

numérique

|