|

ROYAUME DU MAROC

UNIVERSITE HASSAN 1

FACULTE DES SCIENCES ET TECHNIQUES

r f,

y f -._('

·

LICENC

f7ZkWr-7/N

E GÉNIE INFORMATIQUE`. t 4

EFFECTUÉ À

\PJ Li rai

,4

·

· .24tri

wanii..4....40_044E.4.-410,.. a

ETUDE, CONtEP

·N ET

RÉALISATION

D'UNE APPLICATION WEB DE GESTION

DES CERTIFICATIONS ET FORMATIONS

Préparé par

· MKHARBACH Ayoub

Licence génie inForma+igrue à (a Facul+é

des sciences e+. +echniques

Encadré oar

· FST Settat : MARZOUK Abderrahim

Proiesseur Universi+aire FST

· Pluralis Consulting : LCHHAB Azeddine

lngenieur Forvna+ion e+ cer+ifica-Hon

Année universitaire : 2014 -2015

Page | 2

Dédicace

A mes parents,

Vous m'avez donné la vie, la tendresse et le courage pour

réussir. Tout ce que je peux vous offrir ne pourra exprimer l'amour et

la reconnaissance que je porte.

En témoigne, je vous offre ce modeste travail pour vous

remercier pour vos sacrifices et pour l'affectation dont vous m'avez toujours

entourés.

A mes chères soeurs et mon

frère,

En témoignage de mes sincères reconnaissances pour

les efforts qu'ils me consenti pour l'accomplissement de mes études. Je

leurs dédie ce modeste travail en témoignage de mon grand amour

et mon gratitude infinie.

A mes très chers ami(e)s,

En témoignage de l'amitié sincère qui nous a

liées et des bons moments passés ensemble. Je vous dédie

ce travail en vous souhaitant un avenir radieux et plein de promesses.

A mes chers professeurs,

Ceux qui se dévouent sans cesse pour m'éclaircir la

voie et les immenses horizons du savoir et dont leurs efforts méritent

largement mon respect, je vous remercie énormément.

Page | 3

Remerciements

C'est avec un réel plaisir que j'exprime ici mes

reconnaissances à tous ceux qui ont contribué de près ou

de loin à l'élaboration de ce travail.

Je remercie Allah le tout puissant de m'avoir

donné le courage et la volonté de mener à terme ce

présent travail.

J'adresse les sincères remerciements à mon cher

encadrant de projet de fin d'étude Mr. MARZOUK

Abderrahim, pour leurs conseils précieux, leur soutien et leur

disponibilité tout au courant de mon stage.

Je remercie vivement Mr. LCHHAB Azeddine mon

parrain de stage pour sa disponibilité sans condition, pour ses

directives, qui m'a aidé tout au long de l'élaboration de ce

projet et qui a tout fait pour me mettre dans les bonnes conditions de

travail.

Je tiens à remercier également tous mes

collègues dans Pluralis Consulting et Mr. GASSMI Karim

Le directeur pour leurs accueils, leurs conseils et leur écoute.

A notre Doyen, Mr. BOUAYAD qu'il trouve ici

l'expression de mon profonde gratitude, pour sa veille sur le bon

déroulement de mon formation.

Mes remerciements vont aussi à l'encontre de mes chers

parents qui n'ont ménagés aucun effort et qui ne cesseront de le

faire, pour me soutenir à tout moment de ma vie.

Enfin j'adresse mes plus sincères remerciements

à tous les membres du jury qui m'ont honoré par leur

présence et en acceptant de juger mon travail.

Page | 4

Sommaire

Dédicace 2

Remerciements 3

Sommaire 4

Liste des figures 6

Liste des tableaux 8

Introduction générale 9

Chapitre 1 : Contexte générale du

projet. 10

Introduction : 10

I. Présentation de la société : 10

1. Fiche technique : 10

2. Historique : 10

3. La structure organisationnelle : 11

II. Cahier des charges : 14

1. Présentation du projet : 14

2. Problématique : 14

3. Expression du besoin : 14

4. Fonctionnalités attendus : 15

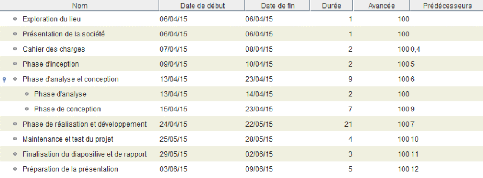

III. Planning et conduite du projet : 17

1. Gestion de projet 17

2. Diagramme de GANTT 17

IV. Langage et méthodologie de conception : 19

Introduction : 19

1. La démarche UP-XP : 19

2. Phases de modélisation. 20

3. Le formalisme UML : 21

4. L'outil PowerAmc : 21

Chapitre 2 : Phase d'inception. 22

Introduction : 22

I. Capture des besoins : 22

1. Définition des besoins fonctionnels : 22

2. Les besoins non fonctionnels : 23

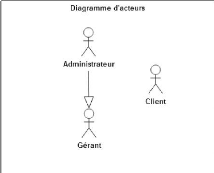

3. Les principaux acteurs du système : 24

4. Regroupement des exigences par intentions d'acteurs :

25

Page | 5

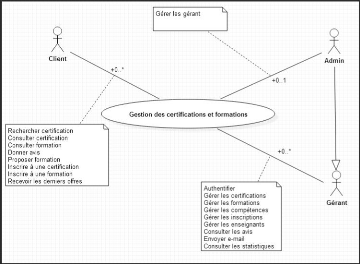

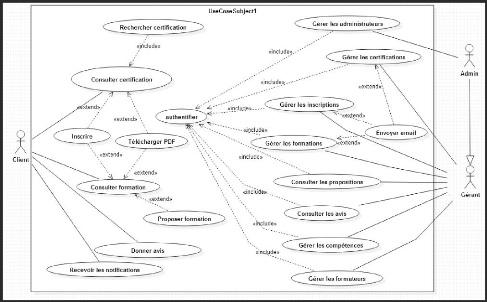

II. Diagramme de cas d'utilisation : 25

Chapitre 3 : Phase d'analyse et de conception.

27

Introduction : 27

I. Description textuelle des cas d'utilisation : 27

II. Diagramme de séquence « Boite noire » :

48

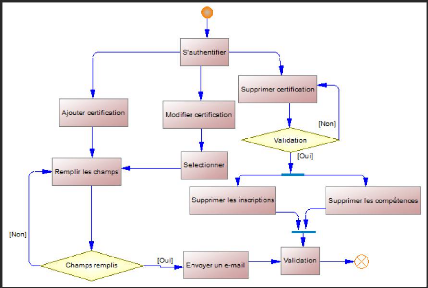

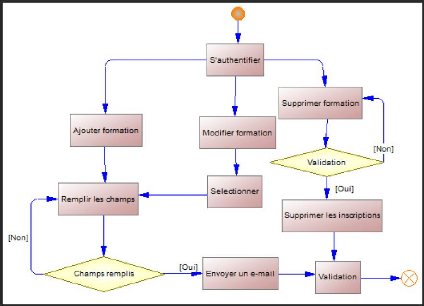

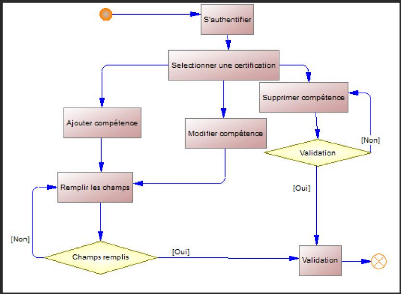

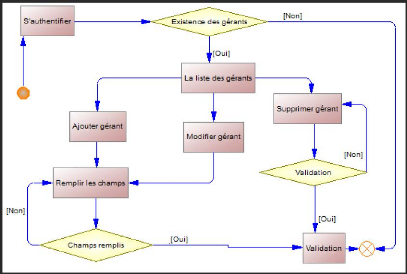

III. Diagramme d'activité : 60

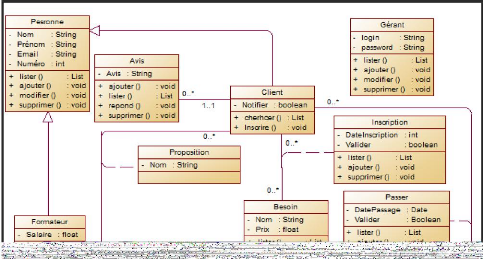

IV. Diagramme de classe d'analyse : 65

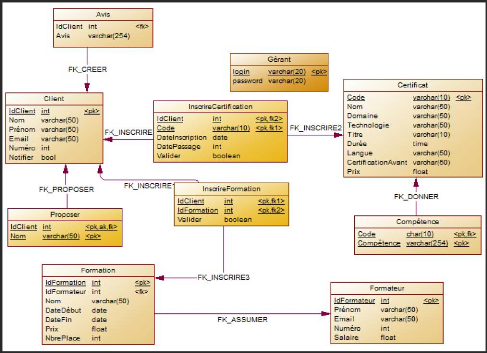

V. Base de données : 66

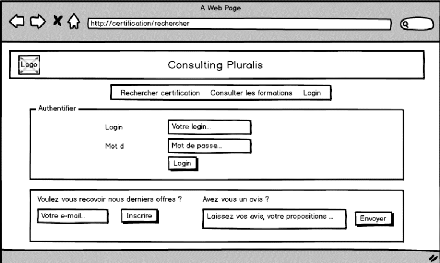

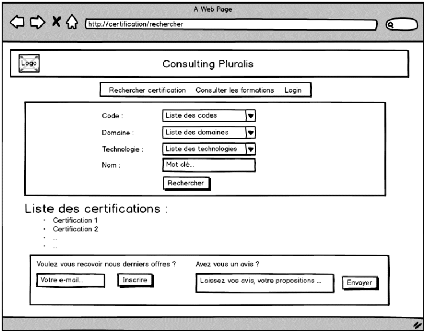

VI. Prototype des interfaces : 68

Chapitre 4 : Phase de réalisation.

74

Introduction : 74

I. Environnement logiciel : 74

II. Technologies et langages utilisés : 75

III. Développement : 77

IV. Les interfaces de l'application : 79

Conclusion générale 86

Bibliographie et Webographie: 87

Page | 6

Liste des figures

Figure Commentaire Page

|

Figure 1

|

L'organigramme de Pluralis Consulting

|

11

|

|

Figure 2

|

Les accompagnements des directeurs et des

managers

|

12

|

|

Figure 3

|

Les tâches du projet

|

18

|

|

Figure 4

|

Diagramme de GANTT

|

18

|

|

Figure 5

|

Les diagrammes disponibles

|

21

|

|

Figure 6

|

Diagramme des acteurs

|

24

|

|

Figure 7

|

Diagramme de contexte statique

|

24

|

|

Figure 8

|

Diagramme de cas d'utilisation

|

26

|

|

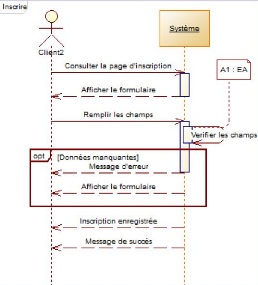

Figure 9

|

Diagramme de séquence « Inscrire

»

|

48

|

|

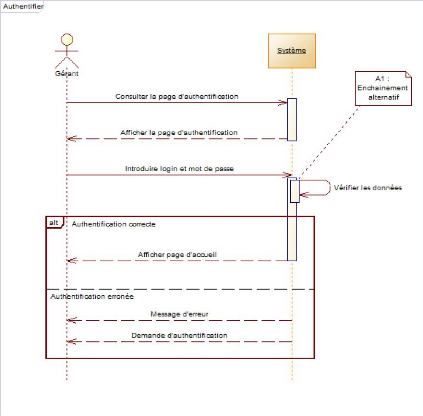

Figure 10

|

Diagramme de séquence « Authentifier

»

|

49

|

|

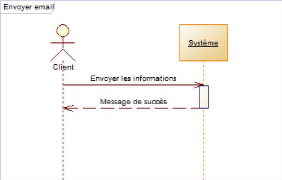

Figure 11

|

Diagramme de séquence « Envoyer e-mail

»

|

49

|

|

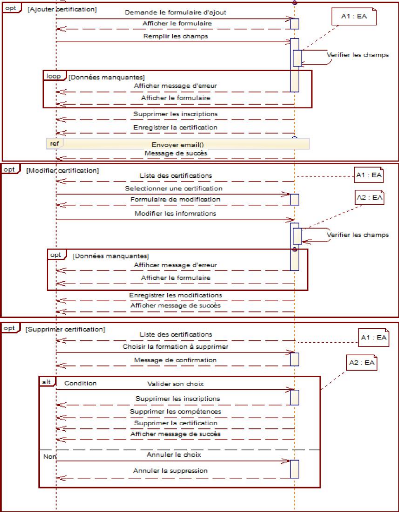

Figure 12

|

Diagramme de séquence « Gérer les

certifications »

|

50

|

|

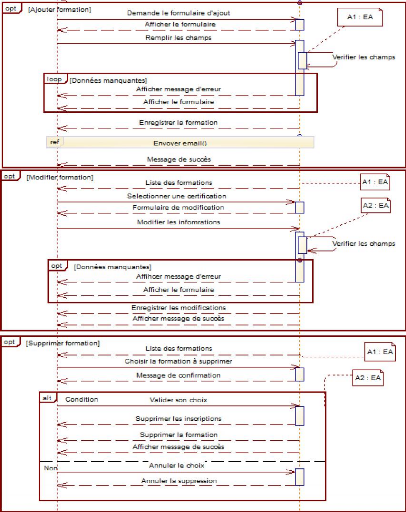

Figure 13

|

Diagramme de séquence « Gérer les

formations »

|

51

|

|

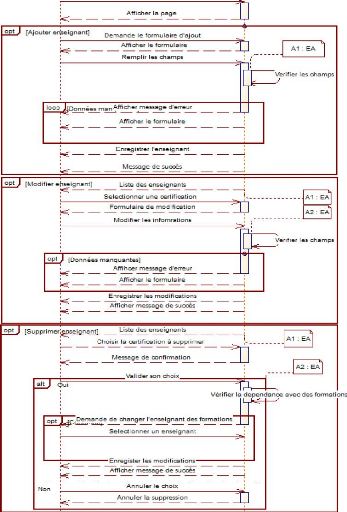

Figure 14

|

Diagramme de séquence « Gérer les

formateurs »

|

52

|

|

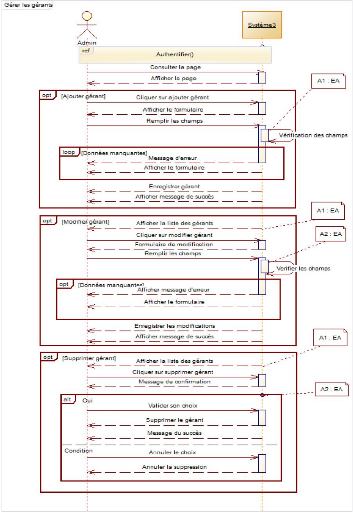

Figure 15

|

Diagramme de séquence « Gérer les

gérants »

|

53

|

|

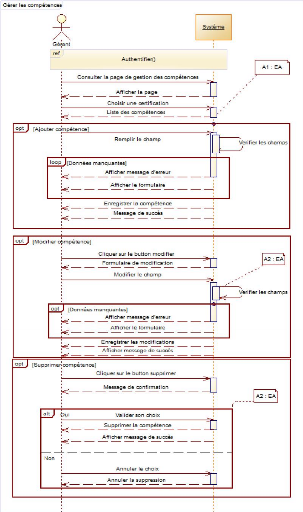

Figure 16

|

Diagramme de séquence « Gérer les

compétences »

|

54

|

|

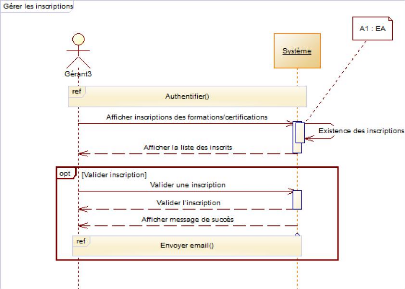

Figure 17

|

Diagramme de séquence « Gérer les

inscriptions »

|

55

|

|

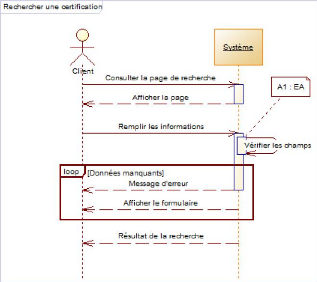

Figure 18

|

Diagramme de séquence « Rechercher

certification»

|

55

|

|

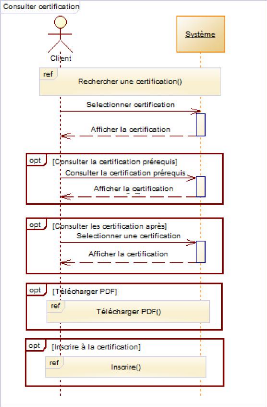

Figure 19

|

Diagramme de séquence « Consulter

certification »

|

56

|

|

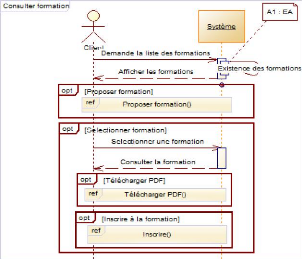

Figure 20

|

Diagramme de séquence « Consulter formation

»

|

56

|

|

Figure 21

|

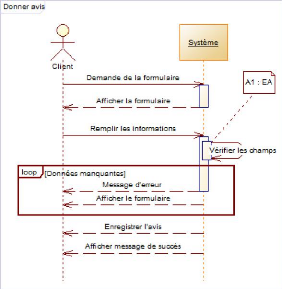

Diagramme de séquence « Donner avis

»

|

57

|

|

Figure 22

|

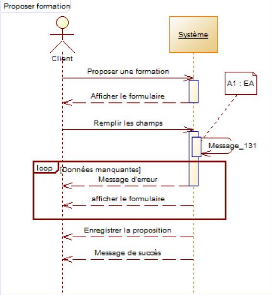

Diagramme de séquence « Proposer formation

»

|

57

|

|

Figure 23

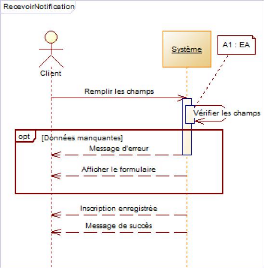

|

Diagramme de séquence « Recevoir les

notifications »

|

58

|

|

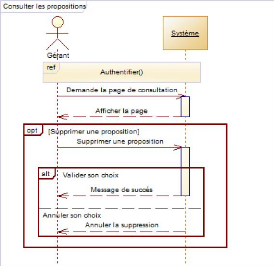

Figure 24

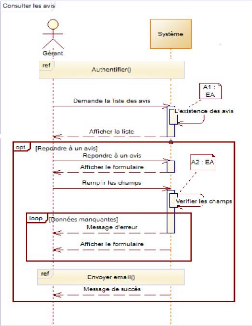

|

Diagramme de séquence « Consulter les

propositions »

|

58

|

|

Figure 25

|

Diagramme de séquence « Consulter les avis

»

|

59

|

|

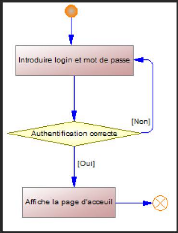

Figure 26

|

Diagramme d'activité « Authentifier

»

|

60

|

|

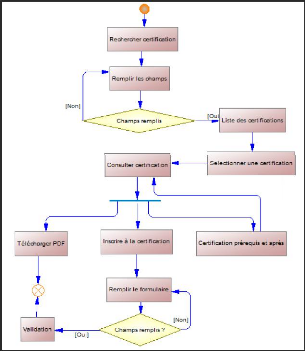

Figure 27

|

Diagramme d'activité « Consulter

certification »

|

60

|

|

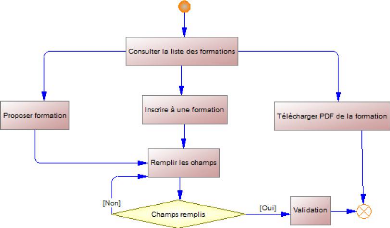

Figure 28

|

Diagramme d'activité « Consulter formation

»

|

61

|

|

Figure 29

|

Diagramme d'activité « Gérer

certifications »

|

61

|

|

Figure 30

|

Diagramme d'activité « Gérer

formations »

|

62

|

|

Figure 31

|

Diagramme d'activité « Gérer

compétences »

|

62

|

|

Figure 32

|

Diagramme d'activité « Gérer

gérants »

|

63

|

|

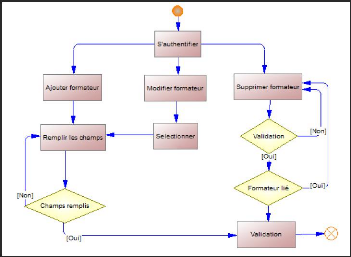

Figure 33

|

Diagramme d'activité « Gérer

formateurs »

|

63

|

|

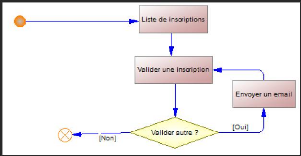

Figure 34

|

Diagramme d'activité « Gérer les

inscriptions »

|

64

|

|

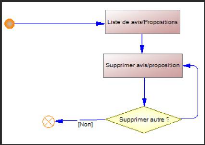

Figure 35

|

Diagramme d'activité « Consulter les

avis/propositions »

|

64

|

|

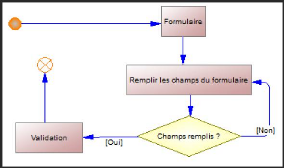

Figure 36

|

Diagramme d'activité «Recevoir les

notifications/Proposer formation/Donner avis »

|

64

|

|

Figure 37

|

Diagramme de classe d'analyse

|

66

|

|

Figure 38

|

Modèle logique de données(MLD)

|

67

|

|

Figure 39

|

Modèle physique de données(MPD)

|

68

|

|

Figure 40

|

Interface authentifié

|

69

|

|

Figure 41

|

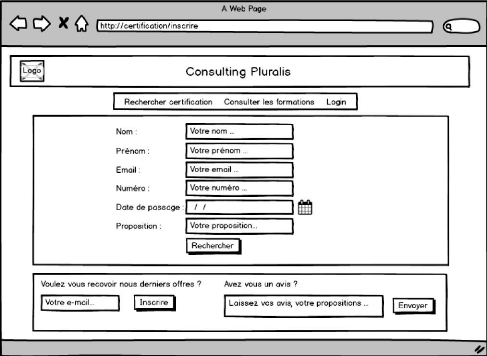

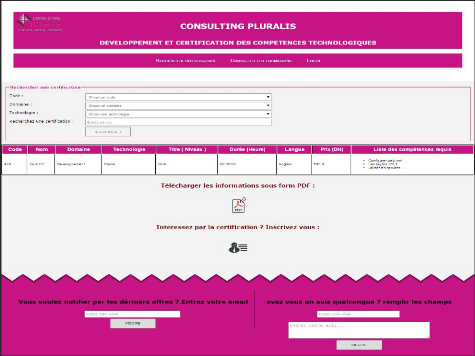

Interface rechercher certification

|

69

|

|

Figure 42

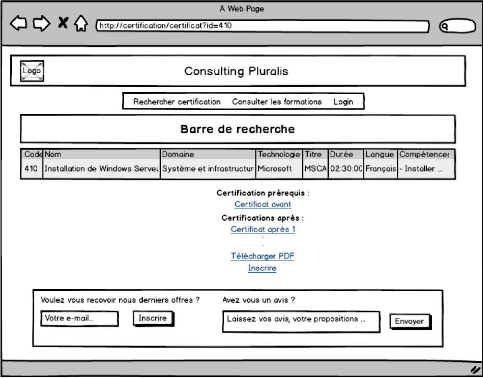

|

Interface consulter certification

|

70

|

|

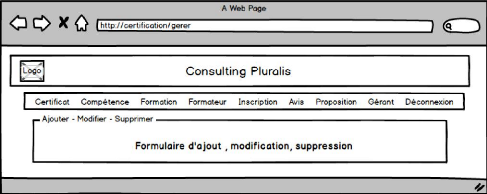

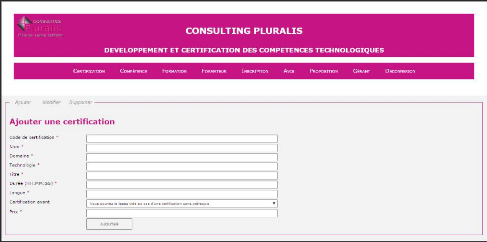

Figure 43

|

Interfaces gérer les certifications, formations,

formateurs

|

70

|

|

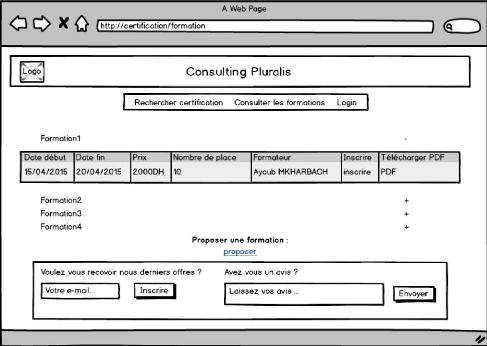

Figure 44

|

Interface consulter les formations

|

71

|

|

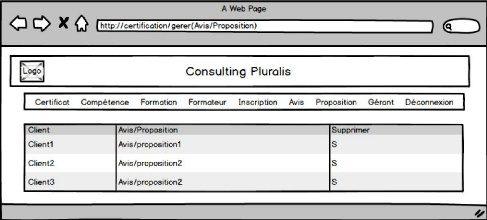

Figure 45

|

Interface gérer avis et propositions

|

71

|

Page | 7

|

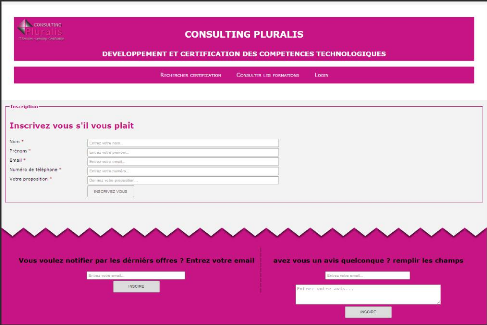

Figure 46

|

Interface inscrire

|

72

|

|

Figure 47

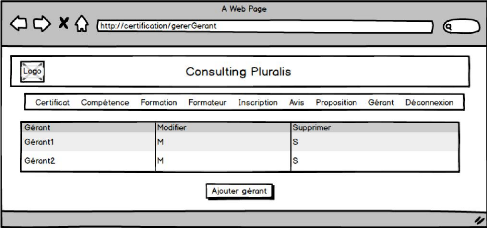

|

Interface gérer gérants

|

72

|

|

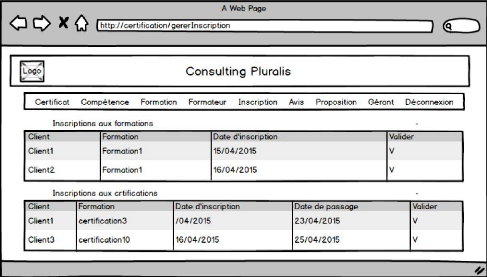

Figure 48

|

Interface gérer inscriptions

|

73

|

|

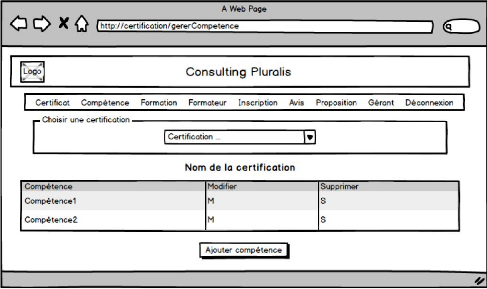

Figure 49

|

Interface gérer les compétences

|

73

|

|

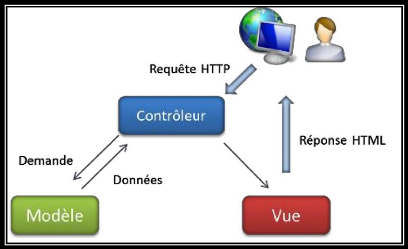

Figure 50

|

Modèle MVC (Modèle - Vue -

Contrôleur)

|

78

|

|

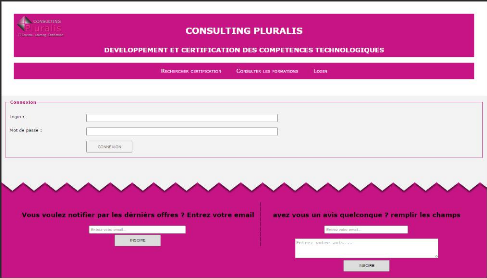

Figure 51

|

Page d'authentification

|

79

|

|

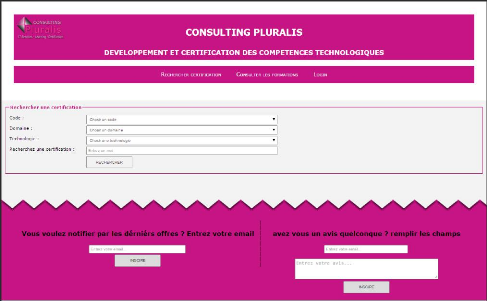

Figure 52

|

Page de recherche

|

80

|

|

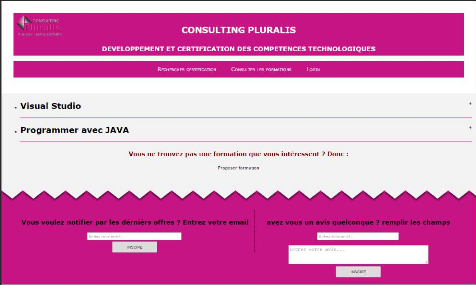

Figure 53

|

Page consulter les formations

|

80

|

|

Figure 54

|

Page consulter certification

|

81

|

|

Figure 55

|

Page consulter les avis

|

81

|

|

Figure 56

|

Page gérer les certifications

|

82

|

|

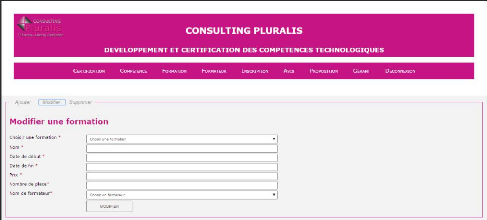

Figure 57

|

Page gérer les formations

|

82

|

|

Figure 58

|

Page d'inscription

|

83

|

|

Figure 59

|

Page gérer les formateurs

|

83

|

|

Figure 60

|

Page gérer les compétences

|

84

|

|

Figure 61

|

Page gérer les gérants

|

84

|

|

Figure 62

|

Page gérer les inscriptions

|

85

|

|

Figure 63

|

Page Consulter les propositions

|

85

|

Page | 8

Liste des tableaux

Tableau Commentaire Page

|

Tableau 1

|

Tableau des exigences

|

22

|

|

Tableau 2

|

Tableau des exigences par intention d'acteur

|

25

|

|

Tableau 3

|

Description textuelle de cas d'utilisation «

Authentifier »

|

27

|

|

Tableau 4

|

Description textuelle de cas d'utilisation « Ajouter

certification »

|

28

|

|

Tableau 5

|

Description textuelle de cas d'utilisation «

Modifier certification »

|

29

|

|

Tableau 6

|

Description textuelle de cas d'utilisation «

Supprimer certification »

|

30

|

|

Tableau 7

|

Description textuelle de cas d'utilisation « Ajouter

formation »

|

31

|

|

Tableau 8

|

Description textuelle de cas d'utilisation «

Modifier formation »

|

31

|

|

Tableau 9

|

Description textuelle de cas d'utilisation «

Supprimer formation »

|

32

|

|

Tableau 10

|

Description textuelle de cas d'utilisation « Ajouter

formateur »

|

33

|

|

Tableau 11

|

Description textuelle de cas d'utilisation «

Modifier formateur »

|

34

|

|

Tableau 12

|

Description textuelle de cas d'utilisation «

Supprimer formateur »

|

35

|

|

Tableau 13

|

Description textuelle de cas d'utilisation « Ajouter

gérant »

|

36

|

|

Tableau 14

|

Description textuelle de cas d'utilisation «

Modifier gérant »

|

36

|

|

Tableau 15

|

Description textuelle de cas d'utilisation «

Supprimer gérant »

|

37

|

|

Tableau 16

|

Description textuelle de cas d'utilisation « Ajouter

compétence »

|

38

|

|

Tableau 17

|

Description textuelle de cas d'utilisation «

Modifier compétence »

|

39

|

|

Tableau 18

|

Description textuelle de cas d'utilisation «

Supprimer compétence »

|

40

|

|

Tableau 19

|

Description textuelle de cas d'utilisation «

Gérer inscriptions »

|

41

|

|

Tableau 20

|

Description textuelle de cas d'utilisation «

Rechercher certification »

|

41

|

|

Tableau 21

|

Description textuelle de cas d'utilisation «

Consulter certification »

|

42

|

|

Tableau 22

|

Description textuelle de cas d'utilisation «

Consulter les formations »

|

42

|

|

Tableau 23

|

Description textuelle de cas d'utilisation « Donner

avis »

|

43

|

|

Tableau 24

|

Description textuelle de cas d'utilisation «

Proposer formation »

|

44

|

|

Tableau 25

|

Description textuelle de cas d'utilisation «

Recevoir les notifications »

|

44

|

|

Tableau 26

|

Description textuelle de cas d'utilisation «

Inscrire »

|

45

|

|

Tableau 27

|

Description textuelle de cas d'utilisation «

Consulter les avis »

|

46

|

|

Tableau 28

|

Description textuelle de cas d'utilisation «

Télécharger PDF »

|

46

|

|

Tableau 29

|

Description textuelle de cas d'utilisation «

Consulter les propositions »

|

47

|

|

Tableau 30

|

Description textuelle de cas d'utilisation « Envoyer

e-mail »

|

47

|

Page | 9

Introduction générale

Cette introduction fera l'objet d'une brève

présentation de l'application que je vais concevoir et réaliser,

des outils et des méthodes choisis, suivi du plan général

du processus de développement.

C'est déjà quelques années que les

technologies d'informations et les activités des organisations et plus

particulièrement le web ont évolué d'une façon

croissante et remarquable. Aujourd'hui, le web est un secteur en

perpétuelle expansion face à l'apparition du web 2.0 et les

nouvelles technologies notamment le HTML5, JavaScript, etc.

C'est dans ce contexte que plusieurs Sociétés

essayent de profiter au maximum possible de ces technologies afin

d'améliorer leurs productivité et de faire face à quelques

problèmes pénibles qui peuvent constituer un obstacle de

progression.

Dans ce cadre, Pluralis Consulting souhaite développer

une application web permettant de gérer les certifications et les

formations fournis par la société. La naissance de cette

idée est due à plusieurs problèmes notamment :

? La perte de temps liée à l'explication des

certifications et de formations disponibles pour chaque client.

? Déplacement des clients à la

société à chaque fois pour des informations...

Mon objectif consiste à développer une

application Web qui va aider les clients à consulter les certifications

et les formations d'une façon facile et rapide à partir de leurs

navigateurs, en tenant compte des compétences requis données par

chaque certification et aussi l'inscription en ligne. D'autre part les

administrateurs peuvent gérer les certifications et les formations et

les inscriptions.

Outre l'originalité de l'application à

développer, j'essayerai en plus d'utiliser une méthodologie de

développement assez originale, à savoir la démarche

UP-XP.

J'essayerai à travers ce rapport de mettre en

évidence les étapes effectuées, en analysons chaque

étape.

Page | 10

Chapitre 1 : Contexte générale du

projet.

Introduction :

« Le projet est un effort complexe pour atteindre un

objectif bien spécifique, devant respecter un échéancier

et un budget ... »

L'étude du projet est une démarche

stratégique visant à organiser le bon déroulement d'un

projet et d'assurer la conduite de toutes les phases qui le constituent.

Une étude complète et efficace conduit

généralement à la réussite d'un projet. Cette

étude fera donc l'objet de notre premier chapitre qui sera

consacré à la présentation du projet ainsi que la

définition de notre langage et méthodologie de

développement.

I. Présentation de la société :

1. Fiche technique :

> Raison sociale : PLURALIS CONSILTING

> Date de création : 07/09/2006

> Forme juridique : SARL

> Capital Social : 200000 DH

> Adresse : 30 RUE AZIZ BELLAL QUARTIER

MAARIF CASABLANCA

> Patente : 357711969

> Registre commercial : 154901

> C.N.S.S : 7330450

> Identifiant fiscal : 1104463

1. Historique :

La société PLURALIS CONSULTING a

été créée en 2006, dirigée par Mr GASSEMI

KARIM. Cette société offre un portefeuille complet de services, y

compris des services-conseils stratégiques en informatique et en

management, des services d'intégration de systèmes, de formation

et certification de compétences technologiques.

PLURALIS CONSULTING accompagne les entreprises (Publiques

& Privées) pour la création de la performance :

> En mettant en place les bonnes pratiques de Gouvernance

Organisationnelle ;

Page | 11

> En offrant des services, solutions et outils de gestion

à forte valeur ajoutée ;

> En offrant des actions de formation pour la maîtrise

des Technologies de

l'Information et de la Communication (TIC) ;

> En offrant des actions de formation et d'accompagnement au

niveau managérial ; > En proposant des solutions de Coaching pour les

Managers & Directeurs.

3. La structure organisationnelle :

a. L'organisme :

Directeur général

(Conseils, services, et solutions)

Responsable formations et certifications

|

Assistante

Administrative

|

Responsable commercial

|

|

Figure 1 : L'organigramme de Pluralis Consulting.

b. Les services :

- Services : conseils, services et solutions :

Pôle 1 : Conseils et services :

Pluralis Consulting met à la disposition de ses clients

son savoir-faire pour leur assister à mieux détecter les risques

potentiellement liés à leurs activités, et identifier les

moyens à mettre en oeuvre afin d'améliorer l'efficacité et

la performance de leurs entreprises.

Ce pôle consiste à donner des conseils et services,

en gestion et gouvernance d'Entreprise :

> Elaboration et formalisation de la stratégie

> Alignement du SI sur les besoins de l'entreprise

> Elaboration des Processus Organisationnels

> Management et pilotage des projets

> Gestion des risques

Page | 12

> Etude d'opportunité des projets et Retour sur

Investissement

> Pilotage des projets par rapport aux objectifs

> Elaboration des termes de références

> Contrôle et suivi des travaux

> Benchmarking de solutions

> Veille technologique

> Réalisation des schémas Directeurs des SI

(système d'information)

> Audit Sécuritaire des SI

> Mise en Place des Bonnes Pratiques de Gouvernance

> Gestion des Infrastructures SI

> Tierce Maintenance Applicative

Pôle 2 : Solutions :

Il s'agit de proposer des solutions et des outils de gestion

à forte valeur ajoutée.

Solutions ayant une relation avec Le SI et l'organisation :

Solutions de gestion : Accompagnement au choix et mise en place

de l'ERP.

Solutions de gestion de projet et programmes (MGP+) :

Accompagnement à la mise en place

d'une structure de gestion de projet.

Solution de centre de support : Mise en place d'une solution de

support et d'un SPOC.

Solutions qui reposent sur le coaching des Directeurs et Managers

:

Figure 2 : Les accompagnements des directeurs et des

managers.

Page | 13

- Service : Formations et certifications :

Pole 1 : Formations :

Pluralis est le fruit de plusieurs expériences dans le

domaine de la formation et le développement des compétences

technologiques. L'informatique évolue en permanence pour offrir aux

entreprises des gains de productivité et outiller leur performance.

Pluralis Consulting propose une offre de formation variée

comprenant :

> Le management des Systèmes d'information

> Gestion de projet

> Développement logiciel

> Réseaux et sécurité

> Système d'exploitation

> Serveurs et Applications

Pole 2 : Certifications :

Le centre de certification des compétences est un

centre de certification informatique. A ce titre, Pluralis Consulting abrite

plusieurs plate formes de certifications reconnues au niveau international

(Prometric - Pearson Vue - Exin - Certiport).

- Service : Assistant Administratif :

L'assistant administratif joue un rôle important puisque

c'est lui qui s'occupe de toute l'organisation interne et des relations

externes de Pluralis Consulting. L'assistant administratif accomplit toutes les

tâches administratives nécessaires au bon fonctionnement de

l'entreprise. C'est un service rattaché aux responsables et au

directeur.

- Service : Commercial :

Le Responsable Commercial élabore et propose à

la direction générale la politique commerciale de l'entreprise.

Il détermine les orientations stratégiques, les objectifs

à atteindre et les moyens à mettre en place, après analyse

et évaluation des différentes composantes du marché.

Page | 14

II. Cahier des charges :

1. Présentation du projet :

Mon projet est né afin de simplifier non seulement la

gestion des certifications ou bien des formations, mais aussi la

possibilité d'inscription en ligne, suivre les dernières offres

et proposer d'autres formations, ce qui permet d'avoir une bonne communication

avec le client.

2. Problématique :

Il est à noter que l'inscription de chaque nouveau

client est toujours manuelle, ce qui nécessite des efforts

considérables de la part de responsable en vue d'aider le client.

Pour combler cette lacune, le directeur recommande la remise

en place d'urgence d'une application informatique pour améliorer la

méthode de la consultation des clients et par la même occasion la

gestion des certifications et formations.

3. Expression du besoin :

La société veut offrir un meilleur service à

leurs clients et leurs employées à l'aide d'une

application web qui donne à un client la

possibilité de :

> Consulter les certifications et les formations.

> Inscrire pour passer une certification ou à une

formation.

> Propose une formation.

> Donner avis.

> Inscrire pour recevoir les dernières offres.

Et aux gérant la possibilité de :

> Gérer les certifications (ajouter, modifier,

supprimer). > Gérer les formations (ajouter, modifier, supprimer).

> Gérer les formateurs (ajouter, modifier, supprimer). >

Gérer les compétences (ajouter, modifier, supprimer). >

Gérer les inscriptions (consulter, valider).

> Consulter les avis et les propositions.

Et au administrateur la possibilité de :

> Gérer les gérants (ajouter, modifier,

supprimer).

Page | 15

4. Fonctionnalités attendus :

Consulter les certifications :

Avant la consultation une recherche faite par le client. Par

un mot clé signifie le nom de la certification, par le domaine, par la

technologie, ou bien par le code.

Après qu'un utilisateur rempli un des champs, deux,

trois ou bien quatre un recherche dans la base de données renvoie une

liste contient les noms des certifications. Le client peut choisir la

certification qui l'intéresse et la consulter, si le client

intéresse par la certification peut inscrire pour passer l'examen chez

la société, télécharger un PDF contient les

mêmes informations et aussi consulter la certification prérequis

et les certifications qui peut les passer après.

Consulter les formations :

Une liste contient les formations disponible chez la

société affichent avec les dates de départ et de fin, le

client peut s'inscrire à une formation, télécharger un PDF

ou bien proposer d'autre formations.

Inscrire :

Après qu'un client choisie l'inscription à une

formation ou bien certification, il doit remplir un formulaire, avant que les

informations envoyées une vérification des champs fait, si le

client entre des informations déjà existe ou bien des champs vide

un message d'erreur renvoie sinon l'inscription va enregistrée et un

message de succès affiche.

Donner un avis:

Pour qu'un client donner leurs avis sur n'importe quoi, il

doit introduire son email et leur avis au premier temps une vérification

des champs faite avant d'envoyer l'avis.

Recevoir les dernières offres :

Un client peut inscrire pour recevoir les dernières

offres, pour cela il doit introduire son email, au premier temps une

vérification des champs faite avant d'envoyer l'avis.

Gérer les certifications, les formations et les

formateurs:

La gestion de certifications, formations et les formateurs

effectuées par les gérants qui sont chargés de faire un

suivi en temps réel de tout changement d'informations des certifications

ou bien des formations.

Page | 16

? Pour l'ajout d'une nouvelle certification, formation ou

formateur fait de la même manière, le gérant doit remplir

un formulaire, avant que les informations envoyées une

vérification des champs fait, si le gérant entrer un code

déjà existe pour la certification ou bien un email

déjà existe pour le formateur un message d'erreur renvoie sinon

on l'ajoute, on envoie un e-mail au client et on renvoie un message de

succès.

? S'il veut modifie, il va choisie le nom, et va modifier les

autres informations une vérification des champs faite avant l'envoie du

formulaire.

? Pour la suppression le gérant choisir le nom, un

message de validation doit être affiché pour valider la

suppression, après la validation une requête envoie à la

base de données

- Pour les certifications et les formations une

vérification des inscriptions faite avant la suppression.

- Pour les certifications une suppression des compétences

faite.

- Pour le formateur un message de d'erreur affiché si

le formateur est lié avec une ou plusieurs formations, sinon la

suppression est validé.

Gérer les inscriptions :

La gestion des inscriptions effectuées par les

gérants, Après la consultation des inscriptions le gérant

vérifie les informations et valide l'inscription d'un client qui va

recevoir un message de confirmation dans leur courrier.

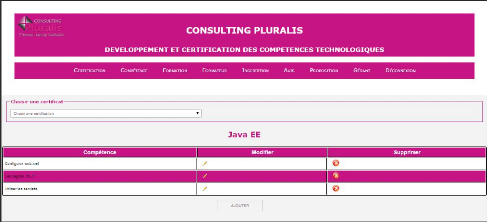

Gérer les compétences:

La gestion de compétences aussi effectuées par

les gérants, au premier temps une liste de certifications affiche au

gérant qui va choisie une certification, après la

sélection un table contiennent les compétences de la

certification affiche avec la possibilité de modifier ou supprimer une

compétence et aussi ajouter une nouvelle compétence.

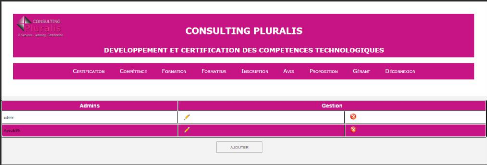

Gérer les gérants:

La gestion de gérants effectuées par l'admin qui

peut ajouter, modifier ou bien supprimer les gérants, au premier temps

un table contiennent tous les gérants affiche avec la possibilité

de modifier ou supprimer un gérant et aussi ajouter une nouveau

gérant.

Page | 17

> L'ajout d'un nouveau gérant demande de remplir

deux champs (login, password) une vérification des champs faite si le

login est déjà existé un message d'erreur affiche sinon

l'ajout va être enregistré et un message de succès

affiche.

> La modification demande d'entrée l'ancien mot de

passe et le nouveau mot de passe, si l'ancien mot de passe est incorrect un

message d'erreur affiche sinon la modification va être enregistrée

et un message de succès affiche.

> La suppression demande une confirmation de la part de

l'admin.

Gérer les inscriptions :

La gestion des inscriptions effectuées par les

gérants, Après la consultation des inscriptions un gérant

vérifie les informations entrées par le client et valide

l'inscription ce qui signifié l'envoie un email de confirmation au

client.

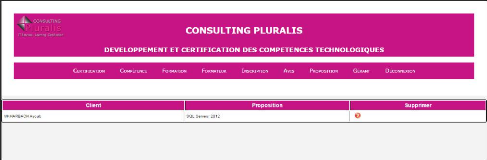

Consulter les avis et les propositions :

La consultation des avis et des propositions faite à la

même manière, Au premier une liste des avis ou des propositions

affichent au gérant avec la possibilité de supprimer l'avis ou la

proposition.

III. Planning et conduite du projet :

1. Gestion de projet

La gestion de projet est une démarche visant à

organiser de bout en bout le bon déroulement

d'un projet. Lorsque la gestion de projet porte sur un ensemble

de projets concourant à un

même objectif, on parle de gestion de programme.

Le management de projet est un management qui se

caractérise par :

> L'irréversibilité des opérations des

participants.

> Un fort degré de liberté des actions des

participants.

> Une organisation vouée à être

évolutive et temporaire.

> Des flux de trésorerie d'investissement pouvant

être négatifs.

> Une forte influence de variables exogènes sur le

projet.

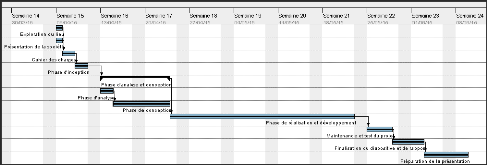

1. Diagramme de GANTT

Le diagramme de Gantt (Harmonogram Adamieckiego) est un outil

utilisé (souvent en complément d'un réseau PERT) en

ordonnancement et gestion de projet et permettant de visualiser dans le temps

les diverses tâches liées composant un projet (il s'agit d'une

Page | 18

représentation d'un graphe connexe, value et

orienté). Il permet de représenter graphiquement l'avancement du

projet.

Le premier diagramme de ce type (appelé Harmonogram

Adamieckiego) fut réalisé par ingénieur polonais Karol

Adamiecki en 1896. Il l'a décrit en 1931, mais la langue de publication

n'a pas permis la reconnaissance internationale de son idée. Pour cette

raison le concept a été nommé après Henry L. Gantt,

ingénieur américain, qui a publié la description du

diagramme en 1910.

Dans mon projet j'ai utilisé l'outil Gantt Project [1].

Les tâches :

Figure 3 : Les tâches du projet. Diagramme de GANTT

:

Figure 4 : Diagramme de GANTT.

Page | 19

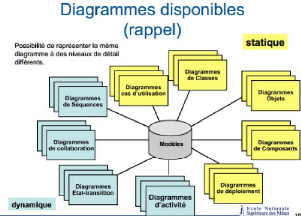

IV. Langage et méthodologie de conception :

Introduction :

Pour bien conduire mon projet et m'assurer du bon

déroulement des différentes phases, j'ai opté la

démarche UP-XP [2] comme une méthodologie de conception et de

développement. Après le choix de la méthodologie, j'ai

besoin d'un langage de modélisation UML comme un langage de

modélisation.

Mon choix s'est basé sur les points forts de ce langage

notamment sa standardisation et les divers diagrammes qu'il propose. Aussi UML

présente le meilleur outil pour schématiser des systèmes

complexes sous un format graphique et textuel simplifié et

normalisé.

En effet UML n'est ni un processus ni une démarche,

d'où il fallait choisir une méthodologie de conception et de

développement que nous devons l'adopter.

1. La démarche UP-XP :

L'objectif de la démarche UP-XP est de pouvoir analyser

est concevoir un logiciel orienté objet évolutif et ayant

l'aptitude à s'adapter aux éventuels changements que peut

connaitre le métier de l'entreprise à l'avenir en plusieurs

niveaux : Fiscale, productif, organisationnel, juridique, etc.

UP- Unified Process :

La méthode du Processus Unifié (UP pour Unified

Process) est un processus de développement itératif et

incrémental, ce qui signifie que le projet est découpé en

phases très courtes à l'issue de chacune desquelles une nouvelle

version incrémentée est livrée.

Il s'agit d'une démarche s'appuyant sur la

modélisation UML pour la description de l'architecture du logiciel

(fonctionnelle, logicielle et physique) et la mise au point de cas

d'utilisation permettant de décrire les besoins et exigences des

utilisateurs.

XP-eXtreme Programming :

La méthode XP (pour eXtreme Programming) définit

un certain nombre de bonnes pratiques permettant de développer un

logiciel dans des conditions optimales en plaçant le client du coeur du

processus de développement, en relation étroite avec le

client.

L'eXtreme Programming est notamment basé sur les concepts

suivants :

? Les équipes de développement travaille

directement avec le client sur des cycles très courts d'une à

deux semaines maximum.

Page | 20

? L'équipe livraison de versions du logiciel interviennent

très tôt et à une fréquence élevée

pour maximiser l'impact des retours utilisateurs.

? L'équipe de développement travaille en

collaboration totale sur la base de binôme ... ? Le code est tester et

nettoyé tout au long du processus de développement.

? Des indicateurs permettent de mesure l'avancement du projet

afin de permettre de mettre à jour.

2. Phases de modélisation.

Phase d'inception : Recensement et définition des

besoins.

C'est la phase ayant comme principal objectif l'identification

des principaux acteurs interagissent avec le système et les

fonctionnalités attendues de celui-ci.

Dans un premier temps, nous allons lister l'ensemble des

exigences issues du cahier des charges. Chaque exigence sera recensée et

elle pourra être étudiée ultérieurement.

Ces exigences seront regroupées par intentions d'acteur,

puis un diagramme de contexte statique sera établi.

A ce stade, nous pouvons déjà construire un

diagramme de cas d'utilisation de notre projet. Phase d'analyse et de

conception :

Il s'agit d'une phase itérative qui vise à analyser

et comprendre chaque fonctionnalité attendue du système en

examinant toutes les scénarios compte des scénarios exceptionnels

et des erreurs.

Une description détaillée est faites pour chaque

use case, qui peut être complétée par un diagramme

d'activité qui consolide les différents scénarios

possibles.

Nous allons réaliser un diagramme de séquence

boîte noir correspond au système (Ici c'est un diagramme de

séquence par scénario, ou la boite noir correspond au

système informatique à développer).

A partir des diagrammes de séquences et des descriptions

textuelles, nous réaliserons les diagrammes d'activités et le

diagramme de classe d'analyse.

Phase de réalisation :

Dans cette phase nous déduirons à partir du

diagramme de classe d'analyse le modèle logique de donnée pour la

création de la base de données et ceci en appliquant les

règles de passages.

Page | 21

3. Le formalisme UML :

UML est considéré comme le langage standard de

conception orienté objet, il est un

formalisme et pas une méthode. Il s'en duit qu'il

définit un ensemble d'éléments de modélisation et

une notation graphique pour modéliser les systèmes et ne

décrit pas les étapes à suivre pour le faire.

Les raisons qui nous ont poussés à adopter UML dans

notre projet se résume en :

UML offre un outil prêt à l'emploi basé sue

une modélisation visuelle qui permet d'échanger des

modèles compréhensibles.

Si on développe aves des langages orienté objet, il

est plus approprié de concevoir avec des formalismes Orienté

Objet.

Figure 5:Les diagrammes disponibles.

4. L'outil PowerAmc :

PowerAmc [3] est un logiciel de modélisation. Il permet

de

modéliser les traitements informatiques et leurs bases

de données associées en n'importe quelles modèles

informatiques. Il reste un des seuls qui permet de travailler avec la

méthode Merise, cela permet d'améliorer la

modélisation, les processus, le coût et la

production d'application.

PowerAmc offre des méthodes efficaces d'analyse

d'impact, de gestion des changements et des techniques avancées de

gestion des métadonnées.

Page | 22

La combinaison des techniques de modélisation et de la

gestion des données confère à PowerAmc des fonctions

uniques lui permettant de prendre en charge tous les environnements

architecturaux. Le référentiel de métadonnées de

PowerAmc permet également à toutes les parties prenantes de

l'entreprise de collaborer et de communiquer efficacement. Ces dernières

peuvent ainsi réagir plus rapidement face aux changements et garantir

une meilleure capacité d'adaptation de l'entreprise.

Chapitre 2 : Phase d'inception.

Introduction :

Cette phase consiste à comprendre le contexte du

système. Il s'agit de déterminer les fonctionnalités et

les acteurs les plus pertinents, de préciser les risques les plus

critiques et d'identifier les cas d'utilisation initiaux. Ceci dit, notre

description va sembler trop détaillée pour une première

phase de processus.

I. Capture des besoins :

1. Définition des besoins fonctionnels :

Il s'agit des fonctionnalités du système. Ce sont

les besoins spécifiant un comportement

d'entrée / sortie du Système.

Le système à concevoir doit permettre à

l'utilisateur d'effectuer les opérations suivantes:

Référence Fonction

|

R1

|

Rechercher certification par mot

|

|

R2

|

Rechercher certification par domaine

|

|

R3

|

Rechercher certification par technologie

|

|

R4

|

Rechercher certification par code

|

|

R5

|

Consulter certification

|

|

R6

|

Consulter la certification prérequis

|

|

R7

|

Consulter les certifications après

|

|

R8

|

Télécharger un PDF de certification

|

|

R9

|

Inscrire pour passer une certification

|

|

R10

|

Consulter les formations

|

|

R11

|

Télécharger un PDF de formation

|

|

R12

|

Inscrire à une formation

|

|

R13

|

Donner l'avis sur formation

|

|

R14

|

Proposer formation

|

|

R15

|

Recevoir les notifications

|

|

R16

|

Authentifier

|

|

R17

|

Ajouter certification

|

Page | 23

|

R18

|

Modifier certification

|

|

R19

|

Supprimer certification

|

|

R20

|

Ajouter compétence

|

|

R21

|

Modifier compétence

|

|

R22

|

Supprimer compétence

|

|

R23

|

Ajouter formation

|

|

R24

|

Modifier formation

|

|

R25

|

Supprimer formation

|

|

R26

|

Ajouter gérant

|

|

R27

|

Modifier gérant

|

|

R28

|

Supprimer gérant

|

|

R29

|

Ajouter formateur

|

|

R30

|

Modifier formateur

|

|

R31

|

Supprimer formateur

|

|

R32

|

Consulter les inscrits aux certifications

|

|

R33

|

Valider l'inscription d'un client à une certification

|

|

R34

|

Consulter les avis

|

|

R35

|

Consulter les propositions

|

|

R36

|

Consulter les inscrits aux formations

|

|

R37

|

Valider l'inscription d'un client à une formation

|

|

R38

|

Envoyer un e-mail

|

Tableau 1 : Tableau des exigences. 2. Les besoins non

fonctionnels :

Les besoins non fonctionnels concernent les contraintes

à prendre en considération pour mettre en place une solution

adéquate aux attentes des concepteurs des architectures dynamiques.

Mon application doit nécessairement assurer ces besoins

:

? L'extensibilité : dans le cadre de

ce travail, l'application devra être extensible, c'est-à-dire

qu'il pourra y avoir une possibilité d'ajouter ou de modifier de

nouvelles fonctionnalités.

? La sécurité : l'application

devra être hautement sécurisée, les informations ne devront

pas être accessibles à tout le monde, c'est-à-dire qu'il

existe des fonctionnalités accessibles par un identifiant et un mot de

passe attribué à une personne physique.

? L'interface : avoir une application qui

respecte les principes des Interfaces Homme/Machine (IHM) tels que l'ergonomie

et la fiabilité.

? La performance : l'application devra

être performante c'est-à-dire que le système doit

réagir dans un délai précis, quel que soit l'action de

l'utilisateur.

? La convivialité : l'application doit

être simple et facile à manipuler même par des non

experts.

Page | 24

3. Les principaux acteurs du système :

Figure 6 : Diagramme des acteurs.

Client : celui qui n'a pas besoin de

s'authentifier pour utiliser leurs fonctionnalités, il peut rechercher,

consulter, télécharger des PDF et proposer des formations ainsi

donner des avis et recevoir des notifications.

Gérant : celui qui est chargé de

gérer les certifications, les formations les formateurs et les

inscriptions des clients, aussi consulter les avis et les propositions des

clients.

Administrateur : C'est le seul qui peut ajouter, modifier ou

supprimer des gérants.

Figure 7 : Diagramme de contexte statique.

Ce diagramme nous permet de préciser au départ

la nature du système (Mono utilisateur/Multi utilisateur) par rapport

aux interactions des acteurs à un instant t.

Page | 25

4. Regroupement des exigences par intentions d'acteurs

:

Référence Fonction Intention d'acteur

Acteur

|

R1

|

Rechercher certification par mot

|

Rechercher certification

|

Client

|

|

R2

|

Rechercher certification par domaine

|

Rechercher Certification

|

Client

|

|

R3

|

Rechercher certification par technologie

|

Rechercher certification

|

Client

|

|

R4

|

Rechercher certification par code

|

Rechercher certification

|

Client

|

|

R5

|

Consulter certification

|

Consulter certification

|

Client

|

|

R6

|

Consulter la certification prérequis

|

Consulter certification

|

Client

|

|

R7

|

Consulter les certifications après

|

Consulter certification

|

Client

|

|

R8

|

Télécharger un PDF de certification

|

Télécharger PDF

|

Client

|

|

R9

|

Inscrire pour passer une certification

|

Inscrire

|

Client

|

|

R10

|

Consulter les formations

|

Consulter les formations

|

Client

|

|

R11

|

Télécharger un PDF de formation

|

Télécharger PDF

|

Client

|

|

R12

|

Inscrire à une formation

|

Inscrire

|

Client

|

|

R13

|

Donner l'avis

|

Donner l'avis

|

Client

|

|

R14

|

Proposer formation

|

Proposer formation

|

Client

|

|

R15

|

Recevoir les notifications

|

Recevoir les notifications

|

Client

|

|

R16

|

Authentifier

|

Authentifier

|

Gérant

|

|

R17

|

Ajouter certification

|

Gérer certification

|

Gérant

|

|

R18

|

Modifier certification

|

Gérer certification

|

Gérant

|

|

R19

|

Supprimer certification

|

Gérer certification

|

Gérant

|

|

R20

|

Ajouter compétence

|

Gérer compétence

|

Gérant

|

|

R21

|

Modifier compétence

|

Gérer compétence

|

Gérant

|

|

R22

|

Supprimer compétence

|

Gérer compétence

|

Gérant

|

|

R23

|

Ajouter formation

|

Gérer formation

|

Gérant

|

|

R24

|

Modifier formation

|

Gérer formation

|

Gérant

|

|

R25

|

Supprimer formation

|

Gérer formation

|

Gérant

|

|

R26

|

Ajouter gérant

|

Gérer gérant

|

Admin

|

|

R27

|

Modifier gérant

|

Gérer gérant

|

Admin

|

|

R28

|

Supprimer gérant

|

Gérer gérant

|

Admin

|

|

R29

|

Ajouter formateur

|

Gérer formateur

|

Gérant

|

|

R30

|

Modifier formateur

|

Gérer formateur

|

Gérant

|

|

R31

|

Supprimer formateur

|

Gérer formateur

|

Gérant

|

|

R32

|

Consulter les inscrits aux certifications

|

Gérer les inscriptions

|

Gérant

|

|

R33

|

Valider l'inscription d'un client à une certification

|

Gérer les inscriptions

|

Gérant

|

|

R34

|

Consulter les avis

|

Consulter les avis

|

Gérant

|

|

R35

|

Consulter les propositions

|

Consulter les propositions

|

Gérant

|

|

R36

|

Consulter les inscrits aux formations

|

Gérer les inscriptions

|

Gérant

|

|

R37

|

Valider l'inscription d'un client à une formation

|

Gérer les inscriptions

|

Gérant

|

|

R38

|

Envoyer un e-mail

|

Envoyer un e-mail

|

Gérant

|

Tableau 2 : Tableau des exigences par intention d'acteur.

II. Diagramme de cas d'utilisation :

Le diagramme de cas d'utilisation décrit les

utilisations requises d'un système, ou ce qu'un système est

supposé faire. Les principaux concepts de ce diagramme sont les acteurs,

cas

Page | 26

d'utilisation et sujets. Un sujet représente un

système avec lequel les acteurs et autres sujets interagissent.

Figure 8 : Diagramme de cas d'utilisation.

Page | 27

Chapitre 3 : Phase d'analyse et de conception.

Introduction :

Cette phase poursuit la tache entamée dans la phase

d'inception, cette phase vise à identifier et décrire la

majorité des besoins utilisateurs, construire l'architecture de base du

système et lever les risques majeurs du projet.

Au niveau de cette phase, j'analyse les différents cas

d'utilisation puis j'essaye de les détaillées pour comprendre

chaque fonctionnalité attendue du système en examinant toutes les

scénarios compte des scénarios exceptionnels et des erreurs.

I. Description textuelle des cas d'utilisation :

Pour rendre notre diagramme des cas d'utilisation plus lisible

et afin de décrire le comportement d'un système, les concepteurs

d'UML proposent l'utilisation d'une technique nommé la description

textuelle des cas d'utilisation.

1. Authentifier :

|

Nom de cas d'utilisation :

|

Authentifier.

|

|

Objectif :

|

Accès aux fonctionnalités attribuées.

|

|

Acteurs principaux :

|

Gérant.

|

|

Rôle de cas

d'utilisation

|

Ce scénario permet au gérant de s'identifier

auprès du système et d'accéder aux fonctionnalités

qui lui sont attribuées.

|

|

Pré-condition :

|

Existence des données dans la base de données.

|

|

Post-

condition :

|

Affichage de la page d'accueil.

|

|

Scénario nominal :

|

Action des acteurs

|

Action du système

|

|

1. consulter page

d'authentification .

|

2. Afficher page

d'authentification.

|

|

3. Introduire Login

et Mot de passe.

|

4. Vérifier Login et mot de passe.

5. Valider et afficher la page d'accueil.

|

Tableau 3 : Description textuelle de cas d'utilisation «

Authentifier ». Les enchainements alternatifs :

A1 : Login ou Mot de passe erroné

Page | 28

L'enchainement A1 démarre au point 4 du scénario

nominal.

5-le système indique à l'utilisateur que le login

ou le mot de passe est erroné. Le scénario nominal reprend au

point 3.

A2 : Les champs de saisie sont vides

L'enchainement A2 démarre au point 4 du scénario

nominal. 5-le système demande aux utilisateurs de remplir les champs. Le

scénario nominal reprend au point 3.

Les enchainements d'exception :

E1 : Le système ne répond pas

L'enchainement E1 démarre au point 1 du scénario

nominal.

2- le système ne répond pas.

Le cas d'utilisation se termine en échec.

2. Gérer les certifications : Ajouter certification

:

|

Nom de cas d'utilisation :

|

|

Ajouter certification.

|

|

Objectif :

|

|

Effectuer une gestion des certifications.

|

|

Acteurs principaux :

|

|

Gérant.

|

|

Rôle de cas

d'utilisation

|

|

Ce scénario permet au gérant d'ajouter une nouvelle

certification.

|

|

Pré-

condition :

|

|

Authentification préalable.

|

|

|

Post-

condition :

|

|

Une nouvelle certification ajoutée.

|

|

|

Scénario nominal :

|

|

Action des acteurs

|

|

Action du système

|

1.

2.

|

Authentification. Demander le

formulaire d'ajout.

|

3.

|

Afficher le formulaire.

|

|

Remplir les champs.

|

5.

6.

7.

8.

|

Vérifier les données saisies. Enregistrer la

certification. Envoyer une notification aux clients.

Afficher un

message de succès.

|

|

Tableau 4 : Description textuelle de cas d'utilisation «

Ajouter certification ».

Page | 29

Les enchainements alternatifs :

A1 : Données manquants

L'enchainement A1 démarre au point 5 du scénario

nominal.

6- le système affiche un message d'erreur.

Le scénario nominal reprend au point 4.

Modifier certification :

|

Nom de cas d'utilisation :

|

|

Modifier certification.

|

|

Objectif :

|

|

Effectuer une gestion des certifications.

|

|

Acteurs principaux :

|

|

Gérant.

|

|

Rôle de cas

d'utilisation

|

|

Ce scénario permet au gérant de modifier une

certification.

|

|

Pré-

condition :

|

|

Authentification préalable.

|

|

|

Post-

condition :

|

|

Une certification bien modifiée.

|

|

|

Scénario nominal :

|

|

Action des acteurs

|

|

Action du système

|

1.

2.

|

Authentification. Sélectionner une certification.

|

3.

|

Afficher le formulaire avec les informations de la

certification.

|

|

Modifier les champs.

|

5.

6.

7.

8.

|

Vérifier les données saisies. Mise à jour de

la certification. Notifier les clients. Afficher un message de

succès.

|

|

Tableau 5 : Description textuelle de cas d'utilisation «

Modifier certification ». Les enchainements alternatifs

:

A1 : Aucune certification trouvée

L'enchainement A1 démarre au point 3 du scénario

nominal. 4- le système arrête le scénario nominal.

Le scénario s'arrête.

A2 : Données manquants

L'enchainement A2 démarre au point 5 du scénario

nominal.

Page | 30

6- le système affiche un message d'erreur. Le

scénario nominal reprend au point 4.

Supprimer certification :

|

Nom de cas d'utilisation :

|

Supprimer certification.

|

|

Objectif :

|

Effectuer une gestion des certifications.

|

|

Acteurs principaux :

|

Gérant.

|

|

Rôle de cas

d'utilisation

|

Ce scénario permet au gérant de supprimer une

certification.

|

|

Pré-

condition :

|

Authentification préalable.

|

|

Post-

condition :

|

Une certification bien supprimée.

|

|

Scénario nominal :

|

Action des acteurs

|

Action du système

|

1. Authentification.

2. Sélectionner une certification.

|

3. Afficher un message de confirmation.

|

|

5. Supprimer les inscriptions de la certification.

6. Supprimer la certification.

7. Afficher un

message de succès.

|

|

Tableau 6 : Description textuelle de cas d'utilisation «

Supprimer certification ». Les enchainements alternatifs

:

A1 : Aucune certification trouvée

L'enchainement A1 démarre au point 3 du scénario

nominal. 4- le système arrête le scénario nominal.

Le scénario s'arrête.

A2 : L'utilisateur annule la suppression

L'enchainement A2 démarre au point 3 du scénario

nominal. 4- le système affiche arrête le scénario

nominal.

Le scénario nominal s'arrête.

Page | 31

3. Gérer les formations : Ajouter Formation :

|

Nom de cas d'utilisation :

|

Ajouter formation.

|

|

Objectif :

|

Effectuer une gestion des formations.

|

|

Acteurs principaux :

|

Gérant.

|

|

Rôle de cas

d'utilisation

|

Ce scénario permet au gérant d'ajouter une

formation.

|

|

Pré-

condition :

|

Authentification préalable.

|

|

Post-

condition :

|

Une nouvelle formation ajoutée.

|

|

Scénario nominal :

|

Action des acteurs

|

Action du système

|

1. Authentification.

2. Demander le formulaire d'ajout.

|

3. Afficher le formulaire.

|

|

5. Vérifier les

données saisies.

6. Enregistrer la

formation.

7. Notifier les clients.

8. Afficher un

message de succès.

|

|

Tableau 7 : Description textuelle de cas d'utilisation «

Ajouter formation ».

Les enchainements alternatifs :

A1 : Données manquants

L'enchainement A1 démarre au point 5 du scénario

nominal.

6- le système affiche un message d'erreur.

Le scénario nominal reprend au point 4.

Modifier formation :

|

Nom de cas d'utilisation :

|

Modifier formation.

|

|

Objectif :

|

Effectuer une gestion des formations.

|

|

Acteurs principaux :

|

Gérant.

|

|

Rôle de cas

d'utilisation

|

Ce scénario permet au gérant de modifier une

formation.

|

|

Pré-

condition :

|

Authentification préalable.

|

|

Post-

condition :

|

Une formation bien modifiée.

|

|

Scénario

|

Action des acteurs Action du système

|

Page | 32

|

nominal :

|

1.

|

Authentification.

|

3.

|

Afficher le

|

|

2.

|

Sélectionner une formation.

|

|

formulaire avec les informations de la formation.

|

|

4.

|

Modifier les champs.

|

5.

|

Vérifier les

données saisies.

|

|

|

|

6.

|

Mise à jour de la formation.

|

|

|

|

7.

|

Afficher un message de succès.

|

|

Tableau 8 : Description textuelle de cas d'utilisation «

Modifier formation ». Les enchainements alternatifs :

A1 : Aucune formation trouvée

L'enchainement A1 démarre au point 3 du scénario

nominal. 4- le système arrête le scénario nominal.

Le scénario s'arrête.

A2 : Données manquants

L'enchainement A2 démarre au point 5 du scénario

nominal. 6- le système affiche un message d'erreur.

Le scénario nominal reprend au point 4.

Supprimer formation :

|

Nom de cas d'utilisation :

|

|

Supprimer formation.

|

|

Objectif :

|

|

Effectuer une gestion des formations.

|

|

Acteurs principaux :

|

|

Gérant.

|

|

Rôle de cas

d'utilisation

|

|

Ce scénario permet au gérant de supprimer une

formation.

|

|

Pré-

condition :

|

|

Authentification préalable.

|

|

Post-

condition :

|

|

Une formation bien supprimer et archivée.

|

|

Scénario nominal :

|

|

Action des acteurs

|

Action du système

|

1.

2.

|

Authentification. Sélectionner une formation.

|

3. Afficher un message de confirmation.

|

Page | 33

|

4.

|

Valider son choix.

|

5.

|

Supprimer les inscriptions à la formation.

|

|

|

|

6.

|

Supprimer la formation.

|

|

|

|

7.

|

Afficher un

message de succès.

|

|

Tableau 9 : Description textuelle de cas d'utilisation «

Supprimer formation ». Les enchainements alternatifs :

A1 : Aucune formation trouvée

L'enchainement A1 démarre au point 3 du scénario

nominal. 4- le système arrête le scénario nominal.

Le scénario s'arrête.

A2 : L'utilisateur annule la suppression

L'enchainement A2 démarre au point 3 du scénario

nominal. 4- le système affiche arrête le scénario

nominal.

Le scénario s'arrête.

4. Gérer les formateurs :

Ajouter formateur :

|

Nom de cas d'utilisation :

|

Ajouter formateur.

|

|

Objectif :

|

Effectuer une gestion des enseignants.

|

|

Acteurs principaux :

|

Gérant.

|

|

Rôle de cas

d'utilisation

|

Ce scénario permet au gérant d'ajouter un

formateur.

|

|

Pré-

condition :

|

Authentification préalable.

|

|

Post-

condition :

|

Un nouvel formateur ajouté.

|

|

Scénario nominal :

|

Action des acteurs

|

Action du système

|

1. Authentification.

2. Demander le formulaire d'ajout.

|

3. Afficher le formulaire.

|

|

5. Vérifier les

données saisies.

6. Enregistrer le

formateur.

7. Afficher un

message de succès.

|

|

Page | 34

Tableau 10 : Description textuelle de cas d'utilisation «

Ajouter formateur ».

Les enchainements alternatifs :

A1 : Données manquants

L'enchainement A1 démarre au point 5 du scénario

nominal.

6- le système affiche un message d'erreur.

Le scénario nominal reprend au point 4.

Modifier formateur :

|

Nom de cas d'utilisation :

|

Modifier formateur.

|

|

Objectif :

|

Effectuer une gestion des formateurs.

|

|

Acteurs principaux :

|

Gérant.

|

|

Rôle de cas

d'utilisation

|

Ce scénario permet au gérant de modifier un

formateur.

|

|

Pré-

condition :

|

Authentification préalable.

|

|

Post-

condition :

|

Un formateur bien modifié.

|

|

Scénario nominal :

|

Action des acteurs

|

Action du système

|

1. Authentification.

2. Sélectionner un

enseignant.

|

3. Afficher le formulaire avec les informations de

l'enseignant.

|

|

5. Vérifier les données saisies.

6. Mise à jour du formateur.

7. Afficher un message de succès.

|

|

Tableau 11 : Description textuelle de cas d'utilisation «

Modifier formateur ». Les enchainements alternatifs :

A1 : Aucun enseignant trouvé

L'enchainement A1 démarre au point 2 du scénario

nominal. 3- le système arrête le scénario nominal.

Le scénario s'arrête.

A2 : Données manquants

L'enchainement A2 démarre au point 5 du scénario

nominal.

Page | 35

6- le système affiche un message d'erreur. Le

scénario nominal reprend au point 4.

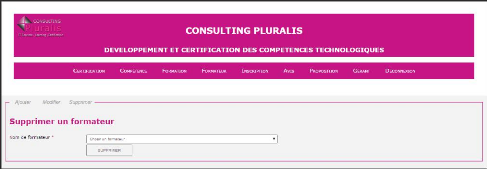

Supprimer formateur :

|

Nom de cas d'utilisation :

|

Supprimer formateur.

|

|

Objectif :

|

Effectuer une gestion des formateurs.

|

|

Acteurs principaux :

|

Gérant.

|

|

Rôle de cas

d'utilisation

|

Ce scénario permet au gérant de supprimer un

formateur.

|

|

Pré-

condition :

|

Authentification préalable.

|

|

Post-

condition :

|

Un formateur bien supprimé.

|

|

Scénario nominal :

|

Action des acteurs

|

Action du système

|

1. Authentification.

2. Sélectionner un enseignant.

|

3. Afficher un message de confirmation.

|

|

5. Vérifier la

dépendance avec des formations.

6. Supprimer le

formateur.

7. Afficher un

message de succès.

|

|

Tableau : Description textuelle de cas d'utilisation «

Supprimer formateur». Les enchainements alternatifs :

A1 : Aucun enseignant trouvé

L'enchainement A1 démarre au point 2 du scénario

nominal.

3- le système arrête le scénario nominal. Le

scénario s'arrête.

A2 : L'utilisateur annulé la suppression

L'enchainement A2 démarre au point 3 du scénario

nominal.

4- le système affiche arrête le scénario

nominal. Le scénario s'arrête.

A3 : Le formateur est déjà lié avec des

formations L'enchainement A3 démarre au point 5 du scénario

nominal.

Page | 36

7- le système passe au point 2 du scénario nominal.

Le scénario s'arrête.

5. Gérer les gérants :

Ajouter gérant :

|

Nom de cas d'utilisation :

|

Ajouter gérant.

|

|

Objectif :

|

Effectuer une gestion des gérants.

|

|

Acteurs principaux :

|

Admin.

|

|

Rôle de cas

d'utilisation

|

Ce scénario permet à l'admin d'ajouter un

gérant.

|

|

Pré-

condition :

|

Authentification préalable.

|

|

Post-

condition :

|

Un nouveau gérant ajouté.

|

|

Scénario nominal :

|

Action des acteurs

|

Action du système

|

|

1. Authentification.

|

2. Afficher la liste des

gérants.

|

3. Cliquer sur le bouton ajouter gérant.

4. Remplir les informations.

|

5. Vérifier les

données saisies.

6. Enregistrer le

gérant.

7. Afficher un

message de succès.

|

Tableau 13 : Description textuelle de cas d'utilisation «

Ajouter gérant ».

Les enchainements alternatifs :

A1 : Données manquants

L'enchainement A1 démarre au point 5 du scénario

nominal.

6- le système affiche un message d'erreur.

Le scénario nominal reprend au point 4.

Modifier gérant :

|

Nom de cas d'utilisation :

|

Modifier gérant.

|

|

Objectif :

|

Effectuer une gestion des gérants.

|

|

Acteurs principaux :

|

Admin.

|

|

Rôle de cas

d'utilisation

|

Ce scénario permet à l'admin de modifier un

gérant.

|

|

Pré-

condition :

|

Authentification préalable.

|

Page | 37

Post-

|

condition :

|

Un gérant bien modifié.

|

|

Scénario nominal :

|

Action des acteurs

|

Action du système

|

|

1. Authentification.

|

2. Afficher la liste des

gérants.

|

3. Cliquer sur le bouton modifier gérant.

4. Entrer le nouveau mot de passe.

|

5. Vérifier le mot de

passe.

6. Enregistrer les

modifications.

7. Afficher un

message de succès.

|

Tableau 14 : Description textuelle de cas d'utilisation «

Modifier gérant ». Les enchainements alternatifs

:

A1 : Aucun gérant trouvé

L'enchainement A1 démarre au point 2 du scénario

nominal. 3- le système arrête le scénario nominal.

Le scénario s'arrête.

A2 : Données manquants

L'enchainement A2 démarre au point 5 du scénario

nominal. 6- le système affiche un message d'erreur.

Le scénario nominal reprend au point 4.

Supprimer gérant :

|

Nom de cas d'utilisation :

|

Supprimer gérant.

|

|

Objectif :

|

Effectuer une gestion des enseignants.

|

|

Acteurs principaux :

|

Admin.

|

|

Rôle de cas

d'utilisation

|

Ce scénario permet à l'admin de supprimer un

gérant.

|

|

Pré-

condition :

|

Authentification préalable.

|

|

Post-

condition :

|

Un gérant bien supprimé.

|

|

Scénario nominal :

|

Action des acteurs

|

Action du système

|

|

1. Authentification.

|

2. Afficher la liste des

gérants.

|

|

3. Cliquer sur le

bouton supprimer

|

4. Afficher un

message de

|

Page | 38

|

|

gérant.

|

|

confirmation.

|

|

5.

|

Valider son choix.

|

6.

|

Vérifier les

données saisies.

|

|

|

|

7.

|

Supprimer le gérant.

|

|

|

|

8.

|

Afficher un

message de succès.

|

|

Tableau 15: Description textuelle de cas d'utilisation «

Supprimer gérant ».

Les enchainements alternatifs :

A1 : Aucun gérant trouvé

L'enchainement A1 démarre au point 2 du scénario

nominal.

3- le système arrête le scénario nominal.

Le scénario s'arrête.

A2 : L'utilisateur annule la suppression

L'enchainement A2 démarre au point 4 du scénario

nominal.

5- le système affiche arrête le scénario

nominal.

Le scénario s'arrête.

6. Gérer les compétences : Ajouter

compétence :

|

Nom de cas d'utilisation :

|

Ajouter compétence.

|

|

Objectif :

|

Effectuer une gestion des compétences.

|

|

Acteurs principaux :

|

Gérant.

|

|

Rôle de cas

d'utilisation

|

Ce scénario permet au gérant d'ajouter une

compétence.

|

|

Pré-

condition :

|

Authentification préalable.

|

|

Post-

condition :

|

Une nouvelle compétence ajoutée.

|

|

Scénario nominal :

|

Action des acteurs

|

Action du système

|

1. Authentification.

2. Sélectionner une certification.

|

3. Afficher la liste des

compétences.

|

Page | 39

|

4.

|

Cliquer sur le bouton ajouter

|

6.

|

Vérifier les

données saisies.

|

|

|

compétence.

|

7.

|

Enregistrer la

|

|

|

5.

|

Remplir les

|

|

compétence.

|

|

|

informations.

|

8.

|

Afficher un

message de succès.

|

Tableau 16 : Description textuelle de cas d'utilisation «

Ajouter compétence ».

Les enchainements alternatifs :

A1 : Données manquants

L'enchainement A1 démarre au point 6 du scénario

nominal.

7- le système affiche un message d'erreur.

Le scénario nominal reprend au point 5.

Modifier compétence :

|

Nom de cas d'utilisation :

|

Modifier compétence.

|

|

Objectif :

|

Effectuer une gestion des compétences.

|

|

Acteurs principaux :

|

Gérant.

|

|

Rôle de cas

d'utilisation

|

Ce scénario permet au gérant de modifier un

gérant.

|

|

Pré-

condition :

|

Authentification préalable.

|

|

Post-

condition :

|

Une compétence bien modifiée.

|

|

Scénario nominal :

|

Action des acteurs

|

Action du système

|

1. Authentification.

2. Sélectionner une certification.

|

3. Afficher la liste des

compétences.

|

|

6. Vérifier le champ.

7. Enregistrer les

modifications.

8. Afficher un

message de succès.

|

|

Tableau 17 : Description textuelle de cas d'utilisation «

Modifier compétence ».

Les enchainements alternatifs :

A1 : Aucune compétence trouvée

L'enchainement A1 démarre au point 2 du scénario

nominal.

3- le système arrête le scénario

nominal.

Le scénario s'arrête.

Page | 40

A2 : Données manquants

L'enchainement A2 démarre au point 6 du scénario

nominal. 6-le système affiche un message d'erreur. Le scénario

nominal reprend au point 5.

Supprimer compétence :

|

Nom de cas d'utilisation :

|

Supprimer compétence.

|

|

Objectif :

|

Effectuer une gestion des compétences.

|

|

Acteurs principaux :

|

Gérant.

|

|

Rôle de cas

d'utilisation

|

Ce scénario permet au gérant de supprimer une

compétence.

|

|

Pré-

condition :

|

Authentification préalable.

|

|

Post-

condition :

|

Une compétence bien supprimée.

|

|

Scénario nominal :

|

Action des acteurs

|

Action du système

|

1. Authentification.

2. Sélectionner une certification.

|

3. Afficher la liste des

compétences.

|

|

5. Afficher un message de confirmation.

|

|

7. Supprimer la

compétence.

8. Afficher un

message de succès.

|

|

Tableau 18 : Description textuelle de cas d'utilisation «

Supprimer compétence ». Les enchainements alternatifs

:

A1 : Aucune compétence trouvée

L'enchainement A1 démarre au point 2 du scénario

nominal. 3- le système arrête le scénario nominal.

Le scénario s'arrête.

A2 : L'utilisateur annule la suppression

L'enchainement A2 démarre au point 5 du scénario

nominal. 6- le système affiche arrête le scénario

nominal.

Le scénario s'arrête.

Page | 41

7. Gérer les inscriptions :

|

Nom de cas d'utilisation :

|

Gérer les inscriptions.

|

|

Objectif :

|

Effectuer une consultation des inscriptions aux certifications ou

formations et les validées.

|

|

Acteurs principaux :

|

Gérant.

|

|

Rôle de cas

d'utilisation

|

Ce scénario permet au gérant de consulter la liste

des inscrits aux certifications ou aux formations et validée une ou

plusieurs.

|

|

Pré-

condition :

|

Authentification préalable.

|

|

Post-

condition :

|

Message de confirmation envoyé au client.

|

|

Scénario nominal :

|

Action des acteurs

|

Action du système

|

1. Authentification.

2. Sélectionner

formation/Certification.

|

3. Afficher la liste

des inscrits.

|

|

5. Valider l'inscription.

6. Envoyer un e-mail de confirmation au client.