IX.2 LES PORTAILS CAPTIFS OU « CYBERCAFÉS

VIRTUELS »

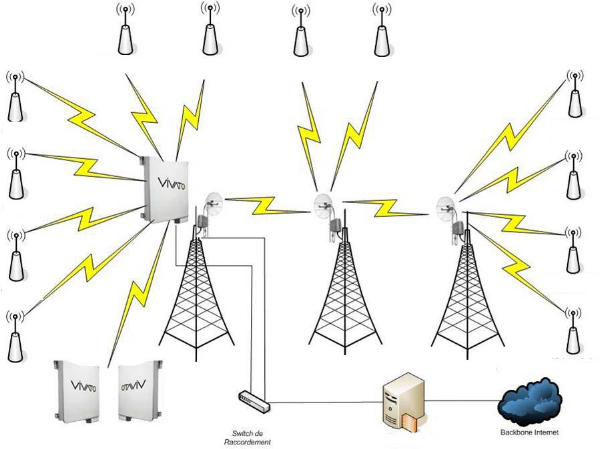

Ce projet nous a permis d'entrevoir un autre : la mise en

place des « cybercafés virtuels » ou portails

captifs. Les cybercafés virtuels sont des cybercafés comme on

l'entend mais dont les machines se situent chez les clients. Le principe ici

est simple : nous souscrivons un abonnement chez un fournisseur

d'accès, ensuite nous installons notre point d'accès dans le

quartier ou la zone concernée. Avec ce PA, nous pouvons rayonner notre

connexion aux alentours et permettre aux populations environnantes d'en avoir

accès moyennant une modeste contribution. Ceci nous permet d'atteindre

deux objectifs : permettre aux populations d'accéder à

Internet vu que ceci reste encore une denrée rare pour de nombreuses

personnes dans notre pays, et dans un second plan de produire des devises au

profit de CaWaD Sarl et de l'économie de notre pays.

Seulement cette opération ne peut se faire aussi

évidement car il nécessite des moyens d'authentification qui en

plus d'être sécurisés se doivent d'être souples. Ceci

d'autant plus que la majorité de clients sont en quelque sorte des

profanes. Voici à quoi ressemble l'architecture d'un tel

système.

Figure 11 :

Cybercafés virtuels

Plusieurs logiciels ont été

développés pour permettre de déployer de telles solutions.

On les appelle : portails captifs.

Techniquement, un portail captif est une structure permettant

un accès rapide à Internet. Lorsqu'un utilisateur cherche

à accéder à une page Web pour la première fois, le

portail captif capture la demande de connexion par un routage interne et

propose à l'utilisateur de s'identifier afin de pouvoir recevoir son

accès. Cette demande d'authentification se fait via une page Web

stockée localement sur le portail captif grâce à un serveur

HTTP. Ceci permet à tout ordinateur équipé d'un navigateur

web et d'un accès Wi-Fi de se voir proposer un accès à

Internet. La connexion au serveur est sécurisée par SSL

grâce au protocole HTTPS, ce qui garanti l'inviolabilité de la

transaction.

Les identifiants de connexion (identifiant, mot de passe) de

chaque utilisateur sont stockés dans une base de données qui est

hébergée localement ou sur un serveur distant. Une fois

l'utilisateur authentifié, les règles du Firewall le concernant

sont modifiées et celui-ci se voit alors autorisé à

utiliser son accès pour une durée limitée fixée par

l'administrateur. A la fin de la durée définie, l'utilisateur se

voit redemander ses identifiants de connexion afin d'ouvrir une nouvelle

session.

Figure 12 : Schéma

théorique d'un portail captif

Nous avons jusqu'à ce jour testé plusieurs

portails captifs et celui qui présente le plus de potentialités

est Pfsence. Nous ne pouvons entrer dans plus de

détails sur ce sujet car il constitue l'objet de tout un autre projet.

Notons seulement que cette solution a déjà fait ses preuves dans

plusieurs pays africains et dans le monde et on vient à se demander ce

qui peut être la cause de ce grand retard avec le Cameroun.

|