FIGURE 38: Schéma de mise en oeuvre du chiffrement

WPA

Sur l'AP en défaut ou dans votre profil en propre choisir

un algorithme de chiffrement WPA-PSK. Spécifiez le

pré-partagée-clés, wpa-unicast-chiffres

et wpa-group-chiffrement.

[admin@WPA_AP] interface wireless

security-profiles> set default mode=wpa-psk\

\... pre-shared-key=1234567890

wpa-unicast-ciphers=aes-ccm,tkip wpa-group-ciphers=aes-ccm,tkip

[admin@WPA_AP] interface wireless

security-profiles> pr

0 name="default" mode=wpa-psk

wpa-unicast-ciphers=tkip,aes-ccm

wpa-group-ciphers=tkip,aes-ccm

pre-shared-key="1234567890"

static-algo-0=none static-key-0="" static-algo-1=none

static-key-1="" static-algo-2=none static-key-2="" static-algo-3=none

static-key-3="" static-transmit-key=key-0 static-sta-private-algo=none

static-sta-private-key="" radius-mac-authentication=no group-key-update=5m

[admin@WPA_AP] interface wireless

security-profiles>

Sur le client faire la même chose. L'algorithme de

chiffrement, WPA-groupe de chiffrement et de

pré-partagée-clé doit être le

même que celui spécifié sur l'AP,

wpa-unicast-cipher doit être l'un des algorithmes de

chiffrement supportés par le point d'accès

[admin@WPA_Station] interface wireless

security-profiles> set default mode=wpa-psk\

\... pre-shared-key=1234567890 wpa-unicast-ciphers=tkip

wpa-group-ciphers=aes-ccm,tkip

[admin@WPA_Station] interface wireless

security-profiles> pr

0 name="default" mode=wpa-psk wpa-unicast-ciphers=tkip

wpa-group-ciphers=tkip,aes-ccm

pre-shared-key="1234567890"

static-algo-0=none static-key-0="" static-algo-1=none

static-key-1="" static-algo-2=none static-key-2="" static-algo-3=none

static-key-3=""

static-transmit-key=key-0 static-sta-private-algo=none

static-sta-private-key="" radius-mac-authentication=no

group-key-update=5m

[admin@WPA_Station] interface wireless

security-profiles>

VI-2-5) LISTE D'ACCES OU FILTRAGE PAR ADRESSE MAC

Ces listes déterminent quelles stations devront se

connecter aux points d'accès. Elle est utilisée par l'AP pour

restreindre l'association des clients. Cette liste contient les adresses MAC

des clients et décide quelles actions adoptées lorsqu'un client

tente de se connecter au point d'accès.

La procédure d'association est la suivante :

lorsqu'un nouveau client veut s'associer à l'AP qui est configuré

sur l'interface wlan1, une entrée de l'adresse MAC du

client et de l'interface wlan1 est recherchée dans la

liste d'accès. Si cette entrée est trouvée, l'action

spécifiée dans la liste d'accès est effectuée,

sinon l'authentification par défaut est prise en

compte.

DESCRIPTION DES PROPRIETES :

ü AP-tx-limit (integer; default: 0):

limite du débit de données pour le client sans fil (en

bps).

ü authentication (yes | no; default:

yes): accepter ou rejeter le client quand il essaie de se

connecter.

ü client-tx-limit (integer; default:

0) : les limites du client de transmettre ce débit (en

bps). Fonctionne uniquement si le client est également un routeur

MikroTik

0 - pas de limites.

ü forwarding (yes | no; default:

yes): transmission d'images des clients à d'autres

clients sans fil.

ü interface (name) : nom

de l'interface respectif.

ü mac-address (MAC

address) : l'adresse MAC du client.

ü private-algo (104bit-wep | 40bit-wep |

none): algorithme de chiffrement à utiliser

ü private-key (text; default:

"") : Clé privée du client ;

utilisée pour les algo-privés.

ü skip-802.1x (yes | no) : pas

encore implémenté actuellement.

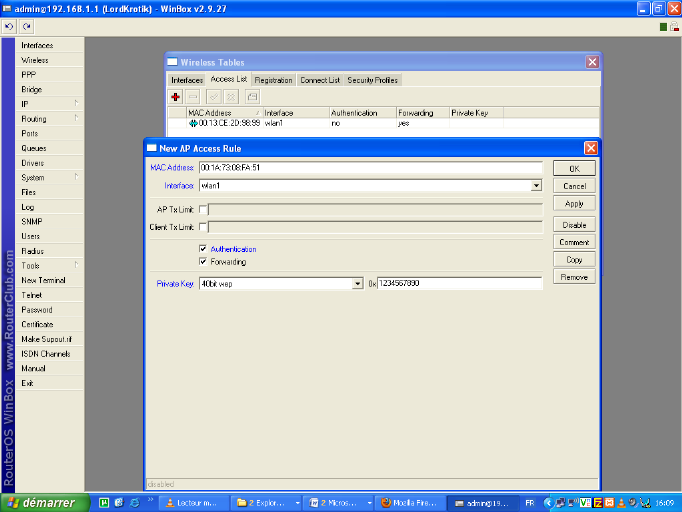

MISE EN OEUVRE DU FILTRAGE PAR ADRESSE

MAC :

Pour permettre l'authentification et les transmissions pour le

client 00 :1A :73 :08 :FA :51 sur l'interface wlan1 en

utilisant l'algorithme de chiffrement WEP de 40 bits avec la clé

1234567890 en mode graphique ;procédez

ainsi :

ü aller dans l'option access list du menu WIRELESS et

ajouter son adresse MAC

|