1-Introduction

« Chacun a le droit a la protection des interets moraux et

materiels decoulant de toute production scientifique, litteraire ou artistique

dont il est l'auteur. * Article 27.2 ; Declaration

universelle des droits de l'homme (1948) [14]

.Dans les RCSFs, aucune des applications citees precedemment ne serait

fonctionnee correctement si des mesures de securite ne sont pas prises.

La securite des RCSFs peut etre classee en deux grandes

categories

1. La securite operationnelle,

2. La securite des informations.

1. La securite operationnelle a comme objectif qu'un reseau

devrait continuer a fonctionner meme lorsque certains de ses composants sont

attaques (l'exigence de la disponibilite du service).

2. La securite des informations a comme objectif que des

informations confidentielles ne devraient jamais etre divulgues, et l'integrite

et l'authenticite de l'information devraient toujours etre assures. Ces

objectifs sont marques d'une croix dans le tableau 02 s'ils

sont violes par l'attaque correspondante.

|

Domaines

d'application

|

Eventuelles menaces

|

Propriétés

violées

|

|

D

|

C

|

I

|

A

|

|

Militaire

|

· Deni de service : brouillage (Jamming) et/ou embrouillage

des protocoles reseau.

· Ecoutes d'informations classifiees (espionnage).

· Fourniture d'informations trompeuses, par exemple

|

x

|

x

|

x

|

|

|

LA SECURITE DANS LES RCSFS

|

CHAPITRE 2

|

|

|

ennemi mouvements dans l'Est oà, en fait qu'ils sont dans

l'Ouest.

|

|

|

|

x

|

Detection des catastrophes

|

· Fourniture d'informations trompeuses, par exemple des

faux avertissements des catastrophes, causant énorme perte financiere a

la suite de grande échelle d'inutiles évacuations et le

déploiement des équipements de secours.

|

|

|

|

x

|

Industrie

|

· Ecoutes de secrets commerciaux.

· Intentionnel perturbation des procédés de

fabrication a la suite des trompeuses lectures d'un capteur compromis ou des

espions.

|

x

|

x

|

x

|

|

Agriculture

|

· Le département agricole veut déployer des

WSNs pour assurer que les agriculteurs ne sur utilise les pesticides ou

d'autres produits chimiques dangereux sur leurs récoltes, mais ils

pourraient toucher avec fausses informations.

|

|

|

x

|

|

Surveillance de l'environnement

|

· Les capteurs installés pres d'une usine pour

surveiller la qualité air/eau et assurer le non-dépassement du

seuil de pollution, toutefois, par l'alimentation des capteurs de faux

renseignements, l'usine arrête d'échapper a la

détection.

Des fausses ou non alertes des séismes, ouragons...

|

|

|

x

|

|

Architecture

|

· les mécanismes basés sur le contrôle

de la biométrie peuvent etre compromis.

· Les mécanismes fondée le contrôle

d'acces du jeton sont vont etre compromis si le jeton protocole

d'authentification est précaire.

|

x

|

|

x

|

x

|

Médecine

|

· Fournir des mals mesures physiologiquesou

médicales d'un patient au médecin, peut entrainer a des graves et

potentielles diagnostics et traitements.

|

|

|

x

|

x

|

Lois et droits des hommes

|

· Si les criminels sont en mesure d'écouter les

bases de données des services policiers, ils peuvent perturber le

réseau et la sécurité publique sera touchée.

|

x

|

x

|

x

|

x

|

Transport

|

· Les informations de trafic peuvent facilement etre

falsifiées, ce qui entraine la perte et le non-respect des lois des

routes dans la ville.

|

|

|

x

|

x

|

L'exploration spatiale

|

· Les agences spatiales investissent des milliards dans

les projets de l'exploration spatiale, il est logique qu'ils veulent s'assurer

toutes les commandes exécutées sur leurs sondes spatiales, et

toutes les données recueillies doivent cryptés et

authentifiés.

|

x

|

x

|

x

|

x

|

|

Tableau 2. Les eventuelles menaces dans les

RCSFs.

Tableau 02 énumere certaines des

éventuelles menaces qui peuvent etre attendus de l'absence de

mécanismes de sécurité D=Disponibilite,

C=Confidentialite, I=Integrite et A= Authentification [15].

Ce chapitre examine les problemes de sécurité

d'un réseau de capteurs, qui sont causés par la

vulnérabilité de ce type de réseau aux attaques, due a

leur limitation aux ressources d'énergie, de mémoire et de

capacités de traitement. Dans ce chapitre nous allons essayer de

présenter les objectifs de sécurité, un apergu de

différentes attaques des RCSFs, et en termine par une breve étude

des travaux existant sur la surveillance des RCSFs.

|

Chapitre 2

|

|

LA SECURITE DANS LES RCSFS

|

|

|

,

· ,,

2- 017jectip 4e ls secunte 4~44.5 les

XC,ST's

Comme les RCSFs peuvent egalement fonctionner comme un reseau

ad hoc, les objectifs de la securite couvrir aussi bien ceux dans les autres

reseaux classiques et ceux adaptes aux contraintes des reseaux ad hoc.

Les objectifs de securite sont classes comme principaux et

secondaires [20]. Les principaux objectifs sont connus

comme objectifs standards de securite : la confidentialite,

l'integrite, l'authentification et la disponibilite (CI AD).

Les objectifs secondaires sont : La fralcheur, la

non-repudiation, le controle d'acces, l'auto- organisation, la synchronisation

et La localisation securisee.

2.1- Les principaux objectifs :

v 2.1.1- La confidentialite

Ce service designe la garantie que l'information n'a pas ete

divulguee et que les donnees ne sont comprehensibles que par les entites qui

partagent un meme secret.

v 2.1.2- L'integrite de donnees

Ce service permet de verifier que les donnees ne subissent

aucune alteration ou destruction volontaire ou accidentelle, et conservent un

format permettant leur utilisation lors de leurs traitements, de leurs

conservations ou de leurs transmissions [17].

2.1.3- L'authentification

Ce service permet de cooperer au sein des RCSFs sans risque,

en contrôlant et en identifiant les participants [16].

En effet, la communication entre deux nceuds dans un environnement ouvert est

confrontee aux risques qu'il y ait d'autres nceuds qui cherchent a emprunter

une identite des nceuds legitimes pour s'approprier leurs donnees. Dans ce cas,

un attaquant pourra facilement se joindre au reseau et injecter des messages

errones s'il reussit a s'emparer de cette identite. Plus simplement,

l'authentification est un mecanisme qui permet de separer les amis des

ennemis.

v 2.1.4- La disponibilite

Ce service designe la capacite du reseau a assurer ses

services pour maintenir son bon fonctionnement en garantissant aux parties

communicantes la presence et l'utilisation de l'information au moment souhaite.

Comme les nceuds peuvent jouer le role de serveurs, la disponibilite reste

difficile a assurer. En effet, un nceud peut ne pas servir des informations

pour ne pas epuiser ses ressources d'energie, de memoire et de calcul en

provoquant ainsi un mauvais comportement [16].

LA SECURITE DANS LES RCSFS

|

CHAPITRE 2

|

|

2.2 - Les objectifs secondaires 2.2.1- La

fraicheur

Ce service permet de garantir que les données

échangées sont actuelles et ne sont pas une réinjection de

précédents échanges interceptés par un

attaquant [18].

Même si l'authentification, l'intégrité

et la confidentialité de données sont assurées, on doit

également assurer la fraicheur de chaque message. La fraicheur des

données permet de garantir que les données sont récentes,

et qu'aucun vieux message n'a été rejoué. Cette condition

est particulièrement importante quand on utilise des stratégies

de clés partagées dans la conception. En effet, ces

dernières doivent être continuellement changées avec le

temps. Cependant, pour que de nouvelles clés se propagent dans tout le

réseau, un temps important s'écoule. Dans ce cas, il est facile

pour un adversaire d'employer une attaque de rejeu.

2.2.2- La non-repudiation

Ce service génere, maintient, rend disponible et

valide un élément de preuve concernant un événement

ou une action revendiquée de fagon a résoudre des litiges sur la

réalisation ou non de l'événement ou de l'action

[17]. C'est donc un mécanisme prévu pour assurer

l'impossibilité que la source ou la destination puisse nier avoir regu

ou émis un message.

2.2.3- Le controle d'acces

Ce service consiste a empêcher des

éléments externes d'accéder au réseau, et cela en

attribuant aux participants légitimes des droits d'acces afin de

discerner les messages provenant des sources internes du réseau de ceux

externes [19].

2.2.4- L'auto-organisation

Un réseau de capteur sans fil est typiquement un

réseau ad hoc, qui oblige chaque capteur nceud être

indépendant et suffisamment souple pour être auto-organisation et

de guérison selon différentes situations. Il n'y a pas une

infrastructure fixe disponible pour la gestion des réseaux. Cette

caractéristique inhérente apporte un grand défi a la

sécurité des RCSFs [20].

2.2.5- La synchronisation

La plupart des applications des WSN compte une certaine forme

de synchronisation. En outre, les capteurs souhaitera peut être de

calculer le retard d'un paquet comme il se déplace entre deux

capteurs [20].

2.2.6- La localisation securisee

Souvent, l'utilité d'un réseau de capteurs

devra compter sur sa capacité de repérer avec précision et

automatiquement chaque capteur dans le réseau. Un capteur congu pour

localiser les défauts aura besoin de préciser l'emplacement des

informations afin de cerner l'emplacement d'une faute [20].

Chapitre 2

|

|

LA SECURITE DANS LES RCSFS

|

|

|

|

3- Ostxcles t(e lx securite t(x44.s les

IZC4Fs

Les proprietes des reseaux de capteurs sont a double

tranchant. Certes elles permettent une grande facilite de production et de

deploiement, cependant, elles rendent le systeme global de communication

fragile a un certain nombre de defaillances. La securisation des reseaux de

capteurs reste un probleme difficile pour les raisons suivantes :

3.1-Ressource limitee

Toutes les approches de securite exigent une certaine

quantite de ressources pour leurs implementations, y compris la memoire,

l'espace de stockage, la puissance de calcul et l'energie. Comme ces ressources

sont tres limitees. Ceci restreint les types des algorithmes et des protocoles

de securite qui peuvent etre mis en ceuvre dans les WSNs

[21,22].

Tableau 3. Limitations physiques des noeuds capteurs

[25]. 3.1.1-Memoire, espace de stockage et puissance de calcul

limit~s

Le capteur est un composant miniature avec un espace memoire

et de stockage limites, et avec une faible vitesse de calcul. Sur ce capteur,

on doit installer le code du systeme d'exploitation et les applications. Donc

le code de la securite et les donnees relatives doivent etre tres petits. Afin

d'etablir un mecanisme efficace de securite, il est necessaire de limiter le

nombre d'instructions de l'algorithme.

3.1.2-Limitation en energie

L'influence qu'a la securite sur la duree de vie d'un capteur

est a prendre en consideration lors du rajout de ses services. Cet impact se

resume dans la puissance supplementaire consommee par les nceuds capteurs du au

traitement exige par les services de securite, l'energie pour transmettre les

donnees relatives a la securite et l'energie necessaire pour stocker les

parametres de securite d'une facon permanente (stockage des cles

cryptographiques par exemple).

3.2-La communication non fiable

Certainement, la communication est un autre obstacle pour la

securite des capteurs. La

securite du reseau est fortement liee au protocole defini, qui

lui depend de la communication.

3.2.1-Le transfert non fiable

Les paquets peuvent etre endommage en raison des erreurs de

transmission ou supprime dans les nceuds fortement encombres. D'une maniere

primordiale, le protocole doit disposer d'une gestion d'erreur appropriee sinon

il serait possible de perdre des paquets critiques de securite tels que les

paquets contenant les cles cryptographiques [21].

LA SECURITE DANS LES RCSFS

|

CHAPITRE 2

|

|

Les données sont transmises dans l'air, donc chaque

capteur qui se trouve dans le rayon de couverture peut écouter les

messages échangés. L'application d'un bruit sur le canal peut

rendre les capteurs incapables de transmettre les messages vu que le media

apparait comme occupé en permanence. En outre, la communication sans fil

introduit d'autres vulnérabilités a la couche liaison en ouvrant

la porte a des attaques de brouillage et de style déni de service par

épuisement des batteries [23].

3.2.2-Les collisions

Même si le canal est fiable, la communication ne peut

pas toujours l'être. Ceci est du a la nature d'émission des

paquets dans les réseaux de capteurs sans fil (broadcast). Si les

paquets se rencontrent lors du transfert, les collisions se produisent et le

transfert lui-même échouera. Dans un réseau de capteur

d'une forte densité, ceci peut constituer un probleme extrêmement

important [21].

3.2.3-La latence

Le routage multi-saut, la congestion du réseau et le

traitement effectué au sein Les nceuds peuvent mener a une plus grande

latence dans le réseau. De ce fait la synchronisation entre les nceuds

devient difficile a réaliser. Le probleme de la synchronisation peut

être tres important pour la sécurité des nceuds ou le

mécanisme de sécurité se base sur les rapports

d'événement survenu et la distribution des clés

cryptographiques [21].

3.2.4-Communication multi-sauts

Dans la communication multi-sauts, il y a plus de

probabilité d'attaques que dans une communication a un seul saut car les

attaquants ont plus de chance d'atteindre leur but, a chaque transmission d'une

donnée, d'un saut a un autre. En effet, lors de l'acheminement de

données, les attaques visent la vulnérabilité de la

sécurité et cela dans deux niveaux différents : l'attaque

de la construction et la maintenance de la route, c'est-b-dire, dévier

la route ou la donnée doit être acheminée, et l'attaque de

flux de données par l'injection, la modification ou la suppression des

paquets.

En outre, la communication sans fil introduit d'autres

vulnérabilités a la couche liaison qui permet

l'établissement d'une infrastructure pour la communication

saut-par-saut [24].

3.2.5-Communication sans fil

Les RCSF requièrent une communication sans fil qui est

plus exposée aux risques de l'interception et de la

récupération de données. Autrement dit, le réseau

est confronté aux attaques passives [24].

3.2.6-L'absence d'une topologie

La topologie d'un RCSF n'a pas de structure fixe, pour sa

taille et pour sa forme. Elle exige une reconfiguration permanente des nceuds

qui doivent s'adapter tres vite aux changements imprévus comme l'ajout,

l'absence (épuisement ou destruction) ou la poursuite d'un nceud qui ne

peut pas être faite facilement dans un RCSF a grande échelle. Dans

ce cas, un attaquant pourra s'infiltrer car les relations de

sécurité (entre les nceuds) qui prévoient l'ajout de cet

attaquant ne sont pas établies au préalable (par exemple les

clés de cryptage). Donc, la difficulté est de concevoir des

mécanismes de sécurité basés sur des

opérations locales entre les nceuds voisins seulement et qui ne

dépendent pas de la topologie globale du réseau

[24].

Chapitre 2

|

|

LA SECURITE DANS LES RCSFS

|

|

|

|

3.3-Operations sans surveillance

Les capteurs sont generalement deployes sans surveillance (par

exemple derriere les lignes de l'ennemi). Les mises en garde aux capteurs sans

surveillance sont :

3.3.1-Protection physique faible

Le succes des RCSFs depend du faible coüt de leurs

nceuds, donc, ces derniers ne peuvent pas se permettre une protection physique

inviolable. Par consequent, ils peuvent facilement etre interceptes et

corrompus. En effet, un adversaire peut facilement compromettre un nceud et

obtenir le materiel cryptographique sauvegarde au niveau de sa memoire, et cela

dans le but de corrompre les liens de communication ou d'injecter du code pour

detourner son utilisation [24].

3.3.2-Gestion a distance

La gestion a distance du reseau rend la detection d'une

attaque physique (compromission de capteurs) et la maintenance des capteurs

(rechange ou recharge de batterie) impossible. Peut-être l'exemple le

plus evident est les nceuds utilises pour des missions de reconnaissance a

distance derriere les lignes ennemies. Dans ce cas, une fois deploye, les

nceuds ne peuvent avoir aucun contact physique avec les forces alliees

[21].

3.3.3-Pas de gestion centralisee

Le reseau de capteurs doit etre congu pour etre un reseau

distribue sans un point de gestion central. Mais dans le cas d'erreurs de

conception, l'organisation du reseau peut devenir difficile, inefficace et

fragile. En outre, plus un capteur est laissee sans surveillance plus la

probabilite qu'un adversaire l'a compromis est importante

[21].

Tous ces obstacles imposent des defis pour la conception de

la securite dans les RCSF. Ces defis devraient gagner une attention importante

dans la communaute de recherche pour que des solutions et des mecanismes de

securite mürs et efficaces puissent etre realises.

4-Les fonx-r4Vxis cofonyortefonents

c(xns les X6STs

Un mauvais comportement (Misbehaviour) etant

defini comme l'arrivee potentielle d'evenements qui peuvent causer des

pertes [26].

Les mauvais comportements qui peuvent affecter la securite dans

les RCSF sont divises

en deux categories : les nceuds egoistes (selfish

nodes) et les attaques (malicious nodes)

[27].

4.1- Les nceuds egoIstes

On definit un nceud egoiste comme un acte non autorise d'un

nceud interne qui peut entrainer involontairement des dommages a d'autres

nceuds. C'est-b-dire, ce nceud a d'autres objectifs que de lancer une

attaque [28]. Par exemple, un nceud refuse de transferer les

paquets vers les autres nceuds pour preserver ses ressources : batterie ou

bande passante.

LA SECURITE DANS LES RCSFS

|

CHAPITRE 2

|

|

Ils peuvent generalement etre classes comme soit : auto

exclusion (self-exclusion) ou non- transmission

(non-forwarding) [29].

4.1.1-L'auto-exclusion

Le nceud egoiste ne participe pas lorsque la procedure de

decouverte de la route est executee. Cela garantit que le nceud est exclu de la

table de routage d'autres nceuds ; ce qui l'aide a ne pas reacheminer des

paquets pour d'autres nceuds.

4.1.2- La non-forwarding

Le nceud egoiste participe pleinement lorsque la procedure de

decouverte de la route est executee, mais refuse de transmettre les paquets

pour d'autres nceuds a un moment ulterieur. Ce comportement egoiste d'un nceud

est fonctionnellement indissociable d'une attaque comme le blackhole ou le

sinkhole.

4.2 - Les attaques

Une attaque est un ensemble de techniques informatiques, visant

a causer des dommages a un reseau, en exploitant les failles de celui-ci.

Les attaques peuvent etre locales (sur le meme reseau) ou

distantes (sur internet ou par telecommunication) [30]. Elles

peuvent aggraver les problemes de securite. En effet, les consequences liees a

ces attaques peuvent varier d'une simple ecoute du trafic jusqu'a l'arret total

du reseau selon les capacites des attaquants. Pour les combattre, il est

necessaire de connaltre les classes et les types d'attaques afin de mettre en

ceuvre des solutions optimales.

4.2.1- Classification des attaques

Les attaques connaissent plusieurs classifications envisageables

dont les plus utilisees sont groupees selon les categories ci-dessous

[30].

1. Selon le degré

Une attaque de classe mote (capteur) vs. Une attaque de

classe ordinateur portable

Attaque de classe mote: est limite a un peu

de nceuds avec des possibilites similaires a un seul capteur. Ainsi, a un

moment donne, il peut seulement surveiller les communications entre un nombre

limite de nceuds.

Attaque de classe ordinateur portable: a

acces a plus puissant peripheriques (sink), tels que les ordinateurs portables.

Ils ont beaucoup plus de capacites et un large rayon de connectivite, le rayon

de leur zone de surveillance pourrait surveiller la totalite du reseau. Cela va

donner l'adversaire un avantage sur le reseau des capteurs puisqu'il peut

lancer plus graves attaques.

Chapitre 2

|

|

LA SECURITE DANS LES RCSFS

|

|

|

|

2. Selon l'origine

v Une attaque externe vs. Une attaque

interne

Attaque externe: elle est declenchee par un

nceud qui n'appartient pas au reseau, ou qui n'a pas la permission d'acces.

Attaque interne: elle est declenchee par un

nceud interne malveillant.

Les strategies de defense visent generalement a combattre les

attaques externes. Cependant, les attaques internes sont les menaces les plus

severes qui peuvent perturber le bon fonctionnement des RCSF.

3. Selon la nature

Une attaque passive vs. Une attaque active

Attaque passive : elle est declenchee

lorsqu'un nceud non-autorise obtient un acces a une ressource sans modifier les

donnees ou perturber le fonctionnement du reseau. Une fois l'attaquant ayant

acquis suffisamment d'informations, il peut produire un attentat contre le

reseau, ce qui transforme l'attaque passive en une attaque active.

Attaque active : elle est declenchee

lorsqu'un nceud non autorise obtient un acces a une ressource en apportant des

modifications aux donnees ou en perturbant le bon fonctionnement du reseau.

v 4.2. 2- Notre classification Dans ce travail,

la classification des attaques est fondee sur

1) La classification précédente selon la

nature : Une attaque passive vs, Une attaque active.

2) La classification proposée par Stallings

dans [31] : Dans une telle classification, les attaques peuvent

perturber le flux normal des paquets en utilisant : la modification,

l'interception, l'interruption ou la fabrication, ou des combinaisons de ces

attaques.

1. Interruption (attaque contre

disponibilité)

Un lien de communication devient perdu ou indisponible.

2. Interception (attaque contre

confidentialité)

Le reseau des capteurs est compromis par un attaquant qui gagne

un acces non autorise a un nceud ou aux donnees echangees par ce dernier.

3. Modification (attaque contre

intégrité)

L'attaquant fait certains changements aux paquets de routage, et

ainsi mettre en danger ses integrite dans les reseaux.

4. Fabrication (attaque contre

authentification)

L'adversaire injecte fausses donnees et compromet la fiabilite

des informations transmises.

CHAPITRE 2

LA SECURITE DANS LES RCSFS

Figure 16. Classification des attaques selon

Stallings.

Ce qui nous donne le donne le diagramme suivant

1. Interception

1. Attaque passive 2. Attaque active

Attaque (Malicious node)

1. Interruption 2. Fabrication 3. Modification

1. Attaques contre la

vie privée :

1. Espionnage

2. Analyse du trafic

3. Les adversaires Camouflage

1. Trou noire

2. Sink hole

3. Transmission sélective

4. Nceud otage

1. Hello-flood

2. Attaques contre les mécanismes d'agrégation

de données

3. Sleep

Deprivation

4. Acknowledgeme nt Spoofing

5. Routing table poisoning

6. Faux Nceud

7. Nceud de réplication

8. Nceud Défectuosité

9. Inondations

|

1. Rejoue de messages

2. Identités multiples

3. Wormhole

4. Attaque physique

5. Nceud

Subversion

6. La Corruption

des messages

7. Manipulation

8. Collision

9. Epuisement

10. Injustice

11.

Désynchronisation

|

Diagramme. Notre classification des attaques.

|

Chapitre 2

|

|

LA SECURITE DANS LES RCSFS

|

|

|

1. L'attaque passive

v 1.1-L'interception

v 1.1.1-Les attaques contre la vie

privée

Comme les WSNs sont capables de collecter automatiquement les

donnees grace a un bon et le deploiement strategique de capteurs,

confidentialite preservation des donnees sensibles est particulierement un defi

tres difficile [33]. Un adversaire peut recueillir les donnees

et d'en tirer les informations sensibles s'il sait comment agreger les donnees

recueillies provenant de multiples capteur nceuds. C'est analogue au

panda-chasseur probleme, ou le chasseur peut estimer exactement l'emplacement

du panda par surveillance du trafic [34].

En outre, l'acces distant permet a un seul adversaire a

surveiller plusieurs sites simultanement [35].

Les plus communes attaques [36,37] contre

capteur vie privee sont les suivants:

·:* 1.1.1.1-Surveiller

et ecouter=L'espionnage (Monitor and Eavesdropping)

Elle permet a l'attaquant d'ecouter facilement les transmissions

pour recuperer le contenu des messages circulant dans le reseau.

Figure 17. L'espionnage

1.1.1.2- Analyse du trafic (Traffic

Analysis)

Afin de rendre contribuer efficace l'attaque contre la vie

privee, la surveillance et l'ecoute devraient etre combinee avec une analyse du

trafic. Grace a une analyse efficace du trafic, un adversaire peuvent

identifier les roles et les activites des differents nceuds. Par exemple, une

augmentation soudaine des communications entre certains nceuds signifie que les

nceuds ont certaines activites a suivre. Deng et tout [36] ont

demontre deux types d'attaques qui peuvent identifier la station de base dans

un WSN par l'analyse du trafic.

1.1.1.3- Les adversaires Camouflage (Camouflage

Adversaries)

L'attaquant peut inserer un nceud ou compromettre les nceuds

pour se camoufler dans le reseau pour attirer les paquets et les transmettre a

l'attaquant.

LA SECURITE DANS LES RCSFS

|

CHAPITRE 2

|

|

2. L'attaque active

v 2.2- L'interruption

v 2.1.1- L'attaque trou noir (Black hole)

Dans l'attaque trou noir, un attaquant arrete d'envoyer les

paquets entrants de ses nceuds qui ont une liaison avec lui, afin de rester

inapergus, il conserve l'envoi des paquets autogeneres; ainsi, le nceud

malveillant peut semblent normal aux autres nouds, ce qui rend difficile au

sink de detecter la cause de deconnexion de certains nceuds a la base

[37].

Figure 18 : l'attaquant nceud 5 arrete de

transmettre les paquets envoyes par les nceuds 3 et 4. En consequence,

l'attaquant cause DOS pour deux nceuds (3,4).

Figure 18. L'attaque trou noir.

·:* 2.1.2-L'attaque Sinkhole (Sink

hole)

L'effet d'un trou noir est limits par les nceuds qui sont

connectes par l'attaquant. Par contre dans l'attaque Sinkhole, l'attaquant

tente d'attirer plus de voisins par la publicite des fausses informations de

routage, souvent en plus courts sauts. Ce qui fait l'attaquant capable

d'affecter un plus grand nombre de nceuds afin de controler la plupart des

donnees circulant dans le reseau ou de ne rien transferer

[37].

Figure 19: l'attaquant nceud 5 annonce un

seul saut au sink, comparativement au deux sauts reels. En consequence, nceud 6

sélectionne nceud 5 pour lui relier au sink, et donc comme

comparativement a la dernière attaque, l'attaquant cause DOS pour quatre

nceuds (3, 4, 6,7).

Figure 19. L'attaque Sinkhole.

|

Chapitre 2

|

|

LA SECURITE DANS LES RCSFS

|

|

|

Il convient de mentionner que les RCSF sont particulierement

vulnerables a cette classe d'attaques parce que tous les nceuds capteurs

acheminent les donnees vers un seul nceud : le sink ; donc le plus simple moyen

de creer un sinkhole est de placer un nceud malveillant le plus proche du sink

afin que le nceud malveillant puisse etre pergu comme un sink.

Figures 20. A, 20.B et 20.0 illustrent la

maniere dont le succes sinkhole usurpe la position de la station de base.

Figures 20. A : Nceud 10 effectuer une attaque

sinkhole.

Figures 20.B : Le réseau de capteur

pendant une attaque sinkhole.

Figures 20.0 : Le réseau de capteur apres

l'attaque sinkhole.

Figure 20. L'attaque Sinkhole. 2.1.3- Transmission

selective (Selective Forwarding)

L'attaquant dans la transmission selective est plus

intelligent que les deux precedents. Dans cette attaque, l'attaquant

selectivement arrete de transmettre les paquets. La selection des paquets est

base sur certains predefinis criteres, ce qui rend encore plus difficile a

detecter. L'attaquant choisit soit sur la base du contenu des paquets ou les

adresses sources / emetteurs [37].

Figure 21: l'attaquant nceud 5, transmet tous

les paquets sauf ceux qu'elle regoit de nceud 4, fondée sur l'adresse

d'origine ; il cause DOS pour le nceud 4 seulement, tout en restant normal pour

tous les autres nceuds connectés. Un naïf utilisateur peut

determiner ce nceud 4 comme défectueux.

|

LA SECURITE DANS LES RCSFS

|

CHAPITRE 2

|

Figure 21. Transmission selective.

· :* 2.1.4- Nceud Outage (Node Outage)

Si un nceud sert d'intermédiaire, un point

d'agrégation ou un cluster Head, que se passe si le nceud arrête

de fonctionner? Les protocoles utilisés par les WSN doivent être

suffisamment robuste pour atténuer les effets des pannes en fournissant

des routes alternatives [38].

· :* 2.3 - La fabrication

· :* 2.3.1- Inondation par des paquets Hello (Hello

Floods):

Comme il est déjà mentionné, la topologie

des RCSF n'est pas déterminée au préalable. Pour cela, les

nceuds capteurs utilisent des paquets « Hello * pour découvrir

leurs nceuds voisins et ainsi établir une topologie du réseau.

Les paquets Hello peuvent être exploités par un attaquant pour

inonder le réseau et empêcher d'autres paquets d'être

échangés. De plus, si l'attaquant possede une forte puissance, il

pourra envoyer des paquets Hello a des nceuds distants dans le réseau

afin qu'ils croient que cet attaquant fait partie de leurs voisins. Par

conséquent, ces nceuds peuvent choisir des routes qui contiennent ce

voisin imaginaire, provoquant ainsi un envoi important des paquets a cet

attaquant [31].

Figure 22. Attaque Hello Floods.

|

Chapitre 2

|

|

LA SECURITE DANS LES RCSFS

|

|

|

2.3.2 - Attaques contre les mecanismes d'agregation de

donnees

L'agregation de donnees est l'une des principales notions dans

les RCSF. Elle permet aux nceuds intermediaires de rassembler des donnees

venant des nceuds sources au fur et a mesure de leur acheminement au nceud

puits, et ensuite, a les agreger en une seule donn~e pour la transmettre a

l'utilisateur final. Ceci permet d'eliminer les redondances et de reduire le

taux de transmissions dans le reseau, d'ob, prolonger sa duree de vie.

La forme la plus simple que peut prendre une fonction

d'agregation est la suppression des messages dupliques. Mais elle peut

egalement etre une fonction min ou max ou n'importe quelle fonction a plusieurs

entrées.

Cependant, des attaques dangereuses peuvent provoquer un faux

résultat d'agrégation. On peut en distinguer deux types :

- Le premier type permet aux nceuds capteurs

malicieux d'injecter de fausses données,

- Le second, il peut etre cause par les nceuds

intermédiaires qui agregent les données en modifiant le

résultat de l'agrégation [40].

Opération d'addition

=Agrégation

Fonctionnement correcte de

l'agrégation

L'attaquant envoie sa L'attaquant envoie un

faux

donnée érronée résultat

d'agrégation

Figure 23. Attaques contre l'agrégation de

données.

|

LA SECURITE DANS LES RCSFS

|

CHAPITRE 2

|

Par exemple, dans la figure, la fonction d'agregation est

l'addition. Un nceud intermediaire calcule la somme des nombres generes par des

nceuds sources. Ce processus est repete jusqu'a ce que la somme finale arrive

aux nceuds puits.

v 2.3.3 - Privation du sommeil des nceuds (Sleep

Deprivation)

Afin de ne pas gaspiller la ressource d'energie du reseau,

les nceuds qui fonctionnent inutilement vont se mettre en veille. Ce mecanisme

va devenir une strategie a part entiere pour augmenter la duree de vie du

reseau.

Cette attaque vise a forcer les nceuds a consommer leur

energie plus rapidement en privant un ou plusieurs nceuds victimes de leur

sommeil (mise en veille). Les principales methodes consistent a tromper le

nceud en le maintenant eveille, l'obligeant a ecouter les communications et a

retransmettre les paquets.

Il est primordial que le pourcentage de taux de

fonctionnement d'un nceud soit inferieur ou egal a 1%. En effet, si l'on

souhaite que le reseau puisse fonctionner plusieurs annees

[41], des tests ont montre qu'a pleine puissance, les capteurs Mica de

Berkeley ne fonctionnent que pendant deux semaines.

v 2.3.4 - Espionnage des connaissances (Acknowledgement

Spoofing)

Plusieurs algorithmes de routage dependent des acquittements

implicites ou explicites de la couche liaison. Un adversaire peut spoofer ces

acquittements pour examiner les paquets adresses aux nceuds voisins. Le but de

cette attaque est de faire croire a l'emetteur qu'un lien faible est fort ou

qu'un nceud inactif est vivant [32].

Figure 24. Acknowledgement Spoofing.

v 2.3.5- L'empoisonnement de la table de routage

(Routing table poisoning)

Certaines optimisations ont ete developpees afin d'augmenter

la connaissance des chemins. Lorsqu'un nceud entend une information de routage,

il met a jour sa table de routage locale en consequence. Un nceud malicieux

peut emettre un nombre important de fausses informations, remplissant ainsi les

tables de routage des nceuds. Comme ces tables possedent des tailles limitees,

cela va engendrer un debordement, et les tables ne contiendront que de fausses

routes [40].

Chapitre 2

|

|

LA SECURITE DANS LES RCSFS

|

|

|

|

·:* 2.2.6 Faux Nceud (false node)

Un faux nceud comporte l'addition d'un nceud par un

adversaire et l'injection de malicieux des donnees ou l'adoption des veritables

donnees. Insertion malicieux nceud est un des plus dangereuses attaques qui

peuvent se produire : les donnees malicieux injectees dans le reseau pourraient

s'etendre tous les nceuds, potentiellement detruire tout le reseau, ou pire

encore, en attractant le reseau vers l'adversaire [42].

v 2.3 .7- Nceud de replication (Node

Replication)

L'attaquant ajoute un nceud au reseau en copiant le nceud ID

d'un nceud existant dejà. Un nceud replique dans cette approche peut

gagner l'acces physique a la totalite du reseau et copier les cles de cryptage

et repliquer les autres nceuds [43].

v 2.3.8- Nceud Defectuosite (Node

Malfunction)

Un nceud va generer des donnees inexactes que pourrait exposer

l'integrite du reseau des capteurs surtout si c'est un nceud cluster

Head [39].

v 2.2.9 Inondations (Flooding)

C'est similaire l'attaque Hello-flood, sauf que l'application

est fait a la couche transport plutot qu'a la couche reseau. Ce type d'attaque

mane a DOS soit par epuisement rapide du memoire ou de la batterie

[43].

v 2.2.10- Brouillage (jamming)

Cette attaque de type DoS qui vise les medias de communication

utilises dans les RCSF. L'attaquant peut emettre un signal d'une frequence

proche de celle utilisee dans le reseau afin de brouiller la communication (une

constante perturbation dans les frequences radio). Cela empêche les

nceuds d'echanger les donnees et provoque l'indisponibilite des canaux de

transmission sans fil dans les RCSF [43].

Figure 25. Attaque brouillage.

LA SECURITE DANS LES RCSFS

|

CHAPITRE 2

|

|

v

2.4- La modification

v 2.4.1- Le rejoue de messages (Routing cycles)

:

Un nceud malicieux surveille les transmissions, modifie les

paquets de données et les rejoue, ce qui occupe la bande passante

inutilement et peut même affecter la justesse des informations concernant

la topologie du réseau [31].

Figure 26. Le rejoue de messages.

·:* 2.4.2- L'attaque d'identites multiples (Sybil

Attack)

Dans une attaque de Sybil, le nceud malveillant recueille

plusieurs identités illégitimes, soit par fabrication ou le vol

de l'identité des nceuds légitimes. Cette attaque vise a changer

l'intégrité des données et les mécanismes de

routage [31].

Figure 27. L'attaque d'identites

multiples.

Figure 28: Noud B envoie des données a C

par A3, l'attaquant écoute la conversation L'attaquant A (3.2) recueille

plusieurs identités Al, A2, A3.

Chapitre 2

|

|

LA SECURITE DANS LES RCSFS

|

|

|

|

A1 :(2,3)

Figure 28. L'attaque d'identites multiples.

2.4.3- Attaque par verItunnel (Wormhole)

Dans une attaque Wormhole, un attaquant regoit des paquets

dans un point du reseau, puis les encapsule vers un autre attaquant pour les

reintroduire dans le reseau. L'encapsulation peut se faire de deux manieres:

> Multi-sauts:l'encapsulation multi-sauts

permet de cacher les nceuds se trouvant entre les deux attaquants. Donc, les

chemins passant par le nceud malicieux apparaissent plus courts. Cela facilite

la creation de sinkholes avec des protocoles qui utilisent le nombre de sauts

comme métrique de choix de chemins.

> Communication directe: les routes

passant par les attaquants sont plus rapides, car ils sont a un saut. Donc,

cette technique peut etre employee contre les protocoles qui se basent sur la

latence des routes ou ceux qui utilisent la premiere route

découverte [40].

Figure 29. Attaque Wormhole.

La figure 30. A : montre que le nceud

A diffuse une requete de decouverte des routes celle-ci atteint le

nceud C en passant par le nceud B.

LA SECURITE DANS LES RCSFS

|

CHAPITRE 2

|

|

La figure 30.B : Comme l'attaque est

Wormhole, l'attaquant regoit ce message et essaye de convaincre avec certains

criteres (le plus court chemin, par exemple), le nceud A grace

a une reponse de route qu'il est parent. Ainsi, tout le trafic du nceud

B sera achemine a cet attaquant au lieu du nceud

B.

Figure 30. Attaque Wormhole.

v 2.4.5- Attaque physique d'un nceud (Physical

Attacks)

C'est une attaque qui permet de reprogrammer, detruire ou violer

un nceud legitime en accedant au logiciel ou aux materiels qu'il

utilise [40].

v 2.4.6- Nceud Subversion (Node Subversion)

La capture d'un nceud par un adversaire peut reveler ses

informations notamment les cles de cryptage et compromettre ainsi le

reseau [39].

v 2.4.7- La Corruption du message (Message

Corruption)

Attaques contre l'integrite d'un message se produisent lorsqu'un

attaquant insere lui-meme entre la source et destination et modifie le contenu

d'un message [43].

v 2.4.8- Manipulation (Tampering)

Dans cette attaque, un attaquant simplement modifie les nceuds

physiquement, et ensuite les interroge et les compromis

[43].

v 2.4.9- Collision (Collision)

L'attaquant introduit une collision pendant la transmission

d'un paquet. Mame la corruption d'un octet peut conduire a retransmission de

l'ensemble message. Il est tres simple a mettre en ceuvre et les reseaux

peuvent affecter negativement [43].

v 2.4.10- Epuisement (Exhaustion) L'attaquant

simplement épuise la batterie en introduisant des collisions

répétées [43].

Chapitre 2

|

|

LA SECURITE DANS LES RCSFS

|

|

|

|

v 2.4.11- Injustice (Unfairness)

L'attaquant cherche a abuser une priorite cooperative de la

couche MAC. Il ne peut entrainer un total dos, mais elle pourrait diminuer le

service du reseau [43].

v 2.3.12- Désynchronisation

(Desynchronization)

L'attaquant falsifie frequemment les messages a un ou deux

points finaux. Ces messages portent des faux numeros de sequence et/ou

indicateurs de controle ce qui peut causer que le point de fin refaire la

demande retransmission. Si l'adversaire plans une attaque avec un bon timing,

il peut empecher l'echange de toute information utile, causant la perte

d'energie des nceuds [43].

3-Déni de service (denyIdenial of

service)

Wood et Stankovic ont defini une attaque DoS un type d'attaque

visant a rendre indisponible pendant un temps indetermine les services ou

ressources d'un reseau [43], ils ont classe plusieurs types

d'attaques DoS fondee sur la couche qui l'attaque utilise.

|

Les couches réseau :

|

Les attaques :

|

|

La couche physique

|

Brouillage, Manipulation

|

|

La couche liaison

|

Collision, Épuisement, Injustice

|

|

La couche réseau

|

Espionnage, Identites multiples, Attaque par ver/tunnel,

Inondation par des paquets Hello, Espionnage des connaissances, Transmission

selective, Sinkhole, Trou-noir.

|

|

La couche transport

|

Inondations, Désynchronisation

|

Tableau 4. Les attaques DOS dans les couches

réseau.

.

5 -Mica isiones t(e toterx11.ce X14X

7M11.11.es

Certains nceuds capteurs peuvent etre bloques ou tomber en

panne a cause d'un manque d'energie, d'une attaque, d'un degat materiel ou

d'une interference environnementale. La panne d'un nceud capteur ne doit pas

affecter le fonctionnement global de son reseau. C'est le probleme de fiabilite

ou de tolerance aux pannes. La tolerance aux pannes est donc la capacite de

maintenir les fonctionnalites du reseau sans interruption due a une panne d'un

nceud capteur.

5.1-Pane, faute, erreur et faille

Une faille (ou panne) du systeme se produit lorsque son

comportement devient inconsistant et ne fournit pas le resultat voulu. La panne

est une consequence d'une ou plusieurs erreurs. Une erreur represente un etat

invalide du systeme du a une faute (defaut). La faute est donc la premiere

cause de l'erreur, cette derniere provoque la faille du systeme

[39].

|

LA SECURITE DANS LES RCSFS

|

CHAPITRE 2

|

Le but de la tolerance aux pannes est d'eviter la faille

totale du systeme malgre la presence de fautes dans un sous ensemble de ses

composants elementaires. La tolerance de panne est d'autant meilleure que le

nombre de composants en panne est grand (avec la garantie du bon fonctionnement

du systeme).

5.1.1-Exemple : Tolerance aux pannes dans un

RCSF

Le probleme de fusion dans un reseau de capteurs multimodal

tolerant aux pannes utilisant des capteurs numeriques binaires peut etre

modelise par l'exemple illustre dans la figure suivante. On considere un reseau

de capteurs pour la reconnaissance de personnes deploye dans une societe pour

identifier ses employes. Six personnes nommees A, B, C, D, E et F travaillent

dans cette societe.

Le systeme de reconnaissance utilise deux types differents de

capteurs : 1) capteur de taille (grandeur) ,2) capteur pour la reconnaissance

de voix qui demande a chaque entrant d'introduire une phrase secrete donnee a

l'aide d'un microphone. La figure ci-dessous montre les six personnes ainsi que

leurs caracteristiques (taille et voix) representees dans le graphe.

Figure 31. Exemple d'un RCSF tolerant aux pannes

[39].

Il est evident de constater que le systeme peut distinguer

entre deux personnes P1 et P2 si elles sont representees dans deux surfaces

differentes sur le graphe. Selon notre exemple, si tous les capteurs

fonctionnent correctement, chaque personne va occuper une surface differente.

En outre, dans la plupart des cas, et malgre la defaillance de l'un des

capteurs de taille ou de voix, la reconnaissance de toutes les personnes est

encore possible. Ceci grace a la tolerance aux pannes heterogène

oà le capteur en panne d'un certain type peut etre remplace par la

fonctionnalite d'un capteur de l'autre type. Cependant, pour le cas des

personnes B et E, qui ont la même taille, la voix est le seul critere

pour les distinguer ; d'oà, le systeme ne devrait avoir aucune tolerance

aux pannes pour le capteur V3 qui distingue entre B et E. Si on exclut l'un de

B ou E du personnel de la societe, alors le systeme sera completement tolerant

aux pannes [39].

|

Chapitre 2

|

|

LA SECURITE DANS LES RCSFS

|

|

|

6 -GloWifiCAtion 40 Solutions cle

tolintince

x-oxyptinnes 044.5 les XC,ST's

Les solutions proposees s'articulent entre deux axes majeurs : la

prevention et la detection [39].

6.1-La prevention

La prevention consiste a ecarter le risque d'attaque en

implementant un ensemble de mecanismes de protection contre la manipulation

illicite des informations afin de garder le reseau fonctionnel le plus

longtemps possible.

Neanmoins, ces informations possedent des roles et des natures

differentes, necessitant chacune un mecanisme de protection adequat. On peut

distinguer entre trois categories d'informations (Figure 32)

:

Figure 32.Les informations a proteger pour identifier

une route valide [45].

1. Les identites des extremites (source, destination)

representent la propriete principale de la route. C'est la vue point-a-point

globale du nceud sur le chemin construit.

2. L'identite des nceuds relais constitue la vue locale du

chemin, et elle est

generalement reduite a l'information du prochain saut

seulement (i.e. l'information du voisinage menant a l'extremite de la

route).

3. Une route peut aussi etre caracterisee par certaines

informations qualitatives. Ces proprietes sont utilisees en tant que filtre

afin de permettre le choix entre differentes alternatives.

6.2-La detection

La detection represente le mecanisme central de chaque

protocole de securite. Il definit la procedure curative lors de la violation de

l'une des regles etablit par le mecanisme de protection.

|

LA SECURITE DANS LES RCSFS

|

CHAPITRE 2

|

6.3-Quelques travaux existants

v 6.3.1-Les travaux de prevention

v La cryptographie

Le mot « cryptographie * est composé des mots grecs:

« crypto * signifie caché, « graphy »

signifie écrire. C'est donc l'art de l'écriture secrete

[17].

La cryptographie est l'étude des techniques

mathématiques qui permettent d'assurer certains services de

sécurité. Elle est définie comme étant une science

permettant de convertir des informations "en clair" en informations

cryptées (codées), c'est a dire non compréhensibles, et

puis, a partir de ces informations cryptées, de restituer les

informations originales [29].

Les outils cryptographiques

1. Le chiffrement

Le chiffrement est le systeme cryptographique assurant la

confidentialité. Pour cela, il utilise des clés. Selon cette

utilisation, on distingue deux classes de primitives : symétrique ou

asymétrique.

> Le chiffrement symetrique

Une meme clé est utilisée entre deux nceuds

communicants pour chiffrer et déchiffrer les données en utilisant

un algorithme de chiffrement symétrique.

Figure 33. Le chiffrement symétrique [45]. > Le

chiffrement asymetrique

Deux clés différentes sont

générées par le récepteur: une clé publique

diffusée a tous les nceuds servant au chiffrement de données

qu'ils vont émettre au récepteur, et, une clé

privée maintenue secrete chez le récepteur servant pour le

déchiffrement de ces données lorsque ce dernier les regoit.

Figure 34. Le chiffrement asymétrique

[45].

|

Chapitre 2

|

|

LA SECURITE DANS LES RCSFS

|

|

|

2. La signature digitale

La signature digitale est un systeme cryptographique assurant

la non-répudiation de la source. Elle repose sur les clés

asymétriques. L'émetteur (A) signe les données a

transmettre avec sa clé privée (A) en produisant une signature

digitale (1). Cette dernière est par la suite envoyée avec les

données (2). Si elle peut être déchiffrée avec la

clé publique (A) par le récepteur (B) et si son résultat

est identique aux données revues alors la signature est valide (4),

c'est-b-dire, les données proviennent bien de leur émetteur

légitime qui ne pourra pas nier l'émission de ces données

dans le futur.

Figure 35. La signature digitale [45].

3. La fonction de hachage

Permet d'obtenir un condensé (appelé aussi

haché) d'un texte, c'est-b-dire une suite de caracteres assez courte

représentant le texte qu'il condense (Figure 36).

La fonction de hachage doit être telle

qu'elle associe un et un seul « hach * a un texte en

clair (cela signifie que la moindre modification du document entraine la

modification de son hach).

Ainsi, le hach représente en quelque sorte l'empreinte

digitale (fingerprint) du document. D'autre part, il doit s'agir d'une fonction

a sens unique (one-way function).

Figure 36. Hachage d'un message en clair

[46].

|

LA SECURITE DANS LES RCSFS

|

CHAPITRE 2

|

4. Le code d'authentification de message MAC

Le code d'authentification de message MAC (Message

Authentication Code) fait partie des fonctions de hachage a clé

symétrique assurant l'intégrité de données comme

toute autre fonction de hachage, en plus, l'authenticité de la source de

données. Cette clé est utilisée pour calculer le code MAC

par l'émetteur (1). Ce code est par la suite envoyé avec les

données (2).

Le récepteur calcule a son tour le code MAC avec cette

même clé et le compare au code qu'il a regu (3). S'ils sont bien

identiques (4), alors la source est authentique et les données n'ont pas

été altérées. Dans la pratique, HMAC

(keyed-Hash Message Authentication Code) est utilisé

[16].

Figure 37. Le code d'authentification de message MAC

[45]. 5. La gestion de cies

La gestion de clés est l'un des aspects les plus

difficiles de la configuration d'un systeme cryptographique de

sécurité [39]. Pour qu'un tel systeme soit

sécurisé, chaque nceud doit disposer d'un ensemble de clés

secretes ou de paire de clés. Cela implique de générer des

clés et les distribuer de maniere sécurisée, ou bien,

offrir le moyen de les générer.

Figure 38. Besoins de la gestion de cies [45]. 6.3.2-Les

travaux de detection

Néanmoins, aucunes des solutions ci-dessus offrent une

protection simultanée des attaques internes et externes. Par exemple la

cryptographie fournit une protection contre certains types d'attaques externes,

mais il ne protégera pas contre les attaques internes, qui ont

déjà les clés

|

Chapitre 2

|

|

LA SECURITE DANS LES RCSFS

|

|

|

de cryptage. Donc, les systemes de detection d'intrusions sont

necessaires pour deceler ces differents types d'attaques lors leurs

penetrations des mecanismes de prevention.

Systeme de detection d'intrusion

1. IDS est defini comme un systeme qui essaie de detecter et

d'alarmer les tentatives

intrusions dans un systeme ou un reseau

[47]. Le principe de la detection d'intrusion a ete presente pour la

premiere fois par James P. Anderson, au debut des

annees 70 [47].

Les IDS sont classes utilisent deux grandes techniques :

2. La technique de mauvaise utilisation a

l'avantage qu'il peut detecter la plupart

attaques connues dans les regles

de base de donnees. Mais, de nouvelles attaques exigent de nouvelles regles

d'être fabriques et distribues [48].

3. La technique d'anomalie a l'avantage qu'il

n'exige aucunes regles et peut detecter

les attaques. Le principal

inconvenient de cette technique est le haut taux de faux

[48].

Architecture des IDS en reseaux de capteurs

Quatre approches ont ete developpees :

1. L'approche centralisées : effectuent

toutes les verifications de securite au

niveau de la station de base. Cette dernière est

responsable de trouver les fausses declarations de voisinage et de creer les

routes valides [49].

Figure 39. Architecture centralisée.

ü Dans l'approche de [50], la station de

base fait des diagnostics par l'injection des requêtes et la collecte des

reponses.

Staddon, et tous. dans [51] proposent une

autre approche centralisee de retracer les nceuds echoues. Nceuds ajoute des

bits d'informations a leurs voisins et les transmet a la station de base pour

laisser ce dernier savoir la topologie du reseau. Une fois la station de base

sait la topologie du reseau, les nceuds echoues peuvent être efficacement

retrace en utilisant une simple strategie fondee sur le routage adaptative et

la mise a jour des messages.

2. L'approche autonome : Dans cette categorie

chaque nceud fonctionne comme

un IDS independant et est responsable de detection d'attaques

seulement pour lui-même. Une telle IDS ne partage pas toute information

et ne coopere pas avec d'autres nceuds. Cette architecture implique que tous

les nceuds du reseau sont capables de diriger un IDS [50].

Silva et tous. proposent un IDS decentralise, fondes sur la

specification en [52]. Dans ces deux approches, tout agent IDS

fonctionne independamment, et peut detecter les signes d'intrusion localement

par l'observation de toutes les donnees revues, sans collaboration entre les

voisins. Ils ont essaye d'appliquer technique de detection d'anomalies basee

sur reseaux cables, mais la consommation de ressources dans chaque nceud

augmente excessivement.

LA SECURITE DANS LES RCSFS

|

CHAPITRE 2

|

|

3. Répartis et coopératifs :

ici, tous les nceuds encore s'exécutent leurs propres

IDS, mais l'IDS coopérer afin de créer un

mécanisme global détection d'intrusion

[49,50].

ü Wang et tous. [53] ont proposé

une approche distribué coopérative pour laisser les voisins d'un

nceud défectueux cooperent et détectent l'échec. Pour

achever l'efficacité des communications des voisins, ils proposent trois

protocoles de base pour la collection de propagation (Tree-based

Propagation-Collection (TPC)) afin de recueillir les informations de tous les

voisins d'un suspect avec un faible délai, faible complexité de

message, et faible consommation d'énergie.

~ Watchdog [54] utilise également les

voisins pour identifier les mal-comportements des nceuds.

~ Ding et tous. [55] proposent une autre

approche de détecter les capteurs défectueux en utilisant les

données et les traitements avec une méthode statistique.

~ Liu et tous. [56] introduisent une

nouvelle approche coopérative pour détecter les attaques

internes. L'avantage de cette approche est qu'il n'exige aucune connaissance

préalable des capteurs normaux ou malicieux. En outre, leur algorithme

peut être employé d'inspecter tous les aspects des

activités de réseau, avec les multiples attributs

évaluées simultanément.

~ Onat et tous. (2005), Dans leur méthode, chaque

nceud construit un simple modele statistique du comportement de ses voisins, et

ces statistiques sont utilisées pour détecter les

changements [57]. Les fonctionnalités du systeme qui

analysent les anomalies sont la moyenne de l'énergie et le pourcentage

des paquets arrivés.

ü Albers et tous. [58], Leur

méthode est basée sur la mise en ceuvre d'un systeme de

détection d'intrusion (LIDS) pour chaque nceud. Afin d'étendre la

vision de chaque nceud du réseau, Albers suggere que ces LIDS existant

au sein du réseau devraient collaborer avec les autres.

4. L'approche distribuéeIhiérarchique

: proposée par Brutch et Ko

[49]dans

Figure 40. Architecture distribuée.

ce cas, le réseau est divisé en clusters avec

leurs chef qui sont responsables de routage du cluster et accepter tous les

messages d'accusation des autres membres indiquant quelque chose malicieux. En

outre, ils peuvent également détecter les attaques contre les

autres CH du réseau [55,50].

ü Leo et tous. (2006) ont élaboré une

approche de détection d'intrusion qui utilise un algorithme de

clustering pour construire un modele d'un normal comportement du trafic.

Ensuite, ils ont utilisé ce modele pour détecter les tendances du

trafic anormale [59].

ü Su et tous. [60] proposent deux

approches pour améliorer la sécurité des clusters

basés sur IDSs et détecter les attaques externes

|

Chapitre 2

|

|

LA SECURITE DANS LES RCSFS

|

|

|

1-La premiere approche utiliser un modele

fonde sur l'authentification. Sa technique de base est d'ajouter un code

d'authentification de message (MAC) a chaque message. Chaque fois qu'un nceud

veut envoyer un message il l'ajoute un timer et un MAC sera genere par

l'expediteur selon leur role (cluster-Head, nceud membre, ou station de base).

Pour que le recepteur verifie l'expediteur, LEAP [43] est

utilisee.

2-La deuxième approche est appele

economes en energie. La surveillance du CH est effectuee avec l'algorithme

suivant. D'abord le CH decide les nceuds qui ont une energie suffisante de

surveiller le CH.

Ceci est realise en envoyant des messages interrogation de l'etat

d'energie de chaque

membre. CH ignore les membres avec peu d'energie et divise les

restants en groupes. Chaque groupe ensuite surveille les CH a son tour. A tout

moment un seul groupe (le groupe actif) surveille le CH. Lorsqu'un mauvais

comportement est detecte au moins par X nceud de surveillance, le CH sera

revoque.

7-6oncl14sion

Les mauvais comportements et ses contre-mesures dans les RCSFs

peut etre consideree comme le jeu du chat et souris, chacun cherche des

nouveaux et des differents moyens de defense pour proteger ses interets.

Dans ce chapitre, nous avons fait le tour d'horizon sur

questions les plus importantes de la securite dans les RCSFs, a savoir les

services de base, les attaques qui vont en augmentant, ainsi que les mecanismes

de tolerance en panne les plus utilises qui incitent de developper un grand

nombre de travaux de recherche.

Au terme de ce chapitre, plusieurs constats sont a noter comme

l'impact contraignant des caracteristiques des RCSFs sur les techniques de

securisation. En effet, les RCSF prennent le rendement energetique comme un

premier objectif de conception mis en place mettant a l'ecart des mecanismes

plus avances.

Le chapitre qui suit sera consacre a la description detaille de

notre approche pour la surveillance distribuee des RCSFs. Notre but consiste a

proposer un protocole pour gerer un reseau de capteurs sans fils et detecter

des eventuels mauvais comportements des nceuds capteurs.

Proposition D'une Approche Distribuée Pour La Surveillance Des

Rcsfs

|

Chapitre 3

|

|

|

|

Chapitre

3

Proyosition cl~une ayyrocke clistriiude your

la

surveillance cles RC Fs

1-Introduction Page : [53-54]

2-L'approche distribuhe ou le clustering Page :

[54-56]

3-Architectures de communication de donnhes pour les

RCSFs Page : [56-57]

4-Le multicrithre d'aide h la dicision Page :

[57-58]

5-Techniques de clustering Page : [59-60]

6-Description de l'algorithme proposhe Page :

[61-85]

7-Mithodologie de conception en UML Page :

[86-95]

8-Conclusion Page : 96

1- rntrocluction

Les RCSFs sont considérés comme des

réseaux sans fil sans infrastructure fixe. Les nceuds doivent donc

collaborer pour organiser l'échange d'informations de contrôle et

permettre l'acheminement du trafic. Ces réseaux doivent posséder

la capacité de s'auto-organiser, sans intervention humaine.

Plusieurs travaux prealables, notamment [60] ont

montre que toute architecture de communication dans un RCSF se basant sur une

topologie plate (communication multi sauts sans clusterisation) entrainera une

degradation significative de ce reseau, voire meme un echec de communication et

de surveillance au sein d'un reseau a large echelle. Pour cette raison

plusieurs travaux ont porte ou portent toujours sur le probleme de clustering

avec un mecanisme de securite au sein des groupes.

Dans ce chapitre, nous allons proposer une nouvelle

surveillance distribuee basee sur

1. Un algorithme de clustering d'aide multicritere a

la decision qui utilise la somme pondérée d'un ensemble de

parametres en assurant une longue stabilité des clusters adaptée

au changement dynamique de topologie du reseau et d'augmenter la durée

de vie.

|

Chapitre 3

|

Proposition D'une Approche Distribufie Pour La

Surveillance Des Rcsfs

|

2. Un modèle de sécurité

basée sur la notion de confiance qui est avant d'être un

problème technique, est avant tout un problème social. En effet,

les mécanismes techniques doivent être au service de la politique

de sécurité imposé par l'usage et non le contraire. Une

politique trop restrictive n'offrira que très peu de possibilités

d'interaction et donc rendra le système inopérant. Il en est de

même pour une politique très permissive qui n'engendra aucune

confiance entre les utilisateurs [14].

Donc il faut tout d'abord présenter quelques

définitions nécessaires a la présentation de l'algorithme

proposé, puis nous exposons notre algorithme et son conception en

langage UML.

2- L'annroche clistriPuée

2.I- Le clustering 2.I.I-Définition

« le clustering » consiste a partitionner le

réseau en un certain nombre de clusters (groupes), plus homogènes

selon une métrique spécifique ou une combinaison de

métriques [61] telles que : l'identifiant, le degré, la charge,

la densité, la mobilité ; et former une topologie virtuelle. Les

clusters sont généralement identifiés par un nceud

particulier appelé cluster-Head. Ce dernier permet de coordonner entre

les membres de son cluster, d'agréger leurs données

collectées et de les transmettre a la station de base.

2.2.2-Formation de clusters

Il existe plusieurs méthodes de formation de

clusters. La plus répandue [62, 63, 64, 65,66] s'exécute comme

suit :

1. Chaque nceud devra connaltre son voisinage par le

biais des messages Hello.

2. Chaque nceud prend la décision selon sa

connaissance locale de la topologie pour être cluster-Head ou

non.

3. Le nceud choisi comme CH diffuse son statut dans son

voisinage et invite ses voisins qui ne sont pas encore affiliés a

d'autres clusters de le rejoindre.

2.2.~-Les différentes

configurations de clustering

Le clustering associe des roles différents aux

nceuds du réseau. Il suppose des nceuds spéciaux plus puissants

que les autres qui sont chargés d'effectuer les tâches les plus

coOteuses en termes d'charge afin d'alléger la charge sur les nceuds

plus contraints en ressources énergétiques qui se consacrent

uniquement au captage. De ce fait, des ensembles de ces derniers sont

construits et gérés par les nceuds spéciaux appelés

chefs d'ensembles ou cluster-Head (CHs). Dans ce cas, le routage devient plus

simple, puisqu'il s'agit de passer par les chefs pour atteindre le nceud puits

qui leur sont directement attachés.

|

Proposition D'une Approche Distribufie Pour La

Surveillance Des Rcsfs

|

Chapitre 3

|

|

|

|

Comme le montre la figure 41, il existe deux

configurations possibles pour les ensembles construits. Dans la premiere

configuration, les membres d'un ensemble ne communiquent qu'avec leurs CHs.

Dans la seconde, ils construisent des listes et les membres d'un ensemble

utilisent d'autres nceuds comme passerelles pour transmettre leurs donnees a

leurs chefs.

Noeuds capteurs Chefs d'ensembles Passerelles

Figure 41. Configurations de clustering pour les RCSFs

[61]. 2.2.1-1--Avantages de clustering

Le clustering imite l'architecture centralisee et tire

profits de ses avantages dans les reseaux de petite ou moyenne taille. Il est

bien adapte aux reseaux de capteurs puisque ceux-ci disposent de faible memoire

pour stocker toute la topologie du reseau.

Les principaux avantages de l'agregation de nceuds en

clusters :

ü Reduction de la complexite des algorithmes de

routage, puisqu'il s'agit de passer par les passerelles (s'ils existent) et les

chefs pour atteindre la station de base qui est directement attaches et ce qui

allege le travail de ce dernier ainsi que celui des nceuds qui

l'entourent.

ü Eviter le trafic a longue portee

ü Augmenter la disponibilite en fournissant les

services locaux, ainsi que d'assurer une tolerance aux pannes.

ü Si une tentative d'intrusion est detectee

suffisamment tot, les reponses de notre systeme peuvent permettre de limiter

localement les consequences d'une attaque.

l Optimisation de la maintenance des informations de la

topologie du reseau et de reduire la complexite de la diffusion pour la

decouverte des chemins.

ü Facilite de l'agregation des donnees.

l Optimisation des depenses De la charge.

ü Stabilisation de la topologie et la gestion du

reseau si les tailles de clusters sont grandes par rapport aux vitesses de

nceuds mais cela ne fonctionne que dans le cas d'une faible

mobilite,

ü Un structure de cluster rend un reseau

semblent plus petit et plus stable. Lorsqu'un

|

Chapitre 3

|

Proposition D'une Approche Distribufie Pour La

Surveillance Des Rcsfs

|

nceud mobile se deplace vers un autre cluster, seulement

les nceuds residant dans cette derniere necessite d'actualiser les

informations.

De plus, contrairement aux reseaux plats, un reseau

hierarchique possede une forte scalabilite. En effet, l'ajout des nceuds ne

degrade pas les performances du reseau car le reseau peut gerer seulement les

nouveaux nceuds (par exemple, en les groupant et les associant a un CH) sans

qu'il affecte tous les nceuds restants du reseau.

3- Arckitectures (Ie coototunication (Ie

(Ionn~es

your tes IZ&STs

Les architectures dans les reseaux de capteurs

dependent des applications et des techniques utilisees pour faire acheminer

l'information des capteurs a la station de base. Une taxonomie des applications

peut etre derivee et l'adaptabilite d'algorithmes a ce genre de scenario peut

etre evaluee.

Figure 42. Architectures de communication de

données pour les RCSFs.

Le processus d'acheminement de l'information des

capteurs au station de base peut prendre quatre formes : Dans les architectures

a plat, les capteurs peuvent communiquer directement avec la station de base en

utilisant une forte puissance (figure 42.a), ou via un mode multisauts avec des

puissances tres faibles (figure42.b), alors que dans les architectures

hierarchisees, le nceud representant le cluster, appele cluster-Head, transmet

directement les donnees a la station de base (figure42.c), ou via un mode

multi-saut entre les cluster-Head (figure42.d).

|

Proposition D'une Approche Distribufie Pour La

Surveillance Des Rcsfs

|

Chapitre 3

|

|

|

|

4,- Le renulticritere cZ 'aicZe it,

la cZécision

En matière d'aide a la decision, la litterature

"multicritère" a connu un extraordinaire accroissement

depuis le debut des annees 1970. On a souvent cherche a expliquer ce

developpement (Zeleny (1982) et Schärlig (1985)) [66] en faisant

remarquer que la "réalité" elle-même etait multicritare et

que toute decision impliquait de "peser le pour et le contre". Puisque decider

implique de prendre en compte en compte plusieurs points de vue.

4.1- Monocritère d'aide à la

décision vs. Multicritère d'aide à la

décision

1. Un probleme de decision monocritere est un probleme

du type [67] :

OU A est l'ensemble des actions admissibles (x : une

action admissible) et g est la fonction critere a

optimiser.

2. Lorsque les actions potentielles d'un problème

de decision ne sont pas evaluees par un critere unique, mais

par un ensemble de criteres qu'on designe par g1, g2 gm,

et

que le decideur souhaite optimiser simultanement, le

problème pose est alors de la forme

[67]:

4.1-La somme pondérée

C'est l'un des methodes les plus utilisees pour la

resolution des problemes multicriteres, elle est developpee

vers la fin des annees 60 par Ralph Keeney et Howard Raiffa. Cette methode

est exposee dans un livre complet : 4x Decisions with multiple

objectives : preferences and value tradeoffs » [68]; et

se base sur les travaux des economistes Von Neumann et

Morgenstern.

Il s'agira, dans cette famille de methodes, de remplacer

les differents criteres par un critere unique que l'on se

construira en combinant les differents criteres a prendre en

consideration.

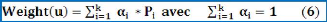

OU ái represente le coefficient du critere, Pi la

valeur critere et k le nombre des actions.

L'utilisation la plus classique de cette methode est

celle relative au classement des elaves d'une classe ayant

subi differents examens dans des branches d'importance differente.

|

Chapitre 3

|

Proposition D'une Approche Distribufie Pour La

Surveillance Des Rcsfs

|

v Exemple : Considérons 5 élaves

interrogés sur 4 matieres Ml, M2, M3 et M4. Leurs résultats sont

les suivants [68] :

Supposons que les coefficients des différentes

branches soient les suivants:

En ce qui concerne M1 : 4 En ce qui concerne M2 : 3

En ce qui concerne M3 : 2 En ce qui concerne M4 : 1

Ceci nous fournirait le classement suivant :

B

|

154

|

C

|

148

|

A

|

139

|

D

|

134

|

E

|

132

|

|

v Caractéristiques

1) modèle tres simple et connu de

tous

2) La solution optimale d'une somme

pondérée est efficace

3) pour de nombreux problemes (combinatoires) ne modifie

pas la complexité du probleme sous-jacent.

|

Proposition D'une Approche Distribufie Pour La

Surveillance Des Rcsfs

|

Chapitre 3

|

|

|

|

5- Teckni!ues cle clusterinl

S.1-Algorithmes uni-critères

S.1.1- Algorithmes de plus faible/grand ID

Plus Petit 1D ("The Lowest-1D" ou "identifier-based

clustering") a été initialement proposé par Baker et

Ephremides [69], c'est l'un des premiers algorithmes de clustering.

Figure 43.Formation de clusters basée sur le plus

faible ID.

Le protocole de routage CBR P (Cluster Based Routing

Protocol) [59] utilise l'algorithme "Plus Petit ID" pour la formation des

clusters.

Dans [70], les auteurs ont proposé un autre

algorithme "Plus Grand ID" (Highiest1dentifier (1D)).

S.1.2- Algorithmes de plus grand

Degré (connectivité)

Plus grand degré (« The Highest-Degree

» ou « connectivity-based clustering ») a été

initialement proposé par Gerla and Parekh [71], c'est l'un des premiers

algorithmes de clustering.

S.1.~-Algorithmes basés sur la

mobilité

Dans le but d'assurer une certaine stabilité

des clusters générés, Basu et tous. [72] ont

proposé un algorithme de clustering appelé MOB1C (Lowest Relative

Mobility Clustering Algorithm).

|

Chapitre 3

|

Proposition D'une Approche Distribufie Pour La

Surveillance Des Rcsfs

|

5.2- Algorithmes multicritère

Les algorithmes que nous avons présentés

dans les sections précédentes, impliquent une seule

métrique (critere) pour élire les cluster-Heads. Ce choix

n'était pas judicieux pour engendrer la stabilité des clusters

formés. D'autres algorithmes de clustering proposés dans la

littérature, combinent plusieurs métriques pour élire les

CHs. Ces algorithmes associent un poids a chaque nceud. Ce poids est

représenté par une somme pondérée des

différentes métriques impliquées dans son calcul comme

montré dans l'équation (6). Le coefficient de pondération

de chaque métrique dépend de l'application et reflate son

degré d'implication dans le calcul du poids. Par exemple, dans les

réseaux de capteurs ou l'charge est une ressource précieuse, il

est nécessaire de faire associer a la métrique charge

résidentielle un coefficient de pondération tres

élevé.

Oa ái représente le coefficient de la

métrique (le degré d'implication de la métrique), Pi la

valeur de la métrique et k le nombre de

métrique.

5.2.1- Algorithmes

basés sur le poids

Les algorithmes DCA [73] (Distributed Clustering

Algorithm) et DMAC [76] (Distributed Mobility Adaptive Clustering) :

considerent que chaque nceud a un poids unique et les CHs sont choisis a la

base des poids des nceuds. Un nceud u est choisi pour etre CH s'il possede le

plus grand poids dans son voisinage.

DCA suppose que la topologie du réseau ne

change pas pendant l'exécution de l'algorithme du clustering alors que

DMAC s'adapte aux changements de la topologie de réseau. Ainsi, DCA

montre qu'il est bien adapté pour les réseaux dans lesquels les

nceuds sont immobiles ou se déplacent avec une petite vitesse alors que

DMAC sera plutot utilisé pour les réseaux mobiles. Cependant,

l'attribution des poids aux nceuds n'a pas été discutée

dans les deux algorithmes.

AH PCM (Mobile Agent Based AH P Clustering Protocol in