Chapitre 2 - Les mécanismes de

sécurité d'un Cloud Computing

2.2 Les attaques et l'impact sur le Cloud :

Les composants de sécurité telle que les pare

feu ou les systèmes de détection d'intrusion, ne sont pas

adaptés pour détecter les attaques distribuées, Ces

attaques sont donc subdivisées en sous attaques afin d'être

indétectable par de tel système de sécurité. Dans

ce chapitre nous allons présenter les attaques actuelles sur le Cloud

Computing. [5]

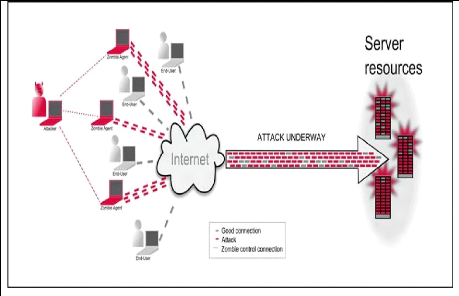

2.2.1 (DoS) Attaques par déni de service :

L'attaque par déni de service a pour but de rendre un

service indisponible par une surcharge réseau. L'attaque

(Dos1) pourrait utiliser certaines des techniques suivantes de

submerger les ressources d'une Cloud :

? Remplissage de l'espace disque de stockage

d'entraînement d'une Cloud à l'aide d'énormes pièces

jointes ou les transferts des fichiers.

? Envoi d'un message qui réinitialise un masque de

sous-réseau de l'hôte cible, provoquant une perturbation de

sous-réseau de routage du Target.

? D'utiliser tous les moyens d'un Target pour accepter les

connexions réseau, ce qui entraîne des connexions réseau

supplémentaires étant refusée. [LEE12]

Figure 2.1 :L'attaque par déni de

service. [LEE12]

1 DOS: Denial of

Service Attack.

20

|