|

EPIGRAPHE

«La science restera toujours la satisfactiondu

plus haut désir de notre nature, la curiosité ;elle fournira

à l'homme le seul moyen qu'il aitd'améliorer son

sort' »

Ernest Renan

DEDICACE

A mes très chers parents Zading ILUNGA NKUMWIMBA et

Odette MUTONJI N'SOLA, qui, par leur union, ont consenti de réunir tous

les moyens pour soutenir mes études avec un empressement particulier

jusqu'à ce jour.

A nos frères et soeurs Guez MUTOMBO, Ben NKUMWIMBA,

Bildade NKUMWIMBA, Norah MUTONJI, Sephora NKUMWIMBA, Miriame NKUMWIMBA, ainsi

qu'à tous les notre dont le souci était de nous voir arriver au

terme de notre cycle de graduat, que ce travail soit pour vous le fruit de vos

bienfaits à notre égard.

A Tous mes amis et collègues et particulièrement

les plus intimes Fiston BAMBI et Sacrifice DIBWE, en témoignage des

moments inoubliables, des sentiments purs, et des liens solides qui nous

unissent.

À tous ceux qui nous lirons, en particulier mon

directeur Ir David KADIATA, en générale tous nos enseignant et

tous les membres de la faculté, nous tenons particulièrement

à dédier ce travail, Si nos voeux pouvaient avoir quelques

pouvoirs nous en serons profondément heureux car nous voulons pour vous,

vos familles toutes les réussites et satisfactions de ce monde.

A tous je dédie ce travail.

Nack NKUMWIMBA KITENGU

SIGLES ET ABREVIATIONS

IP : Internet Protocol

DHCP : Dynamique Host Configuration Protocol

VPN : Virtual Private Network

DNS : Domain Name System

WWW : World Wide Web

IIS : Internet Information Services

ASP : Active Server Pages

HTTP : Hypertext Transfer Protocol

ADDS : Active Directory Domain Service

LDAP : Lightweigh Directory Access Protocol

CRM : Customer Relationship Management

DHCP : Dynamique Host Configuration Protocol

LAN : Local Area Network

PME : Petite et Moyenne Entreprise

ACK : Acknowledge character

TCP : Transmission Control Protocol

MEHERAP : Ministère de l'Energie, Hydrocarbures,

Environnement et Relations avec l'Assemblée Provinciale

HDD : Hard Disk

CPU : Central Processing Unit

RAM : Random Access Memory

STP : Spanning Tree Protocol

UTM : Unified Threat Management

LISTE DES FIGURES ET

TABLEAUX

1. FIGURES

· Figure1 : installation en mode

graphique : ................................ 45

· Figure2 :Se connecter comme super

utilisateur : ......................... 46

· Figure3 : résultat de la

création du bureau : .......................................

46

· Figure4 : pour éditer le fichier

local : ....................................... 47

· Figure5 : résultat du fichier

local : ......................................... 47

· Figure6 : résultat du fichier

options : ...................................... 48

· Figure7 : résultat de la

création du fichier db.minherap.org : ......... 48

· Figure8 : résultat du fichier gedit

db.minherap.org : ................... 49

· Figure9 : résultat du test dig

minherap.org : ............................ 49

· Figure10 : installation du serveur

DHCP : ............................... 51

· Figure11 : pour éditer le fichier

isc-dhcp-server : ........................ 51

· Figure12 : résultat du fichier

isc-dhcp-sever : ............................ 52

· Figure13 : pour éditer le fichie

dhcp.conf : ............................... 52

· Figure14 : résultat du fichier

dhcp.conf édité : ...........................

52

· Figure15 : résultat du test du

côté serveur : ............................. 54

· Figure16 : résultat du test du

côté machine : ............................

54

2. TABLEAUX

· Tableau n°1 Identification des

équipements : .....................................

30

· Tableau n°2 plan d'adressage

Existant : .............................. ........... 31

· Tableau n°3 Nouveau Plan

d'adressage : .............................. ..........

33

· Tableau n°4 Plan de nommage :

................................. .......... 33

· Tableau n°5 choix des

équipements : .......................................

35

· Tableau n°6 choix des

équipements : .......................................

35

AVANT PROPOS

La fin d'une chose vaut plus que son début dit-on. Ce

travail marque la fin de notre cycle de graduat en sciences informatiques, le

mérite de ces trois années d'études supérieures est

une expression de divers efforts physiques et intellectuels.

C'est ainsi de nos jours, l'informatique occupe une place

de choix dans nos activités. La formation technique et

professionnelle a connu un remarquable essor ces dernières

années, avec la multiplication des grandes écoles de formation.

Cela est le résultat d'une volonté politique dont l'objectif

premier est la décongestion des centres universitaires qui croupissent

sous d'énormes effectifs. Il y a, par ailleurs, le besoin de plus en

plus croissant sur le marché de l'emploi, de techniciens, de concepteurs

et de professionnels. Il est difficile de concevoir une administration sans

système d'information.

Ce travail présenté a été

réalisé dans le cadre de l'obtention du diplôme de graduat

en sciences informatiques au sein de l'université de Kamina. Ce projet

réalisé au sein de mon établissement s'est basé sur

la mise en place d'un service DHCP au sein d'un réseau local dans une

institution étatique.

A notre Dieu tout puissant, pour la précieuse existence

dont il nous fait grâce, car c'est à Lui seul que nous devons

notre vie. Qu'Il reçoive tout l'honneur et toute gloire ;

C'est un grand plaisir que je réserve cette page en

guise de gratitude et ma sincère reconnaissance pour exprimer nos vifs

remerciements à tous ceux qui par leurs travaux, leurs assistances,

leurs idées, leurs collaborations ou leurs expériences ont

participé de près ou de loin à la réalisation de ce

travail ; nous leur en sommes redevable.

INTRODUCTION GENERALE

1. GENERALITE

Comme toute entreprise oeuvrant d'une certaine taille dispose

en général d'un réseau informatique et vu l'importance des

informations qui sont véhiculées dans les réseaux, ces

derniers sont en traind'embarquerun développement ainsi qu'un

élargissement,le constat est que, ceux qui en font usage ignorent

parfois les risques auxquelles ils sont exposés lorsqu'une bonne

configuration n'est pas mise en place. Les réseaux les plus

sécurisés disposent très souvent d'un outillage tant

matériel que logiciel afin de s'assurer une sécurité

optimale. Les individus créent les conditions qui permettent de

réaliser en espace une éternité des progrès qui,

par le passé, posaient des difficultés.

De nos jours, les technologies des réseauxapparaissent

comme un moyen satisfaisant pour communique ; nos entreprises qui, jadis

présentées beaucoup des problèmes, pour communiquer avec

d'autres entreprises, les informations de tous types (texte, image,

vidéo, sons) doivent de ce fait être mises à disposition

des employés pour mettre un travail collaboratif et coopératif,

favoriser la communication et limiter les erreurs dues à la mauvaise

circulation des informations.

C'est à travers cette optique que nous avons voulu

discuter sur le cadre de notre étude.Et notre attention a

été attirée par le thème intitulé

« la mise en place d'un service DHCP au sein d'un réseau local

dans une institution étatique ». En apportant une explication

pouvant naître la curiosité, la créativité afin de

comprendre les nouvelles technologies ou différents services.

2. CHOIX ET INTERET DU SUJET

2.1. CHOIX DU SUJET

Le choix du sujet reste la meilleure des choses qu'un

chercheur est appeléà bien envisager. Notre choix est

motivé par les qualités suivantes :

- Le souci d'aider le Ministère de l'Energie,

Hydrocarbures, Environnement et Relations avec l'Assemblée Provinciale

du Haut - Lomami d'assurer la liaison ou la communication en temps réel

entre différents équipements ou matériels en vue de

permettre une bonne transmission des données.

- En outre, le souci d'améliorer l'attribution

automatique des adresses IP entre les différents équipements

informatiques

2.2. INTERET DU SUJET

L'intérêt de notre sujet de travail

estsubdivisé sur trois plans à savoir :

v LE PLAN PERSONNEL

Cette étude présente un intérêt

pratique pour nous, car il nous aidera audéveloppement et au

perfectionnement dela connaissance en matière de réseau

informatique, sur son amélioration, sa maintenance, sa

sécurité et sa gestion.

Nous espérons que le présent travail dont

l'étude est menée sur le service de DHCP, permettra aux

différents bureaux du ministèred'appliquer la méthode

moderne de la nouvelle technologie de l'information et de communication dans le

cadre d'adressage.

v SUR LE PLAN SCIENTIFIQUE

Ce travail va apporter sa part dans la science en

générale et sera à la portée de tout futur

chercheur et curieux scientifique, car il pourra tant soit peu être utile

à tout celui qui cherchera à aborder le

thèmeconsacré au service DHCP. Et aussi il sera exposé au

grand public à la bibliothèque de l'UNIKAM.

v SUR LE PLAN SOCIAL

Ce travail restera une référence pour les

administrateurs des réseaux d'entreprises en général et

les architectes réseaux en particulier dans la mesure où il

attire leurs attentions sur la mise en place d'un service DHCP dans un

réseau informatique d'entreprises.

3. ETAT DE LA QUESTION

L'état de la question consiste à examiner les

résultats des recherches antérieures existants dans ce domaine

et qui permet aux chercheurs de situer son apport par rapport à ces

travaux.1(*) Ce ci l'aidera

de recueillir des informations générales utiles pour sa

recherche.

Nous ne sommes pas le premier à pouvoir aborder ce

sujet. Laprobité, l'honnêteté scientifique exige à

ce que nous puissions inventorier tous les travaux de nos

prédécesseurs qui ont eu à mener leurs recherches dans le

même domaine que nous, afin d'éviter de faire un travail de

routine, de contredire ou d'aboutir sur le même résultat. C'est

pourquoi nous avons retenu ce travail ci-après :

ü Ernest EYEME LENDU de l'ISIPA, qui a parlé sur

la « mise en place d'un réseau de DHCP avec connexion à

internet au sein d'une entreprise étatique, privée cas de SYNERGY

GROUP ». Au cours de ses recherches il a voulu savoir si la mise en

place d'un réseau DHCP avec connexion à internet faciliterait une

communication facile dans une entreprise.

ü FUMBU MAKEUSA Olivier de l'U.C.B.C à son tour a

aussi parlé sur la « mise en place d'un réseau en

accès distant par le protocole DHCPet L2TP/IPsec cas du VPN de la

COODEFI », au cours de sa recherche, il a voulu savoir si la

conception d'un réseau distant permettrait un échange entre

différents bureaux de la COODEFI. Ainsi au cours de sa recherche il

arriva à conclure que la mise en place d'un réseau distant

influencera la conservation et la recherche des informations en interne tout

comme en externe de l'entreprise.

Ainsi dans le but d'amener une innovation aux entités

étatiques décentralisées, nous avons orienté nos

recherches au sein du Ministère de l'Energie, Hydrocarbures,

Environnement et Relations avec l'Assemblée Provinciale du Haut -

Lomami.

De cela, notre recherche s'est démarqué de

celles de nos prédécesseurs par non seulement de sa

délimitation spatio-temporelle, mais aussi le choix de la technologie

qui est basée dans l'environnement Unix et non Windows.

4. PROBLEMATIQUES ET HYPOTHESES

4.1. PROBLEMATIQUES

La problématique désigne l'ensemble des

questions posées dans un domaine de la science en vue d'une recherche de

la solution. Elle désigne donc un ensemble d'idées qui

spécifie la position du problème suscité par le sujet

d'étude.2(*)

Elle est encore définie comme étant un ensemble

de questions qu'une science ou une philosophie se pose dans un domaine

particulier.3(*)

R. PIUNTO et M. GRAWTZ, considèrent la

problématique comme étant l'ensemble des questions auxquelles il

faut répondre4(*).

Dès nos jours, l'outil informatique devient des plus en

plus indispensable et son utilisation nécessite une installation du

personnel qualifié dans le but de rendre la tâche plus facile.

Comme tout travail collectif dans une entreprise

nécessite l'utilisation d'un réseau informatique pour faciliter

une bonne communication et éviter le déplacement inutile du

personnel. Assurément, le réseau devient le principal outil du

système d'information de l'entreprise, il facilite l'échange des

ressources et la plus part d'entreprises et notre cas d'investigation y

compris, présentent le problème lié à l'attribution

automatique des adresses.

A la vue de la difficulté évoquée ci-haut

que connait cette institution, cela a suscité en nous les

préoccupations suivantes :

Quel serait l'impact du service de DHCP au sein de

MEHERAP ?

Comment arriver à faire fonctionner le service DHCP au

sein de MEHERAP ?

4.2. HYPOTHESES

Une hypothèse est une proposition ou une explication

que l'on se contente d'énoncer sans prendre position sur son

caractère véridique, c'est-à-dire sans l'affirmer ou la

nier. Il s'agit donc d'une simple supposition, appartenant au domaine du

possible ou du probable, une fois énoncée, une hypothèse

peut être étudiée, confrontée, utilisée,

discutée ou traitée de toute autre façon jugée

nécessaire, par exemple dans le cadre d'une démarche

expérimentale.5(*)

Elle est encore définie comme étant une

proposition initiale à partir de laquelle on construit un

raisonnement.6(*)

Ainsi avions formulé notre hypothèse de la

manière suivante :

ü Comme toute entreprise d'une certaine taille dispose en

générale d'un réseau informatique même celles qui

n'en sont qu'à une idée du projet viable pensent très

souvent à une éventuelle mise en oeuvre d'un réseau

informatique au sein de leur future structure. Vu l'importance des informations

qui sont souvent véhiculées dans leurs structures, d'où la

fonctionnalité d'un service réseau est assurée par un

ordinateur consistant en l'aptitude à la fourniture d'informations

à d'autres ordinateurs via une connexion normalisée. Un service

DHCP a pour rôle de distribuer des adresses IP automatiquement à

des clients. Au lieu d'affecter manuellement à chaque machine une

adresse statique, ainsi que tous les paramètres tels que serveur de

noms, passerelle par défaut, nom du réseau, un serveur DHCP

alloue à chaque client un bail d'accès au réseau, pour une

durée déterminée (durée du bail). Il passe en

paramètres au client toutes les informations dont il a besoin. Tous les

noeuds critiques du réseau (serveur de nom primaire et secondaire,

passerelle par défaut) ont une adresse IP statique, en effet si celle-ci

variait, ce processus ne serait réalisable.

L'affectation et la mise à jour d'informations

relatives aux adresses IP fixes peuvent représenter une lourde

tâche. Afin de faciliter ce travail et de simplifier la distribution des

adresses IP, le service DHCP via le protocole DHCP offre une configuration

dynamique des adresses IP et des informations associées ; il peut

également figer l'adresse de certains ordinateurs sur le

réseau.

ü Par défaut, DHCP est limité en ce que les

paquets de réponse soient envoyés uniquement si la demande est

reçue de l'interface configurée avec l'adresse IP principale. Le

trafic DHCP utilise l'adresse de diffusion. Lorsque la requête DHCP est

reçue par l'interface du routeur, elle la transfère au serveur

DHCP (lorsqu'une adresse IP auxiliaire est configurée) avec comme

adresse source l'adresse IP principale configurée sur l'interface, afin

d'indiquer au serveur DHCP quel pool d'IP il doit utiliser (pour le client)

dans le paquet de réponse DHCP

5. METHODES ET TECHNIQUES UTILISEES

5.1. Méthodes

Une méthode est définie comme étant un

ensemble des démarches raisonnées ou des procédés

scientifiques que suit un esprit pour découvrir, démontrer et

parvenir à une vérité ou à un but.7(*)

Selon R.PINTO et GRAWITZ, la méthode est l'ensemble des

opérations intellectuelles par laquelle une discipline cherche à

atteindre les vérités qu'elle poursuit, les démontre et

les vérifie.8(*)

Pour mener bien notre étude nous avons choisi

d'élaborer l'approche TOP-DOWN DESIGN.

a) LA MÉTHODE TOP DOWN DESIGN

La méthode top down design est une méthode

orientée réseaux, elle consiste à traiter les

problèmes du plus haut niveau d'un concept de design et se dirige vers

le plus bas niveau d'abstraction.9(*)

Cette méthode se penche sur les sept couches du

Modèle OSI pour la conception d'un projet. Elle prend les besoins des

utilisateurs et en fait des applications puis jusqu'à obtenir une

infrastructure réseau. Pour ce qui concerne notre travail, cette

méthode nous a aider à commencer par l'analyse des besoins

ressentis au sein du MEHERAP au niveau de la mise en place du dit réseau

afin d'arriver à une implémentation.

Les grandes étapes qui caractérisent la

méthode top-down Design sont les suivantes :

Ø Identification des besoins et des objectifs du client

(entreprise).

Ø Conception de l'architecture logique.

Ø Conception de l'architecture physique.

Ø Test, Optimisation et Documentation du

réseau.

5.2. Techniques

NAVILLE ET FRIEND MAN définissent la technique comme

étant un instrument, un moyen qui permet à un chercheur de

collecter les données sur terrain en vue d'atteindre

l'objectif.10(*)

Pour notre travail, nous avons recouruaux techniques

suivantes :

a) Technique documentaire

Le recours à cette technique, nous a permis de

consulter la littérature scientifique existante, en vue d'en tirer l'un

ou l'autre aspect concernant notre travail et la consultation sur

l'internet.

b) Technique d'observation

Elle nous a permis de s'approcher du terrain de recherche pour

appréhender ce qui se fait et comment cela se fait.

c) Technique d'interview

Premièrement elle nous a permis de ses

familiarisé avec la société, elle consiste à

interroger en vue d'avoir des points de vue avec les différents

employés du service qui nous a intéressé pour

acquérir les informations dont nous avons besoin. Cette technique nous a

permis de renseignements sur l'étude de l'ancien système, par une

stratégie de questions-réponses ;

6. DELIMITATION DU SUJET

Tout travail scientifique, pour qu'il soit efficace doit

être fixé dans l'espace et dans le temps.

ü Dans le temps, ce travail est le fruit de

l'enquête ou des recherches menées durant la période allant

de Mars 2021 à octobre 2021.

ü Et dans l'espace, nos recherches ont été

menées au Ministère de l'Energie, Hydrocarbures, Environnement et

Relations avec l'Assemblée Provinciale en sigle MEHERAP de la province

du Haut-Lomami précisément dans la ville de Kamina.

7. SUBDIVISION DU TRAVAIL

Outre l'introduction et la conclusion générale,

le présent travail comprend trois chapitres :

Le premier chapitre qui est consacré sur l'approche

théorique et généralités sur les services

réseaux,

Deuxième chapitre traitera sur la présentation

et analyse de l'existant,

Le troisième et le dernier chapitre s'appuiera sur

l'implémentation et configuration du service DHCP.

PREMIERE CHAPITRE :

APPROCHE THEORIQUE ET GENERALITES SUR LES SERVICES RESEAUX

I.1. INTRODUCTION

Dans le cas d'un réseau informatique, lorsque l'on

parle de service, il y a une offre et une demande, le contexte est alors celui

de client-serveur. Le serveur pouvant aussi être client et inversement.

Il ne faut pas confondre les services et les applicatifs. Les services sont des

parties indirectement utilisées par le client tandis qu'un applicatif

lui l'est directement. Par exemple : Un serveur proposant une gestion des

impressions ne sera accessible qu'à travers des applicatifs. Le service

lui reçoit une requête d'un applicatif et la traite. On

n'accède pas directement au service.

Les services sont divers, allant du serveur de noms au serveur

de courrier électronique en passant par d'autres plus axés sur la

configuration de matériels. Les demandes formulées par les

clients, sont véhiculées par les réseaux grâce

aux protocoles de transport. La littérature emploie de nombreux

termes pour parler de ces services : processus, démon, serveur,

programme serveur... Pour que ces services soient utilisables, il faut les

matériels adéquats sur le réseau les proposant.

Les ports sont des numéros qui

référencent un service proposé sur le serveur, ce sont des

canaux d'écoute. Pour le serveur, ce canal indique quel service est

demandé tandis que pour le client il indique vers quel canal la

réponse doit être envoyée. Les matériels utilisent

des numéros de port plutôt que des noms afin

d'homogénéiser les services quel que soit le système

utilisé. La machine lorsqu'elle reçoit des demandes, les transmet

au port indiqué qui est en attente, à l'écoute. Dès

qu'il reçoit cette demande, il est "réveillé " et peut

alors les traiter.

Ces services sont décrits dans le RFC

1700 et sont présents, sous UNIX, dans un fichier

du nom de services situé dans le répertoire /etc.On retrouve les

mêmes paramètres sur macintosh dans le gestionnaire d'extensions

et sur Windows dans le panneau de configuration.

Dans ce chapitre on va parler des quelques définitions

des concepts de bases et connexes et de la notion générale sur

les services réseaux, d'où l'essentiel va être parlé

dans les phrases qui suivent.

SECTION I : DEFINITION DES

CONCEPTS DE BASESs ET CONNEXES

Les vives définitions de mots clés ci-dessous

permettront à nos lecteurs de mieux comprendre notre thème.

I.1.CONCEPTS DE BASES

a. MISE EN OEUVRE :

La mise en

oeuvre désigne la création d'un produit fini

à partir d'un document de conception, d'un document de

spécification, voire directement depuis une version originelle ou

un

cahier des

charges.11(*)

Emploi de quelque chose, qui débute, pour un usage

déterminé.12(*)

b. SERVICE :

Ensemble des devoirs et travails particuliers que l'on doit

accomplir.13(*)

Est un usage, fonctionnement d'une machine oud'autres

matériels.14(*)

c. DHCP :

Est un protocole réseau dont le rôle est

d'assurer la configuration automatiquement des paramètres IP d'une

station ou d'une machine, notamment en lui attribuant automatiquement une

adresse et un masque de sous-réseau.15(*)

Le DHCP est un

protocole

réseau chargé de la configuration automatique des

adresses IP d'un

réseau

informatique. Il évite ainsi à l'utilisateur qui se

connecte pour la première fois à un réseau, d'avoir

à configurer la pile IP de son équipement.16(*)

d. RESEAU :

Ensemble d'éléments ou équipements de

même nature reliés les uns aux autres.17(*)

Les réseaux peuvent être définit comme un

ensemble d`équipements électroniques (PC, Imprimante, PDA, ...)

interconnectés par un media de transmission dans le but

d`échanger d`informations et/ou de partager des ressources.18(*)

e. ORDINATEUR LOCAL :

Est un ordinateur sur lequel on travaille, par opposition avec

un ordinateur distant ou un ordinateur relié des ordinateurs

physiquement proches, dans un même bâtiment.19(*)

Une

pièce ou une

partie d'un

bâtiment à

destination déterminée (commercial, administratif,

etc.).20(*)

f. INSTITUTION ETATIQUE :

Ensemble des structures d'un système social qui tendent

à durer comme telles.21(*)

Regroupe l'ensemble des administrations de service public,

mais peuvent aussi comprendre des coutumes.22(*)

I.2. CONCEPTS CONNEXES

a) ADRESSE :

Valeur désignant un document ou une chaine de

caractères, un utilisateur, un terminal, un site, ou un hôte, sur

un réseau.23(*)

Est un caractère ou groupe de caractères ayant

pour fonction de localiser une information dans une mémoire ou

d'indiquer le destinataire d'un message.24(*)

b) SECURITE :

Est l'ensemble des moyens techniques, organisationnels,

juridiques et humains nécessaires à la mise en place de moyens

visant à empêcher l'utilisation non autorisée, le mauvais

usage, la modification ou le détournement du système

d'information.25(*)

Il se cantonne généralement à garantir

les droits d'accès aux données et ressources d'un système

en mettant en place un mécanisme d'authentification et de contrôle

permettant d'assurer que les utilisateurs des dites ressources possèdent

uniquement les droits qui leur ont été octroyés.26(*)

c) PROTOCOLE :

Est une méthode standard qui permet la communication

entre des processus (s'exécutant éventuellement sur

différentes machines), c'est-à-dire un ensemble de règles

et de procédures à respecter pour émettre et recevoir des

données sur un réseau.27(*)

Il renvoie à l'ensemble de règles

utilisées par les points de terminaison d'un réseau pour

communiquer lors d'une connexion de télécommunication.28(*)

d) SERVEUR :

Est un ordinateur de grande puissance qui est chargé de

fournir le service de transmission des informations demandées par ses

clients, qui peuvent être d'autres ordinateurs, des appareils mobiles ou

encore des imprimantes.29(*)

Est une machine électronique et de grande

capacité détenant des ressources particulières et qu'il

met à la disposition d'autres ordinateurs par l'intermédiaire

d'un réseau.30(*)

SECTION II : NOTION

GENERALE SUR LES SERVICES RESEAUX

II.1.DEFINITION

Un service réseau est une fonctionnalité

assurée par un ordinateur consistant à l'aptitude de fournir des

informations à d'autres ordinateurs via une connexion réseau

normalisée. Ils se basent sur les protocoles pour fournir des

fonctionnalités qui sont accessibles par l'utilisateur au niveau du

7er couche du modèle OSI (couche application). 31(*)

II.2. FONCTIONNEMENT

Un service réseau est

une application exécutée depuis la couche

d'application et au-dessus. Il fournit des capacités de stockage,

de manipulation, de présentation, de communication ou d'autres services

qui sont souvent mises en oeuvre en utilisant une

architecture client-serveur ou pair à pairbasée

sur un protocole de communication de la couche

« application » du modèle OS.

Permet de relier les ordinateurs entre eux via un serveur qui

va gérer l'accès à Internet, les e-mails, les droits

d'accès aux documents partagés et le travail collaboratif. Chaque

utilisateur du réseau se connecte avec un nom d'utilisateur et

un mot de passe et est authentifié par le serveur. Chaque service est

habituellement fourni par un composant de serveur fonctionnant sur un

ou plusieurs ordinateurs (souvent un ordinateur serveur dédié

offrant plusieurs services) et accessible via un réseau par

des composants client exécutés sur d'autres

périphériques. Toutefois, les composants client et serveur

peuvent être exécutés sur la même machine.

Lors du traitement d'un service, il est possible qu'un

même service soit demandé sans que le traitement du premier ne

soit terminé. C'est pourquoi, au moment d'une demande, le serveur

crée un sous-élément, copie conforme de son programme

(processus). On appelle cela un processus fils. Ce processus traitera la

demande tout en laissant le processus père (processus ou programme

initial) libre.

II.3. ROLE

Service réseau, il sert de centraliser les

données d'une entreprise afin de simplifier leur échange

sécurisé et la communication entre les utilisateurs. Elle

instaure une plateforme de travail collaboratif.Effectuent les mises à

jour des systèmes collectifs et des logiciels en tenant compte des

nouvelles versions. De plus, ils sont responsables d'assurer la

sécurité des données des systèmes collectifs.

II.4. AVANTAGES ET

INCONVENIENTS

· Avantages

§ Plus de temps pour développer votre

entreprise : L'externalisation de l'essentiel de votre travail de

« pompier » au quotidien vous dégage du temps pour

vous concentrer sur votre rôle stratégique en tant que leader et

guide de votre entreprise.

§ Mise à niveau et déploiement de nouvelles

technologies : Le fonctionnement « En tant que

service » ne s'applique pas aux seuls logiciels. Outre les

imprimantes, vous pouvez également externaliser la gestion des appareils

et d'autres matériels.

§ Sécurité et conformité aux

réglementations : Avec la multiplication des scandales de piratage

et d'attaques DDoS, la pression sur les entreprises de toute taille en termes

de conformité de leurs données ne fait que croître.

§ Efficacité accrue : Les organisations

conçues pour n'effectuer qu'une seule fonction seront toujours plus

efficaces qu'une équipe pluridisciplinaire interne.

· Inconvénients

§ Coût d'installation (configuration)

élevé : Bien que le service réseau réduise les

coûts avec le temps grâce aux ressources informatiques

partagées, les coûts d'installation initiaux liés

à l'installation de service réseau sont élevés. En

effet, toute organisation qui installera un service réseau devra acheter

le matériel informatique nécessaire à la mise en

réseau.

§ Couvre une zone limitée : Le réseau

local couvre une petite zone comme un bureau, un bâtiment ou un

groupe de bâtiments à proximité.

I.5. TYPES DES SERVICES RESEAUX

1. Service DNS

a. Définition

DNS signifie Domaine Name Système (Système de

Noms de Domaine). En informatique, le DNS est un système permettant

d'associer une adresse IP à un nom de domaine. On associe donc une

adresse logique, le nom de domaine, à une adresse physique l'adresse

IP.32(*)

b. Fonctionnement

Le Service DNS (Domaine Name Système ou Système

de Noms de Domaine en français) est un service dont la principale

fonction est de traduire un nom de domaine en adresse IP. Pour simplifier, le

service DNS agit comme un annuaire que consulte un ordinateur au moment

d'accéder à un autre ordinateur via un réseau.

Tout ordinateur voulant connaitre un numéro ou un nom

peut interroger son serveur DNS. Lorsque celui-ci a besoin d'un enregistrement,

il sait comment interroger d'autre serveur DNS, il émet une

requête « en amont ».

c. Rôle

Les Services DNS (Domain Name Système) sont

chargés de faire correspondre les adresses IP des serveurs Web avec les

noms de domaines, plus facile à retenir. Ce sont des tables de

correspondance entre les adresses IP et les noms de domaine où il permet

alors d'établir la relation entre le nom de domaine et l'adresse IP des

machines d'un réseau. D'où chaque domaine déclaré

possède un serveur primaire des noms et un serveur secondaire afin de

rendre l'architecture plus efficiente et surtout de pouvoir prendre le relai du

serveur primaire, en cas de panne ou d'indisponibilité.

d. Avantages et inconvénients

Avantages

· Ils peuvent être plus stables et ne pas tomber,

lorsque votre fournisseur échoue ;

· Ils pourraient être plus fiables (votre

fournisseur pourrait rediriger ceux « non trouvés »

vers une page publicitaire, tandis que l'open DNS ou Google DNS disent qu'ils

ne le font pas).

Inconvénients

· Confidentialité réduite : un autre

fournisseur connait votre utilisation d'internet (par exemple, les sites Web

que vous visitez) d'autant plus que Google joint désormais les

données recueillies auprès de différents services dans les

profils des utilisateurs, cela pourrait ne pas être souhaité.

· Redirection NXDOMAIN (paramètre par

défaut pour Open DNS), provoquant des effets indésirables tels

que de mauvaises réponses DNS et des redirections ver des sites Web

inattendus.

2. Service IIS

a. Définition

IIS (Internet Informatique Service). Il est un service Web

progiciel conçu pour Windows Server. Il est utilisé pour

l'hébergement sites internet et d'autres contenus sur le Web.33(*)

b. Fonctionnement

Microsoft IIS est le service Web fonctionnant sous Windows

Server ; IIS s'installe et s'administre via le gestionnaire de service

comme tous les rôles Windows Server ; Web Platform Installer permet

d'installer facilement et automatiquement des modules ou applications Web en

toute simplicité et sécurité.

c. Rôle

Le Système d'exploitation Windows Server 2008 fournit

une plateforme unifiée pour la publication de sites Web en

intégrant les services internet (IIS), ASP.NET et Windows communication

fondation. Dont le service IIS dans sa version 7.0 apporte des

améliorations majeures au serveur Web IIS existant et joue un rôle

central dans l'intégration des technologies de plateforme Web.

d. Avantages et inconvénients

Avantages

· Les services IIS fournissent

l'interopérabilité entre divers logiciels fonctionnant sur

diverse plate-forme ;

· Basés sur le protocole http, les services IIS

Web peuvent fonctionner au travers de nombreux pare-feu sans nécessiter

des changements sur les règles de filtrage.

Inconvénients

· Les normes de services IIS Web dans certains domaines

sont actuellement récentes ;

· Par l'utilisation du protocole HTTP, les services IIS

peuvent contourner les mesures de sécurité mise en place au

travers des pare-feu.

3. Service ADDS

a. Définition

L'active Directory Domain Service ou ADDS S'occupe de la

gestion des communications entre utilisateurs, le processus d'ouverture de

session, la recherche d'annuaire et l'authentification.34(*)

b. Fonctionnement

Une compagnie qui utilise AD DS bénéficie d'une

application sécurisée intégrant une authentification

d'ouverture de session et de contrôle d'accès aux ressources de

l'annuaire. On gère les données et l'organisation de l'annuaire

à partir du réseau grâce à une ouverture de session

réseau unique. Les personnes autorisées par l'administrateur

peuvent accéder à des ressources en se servant de nombreux

emplacements implémentés au réseau grâce à

l'ouverture de session réseau unique.

Avec l'AD DS, le logiciel dispose d'un ensemble de

règles, schéma définissant les classes d'objets et

d'attributs gérés par l'annuaire. En se servant du

mécanisme de requête et d'index, les utilisateurs peuvent publier

et effectuer des recherches dans les objets ou les applications. Le

contrôleur de domaine qui dispose des rôles de maîtres

d'opérations réalise des tâches spécifiques afin

d'assurer la cohérence et réduire les entrées en conflit

de l'annuaire.

c. Rôle

Les utilisateurs de l'AD DS peuvent créer une

infrastructure évolutive et sécurisée afin de gérer

les identifiants et les ressources. Cette option garantit la gestion des

obligations fonctionnant avec un annuaire comme Microsoft Exchange Server. Avec

le Service de domaine Active Directory, on dispose d'un logiciel contenant une

base de données pour stocker et administrer les informations sur les

ressources réseau et les renseignements spécifiques à des

applications utilisant un annuaire.

L'outil permet aux administrateurs d'organiser les

éléments d'un réseau (ordinateur, utilisateur, autres

périphériques...) afin d'obtenir une structure

hiérarchique telle que le contenant-contenu.

d. Avantages et Inconvénients

Avantages

ü La création de domaines supplémentaires

permettant de bénéficier d'un dimensionnement global des services

de domaine Active Directory dans un réseau possédant une bande

passante limitée.

ü Avec la forêt, l'utilisateur a une limite de

sécurité dans l'organisation et la définition de

l'étendue de l'autorité des administrateurs.

ü Les unités d'organisation ont pour mission de

faciliter la délégation de l'autorité afin de simplifier

la prise en charge d'un grand nombre d'objets.

Inconvénients

ü Les services hébergés sont

régulièrement la cible d'attaques massives de hackers, ces

attaques étant particulièrement rentables si elles

réussissent (un seul système contient les données de

milliers d'utilisateurs).

ü La localisation des données et l'absence de

contrôle sur ces données, surtout lorsqu'elles sont critiques pour

l'entreprise (par exemple les données client d'un CRM),

créé une certaine réticence à les faire

héberger chez un tiers.

4. Service DHCP

a. Définition

Le DHCP (Dynamique Host Configuration Protocol) est un

protocole

réseau chargé de la configuration automatique des

adresses IP d'un

réseau

informatique. Il évite ainsi à l'utilisateur qui se

connecte pour la première fois à un réseau, d'avoir

à configurer la pile IP de son équipement.35(*)

b. Fonctionnement

En général, les services qui assurent le

protocole DHCP sont gérés par des routeurs sur les réseaux

en LAN. Sur de larges réseaux, le DHCP est assuré par des

ordinateurs spéciaux. Le paramétrage DHCP comprend surtout la

définition du champ de fonctionnement du serveur DHCP. Ce

serveur attribue automatiquement des adresses IP et paramètre

mécaniquement les autres données du réseau. Le routeur

joue le rôle de serveur DHCP pour la majorité des particuliers et

des PME. Au sein des grands systèmes, un serveur

spécialisé est requis pour remplir cette fonction.

Quand un dispositif sous tension est branché à

un réseau avec un serveur DHCP, celui-ci envoie une requête DHCP

au serveur, dénommée DHCPDISCOVER. Lorsque le message DISCOVER

arrive au serveur DHCP, ce dernier garde une certaine adresse IP

utilisable par le périphérique, puis la communique à

son client par un signal DHCPOFFER.

Lorsque le client propose d'utiliser l'adresse IP

retenue, le périphérique envoie un message

DHCPREQUEST pour l'autoriser par le service DHCP. Puis le serveur transmet

un ACK afin de valider que le dispositif accepte l'adresse IP précise.

Il fixe ensuite la longueur de temps pendant que le dispositif utilise

ladite adresse avant de recevoir une nouvelle adresse.

S'il décide que le périphérique

concerné est incapable de fournir l'adresse IP, celui-ci transmet un

NACK. Le réglage du DHCP est essentiel. Une mauvaise conception

peut causer des interruptions majeures du réseau et entraîner

des ralentissements lors de la recherche d'une solution au problème.

c. Rôle

Rôle d'un service DHCP (Dynamic Host Configuration

Protocol) a pour rôle de distribuer des adresses IP à

des clients pour une durée déterminée. Au lieu d'affecter

manuellement à chaque hôte une adresse statique, ainsi que tous

les paramètres tels que (serveur de noms, passerelle par défaut,

nom du réseau), un serveur DHCP alloue à un client, un

bail d'accès au réseau, pour une durée

déterminée (durée du bail). Le serveur passe en

paramètres au client toutes les informations dont il a besoin.

Tous les noeuds critiques du réseau (serveur de nom

primaire et secondaire, passerelle par défaut) ont une adresse IP

statique ; en effet, si celle-ci variait, ce processus ne serait plus

réalisable. Ce processus est mis en oeuvre quand vous ouvrez une session

chez un fournisseur d'accès Internet par modem. Le fournisseur

d'accès, vous alloue une adresse IP de son réseau le

temps de la liaison. Cette adresse est libérée, donc de nouveau

disponible, lors de la fermeture de la session.

d. Avantages et inconvénients

Avantages

· Le protocole DHCP offre une configuration de

réseau TCP/IP fiable et simple, empêche les conflits d'adresses et

permet de contrôler l'utilisation des adresses IP de

façon centralisée. Ainsi, si un paramètre change au

niveau du réseau, comme, par exemple l'adresse de la passerelle par

défaut, il suffit de changer la valeur du paramètre au niveau du

serveur DHCP, pour que toutes les stations aient une prise en compte du

nouveau paramètre dès que le bail sera renouvelé. Dans le

cas de l'adressage statique, il faudrait manuellement reconfigurer toutes les

machines.

· Economie d'adresse : ce protocole

est presque toujours utilisé par les fournisseurs d'accès

Internet qui disposent d'un nombre d'adresses limité. Ainsi grâce

à DHCP, seules les machines connectées en ligne ont une adresse

IP. En effet, imaginons un fournisseur d'accès qui a plus de

1000 clients. Il lui faudrait 5 réseaux de

classe C, s'il voulait donner à chaque client une

adresse IP particulière. S'il se dit que chaque client utilise

en moyenne un temps de connexion de 10 mn par jour, il peut s'en sortir

avec une seule classe C, en attribuant, ce que l'on pourrait appeler des

"jetons d'accès" en fonction des besoins des clients.

· Les postes itinérants sont plus faciles à

gérer

· Le changement de plan d'adressage se trouve

facilité par le dynamisme d'attribution.

· Prise en charge des clients BOOTP - Les service

BOOTP et les services DHCP se chargent d'écouter et de répondre

aux messages diffusés par les clients. Le serveur DHCP peut

répondre aussi bien aux requêtes des clients BOOTP qu'à

celles des clients DHCP. Les clients BOOTP reçoivent une adresse IP et

les informations nécessaires au démarrage à partir d'un

serveur.

· Configuration centralisée des clients du

réseau - Vous pouvez créer une configuration sur mesure pour

certains clients ou pour certains types de client. Les données de

configuration sont stockées au même endroit : à

l'intérieur du magasin de données DHCP. Vous n'avez pas besoin de

vous connecter à un client pour changer sa configuration. Il est

possible de modifier plusieurs clients à la fois en changeant simplement

les informations dans le magasin de données.

Inconvénients

· Il centralise les modifications de

paramètres ;

· Qu'il renvoie sur les stations au moment du

démarrage.

CHAPITRE II :

PRESENTATION DU CADRE D'ETUDE ET ANALYSE DE L'EXISTANT

Dans ce chapitre nous allons voir notre cadre d'étude

(milieu d'investigation), en vue d'une meilleure compréhension, quant

à ce qui nous intéressentà l'environnement informatique du

ministère, de cela nous allons tenter de comprendre leurs gestions du

système d'information véhiculé, leurs méthodes de

sécurité et leurs services. Nous avons aidé à

déterminer la portée du projet et de la solution à

implémenter, il est indispensable de disposer d'informations

précises sur l'infrastructure réseau et le fonctionnement du

réseau. En effet ces informations vont affecter une grande partie des

décisions que nous allons prendre dans le choix de la solution et de son

Implémentation.

SECTION I :

PRESENTATION DU CADRE D'ETUDE

0. APERÇU HISTORIQUE

Après le découpage de la République

Démocratique du Congo en 26 Provinces ; en 2016 le District du Haut

- Lomami est devenu Province avec un Gouvernement Provincial de Dix

Ministères nommés sur l'Arrêté

N°001CAB/GP/HL/CMK/2016 du 10 mai 2016 portant nomination des membres du

Gouvernement Provincial du Haut - Lomami.

En effet, étant donné qu'il y a tout un chapelet

des Ministères, ceux - ci ont été regroupés en dix

dont chaque regroupement est chapeauté par un Ministre. C'est de cette

façon que le Ministère de l'Energie, Hydrocarbures, Environnement

et Relations avec l'Assemblée Provinciale en sigle MEHERAP est né

en date du 10 mai 2016 et chapeauté par l'Honorable Madame BANZA WA

NGOIE Julie. Ce Ministère était né sous le nom du

Ministère de l'Environnement, Mines, Energie et Hydrocarbures dans le

premier Gouvernement dirigé par son Excellence Monsieur le Gouverneur

Célestin MBUYI KABANGO MUKOLWE.

Son appellation actuelle est du deuxième Gouvernement

dirigé par le professeur KALENGA MWENZEMI Jackson. Ce Ministère a

connu de modification, les Mines ont formé un Ministère à

part auquel on a ajouté un Ministère qui est le tourisme.

A ce Ministère de l'Energie, Hydrocarbures et

Environnement on y a ajouté les Relations avec l'Assemblée

Provinciale.

1. PLAN DE LOCALISATION

Le siège De notre milieu d'investigation est

situé dans le chef - lieu de la Province du Haut - Lomami qui est la

ville de Kamina, Quartier Centre - Urbain, Numero18, au Croisement des avenues

de l'Eglise et Circulaire.

2. OBJECTIFS POURSUIVIS PAR LE

MEHERAP

Comme toute société ou entreprises a toujours

des objectifs à poursuivre, ainsi notre Ministère poursuit des

objectifs suivants :

1. Organiser les travaux en fin d'accroitre sensiblement les

recettes de l'Etat pour contribuer efficacement au développement

harmonieux et intégral de la Province du Haut - Lomami, selon la vision

de la politique, de la révolution et de la modernité du chef de

l'Etat en procédant aux découpages des Provinces ; selon la

constitution de souci majeur du Président de la République

Démocratique du Congo ;

2. Puis pour approcher les gouvernants aux gouvernés,

enfin de débusquer le couleur de triangle ment selon les

spécificités et les particularités de chaque entité

politico - administrative ;

3. Seriner et résoudre tous les problèmes se

trouvant dans chaque domaine de l'Energie, Hydrocarbures, Environnement et

Relations avec l'Assemblée Provinciale ;

4. Mettre l'homme au centre du développement.

3. STRUCTURE ORGANIQUE DU MEHERAP

Le Ministère Provincial de l'Energie, Hydrocarbures,

Environnement et Relations avec l'Assemblée Provinciale est

composé de quatre Divisions qui sont :

ü La division de l'Energie ;

ü La division des Hydrocarbures ;

ü La division de l'Environnement et

ü La division de Relations avec l'Assemblée

Provinciale.

Chaque Division fonctionne sur base des matières ou

tâches spécifiques attribuées et fait rapport au Cabinet du

Ministre de tutelle qui définit l'orientation du travail.

1. ENERGIE

Cette division est chargée de :

· Elaboration et exécution du programme provincial

de production, de transport, d'utilisation et exploitation de l'énergie

renouvelable ;

· Suivi et contrôle technique des activités

relatives aux dessertes en eau potable et en

électricité ;

· Elaboration et exécution du programme de

desserte en eau potable ;

· Proposition des règles relatives à la

production, au transport, à l'utilisation et à l'exploitation de

l'énergie renouvelable ;

· Mise en oeuvre des programmes d'hydrologies, notamment

le forage des puis d'eau à travers la Province.

2.

HYDROCARBURES

En collaboration avec les services relevant du

Ministère nationale des hydrocarbures, il veille :

Ø A l'application de la législation sur les

hydrocarbures ;

Ø A la constitution de bonne gestion des stocks

stratégiques des Hydrocarbures pour les besoins de la Province ;

Ø Au contrôle des autorisations d'importations,

de transport, de stockage, de commercialisation et de fourniture de produits

pétroliers ;

Ø Au suivi et contrôle de commercialisation des

Hydrocarbures.

3.

ENVIRONNEMENT

Ce département effectue les tâches

suivantes :

v Règlementation de la chasse et de la pêche,

protection de la faune et de la flore conformément à la

législation nationale ;

v Application de la règlementation nationale sur les

forêts conformément à la législation

nationale ;

v Proposition des normes relations à la

règlementation sur les régimes forestiers ;

v Elaboration des normes relatives aux salubrités ou

aux respects de l'environnement dans les secteurs des hydrocarbures ;

v Gestion de l'établissement humain ;

v Gestion et recyclage des immondices ;

v Création et gestion des aires protégées

et réserves apparentes (d'intérêt provincial et local,

réserve de chasse et des ressources aquatiques, des jardins zoologique

et botanique), conformément à la législation

nationale ;

v En collaboration avec le ministère provincial, ayant

dans ses attributions l'exécution des études d'impacts

environnementaux, sociaux et l'assainissement du lieu ;

v Promotion et coordination de toutes les activités

à l'environnement, à la conservation de la nature et à

l'exploitation des ressources forestières aquatiques ;

v Création de l'établissement humain par

l'aménagement des zones vertes et parcs d'attraction, en collaboration

avec le ministère ayant dans ses attributions l'urbanisme ;

v Création et gestion des stations dite de capture de

la faune sauvage ;

v Création et gestion de l'écosystème des

eaux et forêts ;

v Création des et abolissements et services publiques

oeuvrait dans les secteurs de l'environnement, conformément à la

législation nationale ;

v Suivi des établissements et services publiques, ainsi

que privée oeuvrait dans le secteur de l'environnement et de la

conservation de la nature ;

v Exécution de politique provinciale de gestion double

de l'environnement et de la préservation de la biodiversité de

l'écosystème ;

v Elaboration des plots de mis en oeuvre dite politiques, leur

suivi et élaboration ;

v Gestion durable des forêts, de ressources en eau,

fauniques et de l'environnement ;

v Evaluation et suivi des études environnementales et

sociales, de tout projet susceptible de porter atteinte à

l'environnement ;

v Règlementation des toutes les activités

susceptibles, de porter atteinte à l'environnement, à la

biodiversité et aux écosystèmes ainsi qu'aux

salubrités des milieux ;

v Elaboration et mis en application des normes relatives

à l'assainissement des milieux ;

v Création et aménagements des zones vertes et

parcs d'attractions ;

v Promotion et coordination de toutes les activités

relatives à la gestion de l'environnement, des ressources

forestières, fauniques et aquatiques et à la conservation de la

nature ;

v Exécution des politiques nationales de gestion

durable, de l'environnement et de la préservation à la

biodiversité et des écosystèmes ;

v Elaboration des plans de mis en oeuvre dite politique au

niveau de la province, leur suivi et leur évaluation ;

v Suivi et audits environnementaux des établissements

publics et des entreprises privées ainsi que des organisations non

gouvernementales oeuvrant dans le secteur de l'environnement et conservation de

la nature ;

v Détermination et gestion des

écosystèmes ;

v Elaboration, vulgarisation et gestion des programmes

d'éducations environnementales.

4. RELATIONS AVEC

L'ASSEMBLEE PROVINCIALE

Ce département travail sur :

· Participation active au plénière de

l'assemblée provinciale

· Elaboration de rapports périodiques sur les

matières traitées par les députés provinciaux

5. ORGANISATION ET FONCTIONNEMENT

L'organisation du MEHERAP est repartie en trois

catégories qui sont :

5.1.

LE PERSONNEL DU CABINET POLITIQUE

Aux yeux du ministère ces personnes fait de la

politique, mais par apport au ministre ces personnes les conseillé

politique, gère tout problème qui a gendre la politique comme

l'organisation interview de presse et communiqués, de gérer

l'emploi du temps du Ministère, s'occuper du déplacement du

ministre et d'autres tâches administratives.

Ainsi, Il est composé de :

· Le Ministre ;

· Le Directeur de Cabinet ;

· Le Conseiller en charge de l'Energie, deL'hydrocarbures

l'Environnement et Relations avec l'Assemblée Provinciale

· Le Secrétaire particulier

· Le Chargé des Missions

5.2. LE PERSONNEL ADMINISTRATIF

OU D'APPOINT

Aux yeux du ministère ces personnes sont les

techniciens, aux yeux du ministre ces personnes sont les techniciens

politiques. Ils s'occupent de tout problème concernant la technique et

aussi du bon fonctionnement et l'administration du Ministère.

Ainsi ces personnes sont les suivants :

· Le Secrétaire de Cabinet ;

· L'Intendant ;

· Les Opérateurs de Saisie ;

· Les Protocoles ;

· Attaché de presse ;

· Hôtesse ;

· Chauffeur ;

· Domestiques ;

· Huissier.

5.3. LE PERSONNEL DU BUREAU

D'ETUDE OU CELLULE TECHNIQUE

Aussi aux yeux du ministère ces personnes sont les

techniciens, mais aux yeux du ministre ces personnes sont les conseillés

technique.

Il est composé de :

§ Chef de Cellule ;

§ Chef de Cellule Adjoint et de trois membres

6. IMPACT SOCIO - ECONOMIQUE

L'importance du MEHERAP est de veillé aux

problèmes de différents départements, du côté

Energie et Hydrocarbure veille tout problème que prend la

société énergétique et hydraulique, du

côté Environnement veille de la protection de l'environnementaux,

des espèces, de la faune, de la flore et contre le déboisement

pour lutter contre le réchauffement climatique et rendre

l'atmosphère ou l'environnement polluer.

7. RELATION AVEC D'AUTRE ENTREPRISE

La relation qui est entre le MEHERAP et les autres entreprises

estde servirla population aux problèmes de différents services en

collaboration avec d'autres entreprises.

8. ORGANIGRAMME36(*)

INTENDANCE

OPS

HOTESSE

CHARGE DE PROTOCOLE

MINISTRE

DIRCAB

CONSEILLERS

CHARGE DEMISSION

PARSEC

SECAB

CELLULE TECHNIQUE

SECTION II : ANALYSE

DE L'EXISTANT

Vu que notre travail s'intéresse

particulièrement à la modernisation de la communication au sein

du MEHERAP, ainsi sur ce point nous allons exploiter ou faire l'inventaire de

différents équipements et logiciels du réseau existant.

En critiquant ce réseau et en donnant une solution à la nouvelle

architecture réseau.

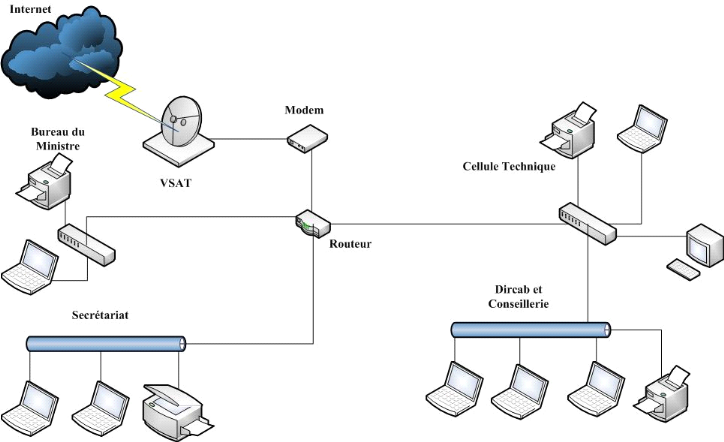

II.1. PRESENTATION DU RESEAU

Le réseau existant, c'est un réseau du type

égal à égal. Contrairement à une architecture de

réseau de type client/serveur, il n'y a pas de serveur

dédié. Ainsi, chaque ordinateur dans un tel réseau joue

à la fois le rôle de serveur et de client. Cela signifie notamment

que chacun des ordinateurs du réseau est libre de partager ses

ressources.

II.1.1. IDENTIFICATION DES EQUIPEMENTS

Dans le ministère ontutilisait les matériels

énuméré dans un tableau ci-après :

|

N°

|

EQUIPEMENTS

|

NOMBRE

|

CARACTERISTIQUE

|

OBSERVATION

|

|

1

|

ORDINATEURS

|

8

|

MARQUE : TOCHIBA

HDD : 500 GB

RAM : 4 GB

CPU : 2.0 GHZ

|

Utilisable

|

|

2

|

IMPRIMANTE

|

4

|

HP 2130

|

Utilisable

|

|

3

|

SWITCH

|

2

|

PLANET

|

Utilisable

|

|

4

|

CABLES

|

500 METRE

|

STP

|

Utilisable

|

|

5

|

ROUTEUR

|

1

|

CISCO

|

Utilisable

|

|

6

|

VSAT

|

1

|

OMT

|

Utilisable

|

Tableau n°1 Identification des

équipements

II.1.2. IDENTIFICATION DES LOGICIELS

Compte tenu logiciel, le MEHERAP utilisait comme logiciels

:

v Logiciel de base :

· Le Système d'exploitation Windows7

Professionnel ;

· Le Système d'exploitation Windows 8.1

Professionnel.

v Logiciels d'applications :

· Microsoft Word

· Microsoft Excel

· Microsoft Access

· Mappe info.

II.1.3. ARCHITECTURE DU RESEAU EXISTANT (SHEMA)

II.1.4. PLAN D'ADRESSAGE EXISTANT

|

Adresse réseau

|

Première adresse

|

Dernière adresse

|

Masque S/R

|

Adresse de Broadcaste

|

|

192.115.1.0/28

|

192.115.1.1

|

192.115.1. 14

|

255.255.255.240

|

192.115.1.15

|

Tableau n°2 plan

d'adressage

II.1.4. CRITIQUE DU RESEAU EXISTANT

Sur ce point, une analyse du réseau existant nous a

permis de définir des nombreuses contraintes pouvant réduire sa

performance voiresa dégradation. Pour cela on va donner les points forts

et les points faibles du réseau existant.

II.1.4.1. Points Forts

L'existante architecture présentait les points forts

suivants :

§ Moindre coût (pas de matériel

évolué et cher, pas de frais d'administration et son coût

est réduit par rapport au coût engendré par la mise en

oeuvre d'une architecture client/serveur) ;

§ Une grande simplicité à toute

épreuve (la gestion et la mise en place du réseau et des machines

est peu compliquer) ;

§ Rapidité d'installation.

§ La mise hors service d'un poste n'atteint pas gravement

le fonctionnement du reste du réseau.

II.1.4.2. Les points à

améliorer

Il présente un certain nombre des points

faibles :

§ Absence d'un serveur, c'est-à-dire pas de

service DHCP, service DNS et autres ;

§ Ce système n'est pas du tout

centralisé ;

§ La politique de sécurité est plus

difficile à assurer vu l'absence du serveur ;

§ Aucun maillon du système ne peut être

considéré comme fiable.

II.2. PROPOSITION DE LA

SOLUTION

Toute fois après notre observation ; l'analyse et

critique de l'architecture du réseau existant nous avons eu

l'idée de lamigration du réseau existant avec les rôles

contrôleurs de domaine et autres services. On va migrer en

remplaçant l'architecture réseau existante par la nouvelle

architecture sans interrompre le service et dans un laps de temps. Suite

à la critique de l'existant, quelques nécessités ont

été relevées afin de pallier aux contraintes

précédemment mentionnées :

· Déployer un Service DHCP dans le but de

centraliser la gestion de l'adressage et d'éviter des conflits d'adresse

IP.

· Mettre en place un politique de sécurité

des accès ;

· Déployer un firewall pour protéger le

réseau interne.

SECTION III :

CONCEPTION DU RESEAU

III.1. CONCEPTION DE L'ARCHITECTURE LOGIQUE

III.1.1. Topologie Réseau

Une topologie réseau décrit l'interconnexion des

médias (supports de transmission) et des équipements

employés par la transmission de données. Il s'agit de certaines

formes d'arrangement pour assurer la bonne circulation de données, elle

influence la façon dont le réseau fonctionne.37(*) Dont dans cette architecture

Il y a comme topologie utilisé la topologie en Etoile

à ceux qui concerne notre intérêt à cette

topologie. Ajout facile de postes ; localisation facile des pannes ;

le débranchement d'une connexion ne paralyse pas le reste du

réseau ; simplicité éventuelle des équipements

au niveau des noeuds : c'est le concentrateur qui est intelligent.

III.1.2. Nombre de Réseaux

Dans cette architecture, il y a un (1) réseau.

III.1.3. NOUVEAUPLAN D'ADRESSAGE

|

Adresse réseau

|

Première adresse

|

Dernière adresse

|

Masque S/R

|

Adresse de Broadcaste

|

|

192.168.1.0/27

|

192.168.1.1

|

192.168.1. 30

|

255.255.255.0

|

192.168.1.31

|

Tableau n°3 plan

d'adressage

III.1.3. PLAN DE NOMMAGE

|

N°

|

SERVICE

|

POSTES

|

NOM DE LA MACHINE

|

|

1

|

POLITIQUE

|

CHEF

|

MIN-POL-CH-O1

|

|

2

|

DIRECTEUR DE CABINET

|

MIN-POL-DIRCAB-02

|

|

3

|

CONSEILLERS

|

MIN-POL-CONS-03

|

|

4

|

ADMINISTRATION

|

SECRETARIAT

|

MIN-ADN-SEC-04

|

|

5

|

CELLULE TECHNIQUE

|

MIN-ADN-CELL-TEC-05

|

|

6

|

SECRETEUR PARTICULIER

|

MIN-ADN-PARSEC-06

|

|

7

|

ADMINISTRATEUR

|

MIN-ADN-ADMN-07

|

Tableau n°4 Plan de nommage

III.1.4. Sécurité

La gestion de la sécurité intervient

à plusieurs niveaux de gestion du réseau et exige de collecter

et d'analyser en continu des informations pertinentes. Entre dans le

cadre de cette discipline les fonctions d'authentification réseau,

d'autorisation et d'audit. La plupart des services de gestion de la

sécurité intègrent des compétences fondamentales,

telles que la configuration et la gestion d'un pare-feu, la gestion des

failles, les systèmes de détection d'intrusion et la gestion

unifiée des menaces (UTM, Unified Threat Management). Ces

fonctionnalités permettent aux organisations de définir des

règles et de les appliquer.

En effet, une atteinte à la sécurité peut

entraîner la perte de données, voire provoquer l'effondrement du

réseau. L'objectif principal de la gestion de la sécurité

réseau consiste à s'assurer que seuls les utilisateurs et

appareils autorisés aient accès aux ressources réseau pour

lesquelles ils disposent de droits.

III.2. CONCEPTION DE

L'ARCHITECTURE PHYSIQUE

Lors de la conception d'une architecture physique du

réseau informatique, tenez compte des cas d'identification des

composants, qui fournissent des services aux utilisateurs, car il a

été important de faire le choix sur une architecture à

mettre en oeuvre, le media de transmission ainsi que les équipements a

utilisé.

III.2.1. CHOIX DU MEDIA DE TRANSMISSION

Est l'intervalle des fréquences auquel l'amplitude de

réponse d'un système correspond à un niveau de

référence, donc sur lequel ce système peut être

considéré comme fiable. Alors pour l'amélioration de cette

architecture réseau, nous avons préféré notre choix

est basé sur un media de transmission sans fils pour éviter tant

des coupures du signale. Dont un Point d'accès TP-LINK sans fil qui sera

configuré. Et une partie des câbles à paires

torsadées blindées du type UTP (Unshielded Twisted Pair).

III.2.2. CHOIX DES EQUIPEMENTS

Pour améliorer l'architecture réseau nous avons

utilisé les équipements cités ci-dessous :

|

N°

|

EQUIPEMENTS

|

NOMBRE

|

CARACTERISTIQUES

|

OBSERVATION

|

|

1

|

ORDINATEURS

|

9

|

Marque : HP

HDD : 1Tb

RAM : 8Gb

CPU : 3.60GHz

|

Utilisable

|

|

2

|

MODEM

|

1

|

MICRO TYPE

|

Utilisable

|

|

3

|

ROUTEUR

|

1

|

CISCO

|

Utilisable

|

|

4

|

SWITCH

|

1

|

CISCO

|

Utilisable

|

|

5

|

IMPRIMANTE

|

4

|

CANON

|

Utilisable

|

|

6

|

VSAT

|

1

|

OMT

|

Utilisable

|

|

7

|

CABLES TORSADE

|

1

|

UTP /100m, 10 à 100 Mb/s

|

Utilisable

|

|

8

|

SERVEUR DHCP

|

1

|

Marque : LDLC.PRO

HDD :2Tb

RAM :16Gb

CPU :4GHz

|

Utilisable

|

Tableau n°5 choix des

équipements

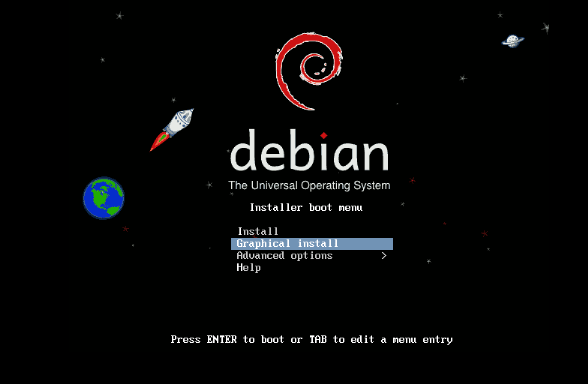

III.2.3. CHOIX DU SYSTEME D'EXPLOITATION

Par lent du système d'exploitation nous avons choisir

la DEBIAN de la famille Linux, pour sa sécurité contre les

logiciels malveillants, il est composé exclusivement de logiciels libres

et facile à installer.

|

N°

|

Famille

|

Type

|

Version

|

|

01

|

Linux

|

Debian

|

V. 10

|

Tableau n°6 choix des

équipements

III.2.4. PROPOSITION DE LA

NOUVELLE ARCHITECTURE

Pour répondre aux besoins que nous avons

évoqués ci-haut, Cette nouvelle architecture, montre le fruit de

notre travail au sein du ministère. Nous avons proposé la mise en

oeuvre d'une solution DHCP, qui est une solution d'entreprise offrant aux

agents, la possibilité de n'est pas attribué les adresse IP

dynamiquement. Tous ces postes serontconnectés au même domaine et

gérés par un Administrateur.

III.2.5. CONCLUSION

PARTIELLE

Dans ce chapitre, nous avons fait la présentation du

Ministère de l'Energie, Hydrocarbures, Environnement et Relations avec

l'Assemblée Provinciale, avec un accent particulier sur son

réseau informatique, cadre choisi pour la mise en oeuvre de la solution

DHCP.

La connaissance préalable d'une infrastructure

réseau et différents matériels utilisés dans le

réseau est une étape nécessaire pour acquérir la

maitrise globale d'un environnement réseau.Ce chapitre vient de

décrire les types de réseaux, les médias de transmission

ainsi que les composants matériels qui les constituent.

CHAPITRE TROISIEME :

IMPLEMENTATION ET CONFIGURATION DU SERVICE DHCP

INTRODUCTION

Ce chapitre traite sur l'implémentation et

configuration d'un serveur DHCP et le serveur DNS ainsi que de montrer les

différentes fonctionnalités pour la mise en oeuvre de

l'accès à distance.

Pour mettre en oeuvre le service d'accès à

distance, nous avons choisi le système linux sous la distribution

Debian. La distribution Debian, est un système d'exploitation libre pour

les ordinateurs.

Un système d'exploitation est une suite des programmes

de base et d'utilitaires permettant à un ordinateur de fonctionner.

Debian est bien plus qu'un simple système, il est

fourni avec plus de 59000 paquets. Ce sont des composants logiciels

précompilés, assemblés dans un format ingénieux

conçu pour une installation aisée sur machine. Une grande partie

des utilitaires de base qui constituent le système d'exploitation

provient d'un projet GNU ; d'où les noms GNU/linux, utilitaires

sont libres eux aussi Bien, ce que veulent les gens se sont des logiciels

applicatifs : les logiciels pour les aider à faire ce qu'ils

souhaitent faire depuis l'Edition de documents jusqu'à la gestion d'une

entreprise en passant par les jeux et la réalisation d'autre

logiciels.

C'est un peu comme une tour à la base le noyau,

au-dessus les utilitaires fondamentaux, puis tous les logiciels que vous lancez

de la tour, Debian qui organise soigneusement l'ensemble afin que tout puisse

fonctionner correctement.

1. PREREQUIS

Avant d'arriver à l'installation et la configuration de

notre solution ; il est contraint de remplir les conditions

ci-après :

Ø Avoir une machine virtuelle ayant des capacités

ci-après

- D'au moins un disque dur de 60G,

- Une mémoire RAM de capacité plus ou moins

1G

- Un processeur de 1GHz

Ø Avoir installé le service Bind9

2. INSTALLATION DU SERVEUR

Figure1 : installation en mode

graphique

Lors de l'installation du serveur nous avons choisi le mode

graphique.

3. CONFIGURATION DU SERVICE

BIND9(DNS)

DNS est une partie importante de la gestion, de la

configuration et de l'infrastructure de serveur à maintenir un moyen

simple de rechercher les interfaces réseau et les adresses IP par leurs

noms en configurant un système de noms de domaines(DNS)

approprié.

L'utilisation de nom de domaine complet, au lieu d'adresses IP

pour spécifier les adresses réseau facilite la configuration des

services, des applications augmente la configuration.

Configurer votre propre DNS pour votre réseau

privé est un excellent moyen d'améliorer la gestion du

réseau.

Un serveur DNS est un annuaire pour ordinateur lorsque vous

voulez accéder à un ordinateur dans le réseau, votre

ordinateur va interroger le serveur DNS pour récupérer l'adresse

de l'ordinateur que vous voulez joindre. Une fois, que votre ordinateur aura

récupéré l'adresse du destinataire, il pourra le joindre

directement avec son adresse IP. Le serveur DNS va permettre de faire la

relation entre nom d'ordinateur et l'adresse IP.

La configuration du serveur DNS sous Debian met en oeuvre les

étapes ci-après :

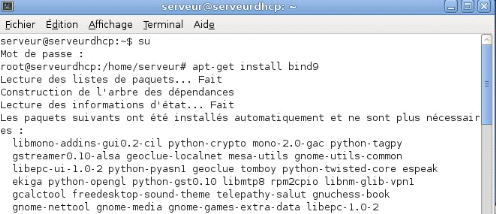

Figure2 : se connecteren tant que super

utilisateur

Pour installer le serveur DNS, en première étape

on ouvre le terminal, on se connecte en tant qu'administrateur à l'aide

de la commande « SU » ainsi fait

entrée le mot de passe de l'administrateur. L'installation du serveur se

fait par le nom du paquet appelé « bind9 », il

suffit de taper une ligne des commandes « apt-get Install

bind9 ».

Après l'installation du service, il est

nécessaire de taper « OUI » (o)

pour que l'espace disque soit utilisé après cette

opération.

Après avoir accepté oui, nous avons listé

tous les fichiers du répertoire /etc/ à l'aide de la commande

«ls»

Figure3 : résultat de la création du

bureau

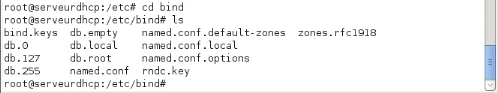

En suit, nous sommesentrées dans le fichier bind en

tapant la commande « cd bind », après nous avons

listé les fichiers à l'aide de la commande

« ls ».

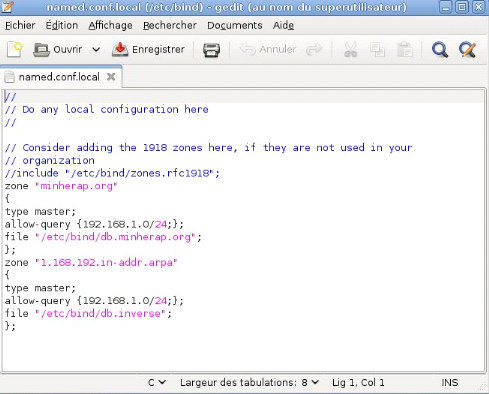

Figure4 : pour éditer le fichier

local

Après avoir listé tous les fichiers du

répertoire bind, nous avons édité un fichier

« named.conf.local » et ce fichier sera modifié

à l'aide de la commande

« gedit named.conf.local».

Figure5 : résultat du fichier

local

Voici le fichier dont nous avons modifié, dans ce

fichier nous avons modifié la zone directe qui permet de convertir

l'adresse IP en un nom de domaine, ainsi que la zone inverse, permet de

convertir le nom de domaine en une adresse IP, après avoir

modifié il est nécessaire d'enregistrer le fichier.

Lorsqu'on enregistre la modification, l'administrateur doit

tout particulièrement à ne pas faire la faute de syntaxe car les

erreurs mineures en apparence empêcheront le démarrage du service

named.

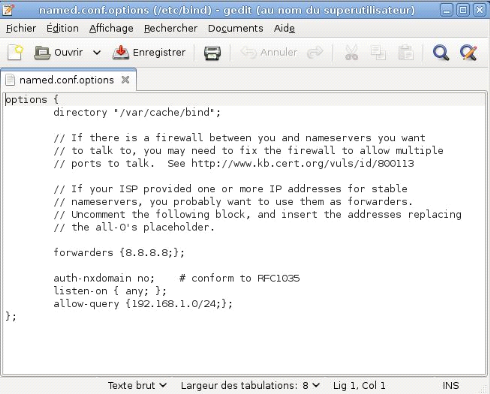

Figure6 : résultat du fichier

named.conf.options

Dans ce fichier nous allons définir les options

globales de configuration du serveur et établir des valeurs par

défaut pour d'autres déclarations. Pour modifier ce fichier on

tape la commande Toujours dans ce fichier, commenter l'option forwarders,

il est configuré avec une adresse IP statique. « gedit

named.conf.options », positionner l'option sur l'interface

réseau interne.

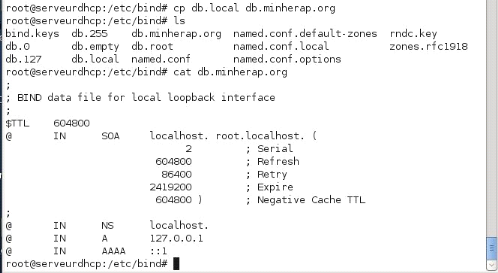

Figure7 : résultat de la création du

fichier db.minherap.org

Nous avons créé un fichier

appelé « db.minherap.org »

à l'aide de la commande « cat

named.conf.local »

Après avoir créé ce fichier, nous avons

listé le fichier du répertoire et on affiche le fichier

« db.local » à l'aide de la

commande « cat db.local » en suite on a

copié le fichier db.sncc.cd dans le répertoire à l'aide de

la commande « cp db.local db.minherap.org». Une

fois crée nous allons copier le fichier db. sncc.cd, nous avons

vérifié si le fichier db.sncc.cd existe dans le répertoire

en tapant la commande « ls » et on doit

afficher tous les fichiers du répertoire, et en suit nous allons

afficher le contenu du fichier db.sncc.cd à l'aide de la commande

« cat db.sncc.cd ».

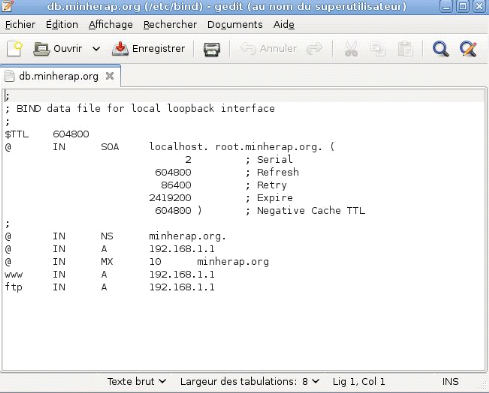

Figure8: résultat du fichier gedit

db.minherap.org

Après avoir affiché le fichier, nous avons

édité le fichier pour attribuer les adresses de l'interface

loopback à l'aide de la commande « gedit

db.minherap.org ».

Après avoir édité tous les fichiers, nous

allons taper la commande « named-checkconf

-z » pour afficher tous les loaded serial éditer lors

de la modification des fichiers.

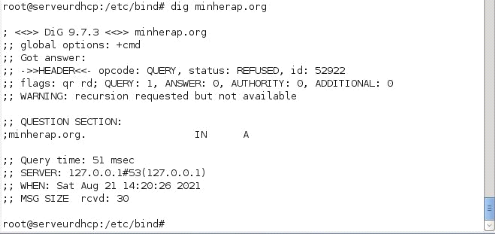

Figure9 : résultat du test dig

minherap.org

Après avoir redémarré le service, nous

avons testé à l'aide de la commande « dig

minherap.org » si la configuration a été bien

fait.

4. SERVEUR DHCP

Un serveur DHCP (ou service DHCP) est un serveur (ou service)

qui délivre des adresses IP aux équipements qui se connectent sur

le réseau. En effet, la plupart du temps, les cartes réseaux de

ces équipements sont en attente d'une adresse IP leur permettant de

communiquer sur le réseau. En même temps qu'il envoie l'adresse,

le service DHCP envoie quelques informations complémentaires concernant

le réseau sur lequel est branché l'hôte qui reçoit

cette adresse

Les cartes réseaux des ordinateurs (ou plus

généralement de tous les équipements qui sont

branchés sur un réseau : ordinateur, Object connectés,

etc...) doivent être paramétrées pour recevoir

automatiquement des adresses lorsque l'ordinateur démarre ou que l'on se

connecte au réseau. L'adresse IP doit être unique sur un

réseau donc le serveur DHCP (ou service DHCP) va gérer les

adresses et n'attribuer que des adresses non utilisées à tout

nouvel hôte qui en fait la demande.

a. Avantages de ce système

Avec ce système, les adresses sont tournantes, c'est

à dire qu'un réseau peut accueillir plus d'ordinateurs (pas tous

en même temps, bien évidemment) que si tous les ordinateurs

avaient une adresse fixe.

On dit que les adresses distribuées par ce service sont

dynamiques, (par opposition aux adresses statiques, celles que l'on enregistre

directement sur l'ordinateur) c'est à dire qu'elles peuvent changer

d'une fois à l'autre.

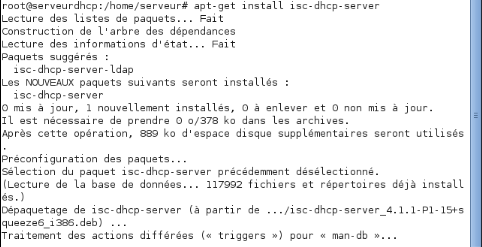

5. INSTALLATION DU SERVEUR DHCP

Figure10 : installation du serveur

DHCP

Pour l'installtion du serveur DHCP, nous avons le paquet qui

s'intitule isc-dhcp-server qui sera installé à

l'aide de la commande apt-get install isc-dhcp-server.

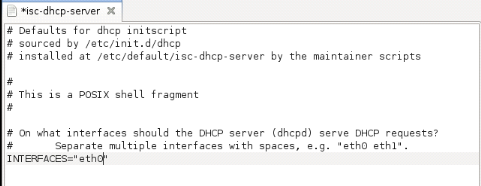

Figure11 : pour éditer le fichier

isc-dhcp-server

Après avoir installé le serveur dhcp, il est

nécessaire d'éditer le isc-dhcp-server, et pour

éditer ce fichier vous y entré dans etc en

faisant cd/etc ainsi entre dans le default dans lequel nous

allons trouver le fichier isc-dhcp-server, puis on fait la

commande gedit isc-dhcp-server pour la modification du premier

fichier.

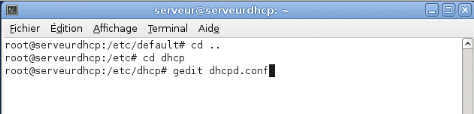

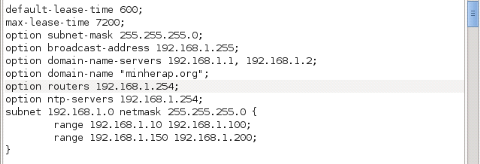

Figure12 : résultat du fichier

isc-dhcp-sever

Après avoir affiché le fichier,Nous

n'utiliserons pas d'IPv6, la ligne peut donc

être commentée. En revanche, pour l'interface en

IPv4, il vous faudra ajouter le nom de l'interface réseau