CHAPITRE 0. INTRODUCTION

0.1. GENERALITES

L'informatique est une discipline avec laquelle à

travers ce monde plusieurs personnes sont en train d'innover dans plusieurs

domaines. En effet, ces derniers font appel à l'informatique afin de

travailler avec aisance, diminuer les difficultés et les

problèmes encourus, améliorer le travail et/ou la production,...

ainsi pour automatiser les taches de l'association, cette aisance au travail et

l'automatisation des services se font grâce à l'outil informatique

y compris les logiciels ainsi que le service réseau en particulier et

l'internet en général.

Dans cette vision, nous inscrivons notre présent

travail pour n'aborder que le problème lié à la conception

d'une application de gestion en ligne des marchandises d'une association afin

de résoudre certaines difficultés y afférentes que

rencontre l'association AVEBKA dans sa gestion de colis.

0.2.ETAT DE LA QUESTION

L'état de la question est la critique des thèses

antérieures sur un thème similaire de la recherche pour poser une

problématique nouvelle, et donc pour dégager un objet

d'étude originale.1.

L'humanité tout entière étant

basée sur la modernisation, et cela par outil informatique qui est

devenu un outil par excellence dans Presque tous les domaines de la vie, les

chercheurs s'en intéressent aujourd'hui pour en savoir plus, et en

être informer clairement. Et c'est dans ce sens que la question relevant

de la gestion des marchandises en ligne nous a plus préoccupés.

Logiquement, nous ne sommes pas ni, le premier ni, le dernier qui aura

planché sur la question conformément, d'une manière ou

d'une autre à la gestion des marchandises en ligne, et peu importe, mais

biens d'autres chercheurs, et ce sont eux donc ici qui nous serviront de guide,

du moins dans ce premier point de notre objet d'étude. Le monde

scientifique n'étant pas donc à épuiser, encore moins

à inventer, les précurseurs dans les domaines ici sous examen, en

l'occurrence KAPYA DINANGA Annie, KAKULE JEAN MARIE Vianney sont ceux sur qui

le point subséquent est concerné :

1. KAPYA DINANGA Annie, dans son travail de fin de cycle

intitulé « conception et réalisation d'une plate-forme

gérant les réservations en ligne de billets, cas de l'agence

CAA/Kalemie »2 . Dans sa recherche scientifique, Madame KAPYA

DINANGA Annie est arrivée aux résultats du types proposition, et

a suggéré à l'agence dans un temps réduit les

états de sorties qui suivent :

1. La liste de client ;

2. La liste de billets vendus;

3. La fiche de réservation.

1 HERI MIRINDI Eric, Evaluation de l'impact de

l'accord cadre d'ADDIS ABEBA dans la Région des grands lacs. Cas de la

province du Nord Kivu. Mémoire de l'université de Goma, FSSAP,

département de SPA 2013-2014

2 KAPYA DINANGA Annie, « conception et réalisation

d'une plateforme gérant les réservations en ligne de billet, cas

de l'agence CAA »TFC inédit, UPEL/ Kalemie 2013-2014.

3KAKULE JEAN MARI Vianney, « La mise en place

d'une application informatisée de la gestion de stocks dans une

entreprise commerciale, cas de KAWASANA »TFC inédit Goma ISIG

2013-2014.

2. Quant à KAKULE JEAN MARIE Vianney, Celui-ci dans son

travail de fin de cycle intitulé: « La mise en place d'une

application informatisée de la gestion de stocks dans une entreprise

commerciale, cas de KAWASANA »3a réussi a proposé

à cette entreprise dans un laps de temps les états des sortie

ci-après :

1. La liste des produits par nature de produit ;

2. Le bon de commande ;

3. Le bon d'entrée en stock ;

4. La fiche de stock et

5. La facture.

Ce tour d'horizon relatif à l'état de question

ci haut, portant effectivement sur des prédécesseurs nous a ou

nous permettra de nous distinguer dans la problématique. C'est vrai que

nous ne nous poserons pas les mêmes questions dans le point suivant, et

comme conséquence, les réponses aux accents provisoires ne seront

ou ne pourront être les mêmes.

0.3. PROBLEMATIQUE

L'homme étant limité dans ses capacités,

le gestionnaire se trouve à certain point bloqué ou

n'étant pas plus efficace dans ce domaine surtout quand celle-ci est

manuel. En effet, les difficultés que présente cette gestion

manuelle peuvent se résumer aux points suivant : la lenteur dans la

fourniture des informations, les erreurs qui peuvent se glisser à cause

de nombre très élevé et de la complexité des

opérations et d'autres inhérente à la nature humaine.

Ceci étant, l'homme s'épuise de manière

très considérable et les décisions prises par les

gestionnaires contient aussi des imperfections et sont très

limitées, et de fois viennent en retard ou du tout à cause de

l'indisponible des informations au moment opportun.

Nous ne serons pas entreprendre notre travail sans pour autant

définir la problématique ; comme des questions principales autour

desquelles le travail tournera. Elle peut être posée d'une

manière affirmative ou interrogative cependant, elle est toujours

établie avant de procéder à La recherche.

La problématique de ce travail demeure dans la

manipulation manuelle des opérations exécuter par l'association

AVEBKA ; elles sont attachées aux problèmes tels que : la perte

de bordereaux, et des marchandises, difficultés d'établir des

rapports, le contrôle de gestion des marchandises ne pas assurer, manque

de système informatique.

Egalement une association comme AVEBKA/Kalemie ne peut pas

Actuellement continuer d'établir les bordereaux dans le cahier

ministre.

D'où il s'avère indispensable de formuler notre

problématique en dissemblance questions suivantes permettant de

résoudre ces problèmes :

La création d'une plate-forme de gestion en ligne au sein

de l'AVEBKA pourrait-être une solution aux problèmes qu'elle fait

face pour la gestion des marchandises ?

La création d'une application de gestion en ligne

permettrait aux vendeurs lors de la perte des marchandises et des bordeaux de

recevoir ce qui revient de son droit ?

0.4.HYPOTHESE

Les postulats seront certifiés affirmées

à la fin de notre étude, étant donné que c'est une

idée provisoire et tentative de réponse ou d'explications des

faits, formules au préliminaire de notre recherche.

Selon PINTO.R, l'hypothèse est une proposition des

objections aux questions que l'on se pose à propos de l'objet de la

recherche formulée en des termes tels que l`observateur et analyste

puissent fournir une réponse justifie de manière

provisoire.4

On dénonce des réponses à la

problématique en vertu de connaissance théorique ou empirique

dont on dispose des questions. La recherche consistera à confirmer ou

infirmer et à accepter ou rejeter ces réponses anticipées.

Elle est toujours une variable de la problématique.

Raison pour laquelle, nous allons dans le cadre de notre

réel travail, mettre en oeuvre une application en ligne qui va

administrer efficacement les marchandises de l'association.

En effet, la nécessite d'automatiser la gestion en

ligne s'impose dans la mesure où le nombre offerte deviennent

très immense et consistant ;

La création d'une plate-forme de gestion en ligne

serrait une solution palliative aux problèmes que cette dernière

fait face. Au vu que l'outil informatique ou désavantages non

insignifiant et que la gestion en ligne automatisée est

nécessaire là où il y a le nombre élevé des

marchandises et des bordereaux perdues.

La création de cette application en ligne permettra aux

vendeurs de résoudre les problèmes qu'ils faisaient toujours face

lors de la perte des marchandises et bordereaux perdues.

0.5. METHODE ET TECHNIQUE

L'ensemble de méthodes et technique constitue ce que

nous appelons «la méthodologie »,qui est une procédure

a une recherche scientifique que le chercheur utilise dans son investigation,

le rédacteur d'un travail scientifique est obligé de montrer les

méthodes et techniques utilisées.

0.5.1. Méthodes

La méthodologie est l'ensemble des opérations

intellectuelles par lesquelles une discipline-en tant que corps de

principes-cherche à atteindre les vérités qu'elle poursuit

les démontre, les vérifie. Ainsi,

4 PINTO. R; sociology General, Ed africa.1982.p12.

chaque discipline scientifique à sa

méthodologie, c'est-à dire qu'elle dispose sa procédure

à elle, indépendamment de l'entreprise du

chercheur.5

Dans notre cas, nous avons visé les méthodes et

techniques ci-après pour atteindre le but poursuivi : 0.5.1.1.

Méthode historique

Cette méthode nous a permis de faire une étude

chronologique, c'est-à-dire les informations, sur les substances qui

soutiennent dans le temps précis .Apprendre comment ils effectuent leurs

gestion en ligne des marchandises et de prendre quelque historique de

l'association.

0.5.1.2. Méthode comparative

Ce procédé nous a aidés de faire une

comparaison entre la gestion manuelle et la gestion automatisée d'une

association qu'utilise l'expéditeur.

0.5.1.3. Méthode analytique

Elle nous a aidés de faire les analyses du document qu'il

utilise l'expéditeur.

0.5.1.4. Méthode MERISE

Merise comme méthode de conception de

développement et de réalisation des projets

informatique.6Elle nous a permis de concevoir un système

d'information, de passer les donnes et les traitements à effectuer en

plusieurs forme conceptuel et logique de donnée et parvenir ainsi

à concevoir une base de données permettant la gestion en ligne de

cette association.

0.5.2. TECHNIQUE

Nous avions eu à secourir aux divergences techniques

ci-après : 0.5.2.1. Technique documentaire

C'est une technique qui nous a permis aussi à consulter

une théorie sur notre sujet par la lecture, de l'archive de l'AVEBKA,

des dictionnaires et des bibliothèques qui cadrent avec notre

travail.

0.5.2.2. Technique interview

Avec cette technique nous avions essayé de

s'échanger avec le coordinateur de cette dite association qui est le

responsable de l'AVEBKA et l'envoyeur à son tour qui s'occupe de la

gestion des marchandises, on les interviewait dans le but d'acquérir les

informations importante qui nous soutiendrons dans notre travail.

0.5.2.3. Technique d'observation

5 FUNDI MWILI, Cours de MRS inédit en G2 IG

2016-2017)

6 Cours de MAI de G2 IG, 2016-2017, Ir Josaphat

BYAMUNGU.

7 IDEM

C'est une opération au cours de laquelle le chercheur

entre personnellement et directement en contact avec la réalité

qu'il étudie. Elle permet à ces derniers de moissonner

lui-même les renseignements dont il a besoin à partir du

réel de la population concernée.7

Vis à vis de notre travail, la technique d'observation

nous a permis aussi d'observer et analyser les problèmes qu'utilise dans

leur gestion des marchandises.

0.6.CHOIX ET INTERET DU SUJET

Il s'observe au sein de l'AVEBKA une

irrégularité très prononcée concernant les clients

d'AVEBKA qui arrivent de perdre les marchandises et bordereaux. Comme à

Kalemie le tribunal de commerce ne suit pas réellement tout son chemin ;

pour cette étude nous comptons mettre en place une application qui va

résoudre ce problème.

Notre choix pour s'est donc porté à ce sujet

pour promouvoir toutes les possibilités à faciliter une recherche

d'information non pénible dans différents registres de

l'Association et ainsi donner aux clients toutes les chances possibles à

ces recherches.

0.6.1. Intérêt personnel

Rénover le processus de gestion en ligne et le souci

d'informatiser un système manuel en apportant mon savoir-faire pour

soulager les taches liée à la gestion de la marchandise en ligne

de l'association, une évidence que nous avons développé

dans les lignes qui suivent.

0.6.2. Intérêt scientifique

Actuellement la transformation de la technologie nous oblige

à intégrer l'informatique dans le métier en manipulant

plus l'ordinateur, raison pour laquelle nous devons savoir les principes et

techniques de travail, des doctrines scientifiques élaborées par

des différents auteurs spécialisent dans cette substance.

0.6.3. Intérêt académique

En ce qui concerne le gain académique, ce travail

réplique à une exigence académique a la fin des

études universitaires de premier cycle, tout étudiant doit

rédiger un travail de fin de cycle. Ce travail apporte un essai de

synthèse de nos connaissances acquises durant notre formation en

conception et réseaux en exerçant une pratique de recherche

scientifique.

0.7. DELIMITATION DU SUJET

Pour que le travail scientifique ne soit pas vague, la

déontologie scientifique, nous oblige à délimiter notre

travail dans le temps et dans l'espace, pour cela nous allons restreindre notre

sujet d'étude pour éviter de l'immerger dans un champ très

vaste.

C'est pourquoi en informatique, l'analyse tient à

réaliser un système d'information tout entendant compte de

NT(Nouvelle technologies) à appliquer par rapport à un langage

que le concepteur juge bon, nous signalons que notre étude est

menée en générale sur la gestion en ligne de marchandises

dans une association.

0.8. DIFFICULTE RENCONTREE

La rédaction du présent travail et la

récoltes des données ont été pour nous des

obstacles. En effet, comme c'est inévitable que nous soyons

heurtés d'un certain nombre des difficultés au cours de notre

recherche, car dit-on qu'il n'y a pas de rose sans épine et le bon fruit

s'obtient toujours après une certaine endurance, ainsi pour parvenir au

succès de notre recherche, nous avons recourir à la

réalité du milieu, à nos relations personnelle et nous

avons utilisé la sagesse pour surmonter les obstacles afin d'atteindre

notre objectif. Les quelques difficultés auxquelles nous étions

conforter lors de notre parcours étaient de divers natures entre

autres:

? La livraison des documents d'information ;

? L'accès au diffèrent document utilisé par

le transporteur bénéficière ;

? Académiquement, au moment où nous faisons nos

recherches scientifiques, nous poursuivons les examens au même temps.

0.9. DEFINITION DES QUELQUES CONCEPTS

Association : C'est l'union établie

entre plusieurs personnes dans un but, dans un intérêt commun ;

8

Transporteur : c'est une personne physique,

dont le transport est le métier, ou moral et qui sert à

transporter des marchandises, des matériaux,...; 9

Marchandise : ce qui se vend soit en gros,

soit en détail dans la boutique, magasins, foires marches, etc. 10

Application: c'est un programme informatique

utilisant des fonctionnalités d'une certaine plate-forme comme un

système d'exploitation ;11

Bordereaux : c'est un relevé

détaillé des divers articles dont se compose une somme à

payer ou à recevoir ; 12

Colis : tout objet remis à une entreprise

de transport.

Système : est un ensemble

d'élément matériels ou immatériels (hommes,

machines, méthodes) en interaction transformant par un processus

certains éléments appelles les entrées en d'autre

élément appelle le sorties.13

8 Larousse le petit Robert, Edition 2009, page 34

9 36 dictionnaires et recueil de correspondance

dictionnaire

10 Larousse le petit Robert, Edition 2009, page 68

11 Cours de l'informatique général, G1

IG, 2015-2016, Ir Joseph Mutumbi.

12 36 dictionnaires et recueil de correspondance

dictionnaire

13 Ass.JOSAPHAT BYAMUNGU, méthode d'analyse

informatique I, cours inédit UPEL/KLM 2016-2017

L'information : est l'atome du système

d'information et du futur système informatique. L'information est un

« renseignement »ou une « connaissance

»élémentaire désignée à l'aide d'un mot

ou d'un groupe de mots prenant des valeurs.

Un système informatique14 :

est un ensemble organisé ressource qui permet de collecter,

regrouper, classifier, traiter et diffuser de l'information dans

un environnement donné.

Nous voyons que là les systèmes d'information

préexistent à l'informatique et que leur réalité

est étroitement liée à celle du système qu'ils

présentent.

Le SI est véhicule de la communication dans

l'entreprise. Cette communication possède un langage dont les mots sont

les données.

La gestion15 : c'est l'action

d'assurer recueillir, traiter, stocker et diffuser une information

c'est-à-dire avoir une décision sur quelque chose.

Elle est aussi un processus qui consiste en activité de

planification, d'organisation, d'impulsion et de contrôle en vue

d'attendre les objectifs.

Relation type16 est la

représentation d'une association entre plusieurs objets ; son existence

est conditionné par celle des objets qui la compose c'est-à-dire

un lien entre plusieurs entités. Une propriété

17 : une propriété est un attribut d'une entité

ou d'une relation ; elle peut être élémentaire,

calculée ou concaténée conforme aux choix de gestion de

l'entreprise. Identifiant : est une propriété

qui identifie un objet d'une manière unique, par formalisme on le

symbolise par un signe # (dièse) ou par un p (trait souligner).

0.10. PRESENTATION SOMMAIRE DU TRAVAIL

Hormis l'introduction et la conclusion, notre travail est

subdivisé de la manière suivante :

Le premier chapitre parle de : L'ETUDE DE L'EXISTANT

de l'association AVEBKA, qui consiste à faire une analyse des

problèmes que fait face à la gestion des marchandises et

expliquer tous les documents qu'utilise cette dernière.

Le second chapitre intitulé : LES RESEAUX

INFORMATQUES, nous définissons quelque concept juges

nécessaire sur l'internet, Word Wide Web, les types de réseau,

l'architecture client/server.

Le troisième chapitre parle sur : LA

MODELISATION ET CONCEPTION DU NOUVEAU SYSTEME D'INFORMATION, nous

élaborons les squelettes de notre système par les

différentes étapes de MERISE.

Cette partie concerne la conception d'un système qui sera

mise en application de notre travail. Finalement dans le dernier chapitre qu'on

a nomméé : PRESENTATION DE L'APPLICATION ET

INTERPRETATION DE RESULTATS,

14 IDEM

15 Ass.FUNDI MWILU Antoine, Gestion de ressources

humaines, cours Inédit G3 informatique de Gestion UPEL/KLM, 2018-2019

16 Master NDABOREHE REVERIEN, Base des

donnée, cours Inédit G2 informatique de gestion/UPEL -KLM

2017-2018.

17 IDEM

Cette partie consistera à réaliser une

application ou un programme, dans un langage spécifique. Et qui aidera

l'association à gérer les marchandises en ligne d'une

manière automatique toutes les opérations de transfert des

marchandises d'une ville à une autre.

CHAPITRE PREMIER ETUDE DE L'EXITANT

1.1.HISTORIQUE

L'association AVEBKA, c'est une association des vendeurs

exerçant entre Bukavu au Sud-Kivu et Kalemie au Tanganyika et, comme

siège à Kalemie avec les associes ci-après :

AMANI Tchisenya,NTAKOBAJIRA LULANDO,KULIMUSHI

INNOCENT,TCHIKOMBE JEAN MARI,NSIMIRE TALIBIRWA,LONGOLA OKITAKOY, LWATAMBA

ZAHINDA,OMARIE NGOY,RAMAZANI MUTOKAMBALI,VUMILIYA SIFA,KAKUDJI FELICIEN,LEONARD

BALIBUNO,MUGISHO LUSAKA,FURAHA BINJA,BATACHOKA BURUME.

Leurs soucis étaient d'assurer le transport des

marchandises Bukavu vers Kalemie des vendeurs.

A Kalemie ladite association est situé dans la commune

de Kalemie au quartier kataki I, sur l'avenue de la source ou la route qui

mené vers Lubumbashi, dans la province du Tanganyika, territoire de

Kalemie, en diagonale du marché Katanga Kivu/voir la maison escale.

1.2. OBJECTIF

Vu aux difficultés qui avait les vendeurs de Kalemie

sur le point d'assurer le transport pour leurs marchandise et

d'empêché toute sortes de tracasseries tels que : les impôts

excessif, taxe,...

Comme Uvira, Kalemie, Mpweto, Manono, Moba, et Bukavu,

l'AVEBKA a eu un objectif de mettre fin et d'assurer le transport et

d'enclavement des vendeurs de Katanga en assurant l'arrive des leurs

marchandise au bon moment dans une meilleur condition sur la voie lacustre et

terrestre ;

Les objectifs spécifiques sont :

? D'assurer la gestion de marchandise des commerçants

d'une manière automatique

? D'enregistrer le commerçant et son colis,

c'est-à-dire le commerçant donne les informations et ceux des

marchandises auprès d'un transporteur expéditeur qui se trouve

à Bukavu ;

? D'assurer la communication et la transaction des bordereaux

entre les deux transporteurs.

1.3.CRITIQUE DU SYSTEME EXISTANT

L'objectif de l'étude de l'existant est

d'établir un diagnostic franc sur le bon fonctionnement ou sur le

disfonctionnement du système actuel.

Actuellement la gestion des marchandises se fait par la voie

téléphonique, soit directement par le convoyeur du bateaux, et

lors de la réception de marchandise et cette déclaration qui fait

manuellement et lorsque il y a perte des marchandises et de bordereau de client

qui crée toujours de problème au sein de cette association ;

Notre analyse a permis de mettre une certitude de certaines

défaillances sur le système d'information actuel qui concernent

essentiellement le processus de la gestion en ligne d'annulation :

Dans le processus de la gestion en ligne, l'utilisation d'un

support téléphonique et lacustre par le convoyeur du bateaux

comme moyen de communication entre les diffèrent acteurs entraine une

lourdeur dans la permutation des informations qui est

nécessaire pour une correcte coordination des données qui a lieu

lors de la signalisation d'annulation demandée par le transporteur

bénéficiaire.

Version 1 FONCTIONNEMENT DE L'AVEBKA/KLM

y' L'assemblé général :

c'est l'ensemble des membres effectifs qui est l'organe suprême de

L'AVEBKA/KLM chargée de statuer sur toutes les questions relatives aux

options fondamentales de l'association.

y' Le coordinateur : chargé de

coordonner les activités de l'AVEBKA et la collaboration entre les

gérants des bateaux, aussi gestionnaires des avoirs.

y' le président général

: il coordonne toute l'activité de l'association et sur le plan

administrative que financier.

y' Le vice-président: coordonne et

contrôle l'ensemble des activités administratives de l'association

sur les deux provinces en cas d'absence ou empêchement du

président.

y' Le secrétaire de l'association :

est chargé de Réceptionner la correspondance, les courriers, les

rapports, les doléances des membres et procès- verbaux des

réunions de l'association, garder les archives de l'AVEBKA après

avoir traité par le comité directeur.

y' Le trésorier : Il est le

responsable de la tenue des livres des comptes, les sorties des fonds doivent

être décides par la majorité des membres du comité

directeur.

y' Les conseillés : ont pour but

d'encadre et guider par leur conseil et propositions du comité directeur

dans l'exercice de ses fonctions.

y' Transporteur : est charge de distribuer

les bordereaux et de recevoir les marchandises des commerçants.

1.4. DETAILLE DES DOCUMENTS UTILISENT

a) Cahier de registre

|

Expédition des colis pour......................

Le..../...../201...

Nom du commerçant : Post nom du

commerçant : Nombre de colis+poid :

Nature en emballage :

Signature de l'expéditeur signature du

transporteur

|

b) Bordereau de l'expédition

MV/

RCCM: CD/UVIRA/RCCM-14-035

ID NAT 5-93-N 38046 S BORDEREAU DE L'EXPEDITION

N°

B.P 230 UVIRA/RDC

Tel+243 9865432

UVIRA/SUD-KIVU/RDC DU / /201....

|

Nom de l'Expéditeur :

Nom du destinataire

:

Nom du transporteur : Nom du chauffeur : N° :

Véhicule

|

|

Nombre

de colis

c)

|

Nature

d'emballage eton

|

contenus

|

Prix unitaire

|

Prix total

|

observation

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Signature de l'expéditeur Signature du transporteur

Signature du destinateur

Pour l'expédition conforme Pour prise en charge Pour

décharge

|

c) Jeton

Numéro du jeton Le / /201

Nom de commerçant :

Post nom de commerçant:

:

Nombres de colis

Poids (kg) :

($)

Montant a payé En : Franc En Dollar

1.5.ORGANIGRAMME DE L'ASSOCIATION

PRESIDENT

CONSEIL

VICE PRESIDENT

SECRETAIRE

COORDINATEUR

TRANSPORTEUR

TRESORIE

MEMBRES/ COMMERÇANTS

FIG.1 : organigramme

1.6. SOLUTION PROPOSEE

L'objet de notre travail consiste à réaliser un

système informatique de gestion en ligne des marchandises dans

l'association.

Les objectifs étendus de notre système sont :

? Automatisation des dossiers d'une partie de rapport

d'activité annuelle et des registres d'activités quotidiennes

;

? Mettre à la disposition du secrétaire et le

transporteur bénéficiaire les outils qui leurs permettent

d'exécuter les taches jadis abandonnée ;

? Créer une boite e-mail permettant de se communiquer

rapidement et surement en aboutissant

à une meilleure interaction entre le transporteur

expéditive et transporteur bénéficiaire ;

? Mettre en place un cahier d'enregistre numérique

permettant de facilité la transaction et le suivie de marchandises et

des bordereaux en cas de perte, le partage des informations sans occasionner la

perte de temps.

MERISE est certainement la méthode de

spécification le plus rependu dans la communauté de

l'informatique ; de système d'information et plus

particulièrement dans le domaine de base de données.

CHAPITRE DEUXIEME MODELISATION ET CONCEPTION DU NOUVEAU

SYSTEME D'INFORMATION

2.1.INTRODUCTION

La modélisation Merise est une méthode

d'analyse, de conception et réalisation. En amont, elle se situait dans

le prolongement naturel d'un schéma directeur, souvent conduit suivant

la méthode RACINES, très présenté notamment dans le

secteur public. Les projets Merise étaient de projet de prendre ampleur

de refonte d'un existant complexe, dans un environnement grand

système.la méthode a aussi

connu des tentatives d'adaptation avec le SGBD relationnels, les

différentes interfaces hommes-machine(IHM),...Mais qui n'ont pas connu

le même

succès.la méthode est

essentiellement française. Elle a des équivalent à

l'étranger en ce qui concerne les modelés de donnée (avec

les différences, par exemple les cardinalités ne sont pas aussi

détailles dans les modèles Anglo-saxons),... en revanche, la

modélisation des traitements est beaucoup plus complexe que dans les

méthodes Anglos saxonne.

La méthode Merise est bien ajustée à

l'automatisation de taches séquentielles de gestion pure. En revanche,

elle est mal adaptée aux environnement distribues, ou des multiples

application externes a un domaine viennent interagir avec l'application

à

modeliser.de plus elle n'est pas en

mesure de modéliser les information à caractère

sémantique(document,...).La méthode Merise recommande d'analyser

séparément donnée et les traitements, à chaque

niveau on aura pris soin de vérifier la cohérence entre ceux deux

analyse avant la validation et le passage au niveau

suivant.la méthode Merise propose

une démarche articulée simultanément selon trois axe pour

hiérarchiser les tourment et les question au quelles il faut

répliqué lors de la conduite d'un projet :

? Cycle de vie : phases de conception, de réalisation,

de maintenance puis nouveau cycle de projet ;

? Cycle de décision : de grand choix (GO-NO-GO) :

étude préalable) la définition du projet (étude

détaillée) jusqu'à la petite décision analytique de

la réalisation et de la mise en oeuvre du système d'information.

Chaque étape est documentée et marquée par une prise de

décision.

? Cycle d'abstraction: niveau conceptuel, la

logique/organisationnel et physique/opérationnel (du plus abstrait au

plus concret) l'objectif du cycle d'abstraction est de prendre d'abord la

grande décision métier, pour les principales activités,

(conceptuel) sans rentrer dans le détail de questions d'ordre

organisationnel ou technique.

2.2. PRESENTATION DE MERISE

2.2.1 Bref aperçu sur MERISE

MERISE : Méthode d'étude et des

réalisations informatiques pour le système d'entreprise. Il est

une méthode de conception, de développement et des

réalisations des projets informatiques.

Le but de cette méthode est d'arriver à

concevoir un système d'information au style purement informatique. Elle

est basée sur la séparation des données et des traitements

à effectuer dans plusieurs modèles selon le niveau

d'abstraction.

Une représentation Merise permet de valider des choix

par rapport aux objectifs, de quantifier les solutions retenues, de mettre en

oeuvre les techniques d'optimisation et enfin de guider jusqu'à

l'implantation. 18

La méthode Merise ,en date du 1978 à 1979,et

fait suite à une consultation nationale lancée en 1977 par le

ministre de l'industrie de France dans le but de choisir des

sociétés de conseil en informatique afin de définir une

méthode de conception de système d'information. Les deux

principales sociétés ayant mis au point cette méthode sont

CTI (centre technique d'information) chargée de gérer le projet

et méthode de le CETE (Centre d'études techniques de

l'équipement) implante Aix-en- Provence.

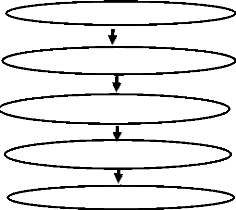

2.3. CYCLE D'ABSTRACTION DE CONCEPTION DE SYSTEME

D'INFORMATION

La conception du système d'information se fait par

étapes, afin d'aboutir à un système d'information

fonctionnel reproduisant une réalité

physique.il s'agit donc de valider une

à chacune étapes en captivant compte le résultat de la

phase précédente.

D'autre part, la donne étant séparée du

traitement, il faut vérifier la concordance entre donne et traitement

afin de vérifier que toutes les données nécessaire aux

traitements sont présentes et qu'il n'a pas de données

superflues.

Cette succession d'étape est appelée : cycle

d'abstraction pour la conception des systèmes d'information :

SYSTEME D'INFORMATION

SYSTEME D'INFORMATION

MODELE CONCEPTUELE

EXPRESSION DE BESOIN

MODELE LOGIQUE

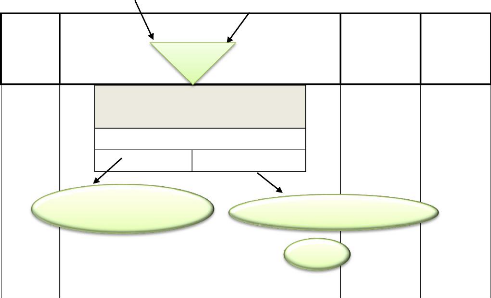

Fig.2 : cycle d'abstraction du système d'information.

L'expression des besoins est une étape consistant

à déterminer ce que l'on attend du système d'information

automatise, il faut pour cela :

Faire l'inventaire des éléments nécessaire

au système d'information ;

Délimiter le système en s'informant

auprès des futurs utilisateurs cela va permettre de créer le

MCC qui indique les flux d'informations à rendre en

compte.

18Ingénieur byamungu JOSAPHAT, cours de

méthode d'analyse informatique inédit, UPEL/Kalemie 2018)

L'étape suivante consiste à mettre au point le

MCD et le MLD suivi du MCT

décrivant les règles et les contraintes à prendre

en compte.

Le modèle organisationnelle consiste à

définir le MOT décrivant les contraintes dues

à l'environnement (organisationnel, spatial et temporel).

Le modèle logique imite un choix logiciel pour

d'information ;

Le modèle physique reflète un choix matériel

pour le système d'information. 2.4. LA SEPARATION DES

DONNEES ET DES TRAITEMENTS

2.4.1. LES DONNEES OU INFORMATIONS

L'information est l'émission ou la réception de

signaux oraux ou écrits, sonores, visuel ou multimédias dont le

but est de déclencher le processus alimentant l'échange, base

naturelle et indispensable de l'animation de l'organisation.

Les informations se recueillent à l'intérieur du

domaine a

etudier.la liste d'informations est

constituée de plusieurs manière :

- L'interview

- L'étude du document interne - L'étude du document

externe.

a) l'interview

Une phrase du recueil d'information, est un entretien avec les

différents acteurs de l'organisation. Cet entretien permet de

préciser le périmètre de l'applicatif futur, les

informations orales sont classée et ressemblée en partie

distinctes.

Ainsi, les informations concernant l'enregistrement des

données de l'organisation seront regroupées.

b) l'étude de documents internes

Les documents interne (facture, bon de livraison, ordre de

fabrication) recèlent des informations qui sont souvent omises lors des

entretiens. Ces oublis sont dus au caractère automatique et

reçurent de ces informations. Les personnes qui le manipulent au

quotidien oublient souvent de les citer tant elle leurs paraissent

évidents.

c) l'étude de documents externes

L'étude des documents externes (facture de fournisseur,

bon de livraison de fournisseur,...) tout comme l'étude des documents

internes permet de découvrir des informations oubliée lors des

interviews et de découvrir aussi quelque règles de gestion.

Pour ce recueil d'information, il est essentiel de respecter

certaines règles pour éviter des erreurs futures.

Avant d'ajouter une information, il est impératif de

s'assurer qu'elle n'est pas déjà présentée, par

exemple, un numéro client peut apparaitre sur un bon de livraison et sur

une facture. Ce n'est pas la peine du répertoire deux fois.

De même, une information peut être synonyme d'un

autre, par exemple sur le bon de livraison il apparaitre « code client

»et sur la facture « numéro client ».il est

impérative de ne garder qu'une seule de deux informations.

2.4.2. TRAITEMENT

Ils sont collectes comme les informations vont un processus

d'interview et d'étude des documents. Ils peuvent être deux sortes

:

? Manuel

? Automatiques

Ils sont déclenches par l'arrivée

d'évènement, la gestion de traitement sert à identifier

les fonctionnalités selon une approche qui va du général

au particulier et qui définir leur découpage et leur

enchainement.

Une approche par niveau

La conception d'un système d'information, il est

nécessaire de considérer quatre niveaux d'étude :

? Le niveau conceptuel ? Le niveau organisationnel ? Le niveau

logique ? Le niveau physique

a. Le niveau conceptuel

Le niveau conceptuel consiste à concevoir le

système d'information en faisant de toutes les contraintes technique ou

organisationnelles et cela tant au niveau des données que des

traitements

Le niveau conceptuel répond à la question Quoi

?(le quoi faire, avec quelles données ?). Le formalisme Merise

employé sera :

? Le Modèle Conceptuel des Données(MCD)

? Le Modèle Conceptuel des Traitement(MCT)

b. Le niveau organisationnel

Le niveau organisationnel a comme mission d'intégrer

dans l'analyse le critère lies à l'organisation

étudiée. Le niveau organisationnel fera préciser les

notions de temporalité, de chronologie des Operations, une unité

de lieu, définira le poste de travail, l'accès aux bases des

données,...

Les questions posées au niveau de traitement sont :

? Qui ?

? Où?

? Quand?

Le formalisme Merise employé sera :

· Le Modèle organisationnel des

Données(MOD)

· Le Modèle Organisationnel des traitements (MOT)

c. Le Niveau Logique

Le niveau logique est indépendant du matériel

informatique, des langages de programmation ou des gestions des

données.

Le formalisme Merise employé sera :

· Le Modèle Logique des Données(MLD)

· Le Modèle Logique des Traitement(MLT)

d. Le Niveau Physique

Le niveau physique permet de définir l'organisation

réelle (physique) des données, il apporte les solutions

techniques, par exemple sur les méthodes de stockage et accès

à l'information.

C'est la réponse à la question comment ? Le

formalisme Merise employé sera :

· Le Modèle Physique des Données(MPD)

· Le Modèle opérationnel et physique de

traitement(MOPT)

2.5.DICTIONNAIRE DES DONNEES

Pour concevoir une base de donnée, il faut d'abord

définir les donnée que l'on veut stocke dans cette

dernière.

Le dictionnaire des données est document ou on

récapitule toutes les données utiles à une application, il

se présente sous la forme d'un tableau19

Il s'agit de collecter l'ensemble des données(ou

attributs) manipulées par le système dans le tableau. Chaque

donnée sera :

y' Identifiée par un Nom ;

y' Définie par un type : calculé ou non

calculé;

y' Caractérisée par un domaine de définition

(la taille du nom) ;

y' Associée à une règle de gestion s'il

s'agit d'une donnée calculée.

|

Num

|

NOMS

|

SIGNIFICATION

|

TAILLE

|

|

1

|

Idcom

|

Identifiant du commerçant

|

N, 25

|

|

2

|

Nomcom

|

Le nom du commerçant

|

T, 26

|

|

3

|

Postnomcom

|

Post nom du commerçant

|

T, 25

|

|

4

|

Sexecom

|

Sexe du commerçant

|

T, 24

|

|

5

|

Adressecom

|

Adresse du commerçant

|

VAR, 50

|

|

6

|

Telephonecom

|

Téléphone du commerçant

|

VAR, 17

|

|

7

|

Fonctioncom

|

Fonction du commerçant

|

T, 24

|

|

8

|

Datedepotmarch

|

Date de dépôt de marchandises

|

D, 19

|

|

9

|

Marquemarch

|

Marque de marchandises

|

VAR, 25

|

|

10

|

Nombrecolis

|

Nombre de marchandise

|

N, 26

|

|

11

|

Natureemballage

|

Nature d'emballage de marchandises

|

T, 24

|

|

12

|

Contenu

|

Contenu de marchandise

|

T, 24

|

|

13

|

Montantapayer

|

Montant de marchandise

|

VAR, 26

|

|

14

|

Observation

|

Observation

|

T, 24

|

|

15

|

Nombateau

|

Nom de bateau

|

T, 24

|

|

16

|

Destinationbateau

|

Destination du bateau

|

T, 24

|

|

17

|

Convayeur

|

Le nom de Convayeur du bateau

|

T, 24

|

|

18

|

Idtrans

|

Identifiant du transporteur bénéficiaire

|

T, 30

|

|

19

|

Nomtrans

|

Nom du transporteur bénéficiaire

|

T, 30

|

|

20

|

Postnomtrans

|

Post nom du transporteur bénéficiaire

|

T, 30

|

|

21

|

Prenomtrans

|

Prénom du transporteur bénéficiaire

|

T, 30

|

19 Ass.Josaphat (2018-2019) note du cours de

MERISE2:methode Merise, G3-IG, UPEL/Kalemie. Inédit.

|

24

|

Sexetrans

|

Sexe du transporteur bénéficiaire

|

T, 9

|

|

25

|

Adressetrans

|

Adresse domicile du transporteur bénéficiaire

|

VAR, 40

|

|

26

|

Telephonetrans

|

Numéro Téléphone du transporteur

bénéficiaire

|

VAR, 18

|

|

27

|

Fonctiontrans

|

Fonction du transporteur bénéficiaire

|

T, 27

|

|

28

|

Emailtrans

|

L'adresse mail du transporteur bénéficiaire

|

VAR, 24

|

|

29

|

Passwordtrans

|

Le mot de passe du transporteur bénéficiaire

|

VAR, 25

|

|

30

|

Nompers

|

Nom du personnel

|

T, 35

|

|

31

|

Postnompers

|

Post nom du personnel

|

T, 25

|

|

32

|

Prenompers

|

Prénom du personnel

|

T, 23

|

|

33

|

Sexepers

|

Sexe du personnel

|

T, 9

|

|

34

|

Adressepers

|

L'adresse domicile du personnel

|

VAR, 24

|

|

35

|

Telephonepers

|

Numéro de téléphone du personnel

|

VAR, 18

|

|

36

|

Fonctionpers

|

Fonction du personnel

|

T, 24

|

|

37

|

Emailpers

|

L'adresse mail du personnel

|

VAR, 35

|

|

38

|

Passwords

|

Le mot de passe du personnel

|

VAR, 24

|

Tableau1 : Dictionnaire des données

2.6. MODELE CONCEPTUEL DE DONNEE

Le modèle conceptuel de donnée a pour but de

décrier de façon formelle les données qui seront

utilisée par le système d'information il s'agit donc d'une

représentation de données facilement compréhensible,

permettant de décrier le système d'information à l'aide

d'entité association, nous allons définir les concepts utilises

avant de représenter notre MCD :

a) Entité

Est un ensemble d'objet ou d'individus de même nature

pourvus d'une existence propre et dont la définition est conforme aux

choix de gestion de l'organisation. Elle est généralement

désignée par un nom commun représentatif des individus ou

objets portes par celle-ci.

|

NUM

|

ENTITES

|

DESCRIPTION

|

PROPRITES

|

|

1

|

COMMERCANT

|

Le commerçant, il sera

réceptionner et être

enregistrer avec ceux

marchandises

|

Idcom

Nomcom Postnomcom Sexecom Adressecom Telephonecom Fonctioncom

Datedepotmarch Marquemarch Nombrecolis Natureemballage Contenu Montantapayer

Observation Nombateau Destinationbateau Convoyeur

|

|

2

|

PERSONNEL

|

Cette entité nous montre comment un personnel

peut se

connecté. au

serveur

|

matriculepers Postnompers Prenompers Sexepers Adressepers

Telephonepers Fonctionpers Emailpers Passwordpers

|

|

3

|

TRANSPORTEUR BENEFICIARE

|

Cette entité indique

comment le transporteur bénéficiaire va

accède à la plate-forme

|

Idtrans Nomtrans Postnomtrans Prenomtrans Sexetrans Adressetrans

Telephonetrans Fonctiontrans Emailtrans Passwordtrans

|

Ttableau 2:des entites

Une entité est la présentation d'un

élément matériel ou immatériel ayant un rôle

dans le système que l'on désir d'écrire les classes

d'entités sont représentées par un rectangle. Le rectangle

est séparé en deux champs :

? Le champ du haut contient le nom de l'entité

? Le champ du bas contient la liste de la propriété

de la classe d'entité.

b) Propriétés

Une propriété est une description conforme au choix

de gestion de l'organisation, elle est utilisée pour décrire

l'entité et les associations.

c) L'identifiant

L'identifiant est une propriété particulière

d'un objet telle qu'il n'existe pas deux occurrences de cet objet pour

lesquelles cette propriété pourrait prendre une valeur.

d) Cardinalité

Permettant de caractériser le lieu qui existe entre une

entité et la relation est composée d'un couple comportant une

bonne minimale, intervalle dans laquelle la cardinalité d'une

entité prendre sa

valeur.la bonne maximale

(généralité 1 ou n), décrit le nombre maximum de

fois qu'une entité participer à une relation.

|

Num

|

CARDINALITES

|

EXPLICATION

|

ENTITES

|

|

1

|

1, n -1, n

|

Un seul commerçant peut être

réceptionné par un ou plusieurs transporteurs

|

COMMERCANT et

TRANSPORTEUR EXPEDITEUR

|

|

2

|

1,1- 1, n

|

Un commerçant peut être enregistré par un,

et un seul secrétaire

|

COMMERCANT et

PERSONNEL

|

|

3

|

1, n-1,1

|

Un personnel peut remet la liste par un seul transporteur

ben

|

PERSONNEL et

TRANSPORTEUR BEN

|

e) Relation ou Association

Une association de propriété est une

sémantique entre deux ou plusieurs entités. Une relation peut ou

ne pas avoir des informations.

|

Num

|

RELATION

|

DESCRIPTION

|

ENTITES

|

|

1

|

Enregistrer

|

Cette relation montre la façon dont on va

enregistrer

|

commerçant et personnel

|

|

2

|

Remettre

|

Cette relation montre que le personnel après avoir

établir le manifeste il remet dans le comté du transporteur

|

Transporteur et

Personnel

|

Tableau des relations : 4

f) Occurrence d'une association

Est une association individualisée constitue d'une et une

seule occurrence des entités participant à la relation.

g) Clé primaire

Une clé primaire est un attribut qui identifie de

façon unique chaque occurrence d'entité.

h) Clé étrangère

Une clé étrangère est un attribut d'une

entité qui est la clé primaire d'une autre entité et qui

permet de créer un lien entre deux entités.

Présentation du MCD:

1, n 1 n

matriculepers Nompers Postnompers Prenompers Sexepers Adressepers

telephonepers Fonctionpers Mailpers password

Remettre liste

Personnel

riculeper

1,1

1, n

1, n 1,1

Enregistrer

Matriculetransben Nomtransben Postnomtransben Prenomtransben

Sexetransben Adressetransben Telephonetransben Emailtransben

Passwordtransben

Transporteur ben

Commercant

|

Numcom Postnomcom Prenomcom Sexecom Adressecom Telephonecom

Datedepot Marquemarch Poidsmarch Nombrecolis Natureemb Contenu Montantpayer

Observation Nombateau Destination Convoyeur

|

Ce modèle va exprimer à travers une

représentation schématique (langage graphique), un accord des

personnes concernées sur les principes fonctionnels du traitement.

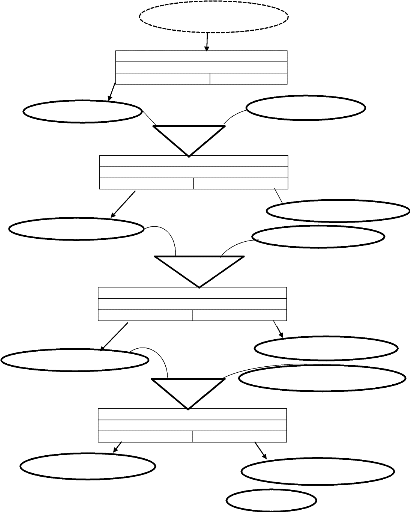

2.7.MODELE CONCEPTUEL DE TRAITEMENT (MCT)

Le modèle conceptuel des traitements nous conduit

à déterminer les processus, c'est-à- dire les

unités homogènes de préoccupation du traitement qu'on doit

appliquer sur la base de données. A ce niveau on doit répondre

à la question « Quoi ? », c'est-à -dire quel est le

traitement effectué?

Le modèle conceptuel des traitements présente la

succession d'Operations, chaque opération étant

déclenchée par un ou plusieurs évènements

liés par une condition de synchronisation. L'opération

exécute des traitements et produit un ou plusieurs résultats qui

peuvent éventuellement être conditionnés par des

règles.

20 Josaphat BYAMUNGU, Cours de Méthode

d'analyse informatique II, G3 Informatique de gestion/UPEL/Kalemie, 20182019

A travers le MCT, on cherche à répondre à

la question « Quoi Faire ? », en négligeant les questions

«qui ? », et le « comment ?».On espère ainsi obtenir

un modèle stable, invariant par rapport aux choix d'organisation et aux

choix des techniques. 20

Concepts de base a. Evènement :

Un évènement est un fait dont son apparition va

déclencher une réaction au sein de l'organisation ou au sein d'un

domaine. L'occurrence (la réalisation) de l'évènement

entraine le déroulement d'activités ou d'Operations.

b. Acteur :

On appelle Acteur, une personne physique ou un poste de

travail jouant un rôle précis dans l'organisation ou au domaine.

Cependant il peut être interne s'il appartient à l'organisation ou

domaine ;

Il est externe s'il n'appartient pas à l'organisation

ou au domaine.

c. Opération :

Toute action(ou ensemble d'actions déclenchée

pour réagir à un évènement ou a plusieurs

évènements s'appelle «

Opération» .une opération produit un ou

plusieurs résultats et est identifiée par un nom.

d. Résultat :

On appelle résultat ce qui est produit par

l'exécution d'une opération.

e. Processus :

Un processus est un enchainement d'opération relative

à un même domaine d'activité. Le processus constitue donc

un sous ensemble de l'organisation.

f. Synchronisation des évènements

:

La synchronisation ca exprimer sous forme d'une proposition

logique le fait que l'opération peut être déclenchée

ou non. Elle est exprimée par une expression booléenne (logique),

liant les évènements déclenchant l'opération.

Dans le langage graphique, elle est représentée

immédiatement au-dessus de l'opération qu'elle

précède par un pentagone ou un triangle orienté vers

l'opération.

? Recensement des acteurs

Dans le recensement des acteurs nous allons montrer les acteurs

internes et les externes qui feront les opérations dans le MCT.

|

num

|

Nom

|

Type

|

signification

|

|

1

|

Commerçant

|

Externe

|

Celui qui dépose les

marchandises au niveau du

bureau

|

|

2

|

Personnel

|

Interne

|

Il est charge de l'enregistrement des manifestes

|

Non

Oui

Présentation du MCT

Réception du Commercant

Toujours

Oui

Non

Depot merchandises

Commercant recu

A et B

Tester les poids

Toujours

Oui

Non

Marchandise non stockee

Stockage marchandises

Etablir le manifeste

C et D

Etablissement du manifeste

Arrive du commercant

toujours

Oui

Non

Programmer l'alignement de marchandises

E et F

Payement de marchandise

Alignement des marchandises

Payement non recu

toujours

Fin

Merchandises non envoyé

Merchandises envoyé

II.4. ANALYSE ORGANISATIONNELLE

II.4.1. Modèle organisationnel de traitement

(MOT)

Ce modèle permet de décrire d'une façon

globale et détaillée les choix effectués en matière

d'organisation et de fonctionnement de services, les modes d'automatisation

retenus, les postes de travail et les tâches associés. Il

précise les ressources humaines et matérielles mobilisées

avec leur organisation dans le temps et dans l'espace et exprime comment les

règles d'indemnisations sont employés dans l'organisation.

Les concepts utilisés dans le MOT

a) Une procédure : Elle est un

ensemble des tâches exécutées de manière

interruptible et en respectant les règles de trois unités dont le

même lieu de traitement, le même type de traitement et le

même période traitement.

b) Un poste de travail : C'est le centre

d'activités élémentaires et opérationnelles de

l'organisation comprenant tout ce qui est nécessaire (l'homme, machine,

espace, outillage) à l'exécution d'une tâche

automatisée ou manuelle.

c) Une procédure fonctionnelle :

C'est un ensemble d'actions élémentaires logiques et

structurées dont l'activation est provoquée par l'apparition d'un

ou plusieurs actes.

d) Une ressource : Est un moyen pour

réaliser quelques actions (l'homme, machine et programme)

e) Un responsable : Est une personne

physique ayant une responsabilité dans certaines actions.

PRESENTATION DU MOT

|

Durée

|

|

Phrases

|

|

Nature

|

|

Poste

|

20 min

1heures

1heure

Payement de marchandise

Stockage de marchandise

Commercant recu

Etablissement du manifeste

OUI

OUI

OUI

Réception du commerçant

Arrivee du commercant

Tester les poids

Toujours

Toujours

Toujours

CetD

AetB

NON

NON

NON

Alignement de marchandises

Marchanises non stockee

Non recu

Depot de marchandises

Etablir le manifeste

Payement non effectue

automatique

Manuel

Manuel

Réception

Secrétaire

secrétaire

30min

Marchandises envoyé

Programmer l'alignement de

tF

marchandise

OUI

Toujours

E et F

NON

Marchandises non envoyé

Fin

automatique Secrétaire

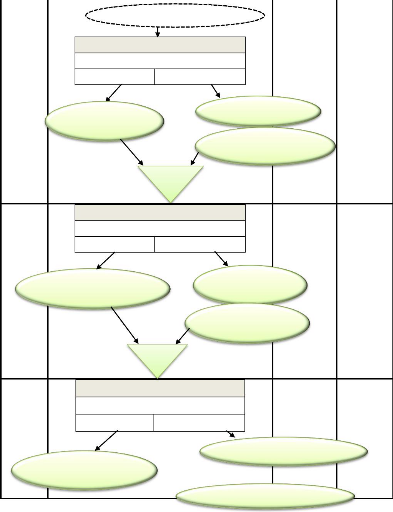

II.5. LE NIVEAU LOGIQUE

Ce modèle présente les visions informatiques de la

solution et décrit l'enchainement et le rapport de la structuration.

C'est une étape intermédiaire entre l'étape

organisationnelle et l'étape physique, ainsi elle est l'étape

purement informatique car elle pose problème de l'utilisation de la base

de données.

II.5.1 Le Modèle Logique de Données

Relationnelles (MLDR)

Le MLDR c'est la transcription du MCD. Cette transcription du MCD

en MLDR s'effectue selon certaines règles :

Règle1 : chaque entité est exprimée

sous forme d'une table dans une base de données(DB) ;

Règle2 : Chaque attribut d'une entité se

traduit en colonne de la table ;

Règle3 : Tout identifiant d'une entité

devient clé primaire de la table correspondante ;

Règle 4 : Une association binaire (1, n) en

cardinalité des deux côtés donnera naissance à une

nouvelle table dont la clé primaire est la concaténation des

clés primaires des tables correspondantes aux entités

associations.

II.5.1.1. Présentation du Modèle Logique

de Données Relationnelles

Deux façons de présentation du MLDR:

a) En extension

Ainsi, le modèle logique des données de notre

travail se présente en extension comme suit :

Commercant:(Numcom,postnomcom,prenomcom,sexecom,adressecom,telephonecom,datecom,mar

quemarch,poidmarch,nombrecolis,natureemb,contenu,montantpayer,observation,nombateau,destinati

on,convoyeur,#Matriculepersnnel)

Personnel:(matriculepers,nompers,postnompers,prenompersc,sexepers,adressepers,telephonepers,M

ailpers,passwordpers)

Transporteurben:(matriculeben,nomsec,postnomben,prenomben,sexeben,adresseben,telephoneben,fo

nctionpers,Mailben,passwordben)

a) En intension

enregistrer

PERSONNEL

matriculepers Nompers Postnompers prenompers sexepers

adressepers

telephonepers fonctionpers mailpers passwordpers

Transporteurben

Matriculeben Nomben Postnomben Prenomben Sexeben

Adresseben Telephoneben Mailben Passwordben #matriculepers

Remettre liste

COMMERCANT

Idcom Nomcom Postnomcom Prenomcom Sexecom Telephonecom

Datedepot Marquemarch Poidsmarch Nombrecolis Natureemb Contenu Montantpayer

Observation Nombateau Destination convoyeur #matriculepers

MODELE PHYSIQUE DE DONNEES (MPD)

Le modèle physique de données consiste donc

à définir la structure des données en intension et en

extension21. Il s'agira de préciser les différents

champs avec leurs types d'enregistrements de stables constituant la Base de

Données c'est-à-dire notre Base de données sera

constituée de six tables dûment structurées de leurs

différents champs avec leurs types d'enregistrements.

TRANSPOTEUR

BEN

Matriculeben Nomben Postnomben Prenomben Sexeben

Adresseben Telephoneben Mailben Passwordben #matriculepers

PERSONNEL

matriculepers Nompers Postnompers prenompers sexepers

adressepers telephonepers fonctionpers mailpers passwordpers

COMMERCANT

Idcom Nomcom Postnomcom Prenomcom Sexecom Telephonecom

Datedepot Marquemarch Poidsmarch Nombrecolis Natureemb Contenu Montantpayer

Observation Nombateau Destination convoyeur #matriculepers

21 MSC. Ir. NDABOROHEYE Révérien ;

Cours de base de données, G2 IG, UPEL/KLM,

2017-2018, P33.

La liste de sécurité est l'ensemble des

données regroupant les identifiant (nom d'utilisateur(Login), adresse

IP, adresse MAC, clef logiques ou physiques) autorisés à

se connecter.

CHAPITRE III. GENERALITES SUR LES RESEAU

INFORMATIQUES

3.1. CONCEPT DE RESEAU

Un réseau en générales est le

résultat de la connexion de plusieurs machines entre elle afin que les

utilisateurs et l'application qui fonctionnent sur ces derniers, puissent

échanger des informations.

Le terme réseau varie en fonction du contexte dans

lequel il se trouve. Le terme réseau peut designer la façon dont

les machines d'un site sont interconnectées. C'est le cas lorsque l'on

dit que les machines d'un site don t sur un réseau Ethernet (aussi connu

sous le nom de norme IEEE 802.3) est une technologie de réseau local

base sur le principe que toutes les machines du réseau Ethernet sont

connectées a une même ligne de communication, constituée de

câbles cylindriques. On distingue différentes variante de

technologies Ethernet suivant le diamètre des câbles

utilisés.

Le terme réseau peut également designer

l'ensemble des machines, ou l'infrastructure informatique d'une organisation

avec les protocoles qui sont utilisés. Lorsque deux informations, il

faut qu'ils utilisent une méthode commune de conservation. On parle

alors d'un protocole informatique.

En informatique, un protocole est un ensemble des

règles suivie par deux ordinateurs lors de l'échange de l'

information.il existe de nombreux

protocoles différents. Nous n'évoquerons que le TCP /IP

(Transport Control Protocol/Internet Protocol).

3.2. DECOUPAGE FONCTIONNEL

Lorsque le réseau est classé en fonction de son

utilisation et des services qu'il offre parle de découpage fonctionnel

et on aura ainsi les classes suivantes utilisant toutes le TCP/IP.

? Intranet : un est ensemble de

service internet (par exemple un serveur Web) interne a un réseau local,

c'est-à-dire accessible uniquement à partir des postes d'un

réseau local ou bien d'un ensemble de réseaux bien

définissent invisible de l'

exterieur.il consiste à

utiliser les standards client-serveur de l'internet(en utilisant les protocoles

TCP/IP) comme par exemple l'utilisant les protocoles de navigateurs

internet(client basé sur les protocole http) et des serveurs web

(protocole http),pour réaliser un système d'information interne,

a une organisation ou une entreprise ;

? Extranet : un réseau

extranet est un réseau du type internet, dont la liste de

sécurité est externalisée c'est-à-dire

gérée par un organisme ou une entité externe aux

utilisateurs, par opposition, pour un réseau intranet, la liste de

sécurité est gérée en interne.

> Internet : le réseau des

Réseaux interconnectés à l'échelle de la

planète. 3.3. DECOUPAGE GEOGRAPHIQUE

Quand on classe le réseau en fonction de sa portée

a:

· Le réseau local (LAN) relie les ordinateurs ou

poste téléphonique situés dans la même pièce

ou dans le même bâtiment ;

· Le réseau local (WLAN) est un réseau LAN

utilisant la technologie WIFI ;

· Le réseau métropolitain (MAN) est un

réseau à l'échelle d'une ville ;

· Le réseau étendu (WAN) est un réseau

à grande échelle qui relie plusieurs sites ou des ordinateurs du

monde entier.

3.4. TOPOLOGIES DES RESEAUX

La topologie caractérise la façon dont les

différents équipements sont

interconnectés.il convient

de distinguer :

+ La topologie Physique qui est le chemin de

câblage apparent, donc ce que voit l'utilisateur ; + La topologie

Logique qui est le chemin réel emprunté par les

donnees.la topologie physique

d'un réseau définie l'architecture du

réseau. elle peut être différente suivant le mode de

transmission des informations.

On distingue trois types principaux de topologie sont à

distinguer : en Bus, en Etoile, en Anneau. Une variante de l'Etoile

appelée « en arbre » ou Etoile hiérarchique est

constituée d'un nombre limité d'Etoile en cascade:

Topologie en Bus

Ici tous les ordinateurs sont reliés à une

même ligne de transmission par l'intermédiaire de câble,

généralement coaxial. Le mot «Bus» désigne la

ligne physique qui relie les machines du réseau.

Topologie en Etoile

Les ordinateurs du réseau sont relié à un

système matériel appelé Hub ou concentrateur. Le Switch

est l'élément approprié pour mettre en place une topologie

en Etoile, car il est orienté l'information vers une destination bien

précise. Mais, si à la place d'un Switch on fixe un Hub, la

topologie physique reste en Etoile puisque tous les ordinateurs sont relies au

même point central, mais la topologie logique est alors en Bus.

La recherche a permis d'augmenter le potentiel de l'Internet

avec plusieurs autres services, entre autres :

Topologie en Anneau

Dans un réseau en topologie en anneau, les ordinateurs

communiquent chacun à leur tour, on a donc une boucle d'un ordinateur

sur laquelle chacun d'entre eux va « avoir la parole »successivement.

En réalité les ordinateurs d'un réseau en topologie anneau

ne sont pas relié en boucle, mais sont relies a un répartiteur

(appelé MAU, Multi station Unit) qui va gérer la communication

entre les ordinateurs qui lui sont relies en impartissant a chacun d'entre-deux

un temps de parole.

En effet, quand une information arrive au Hub, elle est

diffusée à tous ses ports, et cela nous ramené en ce qui

concerne le transport des données, au cas typique d'une topologie en

bus.

3.5. ARCHITECTURE CLIENT/SERVEUR

3.5.1. PRESENTATION DE L'ARCHITECTURERE CLIENT/SERVEUR

L'ordinateur qui fournit l'information est appelé

serveur tandis que l'ordinateur qui reçoit les informations est

appelé client. Le TCP/IP est un protocole de communication

amélioré, il s'assure que chaque ordinateur relié au

réseau a une adresse unique et que chacun soit capable de communiquer

avec les autres. Ce protocole est utilisé sur plusieurs plates-formes

pour permettre une communication entre ceux-ci.

3.5.2. FONCTIONNEMENT DE L'ARCHITECTURE

Lorsque des informations (un texte, une Image, un

courrier,...) doivent être envoyées sur Internet, l'ordinateur qui

fournit l'information(le serveur) :

1. Découpe le document à transmettre en petits

paquets à l'aide d'un programme spécialisé;

2. Chaque paquet est muni de l'adresse de l'expéditeur et

de l'ordinateur de destination ;

3. Chaque paquet est envoyé indépendamment des

autres : il passe peut-être par un autre chemin.

L'information parvient à l'ordinateur de destination(le

Client) :

a. Sous la forme des petits paquets ;

b. Qui peuvent arriver en désordre (selon le chemin

suivi) ;

c. Ces informations sont recombinées et remises en

ordre par un programme spécial dans l'ordination d'arrivée.

3.6. LES SERVICES WEB

Le Web est une possibilité offerte sur le réseau

Internet de naviguer entre des documents (Page Web) via de liens Hypertextes.

Ainsi, le Web présente une opportunité a toute organisation ou

entreprise d'automatiser son système d'échange d'information et

de communication avec ses différents partenaires.

o Le courrier électronique : il permet d'envoyer des

messages, des «e-mails », a d'autres personnes qui ont eux aussi une

adresse de courrier électronique ;

o Le « Gopher »permet d'afficher de l'information

pour la rendre disponible à tous. C'est en quelque sorte l'ancêtre

du Word Wide Web ;

o Le service FTP, pour File Transfer Protocol, pour permettre

le transfert de fichiers à travers l'Internet. (WWW ou W3).c'est

pourquoi aujourd'hui plusieurs personnes confondent encore l'Internet avec le

W3.le WWW fonctionne en utilisant le concept d'hypertexte. A l'intérieur

d'une page, il y a des mots clés ou des images qui ont des liens qui,

lorsque vous cliquez dessus, vous amènent à une autre page

Web.

CHAPITRE IV. PROGRAMMATION ET PRESENTATION DE

L'APPLICATION

4.1 INTRODUCTION

Nous tenterons d'expliquer pourquoi avoir choisir le PHP et

donner un aperçu de ce que fera notre application.

L'utilisateur prend le navigateur de web pour accéder au

système via l'Internet. Le protocole de communication entre le

navigateur et le serveur est HTTP.

Le mécanisme du système est très simple :

d'abord, le navigateur envoie sa requête au serveur, et puis, le serveur

accède directement au serveur de la base de donnée, ensuite, il

envoie au navigateur les données.

4.2 OUTILS UTILISES

Pour bien mener notre projet, nous avons utilisé comme

outils de développement le trio PHP-APACHE-MYSQL que forme EASY PHP. Ces

trois noms désignent des logiciels, installés sur le site web

(machine serveur) ayant chacun des rôles différents :

4.2.1. PHP

a) Qu'est-ce que PHP ?

PHP est un langage de

script.il permet, décrier et

créer des pages web, au travers desquelles l'utilisateur peut

échanger des informations avec le serveur, c'est ce qu'on appelle des

pages web dynamiques, il permet aussi un affichage dynamique information, c'est

à dire que le texte affiché peut dépendre de variable. Les

instructions PHP sont généralement contenues dans de fichiers

d'extension PHP. Ces fichiers peuvent contenir le code du HTML,

entremêlé avec le code PHP. Quand un navigateur demande un tel

fichier, le serveur apache exécute les instructions PHP, qui produisent

une page HTML. Une fois la page HTML générée, le serveur

la renvoie au navigateur, qui ne voit qu'une page HTML.

b) Les raisons pour utiliser PHP

PHP un langage qui est gratuit : PHP ne coute rien, pas un

dollar, pas un Euro.22 Rien au départ, rien pendant la

durée de la vie de l'application, et rien à la fin. Le

développement, serveur, la gestion de la base de données, le

support, tous sont gratuits.

PHP est simple : la syntaxe de PHP est simple, PHP est donc

facile à apprendre. Pourtant, on ne peut pas utiliser les outils pour

générer le code source de PHP, ils sont écrits à la

main.

PHP est incorporé : PHP vient s'incorporer dans HTML.

L'incorporation de PHP dans HTML a plusieurs conséquences utile comme

:

? PHP peut être rapidement ajouté a du code

produit par un éditeur Notepad ++en utilisant HTML graphique, PHP se

prête de lui-même a une division du travail entre concepteurs

graphiques

22 Source : http//

www.tiobe.com/tpci.html

Quand un fichier avec une extension .PHP est demandé au

serveur Web, ce dernier le charge en mémoire et y cherche tous les

scripts PHP qu'l transmet à l'interpréteur.

et développeur de scripts, PHP peut réduire les

couts de développement et améliorer son efficacité ;

? PHP n'a pas besoin de compilation : c'est un point fort du

type de langage de script, il n'est pas nécessaire d'une compilation en

code binaire avant de tester ou déployer une

application.il suffit de

l'écrire et de la lancer, PHP est disponible sur plusieurs plates-formes

: PHP est disponible en natif pour le système d'exploitation Unix et

pour Windows (la plupart des serveurs http fonctionne sous l'un de ces types de

système d'exploitation).

? PHP est aussi compatible avec le serveur Web populaire :

Apache http server, Microsoft Internet Information server et Netscape

Entreprise.

Le PHP devient rapidement l'une des solutions de

développement dite « à deux étages » (Web et

Données).

a) Architecture matérielle

La conception de notre application devra respecter

l'architecture trois tiers du fait qu'il aura à faire une interaction

entre les interfaces (client), la base de données(Serveurs) et les

différents programmes (Applications).

Pour faire tourner cette application il faudra disposer d'une

machine (Ordinateur) ayant les caractéristiques minimum suivantes :

? CPU 1 GHz,

? Disque dur de 300Gb, ? RAM de 4 Mo,

? Un écran de 10 puces,

Sur la quelle sera installée le système

d'exploitation Windows 7 professionnel. Cette machine faire office d'un

serveur, c'est-à-dire elle devra être configurée comme un

serveur avec : le serveur Apache, le serveur MySQL et le PHP qui doivent

être installés

dessus.il foudre aussi disposer d'un

routeur et d'un Switch pour une bonne configuration de l'Intranet ainsi que le

réseau LAN.

b) Choix du langage de programmation

Notre choix est porté sur le langage HTML(hyper Text

Markup Language) qui définit la structure logique d'un document Web

composé d'un ensemble de commandes de formatage basé sur la

notion d'environnement possédant un début et une fin

appelé délimiteur (tags ou marquer),accompagné du langage

PHP qui est un langage de script coté serveur; embarqué dans la

pages HTML ayant une syntaxe héritée du C et du Perl. Il est

extensible (Nombreuses bibliothèques) et supporté pratiquement

tous les standards du Web.

Le langage PHP donne lieu à un dynamisme dans la

conception des applications Web. Un script PHP est exécuté par un

interpréteur situé de la cote serveur. En cela, PHP est

complètement diffèrent d'un langage comme JavaScript, qui

s'exécute sur le navigateur. En General, l'interpréteur PHP est

intégré à Apache sous forme de module, et le mode

d'exécution est alors très simple.

23 Rigaud P. Pratique de MySQL et PHP: Conception

et réalisation de sites Web dynamique ,4e éd., Dunod, Paris,

2009, pp.20 à23.

L'interpréteur exécute le script, ce qui a pour

effet de produire du code HTML qui vient remplacer le script PHP dans le

document finalement fourni au navigateur. Ce dernier reçoit donc du HTML

pur et ne voit jamais la moindre instruction PHP23.

En particulier, il est possible à partir d'un script

PHP, de se connecter à un serveur MySQL. Pour récupérer

des données que l'on va ensuite afficher dans des documents HTML.

c) Les Avantages de PHP

Les avantages du langage PHP sont nombreux, nous citerons

quelques-uns entre autre :

? Le client n'a pas accès au code source puisque

celui-ci est interprété avant envoi;

? Le client ne reçoit que le résultat de

l'exécution du script. On peut configurer le serveur http pour masquer

complétement la qualité dynamique des pages, le code n'est pas

alourdi par des commandes destinée à générer la

page HTML.

Le langage possède également des nombreuses

bibliothèques ou module pour :

Le calcul mathématique,

La création dynamique d'images, La gestion de

sessions,

Les connexions sécurisées (SSL), L'accès

à la plupart des SGBD, L'accès aux bases.

d) Les inconvénients de PHP

Le langage PHP n'est pas aussi rapide que le langage PERLE

mais plus portable, pas aussi simple que ASP, VB Script mais plus respectueux

des standards Web et sous licence Open Source (plus facilement extensible), pas

d'interactivité au niveau du client (on doit quand même utiliser

du JavaScript dans ces cas-là).

4.2.2. MySQL

a. Qu'est-ce MySQL ?

MySQL est un système de gestion de base de

données, son rôle est de stocker et de gérer une grande

quantité de donnée en les organisant sous forme de tables, et de

permettre la manipulation de ces données à travers le langage de

requête SQL. On ne s'occupe plus alors de la manière dont les

données sont stockées sur le disque dur, de simples instructions

permettent d'ajouter, de supprimer, de mettre à jour et surtout de

rechercher des données dans une base de données.

MySQL est devenu la base de donnée open source la plus

populaire au monde grâce à sa performance, sa haute

fiabilité et simplicité d'utilisation.

b. Des raisons pour utiliser MySQL

? Haute disponibilité : une fiabilité à

toute épreuve et une disponibilité constante sont la marque de

fabrication de MySQL. C'est pourquoi ses utilisateurs lui font confiance pour

garantir un fonctionnement sans faille de leurs systèmes.

? De puissantes fonctionnalités Web et d'entreposage de

données : MySQL est le standard lorsqu'il s'agit de site Web à

fort trafic en raison de son moteur de requetés à hautes

performances, de ses capacités d'insertion de données

phénoménalement rapides et de ses fonctions Web

spécialisées telles que la recherche rapide en texte

intégral.

? Une forte protection des données : la protection des

données névralgiques d'une entreprise étant la tâche

prioritaire des professionnels de la base des données, MySQL offre des

fonctions de sécurité exceptionnelles qui garantissent une

protection des données absolue. En matière d'authentification des

bases de données, MySQL dispose de mécanismes puissants visant

à s'assurer que seuls les utilisateurs autorisés ont accès

au serveur de la base de données, avec la possibilité de bloquer

les utilisateurs au niveau de la machine client.

4.3. CONCEPTION PROPREMENT DITE DE L'APPLICATION ET

PRESENTATION DE LA MAQUETTE

Une maquette est une représentation partielle d'un

système ou d'un objet donnant aux utilisateurs une vue concrète

mais non définitive de la facture interface de l'application. Cela peut

consister en un ensemble de dessins réalisés avec des outils

spécialisés telles que Dreamweaver, Adobe Illustrator ou plus

simplement avec Powerpoint et voire même Word.

Par la suite, la maquette intègrera des

fonctionnalités de navigation pour que l'utilisateur puisse tester

l'enchainement des écrans, même si les fonctionnalités

restent fictives. Elle est développée rapidement afin de

provoquer des retours de la part des utilisateurs. Elle permet ainsi

d'améliorer la relation développeur client.

La plupart du temps, la maquette est considérée

comme jetable, c'est-à-dire que la technologie informatique

employée pour la réaliser n'est pas forcement assez robuste et

évolutive pour être intégrée telle quelle.

Sur base des cas d'utilisation, des objets et de la classe de

l'application, nous sommes parvenus à présenter les interfaces

suivantes selon l'attente du système mis en place :

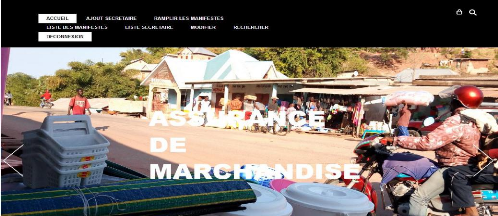

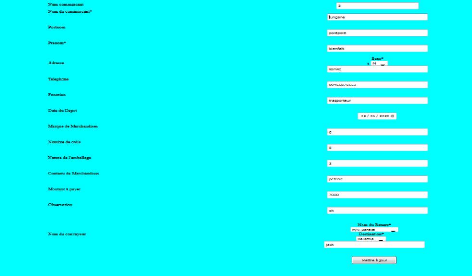

4.3.1. Page d'Accueil

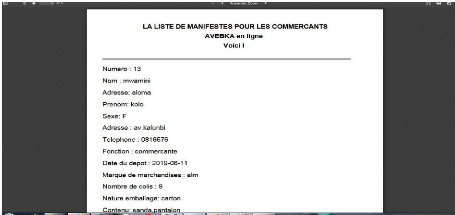

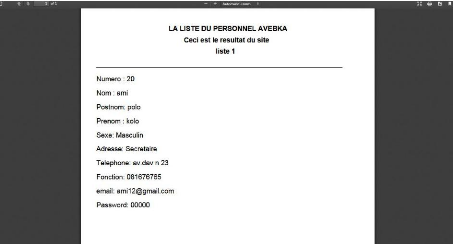

Cette page apparait après avoir lancé notre

projet dans Wampserver32 anciennement appelé WAMP5, est une plateforme