|

EPIGRAPHE

« Votre raison et votre

passion sont le gouvernail et les voiles de votre âme qui navigue de port

en port.Si votre gouvernail ou vos voiles se brisent vous ne pouvez

qu'être ballotté et aller à la dérive ou rester

ancré au milieu de la mer. Car la raison régnant seule est une

force qui brise tout élan. Et la passion livrée à

elle-même est une flamme qui se consume jusqu'à sa propre

extinction ».

GILBRAN KHALIL (1883-1931)

Poète

DEDICACE

A mon Père ALBERT KADIMA

SENDULA.

A mes mère LOUISSE ANGESAKAET MARIE-CLAIRE

LUTULA.

En particulier à ma mère LUTULA BIBI

OKANGA Brigitte.

A tous mes frères : ERICK KADIMA

LUTULA, KADIMA WA KADIMA David, Claude

MASANGU WA KADIMA, Benel KADIMA MULAMBA et à mes soeurs :

la grande, KADIMA NDAYA Tabitha, KADIMA OYENA

Denise, Nana NTUMBA KADIMA et Gina KOBESE

KADIMA.

REMERCIEMENTS

Avant de commencer ce travail, nous aimerions nous acquitter

d'une reconnaissance envers les personnes qui d'une manière ou d'une

autre ont contribué à notre édification personnelle le

long de notre formation universitaire.

Gloire soit rendue à notre Seigneur et Sauveur

JESUS-CHRIST qui est la source de la sagesse, de

l'intelligence, de la force humaine ainsi que de l'être, de l'avoir et du

mouvement.

Nous penserons à nos autorités scientifiques et

administratives de l'Université Orthodoxe au Congo en

général et en particulier le secrétaire administratif

MULALA Jérémie pour sa bienfaisance.

Notre profonde gratitude va droit au professeur

Richard KITONDUA qui est le coeur moteur de toute la charpente

de ce travail qui malgré ses multiples occupations a accepté de

diriger ce travail de fin de cycle.

Nos remerciements particuliers sont lancés au chef des

travaux Wilfried K. MISARABOqui a apporté sa grosse

pierre dans la réalisation de ce travail et tous nos amis et compagnons

de lutte, témoins du parcours entre autre : Professeur

NTUMBA, Assistant Thierry NSALA,

Grace, Grégoire , Christi

, Michel MILAMBO, Ive NSILULU,

Assistant Junior et à mes collègues :

Rabbi NKARA, Lionel IFASO,

Israël MASNALA, , Elie KUONO,

Imran OLOLO, Jonathan MUKENDI, Marcel

TSHIMANGA, Gode TSHIBUABUA, Euphemie TALUMONA Joël LUZAYILADIO, Rachidi

KITAMBALA et Agnès NTUMA.

A mes amies PANZU Grace, MAYUNGU Blanvie, KALONDA

Sarah, KALONJI Joël, NTIMA Olivier, ZOLA Lyse, pour leur

assistance et à toute la famille BYALUNGADU Jasmine.

Enfin à ma grande famille chrétienne, nos vifs

remerciements vont vers le Pasteur DAVID WALE, KASHALA

Yves, MINANPALA Christian,

MINANPALAPatricia, BUKASA Rose,Jojo

MPUTU, KALWANDA Jule, et toutes la famille de la

nouvelle Alliance pour leur profond amour bien soudé.

Je vous remercie.

ABREVIATION ET SIGLES

1. BDD : Base des données

2. BUK : Bibliothèque urbaine de Kinshasa

3. CIF : Contrainte d'intégrité fonctionnelle

4. CIM : Contrainte d'intégrité multiple

5. MCD : modèle conceptuel des données

6. MCT : modèle conceptuel des traitements

7. MOD : modèle organisationnel des données

8. MOT : modèle organisationnel des traitements

9. MLD : modèle logique des données

10. MLT : modèle logique des traitements

11. MPD : modèle physique des données

12. MPT : modèle physique des traitements

13. SGBD : Système de gestion des bases de

données

14. SIO : Système information organisationnel

15. SII : Système information informatisé

16. TI : Tache informatique

17. TM : Tache manuel

18. TR : Tache réel

19. TA : Tache automatique

20. ULT : Unité logique du traitement

0. INTRODUCTION1(*)

En 1995, l'informatique est une technologie qui est

désormais totalement intégrée au fonctionnement de nos

sociétés industrialisées. Elle est indispensable à

la bonne marche du secteur tertiaire et des industries. L'informatique

domestique et définitivement adoptée par le plus jeune

âgé ; de nouvelles méthodes didactiques ont

été définies autour de cette technologie. Elle est

entièrement assimilée par les nouvelles

générations. C'est donc sans surprise que l'on trouve

désormais une informatique omniprésente dans tous les types de

bibliothèques, non seulement en tant qu'outil de gestion de nos

institution, mais également sous forme de poste de lecture de nouveaux

document primaire matériels (CD-Rom, CD-I, par exemple) ou

immatériels (document multimédias accessibles en ligne sur les

réseaux). Aujourd'hui, sans un large usage de l'informatique, les

bibliothèques courent le risque de se couper de nouveaux modes de

publication.

Il est cependant intéressant de reprendre le

cheminement de toutes les nouvelles technologies dans les bibliothèques

au cours des soixante-dix dernières années. Cette

évolution ne s'est pas faite de manière progressive et

continue ; eu contraire, il y eut des à-coups souvent positifs,

parfois pénibles et couteux. La partie introduction a donc pour objectif

de rappeler ces temps forts et ces caractéristiques.

0.1. Problématique2(*)

Dans la société de l'information, la

connaissance constitue la ressource essentielle et l'information, la

matière première. C'est pourquoi de nos jours on accorde plus

d'attention à la connaissance, à son cheminement, à sa

disponibilité, à ses possibilités d'exploitation ainsi

qu'aux organismes qui la traitent, en l'occurrence, la bibliothèque.

En effet, la mission des bibliothèques est

d'acquérir, d'organiser, de mettre à la disposition du public et

de conserver les sources disponibles sous quelque forme que soit, de sorte que

celles-ci soient accessibles et puissent être utilisées. Aucune

autre institution ne réalise ce travail systématique et de longue

haleine.

Soulignons que les bibliothèques urbaines de Kinshasa

contribuent à la mission d'enseignement et d'éducation et

constituent une partie de plus en plus importante des établissements

dans lesquels elles se situent, en raison de l'adoption, dans la

société, des méthodes d'enseignement fondées sur

l'acquisition autonome des connaissances par les étudiants,

élève ou chercheur. Elles ont un rôle de soutien important

dans l'apprentissage tout au long de la vie.

Il est à noter que les bibliothèques constituent

également des fenêtres uniques et enrichissantes sur les autres

cultures et les modes de vie, en mettant à la disposition du public des

livres, des journaux et autres documents, qui permettent aux utilisateurs de

découvrir des milieux qu'ils ne connaissent pas.

Considérant que ce domaine pose également des

problèmes spécifiques concernant l'accès des utilisateurs,

la conservation à long terme des documents enregistrés à

différentes époques par différents moyens et la garantie

de leur exploitation, l'amélioration des infrastructures technologiques

est une condition technique importante pour que les bibliothèques

puissent offrir à leurs utilisateurs un accès efficace à

l'information.

Cependant, il est impossible de se livrer à des

recherches scientifiques et de faire des études sans recourir aux

services des bibliothèques scientifiques et l'amélioration

qualitative de ses services augmentent de façon importante le niveau des

résultats, par un système de gestion automatisée.

Pour mesurer l'ampleur de ce changement, il suffit de parler

de l'informatisation.

Aujourd'hui, l'informatique est partout et nul ne songe

à s'en passer. Elle s'est depuis longtemps échappé de son

territoire d'origine, notamment la comptabilité, la paie, pour toucher

les fonctions de l'entreprise. Les terminaux et les micro-ordinateurs

permettent un accès immédiat aux informations, et leur

modification en temps réel. Ils sont devenus les outils de travail

quotidiens de presque tous les acteurs de l'entreprise.

Cette évolution est sans doute plus profonde qu'une

simple généralisation de l'informatique. Sous l'effet de

l'informatisation, la vision du fonctionnement des entreprises a changé.

Dans un premier temps, l'informatique a permis d'automatiser certains

traitements : elle avait pour rôle d'améliorer l'efficacité

des fonctions traditionnelles. On considère aujourd'hui que le

fonctionnement de l'entreprise repose sur le traitement d'informations, et

c'est en cherchant à étendre le champ du système

informatique qu'on a pris conscience de l'existence d'un système plus

large, qui inclut l'organisation : le système d'information.

L'informatique n'a pas procédé autrement. Il y a

d'abord eu des ordinateurs, et la programmation a été l'art de

leur maîtrise. Mais rapidement, la perception de quelque chose de plus

profond s'est manifestée : les français ont parlé

d'informatique, les anglo-saxons de « Computer Science ». La

formalisation n'est venue qu'après, permettant un nouveau bond en avant.

Nous assistons aujourd'hui à la mutation profonde de domaines que l'on

croyait pourtant parvenus à leur plein développement : c'est le

cas de la structure des ordinateurs, grâce aux microprocesseurs dont

l'intégration en systèmes complexes est le fruit des

progrès faits dans la formalisation de l'architecture des

systèmes. C'est aussi le cas de la programmation, grâce aux

avancées de l'informatique théorique.

Bien que cette science de traitement automatique de

l'information cherche à satisfaire les besoins de certaines entreprises,

les autres restent encore étourdies car n'arrivant pas à

être à la fine pointe de l'information.

C'est de là que nous est venue l'idée de mettre

en oeuvre un système informatisé pour gérer la

Bibliothèque Urbaine de Kinshasa dont la gestion actuelle pose

problème.

Au cours de ce projet, nous ressortissions la grande

problématique en nous posant ces questions lesquelles constitueront

l'objet de cette étude :

Ø Comment se fait la gestion actuelle de la

Bibliothèque Urbaine de Kinshasa ?

Ø L'application des méthodes et des techniques

informatiques peut-elle améliorer la gestion des emprunts/des ouvrages

au sein de la bibliothèque urbaine de Kinshasa ?

Ø Comment implémenter et assurer la gestion

efficace des ces méthodes ?

0.2. Hypothèse

La démarche scientifique implique que

l'hypothèse soit formulée en des termes tels que l'observation,

l'analyse et la conception de la recherche puissent fournir une réponse

aux questions posées.

Nous partons de l'hypothèse selon laquelle la solution

informatique basée sur la mise sur pieds à partir des

méthodes et techniques informatiques efficaces, d'un outil informatique,

permettra de traiter avec efficacité et rapidité les informations

en rapport avec la gestion des emprunts/ouvrages dans la bibliothèque

urbaine de Kinshasa3(*).

0.3. Choix et

Intérêts du sujet

En vue de trouver solution au problème actuel de la

gestion bibliothécaire, notre travail portera sur « la conception

et la réalisation d'un système de gestion automatisé d'une

bibliothèque publique ».

L'élaboration de la présente oeuvre poursuit

comme but :

D'accomplir le devoir qu'a tout étudiant en

général et tout analyste programmeur en particulier au terme de

son cycle, celui de réaliser sa monographie, en implémentant un

système informatique pouvant permettre le stockage des grandes masses

d'informations, leur traitement en vue d'obtenir des résultats

impeccables aux moments opportuns pour assurer un service de qualité sur

la gestion bibliothécaire.

De mettre en pratique toutes les connaissances acquises tout

au long de notre formation d'analyste programmeur pendant deux ans afin

d'ajouter une pierre sur la construction du monde informatique4(*).

0.4. Délimitation du

travail

Tout travail scientifique se limite dans le temps et dans

l'espace ;

· Dans le temps, notre analyse tiendra compte de la

période de gestion des informations comprise entre 2016 et 2017.

· Dans l'espace, nous nous focaliserons sur la

Bibliothèque Urbaine de Kinshasa dans sa situation géographique

actuelle afin de bien asseoir l'acheminement de notre analyse.

0.5. Méthodes et

Techniques utilisées

Tout travail scientifique exige l'usage d'une démarche

méthodologique qui puisse permettre au chercheur de collecter,

d'interpréter et d'analyser les données qu'il aura

recueillies5(*).

Dans le cadre du présent travail, nous avons

estimé que notre objectif ne pouvait être atteint qu'à la

suite de l'utilisation de la méthode structuro fonctionnelle, permettant

de connaître l'organisation et le fonctionnement de chaque structure que

comprend la bibliothèque6(*).

Le succès du développement du logiciel

dépend évidemment de la bonne utilisation d'une méthode

comme Merise, Méthode d'Étude et de Réalisation

Informatique des Systèmes d'Information, basée sur la

séparation des données et des traitements à effectuer en

plusieurs modèles conceptuels et physiques.

Un usage efficient des méthodes susdites nous oblige

à faire recours à certaines techniques susceptibles de nous

favoriser la récolte des données nécessaires à la

rédaction du présent travail.

Ainsi, nous avons utilisé les techniques d'Interview,

processus de communication verbale pour la récolte des informations

relatives au but fixé. Et la recherche documentaire en procédant

à une exploitation efficiente des différents ouvrages, notes des

cours et publications scientifiques en rapport avec notre sujet. Toutefois,

notre travail ne pourra être lu que lorsqu'il est éclairé

par un canevas qui en constitue le fil conducteur.

0.6. Subdivision du

travail

Mise à part la partie introductive et la

conclusion du présent travail, notre étude comporte cinq

parties :

CHAPITRE I : CONCEPTS

THEORIQUES DE BASE

Section 1. Concepts

systémiques

1.1. Définitions des

concepts

Mettre en évidence la nécessité de

concevoir un système d'information de l'entreprise suppose de s'accorder

au préalable sur tous les aspects qui recouvrent cette notion.

1.2.1. Système

d'information

La démarche de conception en informatique est

centrée sur le concept de système d'information. Il faut donc

définir ce concept, ainsi que les autres concepts qui seront

utilisés dans la suite de notre travail.

a. Système

Il existe de nombreuses définitions sur le

système. Deux d'entre elles nous serviront de référence.

En premier lieu celle de J.DE ROSNAY qui dit : « un système

est un ensemble d'éléments vivant en interaction mutuelles

poursuivant un but commun7(*) ».

En second lieu, celle de J.L. LE MOIGNE8(*) qui définit le

système comme étant :

Quelque chose (n'importe quoi, indentifiable); Qui fait

quelque chose (activité, fonction) ; Qui est doté d'une structure

; Qui évolue dans le temps ; Dans quelque chose (environnement) ; Pour

quelque chose (finalité).

Dans notre travail, nous retenons la définition du

système comme un tout constitué d'éléments unis par

des relations, leurs propriétés et les valeurs que peuvent

prendre ces dernières, ainsi que son activité et l'organisation

qui en découle.

b. Type des

systèmes9(*)

Selon le mode de fonctionnement nous avons un système

Ouvert et un système Ferme

· Un système est dite ouvert : Quand il peut

influencée l'environnement ou subir l'influence de l'environnement.

· Un système est dite ferme : (le contraire

d'un système ouvert).

- Selon dans le domaine de gestion nous avons :

· Le microsystème

· Le système

· Le supra système

Le microsystème : c'est l'activité qui

nécessite l'implication d'au moins deux acteurs.

Le système : c'est l'Entreprise ou une

Organisation localise en un seul site dans le quels on assiste à

l'interaction de service.

Le supra système : c'est un Entreprise qui

à plusieurs succursales.

C. Caractéristique d'un

système

Un système est caractérisée par :

1. L'identification : (Doit exister).

2. L'information : (Doit avoir de la matière

c-à-dire avoir une connaissance venant de quelque part).

3. Mémorisation : (Doit avoir un stockage de

connaissance).

4. Décision : (Doit poser des actes par rapport

à lui-même et par rapport à l'extérieur).

5. Agissement : (Réaction).

6. La Régulation : ` (Doit être

réguler par rapport à l'influence extérieur).

D. Structure d'un

système

Du point de vue organisationnelle la structure d'un

système se présente de la sorte :

S.P

S.I

S.O

251633152- Système de pilotage

(S.P)

- Système information (S.I)

- Système opérande (S.O)

Le Système pilotage : concerne tous les

opérations de la gestion. Il définit la politique de

l'entreprise, l'objectif à atteindre procède au contrôle et

à la régulation à travers le flux d'information.

Le système opérant : Exécute les

ordres venant du système pilotage.

Le système information : Constitue le trait

d'union entre les deux systèmes opérant.

E. Types des systèmes

d'information

En fonction du type il existe 3 systèmes ou

critère pour classifier les systèmes d'information :

1. Moyen utilisée

Selon les moyens utilisés on distingue :

· Le système manuel : prise en charge par

l'homme.

· Le système mécanique : prise en

charge par des machines.

· Le système automatique : prise en charge

par une machine autonome ou automatisée ou encore programmer.

· Le système informatique : prise en charge

par un ordinateur.

2. Selon le nombre d'intervenant

· Le système individuel : prise en charge par

une personne.

· Le système organisationnel : ce quand une

procédure ce déclenche et se clôture dans une même

organisation.

· Le système inter-organisationnel : lors la

procédure se déclenche a hier et se clôture.

3. Selon le niveau hiérarchique

· Le système stratégique : Ce lorsque

le traitement se fait au niveau de décideurs.

· Le système tactique : Ce quand le

traitement se fait dans le cadre de collaboration.

· Le système opérationnel : Lorsque le

traitement se fait au niveau des exécutant.

1.2.2. Le système

Informatique

a. Définition :

Ensemble de moyens informatique et de

télécommunication ayant pour buts, collecter les données,

le traiter, stocker et le diffuser (ou détruire)

b. Qualité d'un bon

système

· La fiabilité : fournir les informations

sans erreur, c-à-dire moins d'erreur possible.

· La rapidité : éviter la lenteur.

· La pertinence : doit répondre au :

attente etc....

· La sécurité : protection des options

car en dehors de l'utilisation la mise en jour ne peut être fait que par

son concepteur.

c. Type de système informatique

En combinant les paramètres on trouve le type de

systèmes informatiques suivants :

- Selon le degré d'organisation on trouve le

système :

· Le système indépendant : qui se

servent de se propre ressource.

· Le système intègre : qui est

à la porte de tous sur l'utilisation.

- Selon l'architecture de traitement

· Le système centralisé : (mono

tâche) ex : poste à poste

· Le système décentralisé :

(multitâche) ex : réseaux ou tout le monde travail sur le

même travail.

Section 2. GENERALITE SUR

LE SYSTEME DE GESTION DE BASE DE DONNEES

2.1. Définitions10(*)

La première chose à faire est d'établir

quelques points de terminologie. Qu'est-ce qu'une donnée ? C'est une

information quelconque comme, par exemple : voici une personne, elle s'appelle

Jean. C'est aussi une relation entre des informations : Jean enseigne les bases

de données. Des relations de ce genre définissent Des structures.

Une base de données est un ensemble, en général

volumineux, de telles informations, avec Une caractéristique essentielle

: on souhaite les mémoriser de manière permanente. D'où la

définition :

a. Une Base de données est un gros ensemble

d'informations structurées mémorisées sur un Support

permanent.

On peut remarquer qu'une organisation consistant en un (ou

plusieurs) fichier(s) stockés sur mémoire secondaire est conforme

à cette définition. Un ensemble de fichiers ne présentant

qu'une complexité assez faible, il n'y aurait pas là

matière à longue dissertation. Malheureusement l'utilisation

directe de fichiers soulève de très gros problèmes :

0. Lourdeur d'accès aux données. En pratique,

pour chaque accès, même le plus simples, il faudrait écrire

un programme.

1. Manque de sécurité. Si tout programmeur peut

accéder directement aux fichiers, il est impossible de garantir la

sécurité et l'intégrité des données.

2. Pas de contrôle de concurrence. Dans un environnement

où plusieurs utilisateurs accèdent aux mêmes fichiers, des

problèmes de concurrence d'accès se posent.

D'où le recours à un logiciel chargé de

gérer les fichiers constituant une base de données, de prendre en

charge les fonctionnalités de protection et de sécurité et

de fournir les différents

Types d'interface nécessaires à l'accès

aux données. Ce logiciel (le SGBD) est très complexe et fournit

le sujet principal de ce travail. En particulier, une des tâches

principales du SGBD est de masquer à l'utilisateur les détails

complexes et fastidieux liés à la gestion de fichiers.

D'où la définition :

b. Un Système de Gestion de Bases de Données

(SGBD) est un logiciel de haut niveau qui permet de manipuler les informations

stockées dans une base de données.

La complexité d'un SGBD est essentiellement issue de la

diversité des techniques mises en oeuvre, de la multiplicité des

composants intervenant dans son architecture, et des différents types

d'utilisateurs (administrateurs, programmeurs, non informaticiens, ...) qui

sont confrontés, à différents niveaux, au

système.

2.2. Objectifs11(*)

Des objectifs principaux ont été fixés

aux SGBD dès l'origine de ceux-ci, et ce, afin de résoudre les

problèmes causés par la démarche classique. Ces objectifs

sont les suivants :

Indépendance physique : La

façon dont les données sont définies doit être

indépendante des structures de stockage utilisées.

Indépendance logique : Un même

ensemble de données peut être vu différemment par des

utilisateurs différents. Toutes ces visions personnelles des

données doivent être intégrées dans une vision

globale.

Accès aux données

:L'accès aux données se fait par l'intermédiaire

d'un Langage de Manipulation de Données (LMD). Le LMD doit donc

être optimisé, minimiser le nombre d'accès disques, et tout

cela de façon totalement transparente pour l'utilisateur.

Administration centralisée des

données(intégration) :Toutes les données

doivent être centralisées dans un réservoir unique commun

à toutes les applications. En effet, des visions différentes des

données (entre autres) se résolvent plus facilement si les

données sont administrées de façon centralisée.

Non-redondance des données : Afin

d'éviter les problèmes lors des mises à jour, chaque

donnée ne doit être présente qu'une seule fois dans la

base.

Cohérence des données : Les

données sont soumises à un certain nombre de contraintes

d'intégrité qui définissent un état cohérent

de la base. Les contraintes d'intégrité sont décrites dans

le Langage de Description de Données (LDD).

Partage des données :Il s'agit de

permettre à plusieurs utilisateurs d'accéder aux mêmes

données au même moment de manière transparente. Si ce

problème est simple à résoudre quand il s'agit uniquement

d'interrogations, cela ne l'est plus quand il s'agit de modifications dans un

contexte multiutilisateur, car il faut : permettre à deux (ou plus)

utilisateurs de modifier la même donnée « en même temps

» et assurer un résultat d'interrogation cohérent pour un

utilisateur consultant une table pendant qu'un autre la modifie.

Sécurité des données

:Les données doivent pouvoir être protégées

contre les accès non autorisés. Pour cela, il faut pouvoir

associer à chaque utilisateur des droits d'accès aux

données.

Résistance aux pannes :Que se

passe-t-il si une panne survient au milieu d'une modification, si certains

fichiers contenant les données deviennent illisibles? Il faut pouvoir

récupérer une base dans un état « sain ». Ainsi,

après une panne intervenant au milieu d'une modification deux solutions

sont possibles : soit récupérer les données dans

l'état dans lequel elles étaient avant la modification, soit

terminé l'opération interrompue.

2.2.1. Niveaux de

description de données ANSI/SPARC

Pour atteindre certains de ces objectifs (surtout les deux

premiers), trois niveaux de description des données ont

été définis par la norme ANSI/SPARC.

Le niveau externe

Correspond à la perception de tout ou partie de la base

par un groupe donné d'utilisateurs, indépendamment des autres. On

appelle cette description le schéma externe ou vue. Il peut exister

plusieurs schémas externes représentant différents vues

sur la base de données avec des possibilités de recouvrement.

Le niveau conceptuel

Décrit la structure de toutes les données de la

base, leurs propriétés (i.e. les relations qui existent entre

elles : leur sémantique inhérente), sans se soucier de

l'implémentation physique ni de la façon dont chaque groupe de

travail voudra s'en servir. Dans le cas des SGBD relationnels, il s'agit d'une

vision tabulaire où la sémantique de l'information est

exprimée en utilisant les concepts de relation, attributs et de

contraintes d'intégrité. On appelle cette description le

schéma conceptuel.

Le niveau interne ou physique

S'appuie sur un système de gestion de fichiers pour

définir la politique de stockage ainsi que le placement des

données. Le niveau physique est donc responsable du choix de

l'organisation physique des fichiers ainsi que de l'utilisation de telle ou

telle méthode d'accès en fonction de la requête. On appelle

cette description le schéma interne

2.2.2. Quelque SGBD connus

et utilisée

Il existe de nombreux systèmes de gestion de bases de

données, en voici une liste non exhaustive :

PostgreSQL : http://www.postgresql.org/ dans

le domaine public ;

MySQL : http://www.mysql.org/ dans le domaine

public ;

Oracle : http://www.oracle.com/ de Oracle

Corporation ;

IBM DB2:

http://www-306.ibm.com/software/data/db2/;

Microsoft SQL:

http://www.microsoft.com/sql/;

Sybase : http://www.sybase.com/linux ;

Informix :

http://www-306.ibm.com/software/data/informix/ ;

2.2.3. Principes de

fonctionnement

La gestion et l'accès à une base de

données sont assurés par un ensemble de programmes qui

constituent le Système de gestion de base de données (SGBD). Un

SGBD doit permettre l'ajout, la modification et la recherche de données.

Un système de gestion de bases de données héberge

généralement plusieurs bases de données, qui sont

destinées à des logiciels ou des thématiques

différentes.

1.3.2. Étapes de la

méthode Merise

La mise en oeuvre d'un système d'information n'est pas

évidente car il faut réfléchir à l'ensemble de

l'organisation que l'on doit mettre en place. La phase de conception

nécessite des méthodes permettant de mettre en place un

modèle sur lequel on va s'appuyer. La modélisation consiste

à créer une représentation virtuelle d'une

réalité de telle façon ressortir les points auxquels on

s'intéresse12(*).

Cette démarche est appelée analyse. Il

existe plusieurs méthodes d'analyse parmi lesquelles la méthode

dite MERISE.

MERISE est une méthode de conception, de

développement et de réalisation de projet informatique. Le but de

cette méthode est d'arriver à concevoir un système

d'information. La méthode MERISE est basée sur la

séparation des données et des traitements à effectuer en

plusieurs modèles conceptuels et physiques. La séparation des

données et des traitements assure une longévité au

modèle. En effet, l'agencement des données n'a pas à

être souvent remanie, tandis que les traitements le sont plus

fréquemment.

1. PRESENTATION DE LA METHODE MERISE

1.1. Historique de merise

La méthode MERISE date de 1978-1979, et fait suite

à une consultation national lancée en 1977 par le ministre de

l'industrie dans le but de choisir des société de conseil en

informatique afin de définir un méthode de conception de

système d'information. Les CTI (Centre Technique de l'Informatique)

chargé de gérer le projet, et le CETE (Centre d'Étude

Technique de l'Équipement) implanté à Aix-en-Provence.

Issue de l'analyse systémique, la méthode MERISE

est le résultat des travaux menés par Hubert Tardieu dans les

années 1970 et que s'inséraient dans le cadre d'une

réflexion internationale, autour notamment du modèle relationnel

d'Edgar Frank Codd. Elle est devenue un projet opérationnel au debout

des années 1980 a la demande du ministre de l'industrie, et a surtout

été utilisée en France, par les SS.I.I de ses membres

fondateurs (Sema-Metra, ainsi que par le CGI Informatique) et principalement

pour les projets d'envergure, notamment des grandes administrations publiques

ou privées.

Merise, méthode spécifiquement français,

a d'emblée connu la concurrence internationale de méthode

anglo-saxonne telle que SSADM, SDM/S ou Axial. Elle a ensuite cherché

à s'adapter aux évolutions rapides des technologies de

l'informatique avec Merise/objet, puis Merise/2 destinée à

s'adapter au client-serveur. Merise était un courant majeur de

réflexion sur une « Euro méthode » qui n'a

pas réussi à percer.

De l'aveu même d'un de ses fondateurs, le nom Merise

vient de l'analogie faite avec le merise `'qui ne peut porter de

beaux fruit que si on lui greffe une branche de cerisier : ainsi en

va-t-il des méthodes informatique bien conçue, qui ne produisent

de bons résultat que si la greffe sur l'organisation réussi'',

même si beaucoup de gens on voulut y voir un acronyme comme

Méthode d'étude et de Relation informatique par les

Sous-ensembles ou pour les systèmes.

Elle a ensuite cherché à s'adapter rapides des

technologies de l'informatique avec MERISE/objet, puis MERISE/2 destinée

à s'adapter au client-serveur. Merise était un courant

majeur des réflexions sur une « Euro

Méthode » qui n'a pas réussi à percer.

La méthode Merise est une méthode d'analyse, de

conception et de réalisation des systèmes d'information

informatisé. C'est aussi une méthode de réalisation des

projets informatiques.

La méthode Merise a comme objectif d'aider, de guider

les S.I.I., dans leurs phase d'analyse, de conception et le

développement de l'applicatif.

La méthode Merise présente comme avantage

indéniable de permettre une définition claire et précise

de l'ensemble du Système d'Information et d'en définir

correctement le-périmètre.

|

Niveaux

|

Données

|

Traitement

|

Question

|

Contenue

|

Choix

|

|

Conceptuel

|

MCD

Signification des informations contraintes technique ou

économiques

|

MCT

Activité du domaine sans préciserais ressources ou

leurs organisation

|

Quoi

|

- données manipulées

- règles de gestion

- enchainement des traitements

|

Gestion

|

|

Organisationnel

|

MOD

Signification des informations avec contrainte organisationnelles

et économiques

|

MOT fonctionnement du domaine avec les ressources

utilisées et leur organisation

|

Qui, quand et ou

|

- partages des taches

- mode de traitement

Réparation géographique des traitements

- organisation des données

|

Organisation

|

|

Logique

|

MLD Description des données tenant compte de leurs

conditions d'utilisation par les traitements

|

MLT fonctionnement du domaine avec les ressources et leur

organisation informatique

|

Avec quoi, quel outil ?

|

-réparation géographique des données et

traitements en déterminant l'unité de stockage

|

Logiciel

|

|

Physique

|

MPD description de la ou des bases de données dans la

syntaxe du logiciel SGF ou SGBD

|

MPT architecture technique des programmes

|

Comment ?

|

- Programmes

- Logiciel

- Matériels

|

Technique

|

1.2. Cycle de décision

Ce cycle représente le point de vue de tous les

décideurs de l'organisation étudiée quelques soient leur

niveau de décision et d'action (point de vue d'un décideur au

sens large).

Le cycle de décision définit la nature de

résultat à produire à l'issu de chaque étape pour

qu'une décision quant à la continuation ou à l'abandon

d'une politique d'informatisation puisse être prise.

Cycle de décision

Cycle d'abstraction

Hiérarchie de décisions croissantes

Cycle de vie

- Schéma directeur

- Etude préalable

- Etude détaillée

- Etude technique

- Réalisation

- Mise en oeuvre

- Maintenance

- Physique

- Logique

- Organisationnel

- Conceptuel

251641344

1.3. Les différentes versions de Merise

a) MERISE 1

- Approche systémique ayant ses origines dans la

théorie des systèmes de Boulding introduite en France par J.L

LEMOIGNE.

- Montre les relations existant entre le système

d'information et le système opérant d'une part, ensuite entre S.I

et S.P d'autre part.

- Le S.I fournit aux acteurs (SO) et aux décideurs

(S.P) les informations dont ils ont besoin pour agir et décider.

- Couvre tout le cycle de vie du logiciel : schéma

directeurs, étude préalable, étude

détaillée, étude technique, production de logiciels, mise

en oeuvre, maintenance.

- Cycle d'abstraction reposant sur 3 niveaux :

conceptuel, organisationnel ou logique et physique.

- Séparation entre les modèles de données

analyses avec une approche entité-association ; et les

modèles des traitements, présentes avec un formalisme proche de

celui des réseaux de Pétri.

- La phase de validation permet de vérifier que toute

les données sont présentes pour réaliser les traitements

et que tous les traitements utilisés sont utiles pour obtenir les

données sont prévus.

b) MERISE 2

1. Lancé par `'sema group'' pour prendre en compte des

extensions et des améliorations liées évolutions

organisationnelles et technique des années 1990.

2. Le modèle E/A retenu (utilisé) pour la

modélisation des données de la première version

(années 1970) présentait quelques carences et les concepts de ce

modèle peuvent s'avérait insuffisant pour modéliser

certaines situation ou contraintes et l'on est oblige dans ce cas d'ajouter des

commentaires pour mention.

3. Un groupe de l'AFCET à apporte en Novembre 1990.

Des extensions au modèle (extensions au modèle individuel

remédiant aux faiblesses du formalisme de base), telles que le notions

de généralisation et de spécialiste pour traduire des

notions de d'héritage, les contrainte ensembliste (d'inclusion, de

totalité, d'exclusion, d'égalité & exclusif), les

contraintes d'intégrité et la notion d'identifiant relatif

(opposé à absolu), qui d'identifier une entité par rapport

à une autre.

*AFCET = Association Français pour cybernétique

et Technique

4. Les traitements ont été enrichi au niveau

conceptuel par l'introduction =

- De diagrammes de flots de données

- D'une Modèle conceptuel des traitements

Analytique(MCTA), qui permet dès la phase de conception de

s'intéresser aux données qi s'y rattachant, préparant

ainsi la phase de validation ;

- De la notion de cycle de vie d'un objet (utilisé ici

dans les sens d'entité) -CVO, pour prendre en compte tous les

états par lequel passe un objet au cours de sa vie, en fonction

d'événement qui peut se produire.

5. Apres le niveau conceptuel, il faut préciser les

niveaux organisationnel, ou sont prise en compte les structure les moyens

matériel et humains à mettre en place.

6. Puis au niveau logique, sont définit les interfaces

avec les utilisateurs, les ressources logiques de traitement et de stockage

ainsi que la répartition des données.

En ce qui concerne les concepts étendus, mis à

part la notion d'identifiant relatif, pour imputation en relation n'est pas

directement réalisable, car il est impossible de représenter les

contraintes ensemblistes.

Il faudra donc mettre en place, au niveau des traitements des

dispositifs pour garantir toute les contraintes.

Trois possibilités de traduction du concept à

d'héritage rappelé par le schéma ci-dessous

E1

P1

P2

ES2

P2'

ES1

P1

251640320

Section 4. Notions sur (mot

clé du sujet)

4.1. Considérations

théoriques sur la Bibliothèque13(*)

4.1.1. Introduction

La bibliothèque (du grec

ancien fiftioOi5xii : biblio, "livre"

; thêkê, "place", armoire) est une collection

organisée de livres. Il existe des bibliothèques privées

et des bibliothèques publiques.

Définition : une bibliothèque est un lieu,

pièce ou établissement, public ou prive, ou une collection de

livres, d'imprimés, de manuscrits, etc.., ou est conservée,

consultée ou prêtée.14(*)

Les bibliothèques proposent souvent d'autres documents

(journaux, périodiques, enregistrements sonores, enregistrements

vidéo, cartes et plans, partitions...) ainsi que des accès

à l'Internet et sont parfois appelées médiathèques

ou informa thèques.

La majorité des bibliothèques (municipales ou

universitaires) autorisent le prêt de leurs documents,

et autres (par exemple la Bibliothèque publique d'information)

leur consultation sur place seulement. Elles peuvent alors

être divisées en salles de lectures, ouvertes au public, et en

magasins fermés pour le stockage de livres moins consultés.

D'autres espaces, ouverts ou non au public, peuvent s'ajouter.

Aujourd'hui, avec plus de 128 millions de documents, la plus

grande bibliothèque du monde est la Bibliothèque du

Congrès américain à Washington.

4.1.2. Histoire

Ce depuis l'Antiquité que les bibliothèques

apparaissent avec le besoin d'organiser et de conserver les textes. Ces lieux

dépendent des pouvoirs religieux et politiques, en proportion variable

selon les civilisations.

La plus célèbre bibliothèque antique est

celle d'Alexandrie, en Égypte, créée au

IIIe siècle av. J.-C... Les rois hellénistiques

ayant du mal à légitimer leur pouvoir aux yeux des

Égyptiens autochtones se devaient de mener une politique

d'évergétisme, afin d'apparaître comme bienfaiteurs. Ils

constituaient et entretenaient de grandes bibliothèques ouvertes au

public, dans des complexes culturels (musée, gymnase).

Le coût de ces équipements était

très élevé car, outre le prix d'achat ou de copie des

livres et du papyrus, que l'on ne trouvait qu'en Égypte, il fallait

recopier les ouvrages régulièrement puisqu'ils s'abimaient

rapidement. Les rois entretenaient également des esclaves lecteurs pour

faciliter le travail des usagers de la bibliothèque. Athènes et

Pergame possédaient aussi de grandes bibliothèques, comptant

plusieurs centaines de milliers de volumes. Des bibliothèques un peu

plus modestes existaient à Rhodes et à Antioche.

Dans le même esprit, les bibliothèques

diversifient peu à peu leurs activités, avec des expositions, des

lectures (heure du conte), des conférences et colloques, des animations

diverses. Toujours sous l'impulsion de Melville Dewey et Eugène Morel se

développe, dès la fin du XIXe siècle, une

formation professionnelle des bibliothécaires, couplée avec une

meilleure coopération entre bibliothèques. Ces deux

phénomènes favorisent l'émergence d'une profession

Autonome de mieux en mieux formée, ce qui ne supprime

toutefois pas le bénévolat.

Le développement des bibliothèques publiques

s'amplifie à partir des années 1970, en relation avec

l'augmentation de la part de la population poursuivant des études

supérieures, la politique culturelle de l'État et des

collectivités territoriales et les possibilités offertes par

l'informatique.

En effet, dès les débuts de cette nouvelle

technique dans les années 1950, les ingénieurs ont eu

l'idée de l'adapter aux bibliothèques. Toutefois, les phases

d'expérimentation ont duré assez longtemps, de sorte que

l'informatisation effective ne date souvent que des années 1980, et ne

s'est imposée que lentement.

Désormais, la plupart des bibliothèques des pays

développés sont informatisées, mais ce n'est pas le cas

général ; en revanche, de nombreuses bibliothèques en sont

au ré informatisation. Après une période pendant laquelle

le modèle de construction était celui d'un bâtiment

accueillant à la fois la bibliothèque et le musée, comme

à Grenoble, le XXe siècle voit la construction de

bâtiments spécifiques, comme la bibliothèque Carnegie

à Reims, parfois de grande taille comme la bibliothèque de La

Part-Dieu, à Lyon, au milieu des années 1970 jusqu'à nos

jour.

4.1.3. Types de

bibliothèques

Les bibliothèques présentent une grande

diversité. Ce sont tantôt des établissements à part

entière, tantôt des services faisant partie d'un autre

établissement. Certaines sont très largement ouvertes, d'autres

accessibles à un public restreint. Certaines bibliothèques sont

gérées par les pouvoirs publics, d'autres par des organismes de

droit privé. Cependant, le critère principal dans la typologie

des bibliothèques est celui de leur fonction.

Dans chaque pays, les bibliothèques nationales

recueillent et conservent les documents qui font l'objet du dépôt

légal ; elles conservent souvent aussi d'autres documents. Elles

assurent généralement le rôle d'agence bibliographique

nationale, en assurant la description de la production imprimée

nationale et la diffusion de bibliographies nationales. Certains pays peuvent

avoir plusieurs bibliothèques nationales.

Il existe également des bibliothèques

régionales dans certains pays. De statut varié (certaines sont

aussi universitaires), elles assurent la conservation à long terme d'un

grand nombre de documents. Elles peuvent servir de « bibliothèques

de recours » pour la population de la région et participer à

des réseaux de coopération avec les plus petites

bibliothèques. Tel est le cas des bibliothèques cantonales en

Suisse ou des bibliothèques de Land en Allemagne, des

bibliothèques régionales en République

tchèque...

Le terme de bibliothèque publique, calqué sur

l'anglais public library, est rendu aussi en français sous

la forme « bibliothèque de lecture publique ». Ces

bibliothèques sont destinées à l'ensemble de la population

locale pour lui permettre de s'informer et de se divertir. Elles sont souvent

gérées par les collectivités locales, mais peuvent

fonctionner sous forme d'associations ou concédées au secteur

privé ; elles peuvent aussi être gérées par

l'État. Stricto sensu, on peut compter les

bibliothèques universitaires dans les bibliothèques publiques,

car elles sont elles aussi ouvertes à tous les publics. L'utilisation du

terme "bibliothèque publique" est donc fluctuante.

Les bibliothèques d'enseignement et de recherche

apportent leur appui aux activités pédagogiques et scientifiques

qui se déroulent dans l'établissement dont elles font partie. Il

s'agit d'une part de bibliothèques d'école, de collège,

suivant les noms employés dans les différents pays, ainsi que des

bibliothèques universitaires.

Les bibliothèques spécialisées, comme

leur nom l'indique, développent des collections dans une discipline ou

autour d'un thème. Il existe ainsi des bibliothèques musicales,

médicales, juridiques, etc. Cette dénomination inclut parfois

(surtout en anglais, "spécial collections") les bibliothèques ou

services de bibliothèques conservant les collections patrimoniales.

Ces différents types de bibliothèques ne sont

pas toujours cloisonnés et une même bibliothèque peut avoir

plusieurs fonctions :

|

une bibliothèque nationale peut s'ouvrir à un

large public et jouer le rôle d'une bibliothèque publique.

certains pays, y compris la France, ont des

bibliothèques publiques et universitaires.

une bibliothèque de lecture publique peut disposer

d'une section spécialisée ou d'un département

patrimonial.

|

4.1.4. Les

bibliothèques sur Internet

La majorité des bibliothèques ont maintenant

leur propre portail Internet, ou au moins une page d'accès donnée

par leur administration de tutelle, avec leur catalogue en ligne, consultable

à distance. Pour les plus importantes, leur catalogue est

intégré au portail, de même que leur bibliothèque

numérique et des outils comme des bibliographies, des listes de

nouveautés, des expositions virtuelles, ainsi que l'accès pour

chaque lecteur à l'état de son abonnement (documents

empruntés et date limité de retour).

Dans la plupart des pays, le développement de

l'Internet a fait stagner le taux d'inscription en bibliothèque et les

prêts sont généralement en baisse. Mais la lecture sur

Internet augmente, notamment pour les livres anciens tombés dans le

domaine public et scannés et mis en ligne par Google ou d'autres

opérateurs. Les salles de lecture et les postes multimédias

restent pourtant très convoités.

En France, les usagers non-inscrits sont en nette augmentation

et viennent plus longtemps, mais il est difficile de savoir si c'est le signe

d'un déclin ou d'un nouveau départ pour les bibliothèques

et leur rôle de recueil et diffusion de la connaissance.

4.1.5. Activités

des bibliothèques

Les activités des bibliothèques s'articulent

essentiellement autour des collections et du public.

a. Activités

liées aux collections

Ces activités sont les plus traditionnelles :

Acquisitions : achat ou collecte par don, dépôt

ou dépôt légal de nouveaux documents, bulletin âge

Signalement : catalogage, description (description par des

mots du contenu afin de permettre les recherches) des documents

possédés par la bibliothèque et choix des indices de

classement pour les collections de libre accès. Les thesaurus de

description les plus utilisés en France sont Rameau Répertoire

d'autorité matière encyclopédique et alphabétique

unifié et les vedettes matière « Blanc-Mont mayeur Danset

>>. La classification la plus répandue pour le classement des

documents en libre accès est la Classification décimale de Melvil

Dewey. La Classification décimale universelle, autrefois répandue

dans les bibliothèques universitaires, est en très forte

régression. La Classification de la Bibliothèque du

Congrès est largement utilisée dans le monde, surtout dans le

monde universitaire ou dans certaines bibliothèques

spécialisées.

Les bibliothèques disposent de plus en plus souvent

pour leurs imprimés et périodiques d'un catalogue

informatisé de leurs collections, parfois accessible par internet.

Conservation : pour les collections courantes,

équipement, reliure, réparation ; pour les collections

patrimoniales, conservation préventive (conditions hygrométriques

convenant aux supports, conditionnement...), conservation curative

(restauration, désacidification...).

Élimination : couramment appelée «

désherbage >>, « pilon >> ou « élagage

>> (en Belgique francophone) par les bibliothécaires, cette

activité consiste à retirer des collections les documents ne

devant être conservés, en raison de leur état physique, de

l'obsolescence de leur contenu, de leur inadéquation avec les missions

de la bibliothèque ou du manque d'intérêt du public.

b. Activités

liées au public

Ces activités se sont fortement

développées depuis la fin des années

1970 :

Prêt, retour et rangement des documents ;

Renseignements sur place à la bibliothèque et,

parfois, à distance (par téléphone, courrier, fax ou

Internet [chat et messagerie]), notamment à travers des services de

référence virtuelle :

O Sindbad de la Bibliothèque nationale de France

O le guichet du savoir de la bibliothèque municipale de

Lyon;

o BiblioSés@me, réseau coopératif de

réponse à distance piloté par la Bibliothèque

publique d'information en coopération avec les bibliothèques

municipales de Lille, Marseille, Montpellier, Reims, Limoges, Brest,

Valenciennes, Amiens, Toulouse, Strasbourg, CergyPontoise, la

médiathèque intercommunale de Troyes ainsi que la

bibliothèque départementale de prêt de Saône-et-Loire

(Mâcon) et la bibliothèque Sainte-Geneviève (Paris) auquel

on peut poser des questions à distance ;

O Askal dans plusieurs bibliothèques dans le monde ; en

France, ce système est surtout utilisé par des

bibliothèques universitaires ;

O Questions?Réponses! Service plus

spécifiquement axé sur l'information à l'usage des

professionnels des bibliothèques, proposé par l'enssib.

o

ruedesfacs.fr pour les

universités parisiennes de Paris 1, Paris 2, Paris 3, Paris 4, Paris 5,

les bibliothèques interuniversitaires de la Sorbonne, Sainte-Barbe,

Sainte-Geneviève, Cujas, Jussieu, de Médecine et de Pharmacie, la

bibliothèque universitaire des langues et civilisations, la

bibliothèque de l'Institut National d'Histoire de l'Art.

Action culturelle (expositions, contes pour enfants,

rencontres avec des écrivains, conférences, colloques,

expositions virtuelles etc.).

4.1.6. Personnel des

bibliothèques

Traditionnellement, les personnes chargées de

gérer la bibliothèque et d'assurer les services au public sont

appelées bibliothécaires. Toutefois, le titre de

bibliothécaire est réservé dans de nombreux pays au

personnel d'encadrement justifiant de diplômes universitaires de second

cycle en sciences de l'information.

En France, le terme de bibliothécaire reste

employé de manière générique pour désigner

toutes les personnes assurant les activités de bibliothèque,

quels que soient leur statut réel et leur profession.

4.1.7. Les grandes

bibliothèques

Les plus grandes bibliothèques actuelles dans le monde

sont :

|

Bibliothèque du Congrès à Washington :

plus de 128 millions de volumes en 2007

Bibliothèque d'État de Russie à Moscou :

42 millions de volumes Bibliothèque de Saint-Pétersbourg : 33

millions de volumes

Bibliothèque du Congrès (Washington) : 29

millions de volumes Bibliothèque de Pékin : 22 millions de

volumes

Bibliothèque de Novossibirsk : 13 millions de

volumes

Bibliothèque de l'Université d'Harvard : 13

millions de volumes

Bibliothèque nationale de France (Paris) : 13 millions

de volumes British Library Londres : 12 millions de volumes

New York Public Library : 11 million de volumes

British Library of Political and Economic Science : la

bibliothèque de la

London School of Economics, avec plus de 4

millions de volumes imprimés

-constituant ainsi la plus grande

bibliothèque des sciences sociales au monde.

Il faut cependant nuancer ces chiffres. Certaines

bibliothèques, notamment en Europe de l'Est, comptent chaque

périodique comme un volume.

Depuis quelques années, ces établissements, mais

aussi des Moteurs De Recherche Sur Internet développent une pratique de

numérisation de livres ainsi que des sites Web qui conduiront

bientôt à relativiser l'importance de ces données, en

prenant en compte les services offerts par ces bibliothèques aux

utilisateurs éloignés.

4.1.8. Les bibliothèques

imaginaires

Desbibliothèques, réelles ou non, apparaissent

dans de nombreuses oeuvres de fiction.

De nombreux écrivains ont développé le

thème d'une bibliothèque idéale, donc imaginaire. Le

poète et nouvelliste argentin Jorge Luis Borges en est l'un des exemples

les plus illustres. Toutefois certaines bibliothèques imaginaires sont

constituées de livres réellement écrits, d'autres

qualifiées de Biblia abiblia de livres n'ayant jamais

existé.

Dans les premières on peut citer :

O La Bibliothèque de Babel (Borges)

0 La bibliothèque du Docteur Faustroll (Jarry)

0 La bibliothèque du monastère

bénédictin dans Le Nom de la rose, (Umberto Eco)

inspiré par Borgès et son écrit De

Biblioteca, L'échoppe, Caen (1989)

Dans les secondes :

o Bibliothèque de l'abbaye de Saint-Victor

dans Pantagruel de Rabelais

o La bibliothèque de feu M. le Comte J.N.A de Fortsas,

qui a fait l'objet

d'une véritable mystification en juillet 1840, avec

l'annonce d'une

vente aux enchères et l'édition d'un

catalogue.

o Catalogue des livres de M. Ed. C. bibliothèque

facétieuse mise en vente le 1er avril prochain

(année ?) à la Salle des Bons-Enfants publié par le

bibliophile Guénoud.

o La bibliothèque perdue (Don Rosa)

4.2. Ouvrages15(*)

4.2.1. Définition

Ce qui est produit par un ouvrier.

Un ouvrage est ce qui est produit par l'ouvrier (le

résultat du travail de ses mains et donc son oeuvre) et par extension

l'artisan ou l'artiste. Ce terme s'applique dans différentes

domaines :

Ø Dans la construction

Un ouvrage dans le bâtiment est le résultat de la

construction :

· Gros ouvrage ou ouvrage lourd qui constitue la

structure le gros oeuvre.

· Ouvrage Leger ou menu ouvrage se disait de tous les

ouvrages ou l'on emploie le plâtre seul, ou le plâtre avec la

latte ; tels sont les crêpis, les enduit, les tuyaux de

cheminées, les aires de planchers, les plafonds, les hourdages et

ravalement de cloisons et pans de bois, la corniche, entablement, moulure,

plinthes, bandeaux, toute saillies et enfin, les divers scellements, etc......

· On parle d'ouvrage d'art pour désigner un pont,

un viaduc, un tunnel et toute construction destinée au franchissement

d'obstacle naturel par une route / ou une voie ferrée.

· Ouvrage publics, construction relevant du domaine

public sur lequel sont souvent réalises des travaux publics, et utilise

des travaux publics, et utilise des besoins d'intérêt

généraux.

Exemple : Immeuble, stadium, gymnase municipale,

zénith, école publics.

Une tache est un ouvrage que doit faire un ouvrier dans un

certain temps et pour certains prix.

Ø Dans la couture

L'ouvrage des couturières, brodeuses et

dentellières.

Ø En littérature

Un ouvrage est un livre.

4.3. La réserve

D'une manière générale une

réserve désigne un ensemble (le contenue ou par extension le

contenant) mis a cote a titre de sécurité, de provision ou de

conservation.

· En politique, la «réserve

parlementaire est » est une dotation financière utilisable par le

sénateur et député, issue des budgets de l'assemble

nationale et du sénat, qui sert a finances des associations et des

collectivités des leurs circonscription.

· En beaux art, les réserve sont les parties qu'on

laisse en blanc dans certains procèdes comme l'aquarelle et le

lavis.

Et pour finir :

· Dans le domaine des bibliothèques la

réserve est le lieu où l'on stocke un ensemble de document rare

et précieux demandant une protection particulière et dans la

communication est soumise à certaines conditions.

4.4. L'emprunt

Définition : Action d'emprunter16(*).

Emprunt public : dette contractée sur le

marché des capitaux par l'Etat ou par une collectivité

publique.

Le fait d'emprunter à un autre auteur ses idées,

son style, etc. ;

Chose, somme empruntée.

Emprunter : Obtenir de l'argent ou un objet à

titre de prêt.

Prendre ailleurs pour s'approprier.

CHAPITRE II : ETUDE D'OPPORTUNITE

Section 1. PRESENTATION DE LA BIBLIOTHEQUE

URBAINE DE KINSHASA

1.1. Historique

1994 : Création du Service Urbain

des Archives et Documentation, par le Gouverneur Benandin MUNGUL DIAKA par

arrêté N°SC/011/03KN94 de janvier 1994 et se donne pour

mission de collectionner et d'organiser la documentation produit et reçu

à l'Hôtel de Ville de Kinshasa.

1996 : Elle devient l'une de

sélection du bureau charge des Archives et documentation, lors de

l'intérim de Mme la Vice-Gouverneur NKOYI MAFUTA, dans le cadre de la

restructuration du bureau d'études. Sa mission était de collecter

et de communique au Gouverneur et à ses collaborateurs les informations

documentaires nécessaires.

1997 : Sur l'initiative du Gouverneur

Théophile MBEMBA FUNDU, fut émis un arrêté portant

création et organisation d'un Service Urbain Technique et Scientifique

permanent dénommé « Service des Archives et

Documentation » avec pour mission d'offrir un large choix de document

pour toutes les catégories du public et sera appelée plus tard

« Bibliothèque Urbaine de

Kinshasa ».

2001 : l'Ambassade de la France en RDC,

à travers son service de Coopération et d'Action Culturelle

(SCAC) et par le biais de son projet d'appui à la

documentation en République du Congo (PADOC), choisit

la Bibliothèque Urbaine de Kinshasa pour un partenariat. C'est ainsi que

la bibliothèque urbaine de Kinshasa changea d'appellation pour

être désormais dénommée

« Médiathèque Francophone de la Funa ».

2002 : Inauguration et ouverture officielle

de la Médiathèque Francophone de la Funa, signé par

l'arrêté n° SC/112BG/COJU/LP/2002 par le Gouverneur David NKU

IMBIE.

2017 : Partenariat avec l'Ambassade

Américaine en RDC. Inaugurée par son Excellence Monsieur le

Gouverneur de la Ville de Kinshasa André KINBUTA,

cérémonie à laquelle ont pris part d'éminentes

personnalités.

1.2. Missions/Objectifs de la BUK

La Bibliothèque Urbaine de Kinshasa est

rattachée au Cabinet du Gouverneur et sous son autorité. C'est un

Service Public à caractère culturel, scientifique et

technique : elle poursuit une quadruple missions (Patrimoniale,

informatrice, formatrice et d'Archives) et, à ce titre, elle est

appelée à :

1. Collectionner, traiter, conserver et

communiquer

Toute la documentation produite par la ville, quel que soit

son support, et ainsi que celle ayant trait aux divers aspects de la vie

urbaine, nationale et internationale.

2. Promouvoir

La lecture public et assumer l'intégration et la

coordination des réseaux d'information tant nationaux

qu'étrangers ;

3. Sous forme d'assistance et de conseil,

Elle contribue à la création et au

fonctionnement des archives et centres de documentations des

entités ;

4. Elle assure l'encadrement pédagogique des

étudiants de toute provenance,

Ainsi que la formation conduite de son personnel ou autres

organismes documentaires nationaux ou étranger en

bibliothéconomie, en archivistique et en documentation.

1.3. Localisation géographique de la BUK

La Bibliothèque Urbaine de Kinshasa est

localisée au coeur de la ville de Kinshasa, la capitale de la

République Démocratique du Congo précisément dans

la commune de Limete (1ére rue), située au numéro 3 de

l'avenue Saint-Christophe, quartier Funa à Kinshasa, à

proximité des différents établissements. Il y a une

imposante signalétique fixée juste devant le bâtiment de la

BUK assurant sa visibilité.

1.4. Statut juridique de la BUK

La Bibliothèque Urbaine de Kinshasa existe par

arrêté N°SC/112/BG/COJU/LP/2003 signé par son

Excellence le Gouverneur David NKU IMBIE.

|

1.5. ORGANIGRAMME GENERALE DE LA BUK

1.6. Description des postes

A la tête de la bibliothèque francophone de la

Funa, il y a un directeur ou chapeaute, en personnel scientifique et technique,

administrative et ouvrier sous un règlement particulier d'administration

édité par l'autorité de la vile. Au sein de la

bibliothèque, il y a trois sections et cinq bureaux suivant la structure

ci-dessous :

A. LES SECTIONS

Ø SCD (Section du circuit du

document) : elle est chargée de toutes les manoeuvres intervenant

dans cette section dès son acquisition en passant par le traitement

jusqu'à la diffusion qui est l'étape finale de la chaine

documentaire ;

Ø SAF (Section administrative et

financière) : elle s'occupe du fonctionnement et de l'organisation

de l'administration et de finances avec comme objectif d'assurer le suivi des

tâches qui sont assignées à la

bibliothèque ;

Ø SACSR (Section archives, collection

spéciales et reluire) : cette section s'emploie à collecter,

traiter et conserver toutes les archives de l'hôtel de la ville de

Kinshasa et s'occuper de toutes les collections spéciales ainsi que la

reluire des documents en état de délabrement.

B. LES BUREAUX

La bibliothèque comprend les bureaux suivants :

Ø CERES (Centre des ressources) :

ce bureau est chargé de toutes les opérations de traitement sur

l'ordinateur, la formation en informatique ainsi que la navigation à

internet ;

Ø BIJE (Bibliothèque

jeunesse) : ce bureau reçoit un grand nombre des jeunes ;

Ø FOSSTD (Formation supérieure

en science et technique documentaire) : comme l'indique le nom, c'est le

bureau chargé des formation en science et technique documentaires

prévues pour les bibliothèques.

Section 2. Analyse de

l'existant

Le service qui s'occupe de la gestion de

réservation/emprunt des ouvrages à la BUK c'est le service

d'accueil.

Ce service d'accueil des usagers (abonnée) à la

taches des :

Ø Informer les usagers sur les procédures

d'accès à la bibliothèque ;

Ø Apporter une aide à la localisation des

documents ;

Ø Présenter les différents services de la

bibliothèque ;

Ø Répondre à une demande ;

Ø Donne une information.

Ce service constitue un enjeu crucial pour la bibliothèque

puisque c'est à travers lui qu'elle construit quotidiennement l'image de

la bibliothèque.

2.1. Organigramme du service

concerné

2.2. Description des

postes

Ø Caisse : il s'occupe des

réservoirs les frais d'accès à la bibliothèque.

Ø Gestionnaire des abonnées :

il gère tous les abonne qui ont payes les droit d'accès à

la bibliothèque et gère aussi des ouvrages qui ont

été consulte par les usagers (abonnée) pour faire le

statistique de chaque ouvrages.

Or mis le ce deux service il y a un service qui est

rattaché au service d'accueil qui lui aussi tire ces fonctions du

service d'accueil :

Ø Orientation : consiste à

aide, orientée et informée chaque usager (abonnée) dans

ces recherche du début jusqu'à la fin. Ainsi l'usager est en bon

mains car même si il se perde une main lui est fidèlement tendue

pour mieux se repérer.

2.3. Étude des

documents

Pour la gestion des abonnés de la

bibliothèque Urbaine de Kinshasa, voici les documents

utilisés :

· La tarification

· La fiche d'adhésion

· Le cahier d'enregistrement

2.3.1. Rôle des

documents

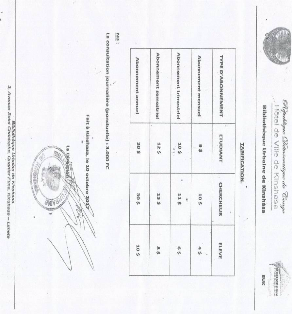

Ø La tarification : là ou est

représenter toutes les conditions d'accès ou d'abonnement

à la BUK qui peut être journalier, mensuel, trimestriel ou mensuel

et dont les couts varie selon la catégorie des usagers (abonnée)

suivants : Elevés, Etudiants, Recherche, etc...

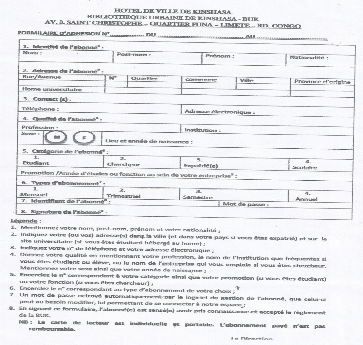

Ø La fiche d'adhésion

(enregistrement) : consiste à identifier (enregistrer) les

usagers pour mieux le connaitre et les gères.

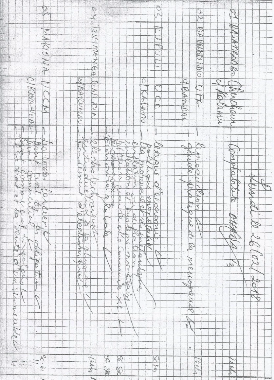

Ø Cahier d'enregistrement : consiste

à enregistre tous les ouvrages consulter par les usagers

(abonnée) et pour mieux faire les statistiques de chaque ouvrages.

2.3.2. Description du

document

2.3.2.1. Description

représentatif

· · 251642368La

tarification

· La fiche d'adhésion

· Cahier d'enregistrement

2.3.2.2. Description

explicatifs

· Tarification

|

Document

|

Rubriques

|

|

Code

|

Libelle

|

Rôle

|

Origine

|

Désignation

|

Signification

|

Type

|

Taille

|

|

Tar

|

Fiche de tarification

|

Pour voir le prix d'abonnement

|

Réception

|

Int

|

Intitulé

|

AN

|

95

|

|

N°

|

Numéro du fiche

|

AN

|

6

|

|

Tpe abn

|

Type d'abonnement

|

A

|

15

|

|

Abn men

|

Abonnement mensuel

|

A

|

15

|

|

Abn tri

|

Abonnement trimestriel

|

A

|

1

|

|

Abn sem

|

Abonnement semestriel

|

A

|

15

|

|

Abn an

|

Abonnement annuel

|

AN

|

20

|

|

Et

|

Etudiant

|

AN

|

15

|

|

Cher

|

Chercheur

|

A

|

15

|

|

El

|

Elève

|

A

|

15

|

|

Cons jrs

|

Consultation journalière

|

AN

|

20

|

|

|

|

|

· Fiche d'adhésion

|

Document

|

Rubriques

|

|

Code

|

Libelle

|

Rôle

|

Origine

|

Désignation

|

Signification

|

Type

|

Taille

|

|

Fia

|

Fiche d'adhésion

|

Pour être enregistre

|

Gestionnaire d'abonnée

|

Int

|

Intitulé

|

AN

|

95

|

|

N°

|

Numéro du fiche

|

AN

|

6

|

|

Nom

|

Nom de l'abonnée

|

A

|

15

|

|

Post-nom

|

Post-nom de l'abonnée

|

A

|

15

|

|

Sexe

|

Sexe de l'abonnée

|

A

|

1

|

|

Profession

|

Profession de l'abonnée

|

A

|

15

|

|

Adresse

|

Adresse de l'abonnée

|

AN

|

20

|

|

Date

|

Date de l'enregistrement

|

AN

|

15

|

|

Cat

|

Catégorie de l'abonnée

|

A

|

15

|

|

Typ abn

|

Type d'abonnée

|

A

|

15

|

|

Tel

|

Téléphone de l'abonnée

|

N

|

10

|

|

|

|

|

· Cahier d'enregistrement

|

Document

|

Rubriques

|

|

Code

|

Libelle

|

Rôle

|

Origine

|

Désignation

|

Signification

|

Type

|

Taille

|

|

Cae

|

Cahier d'enregistrement

|

Pour établir les statistiques de chaque ouvrage

|

Gestionnaire d'abonnée

|

Int

|

Intitulé

|

AN

|

95

|

|

N°

|

Numéro du fiche

|

AN

|

6

|

|

Nom

|

Nom de l'abonnée

|

A

|

15

|

|

Post-nom

|

Post-nom de l'abonnée

|

A

|

15

|

|

Sexe

|

Sexe de l'abonnée

|

A

|

1

|

|

Typ abn

|

Type d'abonnée

|

A

|

15

|

|

Adresse

|

Adresse de l'abonnée

|

AN

|

20

|

|

Date

|

Date de l'enregistrement

|

AN

|

15

|

|

Ttre ouv

|

Titre d'ouvrage

|

A

|

15

|

|

Typ ouv

|

Types d'ouvrage

|

A

|

15

|

|

Aut ouv

|

Auteur de l'ouvrage

|

AN

|

20

|

|

|

|

|

2.4. Étude des moyens

de traitement des informations

2.4.1. Étude des

moyens humains

|

Poste

|

Nombre Agent

|

Rôle

|

Qualification

|

Ancienneté

|

|

|

|

|

|

|

Caissière

|

1

|

Percevoir le frais d'adhésion

|

comptable

|

-

|

|

|

Gestion des abonnées

|

1

|

Gérer les abonnées et faire les statistiques des

ouvrages lurent par les usagers

|

Gestionnaire

|

-

|

|

|

Orientation

|

30

|

Aide les usagers à mieux se retrouver dans la salle de

lecture et dans leurs recherches

|

Connaissance absolue sur les classements des ouvrages dans le

rayon de la bibliothèque

|

-

|

|

2.4.2. Étude des

moyens matériels

|

Nom de matériel

|

Nombre de matériel

|

Types

|

Marques

|

Années d'acquisition

|

|

|

|

|

|

|

|

|

|

|

|

Chaise

|

4

|

En plastique

|

complaste

|

-

|

|

|

|

|

|

|

Ventilateur

|

1

|

-

|

LG

|

-

|

|

|

|

|

|

|

Carton Bic

|

2

|

A bile

|

Bravo

|

-

|

|

|

|

|

|

|

Calculatrice

|

2

|

commercial

|

Cassino

|

-

|

|

|

|

|

|

|

|

|

|

|

Cahier

|

10-15

|

Quadriller

|

Bravo

|

-

|

|

|

|

|

|

|

|

|

|

2.4.3. Étude des

moyens financiers

La bibliothèque urbaine de Kinshasa dépend de

fond qui vienne de l'hôtel de ville de Kinshasa (il dépend de

l'Etat congolaise).

2.5. Étude de la

circulation des informations

2.5.1. Narration

L'abonné se présente à la

réception le réceptionniste l'informe sur les procédures

d'accès et lui donne toutes les informations concernant la

BUK et l'envoi chez le gestionnaire des abonné qui lui

présente le fiche d'enregistrement qui là remplie et payes le

frais d'accès à la BUK.

Le gestionnaire des abonné l'envoi au service

d'orientation qui l'aide à faire le choix du s'ouvrages et le place

à la salle de lecture. A la fin de la journée l'abonné

restitue l'ouvrages à la réception, le gestionnaire des

abonné enregistre les ouvrages puis fait le statistique des chaque

ouvrages consulter.

2.5.2. Schéma de

circulation des informations

100

2OO

300

400

101

200

300

F.E

102

103

101

201

200

201

301

F.E

101

400

302

301

401

251673088

|

Abonné

|

Réceptionniste

|

Gestionnaire des abonnes

|

Orientation

|

|

Se présente à la réception

|

|

|

|

|

- Reçoit l'abonné

- L'informe

- L'envoie chez le gestionnaire

|

- Reçoit l'abonné

- Lui présente le fiche d'enregistrement

- L'envoie au service d'orientation

|

- Reçoit l'abonné

- L'aide à faire le choix des s'ouvrages

|

|

|

|

|

|

- Reçoit la fiche

- Paie le frais d'accès

|

|

- Enregistre les ouvrages

- Fait la statistique de chaque ouvrage consulté

|

|

|

- Restitue les ouvrages

|

|

|

|

2.5.3. Symboles et

Abréviations utilisés

100

251639296

: Présentation

d'un poste avec son numéro

251634176

: Document circulant

251636224

301

251635200

: Provenance

100

251637248

: Destination

251638272

2.5.4. Description du

schéma

· Description de tache

|

Code de poste

|

Code de tache

|

Commentaire

|

|

100

|

101

102

|

- Se présente à la réception

- Reçoit la fiche d'enregistrement

- Paie le frais d'accès

|

|

200

|

201

|

- Reçoit l'abonné

- L'informe

- L'envoi chez le gestionnaire d'abonné

|

|

300

|

301

302

|

- Lui présente une fiche d'enregistrement

- L'envoie au service d'orientation

- Enregistre les ouvrages

- Fait le statistique des chaque ouvrages consulté.

|

|

400

|

401

|

- Reçoit l'abonné

- L'aide à faire le choix des ouvrages

|

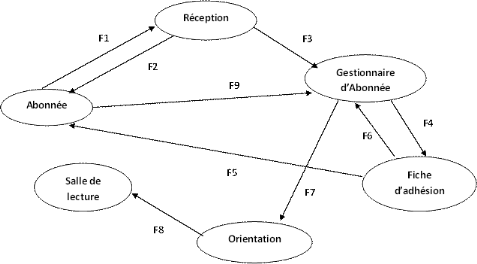

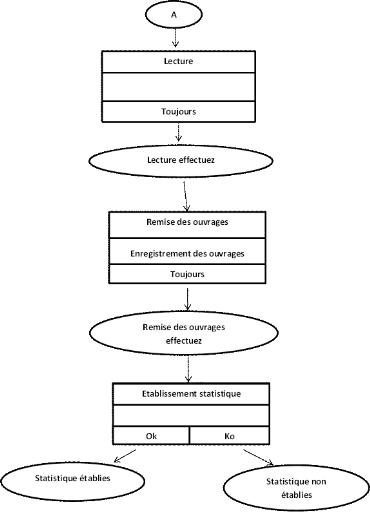

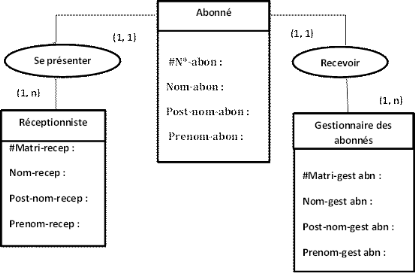

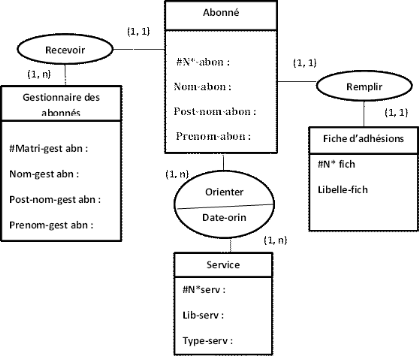

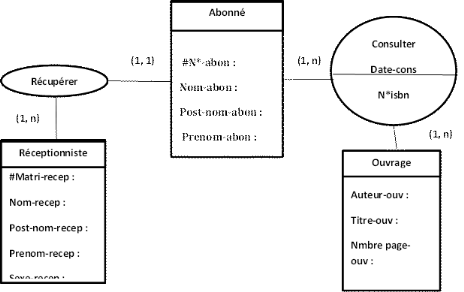

· Diagramme de flux

Légende

F1 : L'abonnée se présente à la

réception

F2 : La réceptionniste la reçoive et l'informe

sur le fonctionnement de la BUK

F3 : oriente l'abonnée chez le gestionnaire

d'abonnée

F4 : Reçois l'abonnée et lui présente

la fiche d'adhésion

F5 : La fiche est remise à l'abonnée, la

remplie et paye le frais d'abonnement

F6 : La fiche est remise au gestionnaire d'abonnée

F7 : oriente l'abonnée au service d'Orientation

F8 : oriente l'abonnée dans la salle de lecture

F9 : L'abonnée restitue les ouvrages, et le

gestionnaire d'abonnée enregistre les ouvrages et fait les statistiques.

· Matrice de flux

|

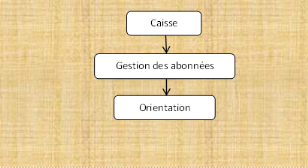

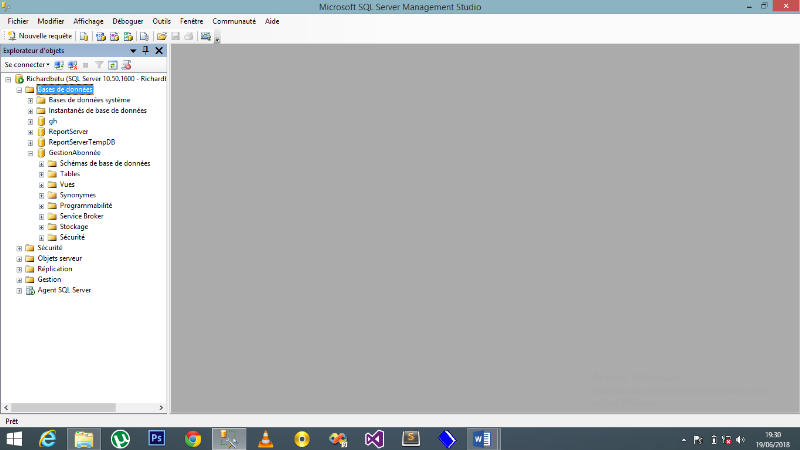

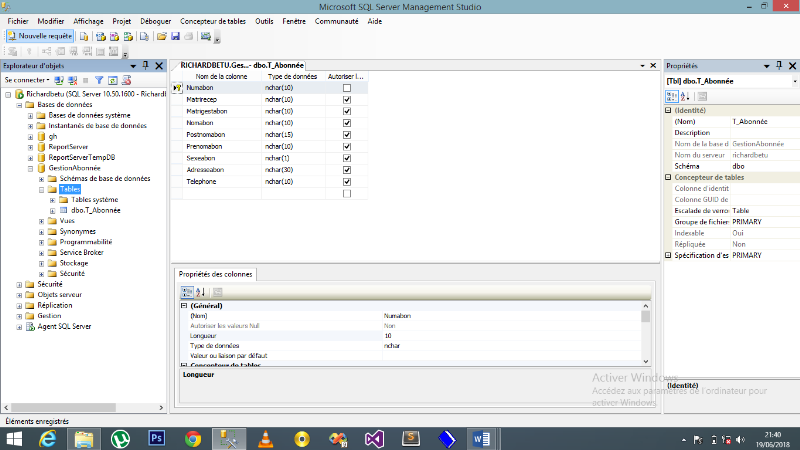

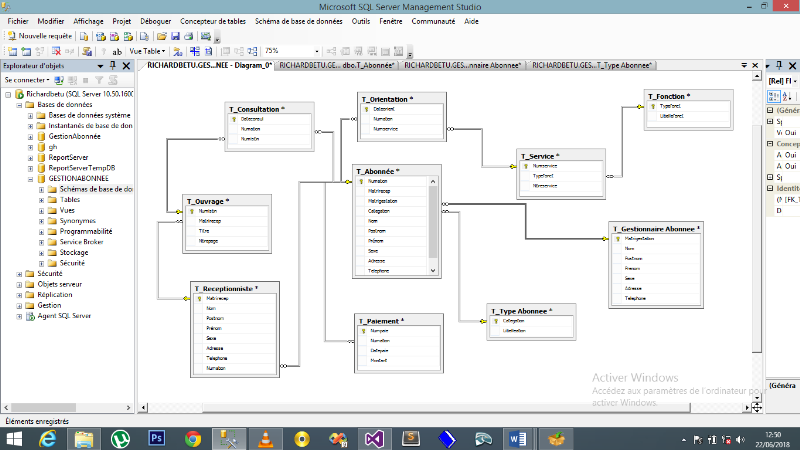

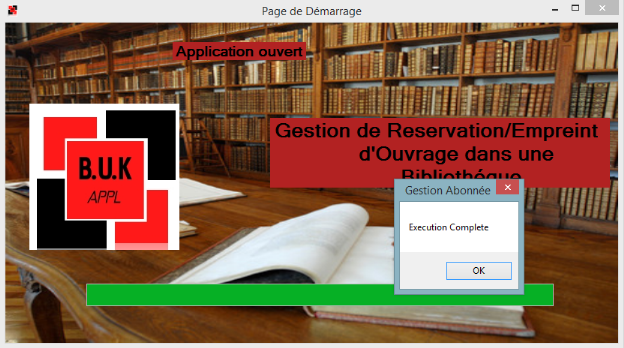

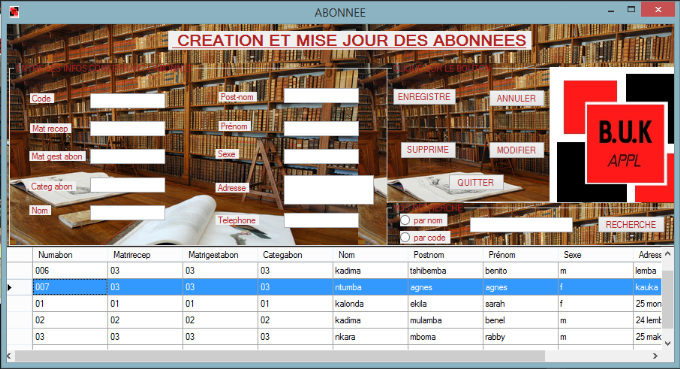

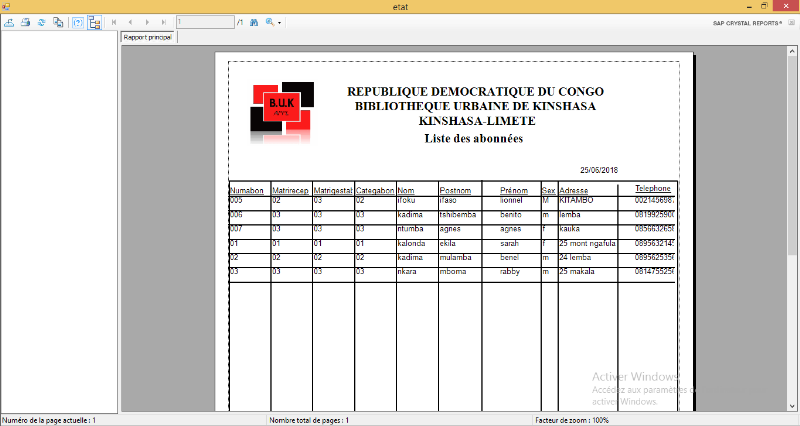

251643392