|

Année Académique 2013-2014

i

REPUBLIQUE DEMOCRATIQUE DU CONGO

MINISTERE DE L'ENSEIGNEMENT SUPERIEUR

ET

UNIVERSITAIRE

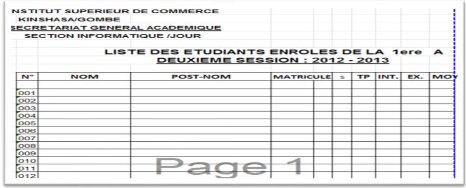

INSTITUT SUPERIEUR DE COMMERCE

Section Licence

Département Informatique de Gestion

BP : 16596

KINSHASA-GOMBE

CONCEPTION D'UN SYSTEME D'INFORMATION POUR

GESTION DES ACTIVITES ACADEMIQUES

(CAS DE L'INSTITUT SUPERIEUR DE COMMERCE DE

KINSHASA)

?

LEPEYA OTOKO Herve

Mémoire de fin d'études

présenté et défendu en vue de l'obtention du titre de

Licencié en Informatique de Gestion

Option : Conception des Systèmes d'information

Promoteur : P.O. J. A. MVIBUDULU KALIYUT. Rapporteur

: MUKENGE MBUMBA Josich

ii

IN MEMORIAM

A notre défunte maman Henriette LEPEYA Bemanga, pour

l'éducation reçue, pour tous les sacrifices endurés, pour

tous les efforts déployés le jour au jour, pour l'amour sans

mesure témoigné ; que la terre de nos ancêtres lui soit

douce.

iii

Epigraphe

« Le savoir scientifique n'est ni de type sapiential, ni

de type contemplatif, ni de type herméneutique, mais de type

opératoire »

Jean LADRIERE

iv

REMERCIEMENTS

A l'éternel Dieu Tout Puissant, pour toutes les

merveilles accomplies dans notre vie tout au long de notre formation

intellectuelle, humaine et spirituelle, reviennent nos premiers

remerciements.

A nos frères et soeurs : Julienne NYEMBO, Popaul

LEPEYA, Legrand LEPEYA, Devos LEPEYA, Kally LEPEYA, Nadine LEPEYA, Jean de Dieu

LEPEYA et Esther LEPEYA pour leurs soutiens incontestables à notre

égard. ;

A nos belles soeurs et beaux-frères : Gaston NTOYA,

Getride KINKELA, Irène MBO, Lucie CLAIR, etc. ;

A tous nos cousines et cousins ;

A nos nièces et neveux: Nelly ABWASAMBWA, Serge WANDJA,

Chris LEPEYA, Glorianne LEPEYA, Louisette LEPEYA, Priscille, Jevim LEPEYA,

Noëline LOLIMBA, Vainqueur LEPEYA, Glody LEPEYA, Divine LEPEYA, Arnold

LEPEYA, Nadège LEPEYA, Nicianne LEPEYA, Chadrack LEPEYA, Giguyna, etc.

;

A nos ami (es) et connaissances : Arnold MBAMA, Seraphine

IMONA, Rodrigue LONGOLAMAYI, Rody LIFU, Guelord LUSEKE, Gladys KITETE, Rodrigue

MERBA, Patrick NGALAMULUME, Djonny NGWIZANI, Fleury NGOMA, Jacob MASAMBA,

Josué BUABIBI, KOFFI, PITHOS MBAA, Franklin TSHIBANGU, Christian KIAKU,

Jean de Dieu KAPENDA, Germaine MVUAMVUA, KALOMBO Denis, Maman Ruth MANSONI,

Henriette DIANSANA, Cynthia SUMBELA, Francis KATAMBAY et à la promotion

L2 Informatique ;

A Notre très chère aimable Christelle KIBANYA ;

A toutes et tous, nous vous remercions pour votre soutient.

Herve LEPEYA OTOKO

v

Résumé

Le présent travail intitulé « Conception

d'un Système d'Information pour la Gestion en Ligne des activités

académiques » cas de l'Institut Supérieur de Commerce de

Kinshasa. Un sujet, né à partir d'un constat fait sur la

manière de gérer et d'administrer les activités

académiques plus précisément dans le processus des

délibérations des étudiants et des délivrances des

relevés des côtes à l'aide de l'automatisation.

De ce constat, reste née l'hypothèse selon

laquelle si les autorités académiques pourraient mettre en place

ce système, cela leur permettra une gestion optimale des

activités académiques, et leur offrira des avantages

énormes en produisant à un temps record les différents

documents tels que : Les Grilles de délibérations, les PV des

délibérations, les relevés des côtes et ce,

grâce à une application web et une base de données

structurée, non redondante et exhaustive.

La conduite de notre recherche s'est appuyée sur des

méthodes et des techniques de la recherche scientifique, à savoir

: Structuro-fonctionnelle, Historique, Observation, Interview et analyse

documentaire ; Par ailleurs, nous avons eu à investiguer le

système existant grâce à la méthode Merise. Et Par

la suite, la conception du nouveau système a été rendue

possible par l'application des notations UML dans le processus Two Track

Unified Process du processus unifié. La mise en oeuvre et le

développement du nouveau système se sont appuyés sur

l'architecture trois tiers et les langages de programmation tels : Php,

Javascript, etc.

La brèche que nous avons ouverte partant de l'angle

choisi dans ce sujet reste ouvert à tous ceux qui veulent continuer ce

champ pour la promotion de la science et de parfaire là où nous

avons failli et restructurer là où nous n'avons pas

approfondi.

vi

Abstract

This work entitled "Design of an Information system for the

Line control of the academic activities" case of the Higher Institute of Trade

of Kinshasa. A subject, born starting from a report made on the manner more

precisely of managing and of managing the academic activities in the process of

the deliberations of the students and the deliveries of the statements of the

coasts using automation.

This report, remains born the assumption according to which if

the academic authorities could set up this system, that will allow them an

optimal management of the academic activities, and will offer enormous

advantages to them by producing at a time record the various documents such

as:Grids of deliberations, the statement of the deliberations, statements of

the coasts and this, thanks to an application Web and a data base structured,

no redundant and exhaustive.

The control of our research was based on methods and

techniques of scientific research, namely:Structuro-functional, History,

Observation, Interview and abstract;In addition, we had with investiguer the

existing system thanks to the Merise method.And Thereafter, the design of the

new system was made possible by the application of notations UML in the process

Two Track Unified Process of the unified process.The implementation and the

development of the new system were based on architecture three thirds and the

programming languages such:Php, Javascript, etc.

The breach that we opened on the basis of the angle chosen in

this subject remains open to all those who want to continue this field for the

promotion of science and to perfect where we failed and to restructure where we

did not deepen.

vii

SIGLES ET ABREVIATIONS

2TUP : Two Track Unified Process

Acad. : Académique

BDD : Base de données

DE : Délibération des étudiants

Dos : Dossier

EEPF : Enregistrer des Etudiant ayant Payés le Frais

ELEE : Envoyer la Liste des Enrôlés aux

Enseignants

Enr : Enrôlé

ISC : Institut Supérieur de Commerce

MAI : Méthode Analyse Informatique

MC : Modèle Conceptuel

MFC : Modèle de Flux Conceptuel

ML : Marge Libre

MPM : Méthode Potentiel de Métra

MT : Marge Totale

ORC : Obtention Relevé des côtes

PGM : Programme

PV : Procès-Verbal

RFC : Remettre la Fiche des côtes

SGA : Secrétariat Général

Académique

SGBD : Système de Gestion de Base de Données

UML : Unified Modeling Language

UP : Unified Process

viii

LISTE DES FIGURES

Figure 1.1.1 : Graphe partagé à niveaux

8

Figure 1.1.2 : Graphique potentiel 10

Figure 1.2.1 : Organisation du système dans une

entreprise 13

Figure 1.2.2 : Architecture fonctionnelle typique d'un

SGBD 17

Figure 1.2.3. : Schéma historique d'UML 20

Figure 1.2.4.: Processus de développement en Y

24

Figure 1.2.5. : Schéma d'un héritage simple

26

Figure 1.2.6. : Schéma d'un héritage

multiple 27

Figure 1.2.7. : Exemple d'un polymorphisme. 27

Figure 2.1.1. : Organigramme général de

l'Institut Supérieur de Commerce de Kinshasa 36

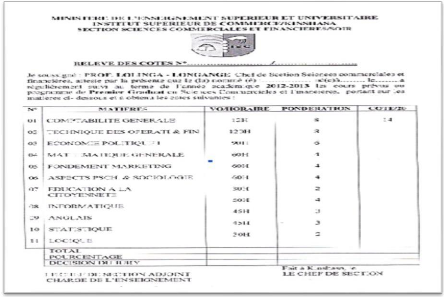

Figure 2.2.1 : Modèle d'une fiche des côtes

45

Figure 2.2.2. : Modèle d'un relevé des

côtes 46

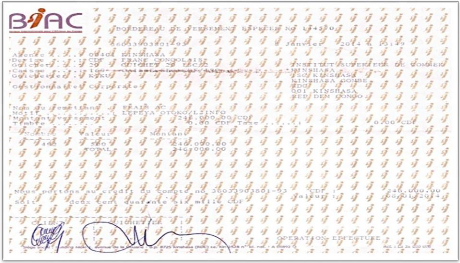

Figure 2.2.3.: Modèle d'un reçu de frais

47

Figure 2.2.4.: Modèle d'une grille de

délibération 47

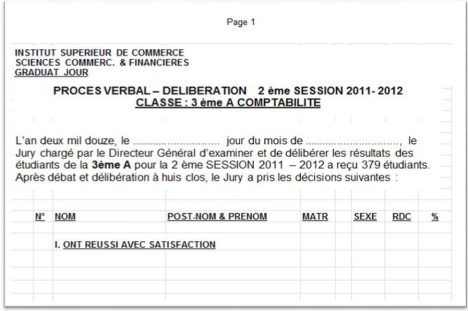

Figure 2.2.5.: Modèle d'un PV de

délibération 48

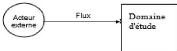

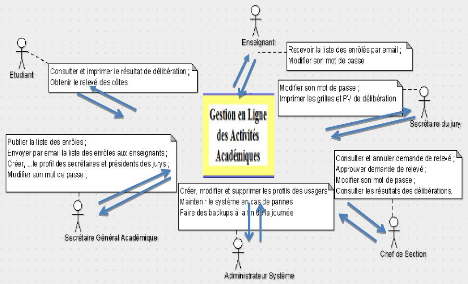

Figure 2.2.6. : Représentation d'un domaine

d'étude 51

Figure 2.2.7.: Représentation d'un acteur externe

52

Figure 2.2.8.: Représentation d'un domaine connexe

52

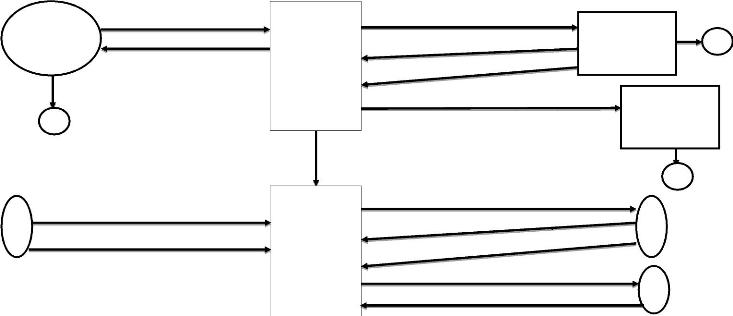

Figure 3.1.1.: Présentation du digramme de contexte

dynamique 69

Figure 3.1.2.: Symboles utilisés 69

Figure 3.1.3.: Présentions du diagramme de contexte

statique 70

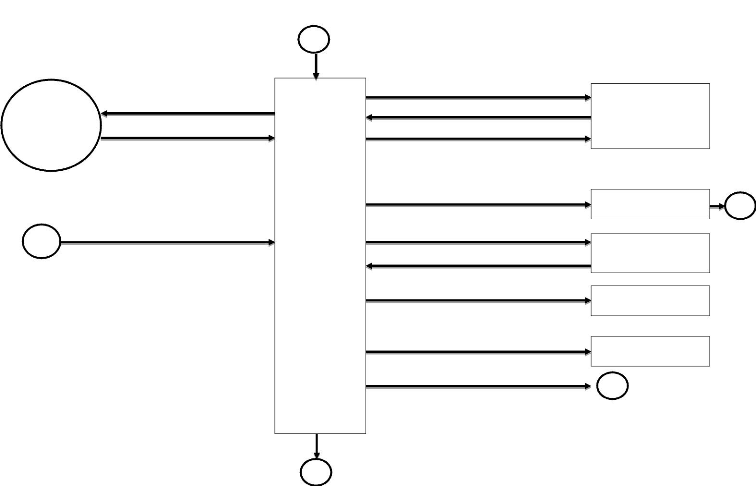

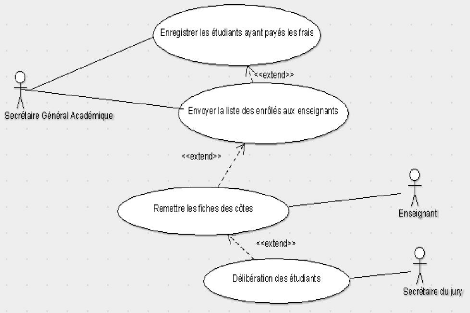

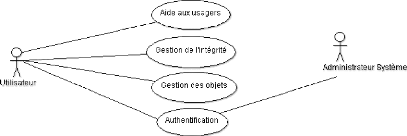

Figure 3.2.1.: Présentation du diagramme de cas

d'utilisation 72

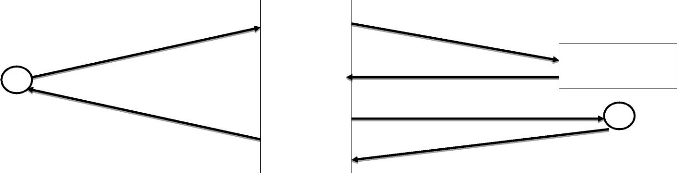

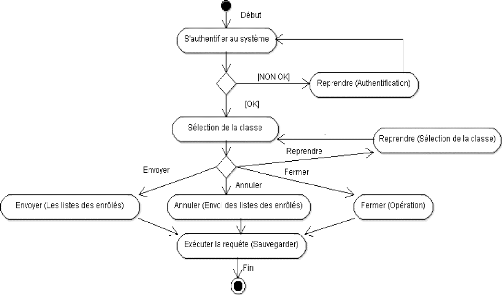

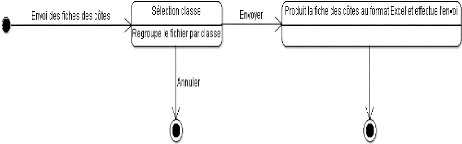

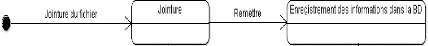

Figure 3.2.3.: Diagramme d'activité Envoyer les

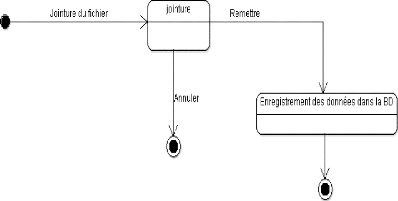

listes 84

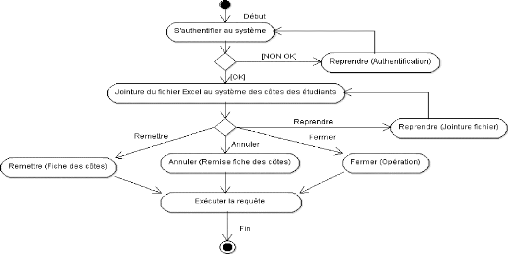

Figure 3.2.4.: Diagramme d'activité Remettre les

fiches 85

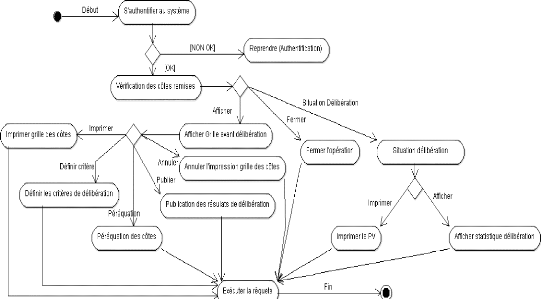

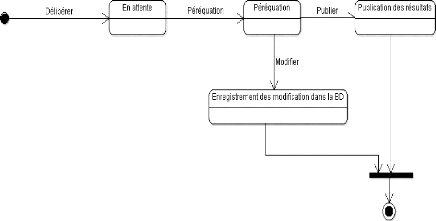

Figure 3.2.6.: Diagramme d'activité Obtention

relevé 87

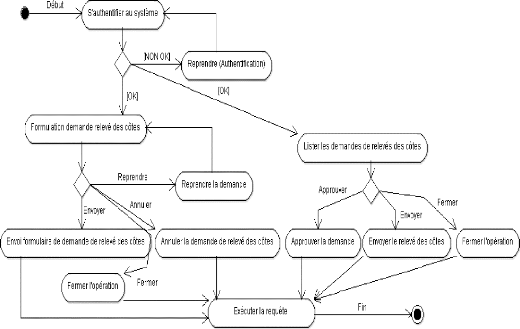

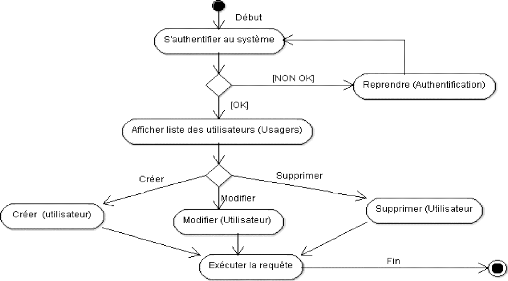

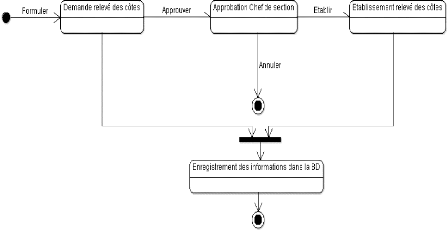

Figure 3.2.7.: Diagramme d'activité Gestion profil

d'usagers 88

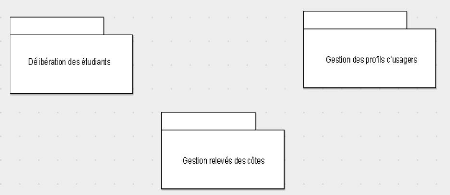

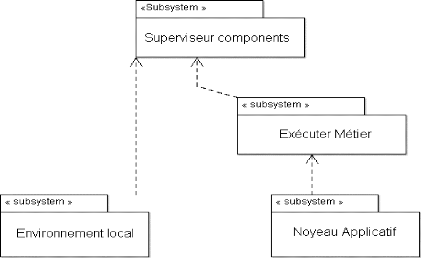

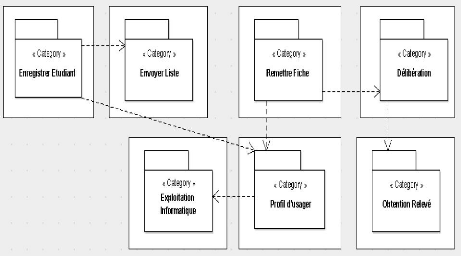

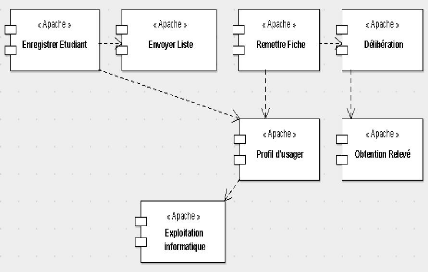

Figure 3.2.8.: Package de spécification

fonctionnelle 89

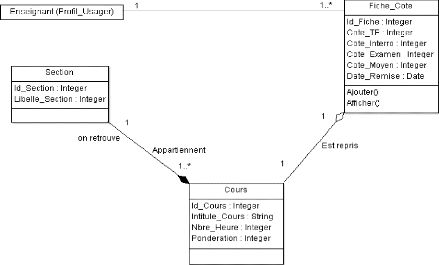

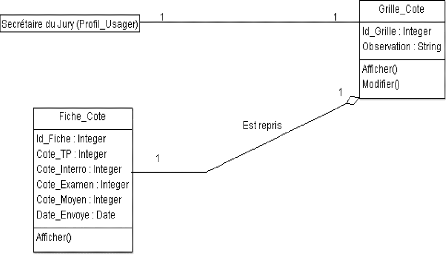

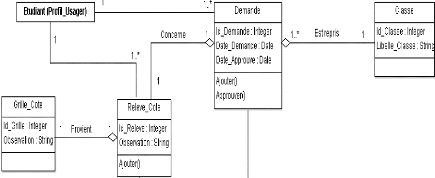

Figure 3.2.9.: Diagramme de classe affiné

Délibération des étudiants 95

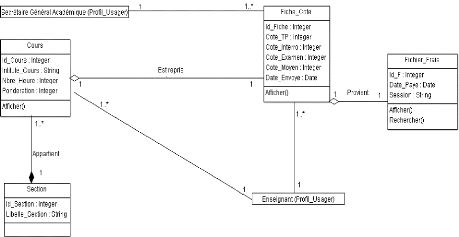

Figure 3.2.10.: Diagramme de classe affiné Gestion

relevés des côtes 95

Figure 3.2.11.: Diagramme de classe affiné Gestion

des profils d'usagers 96

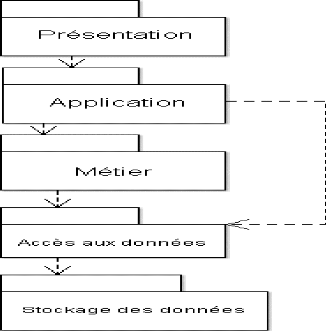

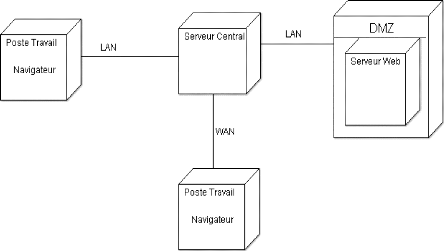

Figure 3.3.2.: Présentation du Style de

déploiement 98

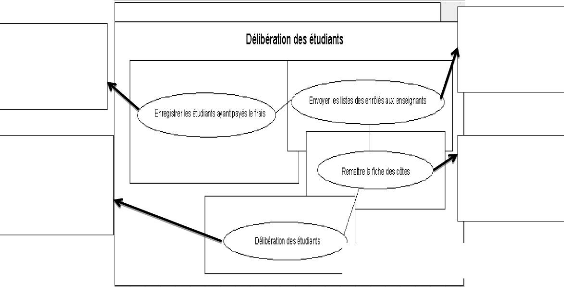

Figure 3.3.3.: Présentation des cas d'utilisation

techniques 99

Figure 3.3.4.: Présentation des couches logicielles

100

Figure 3.4.1.: Présentation de classe

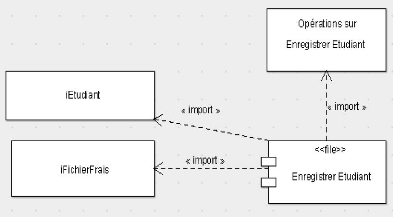

optimisée Enregistrer les étudiants ayant ... 105

ix

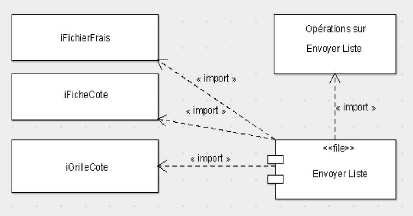

Figure 3.4.2.: Présentation de classe

optimisée Envoyer les listes 106

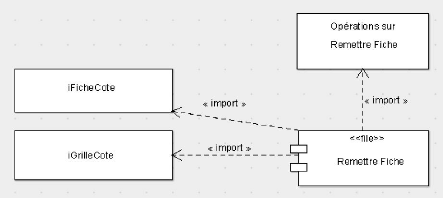

Figure 3.4.3.: Présentation de classe

optimisée Remettre la fiche 107

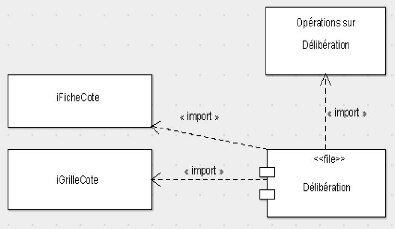

Figure 3.4.4.: Présentation de classe

optimisée Délibération ... 107

Figure 3.4.5.: Présentation de classe

optimisée Obtention relevé 107

Figure 3.4.6.: Présentation de classe

optimisée Gestion profil ... 108

Figure 3.4.7.: Présentation de diagramme

d'état Enregistrer les étudiants 111

Figure 3.4.8.: Présentation de diagramme

d'état Envoyer les fiches ... 111

Figure 3.4.9.: Présentation de diagramme

d'état Remettre la fiche 112

Figure 3.4.10.: Présentation de diagramme

d'état Délibération des étudiants 112

Figure 3.4.11.: Présentation de diagramme

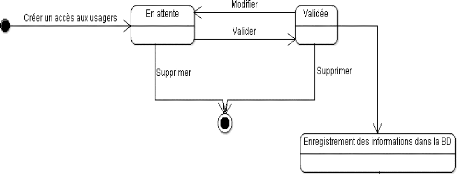

d'état Obtention relevé 113

Figure 3.4.12.: Présentation de diagramme

d'état Gestion des profils 113

Figure 3.4.13.: Présentation de diagramme

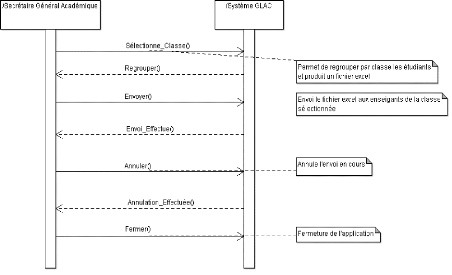

séquence Enregistrer les étudiants 114

Figure 3.4.14.: Présentation de diagramme

séquence Envoyer les listes 114

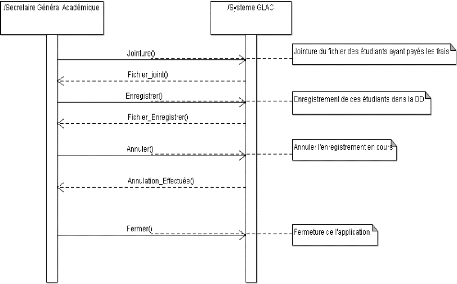

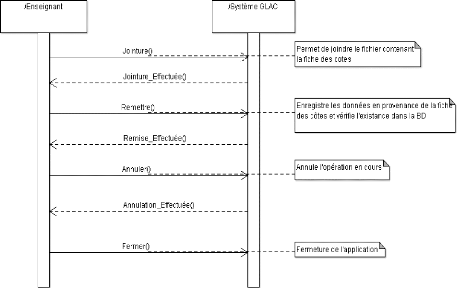

Figure 3.4.15.: Présentation de diagramme

séquence Remettre la fiche 115

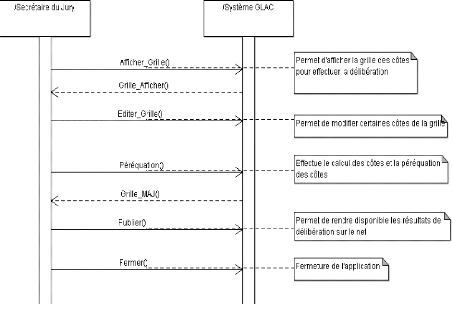

Figure 3.4.16.: Présentation de diagramme

séquence Délibération des étudiants 115

Figure 3.4.17.: Présentation de diagramme

séquence Obtention relevé des côtes 116

Figure 3.4.18.: Présentation de diagramme

séquence Gestion des profils 116

Figure 3.5.1.: Présentation de Framework design

patterns mécanisme 118

Figure 3.5.3.: Présentation du modèle de

configuration logicielle 121

Figure 3.6.1.: Présentation du déploiement

123

Figure 3.6.2.: Modèle d'exploitation

délibération des étudiants 124

Figure 3.6.3.: Modèle d'exploitation Gestion

relevé des côtes 125

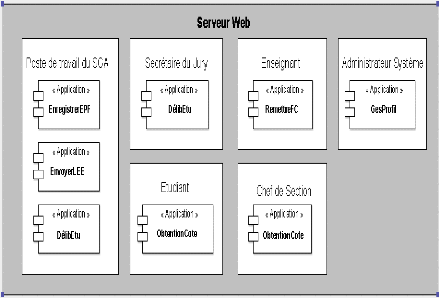

Figure 3.6.4.: Modèle d'exploitation Gestion

profils d'usagers 125

Figure 3.6.5.: Applications dans le modèle

d'exploitation 126

Figure 3.6.6.: Les composants métiers du

système 127

Figure 3.6.7.: Schéma de dépendance entre

composants métiers du modèle d'exploitation 128

Figure 3.6.7.: Schéma de dépendance entre

composants métier du modèle d'exploitation 128

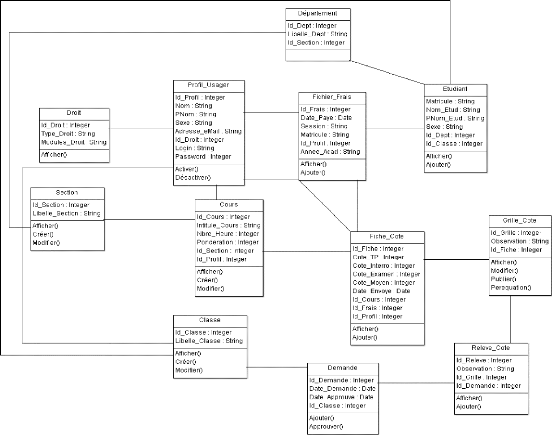

Figure 3.7.1.: Modèle logique de la conception

détaillée 135

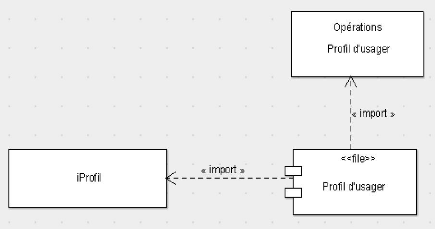

Figure 3.7.2.: Configuration logicielle Profils d'usager

136

Figure 3.7.3.: Configuration logicielle Enregistrer

Etudiant 137

Figure 3.7.4.: Configuration logicielle Envoyer Liste

138

Figure 3.7.5.: Configuration logicielle Remettre Fiche

139

Figure 3.7.6.: Configuration logicielle

Délibération 140

Figure 3.7.7.: Configuration logicielle Obtention

Relevé 141

X

LISTE DES TABLEAUX

Tableau 1.1.1 : Identification des tâches et

délais 7

Tableau 1.1.2 : Détermination des dates au plus

tôt 9

Tableau 1.1.3 : Détermination des dates au plus

tard 9

Tableau 2.2.1 : Description du poste étudiant

41

Tableau 2.2.2 : Description du poste Secrétariat

Général Académique 41

Tableau 2.2.3. : Description du poste Président du

jury 42

Tableau 2.2.4. : Description du poste Secrétaire du

jury 42

Tableau 2.2.5 : Description du poste Membres du jury

42

Tableau 2.2.6 : Description du poste Encodeur 43

Tableau 2.2.7. : Description du poste Secrétariat

de la section 43

Tableau 2.2.8 : Description du poste Chef de

département 43

Tableau 2.2.9 : Description du poste chef de section

43

Tableau 2.2.10 : Description du poste banque 44

Tableau 2.2.11 : Description du poste Enseignant

44

Tableau 2.2.12 : Liste d'un échantillonnage des

matériels recensés 49

Herve LEPEYA OTOKO

xi

Avant-propos

Toute oeuvre est le fruit des efforts consentis par une ou

plusieurs personnes en vue d'obtenir un bien ou un service. Ainsi, au terme de

ce présent mémoire qui marque la fin de notre deuxième

cycle en informatique de gestion à l'Institut Supérieur de

Commerce, ISC en sigle, nous rendons grâce à notre Dieu, qui nous

a guidé et fortifié tout au long de notre parcours

académique.

Le présent mémoire n'est autre que le

résultat de la collaboration des professeurs et chefs de travaux qui ont

pu, tout au long de notre parcours académique, nous baigner dans cette

source qu'est l'école. Qu'ils trouvent ici l'expression de notre

profonde gratitude pour toutes les connaissances qu'ils ont réussies

à nous transmettre.

C'est à juste titre que nous tenons à remercier

Monsieur le professeur MVIBUDULU KALIYUT Jacques Alphonse et Monsieur MUKENGE

MBUMBA Josich qui, en dépit de leurs multiples occupations, ont bien

voulu assurer la direction scientifique de ce mémoire et sans oublier

monsieur Louis Denis KONKFIE IPEPE pour sa contribution scientifique.

Nous ne pouvons rester indifférent vis-à-vis de

monsieur Paulin ITOKO, qui a accepté de faire la lecture formelle de

cette oeuvre scientifique.

Que les autorités administratives, académiques

de l'Institut Supérieur de Commerce trouvent, à travers ces

lignes, l'expression de notre profonde gratitude pour le bagage intellectuel

combien important qu'ils nous ont transmis.

Une attention particulière est accordée à

nos compagnons des luttes : IYEMBO Rodrigue, Grace MALULU, KABANGU Frederick,

MBAYI Beverly, BEYA Nelly, NGOMA Fleury, MASAMBA Jacob, etc.

Il nous sera difficile de citer tout le monde dans ce petit

espace. Que tous trouvent ici l'expression de notre amitié et de notre

reconnaissance.

1

INTRODUCTION

Dans l'ère actuelle, l'informatique est

considérée comme un facteur efficace de gestion parce qu'elle se

place au centre de résolution des multiples problèmes complexes

de gestion d'entreprise, suite à son système de traitement

automatique rapide et rationnel d'une masse d'informations par l'ordinateur en

vue de produire des bons résultats répondant aux besoins des

utilisateurs.

C'est dans ce cadre que nous voudrions circonscrire notre

sujet en partant de la Gestion manuelle des activités académiques

de l'Institut Supérieur de Commerce (I.S.C. en sigle) de Kinshasa

à une Gestion automatique et ce, grâce à l'informatique qui

est une science de traitement rationnel de l'information par des machines

programmables appelées « Ordinateur ».

L'informatisation est à cet effet, un processus qui

implique divers outils afin d'arriver à mettre en place un logiciel

capable de répondre aux besoins des utilisateurs. Pour ce faire,

l'analyste est obligé de mener des études préalables au

terme desquelles sortira la décision si, oui ou non, il est opportun

d'informatiser.

Compte tenu du fait que l'informatisation ne s'improvise pas,

nous allons tout au long de ce travail, montrer la démarche à

suivre pour passer d'une application manuelle à une application

informatique.

2

1. Problématique

L'être humain étant étouffé dans

son milieu professionnel par divers problèmes tels que la

complexité des tâches qui lui reviennent de l'entreprise, la

gestion de grandes masses d'informations,

etc. il n'a plus de choix que de recourir

à l'outil informatique capable de résoudre en un temps record,

ainsi qu'au moindre coût, ses différents problèmes.

La gestion des activités académiques pose

souvent d'énormes difficultés pour lesquelles, l'on ne trouve pas

de solutions appropriées notamment : la lenteur dans le processus des

délibérations plus précisément dans l'encodage des

côtes et l'établissement des PV de délibération

ainsi que l'obtention des différents documents académiques ;

s'informer en temps réel des différentes annonces du campus, etc.

Ces difficultés dont nous cherchons des solutions, peuvent être

résolues à la suite de la question suivante :

L'Institut Supérieur de Commerce de Kinshasa, est-il

capable de recourir à un système susceptible de gérer

automatiquement les informations relatives aux activités

académiques ? Si tel est le cas, comment y parvenir ?

Cette question oriente notre étude vers une

éventuelle décision sur l'opportunité de l'informatisation

du système existant.

2. Hypothèse

L'hypothèse étant une proposition des

réponses provisoires que nous donnons à propos de l'objet de la

recherche, il s'agit des réponses attendues à apporter à

la question posée dans la problématique.

Nous répondons par oui, parce que le système

à mettre en place permettra une gestion optimale des activités

académiques, et offrira des avantages énormes en produisant

à un temps record les différents documents tels que : Les Grilles

de délibérations, les PV des délibérations, les

relevés des côtes et ce, grâce à une application web

et une base de données structurée, non redondante et exhaustive.

A la lumière de ce qui précède, les

bénéficiaires directs du système informatique

envisagé sont : le Secrétariat Général

Académique, les différentes sections, etc. de L'Institut

Supérieur de Commerce de Kinshasa.

Ainsi, ce système informatique avec sa base de

données offre une opportunité à l'Institut

Supérieur de Commerce de Kinshasa de faire usage de la technologie de

l'information et de la communication, et faciliterait la circulation rapide et

sûre de l'information tout en permettant de prendre des décisions

efficaces en temps voulu.

3

3. Choix et intérêt du Sujet

a. Choix

Le choix de notre sujet portant sur la « Conception d'un

Système d'Information pour la Gestion en Ligne des Activités

Académiques » se justifie par le souci profond qui nous

préoccupe d'aider l'Institut Supérieur de Commerce de Kinshasa

à faire bon usage de ses activités académiques en vue

d'avoir désormais, une gestion contrôlable, saine et exacte

grâce au logiciel que nous proposons par rapport aux difficultés

auxquelles, elle est confrontée.

b. Intérêt

L'intérêt de ce sujet porte sur trois volets

exprimés ci-dessous :

- Pour l'Institut Supérieur de Commerce de Kinshasa, ce

système une fois implanté permettra et facilitera un

contrôle rigoureux des activités académiques, une lecture

et une consultation immédiate des opérations relatives aux

activités académiques, etc. ;

- Pour nous étudiant, nous aurons palpé du doigt

aux réalités professionnelles longtemps attendues ;

- Pour les chercheurs en ce domaine, cette ébauche leur

servira de jalon dans leurs quêtes du monde scientifique.

4. Délimitation du sujet

Le sujet d'étude que nous avons choisi est basé

essentiellement à l'informatisation des activités

académiques plus précisément dans le processus de

délibération des étudiants et de l'obtention de

relevé des côtes, et cela pour la période allant de 2012

à 2013.

5. Méthodes et techniques utilisées

L'analyse d'une application exige des méthodes et des

techniques de recherche adaptées aux différents cas afin de

rendre intelligible la tâche qui devra être

développée. Si la méthode est un chemin poursuivi pour

atteindre un but, la technique en est un outil pour atteindre ce même

but.1

a. Méthodes

La méthode est l'ensemble des règles et des

principes qui organisent le mouvement d'ensemble de la connaissance

c'est-à-dire les relations entre l'objet de recherche et le chercheur

(...). C'est une procédure qui organise un va et viens théorique

entre les faits et les théories et qui préside aux choix des

techniques.2

Etant donné que la méthode informatique est une

démarche organisationnelle et conceptuelle permettant la mise en oeuvre

d'une solution informatique, nous jugeons utiles que diverses méthodes

nous aident à la réalisation du présent travail entre

autre :

1 MVIBUDULU K. et KITOKO Alphonse, Cours de MAI I,

Inédit, G2 INFO, ISC-GOMBE, 2009-2010

2 KAMBAYI, B. L. , Cité par MUKUNA BWATSHIA,

dans Essai méthodologique sur la rédaction d'un travail

scientifique., G2 INFO, ISC-GOMBE, 2009-2010.

4

- Structuro fonctionnelle : cette

méthode nous a servi à connaitre et à étudier la

structure et le fonctionnement de l'I.S.C. Kinshasa.

- Historique : nous a

facilité l'étude du passé, du présent en vue d'un

système futur.

- UML : C'est un langage de

modélisation permettant de concevoir des systèmes d'information.

Grâce à elle, nous avons eu à concevoir notre

système d'information.

- UP : Le Processus Unifié (UP, pour

Unified Process) est un processus de développement logiciel «

itératif et incrémental, centré sur l'architecture,

conduit par les cas d'utilisation et piloté par les risques »

- Méthode Potentiel de Métra :

C'est une méthode d'ordonnancement basée sur la

théorie des graphes, et visant à optimiser la planification des

tâches d'un projet.

- Merise : C'est une méthode de

conception des systèmes d'information. Grâce à elle, nous

avons eu à analyser le système existant.

b. Techniques

La technique est l'ensemble de procédés

employés pour produire une oeuvre, en obtenant un résultat

déterminé. Autrement définie comme « Un moyen

d'atteindre un but, un ensemble d'outils mis à la disposition de la

recherche et organisés par la méthode pour atteindre un objectif

quelconque »3

Pour la rédaction de ce travail, nous avons recouru aux

techniques ci-après :

- Observation : elle nous a

aidés à récolter les données à partir des

simples observations au sein de l'Institut Supérieur de Commerce de

Kinshasa.

- Interview : constitue l'ensemble

d'investigations menées auprès des différents postes

concernés par l'étude. Ces investigations sont formulées

par des questions dont les réponses constituent les données.

- Analyse documentaire : elle nous a

permis de recueillir les données sur base des documents soumis à

notre disposition et aux différentes consultations : ouvrages, notes de

cours, articles relatifs à notre sujet, etc.

6. Canevas du travail

A part l'introduction et la conclusion, notre travail est

subdivisé en trois parties dont chacune d'elles contient des chapitres

et sections.

Première partie : Cadrage du projet et

approche théorique ayant comme chapitres :

1. Planning prévisionnel de réalisation du

projet

2. Fondements Conceptuels

3 MUKUNA BWATSHIA, Op. Cit. p. 37

5

Deuxième partie : Etude préalable,

comportant les chapitres suivants :

1. Présentation générale de l'Institut

Supérieur de Commerce de Kinshasa

2. Analyse de l'existant

Troisième partie : Phase de la conception

du Nouveau Système d'information avec comme chapitres :

- Capture initiale des besoins

- Capture des besoins fonctionnels

- Capture des besoins techniques

- Analyse fonctionnelle

- Conception générique

- Conception préliminaire

- Conception finale

Toutes ces trois parties et chapitres y afférents, nous

ont aidé à développer et à concrétiser notre

étude pour la production du logiciel.

Ière Partie : Cadrage du projet et Approche

théorique

Tout projet, dit informatique, doit avoir un planning

prévisionnel permettant au maître d'oeuvre d'exécuter les

travaux tels que présentés par maître d'ouvrage, et cela en

respectant les besoins exprimés dans le cahier de charges et le

délai de la réalisation des travaux.

C'est ainsi que, toute discipline dite scientifique comporte

des termes propres voire spécifiques à partir desquels

émane sa spécificité. Ainsi que, dans le deuxième

chapitre de cette partie, il sera question de passer en revue les concepts

informatiques de base et ceux de la modélisation orientée

objet.

7

Chapitre I : Planning prévisionnel de

réalisation du projet

Section 1 : Généralités

Pour concrétiser à bien un projet, il est

recommandé au concepteur de pouvoir planifier les différentes

tâches qui feront l'objet du projet et sa durée de

réalisation.

Pour ce faire, nous avons opté pour « Ordonnancement

» comme outil de recherche opérationnelle, surtout pour ces

avantages ci-après :

- L'élaboration du planning de réalisation du

projet ;

- La préséance des tâches ;

- La définition de la durée de chaque tâche

;

- La fixation de la date au plus tard et de la date au

plutôt.

Pour y arriver, nous nous sommes servis de la méthode

Potentielle de metra (MPM).

Section 2 : Ordonnancement du projet

2.1. Identification des tâches et délais

|

Code

|

Tâches

|

Coût (CDF)

|

Durée (jours)

|

Tâches

antérieures

|

|

A

|

Recueil des données

|

147,000

|

4

|

-

|

|

B

|

Capture des besoins fonctionnels

|

414,000

|

6

|

A, B

|

|

C

|

Analyse

|

1, 380,000

|

10

|

C

|

|

D

|

Capture des besoins techniques

|

368,000

|

2

|

A, B

|

|

E

|

Conception générique

|

1, 223,600

|

7

|

B, D

|

|

F

|

Conception préliminaire

|

1, 380,000

|

10

|

C, E

|

|

G

|

Conception détaillée

|

1, 375,400

|

13

|

F

|

|

H

|

Codage et test

|

2, 318,400

|

28

|

G

|

|

I

|

Recette

|

460,000

|

5

|

F, G

|

|

J

|

Formation des utilisateurs

|

1, 380,000

|

2

|

I

|

|

Formation de webmaster

|

920,000

|

3

|

A, D, I

|

Tableau 1.1.1 : Identification des tâches et

délais

Le coût global du projet s'élève

à 11, 366,400 CDF

8

2.2. Détermination des niveaux

|

>

|

Niveau 0

|

(C0)

|

: {a}

|

|

>

|

Niveau 1

|

(C1)

|

: {b}

|

|

>

|

Niveau 2

|

(C2)

|

: {c, d}

|

|

>

|

Niveau 3

|

(C3)

|

: {e}

|

|

>

|

Niveau 4

|

(C4)

|

: {f}

|

|

>

|

Niveau 5

|

(C5)

|

: {g}

|

|

>

|

Niveau 6

|

(C6)

|

: {h, i}

|

|

>

|

Niveau 7

|

(C7)

|

: {j, K}

|

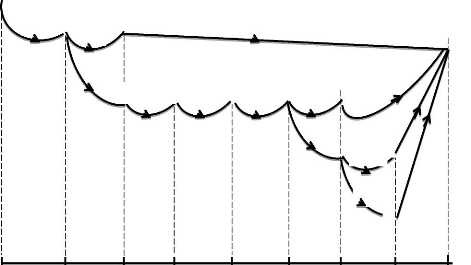

2.3. Graphe partagé à niveaux

Ta=0

A

Tz=81

2

Tb=4 Td=10

B D

4

Z

6

6

C E F G

10 7 10

Tc=10 Te=20 Tf=27 Tg=37

13

13

H

I

Th=50

Ti=50

28

5

J

Tj=78

2

3

28

Tk=78

K

C0 C1 C2 C3 Cs C5 C6 C7 C8

Figure 1.1.1 : Graphe partagé à

niveaux

9

2.4. Détermination des dates au plutôt

(Tx)

|

Nivaux

|

Calculs de Tx

|

Tx Retenue

|

|

C0

|

- Ta=0

|

- Ta=0

|

|

C1

|

- Tb=Ta+4=0+4=4

|

- Tb=4

|

|

C2

|

- Tc=Tb+6=4+6=10

- Td=Tb+6=4+6=10

|

- Tc=10

|

|

C3

|

- Te=Tc+10=10+10=20

|

- Te=20

|

|

C4

|

- Tf=Te+7=20+7=27

|

- Tf=27

|

|

C5

|

- Tg=Tf+10=27+10=37

|

- Tg=37

|

|

C6

|

- Th=Tg+13=37+13

|

- Th=50

|

|

C7

|

- Tj=Th+28=50+28=78

- Tk=Th+28=50+28=78

|

- Tk=78

|

|

C8

|

- Tz=Tk+3=78+3=81

|

- Tz=81

|

Tableau 1.1.2 : Détermination des dates au

plus tôt

2.5. Détermination des dates au plus tard (Tx)

|

Tâches

|

Calculs de T*x

|

T*x Retenue

|

|

Z

|

- T*z =Tz=81

|

- T*z = 81

|

|

K

|

- T*k =Tz-3=81-3=78

|

- T*k = 78

|

|

J

|

- T*j = Tz-2=81-2=79

|

- T*j = 79

|

|

H

|

- T*h =Tj-28=79-28=51

|

- T*h = 51

|

|

I

|

- T*i =Tz-5=81-5=76

|

- T*i = 76

|

|

G

|

- T*g =Th-13=51-13=38

|

- T*g = 38

|

|

F

|

- T*f =Tg-10=38-10=28

|

- T*f =28

|

|

E

|

- T*e =Tf-7=28-7=21

|

- T*e =21

|

|

D

|

- T*d =Tz-2=81-2=79

|

- T*d =79

|

|

C

|

- T*c =Te-10=21-10=11

|

- T*c =11

|

|

B

|

- T*b =Tc-6=11-6=5

|

- T*c =5

|

|

A

|

- T*a =Tb-4=5-4=1

|

- T*a =1

|

Tableau 1.1.3 : Détermination des dates au

plus tard

10

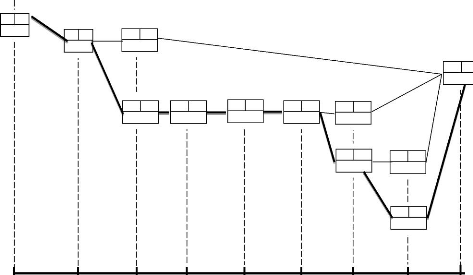

2.6. Graphique potentiel

10

6

81

81

Z

27 28 F

37

10

21

20

10

7

E

38

50

13

G

I

A

5

4

B

4

0 1

6

10

C

79

5

11

76

2

13

3

28

50

51

78

79

H

J

28

78 78

K

D

C0 C1 C2 C3 C4 C5 C6 C7 C8

Figure 1.1.2 : Graphique potentiel

: Le chemin critique

: Le chemin non critique

- Le chemin critique est donné par : A, B, C, E, F, G, H,

K et la durée est de 81 jours

2.7. Calculs des marges de tâches non critiques Les

tâches non critiques sont : D, I et J

a. Marge Totale (MT)

|

Formule : MT=T*x -

Tx

|

|

MT(d)

|

=79-10=69

|

|

MT(i)

|

=76-10=26

|

|

MT(j)

|

=79-78=1

|

11

b. Marge Libre (ML)

Formule : ML=Tjx -

Tix-dx

|

ML(d)

|

=81-10-2=69

|

|

ML(i)

|

=81-50-5=26

|

|

ML(j)

|

=81-78-2=1

|

12

Chapitre 2 : Fondements conceptuels

Section1. Concepts informatiques de base

1.1. Notion du système

1.1.1. Définition

Les projets informatiques se réalisent dans les

domaines bien définis lesquels constituent très souvent les

systèmes (entreprise, organisation, institution). On peut définir

le domaine et le système de différentes manières, selon

qu'on se trouve dans tel ou tel domaine, selon tel ou tel auteur.

Nous retiendrons quelques-unes de ces définitions dont

:

? Un système est un ensemble d'éléments

structurés en interaction dynamique, poursuivant un but

commun4

? Un système est défini comme quelque chose qui

est dotée d'une structure, qui exerce une activité

évoluant dans le temps et dans un environnement pour quelque

chose.5

? Un système est un ensemble d'éléments

notamment des ressources humaines, des matérielles, financières

en interaction, structurées, organisées, dynamiques poursuivant

un but en fonction des objectifs prédéfinis

».6

4 Joël de ROSNAY, cité par MVIBUDULU et

KITOKO, dans le cours de MAI I G2 INFO, 2009-2010

5 J.L. LEMOIGNE, cité par MVIBUDULU et KITOKO,

dans le cours de MAI G2 INFO, 2009-2010

6 MVIBUDULU et KITOKO, notes de cours de MAI I, G2

INFO, ISC /GOMBE, 2009-2010, Inédit

13

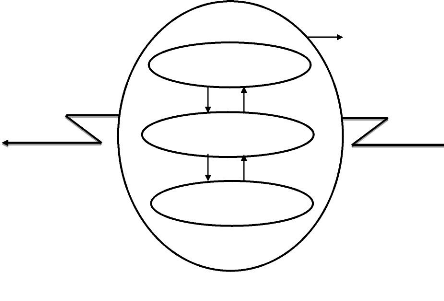

1.1.2. Organisation du système dans

l'entreprise7

Dans l'entreprise, le système est organisé en

différents systèmes appelés « Sous-système

» représentés dans le schéma ci-après :

Système

Système de pilotage

Système d'information

Système d'opérant

Flux externe

Figure 1.2.1 : Organisation du système dans

une entreprise

Flux interne

1.1.2.1. Système de pilotage

Ce système est constitué des dirigeants,

c'est-à-dire des responsables de l'entreprise. Il a pour but la prise de

décision, le contrôle, la coordination ainsi que la planification

des activités.

Pour réaliser ces tâches, le système de

pilotage donne des informations sous forme informationnelle au système

opérant. Celui-ci est constitué des exécutants dont le but

est la réalisation des services autrement dit, le système de

pilotage décide des actions à conduire sur le système

opérant en fonction des objectifs et des politiques de

l'entreprise8

7 MVIBIDULU, Notes de cours MAI, G2 INFO ISC/GOMBE,

2010, Inédit. 8. MVIBIDULU K et KITOKO M., Op. Cit.

14

1.1.2.2. Système

d'information

C'est un système qui est défini comme l'ensemble

des informations (données) circulant dans l'entreprise et/ou dans

l'organisation. Cet ensemble d'information constitue la matière

principale c'est-à-dire la partie intelligente d'un système. Du

point de vue rôle, le système d'information :

- S'approprie des informations internes et externes ; - Fait

l'analyse brute des informations ;

- Fait le traitement proprement dit ;

- Et la diffusion (l'utilisation).

De ce rôle ressort la fiabilité, la

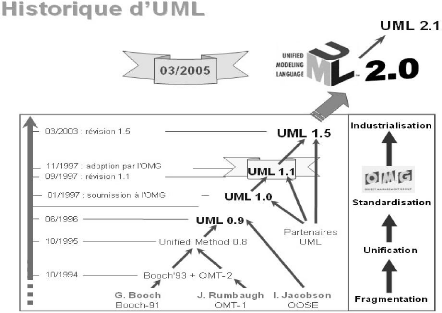

rapidité, la sécurisation et la pertinence de l'information du

point de vue de sa qualité. Pour atteindre toutes ces qualités,

il faut informatiser le système. A voir de près, le

système d'information sert d'interface entre le système de

pilotage et le système opérant dans une entreprise. Car, celle-ci

est un système complexe dans lequel transitent de très nombreux

flux d'informations.

1.1.2.3. Système

Opérant

C'est un ensemble d'éléments matériels ou

immatériels en interaction transformant par processus des

éléments (les entrées) en d'autres éléments

(sortie). Pourrions-nous dire que « Le système opérant

englobe toutes les fonctions liées à l'activité propre de

l'entreprise : Facturer les clients, gérer les affectations des agents,

etc. »9

De ce qui procède, à propos des

différents systèmes, il y a une décomposition qui prend

bien en compte :

? « La différence de besoin en matière

d'information des modules opérants et pilotes ; ? La

nécessité pour le système d'information de ne pas se

contenter de transmettre les informations mais d'en changer le niveau

système ;

? Un système d'information intégré au

système opérant ne décrit plus le fonctionnement du

système d'information intégré au système de

pilotage doit permettre d'engager les décisions prises lors de diverses

situations afin de rendre le pilotage plus intelligent »10

Ainsi, toutes ces procédures systémiques

convergents à l'organisation de l'entreprise pour que le traitement de

l'information se structure de manière étroite et fiable. C'est

alors que l'on parlera de l'information qui, elle, est une analyse ou une

étude d'un système existant manuel.

9 DIGALLO F., Méthode Merise- Cours du Cycle B,

Paris, 2001, P6

10 DISONAMA J., Cours de système d'exploitation

II, G2 INFO, ISC-Gombe, 2009-2010, Inédit.

15

1.2. La notion de base de données

1.2.1. Définition

Pour J THULY et A. SAUNIE (dans Objectif et

Conception d'une base de données) « une base de données est

un ensemble d'informations normalisées, en liaison logique les unes avec

les autres, qui, après avoir été saisies une seule fois,

permettent de fournir aux différents échelons de la

hiérarchie toutes les informations indispensables pour agir en temps

voulu »11

Pour MARTIN H. : « Une base de

données est une collection de données sur un domaine

d'application particulier où les propriétés des

données ainsi que les relations sémantiques entre ces

données sont spécifiées en utilisant les concepts

proposés par le modèle de données sous-jacent

»12. Autrement, pourrions-nous dire qu'une base de

données est une entité dans laquelle il est possible de stocker

les données de façon structurées et avec le moins de

redondance possible. Ces données doivent pouvoir être

utilisées par des personnes, par des utilisateurs différents.

Ainsi, la notion de base de données est

généralement couplée à celle de réseau, afin

de pouvoir mettre en commun ces informations, d'où le nom de base. On

parle souvent de système d'informations pour désigner toute

structure regroupant les moyens mis en oeuvre pour pouvoir partager des

données.

« De façon simpliste, une base de données

est définie comme étant un grand fichier dans lequel on retrouve

des petits fichiers ayant des liens entre eux, renfermant des informations

nécessaires, non répétitives et permettant à

plusieurs utilisateurs d'y accéder simultanément »13

1.2.2. Architecture d'une base de données

(SGBD)14

Les SGBD reposent sur trois niveaux d'abstractions qui

assurent l'indépendance logique et physique des données,

autorisent la manipulation de données et optimisent l'accès aux

données.

Ce faisant, un SGBD est un système de stockage de

l'information qui en assure la recherche et la maintenance. Les données

sont persistantes (gestion de disque), partagées entre

11 J THULY, A. SANNIE, Cité par KOLA MASIALA,

dans le cours d'initiation à l'informatique G1 INFO, 20082009

12 MARTIN H. Base de données et systèmes

de gestion de base de données, Paris 1999

13 MVIBUDULU K, KONKFIE IPEPE, Technique de base de

données ; Etude et cas 2ème Edition Revue et

corrigée, Ed. CRIGED, P17, 2012

14 J. MVIBUDULU et A. KITOKO, Notes de cours MAI II,

G3 Info, Inédit, 2009-2010

16

de nombreux utilisateurs ayant des besoins différents,

qui les manipulent à l'aide de langage approprié.15

ANSI/SPARC [ANSI] spécifie cette architecture

à trois niveaux ci-après :

- Le niveau externe : il regroupe toutes les

possibilités d'accès aux données par les différents

usagers. Ces accès, éventuellement distants, peuvent se faire via

différents types d'interfaces et langages plus ou moins

élaborés. Ce niveau détermine le schéma externe qui

contient les vues des utilisateurs sur la base de données,

c'est-à-dire le sous ensemble de données accessibles ainsi que

certains assemblages d'information et éventuellement des informations

calculées.16

- Le niveau conceptuel : Il correspond

à la vision des données générales,

indépendantes, des applications individuelles et de la façon dont

les données sont stockées. Dans le cas de SGBD relationnels, il

s'agit d'une vision tabulaire où la sémantique de l'information

est exprimée en utilisant les concepts de relation, attributs et de

contraintes d'intégrité.

- Le niveau interne (physique) : Il regroupe

les services de gestion de la mémoire secondaire. Il s'appuie sur un

système de gestion de fichiers pour définir la politique de

fonction des volumes de données traitées, des relations

sémantiques entre les données ainsi qu'en fonction de

l'environnement matériel disponible. La personne responsable de ce

niveau est un administrateur de base de données. Son rôle est

à la fois d'assurer la mise en place et le contrôle des

procédures systèmes liées à la gestion de la base

mais aussi de gérer les droits d'accès à la base.

Les architectures des bases de données prennent en

compte trois schémas, à savoir : schéma conceptuel,

schéma interne et schéma externe.

15 Jean Claude Marti, Cours de Base de

données, Ed. Correction 2003, p. 3

16

www.wikipedia.com\informatique\base

de donnée\architecture.php, consulté le 21 décembre

2013, 06h45

17

Il a comme rôle la modification des requêtes, le

contrôle d'intégrité de données, le contrôle

d'automatisation.

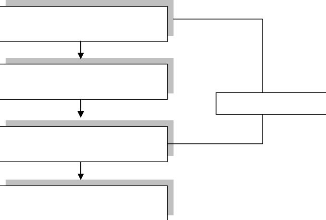

ARCHITECTURE FONCTIONNELLE TYPIQUE D'UN SGBD

BDD

METABASE

CONTROLEUR

ANALYSEUR

OPTIMISEUR

EXECUTEUR

Figure 1.2.2 : Architecture fonctionnelle typique

d'un SGBD

Remarque : L'architecture fonctionnelle

typique d'un SGBD combine les schémas ci-après : conceptuel,

interne et externe. Son fonctionnement se fait à l'aide des programmes

ci-après :

1. Analyseur

Il permet l'analyse syntaxique, sémantique et l'analyse

de gestion de schéma.

2. Contrôleur

18

3. Optimiseur

Il permet l'ordonnancement, l'optimisation et

l'élaboration des plans.

4. Exécuteur

Il exécute le plan, les méthodes d'accès et

la tonicité des transactions.

En dehors de cette architecture, on distingue aussi :

- L'architecture client/serveur ; - L'architecture DRTG, etc.

L'architecture client serveur

L`architecture client/serveur désigne un mode de

communication entre plusieurs ordinateurs d'un réseau, un ou plusieurs

clients du serveur ; chaque logiciel client peut envoyer des requêtes

à un serveur. Un serveur peut être spécialisé en

serveur d'application, de fichiers, de terminaux, ou encore de messagerie

électronique.

Caractéristique d'un serveur :

- Il est initialement passif (ou esclave, en attente d'une

requête) ; - Il est à l'écoute, prêt à

répondre aux requêtes au serveur ; - Il attend et reçoit

les réponses du serveur.

Le client et le serveur doivent bien sûr utiliser le

même protocole de communication. Un serveur est

généralement capable de servir plusieurs clients

simultanément.

Avantages

Toutes les données sont centralisées sur un seul

serveur, ce qui simplifie les contrôles de sécurité et la

mise à jour des données et des logiciels.

- Les technologies supportant l'architecture client/serveur

sont plus matures que les autres.

- Une administration au niveau serveur, les clients ayant peu

d'importance dans ce modèle, ils ont moins besoin d'être

administrés.

Recherche d'informations

Les serveurs étant centralisés, cette

architecture est particulièrement adoptée et véloce pour

retrouver et composer de vaste quantité d'informations.

Inconvénients

Si trop des clients veulent communiquer avec le serveur au

même moment, ce dernier risque de ne pas supporter la charge (alors que

les réseaux pair à pair fonctionnent mieux en joutant de nouveaux

participants).

19

- Si le serveur n'est plus disponible, plus aucun des clients ne

fonctionne (le réseau pair à pair continu à fonctionner,

même si plusieurs participants quittent le réseau). - Le

coût de mise en place et de maintenance sont élevés.

- En aucun cas des clients ne peuvent communiquer entre eux,

entraînant une asymétrie de l'information au profit des

serveurs.

1.2.3. Importance de la base de données

Une base de données a comme importance de mettre des

données à la disposition des utilisateurs pour une consultation,

une saisie ou bien une mise à jour, la gestion de grande quantité

d'informations, tout en s'assurant des droits accordés à ces

derniers. Cela est d'autant plus utile que les données informatiques

sont de plus en plus nombreuses.

Ainsi, l'avantage majeur d'une base de données est la

possibilité de pouvoir y accéder par plusieurs utilisateurs de

façon simultanée.

Section 2. Concepts relatifs à la

modélisation orientée objet

Modéliser une application en utilisant les

méthodes de la modélisation orientée objet

nécessite une bonne maitrise de ses concepts. C'est alors, nous abordons

de façon claire des différents concepts de base de la

modélisation orientée objet.

2.1. Approche Objet17

L'approche objet consiste à

créer une représentation informatique des éléments

du monde réel, sans se préoccuper de l'implémentation, ce

qui signifie indépendamment d'un langage de programmation. Il s'agit

donc de déterminer les objets présents et d'isoler leurs

données et les fonctions qui les utilisent. Pour cela, des

méthodes de conception et de développement orientées objet

ont été mises au point. Entre 1970 et 1990, de nombreux analystes

ont mis au point des approches orientées objets, si bien qu'en 1994 il

existait plus de 50 méthodes objets.

Toutefois, seules 3 méthodes ont véritablement

émergées :

? La méthode OMT de Rumbaugh

? La méthode BOOCH'93 de Booch ? La méthode OOSE de

Jacobson

A partir de 1994, Rumbaugh et Booch (rejoints en 1995 par

Jacobson) ont unis leurs efforts pour mettre au point la méthode UML

(Unified Modeling Language), qui permet de définir une notation standard

en incorporant les avantages de chacune des méthodes

précédentes (ainsi que celles d'autres analystes).

1. Les bases d'UML

17 Pascal Roques, Modéliser une application

Web, 4ème Edition, Ed. EYROLLES, Paris, 2009, p4.

UML 2 s'articule autour de treize (13) types de diagrammes,

chacun d'eux étant dédié à la représentation

des concepts particuliers d'un système logiciel.

20

UML se définit comme un langage de modélisation

graphique et textuel destiné à comprendre et décrire des

besoins, spécifier et documenter des systèmes, esquisser des

architectures logicielles, concevoir des solutions et communiquer des points de

vue.

UML unifie à la fois les notations et les concepts

orientés objet. Il ne s'agit pas d'une simple notation graphique, car

les concepts transmis par un diagramme ont une sémantique précise

et sont porteurs de sens au même titre que les mots d'un langage. C'est

ainsi, nous vous présentons cette historique sous forme d'un

schéma.

Figure 1.2.3. : Schéma historique

d'UML

UML unifie également les notations nécessaires

aux différentes activités d'un processus de développement

et offre, par ce biais, le moyen d'établir le suivi des décisions

prises, depuis l'expression de besoin jusqu'au codage. Dans ce cadre, un

concept appartenant aux exigences des utilisateurs projette sa

réalité dans le modèle de conception et dans le codage.

Le fil tendu entre les différentes étapes de

construction permet alors de remonter du code aux besoins et d'en comprendre

les tenants et les aboutissants. En d'autres termes, on peut retrouver la

nécessité d'un bloc de code en se référant à

son origine dans le modèle des besoins.

2. Les diagrammes UML 2

21

Ces types de diagrammes sont répartis en deux grands

groupes :

· Six diagrammes structurels :

- Diagramme de classes :

y' Jl montre les briques de base statiques :

Classes, associations, interfaces, attributs,

opérations, généralisations, etc.

- Diagramme d'objets :

y' Il montre les instances des éléments

structurels et leurs liens à l'exécution.

- Diagramme de packages :

y' Il montre l'organisation logique du modèle et les

relations entre packages.

- Diagramme de structure composite :

y' Il montre l'organisation interne d'un élément

statique complexe.

- Diagramme de composants :

y' Jl montre des structures complexes, avec leurs interfaces

fournies et requises. - Diagramme de déploiement :

y' Jl montre le déploiement physique des «

artefacts » sur les ressources matérielles.

· Sept (7) diagrammes comportementaux : -

Diagramme de cas d'utilisation :

y' Jl montre les interactions fonctionnelles entre les

acteurs et le système à l'étude.

- Diagramme de vue d'ensemble des interactions :

y' Il fusionne les diagrammes d'activité et de

séquence pour combiner des fragments d'interaction avec des

décisions et des flots.

- Diagramme de séquence :

22

y' Jl montre la séquence verticale des messages

passés entre objets au sein d'une interaction.

- Diagramme de communication :

y' Il montre la communication entre objets dans le plan au sein

d'une interaction.

- Diagramme de temps :

y' Il fusionne les diagrammes d'états et de

séquence pour montrer l'évolution de l'état d'un objet au

cours du temps.

- Diagramme d'activité :

y' Il montre l'enchaînement des actions et

décisions au sein d'une activité.

- Diagramme d'états :

y' Il montre les différents états et transitions

possibles des objets d'une classe.

2.2. Processus unifié

2.2.1. Définition du processus

unifié

Un processus unifié est un processus de

développement logiciel construit sur UML ; il est itératif et

incrémental, centré sur l'architecture, conduit par les cas

d'utilisation et piloté par les risques18 ;

2.2.2. Les principes fondamentaux du processus

unifié19

Ces principes fondamentaux se présentent comme suit :

- Itératif et incrémental : le

projet est découpé en itérations de courte durée

(environ 1 mois) qui aident à mieux suivre l'avancement global. À

la fin de chaque itération, une partie exécutable du

système final est produite, de façon incrémentale.

- Centré sur l'architecture : tout

système complexe doit être décomposé en parties

modulaires afin de garantir une maintenance et une évolution

facilitées. Cette architecture (fonctionnelle, logique,

matérielle, etc.) doit être modélisée en UML et pas

seulement documentée en texte.

- Piloté par les risques : les

risques majeurs du projet doivent être identifiés au plus

tôt, mais surtout levés le plus rapidement possible. Les mesures

à prendre dans ce cadre déterminent l'ordre des

itérations.

18 Pascal Roques & Franck vallée, UML 2 en

action de l'analyse à la conception 4ème Edition, Ed.

EYROLLES, Paris, 2007, p12.

19 Pascal Roques, Modéliser une application

Web 4ème Edition, Ed. EYROLLES, Paris, 2006, p9-10.

23

- Conduit par les cas d'utilisation : le

projet est mené en tenant compte des besoins et des exigences des

utilisateurs. Les cas d'utilisation du futur système sont

identifiés, décrits avec précision et priorisés.

2.2.3. Les phases et les disciplines de UP20

La gestion d'un tel processus est organisée

d'après les 4 phases suivantes: pré étude

(inception), élaboration, construction et

transition21.

y' La phase d'initialisation conduit à définir

la « vision » du projet, sa portée, sa faisabilité, son

business case, afin de pouvoir décider au mieux de sa poursuite ou de

son arrêt.

y' La phase d'élaboration poursuit trois objectifs

principaux en parallèle :

- Identifier et décrire la majeure partie des besoins des

utilisateurs ;

- Construire (et pas seulement décrire dans un document

!) l'architecture de base du système ;

- Lever les risques majeurs du projet.

y' La phase de construction consiste surtout à

concevoir et implémenter l'ensemble des éléments

opérationnels (autres que ceux de l'architecture de base). C'est la

phase la plus consommatrice en ressources et en effort.

y' Enfin, la phase de transition permet de faire passer le

système informatique des mains des développeurs à celles

des utilisateurs finaux. Les mots-clés sont : conversion des

données, formation des utilisateurs, déploiement,

béta-tests.

Ses activités de développement sont

définies par 6 disciplines fondamentales qui décrivent la

modélisation métier, la capture des besoins, l'analyse et la

conception, l'implémentation, le test et le

déploiement22.

2.2.4. Le Processus 2TUP23

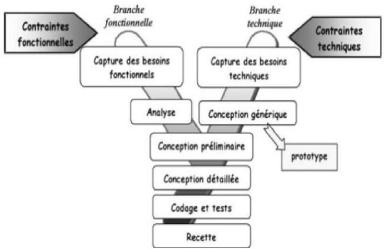

Le 2TUP signifie « 2 Track Unified Process ». C'est

un processus UP qui répond aux caractéristiques que nous venons

de citer. Le processus 2TUP apporte une réponse aux contraintes de

changement continuel imposées aux systèmes d'information de

l'entreprise.

En ce sens, il renforce le contrôle sur les

capacités d'évolution et de correction de tels systèmes.

« 2 Track » signifie littéralement que le processus suit deux

chemins. Il s'agit des chemins « fonctionnels » et «

d'architecture technique », qui correspondent aux deux axes de changement

imposés au système informatique.

20 Pascal Roques, Op. Cit. p10.

21 Pascal Roques & Franck vallée, Op. Cit.

p12

22 Idem.

23 Pascal Roques, Op. Cit. p10.

Ils ont un nom et soit un type de base (simple ou construit)

soit une classe (l'attribut référence un objet de la même

ou une autre classe).

24

À l'issue des évolutions du modèle

fonctionnel et de l'architecture technique, la réalisation du

système consiste à fusionner les résultats des deux

branches. Cette fusion conduit à l'obtention d'un processus de

développement en forme de Y.

Figure 1.2.4.: Processus de développement en

Y

2.3. Notion de classe et objet

? Classe :

On appelle classe, la structure d'un objet,

c'est-à-dire la déclaration de l'ensemble des entités qui

composeront un objet. Les objets de même nature ont en

général la même structure et le même comportement. La

classe factorise les caractéristiques communes de ces objets et permet

de les classifier.

Classe = instanciation

+ attributs (variables d'instances) +

opérations

V' L'instanciation :

L'objet possède une identité, qui permet de le

distinguer des autres objets, indépendamment de son état.

L'instanciation représente la relation entre un objet et sa classe

d'appartenance qui a permis de le créer.

V' Les attributs (appelés aussi

variables d'instances):

25

V' Les opérations (appelées

parfois méthodes):

Elles sont les opérations applicables à un

objet de la classe. Elles peuvent modifier tout ou en partie l'état d'un

objet et retourner des valeurs calculées à partir de cet

état.

? Objet

Un objet est une abstraction d'un élément du monde

réel. Il possède des informations, par exemple Id_Cours,

Lib_Cours, Nbre_Heure, etc., et se comporte suivant un ensemble

d'opérations qui lui sont applicables.

De plus, un ensemble d'attributs caractérisent

l'état d'un objet, et l'on dispose d'un ensemble d'opérations

(les méthodes) qui permettent d'agir sur le comportement de notre

objet.

Un objet est l'instance d'une classe tandis qu'une classe, est

un type de données abstrait, caractérisé par des

propriétés (ses attributs et ses méthodes) communes

à des objets, qui permet de créer des objets possédant ces

propriétés.

Vu l'importance qu'offre l'approche objet, nous faisons un petit

détail sur ses

avantages.

> Avantages de l'approche objet :

La modélisation des objets de l'application

(consiste à modéliser informatiquement un ensemble

d'éléments d'une partie du monde réel en un ensemble

d'entités informatiques. Ces entités informatiques sont

appelées objet)

La modularité (la programmation

modulaire permet la réutilisation du code, via l'écriture de

librairies).

La réutilisabilité -

L'extensibilité

Pour une meilleure productivité des

développeurs et une plus grande qualité des applications.

> La maitrise de la complexité d'un

système

Il est à signaler que la maitrise de la

complexité d'un système repose sur trois principes à

savoir :

V' l'abstraction (voir le comportement des

objets indépendamment de leur représentation interne).

V' La décomposition (des objets

complexes en objets plus simple)

V' La connexion (des objets suivants leurs

interactions).

26

2.4. L'Encapsulation

Le concept d'encapsulation est un

mécanisme consistant à rassembler les données

et les méthodes au sein d'une structure en cachant

l'implémentation de l'objet, c'est-à-dire en empêchant

l'accès aux données par un autre moyen que les services

proposés. L'encapsulation permet donc de garantir

l'intégrité des données contenues dans l'objet.

L'encapsulation permet de définir des

niveaux de visibilité des éléments de la classe. Ces

niveaux de visibilité définissent les droits d'accès aux

données selon que l'on y accède par une méthode de la

classe elle-même, d'une classe héritière, ou bien d'une

classe quelconque.

Il existe trois niveaux de visibilité :

· publique : Les fonctions de toutes

les classes peuvent accéder aux données ou aux méthodes

d'une classe définie avec le niveau de visibilité public. Il

s'agit du plus bas niveau de protection des données.

· protégée :

l'accès aux données est réservé aux

fonctions des classes héritières, c'est-à-dire par les

fonctions membres de la classe ainsi que des classes dérivées.

· privée : l'accès aux

données est limité aux méthodes de la classe

elle-même. Il s'agit du niveau de protection des données le plus

élevé.

Intérêt de l'encapsulation : On

peut protéger le contenu des classes d'une manipulation maladroite et ou

mal intentionnée. Un objet est caractérisé par ses

données et ses traitements mais il est aussi caractérisé

par une partie publique, une partie privée et une partie

implémentation, c'est ce que l'on appelle

l'abstraction.

2.5. La notion d'Héritage

La notion d'héritage est une relation entre

différentes classes permettant de définir une nouvelle classe en

se basant sur les classes existantes. On parle d'héritage simple

lorsqu'une classe fille ne possède qu'une classe mère.

On parle d'héritage multiple lorsqu'une classe fille

possède plusieurs classes filles.

Héritage simple

Figure 1.2.5. : Schéma d'un héritage

simple

27

Héritage multiple

CLASSE 1

Figure 1.2.6. : Schéma d'un héritage

multiple

2.6. Abstraction

C'est le fait de se concentrer sur les caractéristiques

importantes d'un objet selon le point de vue de l'observateur.

NB : L'abstraction est un principe qui consiste à ignorer

certains aspects d'un sujet qui ne sont pas importants pour le problème

dans le but de se concentrer sur ceux qui le sont.

2.7. Polymorphisme

Le terme polymorphisme issu du grec signifie la faculté de

prendre plusieurs formes. Une entité est polymorphe si à

l'exécution elle peut se référer à des instances de

classe différentes.

Ex :

DIRECTEUR

Calcul - salaire ()

ELECTRICIEN

Calcul - salaire ()

Figure 1.2.7. : Exemple d'un

polymorphisme.

Le polymorphisme est un mécanisme qui permet à

une sous classe de redéfinir une méthode dont elle a

hérité tout en gardant la même signature de la

méthode.

28

IIème Partie : Etude préalable

L'étude préalable autrement appelée

l'étude de faisabilité, permet d'étudier

l'opportunité et la praticabilité du nouveau système

à mettre en place, c'est-à-dire elle permet au concepteur de

recueillir toutes les informations nécessaires et les besoins des

utilisateurs pour décider sur les modifications des objets, des moyens

ou des méthodes afin d'améliorer la performance ou réduire

le coût.

Son but est de répondre à la question oui ou non

doit-on informatiser. C'est-à-dire :

- Est-il opportun de résoudre les problèmes par

ordinateur ?

- Quelle est la praticabilité d'utilisation de

l'ordinateur ?

29

Chapitre I : Présentation de l'institut

supérieur de commerce de

Kinshasa

Dans ce chapitre, il sera question de faire une brève

présentation de l'Institut Supérieur de Kinshasa et de donner son

organisation ainsi que le fonctionnement.

Section 1. Dénomination et situation

géographique

L'institut supérieur de commerce se situe dans la

commune de la Gombe à Kinshasa, sur l'avenue de la libération (ex

24 novembre) en République Démocratique du CONGO (RDC). Plus

précisément en diagonale avec le CIDEP et en face de l'Inspection

Provinciale de la Police de Kinshasa (IP KIN en sigle).

Section 2. Aperçu historique

L'Institut Supérieur de Commerce de Kinshasa fut

fondé en 1962 sous l'initiative du Révérend Père

Gaston BOGAERT par la congrégation des pères de SCHEUT de LIMETE

; il portait la dénomination de l' « Ecole Supérieur de

Commerce ».

Elle fonctionnera jusqu'à 1966 d'une manière

provisoire sous l'arrêté ministériel n°EDM/ESURS/2123

du 14 décembre 1964. C'est seulement cette année-là

qu'elle sera agréée définitivement suite à la

décision du ministre de l'éducation nationale

n°EDM/ESURS/1249 du 8 juin 1966, celle-ci autorisait à

l'école Supérieure de Commerce de fonctionner avec une seule

section commerciale et financière.

En 1968, la section commerciale et financière ne sera

que passagère ; en 1970 la section secrétariat de direction fut

créée, elle qui était auparavant un cycle.

Pendant toutes ces périodes, l'Ecole Supérieur

de Commerce avait pour mission la formation des cadres moyens au profit des

entreprises commerciales et bancaires ; comme il ne possédait pas ses

propres bâtiments, il utilisait les locaux de l'Institut TECHNIQUE

commercial de LIMETE (COLLEGE saint Raphaël) pour son fonctionnement.

Le 6 août 1971, date de la première

réforme de l'Enseignement Supérieur et Universitaire, a

occasionné un concert de trois universités du pays (Kinshasa,

Lubumbashi et Kisangani) avec les institutions supérieures. Ils

constituèrent dorénavant l'Université Nationale du

Zaïre, UNAZA en sigle. Le fonctionnement de l4 Instituts Supérieurs

de Commerce fut désormais régi par l'ordonnance n° 71-075 du

6 août 1971.

Cette même année, l'Ecole Supérieure de

Commerce déménagera pour le siège actuel de l'ISC-KINSHASA

sur l'avenue de la libération du 24 Novembre.

L'Ecole Supérieure de Commerce sera dotée d'une

section nouvelle en 1974, l'Informatique. En 1978, elle va changer

d'appellation pour devenir «Institut Supérieur de Commerce de

Kinshasa », ISC Kinshasa en sigle.

30

En 1981, une nouvelle réforme de l'Enseignement

Supérieur et Universitaire accorde à l'ISC l'autonomie de

gestion. L'ordonnance loi présidentielle n°81/158 du 7 octobre 1981

confère à cet effet, à l'ISC la personnalité

juridique et son organisation actuelle.

La section licence (2ème Cycle) sera

créée à l'Institut Supérieur de Commerce de

Kinshasa par l'arrêté ministériel n° ESU/CABMIN/0728

du 04 juin 1996 et la section secrétariat de direction sera

transformée en cycle complet de graduat par l'arrêté

ministériel n° ESU/CABMIN/0729 du 04 juin 1996.

Section 3. Missions et objectifs

L'Institut SUPERIEUR de commerce a pour mission :

a. De former des cadres spécialisés dans le

domaine des techniques commerciales, de comptabilités et informaticiens

dans le domaine de sciences informatiques de gestion;

b. D'organiser la recherche sur l'adaptation des techniques

commerciales et de comptabilité aux exigences du développement de

notre pays ;

c. De former les cadres de direction dans les domaines de

secrétariat ;

d. D'adapter nos anciens diplômes aux exigences

nouvelles de la science et de la technologie.

Ainsi, l'enseignement s'étend sur une période de

quatre ans pour la section soir. Trois ans pour la section jour et sur

période de deux ans pour la licence.

Pour le moment, L'ISC fonctionne avec 7 sections, à

savoir:

- Les sciences commerciales et financières /jour; - Les

sciences commerciales et financières /Soir; - Guidance

- Le secrétariat de direction

- L'informatique de gestion

- La licence.

- Gestion des Ressources humaines

Il est à signaler qu'actuellement, l'ISC dispense le

programme de master en différentes options, qui est un partenariat avec

l'université de liège.

31

Section 4 : Organisation et fonctionnement

4.1. Organisation :

La structure organisationnelle de l'Institut Supérieur

de Commerce se présente comme suit :

a) Section graduat jour

La section graduat jour est généralement

disponible d'accueillir les jeunes détenteurs de diplôme

d'état. Elle forme des techniciens en machine de gestion

financière des entreprises.

Et la formation acquise favorise l'intégration plus

poussée dans les milieux économiques à travers les stages

et les visites guidées dans les entreprises. La durée des

études est de trois ans.

b. Section informatique

La formation dans cette section est organisée par une

fusion de deux techniques à

savoir :

La technique de sciences commerciales et la technique de

sciences informatique qui, à la fin de formation, produit des

analyses programmeurs appelés à concevoir et à

réaliser les programmes et qui alimenteraient les matériels de

traitement de l'information.

c. Section graduat soir

Créer sur la demande des entreprises de place pour la

perfection et l'acquisition d'une qualification adéquate de leurs

agents, la section graduat soir était réservée aux jeunes

qui exercent un métier ou fonctionnaire.

Un emploi de plein temps, libre au lieu à un contrat

de travail. Suite à l'incapacité d'accueil à la section

pour laquelle l'incapacité a fragilisé le critère de

recrutement à la section soir qui était jadis

réservée aux travailleurs. La durée des études est

de quatre ans.

d. Section secrétariat de

direction

La section secrétariat de direction forme les

secrétaires (hommes et femmes) destines aux travaux de bureau,

d'ordination. La durée d'études est de trois ans.

e. Section guidance

Dirigée par un chef de section, assisté par deux

adjoints. La section guidance :

? Aide les étudiants qui présentent les

différents problèmes d'adaptation dans le milieu

académique ;

? Organise de semaines pédagogiques en vue

d'améliorer et d'adapter l'enseignement en programme.

32

La section guidance est aussi en organe d'information et

analyse statique.

f. Section licence

Opérationnelle depuis l'année académique

1997- 1998. Cette section était réservée seulement aux

anciens diplômés de l'Institut Supérieur de Commerce ayant

une expérience d'au moins cinq ans dans la vie professionnelle.

Actuellement, l'Institut a allégé ses exigences.

g. Section Administration et Gestion des Ressources

humaines

La section Gestion des Ressources Humaines a vu le jour depuis

l'année académique 2013-2014. Sur ce, on n'a pas pu accueillir

les informations importantes sur son fonctionnement.

4.2. Fonctionnement

L'Institut Supérieur de Commerce dans son fonctionnement,

renferme les agences ci-

après :

> Le conseil de l'Institut Supérieur de Commerce ;

> Le comité de gestion ;

> Le directeur générale ;

> Le conseil de section ;

> Le conseil de département.

a. Conseil de l'Institut Supérieur de

Commerce Il est composé des membres ci- après :

> Le Directeur Général ;

> Le secrétaire général

académique ;

> Le secrétaire administratif ;

> L'administrateur du budget ;

> Les chefs de sections ;

> Un représentant du corps académiques ;

> Un représentant du corps scientifique ;

> Un représentant du personnel administratif et

technique ;

> Un représentant des étudiants.

Le conseil de l'Institut Supérieur de Commerce de

Kinshasa examine tous les problèmes importants qui ont trait à la

vue de l'institut, il fixe la politique générale de l'ISC. En

conformité avec la voie tracée par les organes supérieurs

: le conseil d'administration et le ministère de l'éducation

nationale, l'enseignement supérieur et universitaire et de la recherche

scientifique.

b. La comite de gestion Ce

comité comprend :

> Le Directeur Général ;

> Le secrétaire général académique

;

Ce comité assure la gestion courante de l'Institut sous

la direction du Directeur général et fait exécuter les

décisions du département de l'enseignement supérieur et

universitaire.

33

? Le secrétaire général administratif ;

? L'administrateur du budget.

Il assure la gestion quotidienne de l'institut sans la

direction du chef d'établissement ; il exécute les instructions

du ministère de tutelle, du conseil d'administration de l'Institut

Supérieur Techniques.

C. Le Directeur Général

Il est nommé par l'ordonnance présidentielle sur

proposition du ministre de L'Enseignement Supérieur et Universitaire et

de la Recherche Scientifique, parmi les membres du personnel académique

ayant au moins de grade du professeur, pour un mandat de cinq ans une fois

renouvelable. Il préside le conseil de l'Institut et de la comité

de gestion; il supervise et coordonne l'ensemble des activités; veille

au respect du statut et règlement de l'Institut Supérieur de

Commerce dans toutes les relations extérieures officielles avec les

autorités tant nationales qu'internationales et, en cas d'urgence prend

des mesures nécessaires qui relèvent de la compétence du

conseil de l' ISC, à charge de l'en informer à toute prochaine

réunion, enfin, il fait un rapport annuel au conseil d'administration

sur le fonctionnement de l'établissement.

d. Secrétaire Général

Académique

Il remplace le DG en cas d'absence. Il fait des propositions

sur le développement des activités académiques et

scientifiques de l'Institut. Son rôle est de gérer les

étudiants et il élabore le calendrier avec l'horaire des

cours.

e. Secrétaire Général

Administratif

Il conseille l'administration après avis du conseil de

section et de département, des écoles, des instituts, le nombre

d'heures de cours que compte la répartition des matières par

année d'étude et tous.

Les documents administratifs de l'Institut, a pour un mandat

de 4 ans

renouvelables.

f. Administrateur du Budget

Il doit être parmi les personnes titulaires d'un

diplôme de licence et justifiant d'une expérience d'au moins 3 ans

dans l'administration de finances publiques ou de l'enseignement

supérieur et universitaire et ce pour un mandat de 4 ans renouvelables.

Son rôle et de gérer des ressources financières qui

permettent à l'Institut de faire face à d'autres problèmes

financières.

g. Les chefs de section

Ils doivent être parmi les membres du corps

académique proposé par conseil de section pour un mandat de 2 ans

renouvelables. Leur rôle est gérer les professeurs oeuvrant dans

leurs sections les étudiants.

h. Le comité de gestion

34

i. La direction

générale

Il coordonne et supervise toutes les activités de

l'établissement et seconde dans l'exécution de ses fonction par

:

? Un assistant ;

? Un secrétaire ;

? Un chargé des relations publiques ;

? Un service de sécurité et d'audit interne.

Le conseil de section

Ce conseil se constitue de corps enseignement ainsi que des

étudiants. Il gère les chefs des sections qui exercent leurs

fonctions selon les dispositions du règlement organique.

Le chef de section est secondé dans ses fonctions par :

1. Chef de section adjoint chargé de l'enseignement ;

2. Chef de section adjoint chargé de recherche ;

3. Secrétaire académique auprès de la

section.

Source : Secrétariat Général

Académique

35

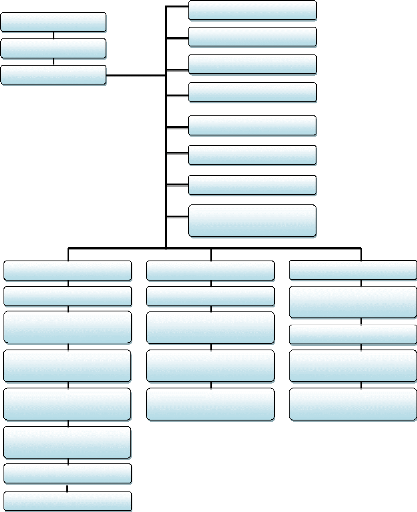

Conseil de l'Institut

Comité de

gestion

Directeur Général

Chef de cabinet

Chargé de

coopération

Chargé des activités

Secrétaire

administratif

Chargé des rel. Publiques

Div. Garde et Sécurité

Informatique

Bureau de planification statistique et

Dvpt.

Secrétaire Gen. Acad.

Secrétaire Gen. Adm.

Adm. Du Budget

Les sections

Dir. du personnel

Dir. des finances et Budget

Dir. des affaires académiques

Dir. des oeuvres estudiantines

Dir. Budget et contrôle

Dir. des services académiques

Dir. des affaires sociales

Dir. de l'auto-financement

Dir. de l'enseignement et recherche

Dir. d'entretien et maintenance

Dir. de patrimoine et intendance

Dir. de recherche Int. et Dvpt.

Bibliothèque

Programme Master

4.3. Organigramme de l'Institut Supérieur de

Commerce de Kinshasa

36

Figure 2.1.1. : Organigramme général de

l'Institut Supérieur de Commerce de Kinshasa

Chapitre II : Analyse de l'existant

But

L'analyse de l'existant a pour but de recenser les points

faibles et les points forts de l'application c'est-à-dire du domaine

d'étude. Pour ce faire, l'analyste est sensé mener des

investigations dans le système pour connaître son fonctionnement

afin de relever les failles du système en vigueur qui permettront de

poser un diagnostic précis en ce qui concerne l'organisation, le

traitement de l'information pour le domaine concerné à

l'informatisation.

Section 1. Description des activités du

Secrétariat Général Académique

Le secrétariat général académique

de l'Institut Supérieur de Commerce de Kinshasa exerce les

activités ci-après :

- Tenir à jour les dossiers académiques

des membres du personnel académique et scientifique ;

- Organiser le recrutement du personnel

scientifique ;

- Veiller au respect du calendrier

académique,

etc.

Section 2 : Organisation et fonctionnement

2.1. Organisation

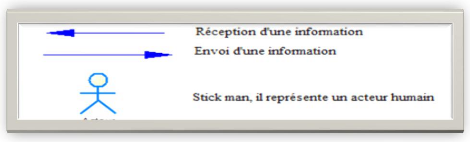

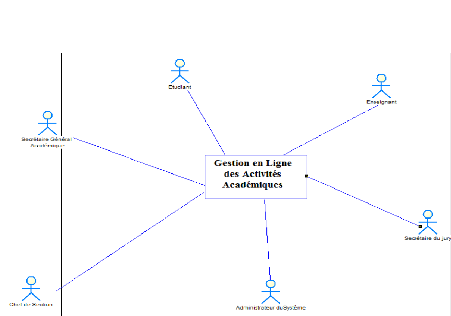

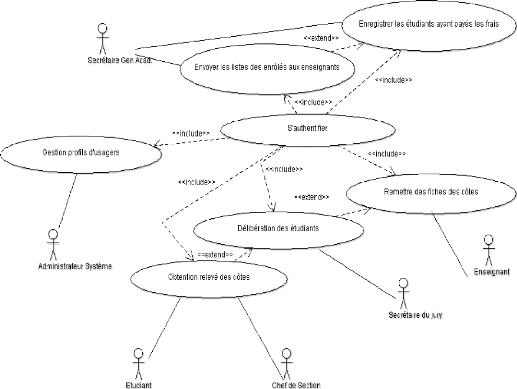

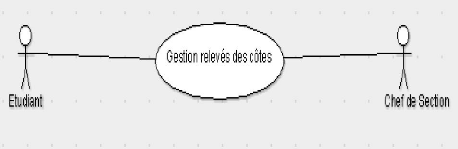

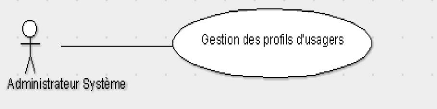

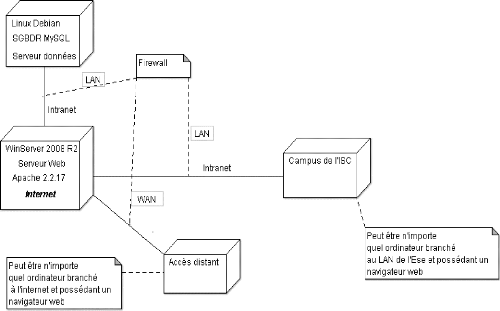

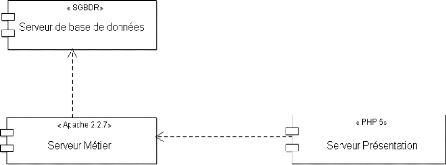

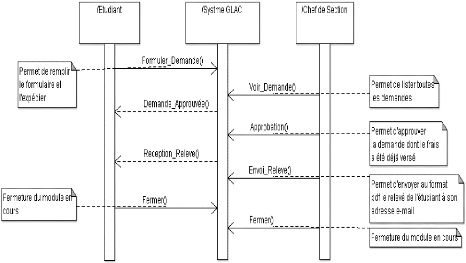

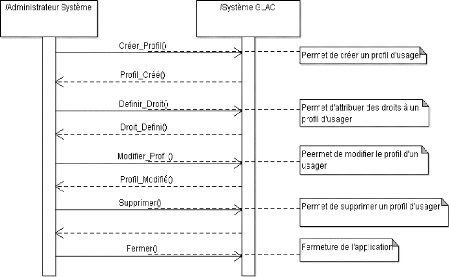

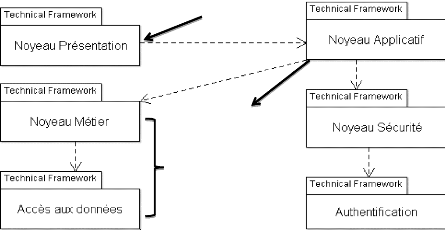

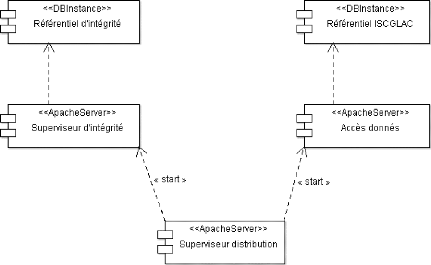

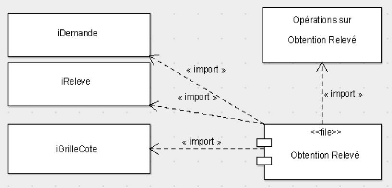

Le Secrétariat Général Académique