Bujumbura, décembre 2015

|

1

UNIVERSITE ESPOIR D'AFRIQUE

PROJET DE FIN D'ETUDES UNIVERSITAIRES

|

Sur

LA CONFIDENTIALITE DES INFORMATIONS DE

GEOLOCALISATION POUR LES SMARTPHONES

Par

CIRHUZA BAUDRY

Soumis à la faculté d'Ingénierie

et Technologie, département de Génie et

Gestion des

Télécommunications, concentration de Sécurité des

Systèmes et

Réseaux pour l'obtention du

diplôme

de

INGENIEUR EN GENIE ET GESTION

DES

TELECOMMUNICATIONS

à

L'UNIVERSITE ESPOIR D'AFRIQUE

Sous la Supervision du Msc. Pascal

BUCANAYANDI

2

DEDICACE

A mes parents MUFUNGIZI CISHUGI et Justine KARUMBA ;

Je dédie ce travail !

3

REMERCIEMENT

Nous ne souhaitons pas être traité d'ingrat par

le manque de reconnaissance envers toutes les personnes qui ont accepté

de contribuer tant soit peu à la réalisation de ce travail.

Nos remerciements s'adressent tout d'abord au très haut

pour le souffle de vie et la grâce qu'il nous a donné, que

l'honneur et la gloire lui soient rendus.

Aux membres de la famille CISHUGI, Papa Dieudonné

MUFUNGIZI, Justine KARUMBA, Chris BAGISHIRE, Gérard SHAURI, Yvette

KARUMBA, Emmanuel KARUMBA, pour tout ce qu'ils ont fait pour nous, du fond du

coeur toute notre gratitude leur est adressée. Nous remercions

également nos frères et soeurs Yvette Karumba, et son

époux Nicodème MUHIGIRWA, Landry, Roland, Léandre, Armand,

Jérôme BAHATI, Judith, Clarisse, Vanessa MUNEZERO, Gloire Karumba,

Caroline Musimwa,...

Nous disons merci d'une façon plus spéciale aux

autorités académiques de l'U.E.A. qui nous ont accordé

cette opportunité d'exploiter nos connaissances et plus

particulièrement nous remercions le Chef de département du

Génie et Gestion de Télécommunication Monsieur Pascal

BUCANAYANDI de nous avoir accompagné pour la réalisation de ce

travail.

Nous remercions en fin tous nos amis Rifat CHOKOLA, Paul

KATEMBERA, KIZA Benjamin, NEEMA Armelle, Patrick MAHESHE, Egide NIONKURU,

Trésor KIBENZE, Clémentine MAROYI, Olivier BINGANE et toutes mes

connaissances ainsi que tous ceux qui ont contribué de près ou de

loin sur tous les plans pour que nous soyons aujourd'hui à terme de ce

cycle, nous leurs exprimons notre reconnaissance ainsi que nos sincères

remerciements.

4

Liste des figures

Figure 1 : schema de principe de géolocalisation par

GPS

Figure 2 : Architecture d'un système de

géolocalisation via le réseau GPS/GSM Figure 3 : Smartphone sous

l'OS Android 4.0

Figure 4 : Etape 1 de la géolocalisation avec Flexispy ou

connexion à l'espace client Figure 5 : étape 2 ; accession

à la carte et géolocalisation actuelle du portable Figure 6 :

Etape facultative, pour suivre la géolocalisation au fur et à

mesure

5

0. INTRODUCTION

Dans le département de télécommunication,

il est de tradition qu'avant de finir leur parcours académiques, les

étudiants doivent présenter chacun un travail personnel et

expérimenté pour prouver leurs connaissances dans tel ou tel

autre module de la télécommunication. Ce travail devra

récapituler toutes les connaissances acquises et marquera la fin du

cycle. Ces travaux sont tenus à apporter un plus dans la

résolution d'un de multiples problèmes rencontrés en

télécommunication c'est-à-dire en réseau mobile ou

en sécurité des réseaux, ça dépend de

sujets.

C'est dans ce sens que nous avons aussi travaillé dans

ce domaine de la télécommunication un sujet d'une grande

pertinence intitulé «confidentialité des informations de

géolocalisation pour les Smartphones». Un sujet basé

essentiellement sur la sécurité des informations de

géolocalisation à travers les Smartphones.

Actuellement, la géolocalisation via les Smartphone

prend une ampleur non négligeable dans le monde de l'information, ce qui

impose un certain nombre d'exigences en ce qui concerne la sécurisation

des informations de géolocalisation car parfois, bien que ce

système ait autant d'avantages, quelque part il porte atteinte à

la vie privée des individus et dans certaines circonstances, il peut

être utilisé par des personnes mal intentionnées pour

espionner.

0.1. PROBLEMATIQUE

Faudra-t-il avoir peur de la géolocalisation ; c'est ce

que l'on pourra croire au vu des différentes utilisations qui peuvent

être faites de cette petite innovation qui permet d'indiquer en temps

réel la position géographique d'un individu. Pourtant, la

géolocalisation fait de plus en plus d'adeptes.

véritable problème en matière de vie

privée des utilisateurs parce qu'en effet, mettre à la

porté de

6

La géolocalisation sur Smartphone est un concept peu

connu qui mérite d'être clarifier pour mieux comprendre les forces

et les faiblesses de cette technologie. La démystification de ce

système permet de comprendre les enjeux liés à la

précision de la géolocalisation et ceux liés à aux

mesures qui peuvent intervenir dans sa sécurisation.

La confidentialité des informations privées est

sacrée. Nul n'a le droit de porter atteinte à ce droit garantie

même par la loi en vigueur dans la plupart des pays qui ont un pas

d'avance dans le domaine de la sécurité des informations.

Dans le monde actuel, le conflit d'intérêt est

à la base de tellement de problèmes basés sur la

confidentialité des informations personnelles, les motivations des

espions sont diverses et les moyens de parvenir à leur fins sont aussi

nombreux qu'on ne peut s'imaginer et parmi ces moyens il y a celui basé

sur la géolocalisation.

La confidentialité des informations de

géolocalisation pour les Smartphones a son importance encore non

négligeable en ce qui concerne la vie non seulement des personnes

physiques car actuellement le nombre des utilisateurs de Smartphones est

estimé à environ 2 milliards de personnes, mais aussi dans la vie

des entreprises. Ne pas songer à sécuriser les informations du

système de géolocalisation est un risque grave pour la vie de la

plupart d'entreprises et expose ces dernières à des vols

potentiels des informations privées nécessaires.

Comme le problème est certainement déjà

là, la passivité de résoudre ce problème dû

à la confidentialité des informations de géolocalisation

peut dégénérer à des résultats parfois

cruels pour la personne espionnée.

De ce qui précède, on constate que le

système de géolocalisation pour les Smartphones pose un

7

tout le monde des renseignements concernant la position

géographique précise de l'individu peut avoir des

conséquences fâcheuses sur sa vie. D'où la

nécessité d'assurer la sécurité et la

confidentialité des informations de géolocalisation pour les

Smartphone.

Autant de questions nécessitent donc une réponse

à ce sujet, c'est pourquoi la plus grande partie de ce Projet sera

articulée sur les principales questions suivantes :

- Pourquoi faut-il sécuriser les informations de

géolocalisation pour les Smartphone en assurant leur

confidentialité ?

- Quelles sont les différentes méthodes de

géolocalisations pour les Smartphones ?

- Quels sont les avantages et les inconvénients de la

géolocalisation pour les Smartphones ? - Comment assurer la

confidentialité des informations de géolocalisation pour les

Smartphones ?

0.2. HYPOTHESE

L'hypothèse constitue une réponse provisoire aux

questions posées dans la problématique concernant le sujet

d'étude, le Projet pour notre cas. Ainsi, pour répondre à

nos questions de la problématique, nous formulons l'hypothèse de

la manière suivante :

Dans ce Projet il est question d'évaluer les risques

basés sur la confidentialité des informations de

géolocalisation pour les Smartphones. Le Projet pourra ensuite analyser

les différents moyens de sécurité enfin d'essayer à

tout prix de limiter les dangers qui découlent de la négligence

de la sécurisation de ce genre d'information. Les techniques d'assurer

la confidentialité des informations de la géolocalisation

étant nombreuse, chacune d'elles a ses avantages et ses

inconvénients, il reviendra à l'utilisateur de choisir celle

qu'il jugera meilleure. Dans les

8

paragraphes qui vont suivre ce Projet va largement

répondre à toutes ces principales questions de la

problématique.

les Smartphones, l'individu doit consentir de manière

personnelle à la géolocalisation via son

9

CHAP. I. APPROCHE SUR LES CONCEPTS

I.1. CONFIDENTIALITE

Les Nations-Unies reconnaissent à chacun le droit

inhérent à la vie privée. Ce droit est violé chaque

fois que quelqu'un tente d'accéder aux informations personnelles d'une

autre personne, de quelque moyen et par quelque support que ce soit, sans

raison légitime ou sans le consentement de la personne

concernée.

Les cybercriminels sont des violeurs notoires de la

confidentialité mobile. Pour dérober les données de

quelqu'un, ils créent des applications malveillantes qui ciblent les

informations personnelles et parfois ils n'ont pas beaucoup d'effort à

fournir car il suffit que la personne ciblée utilise un Smartphone sur

lequel il est installé des applications de géolocalisation

gratuites, à ce moment-là ces dernières ne leur donnent

non seulement la position exacte de la personne mais aussi, pour certains cas,

ces applications transmettent des informations personnelles de l'individu.

C'est quoi la confidentialité ?

La confidentialité est l'une de critères de

sécurité entre autre la disponibilité,

l'intégrité, la confidentialité et l'imputabilité.

Cette confidentialité dépend de tout un système

appelé « politique de confidentialité » qui

permet à une personne dont les données sont traitées de

consentir à ce traitement. Cela signifie que pour donner son accord au

traitement des données, la personne doit disposer des informations

claires et compréhensibles sur le sort réservé aux

données.

Il en est de même pour ce qui concerne la

confidentialité des informations de géolocalisation pour

10

Smartphone. Il doit être rassuré que les

personnes chargées de surveiller ses déplacements et ses

mouvements sont les seules à recevoir des informations sur la

question.

I.2. INFORMATION

Au sens étymologique, l'information est ce qui donne

une forme à l'esprit. Elle vient du verbe latin « informare

», qui signifie « donner forme à » ou « se

former une idée de ».

L'information désigne à la fois le message

à communiquer et les symboles utilisés pour l'écrire ;

elle utilise un code de signes porteurs de sens tels qu'un alphabet de lettres,

une base de chiffres, des idéogrammes ou pictogrammes.

Une information numérique est une suite de

caractères et de nombres qui constituent une présentation

discrète d'un objet. L'information est un élément de

connaissance, qui peut être collecté, traité,

conservé et communiqué au sein de l'organisation ou auprès

de ses partenaires. C'est donc l'ensemble de données susceptible

d'être modifiées et présentées à qui de

droit. La même définition est valable pour les informations

personnelles ou privées d'un individu. L'information est

constituée de deux éléments :

- Des données

- Un sens qui dépend de chaque individu

L'information se caractérise par :

- Sa forme (orale, écrite, visuelle, audiovisuel...)

- Son mode de présentation (1) : l'information peut avoir

un codage ou être traduite en

plusieurs langues.

- Ses qualités

1 Cours sur l'information, Université de

Lion

positionnement par satellites et un récepteur GPS par

exemple ou d'autres techniques et de publié

11

- Son coût

- Instable et éphémère, renouvelée

continuellement et non structurée sont des caractéristiques

particulières de l'information sur internet.

Brève historique de la numérisation de

l'information

Grace à l'industrialisation des processeurs et de

l'ordinateur entre 1980 et 2000, une « révolution numérique

» s'est produite pour certaines technologies et services qui exploitent le

calcul numérique, là où auparavant le traitement du signal

était analogique. On a ainsi la télévision

numérique, la radio numérique, la photographie

numérique...

I.3. GEOLOCALISATION

Figure 1 : schema de principe de géolocalisation par

GPS

La géolocalisation appelé aussi «

géoréférencement » est un procédé

permettant de positionner un objet ou une personne sur un plan ou une carte

à l'aide de ses coordonnées géographiques.

Cette opération est réalisée à

l'aide d'un terminal capable d'être localisé grâce à

un système de

12

en temps réel ou de façon différé

ses coordonnées géographiques (2). Les positions

enregistrées peuvent être transmises en temps réel vers une

plateforme logicielle de géolocalisation.

La transmission temps réel nécessite un terminal

équipé d'un moyen de télécommunication de type GSM,

GPRS, UMTS, radio ou satellite lui permettant d'envoyer les positions à

des intervalles réguliers. Ceci permet de visualiser la position du

terminal au sein d'une carte à travers une plateforme de

géolocalisation.

? Composants d'un système de

géolocalisation

Une plateforme de géolocalisation doit être

constituée des composants essentiels suivants :

- Terminal communicant : c'est le terminal qui reçoit

ses coordonnées géographiques et qui les envoie via un

réseau de télécommunication à la plateforme

- Système informatique capable de recevoir, stocker et

traiter les informations : il s'agit des serveurs informatiques qui

hébergent l'infrastructure et qui reçoivent et traite les

données envoyées par les terminaux.

- Module cartographique : c'est le module

intégré au système informatique qui va permettre

d'afficher la position des terminaux sur un fond cartographique adapté.

Ce module prend en charge les calculs de distances, d'itinéraires,

détecte l'interaction avec les zones.

2 KART LIZ, Méthodologie

géographique : Latitude/longitude, 2009

13

? Architecture de géolocalisation temps

réel

Figure 2 : Architecture d'un système de

géolocalisation via le réseau GPS/GSM

La position géographique d'un Smartphone

géolocalisé reste néanmoins une information brute qui peut

être exploitée et couplée à d'autres données

afin de créer une vaste quantité de services à forte

valeur ajoutée.

Afin d'exploiter cette information, la donnée

(3) générée par un Smartphone qui se trouve sur

le terrain doit être transmise à une plateforme logicielle qui va

traiter, la présenter graphiquement à l'utilisateur et l'associer

à d'autres données afin d'enrichir les informations relatives

à l'état du Smartphone.

? Etapes de la chaîne de traitement

Les étapes de la chaine de traitement des informations

de géolocalisation se présentent de la manière suivante

:

3 RAZEA Christine, Traitement d'information

géographique, 2006

14

- Le Smartphone détermine sa position

géographique grâce à une des techniques de

géolocalisation qui seront citées dans les paragraphes qui vont

suivre.

- Il envoie ces données vers une plateforme logicielle

soit par le réseau GSM/GPRS soit par un réseau satellitaire.

- La plateforme logicielle de géolocalisation traite la

donnée et positionne le Smartphone géographiquement sur une carte

moyennant la précision offerte par la technique de

géolocalisation utilisée.

- Cette carte ainsi que tous les traitements effectués

sont mis à disposition de l'utilisateur à travers un portail web

hébergé sur un serveur accessible depuis internet, ou à

travers une application métier installée.

Deux principaux moyens ont été recensé

pour transmettre les différentes informations

récupérées par le Smartphone entre autre la position

géographie et les données provenant de capteurs, il s'agit :

- Du réseau GSM/GPRS et

- Du réseau satellitaire

? Type de terminaux de géolocalisation

existants

Suivant leurs modes de fonctionnement, typiquement, les

terminaux de géolocalisation existants peuvent être classés

dans une de ces trois catégories :

? Data loggers : ces terminaux stockent les positions localement

et celles-ci doivent ensuite être extraites ;

? Data pullers : ces terminaux envoient leurs positions

à la demande. Ces dispositifs sont suffisants dans les cas où la

position de la personne n'a pas besoin d'être connue en continu ;

15

? Data pushers : ces terminaux effectuent des envois

fréquents de leurs positions. Ces terminaux envoient leurs positions

à intervalles réguliers et programmables vers une plateforme de

géolocalisation qui traite la donnée en temps réel.

I.4. UN SMARTPHONE

Figure 3 : Smartphone sous l'OS Android 4.0

Un Smartphone aussi appelé « ordiphone » ou

encore « téléphone intelligent » est un

téléphone évolué disposant des fonctions d'un

assistant numérique personnel, d'un appareil photo numérique et

d'un ordinateur de poche. La saisie des données se fait le plus souvent

par le biais d'un écran tactile ou, plus rarement d'un clavier ou d'un

stylet. Selon le principe d'un ordinateur, il peut exécuter divers

logiciels (4) grâce à un système d'exploitation

spécialement conçu pour mobiles, et donc en particulier fournir

des fonctionnalités en plus de celles des téléphones

mobiles classiques comme : agenda, la navigation sur le web, la consultation et

l'envoie de courriers électroniques, la lecture de certains formats

spéciaux comme du type pdf, appels vidéo, la

géolocalisation, la cartographie, la boussole...

4 M. GREWAT, théorie sur les

micro-ordinateurs, paris, 2010

16

Pour les Smartphones il nécessite parfois une connexion

internet haut débit par l'intermédiaire d'un réseau de

téléphonie mobile pour pouvoir utiliser le maximum de leur

potentiel.

? Terminologie

Plusieurs dénominations sont utilisées pour

désigner un Smartphone, ces nominations peuvent donc varier d'un milieu

à autre :

- En Europe : les appellations utilisés sont «

Smartphone », « ordiphone », ou encore « terminal de poche

» ;

- Au Canada francophone : le terme le plus rependu est celui

du « téléphone intelligent » avec comme synonymes

« ordiphone », « téléphone-ordinateur », ou

« téléphone-assistant personnel » même si ces

derniers sont très peu utilisés.

- Dans le monde anglophone le terme « feature phone

» est utilisé pour désigner la catégorie

intermédiaire entre Smartphone et téléphone mobile

classique.

- Le terme « photophone » est parfois employé

pour désigner un Smartphone capable de prendre des photographies

numériques, cette pratique étant désignée sous le

nom de « phonéographie (5) ».

? Brève historique du Smartphone

Le premier Smartphone, l'IBM Simon, fut conçu en 1992

puis commercialisé en Août 1994. Dès 1990, la norme GSM, 2G

est développée. En 1992, le GSM est utilisé dans sept pays

de l'Europe avec un débit réel de 9,6 kbps. Puis, au début

des années 2000, l'Edge permet un débit réel de 177 kbps.

La 3G et la 3,5G ne furent développées qu'en 2006 avec un

débit crête en réception

5 Wikipedia, pratique de la photographie

numérique avec un téléphone mobile

17

allant de 3,6 Mbps jusqu'à 42 Mbps. Le Smartphone

comprenant les fonctionnalités de la 4G sont apparu sur le marché

en 2013.

Ainsi, les Smartphone prennent le dessus sur les

téléphones classiques, et une course de performance se met en

place, qui n'est pas sans rappeler celle des PC au tournant du XXIe

siècle. Les processeurs sont désormais double coeur, voire quatre

coeurs, avec des fréquences qui atteignent 1,5 GHz.

I.5. LES DIFFERENTS SYSTEMES D'EXPLOITATION UTILISES

SOUS LES

SMARTPHONES

Le système d'exploitation pour les Smartphones est un

logiciel installé sur ce dernier pour gérer d'autres programmes.

Le système assure aussi la gestion du processeur ainsi que celle de la

mémoire RAM du Smartphone.

Il existe plusieurs types de systèmes d'exploitation de

Smartphones, il s'agit entre autre de :

? iOS

Anciennement iPhone OS, est un système d'exploitation

mobile développé par Apple pour plusieurs de ses appareils. Il

est dérivé de OS X (6) dont il partage les

fondations.

? Architecture logicielle d'un iOS

Un iOS est un système d'exploitation basé sur

l'architecture suivante :

- Le BaseBand : il peut être considéré

comme un BIOS pour l'iPhone. C'est donc un micrologiciel autonome qui s'occupe

en temps réel de toutes les interactions avec les

périphériques de communication : bluetooth, WiFi et GSM.

6 Google, Utilisation du système Mac OS

18

- Le BootLoader : c'est une partie BaseBande, dont le

rôle principal est d'assurer le démarrage de l'iPhone, de

contrôler son activation, sa compatibilité avec la carte SIM

insérée.

- Le Firmware : il s'agit d'un logiciel interne de l'appareil,

cette fois responsable de la gestion de sa partie systémique

(7) il est identifié par un numéro au format X.Y.Z.

- Le SeckPack : c'est une partie de la mémoire flash de

l'appareil contenant entre autres des informations sur le verouillage de

celui-ci. Il peut être considéré comme un mot de passe. ?

Interface

L'interface du système d'exploitation iOS est

fondée sur le concept de la manipulation par le contact tactile de

l'écran, incluant notamment la technologie Multi-touch, permettant de

reconnaitre des gestes à plusieurs doigts similaires, et un

accéléromètre détectant les mouvements de

l'appareil.

? Android

Android est un système d'exploitation mobile

basé sur le noyau Linux et développé actuellement par

Google. Le système a d'abord été conçu pour les

Smartphones et tablettes tactiles, puis s'est spécialisé dans les

objets connectés et ordinateurs.

? Caractéristiques du système Android

Android est défini comme étant une pile de

logiciels, c'est-à-dire un ensemble de logiciels destinés

à fournir une solution clé en main pour les appareils mobiles du

genre Smartphone.

L'ensemble d'un système d'exploitation Android est donc

organisé en cinq couches distinctes dont :

7 Guide d'utilisation de Smartphones,

applications d'origines

19

- Le noyau avec les pilotes ;

- Des bibliothèques logicielles ;

- Une machine virtuelle ;

- Un framework ;

- Un lot d'applications standard parmi lesquelles il y a un

carnet d'adresse, un navigateur

web, un téléphone

Les services offerts par Android facilitent notamment

l'exploitation des capteurs de mouvements,

de la boussole et du récepteur GPS.

? Windows Phone

Windows Phone est un système mobile

développé par Microsoft pour succéder à Windows

Mobile, sa précédente plateforme logicielle qui a

été renommée en Windows Phone Classic. Contrairement au

système qu'il remplace, Windows Phone est d'abord destiné au

grand public via les Smartphones plutôt qu'aux entreprises.

Brève historique du système

d'exploitation Windows Phone

Des premiers travaux sur une mise à jour majeure de

Windows Mobile ont pu avoir été commencés au début

de 2004 sous le nom code « Photon », mais le développement

avance lentement et le projet est finalement annulé. En 2008 Microsoft

réorganise le Windows Mobile et commence à travailler sur un

nouveau système d'exploitation mobile. Le premier produit Windows Phone

a été publié et mis sur le marché vers les

années 2010.

En guise de conclusion partielle de ce

premier chapitre de ce Projet, il a été question de

définir les différents concepts qui vont intervenir

régulièrement dans la suite de ce travail afin de permettre et de

faciliter la compréhension. Cette partie a ainsi donné une

idée claire des éléments

20

constituant le sujet du Projet et en particulier, elle a

suffisamment expliqué ce qu'est la confidentialité,

l'information, la géolocalisation, le Smartphone et en fin les

systèmes d'exploitation pour Smartphone. Pour illustrer certaines

pratiques dans le second chapitre, on pourra prendre l'exemple de l'un ou de

l'autre système d'exploitation de Smartphone défini ici.

21

CHAP.II. CONTEXTE DU SUJET ET PRATIQUES DE SECURITE

Dans ce second chapitre de ce Projet il sera question de faire

l'étude de la confidentialité des informations de

géolocalisation pour les Smartphones. Ce chapitre va ainsi traiter les

éléments basés sur les différentes techniques de la

géolocalisation de Smartphones et des moyens utilisés pour

assurer la confidentialité de ces informations reçu du terminal.

Ici le terminal étant le Smartphone.

II.1. TECNHIQUES DE GEOLOCALISATION D'UN SMARTPHONE

Il existe actuellement plusieurs techniques permettant de

géolocaliser un Smartphone, parmi ces techniques on peut citer :

? La géolocalisation par

géocodeur

Le géocodeur est un ensemble de logiciels de

géocodage (8) qui permettent de calculer et d'attribuer

à une adresse ou à un Smartphone référencé

dans une carte vecteur des positions X,Y avec une précision de quelques

dizaines de mètre en moyenne.

? Géolocalisation par satellite (par

GPS)

La géolocalisation par satellite consiste à

calculer, grâce aux signaux émis par une constellation de

satellites prévue à cet effet, la position actuelle sur la face

terrestre d'un Smartphone équipé d'une puce compatible. Cette

position est alors traduite en terme de latitude, longitude et parfois altitude

(9) et peut alors être représentée physiquement

sur une carte. Le réseau satellite de positionnement le plus connu est

le GPS. Dans le cas du GPS, pour que le repérage spatial fonctionne, un

immense réseau constitué de 27 satellites tournent autour de la

terre.

8 Wikipedia, coordonnées géographiques

(longitude/latitude)

9 Exemple : 430 5494 N - 10

48472 E

22

Pour qu'un Smartphone soit capable de se géolocaliser

grâce au réseau GPS, celui-ci doit être équipé

d'une puce électronique GPS. Le GPS offrira une précision allant

de 15 à 100 mètres pour les applications civiles.

? Géolocalisation par GSM

Cette technique permet le positionnement d'un Smartphone

équipé d'un terminal GSM en se basant sur certaines informations

relatives aux antennes GSM auxquelles le Smartphone est connecté et les

technologies des réseaux de téléphonie mobile,

conçu pour la voix et le transfert de données, comme le GSM,

l'UMTS ou le LTE.

La précision du positionnement par GSM peut aller de

200 mètres à plusieurs Kilomètres, selon que le Smartphone

se trouve en milieu urbain (10) ou en milieu rural.

Il existe plusieurs techniques basées sur le principe de

géolocalisation par GSM : - Cell-Id

C'est la technologie la moins couteuse car il n'y a pas de

matériel spécifique à mettre en place, il suffit que

l'application soit installée sur le Smartphone. Du moment que le

portable est dans une zone couverte par le réseau, il se connecte

à une antenne relais GSM. C'est à partir de l'identification de

cette antenne que l'on peut localiser le portable. Cette localisation est

très rapide mais elle est peu précise car elle dépend du

nombre d'antennes relais de l'opérateur considéré et de

leur distance (11).

10 Dictionnaire informatique : Où la

densité d'antennes est supérieure

11 Dictionnaire informatique : Plus l'antenne est

isolée, plus la zone de couverture est vaste et moins la localisation

est précise

23

- TDoA

Avec la technique « Time Difference of Arrival », le

portable envoie un signal aux stations environnantes ; la plus proche lui

renvoi le signal. C'est le temps écoulé entre l'émission

et la réception du signal qui permet à un calculateur externe de

déterminer la localisation du portable.

- Triangulation

On parle de la triangulation lorsqu'on fait un croisement des

données obtenues à partir de trois antennes relais

utilisées lorsque le portable se déplace, ces antennes doivent

appartenir au même opérateur. Cette technique nécessite

l'installation préalable d'un programme sur la carte SIM du portable. La

géolocalisation s'effectue en environ cinq seconde et est plus

précise que le Cell-Id respectivement environ 100 m et 5 Km en zone

urbaines et rurales.

? Géolocalisation par Wi-Fi

De même façon qu'un Smartphone

équipé d'un terminal GSM peut se localiser par la méthode

du Cell-Id sur un réseau GSM, un portable équipé d'un

Wi-Fi peut utiliser la même méthode en se basant sur les

identifiants des bornes Wi-Fi c'est-à-dire les adresse MAC qu'il

détecte. Il existe des bases de données recensant une multitude

de bornes d'accès Wi-Fi ainsi que leurs positions

géographiques.

? Géolocalisation par adresse IP (sur

internet)

Cette méthode permet de déterminer la position

géographique d'un Smartphone ou de n'importe quel terminal

connecté à internet en se basant sur son adresse IP. Les adresses

IP sont gérées par l'IANA, une organisation qui s'occupe de

découper les blocs d'adresse IP disponibles et de les distribuer de

façon très contrôlée aux pays qui en demandent.

24

Toutes ces attributions étant bien documentées,

il est possible de savoir dans quel pays se trouve le Smartphone qui se

connecte à internet grâce à son adresse IP. On peut

même obtenir un niveau de précision de l'ordre de la ville en se

basant sur la distribution des adresses IP faite par les fournisseurs

d'accès à internet.

? Géolocalisation par RFID

La technologie RFID peut être utilisée pour la

géolocalisation en intérieur. Pour ce faire, une série de

lecteurs RFID équipés de différents types d'antennes sont

positionnés de façon à couvrir l'ensemble de la zone

souhaitée. La zone est alors découpée en cases dont la

surface varie en fonction du nombre de lecteurs déployés en case

dont la surface varie en fonction de leur puissance. Lorsqu'un Smartphone

équipé d'un tag RFID actif sera dans ces zones là, le

système sera capable de calculer sa position en se basant sur le nombre

de lecteurs qui détectent le tag et de déduire la position

approximative de l'appareil en se référant au schéma de

découpage établi.

En temps réel, cette technique reste néanmoins

très approximative et sa précision permettre uniquement de

déterminer la pièce dans laquelle se trouve le Smartphone

géolocalisé. La précision de la géolocalisation par

RFID peut grandement être améliorée si celle-ci s'effectue

de façon différée.

Le principe de cette technique de géolocalisation est

basé sur les ondes émises par la Radio FM incluse dans un

Smartphone. En d'autres termes, c'est donc les ondes émises par la Radio

FM d'un Smartphone qui permet la géolocalisation d'un portable par cette

technique. La Radio FM est un facteur très important dans la

géolocalisation interne.

25

? Géolocalisation par un logiciel

La géolocalisation par un logiciel est une technique

beaucoup plus pratique et l'une de techniques les plus rependus et les plus

utilisées grâce à leur facilité d'utilisation.

C'est donc la méthode la plus simple pour localiser un

Smartphone, elle le plus souvent utilisée par des espions qui utilisent

les logiciels de localisation appelée « logiciels espions

».

Le logiciel espion va géolocaliser le

téléphone portable à intervalles réguliers et

enregistrer sa position. Les localisations sont ensuite stockées sur un

serveur et ces serveurs peuvent être accessibles depuis n'importe quel

appareil équipé d'une connexion internet.

Ainsi, il est possible de localiser un autre portable à

partir d'un autre téléphone ou d'un ordinateur, il suffit que le

logiciel fonctionne sur les deux terminaux, c'est-à-dire sur le portable

localisé et sur le terminal espion.

II.2. AVANTAGES DE LA GEOLOCALISATION POUR LES

SMARTPHONES

Bien qu'il ait certains abus dans l'utilisation des

méthodes de géolocalisation, cette technologie garde tout de

même certains avantages :

- Pour un employeur : il peut utiliser le système de

géolocalisation pour vérifier si ses employés ont commis

des fraudes, abuser de leurs pauses, sont en promenades au lieu d'être au

service ou alors s'ils ont fuités les informations à d'autres

sociétés concurrentes.

- Pour un parent : une fois les logicielles de

géolocalisation placés sur les Smartphones des enfants, le parent

peut savoir quels sont les problèmes de leurs enfants, surveiller leurs

fréquentations et facilement les retrouver s'ils se perdent ou s'ils

fuguent.

- Pour les couples : certains couples ont des problèmes

de confiance, pour lever l'équivoque sur certains soupçons, les

conjoints peut donc se convenir mutuellement sur

26

l'utilisation du système de géolocalisation sur

portables. Ainsi la femme ou le mari pourra suivre en temps voulu les traces de

son conjoint ou de sa conjointe.

- Pour une personne qui garde les personnes du

troisième âge : c'est possible de garder un oeil sur cette classe

de personnes en activant sur leurs Smartphones les fonctionnalités de

géolocalisation. Cela leur évitera de se perdre ou d'être

abusés par des tiers, etc. Un moyen pratique et non intrusif pour les

aider et les protéger, mais aussi pour localiser leur portable en cas de

vole ou de perte.

Les avantages de l'utilisation d'un système de

géolocalisation de Smartphones sont nombreux et dépendent de la

façon dont chacun choisi de l'utiliser. De part ses techniques,

l'utilisation de la géolocalisation est simple et facile, cette

utilisation n'exige pas que l'utilisateur soit un agent de la CIA ou d'un

quelconque service de renseignement.

II.3. LES ABUS DE LA CONFIDENTIALITE DES INFORMATIONS

DE

GEOLOCALISATION

Les abus de la confidentialité portent sur

l'utilisation abusive des informations de géolocalisation. C'est

l'obtention des informations personnelles d'un individu à son insu

souvent dans le but de nuire à sa vie privée. Dans la

géolocalisation, la confidentialité des informations est la base

car les espions (12) n'exploitent que les failles de la

confidentialité pour arriver à leurs fins.

Il y a plusieurs raisons qui peuvent faire à ce que les

espions cherchent à localiser une personne, entre autres ces raisons on

peut citer :

12 Cours de détection des attaques, GGT 2013

informations de géolocalisation pour le Smartphone d'un

individu. Mais toute fois, la meilleure

27

- Suivre les traces : non pas dans le but de n'est pas le voir

se perdre de chemin mais plutôt dans l'objectif de suivre ses traces afin

de mènes l'espions vers un trésor quelconque ou une

découverte donnée.

- Mettre la vie physique de l'utilisateur en danger : pour la

plupart de cas, ce sont les hautes personnalités politiques qui sont

concernées par cette utilisation abusive de la géolocalisation.

Si l'espion parvient à prendre le contrôle des données

confidentielles de quelqu'un, il lui sera facile de le géolocaliser et

s'il veut porter atteinte à la vie physique de cette personne, il pourra

le faire à n'importe quel moment vu qu'il contrôle

déjà tous ses mouvements.

- Risque de voir d'autres données exposées au

danger : une fois que la confidentialité des informations de

géolocalisation n'est plus assurée, automatiquement toutes les

données sauvegardées sur le Smartphone sont exposées au

danger d'être aussi une cible de personnes mal intentionnées. Car,

peut-être que l'espions aurait trouvé beaucoup plus de failles

dans les informations de géolocalisation et ainsi il peut juger bon de

les exploiter afin d'accéder à des informations

ciblées.

II.4. PRATIQUES DE SECURITE

Les motivations des personnes mal intentionnées sont

aussi nombreuses, ils peuvent à n'importe quel prix chercher à

nuire à la vie d'un individu et cette tache leur sera facile si

l'individu visé ne couvre pas ses arrières en assurant sa

sécurité ainsi que la sécurité de ses informations

personnelles surtout celles qui peuvent faciliter sa localisation.

La pratique de sécurité dont il sera question

ici est celle qui vise à assurer la confidentialité des

28

façon de se sentir en sécurité c'est de

savoir qu'on est jamais en sécurité. L'individu doit savoir que

ses informations personnelles ne seront jamais sécurisées

à 100%, d'où il devra être prudent et vigilant en assurant

autant qu'il pourra la confidentialité de ses informations de

géolocalisation.

Toutefois, certaines pratiques peuvent assurer au maximum la

confidentialité des informations de

la géolocalisation d'un Smartphone :

y' Appels sur des lignes

sécurisées

L'une des pratiques les plus utilisées pour assurer la

confidentialité des informations est celle de passer tous les appels

téléphoniques sur une ligne dit « sécurisée

». Cette option permet de garantir la confidentialité des

conversations téléphonique en cryptant la voix de la personne qui

a appelé ainsi que celle de son interlocuteur.

Les appels sur des lignes sécurisées ne peuvent

pas être tracés par des espions, cela permet d'éviter la

géolocalisation d'un Smartphone à travers les appels

téléphoniques que celui-ci aurait émis.

y' Crypter les messages

Les pirates sont capables de localiser un Smartphone à

partir d'un simple SMS qu'il a transmis. Pour protéger le portable

contre ce type de géolocalisation, il faut d'abord protéger les

messages et s'assurer que personne n'y aura accès, ainsi il est

important de les crypter. Le chiffrement garanti la confidentialité des

échanges entre les utilisateurs et empêche en principe quiconque

d'accéder aux données personnelles enregistrées sur le

Smartphone.

13 Cours d'introduction à la

sécurité : un logiciel dans lequel le code source est à

la disposition du public, GGT 2013

29

Actuellement, il existe plusieurs applications qui permettent

de chiffrer les SMS. Par exemple, pour les Smartphones fonctionnant avec le

système d'exploitation Android, on peut trouver l'application «

TextSecure » qui est une application Open Source (13)

permettant d'envoyer des SMS chiffrés à d'autres utilisateurs.

? Le téléphone est personnel

Le plus souvent, cette mesure de sécurité est

négligée pourtant elle est d'une importance capitale dans la

confidentialité. Mettre son Smartphone à la portée de tous

met la confidentialité de données privées

enregistrées sur ce dernier en danger car, il est possible que le

Smartphone soit à un moment donné entre les mains d'une personne

mal intentionnée, cette personne peut installer à l'insu du

propriétaire des logiciels de géolocalisation sur le Smartphone

et là, il pourra suivre à distance tous les mouvements de

l'utilisateur. Il faut donc s'assurer qu'on utilise soi-même son

Smartphone et qu'on est le seul à en avoir le contrôle.

? Sécurité d'adresse IP

Quand le Smartphone est connecté sur internet,

l'utilisateur doit s'assurer que son adresse IP n'est pas exposée au vu

de tout le monde car cela exposer aussi le Smartphone. Normalement

l'administrateur réseaux est le seul susceptible de voir l'adresse IP

d'un Smartphone sur connecté sur réseau. Mais parfois, à

cause de l'imprudence et de la négligence des utilisateurs, il arrive

que certains pirates arrive à découvrir l'adresse IP du

Smartphone connecté sur internet, cela facilite sa

géolocalisation et leur permet de suivre les mouvements aussi longtemps

que le Smartphone reste connecté. Lorsqu'un Smartphone est

connecté sur internet, sécuriser son adresse IP c'est assurer la

confidentialité de ses informations de géolocalisation.

30

? Consentir personnellement à une

géolocalisation de son Smartphone

Si certaines fonctionnalités de géolocalisation

doivent être installées sur le Smartphone, son utilisateur doit

s'assurer qu'il a lui-même consenti qu'on puisse suivre à distance

son portable. Mais dans ce cas, pour la confidentialité des

informations, il devra d'abord s'assurer de la crédibilité de la

personne chargée de suivre son Smartphone.

? Eviter d'installer les logiciels gratuits et d'ouvrir

les liens non crédibles sur son

Smartphone

Parfois, les pirates passent par certains logiciels que les

utilisateurs téléchargent gratuitement et installent sur leurs

Smartphones pour prendre le contrôle de ce dernier. Ces logiciels sont

souvent munis d'un espiogiciel qui envoie les informations de

géolocalisation aux pirates et leur permet de suivre le parcours du

portable.

Quand on navigue sur internet avec son Smartphone, les liens

sur web sont parfois des portes qui mettent en danger la confidentialité

des informations du portable. Les utilisateurs doivent se tenir en

administrateurs qui garantissent la sécurité de leurs

Smartphones, sur ce, ils doivent éviter de se rendre sur des liens non

fiables car, pour certains cas, les pirates envoient sur le web des liens qui

leur permettent de géolocaliser un Smartphone et d'accéder

à des informations stockées sur ce dernier une fois que

l'utilisateur s'y est rendu.

II.5. PRATIQUE DE GEOLOCALISATION D'UN SMARTPHONE

Comme il a été démontré, il y a

plusieurs techniques de géolocaliser un Smartphone et parmi ces

techniques il y a celle de la géolocalisation par le logiciel. Il existe

plusieurs logiciels de géolocalisation, à titre illustratif on

peut citer Flexispy, M-Spy, etc. Dans l'exemple de

31

géolocalisation qui va suivre, c'est le logiciel «

Flexispy » qui sera utilisé pour localiser un iPhone sous donc le

système iOS.

Le processus se présente comme suit :

- d'abord le logiciel doit être installé au

préalable sur les deux terminaux, ensuite l'espion devra se connecter

à son espace client regroupant toutes les données de l'iPhone

à localiser.

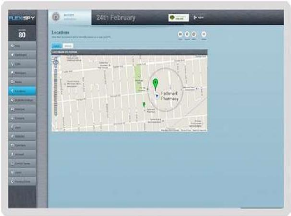

Figure 4 : Etape 1 de la géolocalisation avec

Flexispy ou connexion à l'espace client

- Les informations du téléphone portable sont

classées par catégorie. Pour localiser l'iPhone il lui suffit de

cliquer sur « localisations ».

Il accède ensuite à une carte lui indiquant

toutes les positions enregistrées ainsi que la localisation actuelle de

l'iPhone.

32

Figure 5 : étape 2 ; accession à la carte et

géolocalisation actuelle du portable

- En cliquant sur « Animate », il peut suivre les

localisations au fur et à mesure. Il dispose

également d'un

calendrier s'il souhaite faire une recherche sur une période

particulière.

Figure 6 : Etape facultative, pour suivre la

géolocalisation au fur et à mesure

33

Avec le logiciel « Flexispy » il est difficile de

mentir sur sa position. Il permet de savoir où se trouve exactement le

téléphone et de suivre son parcours sur une période

voulue.

Comme conclusion partielle à second

chapitre, il a été question d'épingler dans leur fonds

toutes les techniques qui permettent de géolocaliser un Smartphone. Ce

chapitre a ensuite analysé les avantages de géolocaliser un

Smartphone en démontrant que la géolocalisation n'est pas une

méthode fait nécessairement pour nuire à la

confidentialité des informations stockées sur les Smartphones

bien que malgré ça, il y a certains individus qui en profitent

pour des fins malveillants. La pratique de sécurité est l'un de

points clés inclus dans cette partie de ce Projet, elle

énumère les méthodes pratiques de sécurité

qui permettent d'assurer la confidentialité des informations. Enfin, la

partie pratique qui permet de comprendre de manière palpable comment se

fait la géolocalisation d'un Smartphone avec un logiciel appelé

« Flexispy ».

34

CONCLUSION GENERALE

Tout au long de ce Projet, il a été question

d'étudier les méthodes d'assurer la confidentialité des

informations de géolocalisation pour les Smartphones. Pour y arriver,

notre Projet a tout d'abord essayé à donner une réponse

partielle dans son hypothèse aux questions posées dans sa

problématique.

Ce travail, dans son premier chapitre, a défini

certains concepts qui permettraient de comprendre clairement le reste tout son

reste. Les concepts qui ont été définit sont entre autre

la confidentialité qui est un concept qui garantit le droit à la

vie privée, puis l'information étant l'ensemble de données

susceptibles d'être modifiées et présentées à

qui de droit. La géolocalisation a été définit

comme un procédé permettant de positionner un objet ou une

personne sur un plan ou une carte à l'aide de ses coordonnées

géographiques, ensuite le Smartphone qui lui est un

téléphone intelligent avec les propriétés d'un

ordinateur. En fin, ce chapitre a donné les différents types de

systèmes d'exploitation existant pour les Smartphone.

Le second chapitre a quant à lui traité les

éléments basés sur les différentes techniques de la

géolocalisation de Smartphone et des moyens utilisés pour assurer

la confidentialité ces informations reçu d'un Smartphone. Parmi

les techniques de géolocalisation d'un Smartphones, on a

mentionnée : la géolocalisation par géocodeur,

géolocalisation par satellite, géolocalisation par GSM,

géolocalisation par Wi-Fi, géolocalisation par adresse IP,

géolocalisation par RFID et enfin la géolocalisation par un

logiciel. Dans la suite, il a énuméré les avantages de

géolocaliser un Smartphone avant d'épingler les abus de la

mauvaise utilisation de ce système. Cette partie a mis au point

certaines pratiques de sécurité qui permettent d'assurer la

confidentialité de la géolocalisation et avant d'être

conclue, ce chapitre a marié la théorie à la pratique et a

essayé de

35

localiser de manière pratique un Smartphone à

travers un logiciel de géolocalisation nommé

« Flexispy ».

Tels sont les résultats de notre Projet qui jette une

étoile sur les différentes méthodes d'assurer la

confidentialité de données et des informations de

géolocalisation d'un Smartphone. La sécurité

n'étant jamais assurée à 100%, les pratiques de

confidentialité contenues dans ce Projet permettent d'assurer le maximum

de sécurité des informations stockées sur Smartphone et

surtout d'éviter que la faille ne provienne de sa

géolocalisation.

36

BIBLIOGRAPHIE

1. EPIMAC, cours de détection des attaques,

HAU/Bujumbura, 2015

2. KART LIZ, Méthodologie géographique,

2009

3. M. GREWAT, théorie sur les micro-ordinateurs,

paris, 2010

4. NIONGABO Julius, syllabus du cours d'introduction à

la sécurité, HAU/Bujumbura, 2015

5. RAZEA Christine, Traitement d'informations

géographique, 2006

6. Thierry RWIDENDE, cours d'authentification, VPN et

chiffrement, HAU/Bujumbura, 2015

7. Dictionnaire informatique

8. Jargon informatique

SITES WEB CONSULTES

9. Wikipedia, système de géolocalisation pour les

Smartphones

10.

www.google.com/géolocalisation

pour les Smartphones

37

TABLE DES MATIERES

|

0. INTRODUCTION

|

5

|

|

0.1. PROBLEMATIQUE

|

5

|

|

0.2. HYPOTHESE

|

..7

|

|

CHAP. I. APPROCHE SUR LES CONCEPTS

|

.9

|

I.1. CONFIDENTIALITE

|

9

|

I.2. INFORMATION

|

..10

|

I.3. GEOLOCALISATION

|

11

|

I.4. UN SMARTPHONE

|

15

|

I.5. LES DIFFERENTS SYSTEMES D'EXPLOITATION UTILISES SOUS

LES

|

|

|

|

SMARTPHONES

|

17

|

CHAP.II. CONTEXTE DU SUJET ET PRATIQUES DE SECURITE ..21

II.1. TECNHIQUES DE GEOLOCALISATION D'UN SMARTPHONE ..21

II.2. AVANTAGES DE LA GEOLOCALISATION POUR LES SMARTPHONES

..25

II.3. LES ABUS DE LA CONFIDENTIALITE DES INFORMATIONS DE

GEOLOCALISATION

|

.26

|

II.4. PRATIQUES DE SECURITE

|

..27

|

II.5. PRATIQUE DE GEOLOCALISATION D'UN SMARTPHONE

|

|

.30

|

|

|

CONCLUSION GENERALE

|

34

|

|

BIBLIOGRAPHIE

|

.36

|

|

TABLE des MATIERES

|

...37

|