IV.2.Installation de l'agent de santé du

client

Comme nous l'avons évoqué dans l`introduction,

l'ordinateur doit présenter une preuve de sa bonne santé pour

être intégré dans le réseau. Il est

nécessaire d'activer l'agent du client, sous forme de service Windows,

qui se charge de cette inspection.

48

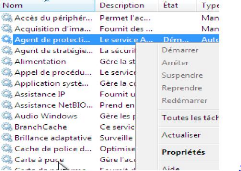

Figure 12

Démarrer le service «Network Access Protection

Agent»:

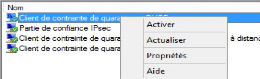

Figure 13

Afin de pouvoir traiter de manière adaptée la

réponse du serveur, nous paramétrons les options NAP du client.

Dans notre exemple, nous allons activer la mise en quarantaine en cas de

réponse négative.

Lancer depuis une invite de commande « napclcfg ». Dans

la fenêtre de configuration du client NAP, sélectionné

« Enforcement Client », puis activer « DHCP Quarantine

Enforcement Client ».

49

IV.3.Paramètres d'interface des clients

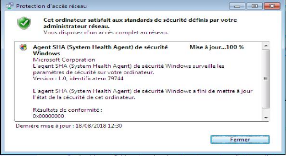

Il est possible de paramétrer le message d'erreur que

le client reçoit quand son ordinateur est mis en quarantaine.

Il est alors possible d'expliquer plus

précisément pourquoi l'accès est refusé, et quelle

procédure suivre pour se mettre en conformité :

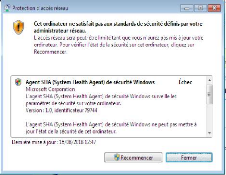

Figure 14

7.NPS : Tests

IV.4.Intégration d'un client non conforme

aux

règles

50

Nous avons vu le processus de vérification de la

santé des clients et leur mise en place. Nous allons, dans cette partie

mettre en application des règles et étudier la manière

dont elles se manifestent avec un exemple concret.

Prenons le cas de l'ordinateur d'un employé qui n'aurait

pas de firewall activé. Lorsque ce dernier tente de se connecter au

réseau, la série de tests précédemment

définie est effectuée.

Notre SHV exige que cette condition soit remplie. Le serveur NPS

renvoie alors un message de refus de connexion à notre client, et ne lui

attribue pas d'adresse IP lui permettant un accès total au

réseau. Notre employé voit alors apparaitre la notification

suivante :

Figure 15

La cause du refus est détaillée dans un message

d'erreur accessible depuis le centre de réseau et partage (Network and

Sharing center). C'est ce message que nous avons personnalisé dans le

chapitre précédent pour le rendre plus explicite.

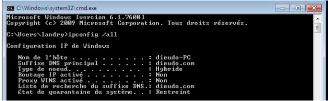

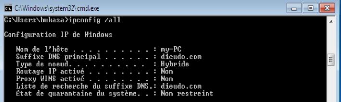

Par ailleurs, lancer la commande « IP config /all »

fait apparaitre que l'ordinateur est en quarantaine dans un zone restreinte.

Figure 16

Il est également possible de le vérifier dans la

console DHCP de notre serveur (dans la catégorie beaux d'adresses)

51

Figure 17

Intégration d'un client sain

L'administrateur du système rétablit le pare-feu,

et tente une nouvelle fois de se connecter au réseau.

Le rapport d'erreur précédent indique alors que la

machine correspond aux attentes fixées par le SHV :

Figure 18

Si on relance alors la commande « ipconfig /all », on a

la confirmation que notre système est maintenant intégré

au réseau.

Figure 19

52

|