Table des matières

Table des matières

Erreur ! Signet non

défini.

EPIGRAPHE

IV

DEDICACE

V

AVANT-PROPOS

VI

0. INTRODUCTION

1

0.1. Phénomène

observé

1

a) Observation empirique

2

b) Problèmes

3

c) Question de départ

3

0.2. Revue de la littérature

3

0.2.1. Théories explicative

3

0.2.2. Etudes empiriques

5

0.2.3. Limite des études

antérieures et particularité de notre Etude

7

0.3. Problématique et

hypothèse

7

0.3.2. Problématique

7

0.3.3. Hypothèse

8

0.4. Méthodes de recherche

8

0.4.2. La méthode Merise

9

0.4.3. La méthode Up

9

0.5. Technique de la recherche

10

0.6. L'objectif poursuivi par la

recherche

10

0.7. Justification sur le choix du sujet et

Intérêt

10

0.7.1. Choix

10

0.7.2. Intérêt

11

0.7.2.1. Intérêt personnel

11

0.7.2.2. Intérêt

scientifique

11

0.7.3. Intérêt social

11

0.8. Délimitation du sujet

12

0.9. La structure de la mémoire

12

CHAPITRE PREMIER : CADRE EMPIRIQUE

13

I.1. Présentation du champ empirique

13

I.2. Elément stratégique

13

I.3. Structure organisationnelle

14

I.3.1. La réception

14

I.3.2. Département de sciences sociales

politiques et administratives

14

I.3.3. Département des sciences

économiques et des gestions

14

I.3.4. Département de psychologie et des

sciences de l'éducation

15

I.3.4. Département des sciences

agronomiques

15

I.3.5. Acquisition

15

I.3.6. Catalogage

15

I.3.7. Bureau du chef de section

16

I.4. Organigramme

17

CHAPITRE DEUXIEME : ANALYSE ET CONCEPTION DU

SYSTEME

18

II.1 Généralités sur la gestion

de la bibliothèque

18

Notion sur l'indexation

18

a. Les langages documentaires classificatoires

18

b. Les langages documentaires analytiques

19

1. Processus d'indexation

19

Classification décimale de Dewey

20

a. Historique

20

b. Quelques règles indispensables à

connaître

22

II.2. Définition des concepts

opératoires

23

II.3. Définitions des concepts connexes

23

II.4. Méthodes et notation

24

II.5. Notions sur le processus Unifié

(UP)

25

II.5.1. Les principes fondamentaux du Processus

Unifié (UP)

25

II.5.2. Les processus d'enchainement du Processus

Unifié

26

II.5.3. Phases d'up

26

1. Les diagrammes de structure ou

statistiques

29

2. Les diagrammes de comportement ou

dynamiques

30

Quelques concepts du langage UML

32

II.6. Identification des besoins et

spécification des fonctionnalités

34

II.6.1. Identification et présentation des

besoins

34

II.6.2. Recensement des besoins

35

II.6.3. Identification des acteurs

36

II.6.4. Le diagramme de contexte

36

II.6.5 Identification des cas d'utilisations

36

II.6.6. Diagramme de cas d'utilisation

37

II.6.7. Spécification détaillée

du cas d'utilisation

39

II.6.8. Spécification détaillée

des besoins

43

II.7. Analyse du domaine

47

II.7.1. Diagramme de classe participantes

47

II.7.2. Diagramme de classes participantes

48

II.7.3. Diagramme d'Activité

50

II.8. Conception de l'application

51

II.8.1. Diagramme d'interaction

52

II.8.2. Diagramme de classe de conception

54

CHAPITRE TROISIEME : IMPLEMENTATION

(DEVELOPPEMENT) DE LA SOLUTION

55

III.1 choix et présentation des outils de

développement

55

III.2. Description de l'application

56

a. Présentation des interfaces

56

III.3. Cout d'acquisition du projet

58

Conclusion

59

Bibliographie

61

EPIGRAPHE

Si vivre dans l'entreprise aujourd'hui consisterait

à faire des projets alors le travail d'un informaticien (manager) est de

combler les écarts qui séparent le rêve de la

réalité de son entreprise.

Bill GATES

DEDICACE

A MANDA LUBOBO Colette;

A TAVARES LENGE Landry ;

A MONGA KYOMBELA Carol ;

A la famille LUBOBO ;

A la famille BULUNGA.

Merci pour tout

A vous tous je dédie ce travail

KAZADI KYOMBELA Louis

AVANT-PROPOS

Qu'il soit digne et reconnaissant au terme de ce travail qui

sanctionne la fin du deuxième cycle de nos études

supérieures, de témoigner nos sentiments d'attachement à

tous ceux qui, spirituellement, moralement, matériellement et même

scientifiquement nous ont assisté.

A tout seigneur tout honneur, je m'en vais remercier le

nourricier des hommes sur terre je cite Dieu le tout puissant ; qui sans son

apport ni concourt si important je me voyais pas à capable de

réaliser ces exploits dans ma vie en particulier dans le domaine

estudiantin.

Il est dit pour qu'un enfant découvre le monde inconnu

il a besoin d'un guide, éclaireur pour voir les horizons cachés

de la vie mondaine. Dans le cas présent, un travail scientifique

élaboré par un étudiant novice dans le monde des

recherches a besoin d'un directeur ou encadreur pour arriver à

réaliser un travail digne de qualité comme celui ici

présent, à cette fin nous présentons nos chaleureux

remerciements au Professeur Armand KABANGE et au CT Pierre COSMAN MWANSA MOFIA,

de nous avoir aidé dans cette tache si lourde.

Nos vifs remerciements vont tout droit à la famille

LUBOBO et plus particulièrement à la famille MANDA pour l'amour

et le souci que vous avez envers moi, vous avez préférez

m'apprendre à pêcher au lieu de me donner du poisson, ceci est le

fruit de la profonde gratitude et affection manifestée à mon

égard, vos oeuvres et la récompense de vos sacrifices

consentis.

Nous serons ingrat de passer sous silence sans remercier mes

responsables, Gaudet ILUNGA, Odon NZADI, Abbé Dénis KILUMBA,

Francine MWISANGE MULAJA, MWANSA KABAMBA Irène et ILUNGA TSHIKALA Lyly

pour votre encadrement et conseils que vous ne cessez de me prodiguer, que ce

travail soit une preuve de mon affection pour vous et que le bon Dieu vous

comblent de sa bénédiction, qu'il vous protège et vous

soutienne dans vos entreprises.

Nos remerciement s'adressent à mes frères et

soeurs Landry TAVARES, Cédrick KAZADI, Patient ILUNGA, Claris NGALU,

Carol MONGA, Ghislain LUMAMBA, Jerry NTUMBA, Georges BANZA, Marceline MPALABA,

sans oublier mes fils Charles MUDULILI, Jovial MBAYO, Orene MUJINGA et Samuel

TAVARES pour leur solidarité fraternelle et le sentiment de

réconfort qu'ils n'ont cessés de témoigner à mon

égard, ceci est la récompense.

Je tiens à remercier toutes les autorités

académiques et le corps professoral de l'Institut Supérieur de

Commerce pour leur bonne formation dont nous en sommes reconnaissants.

Nos remerciements s'adressent également à nos

amis, camarades et compagnons de lutte de la promotion, Munch MWEMA, Marcel

KAZADI, André NDIBU, Berthe MBUYU, Vicksen YANKUMA sans oublier mon

trésor et bienheureuse Blessing FUNDI qui a su me supporter dans le

moment difficile que de joie.

KAZADI KYOMBELA Louis

INTRODUCTION

0.1. Phénomène observé

(Guilbert, Olivier, 2007)Il définit le

phénomène comme fait sensible. C'est devenu une banalité :

l'ordinateur s'accapare nos bureaux, modifie nos modes de travail, envahit nos

maisons, s'intègre dans les objets les plus quotidiens et nous propose

des loisirs inédits. Il est même à l'origine de nouveaux

modes de sociabilité et d'une nouvelle économie : l'informatique

est partout !

Pourtant, l'ordinateur lui-même demeure pour beaucoup

une énigme, un objet mystérieux et un peu magique. Le terme

d'informaticien semble d'ailleurs recouper une grande diversité de

métiers et d'occupations réelles, allant du technicien à

l'ingénieurréseau, en passant par le webmaster. Quant à la

nature du travail de ceux qui font de la « recherche en informatique

», c'est sans doute (à en juger par les réactions auxquelles

j'ai moi-même étéconfrontée) unmystère encore

plus épais, malgré le prestige un peu mythique que conservent des

projets comme ceux de la robotique ou de l'intelligence artificielle.

Le statut de l'informatique en tant que discipline est ambigu

et mal compris :

Est-il à chercher du côté de la science ou

du côté de la technique ? Quel est l'objetd'étude propre

aux informaticiens ? Quelles sont leurs vraies compétences ? Avantde

nous engager sur ces points, commençons par éliminer les

mauvaises réponses :

- l'informatique n'est pas la «science des

ordinateurs» (ce que, pourtant, laissecroire sa traduction

anglaise, «computer science») : non, les informaticiens ne savent pas

nécessairementréparer un ordinateur en panne, diagnostiquer un

problème électronique ou effectuer des branchements

compliqués, ils ne sontpas toujours les meilleurs guides quand il s'agit

d'acheter un nouveau modèle de scanner ou de modem; oui l'informatique

peut s'étudier avec un papier etun crayon, même en absence

d'ordinateur...

- L'informatique n'est pas la« science des

logiciels »: non, les informaticiens neconnaissent pas

nécessairement toutes les nouvelles versions des programmesdu commerce,

ils ne savent pas toujours utiliser toutes leurs fonctions, ils nepassent pas

(toujours) leurs journées à tester des jeux ou à chercher

des bugs...

La compétenceréelle des informaticiens n'est ni

matérielle, ni fonctionnelle.

Alors, qu'est-ce que l'informatique ? C'est quelque chose

entre les deux, quelquechose de plus abstrait et de plus fondamental sans quoi

ni les ordinateurs ni les logicielsne pourraient fonctionner...

Pour arriver à une définition satisfaisante,

notre démarche sera de partir de ces deux niveaux de description

habituels : matériel et logiciel, et de faire émerger leurs

principes sous-jacents.

Commençons donc par l'aspect logiciel. La connaissance

commune de l'informatiquese fonde en effet généralement sur la

pratique de quelques logiciels d'usagecourant : traitements de texte, tableurs,

navigation sur l'Internet...

L'image de l'ordinateurcomme « grosse machine

àcalculer », fonctionnant pendant des heures pour réaliser

ses calculs, reste égalementprésente, mais de façon plus

mythique et lointaine,vue au cinéma. Il y a t-il une base commune

à tous ces usages, apparemmentsi disparates ? Quelles sont les

caractéristiquespartagées par tous ces logiciels ?

Pour aborder ces questions, on peut commencer par remarquer

que tout programmepeut être d'écrit par deux aspects fondamentaux

: les données qu'il manipuleet les traitements qu'il permet de

réaliser sur ces données.

L'informatique dont il sera question ici est une discipline

scientifique qui, entant que telle, a ses propres questions, ses propres

problèmes, et dispose pour les aborder d'outils et de méthodes

spécifiques.

J'ai ici essayé de d'écrire, de façon

aussi abordable que possible, ce que, en tant qu'informaticien, je souhaite que

« l'honnête homme du XXIème siècle » sache et

pense de la discipline, appelée à coup sûr à un

grand développement dans les années qui viennent.

a)

Observation empirique

En effet, l'informatique étant une science de

traitement rationnel et automatique de l'information, en plus cette

dernière permet le traitement de masse des données (Big Data)

à travers des basses des données. En suit, la

bibliothèque inter-facultaire de l'UNILU contient les ouvrages, livres,

mémoires et travaux de fin de cycle, il y a aussi certains livres qui

sont sur internet, donc vous pouvez parfois accéder à distance

dans la bibliothèque, comme, le cas de notre pays la majorité de

personnes n'ont pas cette culture de lire les ouvres et/ou livre en ligne, lors

de nos investigations sur ladite bibliothèque nous nous sommes rendu

compte que cette dernière a une difficulté très

énorme, elle manque de répertoire électronique ou

catalogue pour pouvoir répertorier rapidement et facilement les

ouvrages, ceci contient une difficulté que nous allons

décortiquer dans la partie qui suit.

b)

Problèmes

Cette partie du travail consiste à prélever les

dysfonctionnements observésdans la société et de trouver

un écart entre ceux qui est et ceux qui devait être.

A cet effet, lors de nos descentes sur terrain, nous nous

sommes rendu compte que la bibliothèque cinquantaine de l'UNILU connait

des difficultés liées à l'accession des ouvrages ou

livres... outre que :

- La manque de répertoire électronique, c'est

une application qui peut répertorier facilement les ouvrage lors de la

demande de ce dernier ;

- Perte de carte d'accès dans la bibliothèque,

du fait que l'enregistrement est manuel parfois on n'arrive pas à

retrouver ceci après une durée indéfinie...

- L'accès journalier est conditionné par le

paiement d'une caution de 1000Fc, qui est certain que cet argent arrive en

toute sécurité au gestionnaire ?

c)

Question de départ

C'est ainsi, vu les problèmes

énumérés ci-haut, notre question de départ est

formulée de la manière suivante : « Quelle

sont les causes qui expliquent ces

dysfonctionnements ? »

0.2. Revue de la littérature

(Tremblay, Robert; Yvan P; Hubert, 2010) L'Etat de la question

c'est une recension des théories, des concepts et des recherches

antérieures à la nôtre, qui traitent sur notre

problématique ou sur des problèmes connexes.

0.2.1.

Théories explicative

0. (Guilbert, Olivier, 2007)L'auteur définit un

système comme un ensemble d'éléments en interaction

dynamique, ces derniers sont organisés et coordonnés en vue

d'atteindre un objectif, qui évolue dans un environnement.

Nous avons retenu dans cet ouvrage les rôles d'un

système d'information. Sur ce, le SI a pour rôles :

ü Produire les informations légales

réclamées par l'environnement ;

ü Déclencher les décisions

programmées ;

ü Fournir des informations aux décideurs pour

aider à la prise de décisions non programmées ;

ü Coordonner les taches en assurant les communications au

sein du système organisationnel.

1. (Christine, Solnon, 2014), l'auteur met l'accent sur la

Modélisation de la structure avec UML, il nous décrit le

système en terme de composants du système (objets, classes,

paquetages, etc.) et en terme de relations entre ces composants

(spécialisation, généralisation, association,

dépendance, etc.)

La méthode de modélisation c'est un

procédé permettant de construire un modèle aussi correct

que possible et aussi efficacement que possible (MERISE, UP,) Les

méthodes de modélisation sont souvent des méthodes de

développement qui comporte une partie Modélisation.

2. (Maren, Van der, 1996), l'auteur

décrit dans cet ouvrage les modes d'investigation qui sont

déterminés par les paradigmes de recherche et les objectifs du

chercheur. Ce dernier a le choix entre trois modes d'investigation : l'approche

quantitative, l'approche qualitative et l'approche mixte.

3. (Muller Pierre-Alain, 1997), l'auteur définit UML

(Unified Modeling Language) comme une méthode de

modélisation orientée objet développée en

réponse à l'appel à propositions lancé par l'OMG

(Object Management Group) dans le but de définir la notation standard

pour la modélisation des applications construites à l'aide

d'objets. Elle est héritée de plusieurs autres méthodes

telles qu'OMT (Object Modeling Technique) et OOSE (Object Oriented Software

Engineering) et Booch. Les principaux auteurs de la notation UML sont Grady

Booch, Ivar Jacobson et Jim Rumbaugh

4. (Brétigny & Samuel Crausaz, 2012),Dans cette

ouvrage l'auteur met l'accent sur les objectifs de l'atelier de génie

logiciel, en disant que quatre objectifs peuvent être observé dans

la conception, c'est notamment :Analyser ses besoins et créer un

cahier des charges, Structurer un site pour optimiser sa navigation,

Rédiger pour le web ; etOptimiser pour les moteurs de recherche.

Ils nous disent également que pour arriver à

gérer un projet web il faut passer par cinq (5) étapes :

ü Identification des besoins ;

ü Paramètre concret aboutissant à

l'élaboration d'un cahier de charge (Conception) ;

ü Réalisation technique et artistique

(Production) ;

ü Déploiement et lancement (Mise en

ligne) ;

ü Maintenance et optimisation

5. (TOUNSI, Najib, 2014), l'auteur définit Une base de

données comme étant une collection de données

stockées dans des fichiers et accessibles à la demande pour

plusieurs utilisateurs et des besoins divers.

ü L'approche quantitative

Cette approche vise à recueillir des données

observables et quantifiables. Ce type de recherche consiste à

décrire, à expliquer, à contrôler et à

prédire en se fondant sur l'observation de faits et

événements « positifs », c'est-à-dire existant

indépendamment du chercheur, des faits objectifs.

ü L'approche qualitative

Le chercheur part d'une situation concrète comportant

un phénomène particulier qu'il s'agit de comprendre et non de

démontrer, de prouver ou de contrôler.

ü L'approche mixte

Cette approche est une combinaison des deux

précédentes. Elle permet au chercheur de mobiliser aussi bien les

avantages du mode quantitatif que ceux du mode qualitatif.

0.2.2.

Etudes empiriques

A ce niveau, il s'agit du recensement des travaux qui ont

précédé notre étude, pour y dénicher des

nouvelles pistes et orientations. Au fait, à cette étape de la

littérature existante, le souci est de savoir si en abordant ce sujet,

d'autres curieux penseurs ne l'ont abordé sous divers aspects, d'autres

sous des termes similaires ou presque avec des problématiques, des

hypothèses, des méthodes et des conclusions distinctes de celles

qui sont de mise dans la présente recherche.

A ce propos, plusieurs chercheurs ont abordé ce

délicat sujet que nous traitons. Cependant dans nos fouilles, quelques

cas ont touché notre attention :

- (MVOU-OSSIALAS, 2003) Dans la conception et

développement d'une application de gestion d'une bibliothèque.

Au cours de son projet, quatre chapitres lui a permis de

comprendre le fonctionnement de la bibliothèque de Time

Université, il a essayé de ressortir les divergences qui existent

entre le type de bibliothèque et de confronter leur fonctionnement.

- (Tounkara & Dembele, 2016)Dans la gestion

informatisée de la bibliothèque de l'université du Sahel,

Pour lui, il veut faire apparaitre l'importance de

l'informatique dans tous les domaines, dans le monde actuel une

bibliothèque non informatisée, c'est une bibliothèque non

évolutive et l'identification des documents sera très difficile

dans cette bibliothèque.

C'est dans cette optique que son travail sera de mettre en

place une application sur la gestion de la bibliothèque à l'aide

d'un Système de Gestion de Base de Données Relationnel (SGBDR),

qui sera capable de :

- De faire le suivi de retrait et remise de livre dans la

bibliothèque ;

- Répondre aux attentes des abonnés de la

bibliothèque dans un court délai ;

- Créer une base de données qui gère tous

les clients potentiels...

(Jean-Serge, 2010)Conception et réalisation d'une

application d'une bibliothèque, pour lui :

Dans le Monde, la RDC en particulier, tant d'entreprises

n'arrivent pas à bénéficier de l'usage de l'Ordinateur

dans leur mode de travail et par conséquent traitent encore manuellement

l'information ou avec des programmes trop limités avec des tâches

répétitives et de risque d'erreur. L'ISSNT n'étant pas

épargnée dans son fonctionnement, la gestion de certaines

opérations est encore manuelle et de fois avec des traitements

informatisés limités.

Nous avons remarqué que dans la bibliothèque de

l'ISSNT, on a même pas de système informatique pour

l'enregistrement des livres, pas même des bases de données pour

stocker les informations concernant les ouvrages et les membres tous les

informations sont stockés manuellement et moins sécurisés,

il n'existe pas de système de rappel des dates de retour d'emprunts

déjà à terme, ce qui constitue un grand handicap car les

dates de sortie et de rentrée sont des informations pertinentes, les

retours des livres ne sont pas enregistrés de façon correcte car

la bibliothécaire ne fait qu'ajouter ou supprimer des lignes dans son

tableau. Cela ne permet donc pas de recenser les documents perdus.

Mais il reste que le système existant à la

bibliothèque enregistre un accroissement annuel important de documents

conjugués à une insuffisance du personnel

spécialisé, ce qui donne lieu à l'apparition de nombreux

problème dont :

- Le retard observé dans l'exécution de

certaines opérations, dû à la multiplication des

tâches à réaliser, d'où la prédominance des

tâches à caractère répétitif tel que

l'enregistrement manuel des livres ;

- Utilisation des programmes non conforme pour traiter les

informations d'une façon élémentaire à l'occurrence

Microsoft Word et Excel.

0.2.3.

Limite des études antérieures et particularité de notre

Etude

L'honnêteté scientifique exige de montrer la

démarcation entre nous et ceux-là qui nous ont devancé, le

sujet que nous abordons a déjà été traiter sous

divers aspects, c'est notamment le cas de :wilfried-Erisco

MVOU-OSSIALAS dans la conception et développement d'une

application de gestion d'une bibliothèque, dans son étude il a

voulu juste comprendre le fonctionnement de la bibliothèque, et

Fatoumata Bintou Tounkara et Dembele dans la gestion

informatisée de la bibliothèque de l'université du Sahel,

sa vision et de faire apparaitre l'informatique dans tous les domaines de la

vie, c'est ainsi la démarcation et notre particularité

réside au niveau d'accession d'ouvrages, pour nous, ce qui nous

intéresse beaucoup c'est la création de l'application qui va

permettre au gestionnaire de retrouver rapidement et facilement les ouvrages,

livres, travaux... Plus particulièrement :

· Faciliter les recherches des livres dans les

étagères.

· Connaitre le nombre des livres, rayons et

étagères dans la bibliothèque.

· Connaitre le nombre des livres dans un rayon.

· Connaitre tous les domaines de livre dans la

bibliothèque.

0.3. Problématique et hypothèse

0.3.1. Problématique

(Robert & Yvan perrier, 2006)La problématique est

définie comme étant un ensemble de questions qu'une science, une

philosophie, ou un chercheur peut valablement se poser en fonction de ses

moyens, de son objet et de ses points de vue.

Concrètement, elle représente les points d'interrogations au

sujet d'un problème préoccupant un chercheur et dont il

désire définir les champs des connaissances théoriques.

Pour (BIMBI, 2018-2019)La problématique de recherche

est l'exposé de l'ensemble des concepts, des théories, des

questions, des méthodes, des hypothèses et des

références qui contribuent à clarifier et à

développer un problème de recherche

Ainsi, tout au long de ce travail, nous chercherons à

appréhender la question de mettre en place un mécanisme pouvant

répertorier facilement les livres, ouvrages, mémoires... lors de

la consultation.

Connaissant ce qu'est la problématique, nous serons

amenés à nous poser les questions suivantes :

- Comment pouvons-nous répertorier facilement les

livres lors de son accession ?

- Quelle sont le mécanisme utiliser pour donner une

solution fiable après consultation de l'ouvrage par les chercheurs lors

de son reclassement ?

0.3.2. Hypothèse

Selon (Sem; Cornet, 2018), L'hypothèse est l'ensemble

des propositions de réponses à la question de recherche ou

l'hypothèse est une réponse provisoire à la question de

recherche formulé dans la problématique

Selon (Robert & Yvan Perrier, 2006), Une hypothèse

de recherche est la réponse présumée à la question

qui oriente une recherche.

Nous disons aussi que L'hypothèse se définit

comme étant une proposition des réponses provisoires aux

questions que l'on se pose à propos de l'objet de recherche

formulé en termes tel que l'observation et l'analyse puissent fournir

une réponse. Ainsi, pour mieux évoluer avec

ce travail, nous tacherons tout d'abord répondre à notre

problème.

- Nous affirmons que l'accession des livres sera facile du

fait que nous mettrons sur pied une application informatique qui sera

utilisé par le gestionnaire comme guide (catalogue) lors de la demande

de ce dernier par les chercheurs.

- Le mécanisme que nous allons utiliser pour donner une

solution fiable, étant donné que le gestionnaire aura à sa

possession l'application, celui-ci se chargera du classement et de reclassement

du livre selon les rubriques préétablies dans l'application.

0.4. Méthodes de recherche

Selon (Robert & Yvan Perrier, 2006), La méthode

est une démarche ou une réflexion scientifique qui consiste

à prendre en compte les données ou les informations

récoltées par les techniques sur le terrain, en vue de les

analyser, les comprendre, les interpréter et les coordonner, dans le but

d'atteindre l'objectif que le chercheur s'est fixé, Aujourd'hui, chacun

a profité ou imagine facilement les avantages que l'informatique apporte

à l'entreprise : calculs automatiques, stockages de données,

traitements... Cependant, l'informatique est également pour la

majorité synonyme de vocabulaire hermétique, de service

"citadelle", de délais élastiques, d'obstacles insurmontables, de

surcoûts imprévus, de programmes difficiles à faire

évoluer, bref, d'un ensemble d'inconvénients

préjudiciables tant aux chefs d'entreprise qu'aux responsables de

l'informatique. De cet état de fait découle la

nécessité d'une méthode permettant d'avoir un langage

commun de l'informatisation et utilisable par tous : chef d'entreprise,

utilisateur, informaticien... Toutes ces personnes peuvent être la

même dans le cas de l'usager d'un micro-ordinateur désireux de se

créer une base de données claire, évolutive,

documentée et transmissible à ses collègues.

La réussite dans tout projet, et

particulièrement dans la recherche scientifique, est fonction du mode

opératoire, dont le choix des méthodes et instruments

(techniques) adéquats de collecte des données. C'est pourquoi,

convaincu de cette affirmation, la méthode MERISE et UP sera d'usage

dans l'élaboration de ce travail.

0.4.1. La méthode Merise

« Méthodologie d'étude et de la

recherche informatique par sous-ensemble ou par système

d'entreprise », c'est une méthode de conception et de

réalisation de systèmes d'informations.

La méthode Merise apporte une

formalisation éclairant les choix à effectuer. (DIVINE,

2008), Elle est un langage commun de référence

centré sur le système d'information et non sur l'informatique

appliquée. Elle permet une authentique communication entre le

responsable de la stratégie d'entreprise, celui de son informatisation

et les utilisateurs finaux

0.4.2. La méthode Up

Up est une méthode utilisée par le langage de

modélisation UML « Unified Modeling Language, cette

dernière est itérative et incrémentale, piloté par

le cas d'utilisation, centré sur l'architecture, et orienté vers

la diminution des risques

Pour(Muller, Pierre-Alain, 1997), UML est un langage de

modélisation orientée objet développée en

réponse à l'appel à propositions lancé par l'OMG

(Object Management Group) dans le but de définir la notation

standard pour la modélisation des applications construites à

l'aide d'objets. Elle est héritée de plusieurs autres

méthodes telles que OMT (Object Modeling Technique) et OOSE

(Object Oriented Software Engineering) et Booch. Les principaux

auteurs de la notation UML sont Grady Booch, Ivar Jacobson et Jim Rumbaugh.

Elle est utilisée pour spécifier un logiciel

et/ou pour concevoir un logiciel dans la spécification, le modèle

décrit les classes et les cas d'utilisation vus de l'utilisateur final

du logiciel. Le modèle produit par une conception orientée objet

est en général une extension du modèle issu de la

spécification. Il enrichit ce dernier de classes, dites techniques, qui

n'intéressent pas l'utilisateur final du logiciel mais seulement ses

concepteurs. Il comprend les modèles des classes, des états et

d'interaction. UML est également utilisée dans les phases

terminales du développement avec les modèles de

réalisation et de déploiement.

UML est une notation utilisant une représentation

graphique. L'usage d'une représentation graphique est un

complément excellent à celui de représentions textuelles.

En effet, l'une comme l'autre sont ambiguïtés mais leur utilisation

simultanée permet de diminuer les ambiguïtés de chacune

d'elle. Un dessin permet bien souvent d'exprimer clairement ce qu'un texte

exprime difficilement et un bon commentaire permet d'enrichir une figure.

0.5 Technique de la recherche

A ce niveau, il convient de noter que les informations que

nous recherchons portent sur des réalités se rapportant au

domaine scientifique, des individus et des groupes d'individus, à leur

milieu de recherche, à leur environnement.

Selon la nature des faits se rapportant à notre objet

d'étude, nous optons pour la technique documentaire qui sont des

procédés opératoires extériorisables et visibles

des documents, ces procédés que manipule le chercheur pour

obtenir des informations. A la base de techniques documentaires il y a donc des

documents, la technique d'observation directe qui nous a permis d'observer

attentivement les faits et la technique d'entretien nous est aussi de grand

apport, ou nous avons eu à échanger avec les consultants de

bibliothèque et le gestionnaire.

0.6. L'objectif poursuivi par la recherche

Ce travail poursuit comme objectif, de permettre au

gestionnairede la bibliothèque d'avoir un catalogue pour

répertorier rapidement les livres

0.7. Justification sur le choix du sujet et

Intérêt

0.7.1. Choix

Le choix de cette étude ne pas un hasard, il s'agit

d'une opportunité de mettre sur pied un moyen pouvant aider la

communauté à accéder aux livres rapidement dans la

bibliothèque. Pour ce faire, il doit intégrer une base

d'information dans laquelle seront mémorisée la description des

objets, des règles, et des contraintes du système opérant

qui seront gérer par le gestionnaire.

0.7.2. Intérêt

Si nous osons nous lancer sur cette piste d'étude,

c'est en qualité de licencié en sciences informatiques et de

gestion. En tant que tel, cette recherche revêt trois

dimensions, quant à son intérêt : personnelle, sociale

et scientifique

0.7.1.1.

Intérêt personnel

Mû par le souci de trouver une solution durable aux

problèmes qui accablent la société, nous avons

suggéré et postulé que, dans le domaine du savoir

où s'exerce notre compétence, existent des problèmes non

résolus, mal clarifiés ou encore mal posés que nous

pouvons par nos recherches empiriques ou notre réflexion

théorique, contribuer à clarifier et, ne pas le faire, c'est

notre propre condamnation. Car, notre existence est tributaire de la

quiétude dans cette même société. En outre,

étant nous-même chercheur, sommes confronté, comme tous les

autres citoyens, aux aléas liés à accession des livres

dans une bibliothèque cinquantenaire de l'UNILU.

0.7.1.2.

Intérêt scientifique

Sans vouloir anticiper nos propos sur les fonctions de la

recherche scientifique, nous pouvons, à ce niveau déjà

avec (Kinyamba, SHOMBA, 2013), Souligner le fait que si l'homme avait

déjà acquis une connaissance totale, parfaite et

méthodique de l'univers et des faits qui l'entourent, il ne serait plus

nécessaire de dépenser tant d'énergies et de consacrer

tant de moyens et de temps à rechercher les causes qui serait aux

accessions des livres dans les bibliothèques, il est à noter que

ce travail va aider les autres chercheurs qui pourront s'aventurier dans ce

domaine.

0.7.3. Intérêt social

(Berthelot, J.M., 2001)Ecrit à ce sujet :

« il est toujours délicat de justifier la parution d'un nouvel

ouvrage. Les bonnes raisons de l'auteur ou, comme c'est le cas ici, ne sont pas

forcément celles des lecteurs ». L'auteur d'un ouvrage

scientifique ne vise pas d'abord à satisfaire l'attente d'un public mais

à proposer une réponse à une question.

(Pierre-Paillé; Alex Mucchielli, 2003) De leur part complètent

Berthelot en disant : l'objectif ultime de la recherche

en sciences humaines et sociales est de transmettre des informations dans le

but notamment de contribuer au renouvellement du regard qu'une

collectivité porte sur elle-même. Ce pourquoi le monde de

chercheurs pourra belle et bien trouver utile la solution que nous proposons et

les aidera à persévérer dans la recherche vue le temps de

chercher les livres sera réduit à zéro.

0.8. Délimitation du sujet

De peur de verser dans les généralités

dépourvues de tout caractère scientifique, le chercheur doit,

après avoir défini son sujet d'étude, prendre soin de le

limiter, c'est-à-dire de définir le cadre spatial et temporel

dans lequel il a choisi de mener son étude.

Notre recherche ne déroge à ce dernier principe.

C'est pourquoi, notre étude analyse dans le temps et dans l'espace.

- Dans le temps : notre recherche prend 10 mois, pour une

période allant d'octobre 2018 au juillet 2019.

- Dans l'Espace : le sujet traite sur la

réalisation d'une application de gestion des livres et mémoires

dans la bibliothèque cinquantenaire de l'UNILU, situé sur le

parage de l'université de Lubumbashi.

0.9. La structure de la mémoire

Outre l'introduction et la conclusion, ce mémoire

comporte trois chapitres, dont chacun et pour l'intelligibilité de

l'étude, est éclaté en sections, ces dernières

composées des sous-sections et des paragraphes.

- Le chapitre premier définie le cadre empirique ;

- Le deuxième chapitre traite sur l'analyse et

conception du système ;

- Le troisième chapitre est axé à

l'implémentation.

CHAPITRE PREMIER : CADRE EMPIRIQUE

Dans ce chapitre, il s'agit de citer quelques points

importants en rapport avec notre présentation, l'historique,

l'organisation des services, les fonctionnements ainsi que les activités

de la bibliothèque inter facultaire du cinquantenaire.

I.1. Présentation du champ empirique

Depuis le 25 mars 2013, la bibliothèque inter

facultaire de cinquantenaire est une section de la bibliothèque centrale

de l'université de Lubumbashi. Elle est située sur les

cités universitaires au sein de la faculté des sciences sociales

politique et administratives, elle fut anciennement une bibliothèque

facultaire des sciences sociales politiques et administratives et de l'ex

école nationale d'administration (ENAD) et elle occupait la

moitié du bâtiment, ainsi conservait les auditoires MONONI et

BUENDELEYE.

Cette bibliothèque section de bibliothèque

centrale est appelée inter facultaire parce qu'elle regroupe ou

réunit les bibliothèques de quatre facultés qui

sont : la faculté des sciences sociales politiques et

administratives, la faculté des sciences économiques, la

faculté des sciences agronomiques et la faculté des sciences de

psychologiques et sciences de l'éducation.

Les activités journalières commencent de 9h00 et

prennent fin à 17h00 pendant la semaine, c'est-à-dire du lundi au

vendredi, le samedi de 9h00 à 13h00, cette bibliothèque dispose

de deux salles de lecture qui est réservée aux étudiants

et la deuxième salle réservée aux membres du corps

académique et aux chercheurs particuliers désirant

travaillés dans le retrait.

I.2. Elément stratégique

a) Vision

La bibliothèque inter facultaire de l'Université

de Lubumbashi vise à fournir aux étudiants et aux chercheursles

livres et ouvrages pour leurs recherches, elle dispose des livres et ouvrages

pour la recherche scientifique.

b) Mission

La bibliothèque inter facultaire de l'Université

de Lubumbashi, a comme mission de révolutionner le monde d'investigation

scientifique.

c) Valeur

La bibliothèque inter facultaire a comme

valeur :

- Respect des clients ;

- Respect de temps ;

- Ordre et discipline dans la salle de lecture ;

- Organisation parfaite d'accès.

I.3. Structure organisationnelle

Le fonctionnement de cette bibliothèque est

facilité par l'organisation interne en ce qui concerne la subdivision

des tâches. Voici le détail de chacun de ses services

mentionnés et ses fonctions ou tâches si dessous au sein de cette

bibliothèque.

I.3.1. La réception

C'est un service qui reçoit des instantsoù vous

franchissez la porte de la bibliothèque, ce service a pour mission de

recevoir les vestiaires, clients qui fréquente ce lieu, en les aidant

à avoir les informations possibles en ce qui le concerne, les

modalités de consultation et de la lecture, leur indiquer la salle de

lecture et veille à ce que tout ce passe bien.

I.3.2. Département de sciences sociales politiques et

administratives

Ce service a la responsabilité de la gestion de tous

les travaux : les mémoires, travaux de fin de cycle, les rapports

de stage, la thèse de doctorat le diplôme des études

approfondies, fourni par la faculté des sciences sociales politiques et

administratives. Il est le guide des clients demandant la littérature en

indiquant ce qui est nécessaire.

I.3.3. Département des sciences économiques et

des gestions

Ce service a la responsabilité de la gestion de tous

les travaux : les mémoires, travaux de fin de cycle, les rapports

de stage, la thèse de doctorat, le diplôme des études

approfondies, fourni par cette faculté. Il est le guide des clients

demandant la littérature en indiquant ce qui est nécessaire dans

ce domaine.

I.3.4.Département de psychologie et des sciences de

l'éducation

Ce service a la responsabilité de la gestion de tous

les travaux : les mémoires, travaux de fin de cycle, les rapports

de stage, la thèse de doctorat, fourni par la faculté des

sciences sociales politiques et administratives. Il est le guide des clients

demandant la littérature en indiquant ce qui est nécessaire dans

ce domaine.

I.3.5. Département des sciences agronomiques

Ce service a la responsabilité de la gestion de tous

les travaux : les mémoires, travaux de fin de cycle, les rapports

de stage, la thèse de doctorat, fourni par la faculté des

sciences sociales politiques et administratives. Il est le guide des clients

demandant la littérature en indiquant ce qui est nécessaire dans

ce domaine.

I.3.6. Acquisition

Est un service technique de la bibliothèque centrale

installé dans l'enceinte de la bibliothèque et travaille en

étroit avec celui-ci. Comme l'indique son nom, ce service a pour

tâche de recevoir les ouvrages et tout autre matériel servant u

bon fonctionnement des établissements bibliothécaire de

l'université de Lubumbashi. Ce service fonctionne comme un service de

logistique ; il s'occupe de large et dispatch de matériels

I.3.7. Catalogage

C'est un service technique de la bibliothèque qui

travaille en franche collaboration avec le service d'acquisition. Ce service

est spécialisé dans l'attribution de la côte, l'auteur,

titre, édition, année de publication, N° IS.BN

c'est-à-dire le code ou le numéro d'identification de

l'ouvrage.

Son importance est capitale dans le bon fonctionnement des

activités journalières de lecture et consultation de livres en

ces sens que c'est de ce service que le classement ou déclassement des

ouvrages selon les domaines et les matières émane, cela suivant

les principes de classement des sciences selon John Dewey.

C'est ainsi, à partir de la connexion Internet,

l'utilisateur a la possibilité d'accéder sur le site de

l'Université de Lubumbashi ouvrir le portail de la bibliothèque

inter facultaire et consulter les documents dont il a besoin.

I.3.8. Bureau du chef de section

Son rôle est de coordonné les activités

et de veiller au bon fonctionnement de la cellule bibliothèque du

cinquantenaire. Vue l'importance de la responsabilité à sa

disposition, le chef de section se fait accompagner par un adjoint, avec qui,

il travaille en étroite collaboration pour réaliser les

objectifs.

I.4. Organigramme

Le chef de section

Le chef de section

Chef de section de service d'acquisition

Le chef de section de catalogage

Département des sciences sociales

Département d'agronomie

Département des sciences économique

Département de psychologie

251662336

CHAPITRE DEUXIEME : ANALYSE ET CONCEPTION DU SYSTEME

II.1

Généralités sur la gestion de la bibliothèque

Lorsqu'un lecteur se rend dans une bibliothèque deux

solutions s'offrent à lui : soit il se dirige vers les rayonnages

(encore faut-il que les collections soient en libre-accès), soit il

consulte les catalogues (sur fiches ou informatisés).

La

démarche qui consiste à aller directement en rayon pour trouver

le livre de son choix suppose que l'ensemble du fonds de la bibliothèque

présenté en libre accès soit classé selon un

système de division du savoir appelée aussi classification

systématique.

Notion sur l'indexation

L'indexation est une opération intellectuelle par

laquelle on va codifier le contenu d'un document. Cette opération

consiste à analyser le contenu de ce document (quelques soit son

support), et de le transcrire dans un langage documentaire. A partir de cette

indexation, on devra pouvoir effectuer une recherche des documents par leur

sujet. La double finalité du processus d'indexation est donc de

normaliser la codification du contenu des documents (sujet) et pour

l'utilisateur de faciliter la recherche du document.

"Un langage documentaire est un langage artificiel, ...

constitué de notions et de relations entre ces notions... C'est un

système de représentation synthétique du contenu des

textes.". Un langage documentaire est donc constitué par des termes

choisis (pas nécessairement issus du langage naturel) et par un

système de relations entre ces termes. Un langage documentaire se

caractérise également par une syntaxe (règles de

construction du langage)

Ces langages ont été élaborés pour

pallier les ambiguïtés du langage naturel (imprécision,

synonymie, polysémie). Une notion doit être transcrite de

manière univoque dans un langage documentaire.

Il existe deux grandes

familles de langages documentaires employées dans des buts

différents.

a. Les

langages documentaires classificatoires

Les classifications proposent une organisation des

connaissances en un système [totalement] ordonné de classes et de

sous-classes. Leur structure est dite hiérarchique ou encore

arborescentes car elles parcourent le savoir des notions

générales aux objets particuliers.". L'objet principal des

classifications à l'heure actuelle est le rangement physique des

documents, ces documents étant rangés par sujets. Attention de ne

pas confondre cote et indexation ! Ces langages documentaires se

caractérisent par l'emploi d'indices alphanumériques. Les

classifications, dans une perspective de libre-accès aux documents,

permettent aux usagers de repérer les documents par leur sujet et de

naviguer entre les différents sujets. La Classification décimale

de Dewey, la Classification décimale universelle (CDU) sont les

classifications les plus employées aujourd'hui.

b. Les langages documentaires

analytiques

Certains auteurs emploient l'expression "langages

combinatoires". Le développement de ces langages est concomitant avec la

montée en puissance des moyens informatiques et leur puissance

d'analyse. Ces langages documentaires peuvent prendre plusieurs formes :

- Le lexique : liste de termes comportant des relations

d'exclusion (élimination de la synonymie).

- Le thésaurus : listes de descripteurs comportant des

relations d'exclusion (élimination de la synonymie) mais

également liés entre eux par des relations sémantiques et

hiérarchiques. Le thésaurus est généralement

spécialisé.

- La liste d'autorité : "Liste des vedettes [= termes

retenus pour l'indexation] et des termes exclus reliés entre eux par des

relations sémantiques élaborées et

développées au fur et à mesure des besoins des

bibliothèques qui l'utilisent. Elle est généralement

encyclopédique" (RAMEAU, 1999). RAMEAU constitue l'exemple-type de la

liste d'autorité.

1. Processus d'indexation

Ce processus s'effectue en trois étapes :

a. Compréhension et analyse du document

L'indexation consiste à repérer, à

sélectionner et à exprimer des informations contenues dans un

document primaire. C'est une opération de description interne, dont

l'objet est le contenu intellectuel du document. Les informations

sélectionnées dans les documents primaires sont exprimées

au moyen de termes d'indexation, de mot-clé, appartenant à un ou

plusieurs langages documentaires." (A. Gleyze). L'analyse du document est un

préalable indispensable et l'étape la plus sensible et la plus

importante du processus d'indexation. Sans une analyse correcte du document, il

est impossible d'indexer correctement un document. Ou dit d'une autre

manière, le travail d'indexation ne peut se résumer à une

routine technique. Il fait appel à toutes les capacités

intellectuelles de l'indexeur. En situation professionnelle, il faut parcourir

le document, ne pas se fier uniquement au titre ou aux parties liminaires, mais

parcourir la table des matières, éventuellement lire la

préface où l'introduction. Et si tout cela ne suffit pas, il faut

aller plus loin dans l'étude du document...

b. Extraction des mots-clés en langage naturel

Il faut dégager du document un certain nombre de

concepts, de notions exprimées sous forme de mot-clé. Ces

mots-clés sont encore exprimés en langage naturel à cette

étape du travail.

c. Transposition des mots-clés dans le langage

documentaire choisi

A partir de ces mots du langage naturel, il faut rechercher

une équivalence dans le langage documentaire choisi. Si le langage

documentaire choisi est une classification, on recherchera l'indice

approprié. Si le langage documentaire choisi est un langage analytique,

on recherchera les termes d'indexation appropriés qu'on assemblera

éventuellement selon la syntaxe prescrite.

Classification

décimale de Dewey

a.

Historique

Utilisée dans 135 pays, la classification

décimale de Dewey a été traduite dans plus de trente

langues. Les toutes dernières traductions ont été

réalisées en arabe, en chinois et en turc. Aux Etats-Unis 95 %

des bibliothèques publiques l'ont adoptée, ainsi que 25 % des

bibliothèques universitaires et 20 % des centres de documentation. Cette

classification est désormais un critère de recherche reconnu par

certains moteurs de recherches sur le WEB. Web Dewey est la version internet de

la base de données de la CDD, elle permet d'explorer de manière

intuitive des milliers de termes et d'indices. La CDD a par ailleurs

été intégré dans tous les formats de catalogage

MARC. Utilisée dans grand nombre de bibliothèques, la CDD a

réussi le pari d'être toujours en symbiose avec la

société, sa mise à jour régulière et sa

simplicité relative lui donne un avantage certain sur la Classification

décimale universelle ou sur la Classification de la Bibliothèque

du Congrès. La mise à jour de la CDD est assurée par le

Comité de rédaction de la classification décimale Dewey.

C'est un comité conjoint d'OCLC Forest Press et de l'American Library

Association.

La structure des premières

éditions était basée sur le schéma de structuration

du savoir humain inspiré de Bacon. La Classification décimale

Dewey répartit le savoir en dix grandes classes, à leur tour

divisé en cent divisions, puis en une multitude de sections et

sous-sections.

Exemple :

Ainsi, l'indice Dewey

599.2 représente-t-il les Marsupiaux, qui font partie

de la Section Mammifères (599), elle-même

division de la partie Animaux (590), qui est une division des

Sciences de la nature (500). Les indices sont

constitués uniquement de chiffres et aucun indice ne peut avoir moins de

trois chiffres. Un point sépare le troisième chiffre du

quatrième introduisant de fait un sujet plus spécifique par

rapport au sujet principal indiqué par les trois premiers chiffres. Plus

l'indice est long, plus le sujet est précis, mais attention c'est un

espace et non plus un point qui séparera le sixième chiffre du

septième, le neuvième du dixième etc.

Ainsi, l'annuaire des notaires sera indexé de la

façon suivante : 346.002 5

Présentation

Il existe trois présentations de la XXIIe

édition de la CDD

- L'édition complète en quatre volumes en

anglais

- L'édition française mise à jour

- L'édition abrégée en 1 volume en

français est l'édition à partir de laquelle vous serez

amenés à travailler. Il faut vous procurer l'abrégé

de la XXIIe édition.

La XXIIe édition complète de la Dewey

sortie en 2003 dans sa version française. La Classification Dewey est un

outil très pratique, fort utilisé pour le rangement des livres

dans les bibliothèques. Ce peut être aussi un auxiliaire

précieux pour la recherche dans les banques de données, notamment

lorsqu'on veut couvrir les différents aspects d'un sujet ou d'une

question (par exemple, tout ce qui concerne les philosophies orientales,

section 181).

b. Quelques règles

indispensables à connaître

- Il ne faut pas mélanger les points de vue dans un

même indice.

C'est pour cette raison, qu'il n'est pas rare d'attribuer

plusieurs indices à un ouvrage qui traite par exemple de plusieurs

sujets ou d'un sujet envisagé selon des points de vue différents.

Toutefois la cote sera unique et il faudra respecter les règles de

construction de la cote qui est toujours établie d'après l'un des

indices attribués à l'ouvrage. L'indice sera plus court pour des

raisons tant pratiques (la cote étant généralement

portée sur le dos du livre, la place est plutôt réduite)

qu'intellectuelles il faut tenir compte de l'ensemble des fonds de la

bibliothèque et ne pas se servir d'un indice trop long si la

bibliothèque possède peu d'ouvrages dans le domaine

concerné.

Par ailleurs plusieurs notions nécessitent en

général la création de deux indices. Si nous prenons

l'exemple suivant : Histoire de la marine marchande helvétique,

nous devrons faire un indice pour histoire de la marine marchande (387.509) et

un indice pour marine marchande helvétique (387.509 494).

- La cote est aussi construite généralement

à partir des 3 premières lettres du nom de l'auteur.

Les règles de catalogage et notamment celles de la

norme Z 44-062 doivent être appliquées. Il faut

faire attention toutefois, à certaines catégories d'ouvrages

comme les catalogues d'exposition pour lesquels on utilise plutôt EXP,

les biographies qui portent les trois premières lettres du sujet de la

biographie, les ouvrages anonymes (les anonymes par excès d'auteurs sont

compris dans le lot) pour lesquels on prend les trois premières lettres

du titre. Il en va de même pour les ouvrages qui n'ont pas d'auteurs

proprement dits mais des directeurs de publication ou des éditeurs

intellectuels puisque là encore on prend les trois premières

lettres du titre pour construire la cote. Les anthologies enfin elles aussi

sont cotées au titre.

- Commentchoisir la cote

La cote doit être

impérativement construite à partir de l'un des indices qui ont

été déterminés pour le document et qui

théoriquement figurent dans la notice de catalogage en format UNIMARC.

La cote est choisie en fonction de la spécificité du fonds de la

bibliothèque et ce sera souvent à partir d'un indice

simplifié qu'il faudra construire la cote afin de ne pas dispenser

inutilement les documents sur les rayonnages.

II.2. Définition des concepts opératoires

Pour bien élucider notre sujet de recherche, il est

conseillé de définir les concepts définissant le

thème.

- Réalisation : Action de

réaliser, Direction et mise en oeuvre de quelque chose ;

- Application : Est un objet

immatériel qui pendant son développement, très facile

à modifier, avec des caractéristiques attendus mais difficile

à figer au départ est souvent remise en cause encours du

développement (MUTUALE, 2018-2019);

- Informatique :C'est une science de

traitement rationnel et automatique de l'information par ordinateur ;

- Catalogue : liste ou

énumération par ordre ;

- Electronique :dont le fonctionnement

dépend du passage d'électrons pour la création, la

transmission, la réception et le stockage des informations ;

- Accès : Mode d'Ecriture ou de

lecture des données se faisant au moyen d'adresses qui repèrent

leur emplacement(Cherti, Achraf, 2005);

- Livre : Assemblage de feuilles de

papier imprimées, cousues ensemble et formant un volume broché ou

relié. (Anon., 2015);

- Mémoire : Ecrit sommaire contenant un exposé, des instructions, Etat de

ce qui est dû pour des fournitures, des travaux, etc. ou dissertation

à caractère scientifique, philosophique...(Anon., 2015);

- Bibliothèque :Collection des

livres, lieux qui sert aux dépôts des livres, ou meuble pour

ranger les livres,(Gasc, Michèle, 2010)

II.3. Définitions des concepts connexes

- Système : est un ensemble

cohérant des notions, ensemble d'éléments formant un

ensemble régi par des lois ;

- Système d'information :

ensemble de ressources qui permettent de récolter les données,

les sauvegarder, les traiter ou les transformer afin le diffuser, (KALOMBO,

2018-2019) ;

- Collecte des données :

manière de requière les informations sur les objets qui nous

entourent ;

- Règle de gestion : l'ensemble

des contraintes permettent au système de bien fonctionner ;

- Méthodes et

procédés : qui permettent de recevoir des

informations pour le traiter, les transformer et les diffuser par la

suite ;

- Information : un élément

de connaissance capable de subir certaines modifications et codifiée

pour qu'elle soit conservée, puis diffusée.(MUKANDA,

2017-2018) ;

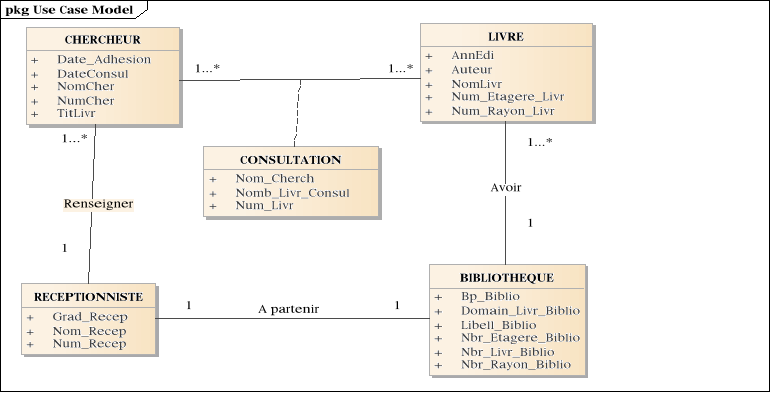

- Donnée : une donnée est

une représentation des objets dans un domaine précis ;

- Base de données : Selon

(Guilbert, Olivier, 2007), La Bases de Données est un ensemble

d'informations (de l'organisation) structurées et liées entre

elles. Souvent agencés sous formes de tables. Ou encore la BD est un

ensemble structuré de données homogènes, stocké sur

un support informatique, et permettant un accès simplifié et

sécurisé à ces données via un logiciel.

- Système de gestion de base des données

(SGBD) : c'est l'ensemble de programme ou logiciels assurant et

permettant la gestion d'une base de données,(LOBO, 2014-2015) ;

- Processus : est un enchainement

d'opérations relatives à un même domaine

d'activité ;

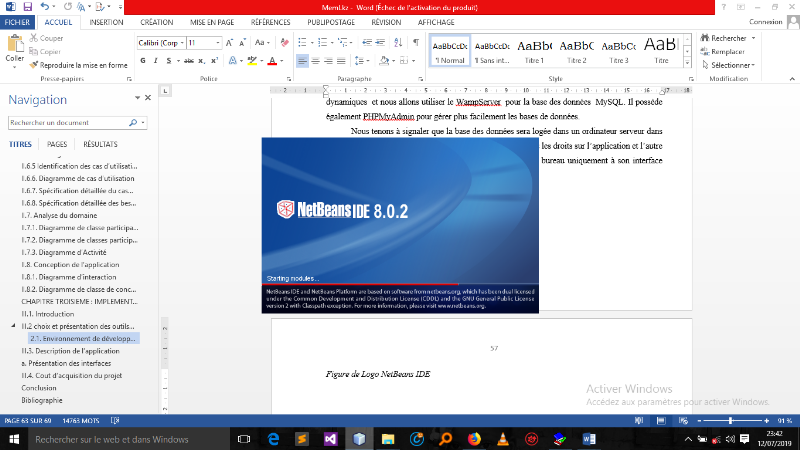

- MySQL :Acronyme de SQL (Structured

query language) ce langage peut être considéré comme

le langage d'accès standard et normalisé, destiné

à interroger ou à manipuler une base de données

relationnelle développer par IBM (Audibert, Laurent, 2008);

- Langage de programmation :(Audibert,

Laurent, 2008), définit un langage de programmation comme étant

un ensemble des conventions permettant à l'homme de communiquer avec la

machine pour l'exécution des tâches bien précis.

- Implémentation :La

programmation c'est l'établissement d'un programme, dans notre cadre en

tant qu'analyste programmeur nous serons à mesure de bien faire preuve

de notre qualité pour arriver à situer nos lecteurs en ce qui

concerne nos analyses par rapport à une application d'accès

facile et rapide aux rayons dans une bibliothèque.

II.4. Méthodes et notation

En informatique ou dans la conception de système

d'information en générale une méthode est l'ensemble de

procédé pour réaliser une chose

Elle décrit comment modéliser et construire des

systèmes d'informations ou des systèmes logiciels fiables. Elle

se doit de fournir trois axes d'études appelés cycle, à

savoir :

- Cycle de vie : c'est la

démarche ou chronologie des activités de recherche. Il s'agit de

décrire le processus complet de développement, d'installation et

de maintenance du système d'information étudié.

- A ce niveau, la méthode doit déterminer

l'enchainement logique et cohérant des différentes

activités de recherche en termes de phase, d'activité et de

tâche ;

- Cycle de décision : c'est la

fixation des jalons de validation, la méthode souligne l'importance

d'une échéance de rencontre entre les intervenants sur le projet

en vue de la validation des résultats intermédiaires des

études et de la prise de décision influençant directement

le déroulement de la recherche ;

- Cycle d'abstraction : le cycle

d'abstraction a pour but de permettre une modernisation progressive par niveau

de préoccupation.

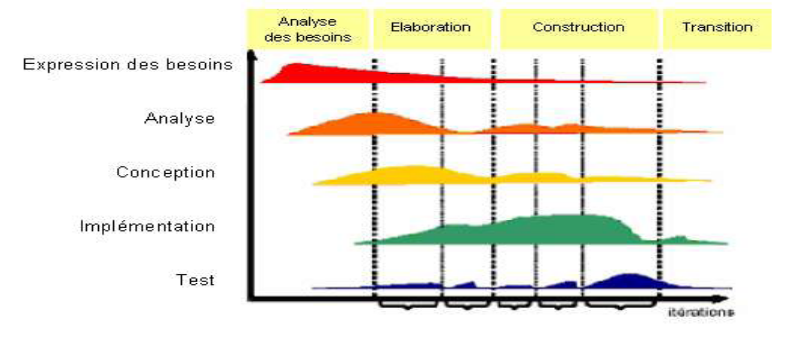

II.5. Notions sur le processus Unifié (UP)

UP (Unified Process) est une méthode agile issue des

trois méthodes dont : OOSE (Object Oriented Sofware Engineering) de

IVON Jacobson, OMT (Object Modeling Technology) , et de Bach buch, ils se

sont mis ensemble pour créer le Processus Unifier en 1990.

II.5.1. Les principes fondamentaux du Processus Unifié

(UP)

Le Processus Unifié est un processus de

développement logiciel « itératif et incrémental,

centré sur l'architecture, conduit par les cas d'utilisation et

piloté par les risques » (ROBERT Pascal, 2007)

- Itératif et

incrémental : le projet est découpé en

itérations de courte durée (environ 1 mois) qui aident à

mieux suivre l'avancement global. A la fin de chaque itération une

partie exécutable du système final est produite, de façons

incrémentale.

- Centré sur l'architecture :

tout système complexe doit être décomposé en parties

modulaires afin de garantir une maintenance et une évolution

facilitées. Cette architecture (fonctionnelle, logique,

matérielle, etc.) doit être modélisée en UML et pas

seulement documentée en texte.

- Piloté par les risques : les

risques majeurs du projet doivent être identifiés au plus

tôt mais surtout levés le plus rapidement possible. Les mesures

à prendre dans ce cadre déterminent l'ordre des

itérations.

- Conduit par les Cas d'Utilisation : le

projet est mené en tenant compte des besoins et des exigences des

utilisateurs. Les Cas d'Utilisation du futur système sont

identifiés, décrits avec précision et priorisés.

II.5.2. Les processus d'enchainement du Processus

Unifié

- Expression des besoins : On fait le

recensement des besoins des utilisateurs et fournir la liste de leurs

fonctions.

- Analyse : L'analyse est faite pour

d'accéder à une compréhension des besoins et des exigences

du client.

- Conception : Elle permet

d'acquérir une compréhension approfondie des contraintes

liées au langage de programmation, à l'utilisation des composants

et au système d'exploitation.

- Implémentation : C'est le

résultat de la conception pour implémenter le système sous

forme de composants, c'est-à-dire de codes sources, de scripts, de

binaires, d'exécutables, etc. (traduction du modèle dans un

langage de programmation)

- Test : Vérification de chaque

élément du logiciel par rapport aux spécifications

II.5.3. Phases d'up

Un cycle UP comporte quatre phases contenant chacune des

itérations :

- La phase d'Initialisation conduit

à définir la « vision » du projet, sa

portée sa faisabilité, son busness case, afin de pouvoir

décider au mieux de sa poursuite ou de son arrêt ;

- La phase d'Elaboration poursuit trois

objectifs en parallèle :

2. Identifier et décrire la majeure partie des besoins

des utilisateurs ;

3. Construire (et pas seulement décrire dans un

document !) l'architecture de base du système,

4. Lever les risques majeurs du projet

- La phase de constructionconsiste surtout

à concevoir et implémenter l'ensemble des éléments

opérationnels (entres que ceux de l'architecture de base). C'est la

phase la plus consommatrice en ressource et en effort ;

- La phase de transitionpermet de faire

passer le système informatique des mains des développeurs

à celles des utilisateurs finaux. Les mots-clés sont :

conservation des données, formations des utilisateurs,

déploiement, béta-tests.

Chaque phase est elle-même décomposée

séquentiellement en itérations limités dans le temps

(entre 2 et 4 semaines). Le résultat de chacune d'elle est un

système testé, intégré et exécutable.

L'approche itérative et fondée sur la

croissance et l'affinement successifs d'un système par le biais

d'Itérations multiples, feedback et adaptation cycliques étant

les moteurs principaux permettant de converger vers un système

satisfaisant.

Le système croît avec le temps de façon

incrémentale, Itération par itération, et c'est pourquoi

cette méthode porte également le nom de développement

itératif et incrémental. Il s'agit là du principe le plus

important du Processus Unifié.

Les activités du développement sont

définies par cinq disciplines fondamentales qui doivent :

- La capture des exigences ;

- L'analyse et la conception ;

- L'implémentation ;

- Le test ;

- Et le déploiement.

La modélisation métier est une discipline amont

optionnelle et transverse aux projets. Enfin, trois disciplines appelées

de support complètent le tableau gestion de projet, gestion du

changement et de la configuration, ainsi que la mise

à disposition d'un environnement complet de développement

incluant aussi bien des outils informatiques que des documents et des guides

méthodologiques

L'architecture bidirectionnelle

UP gère le processus de développement par deux

axes :

L'axe vertical représente les

principaux enchaînements d'activités, qui regroupent les

activités selon leur nature. Cette dimension rend compte l'aspect

statique du processus qui s'exprime en termes de composants, de processus,

d'activités, d'enchaînements, d'artefacts et de travailleurs.

L'axe horizontal représente le temps

et montre le déroulement du cycle de vie du processus ; cette dimension

rend compte de l'aspect dynamique du processus qui s'exprime en terme de

cycles, de phases, d'itérations et de jalons.

251643904

Selon(Kettani, n.; D.Mignet; P. Paré;

C.Rosenthal-Sabroux, 1998), UML, langage de modélisation objet, est

récent mais déjà très

référencé (qu'il s'agisse d'ouvrages ou de sites Internet)

et dispose de nombreux outils. Notez qu'UML est ouvert et n'est la

propriété de personne.

Le langage de modélisation unifié, de l'anglais

Unified Modeling Language (UML), est un langage de modélisation

graphique à base de pictogrammes conçu pour fournir une

méthode normalisée pour visualiser la conception orientée

objet.

UML est le résultat de la fusion de

précédents langages de modélisation objet : OMT,

OOSE. Principalement issu des travaux de Grady Booch, James Rumbaugh et Ivar

Jacobson, UML est à présent un standard adopté par

l'Object Management Group (OMG).

Le langage de modélisation UML respecte un

certain nombre de règles sur les concepts manipulés

(classes, attributs, opérations, paquetages...) Ainsi que sur la

syntaxe d'écriture et le formalisme de représentation graphique.

L'ensemble de ces règles constitue en soi un langage de

modélisation qui a fait l'objet d'un méta-modèle

UML. L'intérêt de disposer d'un méta-modèle

UML permet de bien maîtriser la structure d'UML et de faciliter son

évolution.

UML 2.3 propose 14 types de diagrammes (9 en UML 1.3.) UML

n'étant pas une méthode, leur utilisation est laissée

à l'appréciation de chacun ; des méthodologies telles

que l'Unified Process, axent l'analyse en tout premier lieu

sur les diagrammes de cas d'utilisation (use case. De même, on peut se

contenter de modéliser seulement partiellement un système, par

exemple certaines parties critiques.

Les diagrammes sont dépendants hiérarchiquement

et se complète, de façon à permettre la

modélisation d'un projet tout au long de son cycle de vie. Il existe

quatorze depuis UML 2.3 reparties sur deux axes :

0. Les diagrammes de structure ou

statistiques

Dans cette catégorie des diagrammes UML on y

trouve :

- Diagramme declasse (class diagram) :

représentant les classes intervenant dans le système ;

- Diagramme d'objet (object

diagram) : représentation des instances des classes (objets)

utilisés dans le système ;

- Diagramme de composant (component

diagram) : représentation des composants du système du

système d'un ponit de vue physique, reseaux, tels qu'ils sont mis en

oeuvre (fichiers, bibliothèques, bases de données...)

- Diagramme de déploiement(deployment

diagram) : représentation des éléments

matériels (ordinateurs, périphériques, réseaux,

systèmes de stockage...) Et la manière dont les composants du

système sont répartis sur ces éléments

matériels et interagissent entre eux.

- Diagramme des paquets (package

diagram) : représentation des dépendances entre les paquets

(un paquet étant un conteneur logique permettant de regrouper et

d'organiser les éléments dans le modèle UML),

c'est-à-dire entre les ensembles de définitions.

- Diagramme de structure composite (composite

structure diagram) : représentation sous forme de boite blanche les

relations entre composants d'une classe (depuis UML 2 x).

- Diagramme de profils (profil

diagram) : spécialisation et personnalisation pour un domaine

particulier d'un méta-modèle de référence d'UML

(depuis UML 2.2).

1. Les diagrammes de comportement ou

dynamiques

Lesdiagrammes de comportement (behavior diagram)

ressemblent :

a. Diagrammes de comportement

- Diagramme de cas d'utilisation (use-case

diagram) : représentation des possibilités d'interaction

entre le système et les acteurs (internes et externes au

système), c'est-à-dire de toutes les fonctionnalités que

doit fournir le système.

- Diagramme d'état-transitions (state

machine diagram) : représentation sous forme de machine à

état finis le comportement du système ou de ses composants.

- Diagramme d'activité (activity

diagram) : représentation sous forme de flux ou

d'enchaînement d'activités, le comportement du système ou

de ses composants

b. Diagrammes d'interaction ou dynamique

Les diagrammes d'interaction (interaction diagrams) ou

diagramme dynamiques (dynamic diagrams) ressemblent :

- Diagramme de séquence (sequence

diagram) : représentation de façon séquentielle du

déroulement des traitements et des interactions entre les

éléments du système et/ou de ses acteurs.

- Diagramme de communication (communication

diagram) : représentation de façon simplifiée d'un

diagramme de séquence se concentrant sur les échanges de messages

entre les objets (depuis UML 2 x)

- Diagramme de global d'interaction

(interaction ovierview diagram) : représentation des

enchaînements possibles entre les scénarios préalables

identifiés sous forme de diagrammes de séquence (variante du

diagramme d'activité) depuis UML 2 x.

- Diagramme de temps (timing diagram) :

représentation des variantes d'une donnée au cours du temps

(depuis UML 2.3).

L'ensemble des quatorze types de diagrammes UML peut ainsi

être résumé sur la figure ci-après.

Diagramme de communication

Diagramme de classe

Diagramme de package

Diagramme d'objets

Diagramme de déploiement

Diagramme de composant

Diagramme de structure composite

Digramme

Diagramme de structure

Diagramme comportemental

Diagramme de temps

Diagramme de profil

Diagramme de séquence

Diagramme d'interactions

Diagramme d'état transition

Diagramme de cas d'utilisation

Diagramme d'activités

Quelques concepts du langage UML

- Classe : Une classe décrit

un groupe d'objets ayant les mêmes propriétés

(attributs), un même comportement (opérations), et une

sémantique commune (domaine de définition).(GABAY, Joseph,

2008) ;

- Objet : Un objet est une instance

d'une classe. La classe représente l'abstraction de ses objets. Au

niveau de l'implémentation, c'est-à-dire au cours de

l'exécution d'un programme, l'identificateur d'un objet correspond une

adresse mémoire.

- Attribut : Un attribut est une

propriété élémentaire d'une classe. Pour

chaque objet d'une classe, l'attribut prend une valeur.(GABAY, Joseph,

2008) ;

- Opération : Une

opération est une fonction applicable aux objets d'une classe. Une

opération permet de décrire le comportement d'un objet. Une

méthode est l'implémentation d'une opération.

- Lien : Un lien est une connexion

physique ou conceptuelle entre instances de classes donc entre objets. (GABAY,

Joseph, 2008);

- Association : Une association

décrit un groupe de liens ayant une même structure et une

même sémantique. Un lien est une instance d'une association.

Chaque association peut être identifiée par son nom. Une

association entre classes représente les liens qui existent entre les

instances de ces classes.(GABAY, Joseph, 2008);

- Multiplicité : La

multiplicité indique un domaine de valeurs pour préciser le

nombre d'instance d'une classe vis-à-vis d'une autre classe pour une

association donnée.

- Navigabilité: La navigabilité

indique si l'association fonctionne de manière unidirectionnelle ou

bidirectionnelle, elle est matérialisée par une ou deux

extrémités fléchées. (GABAY, Joseph, 2008);

- Classe-Association : Une

classe-association permet de décrire soit des attributs soit des

opérations propres à l'association. Cette classe-association est

elle-même reliée par un trait en pointillé au losange de

connexion. Une classe-association peut être reliée à

d'autres classes d'un diagramme de classes. (GABAY, Joseph, 2008);

- Agrégation :

L'agrégation est une association qui permet de représenter

un lien de type « ensemble » comprenant des «

éléments ». Il s'agit d'une relation entre une classe

représentant le niveau « ensemble » et 1 à n classes de

niveau « éléments ». L'agrégation

représente un lien structurel entre une classe et une ou plusieurs

autres classes.

- Composition : La composition est une

relation d'agrégation dans laquelle il existe une contrainte de

durée de vie entre la classe « composant » et la ou les

classes « composé ». Autrement dit la suppression de la classe

« composé » implique la suppression de la ou des classes

« composant » (GABAY, Joseph, 2008);

- Classe d'interface : Une classe

d'interface permet de décrire la vue externe d'une classe. La

classe d'interface, identifiée par un nom, comporte la liste des

opérations accessibles par les autres classes. Le compartiment des

attributs ne fait pas partie de la description d'une interface. (GABAY, Joseph,

2008);

- Généralisation : La

généralisation est la relation entre une classe et deux autres

classes ou plus partageant un sous-ensemble commun d'attributs et/ou

d'opérations. La classe qui est affinée s'appelle

Super-classe, les classes affinées s'appellent sous-classes.

L'opération qui consiste à créer une Superclasse

à partir de classes s'appelle la généralisation.

Inversement la spécialisation consiste à créer des

sous-classes à partir d'une classe. (GABAY, Joseph, 2008);

- Héritage : L'héritage

permet à une sous-classe de disposer des attributs et opérations

de la classe dont elle dépend. Un discriminant peut être

utilisé pour exploiter le critère de spécialisation entre

une classe et ses sous-classes. (GABAY, Joseph, 2008);

- Classe abstraite : Une classe

abstraite est une classe qui n'a pas d'instance directe mais dont les

classes descendantes ont des instances. Dans une relation d'héritage, la

superclasse est par définition une classe abstraite. (GABAY,

Joseph, 2008);

- Ligne de vie : Une ligne de vie

représente l'ensemble des opérations exécutées

par un objet. Un message reçu par un objet déclenche

l'exécution d'une opération.

- Action : Une action correspond

à un traitement qui modifie l'état du système. Cette

action peut être appréhendée soit à un niveau

élémentaire proche d'une instruction en termes de programmation

soit à un niveau plus global correspondant à une ou plusieurs

opérations. (GABAY, Joseph, 2008);

- Message : Un message correspond

à un appel d'opération effectué par un rôle

émetteur vers un rôle récepteur. Le sens du message est

donné par une flèche portée au-dessus du lien reliant les

participants au message (origine et destinataire). (GABAY, Joseph,

2008);

- Noeud : Un noeud correspond à une

ressource matérielle de traitement sur laquelle des artefacts seront mis

en oeuvre pour l'exploitation du système. Les noeuds peuvent être

interconnectés pour former un réseau d'éléments

physiques.(Ruphin, MYAMI, 2018-2019) ;

- Artefact : Un artefact est la

spécification d'un élément physique qui est utilisé

ou produit par le processus de développement du logiciel ou par le

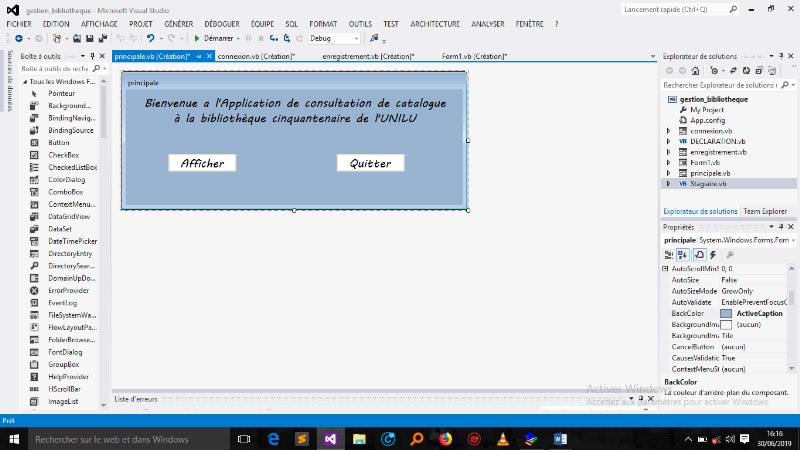

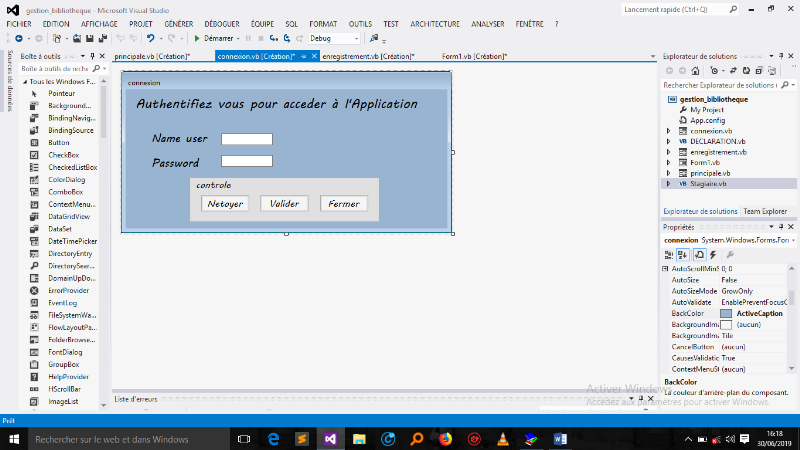

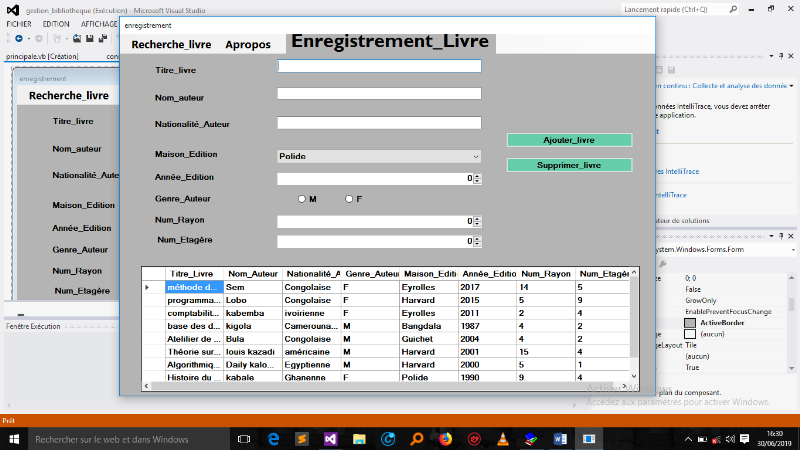

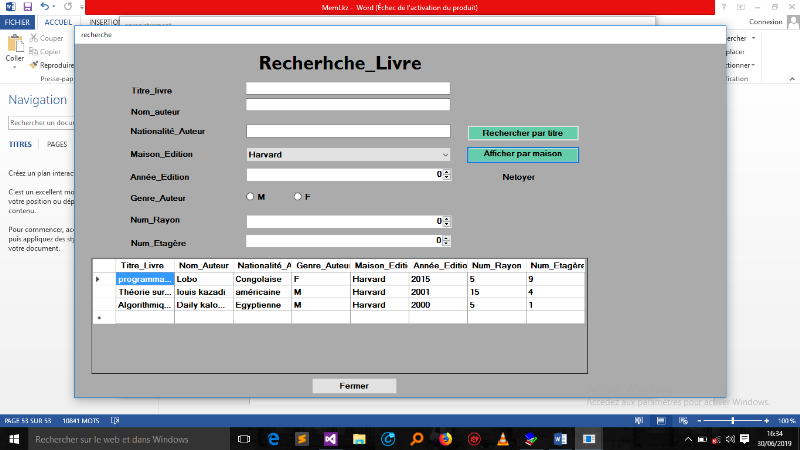

déploiement du système. C'est donc un élément