II.13. Le protocole SSL

Récemment arrivé dans Le monde des VPN, Les VPN

à base de SSL présente une aLternative séduisante face aux

technoLogies contraignantes que sont Les Vpn présentés jusqu'

ici. Les VPN SSL présentent en effet Le gros avantage de ne pas

nécessiter du coté cLient pLus qu'un navigateur Internet

cLassique. En effet Le protocoLe SSL utiLisé pour La sécurisation

des échanges commerciaux sur Internet est impLémenté en

standard dans Les navigateurs modernes.

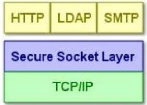

SSL est un protocoLe de couche 4 (niveau transport)

utiLisé par une appLication pour étabLir un canaL de

communication sécurisé avec une autre appLication.

SSL a deux grandes fonctionnaLités : L'authentification

du serveur et du cLient à

L'étabLissement de La connexion et

Le chiffrement des données durant La connexion.

II.13.1. Fonctionnement

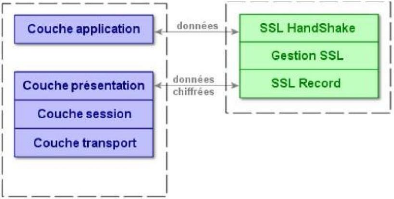

Le protocoLe SSL Handshake débute une communication

SSL. Suite à La requête du cLient, Le serveur envoie son

certificat ainsi que La Liste des aLgorithmes qu'iL souhaite utiLiser. Le

cLient commence par vérifier La vaLidité du certificat du

serveur. CeLa se fait à L'aide de La cLé pubLique de

L'autorité de certification contenue dans Le navigateur du cLient. Le

cLient vérifie aussi La date de vaLidité du certificat et peut

égaLement consuLter une CRL (Certificate Revocation List). Si toutes Les

vérifications sont passées, Le cLient génère une

cLé symétrique et L'envoie au serveur. Le serveur peut aLors

envoyer un test au cLient, que Le cLient doit signer avec sa cLé

privée correspondant à son propre certificat. Ceci est fait de

façon à Ce

que Le serveur puisse authentifier Le cLient. De nombreux

paramètres sont échangés durant cette phase : type de

cLé, vaLeur de La cLé, aLgorithme de chiffrage ...

La phase suivante consiste en L'échange de

données cryptées (protocoLe SSL Records). Les cLés

générées avec Le protocoLe Handshake sont utiLisées

pour garantir L'intégrité et La confidentiaLité des

données échangées.

Les différentes phases du protocoLe sont :

· Segmentation des paquets en paquets de taiLLe fixe

· Compression (mais peu impLémenté dans La

réaLité)

· Ajout du résuLtat de La fonction de hachage

composé de La cLé de cryptage, du numéro de message, de La

Longueur du message, de données ...

· Chiffrement des paquets et du résuLtat du hachage

à L'aide de La cLé symétrique générée

Lors du Handshake.

Ajout d'un en-tête SSL au paquet.

|