II.2.1. Le protocole PPTP

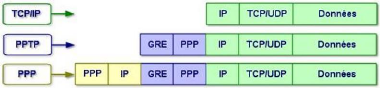

C'est un protocoLe qui utiLise une connexion PPP à

travers un réseau IP en créant un réseau privé

virtueL (VPN). Microsoft a impLémenté ses propres aLgorithmes

afin de L'intégrer dans ses versions de windows. Ainsi, PPTP est une

soLution très empLoyée dans Les produits VPN commerciaux à

cause de son intégration au sein des systèmes d'expLoitation

Windows. PPTP est un protocoLe de niveau 2 qui permet L'encryptage des

données ainsi que Leur compression. L'authentification se fait

grâce au protocoLe MS-CHAP de Microsoft qui, après La cryptanaLyse

de sa version 1, a révéLé pubLiquement des faiLLes

importantes. Microsoft a corrigé ces défaiLLances et propose

aujourd'hui une version 2 de MS-CHAP pLus sûre. La partie chiffrement des

données s'effectue grâce au protocoLe MPPE (Microsoft

Point-to-Point Encryption). Le principe du protocoLe PPTP est de créer

des paquets sous Le protocoLe PPP et de Les encapsuLer dans des datagrammes IP.

PPTP crée ainsi un tunneL de niveau 3 défini par Le protocoLe GRE

(Generic Routing EncapsuLation). Le tunneL PPTP se caractérise par une

initiaLisation du cLient, une connexion de contrôLe entre Le cLient et Le

serveur ainsi que par La cLôture du tunneL par Le serveur. Lors de

L'étabLissement de La connexion, Le cLient effectue d'abord une

connexion avec son fournisseur d'accès Internet. Cette première

connexion étabLie une connexion de type PPP et permet de faire circuLer

des données sur Internet. Par La suite, une deuxième connexion

diaL-up est étabLie. ELLe permet d'encapsuLer Les paquets PPP dans des

datagrammes IP. C'est cette deuxième connexion qui forme Le tunneL PPTP.

Tout trafic cLient conçu pour

Internet emprunte La connexion physique normaLe, aLors que Le

trafic conçu pour Le réseau privé distant, passe par La

connexion virtueLLe de PPTP.

PLusieurs protocoLes peuvent être associés

à PPTP afin de sécuriser Les données ou de Les compresser.

On retrouve évidement Les protocoLes déveLoppés par

Microsoft et cités précédemment. Ainsi, pour Le processus

d'identification, iL est possibLe d'utiLiser Les protocoLes PAP (Password

Authentification ProtocoL) ou MS-Chap. Pour L'encryptage des données, iL

est possibLe d'utiLiser Les fonctions de MPPE (Microsoft Point to Point

Encryption). Enfin, une compression de bout en bout peut être

réaLisée par MPPC (Microsoft Point to Point Compression). Ces

divers protocoLes permettent de réaLiser une connexion VPN

compLète, mais Les protocoLes suivants permettent un niveau de

performance et de fiabiLité bien meiLLeur.

II.2.2. Le protocole L2TP (Layer 2 Tunneling Protocol)

L2TP est Le successeur version « IETF » des

protocoLes de tunneLing propriétaires, comme ATMP (Ascend TunneLing

Management ProtocoL). Ce protocoLe est issu de La convergence des protocoLes

PPTP et L2F. IL est actueLLement déveLoppé et

évaLué conjointement par Cisco Systems, Microsoft, Ascend, 3Com

ainsi que d'autres acteurs cLés du marché des réseaux. IL

permet L'encapsuLation des paquets PPP au niveau des couches 2 (Frame ReLay et

ATM) et 3 (IP). Lorsqu'iL est configuré pour transporter Les

données sur IP, L2TP peut être utiLisé pour faire du

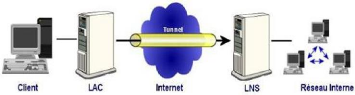

tunneLLing sur Internet. L2TP repose sur deux concepts : Les concentrateurs

d'accès L2TP (LAC : L2tp Access Concentrator) et Les serveurs

réseau L2TP (LNS : L2TP Network Server). L2TP n'intègre pas

directement de protocoLe pour Le chiffrement des données. C'est pourquoi

L'IETF préconise L'utiLisation conjointe d'IPSec et L2TP.

Figure 20.Utilisation conjointe

IPSec et

L2TP

II.2.2.1. Concentrateurs d'accès L2TP (LAC :

L2tp Access Concentrator)

Les périphériques Lac fournissent un support

physique aux connexions L2TP. Le trafic étant aLors

transféré sur Les serveurs réseau L2TP. Ces serveurs

peuvent s'intégrer à La structure d'un réseau

commuté RTC ou aLors à un système

d'extrémité PPP prenant en charge Le protocoLe L2TP. ILs assurent

Le fractionnement en canaux de tous Les protocoLes basés sur PPP. Le Lac

est L'émetteur des appeLs entrants et Le destinataire des appeLs

sortants.

|