Chapitre IV. Programmation et partage de

l'application

Après la conception du système d'information vient

l'étape de la réalisation. La réalisation consistera

à amener à l'existence ce qui était conceptuel. Ce

chapitre est consacré à cette opération. Nous avons

subdivisé ce chapitre en deux sections. La première section va

parler de la

programmation de l'application et la seconde va s'attarder sur le

partage de cette application en réseau.

IV.1. La programmation

La programmation est une discipline ou un art qui consiste

à donner de l'ordre à un ordinateur pour que ce dernier

l'exécute et produise un résultat. La programmation est possible

grâce à un langage de programmation qui n'est rien d'autre qu'un

ensemble de textes, associés aux méthodes de programmation et

à une logique, que le programmeur assemble pour demander à un

ordinateur d'exécuter un ordre et de produire un résultat. La

finalité de la programmation est d'obtenir donc un programme. Un

programme est pour ce faire, l'ensemble de ces textes (instructions) mis en

semble, lesquels textes vont demander à l'ordinateur d'effectuer une

tâche donnée et de restituer le résultat. À la fin

du développement d'un programme, on l'installe dans l'ordinateur. Alors,

celui-ci devient une âme vivante. Comme le soulignait Bill Gates dans son

entretien de 1978 avec le patron d'IBM : «votre ordinateur sans mon

programme ne vaut rien ».

IV.1.1. Choix du langage de programmation

Il existe une multitude de langages de programmation, allant des

langages procéduraux aux langages orientés objets.

Pour notre travail, nous allons nous servir de Microsoft

Visual Basic version 6.0.

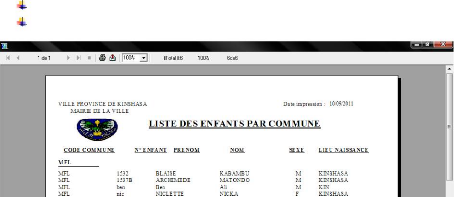

IV.1.5. Quelques masque de saisie et états en

sortie Masque de saisie (cfr MLT P. 65)

Quelques états en sortie

IV.1.6. La sécurité des données au

niveau du logiciel

Dans le souci de maintenir l'intégrité de

données, nous avons opté pour cette application une politique

sécuritaire s'appliquant sur différents niveaux (VB, SQL server,

Windows 2003 server, réseau). Au niveau où nous sommes,

c'est-à-dire, application ; la politique sécuritaires retenue est

celle-ci

L'identification et l'authentification de toute personne qui se

connecte à l'application ;

La création d'une table journal (log) collectant a

chaque session le nom; la date et l'heure de connexion de tout utilisateur.

Ceci s'applique surtout pour des raisons de non répudiation ;

La désactivation voire le masquage de certaines

interfaces, certains modules au niveau de VB. Cette opération

s'effectuera sur base de droits d'accès accordés aux

utilisateurs.

La consignation d'un droit d'accès à chaque

utilisateur lors de sa création.

|