2.4. Etude de l'existant

2.4.1. Infrastructure réseaux

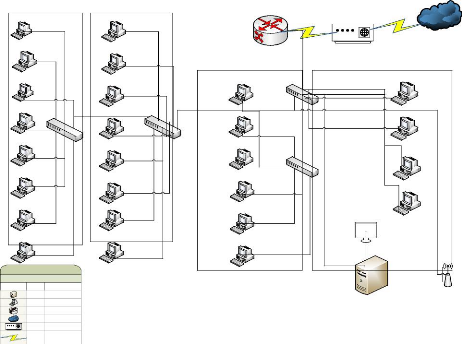

En menant un audit sur l'architecture réseau de

l'Hôpital Saint Joseph on a pu avoir l'architecture

schématisé dans la figure IV.1. Qui est une structure plane

comportant un Routeur Microtic et plusieurs switches.

1

1

4

4

1

Point d'accès

sans fil

Commutateur.

14

Moniteur LCD

Cadre

Symbole Total

Sous-titre de la légende

Bâtiment Laboratoire

Légende

26

1

2

1

1

Routeur ATM

Description

Liaison

commutée

Serveur

Modem

Cloud

PC

Bâtiment

Kinésithérapie

Bâtiment Administratif

Bureau IT

Figure II.1:Architecture

Réseau

50

2.4.2. Matériels

En menant un inventaire aux différents services et

départements de l'Hôpital, on a pu avoir les résultats

suivants :

+ Vingt-six Ordinateurs repartis entre différents

services (Comptabilité, Caisse, Trésorerie, Box des

Médecins, etc...)

+ Les équipements sont homogènes de point de vue

caractéristique et tous sont des PC marque HP Pro

+ Les capacités mémoires des PC varient entre 1

GO, 2GO de RAM dans la plupart des cas et de 4 GO de RAM dans une dizaine

d'ordinateurs.

+ Les processeurs sont tous avec une architecture 64 bits (non

exploitée dans la plupart des cas).

+ Système d'exploitation 32 bits et 64 bits Windows 7

dans la plupart.

2.4.3. Sécurité

Aucune politique de sécurité n'est

appliquée, mais on peut remarquer qu'il y avait une politique qui n'est

pas prise en charge par la Direction. Concernant les réseaux sans-fil

sont ouverts et accessibles par tous les utilisateurs même ceux qui

n'appartiennent pas l'Hôpital.

2.4.4. Services

Les services offerts pour le moment sont des services de base

c'est-à-dire la gestion de la pharmacie, des mouvements des malades, des

consultations, dépannage et maintenance des équipements

informatiques dont les ordinateurs, le réseau et spécification

des caractéristiques de matériel à procurer en cas de

besoin.

2.4.5. Critique de l'existant

Ø Réseau non segmenté ;

Ø Pas de politique de sécurité ;

Ø Pas de gestion des stratégies d'accès

;

Ø Abus d'utilisation des ressources réseaux

Ø Une perte de temps : le fait que le technicien doit

réinstaller l'ensemble des logiciels chaque semestre ainsi que chaque

fois qu'il y a des problèmes par exemple de virus.

Ø Mauvaise exploitation du matériel : soit une

sous exploitation du matériel le cas des machines avec 4 GO de RAM avec

Windows 7, 32 bits seulement 3.72 Go exploitable ainsi que le processeur n'est

pas exploité.

2.4.3.1. Besoins en sécurité

Ø Sécurisation du réseau sans fil et

filaire ;

Ø Création de profils utilisateurs

personnalisé ;

Ø Protection de donnée ;

Ø Filtrage de sites indésirables.

|