|

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

INTRODUCTION

Depuis quelques années, la virtualisation est au centre

des préoccupations des entreprises.

Il est vrai que les avantages de cette technologie sont

nombreux en termes de productivité, de coûts et d'exploitation.

Ainsi la virtualisation a donc tendance de s'introduire, voire

s'imposer, de plus en plus dans les Parcs de serveurs, les systèmes de

stockage et les réseaux des organisations.

Comme lors de l'avènement de toute nouvelle technologie,

la sécurité reste trop souvent négligée. Pourtant,

les risques existent et ne doivent pas être négligés.

Grâce à la virtualisation, l'efficacité et la

disponibilité des ressources et applications informatiques seront

améliorées.

Cependant on commence par abandonner l'ancien modèle

"un serveur, une application" en exécutant plusieurs machines virtuelles

sur une machine physique. Ainsi on allège alors la tâche des

administrateurs informatiques, qui passent plus de temps à gérer

les serveurs qu'à innover.

Dans un environnement non virtualiser, près de 70 %

d'un budget informatique type sont consacré à la simple

maintenance de l'infrastructure existante, ce qui laisse peu pour

l'innovation.

Une infrastructure de réseauinformatique, reposant sur

une plate-forme de virtualisation, éprouvée en production, nous

permet de répondre de façon plus efficace et plus rapide à

l'évolution du marché.

C'est dans ce contexte que s'inscrit notre mémoire qui

a pour thème : « Mise en place d'une solution de

virtualisation de serveurs suivie d'une planification de sauvegarde de

données : cas de Pordes».

Ce travail de recherche s'articule autour de trois parties

essentielles :

Dans la première partie de notre mémoire nous

présentons l'environnement et du contexte d'exécution.

Ensuite, pour la deuxième partie nous faisons

l'étude technique des différentes solutions et le choix d'une

solution.

Enfin, la troisième partie est consacrée au

Déploiement de la solution retenue et l'évaluation

financière.

1

Mémoire de fin de cycle d'ingénieur de technique en

informatique Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

PARTIE I :

2

Mémoire de fin de cycle d'ingénieur de technique en

informatique Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

CHAPITRE I: PRESENTATION DU CADRE DE REFERENCE

I -PRESENTATION DE PORDES

I.1. Historique de la société PORTAIL DES

SERVICES

PORTAIL DES SERVICES en abrégé PORDES est une

structure de prestation de services et de fournitures informatiques de toutes

sortes. Elle est née le 01 MARS 2009.

Elle s'est donnée comme mission, la fourniture en CI et

en AFRIQUE de solutions techniques en informatique. Son souci majeur

étant l'adaptation et l'adéquation des exigences des technologies

de l'informatique aux contraintes de l'environnement ivoirien et africain.

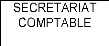

I.2. Organigramme

PORDES est structurée en trois différents

services répartis comme suit, une Direction Générale, un

secrétariat comptable, un service technique et un service commercial.

Figure 1 : ORGANIGRAMME DE PORDES

3

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

I.3. Les activités de PORDES

PORDES est spécialisée dans les domaines suivants

:

Ingénierie et audit informatique Installation

réseau

Solutions VSAT et interconnexion de sites

Configuration wifi professionnel

Sécurité informatique et vidéo surveillance

informatisée

Virtualisation d'infrastructure informatique.

I-4. Objectifs de la société

L'objectif de la société est de pouvoir se

positionner comme une entreprise de référence en CI en

développant des stratégies adaptées aux besoins et

exigences des environnements informatiques de la clientèle.

La rigueur et la promptitude étant en plus de la

qualité de service, des atouts indispensables à la

réalisation de la proximité qui la lie à ses clients.

II -PRESENTATION DU SUJET

II-1. Contexte général

D'une manière générale, la virtualisation

de serveur est un principe permettant de faire fonctionner

simultanément, sur un seul serveur physique, plusieurs serveurs

virtuels. Cette technique permet aux entreprises d'utiliser des serveurs

virtuels en lieu et place de serveurs physiques. Si cette virtualisation est

faite au sein de la même entreprise, le but est de mieux utiliser la

capacité de chaque serveur par une mise en commun de leur

capacité.

Cette mutualisation permet de réduire les

investissements en infrastructures physiques et est une forte source

d'économies.

Avec la virtualisation de serveur, il est possible

d'exécuter sur un seul serveur plusieurs systèmes d'exploitation,

et plusieurs applications dépendantes de ces systèmes

d'exploitation. Il n'est donc plus nécessaire, pour l'entreprise,

d'installer un système dédié par ordinateur ou serveur.

La technique de virtualisation apporte donc aux entreprises

une plus grande flexibilité dans l'utilisation de leurs ressources

existantes. Mais cette virtualisation facilite l'utilisation de ressources

externes à l'entreprise que l'on appelle le Cloud Public : ce dernier

propose aussi des machines ou serveurs

4

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

virtuels que l'on utilise uniquement lorsque l'on en a

réellement besoin. C'est à ce moment-là que la

virtualisation prend sa pleine utilité, car l'entreprise consomme les

ressources dont elle a réellement besoin et réalise ainsi des

économies non négligeables.

II-2. Cahier des charges

Le cahier des charges qui nous a été soumis est

constitué comme suit :

· Installation de serveurs, en utilisant une architecture

virtualisée.

· Isoler au mieux les services entre eux.

· Augmenter la fiabilité des services rendus en

assurant leur disponibilité et leur continuité.

· Assurer la sécurité et

l'intégrité des données en sécurisant le flux

à l'intérieur de l'environnement virtuel, ainsi que le flux

sortant.

· Prévoit une stratégie de sauvegarde

· Faire une estimation du coût du projet.

II-3. Approche méthodologique.

Pour le recueil d'information nous nous sommes basés

sur des examens de mémoires ainsi qu'à travers des

questionnaires, des interviews et des entretiens avec des professionnels dans

le domaine de la virtualisation.

Ensuite, internet en particulier le moteur de recherche

Google nous a été d'une grande utilité pour recueillir des

informations en rapport avec notre mémoire. Nous avons suivi un plan de

rédaction qui nous a été fourni par l'école pour la

rédaction de notre mémoire, ensuite les professeurs ont

apporté leur contribution à travers des corrections et leurs

expériences professionnelles pour parfaire notre travail.

5

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

CHAPITRE II : ETUDE DE L'EXISTANT

L'étude de l'existant dans ce chapitre fait

l'inventaire du parc informatique. En outre, cette étude

préalable nous permet de déceler les failles et les insuffisances

du système informatique qui est mis en place.

I - ANALYSE DE L'EXISTANT

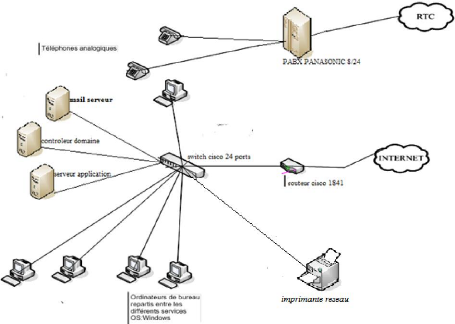

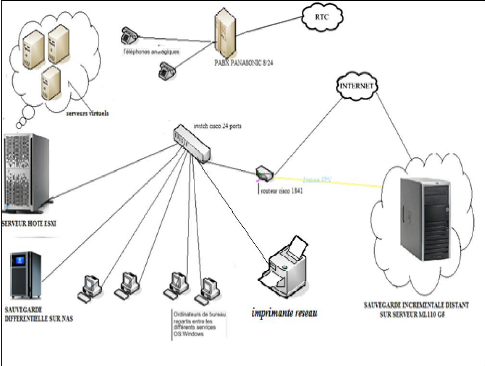

I.1. Existant matériel

En son sein PORDES possède :

? Le bureau du Directeur Général : un

ordinateur de bureau, un poste téléphonique analogique.

? Le secrétariat dispose d'un ordinateur et d'un poste

téléphonique operateur.

? Le service technique dispose de quatre ordinateurs et poste

téléphonique. ? Le service commercial dispose de deux ordinateurs

et poste téléphonique. Un PABX Panasonic KX 824 (8 lignes 24

postes).

Trois Serveurs de marque HP (un HP ProLiant ML350e Gen8et deux

HP ProLiant ML110 G5).

? une imprimanteRéseau multifonctionLaserJet HP

1522mfp

? une imprimanteLaserJet colormfp m175nw

? un Switch Cisco de 24 ports.

En somme la société a en son sein 12

ordinateurs dont 3 serveurs, et 4 postes téléphoniques, 2

imprimantes laser de marque HP. Tous les ordinateurs de la

société PORDES sont des ordinateurs de marque HP Intel core i3

CPU 3.2 GHz avec des mémoires ram de capacité supérieures

ou égales à 4 Gb. La capacité des disques durs est d'au

moins de 500 Go.

Pordes possède également un nom de domaine (

pordes.net) et (

www.pordes.net)

et une connexion Internet ADSL de 1 Mégabits de chez

Aviso gérée par un routeur Cisco 1921

I.2. Existant logiciel

Tous les postes de travail de PORDES tournent sous Windows 7.

Lecontrôleur de domaine et le serveur de mail sont

pilotés par le système d'exploitation Windows Server 2003,

ensuitele serveur d'application est géré parle système

d'exploitation Windows Server 2008.

L'antivirus bitdefendera été également

implémenté pour protéger les postes contre les virus.

6

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

I-3. Schéma du réseauexistant

Figure 2 : Architecture du réseau existant de

PORDES

7

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

I-4.Critique de l'existant

Compte tenu du thème de notre mémoire, nous

allons nous intéresserqu'aux serveurs physiques dont dispose la

société.

Pordes possède 3 serveurs dédiées qui

sont en marche 24h/24h. Ce type d'environnement dit environnement physique est

très couteux pour l'entreprise car ces dernières années,

en même temps que l'évolution technologique des serveurs, leur

consommation d'énergie a augmenté puis ces serveurs occupent

assez de place, et demandent des onduleurs de grande puissance.

Un serveur chargé à 15% ne consomme pas

beaucoup moins d'énergie qu'un serveur chargé à 90%.

Par ailleurs on remarque qu'en moyenne seulement 15% de leur

capacité sont utilisésceux-ci n'étant là que pour

faire face à tout moment aux pointes de charge.

Généralement les serveurs sont mono

systèmes, il est impossible de faire tourner 2 systèmes

d'exploitation en parallèle physiquement sur la machine puisque celle-ci

doit gérer 100% des ressources systèmes.

Il faut noter qu'il y a un risque de perte des données

informatiques dans le cas où un disque des serveurs venait à

s'endommagé, car le système de sauvegarde mis en place

c'est-à-dire les clichés instantanés ne garantit pas une

restauration efficace des données.

II -PROBLEMATIQUE

II-1. Enoncé du problème

Depuis de nombreuses années, les performances des

équipements informatiques n'ont cessées d'évoluer pour

atteindre aujourd'hui une puissance extraordinaire. Les applications

proposées de nos jours ont besoin de beaucoup de ressources mais

paradoxalement n'utilisent qu'une fraction du potentiel de certains

serveurs.Etant donné que les serveurs de PORDES sont mono

systèmes, et le système informatique étant

implémenté dans un environnement appelé environnement

`'physique», l'entrepriseest obligée à chaque fois qu'elles

décident de mettre en place des services qui demandent des serveurs

dédiés d'investir dans du matérielinformatique,

ceciengendre des frais supplémentaires. La réduction des

coûts des investissements etla reprise d'activité après

sinistre

grâce à un système de sauvegarde bien

ficelé, étant des

préoccupationsimportantes pour la

direction informatique de PORDES, va favoriser l'optimisation des

infrastructures informatiques en place.

8

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

Mais qu'elle technique faut-il mettre en place pour une

utilisation optimale des ressources informatiques que dispose Pordes en y

réduisant considérablement les charges financières ainsi

que les risques de perte de données sans altérer le bon

fonctionnement du service informatique ? En d'autre terme laquelle solution

alliant fiabilité, haute disponibilité des données,

facilité d'installation, de maintenance et d'administration devra

prendre en compte un facteur qualité/prix idéale pour

l'entreprise ?

II-2. Solution envisagée

Nous avons pensé à la virtualisation des

serveurs de Pordes, parce que cette solution va permettre à la

société de réduire le nombre de serveur sans pour autant

réduire le nombre d'application installée. Ainsi les machines

physiques seront remplacée par des machines virtuelles qui à la

différence des machines physiques ne consomment pas

d'électricité, n'ont pas besoin de refroidissement et ne prennent

pas de place. Ensuite mettre en place une stratégie de sauvegarde des

données. Ainsi avec la virtualisation un seul serveur physique

appelé hôte peux accueillir plusieurs autres serveurs. La

virtualisation permet de faire un retour sur investissement.

9

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

PARTIE II

ETUDE TECHNIQUE

10

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

CHAPITRE I: PRESENTATION DE LA VIRTUALISATION

Nous commençons ce chapitre à travers un bref

historique sur la virtualisation suivie de sa définition ainsi que la

présentation des différentes solutions et techniques de

virtualisation. Par la suite nous ferons une comparaison des solutions pour en

faire un choix afin de pouvoir implémenter notre solution de

virtualisation de serveur.

I - HISTORIQUE

La virtualisation, contrairement à ce que pensent de

nombreuses personnes, n'est pas née en 1999 avec la sortie du premier

produit VMware. Ses débuts remontent à environ 40 ans sur la

plate-forme de superordinateurs (mainframe) d'IBM. À cette

époque, les machines virtuelles étaient appelées des

pseudo-machines. À l'origine, l'ordinateur central utilisait le

programme de contrôle pour allouer des ressources et isoler les

différentes instances des pseudo-machines les unes des autres.

La version contemporaine du programme de contrôle

s'appelle un hyperviseur, qui est un superviseur de machines virtuelles

installé directement sur le matériel. Ce matériel est

usuellement un système serveur sans système d'exploitation

installé. L'hyperviseur n'est pas accessible directement, mais il

emploie ce qu'on appelle une machine virtuelle Domain, qui est un

système d'exploitation qui semble installé sur le matériel

comme système d'exploitation primaire. L'utilisateur interagit

indirectement avec l'hyperviseur par le biais de cette machine virtuelle

primaire.

II - DEFINITION

La définition "formelle" de la virtualisation fait

référence à l'abstraction physique des ressources

informatiques. En d'autres termes, les ressources physiques allouées

à une machine virtuelle sont abstraites à partir de leurs

équivalents physiques. Les disques virtuels, interfaces réseau

virtuelles, réseaux locaux virtuels, commutateurs virtuels, processeurs

virtuels et la mémoire virtuelle correspondent tous à des

ressources physiques sur des systèmes informatiques physiques.

L'ordinateur hôte voit ses machines virtuelles comme des applications

auxquelles il dédie ou distribue ses ressources.

11

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

Il existe de nombreux types de virtualisation :

d'application, de plate-forme, de réseau et de stockage.

Généralement, quand quelqu'un mentionne la virtualisation, il

fait référence à la virtualisation de plate-forme.

Celle-ci correspond à l'utilisation de matériel serveur pour

héberger plusieurs machines virtuelles invitées. Chaque machine

virtuelle est un environnement virtuel cohérent sur lequel est

installé un système d'exploitation. Chaque machine virtuelle

invitée fonctionne indépendamment des autres.

III - FONCTIONNEMENT DE LA VIRTUALISATION

Le principe et mécanisme de fonctionnement de la

virtualisation informatique est assez simple et peut se traduire de la

manière suivante.

Le système, généralement

désigné sous le nom de « système hôte »,

qui sera destiné à accueillir les autres systèmes

d'exploitation, est installé sur un serveur physique unique. Ensuite,

l'on procède à l'installation d'un logiciel de virtualisation,

dénommé : « hyperviseur », en vue de créer des

environnements clos et autonomes, appelés généralement

«machines virtuelles».

Par la suite, après avoir créé ces

machines virtuelles, l'on y installe d'autres systèmes d'exploitation

que l'on appelle communément « systèmes invités

». A titre de remarque, il importe de mentionner que l'on installe un

système invité dans une machine virtuelle, qui fonctionne

séparément des autres systèmes invités,

situés dans d'autres machines virtuelles. L'on peut facilement

accéder aux ressources du serveur physique (Mémoire de stockage,

espace disque, etc.), à partir de chaque machine virtuelle.

IV-LES HYPERVISEURS

Les hyperviseurs sont classés actuellement en deux

catégories :

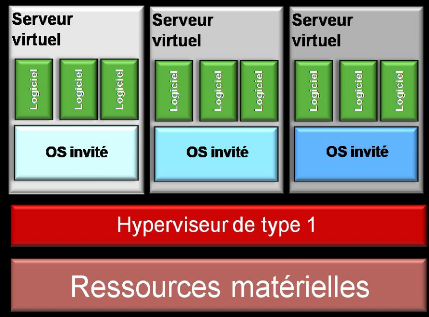

Les hyperviseurs de type 1

Un hyperviseur de Type 1, ou natif, voire «

barremétal » (littéralement « métal nu »),

est un logiciel qui s'exécute directement sur une plateforme

matérielle ; cette plateforme est alors considérée comme

outil de contrôle de système d'exploitation. Un système

d'exploitation secondaire peut, de ce fait, être exécuté

au-dessus du matériel.

L'hyperviseur type 1 est un noyau hôte

allégé et optimisé. Sur des processeurs ayant les

instructions de virtualisation matérielle (AMD-V et Intel VT)

l'hyperviseur n'a plus à émuler les anneaux de protection et le

fonctionnement

12

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

s'en trouve accéléré. (Voir schéma

de l'annexe 1)

Quelques exemples de tels hyperviseurs : Microsoft

Hyper-V,Citrix Xen Server VMware ESX et ESXI.

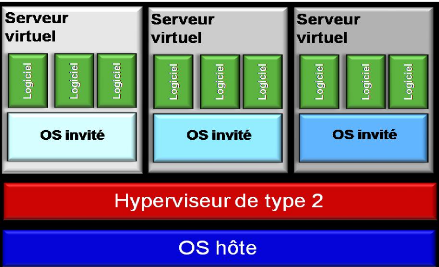

Les hyperviseurs de type 2

Un hyperviseur de Type 2 est un logiciel qui s'exécute

à l'intérieur d'un autre système d'exploitation. Un

système d'exploitation invité s'exécutera donc en

troisième niveau au-dessus du matériel. Les systèmes

d'exploitation invités n'ayant pas conscience d'être

virtualisés, ils n'ont pas besoin d'être adaptés. Quelques

exemples de tels hyperviseurs sont VMware Server (anciennement connu sous le

nom gsx), VMware Workstation, VMware Fusion, les produits Microsoft Virtual PC

et Virtual Server, Virtual Box d'Oracle.

(Voir schéma de l'annexe 2)

V- LES TECHNIQUES DE VIRTUALISATION

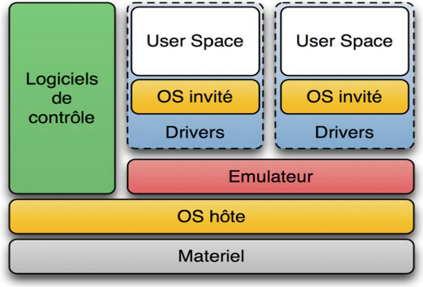

V-1. La virtualisation complète

La virtualisation complète consiste à

émuler l'intégrité d'une machine physique pour le

système invité. Le système invité croit

s'exécuter sur une véritable machine physique. La machine

virtuelle est chargée d'émuler cet environnement de machine

physique. Son rôle consiste à transformer les instructions du

système invité en instructions pour le système hôte

à travers la couche d'abstraction de ce dernier. Les systèmes

invités n'ont donc pas d'accès direct au matériel, mais

uniquement aux couches d'abstraction du système hôte. La machine

virtuelle émule donc de manière logique tout le matériel

habituel de l'architecture d'un ordinateur physique. Ainsi, la virtualisation

complète permet l'exécution de n'importe quel type de

système d'exploitation comme un système invité.

Les solutions actuelles les plus connues de la virtualisation

complète sont : VMware et VirtualBox. Elles permettent d'émuler

le comportement d'un ordinateur réel auprès du système

invité. VMware est cependant, le leader dans le domaine de la

virtualisation complète grâce à la performance de ces

produits. Elle est de nature commerciale mais dispose des versions gratuites

offrant moins de performance. La solution VMware est de plus en plus

confrontée à l'évolution de virtualBox, qui est une

solution open source. (Voir annexe 3)

13

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

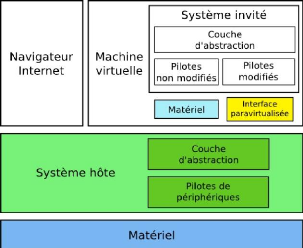

V.2. La paravirtualisation

La paravirtualisation (en anglais para-virtualization) est

très proche du concept de la virtualisation complète dans le sens

où c'est toujours un système d'exploitation complet qui

s'exécute sur le matériel émulé par une machine

virtuelle; cette dernière s'exécutant au-dessus d'un

système hôte.

Toutefois, dans une solution de para-virtualisation, le

système invité est modifié pour être

exécuté par la machine virtuelle .Les modifications

effectuées visent à rendre le système invité au

courant du fait qu'il s'exécute dans une machine virtuelle. De ce fait,

il pourra collaborer plus étroitement avec le système hôte,

en utilisant une interface spécifique (interface

para-virtualisée).

La solution de Microsoft pour la virtualisation

dénommée Hyper-V(11) est considérée comme un

système de para-virtualisation.(Voir schéma annexe 4)

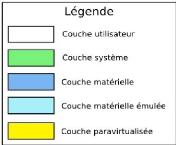

V.3. Les systèmes à hyperviseur

L'utilisation d'un hyperviseur est en quelque sorte une

évolution logique de la para-virtualisation. Dans les technologies

précédentes, le système hôte était le seul

à avoir un accès direct au matériel physique. Avec un

hyperviseur, le système hôte partage cet accès avec les

systèmes invités.

Au démarrage de l'ordinateur, c'est normalement le

système d'exploitation qui prend la main et le contrôle du

matériel. Dans le cas de l'utilisation d'un hyperviseur, c'est un

système minimaliste (l'hyperviseur) qui prend le contrôle du

matériel. Ensuite, des systèmes d'exploitation complets pourront

être exécutés par-dessus l'hyperviseur

Dans une architecture à hyperviseur, les

systèmes d'exploitation exécutés ont presqu'un

accès direct au matériel physique. Le rôle de l'hyperviseur

est donc de s'assurer qu'ils n'accèdent qu'aux ressources qui leur sont

autorisées sans perturber le fonctionnement des autres systèmes.

(Voir schéma annexe 5)

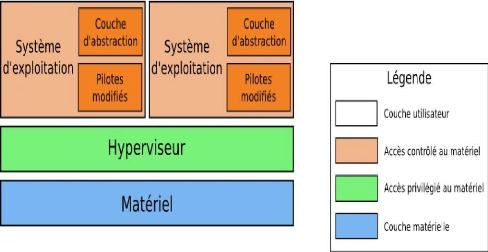

V.4. La virtualisation assistée par le

matériel

La para-virtualisation ainsi que les solutions à

hyperviseur nécessitent de porter les systèmes invités

pour être capables de communiquer avec l'hyperviseur. La virtualisation

complète échappe à cette contrainte de

compatibilité au détriment d'une perte de performances à

son niveau. Afin de conserver le gain atteint, en termes de rapidité et

de performances avec les systèmes à hyperviseur sans toutefois

passer par un portage des systèmes invités, la virtualisation

assistée par le matériel en anglais Hardware Assistvirtualization

consiste à introduire des fonctionnalités de la virtualisation

directement dans les processeurs des machines physiques. Les processeurs

Intel-VT (Intel VirtualizationTechnology) et AMD-V (Advanced Micro

DevicesVirtualization) permettent déjà cette forme

14

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

de virtualisation et rendent ainsi possibles des solutions de

la virtualisation complète des systèmes invités non

modifiés avec de très bonnes performances (Santy, 2010).

Les solutions de virtualisation reconnues dans ce domaine

sont KVM14 et Xen. KVM pour Kernel-based Virtual Machine est

intégrée aux systèmes GNU/Linux d'un noyau 2.6.20 ou

supérieur et emploie la virtualisation complète mais aussi la

para-virtualisation (Schellenberger, 2011). On retrouve également Xen

dans le domaine de la virtualisation matérielle ; ce qui rend

complète cette solution qui reste la plus utilisée dans le

domaine du Cloud computing. Elle est cependant de plus en plus

concurrencée par KVM dont l'architecture est plus simplifiée et

qui de surcroit est intégré aux systèmes Linux ; ce qui

facilite son adoption.

(Voir schéma annexe 6)

VI - PRESENTATION DES DIFFERENTES SOLUTIONS DE

VIRTUALISATION

En vue de sélectionner la solution idéale pour

la réalisation de notre projet de virtualisation, nous avons mené

une étude préalable sur les avantages et les inconvénients

des solutions de virtualisation les plus en vue du marché.

VI-1. Présentation de VMware

VMware, Inc. est une société filiale d'EMC

Corporation, fondée en 1998, qui propose plusieurs produits

propriétaires à la virtualisation d'architecture x86. Tout

d'abord, VMware est le premier éditeur d'applications de virtualisation

le plus connu. Ensuite sa gamme de solutions porte son nom, c'est-à-dire

VMware, n'est pas un produit, mais un ensemble de produit.

VI-1-1.Les Produits VMware pour postes de travail

Ces produits vous permettent d'utiliser des machines

virtuelles sur un poste client : Windows 7, Linux ou Mac OS X. Peu

onéreuses, ces solutions ont cependant deux inconvénients :

- Les machines virtuelles ne peuvent être

administrées et gérées que depuis un seul PC.

- Ces logiciels s'installent par-dessus un OS : ils sont donc

moins performants que les solutions basées sur un hyperviseur.

VI-1-1-1.VMware Player

VMware Player, c'est l'outil gratuit de VMware qui permet de

découvrir la virtualisation. En installant ce programme sur votre PC

(Windows ou Linux), vous pourrez créer et utiliser des machines

virtuelles tournant sur la plupart des

15

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

OS. Par exemple, si vous voulez voir à quoi ressemble

Linux alors que vous êtes sous Windows, créez simplement une

machine virtuelle, installez Linux dessus et testez cet OS, sans aucun risque

pour votre système d'exploitation principal.

- Avantages : Gratuit.

- Inconvénient : Pour des fonctions plus

poussées, comme les snapshots multiples (les snapshots permettent de

sauvegarder l'état d'une machine virtuelle à un instant T, et de

revenir à cet état en un simple clic) ou les clones, vous devrez

passer à VMware Workstation.

VI-1-1-2. VMware Workstation

Il permet la création d'une ou plusieurs machines

virtuelles au sein d'un même système d'exploitation

(généralement Windows ou Linux), ceux-ci pouvant être

reliés au réseau local avec une adresse IP différente,

tout en étant sur la même machine physique (machine existant

réellement). Il est possible de faire fonctionner plusieurs machines

virtuelles en même temps, la limite correspondant aux performances de

l'ordinateur hôte. La version Linux présente l'avantage de pouvoir

sauvegarder les fichiers de la machine virtuelle (* .vmsd) pendant son

fonctionnement.

Cette solution est Payante

VI-1-1-3. VMware Fusion

C'est l'équivalent de la version Workstation à

destination des ordinateurs Mac. Elle permet de faire fonctionner des

systèmes Windows, Mac OS X Server, Linux et Solaris sur Mac OS.

- Avantages : Support des groupes, snapshots multiples et

clones, ainsi que des fonctions de gestion de droits virtuels.

- Inconvénient : Payant.

VI-1-2. Les Produits pour le Datacenter

Ces produits, destinés aux entreprises, permettent

à plusieurs utilisateurs d'administrer les machines virtuelles

(contrairement aux produits pour poste de travail). Ils s'installent sur des

serveurs.

VI-1-2-1.VMware Server

VMware Server s'installe au-dessus d'un système

d'exploitation, tout comme VMware Workstation. Mais contrairement à lui,

il est possible d'accéder et d'administrer vos machines virtuelles

depuis n'importe quel PC. En effet, l'administration et l'utilisation des VM se

fait via une interface Web, accessible depuis la plupart des navigateurs.

16

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

- Avantages : Gratuit. Permet de faire tourner d'autres

services sur le serveur hôte.

- Inconvénient : Moins performant que VMware ESXi.

VI-1-2-2. VMware ESX et ESXi (VMware vSphère

Hypervisor)

VMware ESX et ESXi sont les deux hyperviseurs de VMware. Plus

performant que VMware Server, ils nécessitent cependant un serveur

dédié pour fonctionner.

ESX peux être administré via une console Linux,

contrairement à ESXi qui s'administre seulement via un menu classique.

Cependant, le fait qu'ESXi n'ai pas de console d'administration le rend plus

léger.

VI-1-2-3. VMware vSphère

VMware vSphère utilise la puissance de la

virtualisation pour transformer les Datacenter en nuages simplifiées

infrastructures informatiques et permet aux organisations informatiques de

fournir des services informatiques flexibles et fiables. VMware

vSphèrevirtualise et agrège les ressources matérielles

physiques sous-jacents à travers de multiples systèmes et fournit

des pools de ressources virtuelles au centre de données.

En tant que système d'exploitation Cloud, VMware

vSphère gère de grandes collections de l'infrastructure (tels que

processeurs, stockage et réseau) comme un environnement d'exploitation

transparente et dynamique, et gère la complexité d'un centre de

données aussi.

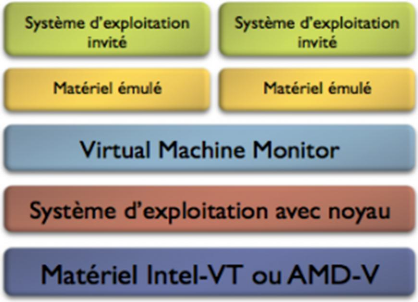

VI-2. Présentation d'Hyper-V

Hyper-V est le moteur de virtualisation (hyperviseur) de

Microsoft, lancé en 2008 pour contrer la suprématie de VMware

dans le secteur de la virtualisation. Comme vous pouvez le voir, le

système d'exploitation principal devient une machine virtuelle

(appelée parente) fonctionnant au même niveau que les autres. Dans

cette architecture, les pilotes s'exécutent dans chacune des machines

virtuelles pour un accès rapide aux périphériques.

Hyper-V possède les caractéristiques suivantes

:

- Il est basé sur une nouvelle architecture de prise

en charge matérielle, qui exploite au mieux les instructions

dédiées à la virtualisation des processeurs actuels.

Celle-ci facilite l'accès aux périphériques de base

(disques, mise en réseau, vidéo, etc.) ainsi que leur utilisation

avec l'architecture VSP/VSC (fournisseur et client de services virtuels).

17

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

- Prise en charge de plusieurs systèmes

d'exploitation : Possibilité d'exécuter

simultanément différents types de systèmes d'exploitation,

multiprocesseurs 32 bits et 64 bits, sous différentes plateformes comme

Windows, Linux, etc... - Prise en charge de SMP :

Possibilité de prendre en charge jusqu'à 4 multiprocesseurs sur

un système virtuel.

- Accès facilité au support de stockage

: accès direct aux disques, prise en charge des SAN et

accès aux disques internes.

- Équilibrage de la charge réseau

: Les systèmes virtuels peuvent exécuter le service NLB

(Network Load-Balancing) de Windows afin d'équilibrer la charge sur les

systèmes virtuels des différents serveurs.

- Support de la mise en cluster des machines

virtuelles (jusqu'à 16 noeuds) qui permet d'assurer la haute

disponibilité des machines virtualisés.

Hyper-V présente cependant deux limites :

- Il ne prend pas en charge l'accès aux

périphériques USB.

- Contrairement à VMware ESXi qui comporte une

fonction de LiveMigration (le maintien des connexions réseau et aucune

interruption de services pendant la migration des VM), Hyper-V n'a qu'une

fonction de QuickMigration (la VM est suspendue sur un hôte et

redémarrée sur un autre hôte.

En 2009, Microsoft a continué sur sa lancé en

sortant une version améliorée d'Hyper-V: Hyper-V R2.

VI.2.1 - Hyper-V R2

Sortie un an après la première version

d'Hyper-V, la R2 a apporté son lot de nouveautés:

- Pour commencer, la technologie la plus attendue des clients

de Microsoft : la LiveMigration (le maintien des connexions réseau et

aucune interruption des services pendant la migration des VM) !

- Il n'est plus nécessaire que chaque machine

virtuelle soit hébergée sur sa propre LUN (Logical Unit Number)

comme c'est le cas sur la R1. Plusieurs noeuds d'un même cluster peuvent

désormais accéder simultanément à une même

LUN.

- La MMC d'Hyper-V a été mise à jour :

ajout des fonctions « Remote Management Configuration », «

Failover Clustering Configuration » et « Additional options for

Updates ».

- Les Machines Virtuelles peuvent gérer jusqu'à

32 processeurs logiques (contre 24 sous Hyper-V).

- Ajout à chaud de VHD et de disques «

Pass-Through » dans une machine virtuelle en marche sans

redémarrage nécessaire.

18

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

VI-3. Présentation de Xen

XEN, dont le nom vient du grec xenos qui signifie

étranger, est une solution de virtualisation par hyperviseur

géré par la société Xensource. Cette solution

était à l'origine menée au sein de l'Université de

Cambridge, sous le nom de Xenoserver. Le but était alors

d'héberger 100 systèmes invités sur une seule machine

physique, avec les meilleures performances possibles. Xensource a

été racheté par Citrix en aout 2007 et celui-ci n'a rien

changé sur la licence qui est GNU GPL du produit pour la

communauté libre.

En effet, XEN est un hyperviseur, c'est-à-dire qu'il

vient s'insérer entre le matériel et le noyau. C'est donc XEN qui

a l'accès exclusif au matériel, et les systèmes

d'exploitation fonctionnant par-dessus doivent obligatoirement passer par

l'hyperviseur pour y accéder. Il peut ainsi répartir

précisément les ressources entre les systèmes

invités.

XEN étant une solution à base d'hyperviseur,

les systèmes destinés à s'exécuter au-dessus

doivent être portés pour pouvoir cohabiter avec l'hyperviseur Or,

la modification des couches basses d'un système GNU/Linux pour

améliorer les performances est précisément la

définition de la paravirtualisation. C'est pourquoi, on considère

que XEN est aussi une solution à base de paravirtualisation, car le

système doit être modifié pour cohabiter,

c'est-à-dire que les systèmes invités ont conscience de la

présence de XEN et savent qu'ils sont virtualisés.

L'avantage de cette solution est que Xen n'a pas besoin

d'émuler des machines virtuelles, d'où des performances

remarquables, ensuite les performances et les fonctionnalités sont

impressionnantes, très proches de celles d'un système

d'exploitation s'exécutant directement sur une machine physique, sans

virtualisation.

Les fonctionnalités sont également à la

hauteur des performances, permettant aux administrateurs de

véritablement s'abstraire des machines physiques pour la gestion des

systèmes.

XEN permet une isolation complète et

sécurisée entre les systèmes virtuels et donne la

possibilité de migrer des machines virtuelles entre des serveurs XEN,

sans interruptions de service. Les outils annexes proposés par la

communauté sont aussi très efficaces, et apportent une

véritable plus-value.

La version propriétaire et payante de XEN apporte

juste un contrat de support et des outils de gestion de plus haut niveau, mais

pas de gains de performances. En plus de ses fonctionnalités

complètes, XEN dispose d'une communauté très

19

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

active, qui développe régulièrement des

nouveaux outils pour simplifier l'administration ou la supervision des

systèmes invités.

XEN possède aussi des inconvénients Comme sa

grande complexité.

En effet, XEN modifie les couches basses de tous les

systèmes d'exploitation, afin qu'ils puissent collaborer avec

l'hyperviseur. Les modifications apportées au noyau Linux sont de

l'ordre de plusieurs milliers de lignes de code. Elles portent essentiellement

sur la création d'une interface avec l'hyperviseur et sur la gestion de

l'accès au matériel à travers ce dernier. Ces

modifications sont assez intrusives, et altèrent profondément la

façon dont le noyau travaille en interne.

VII - ETUDE COMPARATIVE DES DIFFERENTES SOLUTIONS

Le tableau suivant est un tableau décisionnel qui fait

une comparaison entre les différentes solutions citées

précédemment selon des critères très pertinents

pouvant nous permettre d'orienter au mieux notre choix sur une bonne solution

de virtualisation.

Caractéristiques de

l'hyperviseur

|

VMware vSphère 5.5

|

Hyper-V

|

Xen

|

encombrement sur le disque

|

Encombrement de

144 Mo sur le disque.

|

> 5 Go avec

installation de

base du serveur Env. 10 Go avec installation

complète de

Windows Server

|

> 1 Go

|

Indépendance vis-à-vis de

l'OS

|

Indépendance vis-à-vis du

système d'exploitation

générique

|

Repose sur

Windows 2012 dans la partition parente

|

Repose sur

Linux dans

la partition de gestion Dom0

|

Pilotes renforcés

|

Optimisation avec les

fournisseurs de matériel

|

Pilotes Windows génériques

|

Pilotes Linux

génériques

|

Gestion avancée de la mémoire

|

Possibilité de récupérer la

mémoire inutilisée,

de

dédupliquer/compresser

|

Utilise

uniquement le

gonflement de

mémoire.

|

Utilise

uniquement le

gonflement de

|

|

20

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

|

les pages mémoire et

d'effectuer un transfert

sur disque/SSD.

|

mémoire,

nécessite des

pilotes spéciaux

|

|

Gestion avancée des

CPU

|

Optimisé pour la prise en

charge de l'hyper-

threading SMT d'Intel ;

prend en charge les

accélérateurs graphiques

3D

|

Absence de

performances

fiables avec

l'hyper-

threading

|

Absence de

performances

fiables avec

l'hyper-

threading

|

Gestion avancée du

stockage

|

VMware vStorage VMFS

|

Absence de

système de

fichiers en

cluster intégré

|

Absence de

système de

fichiers en

cluster intégré,

les

fonctionnalités

de stockage

prennent en

charge très peu de baies.

|

Technologie de

sécurité virtuelle

|

VMware vShieldEndpoint Active l'introspection de la

sécurité au niveau de l'hyperviseur

|

Rien de

comparable

|

Rien de

comparable

|

Allocation souple des ressources

|

Ajout à chaud de vCPU et

de mémoire à des

machines virtuelles,

extension du volume

VMFS, extension des

disques virtuels à chaud, ajout

de disques virtuels à chaud

|

Rien de

comparable

|

Rien de

comparable

|

|

Tableau 1 : Tableau comparatif des solutions de

virtualisation

21

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

VIII -CHOIX DE LA SOLUTION

Dans ce chapitre, nous avons parcouru les solutions de

virtualisation et leurs technologies respectives. C'est ainsi que pour la suite

de notre mémoire, nous devons faire le choix de la technologie et de la

solution de virtualisation adéquate qui répondra à nos

besoins. Chacune des solutions citées plus haut sont toutes

envisageables. Cependantle choix d'une solution de virtualisation de serveur

devra être pris en fonction de la nature de son parcinformatique

existant. Autre critère à considérer également : la

capacité de prise en charge par les solutions du marché d'un

nombre maximum de machines virtuelles et de systèmes d'exploitations

invitées par serveur hôte, tout comme la mémoire qui peut

se montrer utile en cas de haute volumétrie à gérer.

Vu le tableau précédent VMware vSphère

5.5 est la solution idéale qui vise à satisfaire toutes nos

attentes. Car cette solution a été conçue pour couvrir les

besoins des entreprises tout en répondant aux défis de la

sécurité et du prix. De plus VSphère 5.5 est la solution

la plus complète et la plus performante du marché actuel, et

possède de nombreuses fonctionnalités qui jouent chacune un

rôlespécifique dans le système informatique.

C'est donc pour tous ces avantages que nous avions choisi

cette solution pour PORDES.

22

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

CHAPITRE II : ETUDE DE LA SOLUTION RETENUE

I - PRINCIPE DE FONCTIONNEMENT DE VSPHERE

VMware VSphère s'installent directement sur le serveur

physique, et insèrent entre ce dernier et le système

d'exploitation une puissante couche de virtualisation. VMware VSphère

partitionnent le serveur physique en plusieurs machines virtuelles

transférables et sécurisées, exécutables en

parallèle sur le même serveur. Chaque machine virtuelle constitue

un système complet (processeurs, mémoire, réseau, stockage

et BIOS) sur lequel installer et exécuter

le système d'exploitation et les applications

logicielles sans aucune

modification.

Les machines virtuelles sont par ailleurs totalement

isolées les unes des autres par la couche de virtualisation. Ainsi, les

pannes ou erreurs de configuration de l'une d'elles n'a aucun impact sur les

autres.

VSphère exploite des systèmes matériels

pouvant posséder jusqu'à64 coeurs de

processeurs physiques, 256 processeurs virtuels, 1 To de RAM,

ainsi que des centaines de machines virtuelles sur un même hôte,

afin de faciliter la consolidation et la reprise d'activité à

grande échelle. VSphère peut allouer aux machines virtuelles

jusqu'à 255 Go de RAM et gère plus efficacement la consommation

électrique grâce à la modulation dynamique de la tension et

de la fréquence, et à la prise en charge des technologies Intel

Speed Step® et AMD PowerNow!

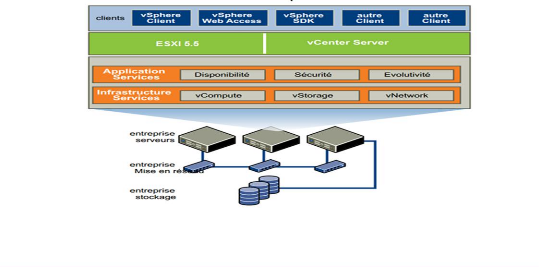

II - ARCHITECTURE VSPHERE

L'architecture vSphère comprend de nombreux composants

qui fournissent des moyens pour l'exécution de tous les processus sur le

système, y compris les applications et les agents de gestion ainsi que

des machines virtuelles.

Ci-dessus les couches de composants qui constituent

vSphère : II-1. Services d'infrastructure

Les services d'infrastructure sont un ensemble de services

fournis pour analyser, rassembler et affecter des ressources matérielles

et d'infrastructure. Les services d'infrastructure se divisent en plusieurs

catégories.

VMware vCompute, qui inclut les capacités VMware qui

analysent loin des ressources de serveur disparates sous-jacentes. vCompute

services rassemblent ces ressources dans les serveurs discrets et les allouent

à des applications.

23

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

VMware vStorage, qui est un ensemble de technologies qui permet

l'utilisation la plus efficace et la gestion de stockage dans des

environnements virtuels.

VMware vNetwork est un ensemble de technologies qui simplifie et

améliore la gestion de réseau dans des environnements

virtuels.

II-2. Application Services

Les Services d'application sont un ensemble de services fournis

pour assurer la disponibilité, la sécurité et

l'évolutivité des applications. Les exemples incluent Haute

disponibilité et Tolérance aux pannes.

II-2-1. VMware vCenter Server

VMware vCenter Server fournit un unique point de surveillance du

centre de données. Il offre des services essentiels du centre de

données : la commande d'accès, la surveillance de performance et

la configuration.

II-2-2. ESXI 5.5

ESXi est le serveur de virtualisation. Il est un hyperviseur de

type 1.Toutes les machines virtuelles ou des clients OS sont installés

sur le serveur ESXi.

II-2-3. Clients

Les utilisateurs peuvent accéder au centre de

données VMware vSphere via les clients comme le vSphere Client ou Web

Access avec un navigateur web.

Figure 2 : Architecture de vSphère

24

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

III - PROTOCOLES

La plateforme de virtualisation vSphère supporte un

certains types de protocoles dont :

III-1. Le protocole SSH

Le protocole SSH (Secure Shell)est un protocole de connexion

à distance sécurisé qui permet au vSphère client de

se connecter au serveur ESXi ou au serveur Vcenter pour effectuer des taches

d'administration.

Le but de SSH est d'obtenir une console distante

sécurisée sur le port tcp 22. C'est le type de protocole

qu'utilise le vSphère client pour se connecter au serveur ESXi.

Ensuite les protocoles comme le fibre Channel, iSCI et le

NFS.

III-2. Le fibre Channel

Le fibre Channel (FC) est le plus mature des trois protocoles

supporte par VMware et de ce fait, c'est celui qui est le plus souvent mise en

oeuvre dans des environnements de production.

Avantage : le fibre Channel est le protocole

le plus performant en E/S et c'est celui qui consomme le moins de ressources

CPU du serveur hôte comparé aux protocoles NFS et iSCSI.

Inconvénient : le FC est la solution

la plus couteuse des trois solutions car elle nécessite de bâtir

l'architecture de stockage et d'investir dans des cartes HBA, des Switch FC et

des câbles le plus souvent en fibre optique. En outre cette solution est

plus complexe à mettre en place et nécessite des

compétences stockage pointues.

III-3. Protocole iSCSI

Ce protocole est assez récent en environnement VMware

car il est supporté que depuis 2006.

Avantage : iSCSI a été

largement adopté dans beaucoup de secteur d'activité car il

utilise le réseau TCP/IP de l'entreprise. Il n'est donc pas

nécessaire de monter une architecteur de stockage dédiée

avec des Switch FC, des cartes spécifique et des câbles

spécifiques. Pour une cette raison, dans certains environnement cette

solution est idéale car elle est beaucoup plus simple à mettre en

place et ne nécessite pas de compétences stockage très

evoluées. De plus ce protocole offre de très bonnes

performances.

25

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

Inconvénient : les tests ont

prouvé que c'est le protocole qui utilise le plus de processus du cpu

(jusqu'à 60% de temps cpu en plus que le protocole FC dans le cas

d'iSCSI software). Il est important de surveiller ce point et d'en tenir compte

lors du dimensionnement des serveurs.

III-4. Protocole NFS

NFS est un protocole utilisé par les NAS

supporté par ESX depuis 2006.contrairement à certaines

reçues, les tests font apparaitre de bonnes

performances.il est donc

envisageable d'utiliser ce protocole en production si les applications ne

nécessitent pas des accès disques intensifs en

entrées/sorties. Avantage : comme pour l'iSCSI, NFS utilise le

réseau standard TCP/IP. Il s'implémente aussi très

facilement sans avoir à mettre en place une infrastructure de stockage

dédiée .c'est la moins chère des trois solutions. Il n'est

pas nécessaire d'avoir des compétences de stockage

particulières. Les NAS peuvent être parfaitement adaptés

pour stocker des images ISO, des templates, des copies de VM ou des sauvegardes

de machine virtuelle

Inconvenant : c'est le moins performant des trois protocoles.

L'utilisation du CPU du serveur hôte est supérieure au protocole

FC mais inférieur à celle d'iSCSI software. Il peut être

envisageable de l'employer en environnement de production avec des machine

virtuelle nécessitant des performances en entrée/sorties

faibles.

IV - SECURITE

Toutes les plates-formes de virtualisation ne sont pas

identiques. vSphère with Operations Management a recours à une

virtualisation de type « bare-metal » (directement sur le

matériel) dans laquelle l'hyperviseur s'interface directement avec le

matériel informatique, sans passer par un système d'exploitation

hôte. Une telle approche préserve vSphère des

vulnérabilités liées au système d'exploitation, de

sorte qu'il s'agit aujourd'hui de la plate-forme de virtualisation la plus

robuste et la plus sûre du marché. La dernière

édition vSphère with Operations Management inclut en outre un

ensemble d'innovations contribuant à une virtualisation encore plus

sécurisée.

26

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

IV-1. Composant de la sécurité

vSphère

Outre la virtualisation « bare-metal »,

vSphère offre une série de fonctionnalités

évoluées qui contribuent à déployer une plate-forme

exceptionnellement sûre et simple à gérer.

Encombrement réduit de l'hyperviseur :

Simplifie le déploiement, la maintenance et la distribution des

correctifs, et limite la vulnérabilité en réduisant

considérablement la surface d'attaque.

Les niveaux d'acceptation de logiciels :

Empêchent l'installation de logiciels non autorisés.

API robustes : Permettent une surveillance

sans agent, vous évitant ainsi l'installation de logiciels tiers.

Le pare-feu hôte : permet de

protéger l'interface de gestion des hôtes vSphère à

l'aide d'un pare-feu sans état configurable.

VMware Distributed Resource Scheduler (DRS)

Est une fonctionnalité permettant de faire du loadbalancing entre les

ESX/ESXi d'un même cluster.

VMware High Availability (HA) est le

mécanisme permettant de protéger les machines virtuelles dans le

cas où un serveur physique tombe en panne. Le temps de reprise est

égal au temps nécessaire afin de redémarrer la machine

virtuelle sur un autre serveur physique. VMware HA crée ce que l'on

appelle la notion de cluster. Il devient tout à fait possible de

disposer d'architectures ayant la capacité de résister à N

crash de serveurs physiques.

Amélioration des fonctionnalités de

consignation et d'audit : toutes les activités hôte sont

désormais consignées dans le compte de l'utilisateur

connecté, de façon à simplifier la surveillance et l'audit

de ces activités. Journal syslog sécurisé

: les messages sont consignés sur des serveurs de journaux

locaux et/ou distants, la consignation à distance s'effectuant via une

connexion SSL ou TCP.

Intégration avec Active Directory :

vous pouvez configurer l'hôte vSphère de façon à

l'associer à un domaine Active Directory. Les utilisateurs qui tentent

d'accéder à l'hôte sont automatiquement authentifiés

par rapport à l'annuaire utilisateur centralisé.

27

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

IV-2.VShieldEndpoint

VShieldEndpoint améliore considérablement la

protection des points d'accès en transférant les fonctions de

traitement des menaces des VM clientes vers un boîtier virtuel

sécurisé et dédié fourni par des partenaires

VMware. VShieldEndpoint améliore les ratios de consolidation et les

performances, simplifie le déploiement et la surveillance des outils

antivirus, et garantit la conformité en consignant les activités

de protection contre les virus et les logiciels malveillants.

28

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

PARTIE III

MISE EN OEUVRE DE LA

SOLUTION

29

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

CHAPITRE I: MISE EN OEUVRE DE LA VIRTUALISATION

La recherche de solution permettant l'optimisation de

l'infrastructure informatique dont dispose l'entreprise, nous a conduits vers

la virtualisation.

En effet la solution de virtualisation qui a été

choisi en l'occurrence vSphère de VMware répond fidèlement

à nos attentes. Ce chapitre fait l'objet de la mise en place de la

solution vSphère.

I -CONFIGURATION MATERIELLE

I.1. Prérequis à l'installation

VMware vSphère 5.5 demande un (ou plusieurs)

processeur(s) compatible(s) x86 64bit (deux cores minimum, avec support du bit

NX/XD) et un minimum de 2 Go de mémoire vive pour fonctionner.

Il prend en charge un maximum de 32 Go de mémoire vive

physique, 2 CPU physiques et jusqu'à 160 CPU logiques. Jusqu'à

512 machines virtuelles peuvent être créées, chaque machine

virtuelle pouvant avoir accès à un maximum de 32 Go de vRAM et

à 8 vCPU.

I.2. Choix des matériels

Voici le matériel dont on a besoin pour la

virtualisation de nos serveurs et les supports sur lesquels nous ferons nos

différentes sauvegardes de données.

Nom du produit

|

HP ProLiant ML350e Gen8

|

CPU

|

Intel Xeon E5-2407V2 - 2.2 GHz

|

Nombre coeurs

|

de

|

Quadricoeur

|

RAM

|

|

16 Go

|

Processeur graphique

|

|

Matrox G200

|

HDD

|

|

2x 2To

|

|

30

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

Nom du produit

|

HP ProLiant ML110 G5

|

CPU

|

Intel Core 2 Duo E7400 2.80 GHz

|

RAM

|

4Go

|

HDD

|

2To

|

|

Nom du produit

Iomega StorCenterpx4-

300d

|

Processeur

|

Intel Atom D525 double-coeur

|

Fréquence

|

1,8 GHz

|

RAM

|

2 Go

|

HDD

|

2x2To

|

|

I.3. Le serveur hôte

Le serveur hôte va accueillir les différentes

machines virtuelles, sur lesquelles nous allonsinstallernos différents

systèmes d'exploitation.

Pour notre part, nous avons décidé de choisir

vSphère ESXi qui est une distribution proposée par la

société VMware.

VSphère ESXi ne repose pas sur un système

d'exploitation générique, il s'installe directement sur votre

serveur physique, ce qui permet de partitionner ce dernier en plusieurs

serveurslogiques appelés machines virtuelles.

Son installation est facile, interface de configuration

graphique, solution récente et renfermant tous les fichiers de

configuration vSphère ESXi 5.5.

I.4. Les machines virtuelles

Le principe de la VM est d'émuler un système

d'exploitation à l'intérieur du vôtre.

C'est en fait le logiciel principal qui va faire tourner tous

vos petits logiciels, jeux, etc...

31

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

Donc la machine virtuelle est un logiciel qui vous permettra

de démarrer, par exemple, Windows XP alors que vous possédez un

Windows 7. Vous aurez alors deux systèmes d'exploitation

superposés et accessible sans avoir besoin de redémarrer

l'ordinateur.

Dans notre cas nous aurons à virtualiser trois

serveurs dont les caractéristiques sont :

|

CARATERISTIQUES

|

|

DISQUE

DUR

|

MEMOIRE

RAM

|

CONTROLEUR DE DOMAINE

|

Intel Core 2 Duo

E7400 2.80 GHz

|

60 Go

|

2 Go

|

SERVEUR

D'APPLICATION

|

|

4 Go

|

SERVEUR DE MESSAGERIE

|

|

4 Go

|

|

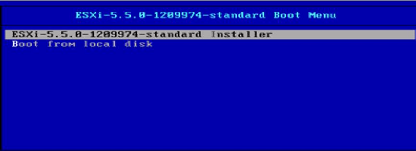

I-5. Installation de vSphère ESXi 5.5

Pour commencer, récupérer l'image iso

d'installation d'ESXi 5.5 sur le site de VMware. Démarrer le serveur sur

cet iso.

Attention vérifiez l'activation d'INTEL VT dans les

paramètres CPU du BIOS de votre serveur

32

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

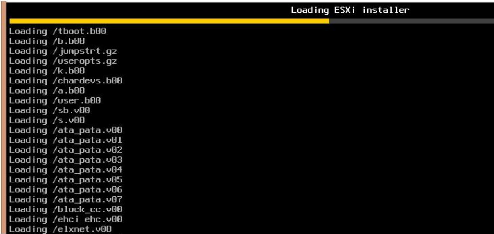

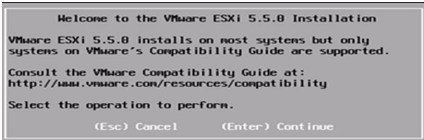

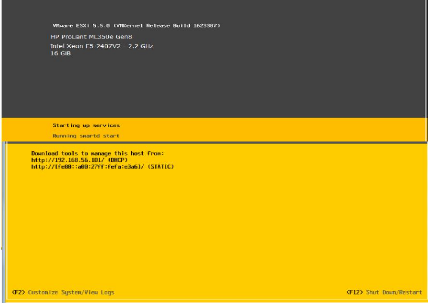

Début de l'installation

Chargement de l'installeur de esxi 5.5 Patienter durant

le chargement.

Suite du chargement

33

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

Appuyer sur entrée

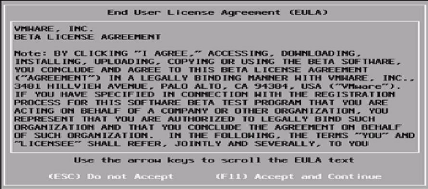

Appuyer sur F11

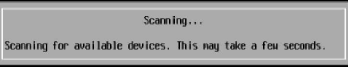

Scan du matériel

34

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

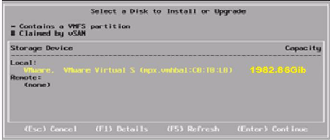

Choix du Support de destination

Sélectionner le disque local sur lequel

installer ESXi et appuyer sur Entrée

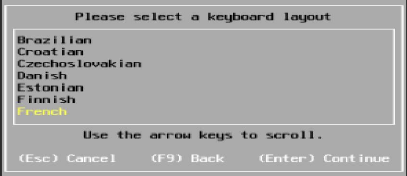

Choisir la langue du clavier (pour French) et taper sur

Entrée (Enter)

35

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

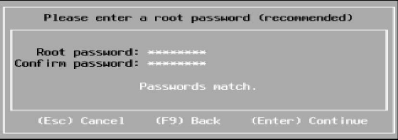

Définition du mot de passe

Renseigner le password du compte root puis appuyer sur

entrée.

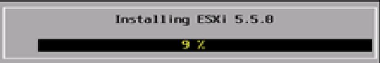

Patienter

L'installation démarre

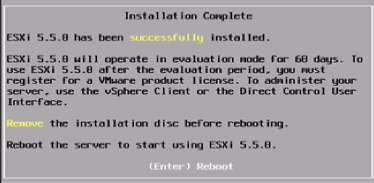

Une fois l'installation terminée, appuyé sur

entrée.

Le serveur va alors redémarrer et l'installation d'ESXi

sera terminée.

Si tout s'est bien passé votre hyperviseur

devrait booter

36

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

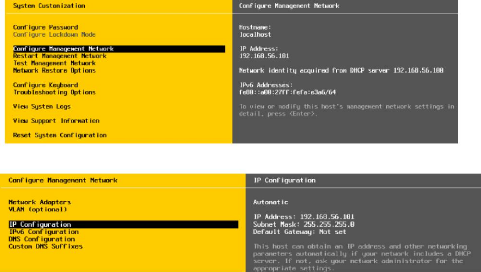

L'adresse IP du serveur est une adresse fournie par un serveur

DHCP. Nous allons configurer la partie réseau.

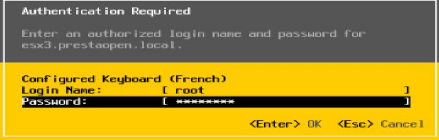

Taper sur F2 pour accéder au

paramétrage.

Saisir les informations de connexion

root pour l'utilisateur et le mot de passe

défini pendant l'installation

37

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

Sélectionner Configure Management Network

et taper sur Entrée (Enter).

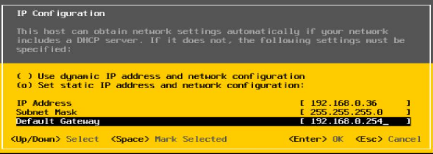

Sélectionner IP Configuration et taper

sur Entrée (Enter). IP Configuration

Saisir les informations pour le Serveur

hôte:

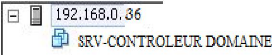

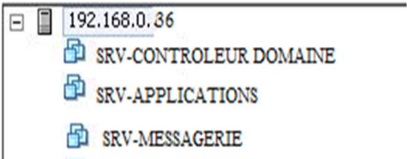

? IP= 192.168.0.36

? Masque = 255.255.255.0

? Passerelle = 192.168.0.254

Configuration réseau

38

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

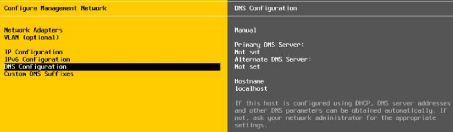

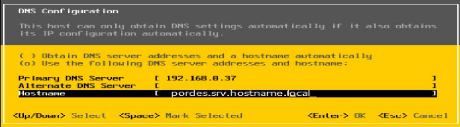

Sélectionner DNS Configuration et taper

sur Entrée (Enter

DNS Configuration

Configuration du DNS

Primary DNS server : 192.168.0.37

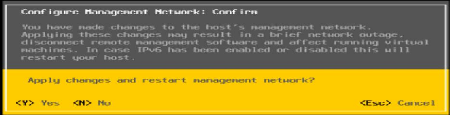

Sortir de Configure Management Network en

tapant sur la touche Echap (ESC).

Demande de confirmation de modification Valider en tapant sur la

touche Y.

39

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

Nous allons maintenant paramétrer les modes

d'accès à distance. Sélectionner Troubleshout

Options et taper sur Entrée (Enter).

Sélectionner Enable ESXi Shell et taper

sur Entrée (Enter) pour autoriser

L'utilisation du shell. Enable ESXi Shell

Sélectionner Enable SSH et taper sur

Entrée (Enter) pour autoriser l'utilisation de SSH.

Enable SSH

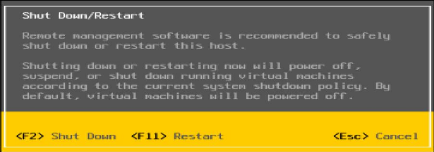

Arrêt et redémarrage

Pour redémarrer ou éteindre le serveur il faut

taper sur la touche F12.

40

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

VMware vous demande les identifiants de connexion pour

redémarrer ou arrêter le serveur.

Pour éteindre le serveur, taper sur la touche

F2. Pour redémarrer le serveur, taper sur la touche

F11.

L'installation du serveur hôte est ainsi terminer, nous

allons procéder à l'installation de vSphère client.

Celui-ci permet de nous connecter à notre hyperviseur.

41

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

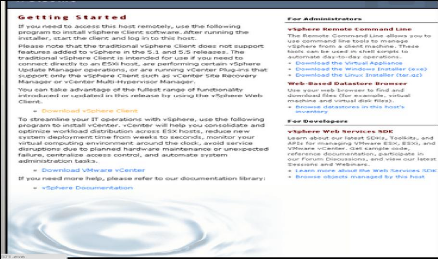

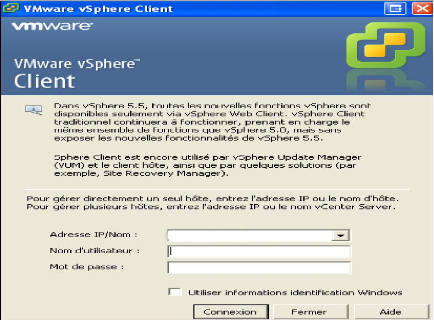

I-5. Installation de VSphère client

Via notre navigateur on va connecter sur l' hyperviseur (en

indiquant l'IP ou le nom DNS de de l'hyperviseur).Une interface Web devrait

s'afficher:

Cliquez sur Download VSphère Client

- Installez le client sur votre machine.

- Une fois le client installé connectez-vous sur votre

hyperviseur

42

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

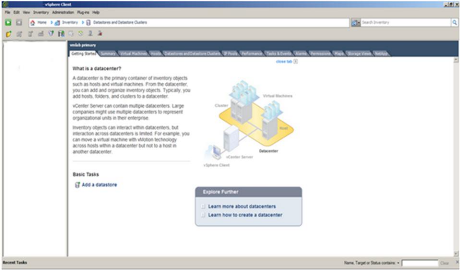

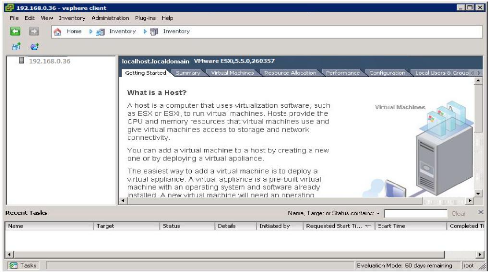

Une fois connecté l'écran l'interface de

management de votre hyperviseur apparait :

43

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

.

C'est à travers cette interface de management de

l'hyperviseur ESXI que nous allons créer nos différentes machines

virtuelles (VM)

I-6. Création de machine virtuelle

Dans cette partie, nous allons voir comment créer et

configurer sa première machine virtuelle sous VMwarevSphère

grâce à l'utilisation du client vSphère

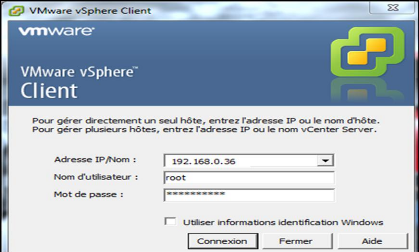

I-6-1. Connexion au serveur hôte ESXi

Pour se connecter, on indique l'IP de notre serveur ESXI

(192.168.0.36 dans notre cas), ainsi que le mot de passe

«root» choisit lors de l'installation.

44

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

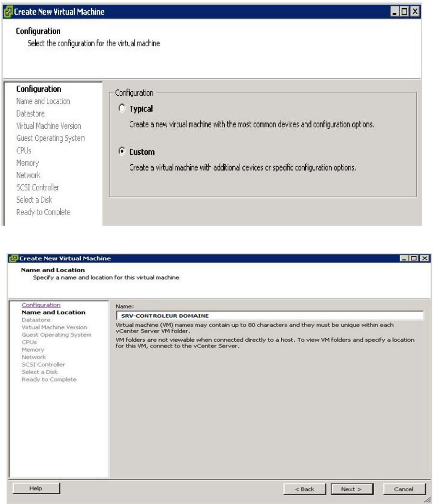

Pour commencer, allez dans "File",

"New" et "Virtual Machine...".

45

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

Sélectionnez l'installation en mode "Custom (advanced)",

pour pouvoir configurer la VM à notre guise.

Entrez le nom de votre VM.

46

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

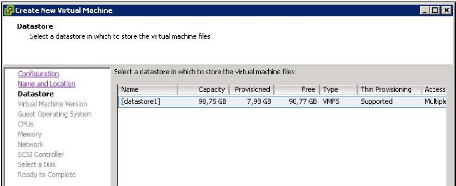

Sélectionnez le datastore dans lequel la VM sera

stockée. Les datastores sont des emplacements utilisés par VMware

pour stocker vos VM.

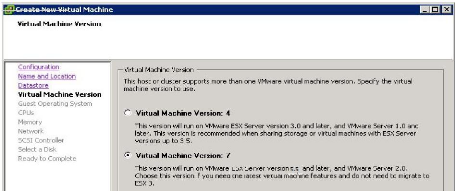

Sélectionnez ensuite la version du hardware virtuel.

Avec un numéro de version élevé, les performances seront

meilleures. Cependant, si vous utilisez d'autres produits VMware, assurez-vous

que la version du hardware virtuel sélectionnée est bien

compatible avec vos autres produits (voir les explications en dessous de chaque

version).

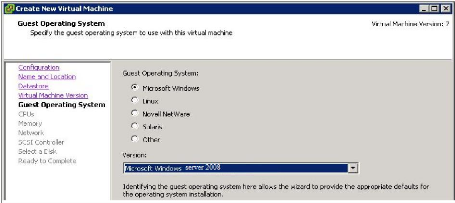

Sur la page suivante, sélectionnez le système

d'exploitation qui va être installé sur la VM. VMware va utiliser

ce paramètre pour améliorer les performances de la machine

virtuelle en fonction de son OS. Dans notre cas, on sélectionne donc

"serveur 2008

47

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

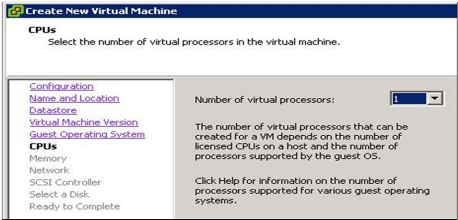

Sélectionnez le nombre de processeurs que la machine va

utiliser.

48

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

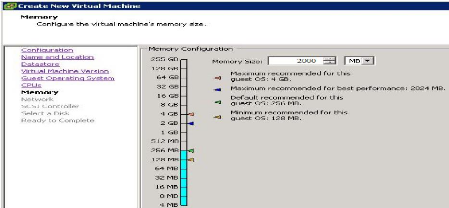

Choisissez ensuite la RAM qui sera allouée à la

VM.

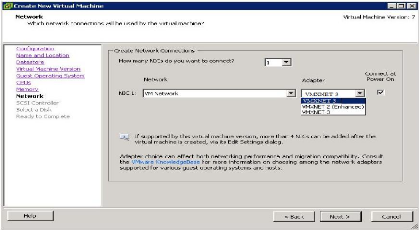

Sélectionnez maintenant le réseau sur lequel

votre VM va se connecter, ainsi que le type d'adaptateur des cartes

réseaux virtuelles.

VMXNET2 et VMXNET3: ces deux adaptateurs ne sont pas

basés sur des cartes réseaux physiques. Ce sont des adaptateurs

virtuels destinés à améliorer les performances

réseaux. Bien sûr, la version 3 de VMXNET offre plus de

fonctionnalités que la version 2

49

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

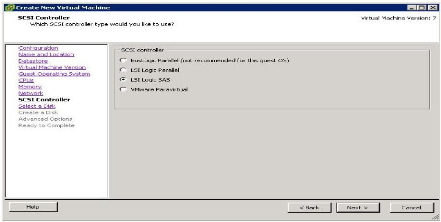

Sélectionnez ensuite le contrôleur SCSI. Si vous

n'êtes pas sûr, laissez le

contrôleur sélectionné par défaut par

VMware.

Note: VMware Paravirtual est recommandé dans un

environnement SAN, où les données en entrée/sortie sont

volumineuses

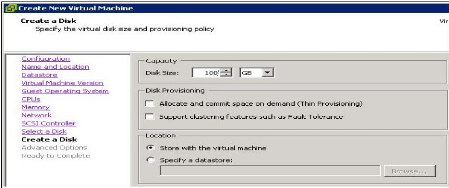

Si vous avez choisi de créer un disque dur virtuel,

VMware vous demandera la taille de ce disque. Contrairement à VMware

Workstation et Server, votre disque virtuel aura une taille fixe qui

n'évoluera pas (par exemple 100 Go). Vos disques seront donc plus

volumineux, mais vous gagnerez en performance.

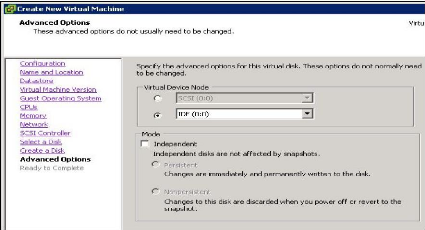

Dans les options avancées, vous pouvez

sélectionner un type de disque (IDE ou SCSI). Il est conseillé de

laisser l'option par défaut, car VMware détecte

50

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

automatiquement le type de disque de manière optimale en

fonction de l'OS de la VM (choisi précédemment)

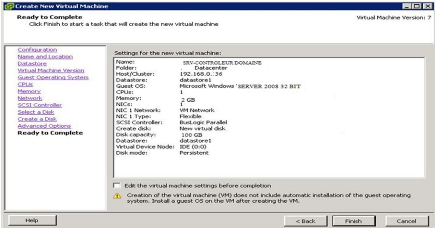

Un résumé de votre VM s'affiche alors. Cliquez sur

Finish pour lancer la création de celle-ci.

51

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

Votre VM devrait apparaitre en dessous de votre serveur, sur la

gauche.

Il faut maintenant mettre le CD d'installation de l'OS dans la

machine virtuelle. Si vous voulez utiliser un fichier ISO ou le lecteur

physique de votre serveur hôte, il va falloir le préciser. Faites

un clic droit sur votre VM et cliquez sur "Edit settings".

Pour utiliser un fichier ISO, dans la partie CD/DVD cliquez sur

"Datastore ISO file" et sélectionnez votre fichier (celui-ci doit

être stocké dans votre Datastore). - Pour utiliser le lecteur

CD/DVD physique de votre serveur hôte, sélectionnez "Host

Device"

52

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

Notre machine virtuelle (VM) est maintenant prête. Nous

allons pouvoir installer notre système d'exploitation.

Nous allons faire la même opération pour la

création des autres machines virtuelles.

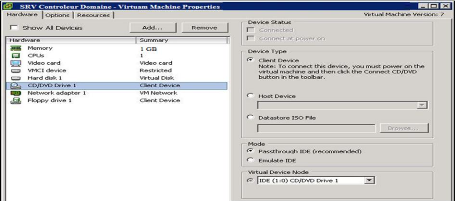

II -MIGRATION DES SERVEURS PHYSIQUES DES PORDES VERS

LES SERVEURS VIRTUELS.

Pour migrer vers l'environnement virtuel nous allons utiliser la

technique P2V (La conversion Physique à

virtuel).

La conversion Physique à virtuel est le

procédé par lequel une machine physique est copiée et

convertie en une machine virtuelle identique (ou quasi identique). Pendant

cette conversion, des images des disques de la machine physique sont

créées et formatés en disques virtuels (VHD, VMDK etc.).

La nouvelle machine virtuelle obtenue par ce procédé

possède exactement la même identité que la machine physique

source (Nom, Domaine, GUID, voire IP et adresse MAC).On peut alors parler de

"Clone" virtuel.

Pour effectuer cette opération nous allons utiliser

l'outil de conversion VMware converter.

En effet cette opération va se dérouler en trois

phases :

1ere phase : création de petit

réseau

Relier les différentes machines à convertir

avec le serveur hôte ESXi par un Switch gigabit.

53

Mémoire de fin de cycle d'ingénieur de technique

en informatique

Présenté par Kouakou Grégoire

Mise en place d'une solution de virtualisation de serveur

suivie d'une planification de

sauvegarde de données : Cas de PORDES

Installer VMware converter sur chaque machine physique qu'on

veut convertir. 2eme phase : Démarrage de la

conversion.

Démarrer la conversion des machines physiques en

indiquant à chaque machine son emplacement spécifique sur le

serveur Hôte. Une fois la conversion terminée nous passons

à la dernière étape qui est le transfert des machines

physique converties en virtuelle vers le serveur hôte ESXI.

3eme étape : Transfert de machine.

Le transfert des machines se faire automatiquement. Les

machines converties viennent se loger directement sur le serveur Hôte

à des emplacements différents prédéfini. Dès

que cette opération est terminée les différentes machines

virtuelles sont opérationnelles. (Figure4)

Figure 3 : Conversion des machines physiques

en machine virtuelle et importation sur le serveur ESXi