Migration de serveurs physiques vers une infrastructure

virtuelle

Sommaire

Sommaire iv

Dédicace vi

Remerciements vii

Résumé viii

Abstract ix

Glossaire x

Liste des tableaux et figures xi

Avant-propos 1

Phase d'insertion 2

I. Présentation du PAD 3

1. Fiche d'identification 3

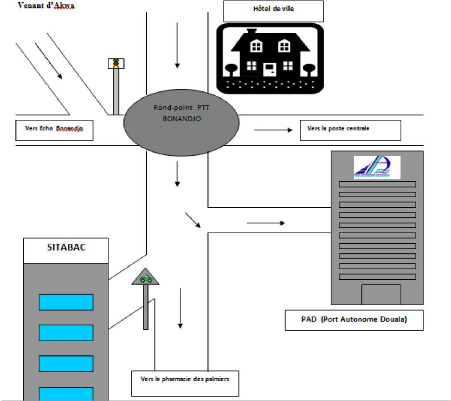

2. Situation géographique 4

3. Historique 4

4. Mission et objectifs 5

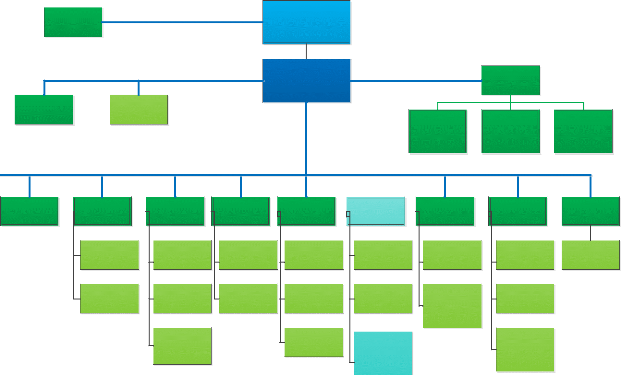

5. Organisation du PAD 5

II. Présentation de la Direction du

développement et des Techniques de l'information

et de la communication (DDT) 7

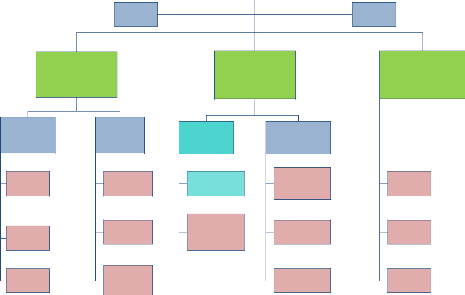

1. Organisation de la DDT 7

2. Environnement matériel et logiciel du PAD 8

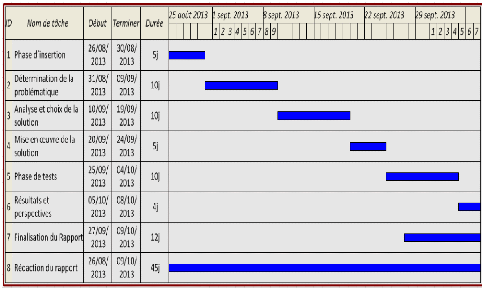

3. Planning prévisionnel 9

Phase technique 11

I. Contexte de stage 12

1. Etude de l'existant 12

2. Problématique 16

3. Solution proposée 16

II. Etude conceptuelle de la virtualisation

17

1. Notions de base (Historique, définitions et objectifs)

17

2. Les enjeux de la virtualisation 19

3. Les types de virtualisation 20

4. Avantages et inconvénients de la virtualisation 23

5. Analyse comparative solutions de virtualisation 24

III. Mise en oeuvre de la solution 33

1. Démarche projet 33

2. Installation et configuration de ESXi 5.0 35

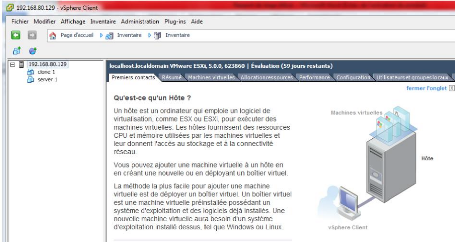

3. Le Client VMware vSphere 44

4. Migration des serveurs dans l'infrastructure virtuelle 50

5. Sécurité dans vSphere 5 60

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

iv

Migration de serveurs physiques vers une infrastructure

virtuelle

Suggestions et perspectives 64

Retour d'expérience 65

Références 66

Conclusion 67

Annexes a

Annexe 1 a

Annexe 2 b

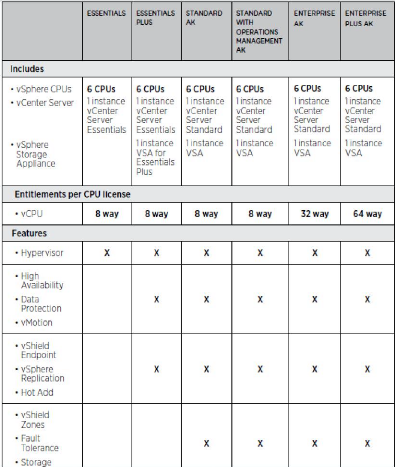

Annexe 3 : Versions de VMware vSphere c

Annexe 4 : Quelques produits VMware d

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

v

Migration de serveurs physiques vers une infrastructure

virtuelle

Dédicace

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

vi

A LA FAMILLE EPASSY

Migration de serveurs physiques vers une infrastructure

virtuelle

Remerciements

Le travail que nous avons effectué n'est pas seulement

le résultat de nos seules personnes, il est plutôt la combinaison

des efforts et sacrifices de plusieurs personnes qui nous ont aidé non

seulement dans la rédaction de ce rapport, mais aussi par leur soutien

moral, financier et intellectuel. C'est pourquoi nous tenons à exprimer

notre immense gratitude envers :

DIEU tout puissant qui nous a prêté

santé et énergie pour réaliser ce stage.

Le Représentant-résidant Chef

d'établissement de l'I.A.I Cameroun M. ABANDA Armand Claude

pour l'opportunité immense qu'il nous offre à travers la

création d'une représentation de l'Institut Africain

d'Informatique au Cameroun.

Le Directeur Général du Port Autonome de Douala

M. ETOUNDI OYONO qui nous a permis d'effectuer ce stage.

Toute ma Famille et particulièrement mon papa Monsieur

EPASSY Aloys, ainsi que mes frères et soeurs

(Raymond, Claudine, Yves, Olivier et Reine) pour leur soutien

moral, financier et intellectuel.

Mon encadreur académique M. ONANA ESSANG Eric

A. sans les conseils duquel ce travail n'aurait été

possible

Mon encadreur professionnel M. YANDJA Dimitri

ainsi que tous les membres du Service de la Sécurité

Informatique pour leur disponibilité, leur simplicité, leur

compréhension, leurs conseils et l'expérience qu'ils nous ont

fait partager.

L'ensemble du corps professoral de L'IAI Cameroun et plus

particulièrement M. MBANG David. et M. MEKWONTCHOU Albert

pour l'excellente formation qu'ils nous ont dispensé tout au

long de ces trois années

Mes amis et camardes de promotions (Rick BIKAY,

Cédric EDZOUGOU, Laura BAYIHA et Valliere Jodelle FOKOU) pour

leurs conseils et orientations dans la réalisation de ce travail.

Le personnel du Port Autonome de Douala pour sa

convivialité.

Les autres stagiaires de la Direction du

Développement des TIC.

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

vii

Migration de serveurs physiques vers une infrastructure

virtuelle

Résumé

De nos jours la majorité des entreprises reposent sur

des systèmes informatiques. De la performance de ces derniers

dépendent la productivité, l'efficacité et donc la

compétitivité de ces entreprises, dont le Port Autonome de Douala

(PAD) fait partie. Il est donc primordial voire incontournable d'assurer des

performances optimales à ces systèmes.

C'est ce souci de performance qui nous a poussés

à mener une étude sur la migration

des serveurs physiques du PAD vers une infrastructure

virtuelle. Cette infrastructure virtuelle a pour but de résoudre des

problèmes tels que :

? La sous-utilisation des ressources du Datacenter ; ? La

consommation électrique élevée du Datacenter ; ? Le temps

élevé de reprise sur erreur ;

? La rigidité de l'infrastructure en place.

Notre travail consistera donc dans un premier temps à

faire une étude de la virtualisation, ensuite mettre en place une

infrastructure virtuelle basée sur l'hyperviseur ESXi 5.0 contenu dans

le package vSphere 5 de l'éditeur VMware, et enfin d'y faire migrer les

serveurs de l'infrastructure du PAD.

Mots-clés : Virtualisation, Infrastructure,

Performances, Ressources, Datacenter.

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

viii

Migration de serveurs physiques vers une infrastructure

virtuelle

Abstract

Nowadays the majority of companies rely on computer systems.

Performance of these depend productivity, efficiency and hence competitiveness

of these companies, including the Port of Douala (PAD) is a part. It is

therefore important and essential, to ensure optimal performance of these

systems.

It is this concern for performance led us to conduct a study

on the migration of

physical servers in the PAD to a virtual infrastructure. This

virtual infrastructure to solve such problems for:

? The under-utilization of the data center resources; ? The high

power consumption of the data center; ? High error recovery time;

? The rigidity of the infrastructure.

Our work will therefore initially to a study of virtualization,

then set up a virtual

infrastructure based on ESXi 5.0 content in the VMware vSphere

5 package editor, and finally there to migrate server infrastructure PAD.

Keywords: Virtualization, Infrastructure,

Performance, Resources, Datacenter,

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

ix

Migration de serveurs physiques vers une infrastructure

virtuelle

Glossaire

CPU : Central Processing Unit

DDT : Direction du Développement et des Technique de

l'information et de la communication

DHCP: Dynamic Host Configuration Protocol

DNS: Domain Name Server

HA: High Availability

NAS: Network Attached Storage

OS: Operating System

PAD : Port Autonome de Douala

SAN: Storage Area Network

SE : Système d'Exploitation

VE : Virtual Environment

VLAN: Virtual Local Area Network

VM: Virtual Machine

VPS : Virtual Private Server

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

x

Migration de serveurs physiques vers une infrastructure

virtuelle

Liste des tableaux et figures

Figure 1: Fiche d'identification du PAD (source: conception

Word 2010) 3

Figure 2: Situation géographique du siège du

PAD (source: conception Visio 2010) _ 4

Figure 3: Organigramme du PAD (source: conception Visio

2010) 6

Figure 4: Organigramme de la DDT (source: conception Visio

2010) 8

Figure 5 : Diagramme de Gantt (source: conception Visio 2010)

10

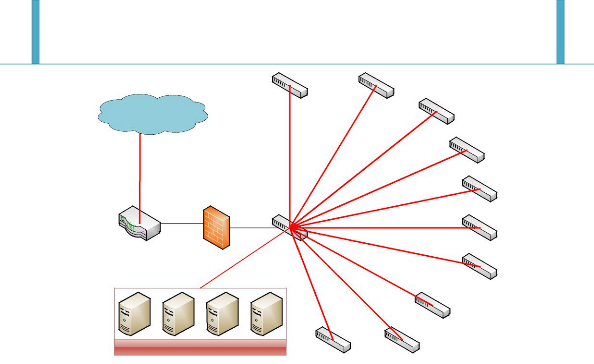

Figure 6 : Architecture réseau du PAD (source:

conception Visio 2010) 16

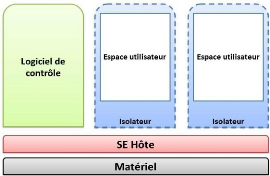

Figure 7 : Technique de l'isolation (source: conception

Powerpoint 2010) 20

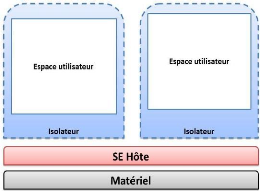

Figure 8 : Technique du noyau en espace utilisateur (source:

conception Powerpoint

2010) 21

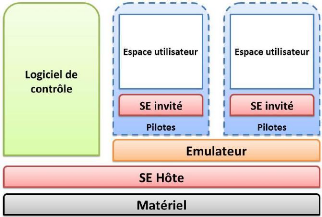

Figure 9 : Virtualisation complète (source: conception

Powerpoint 2010) 22

Figure 10 : Para-virtualisation (source: conception

Powerpoint 2010) 23

Figure 11 : Virtualisation avec XEN(c) (source: conception

Powerpoint 2010) 26

Figure 12 : passage d'un système physique à un

système virtuel (source: vSphere5) 28 Figure 13 : Extension

d'une infrastructure virtuelle (source: conception Visio 2010) 28

Figure 14 : Architecture de la solution (source: conception

Visio) 34

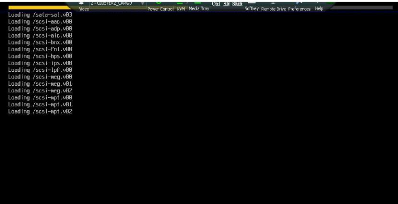

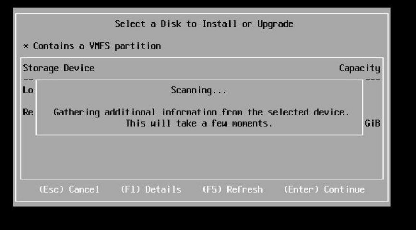

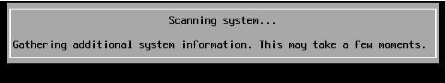

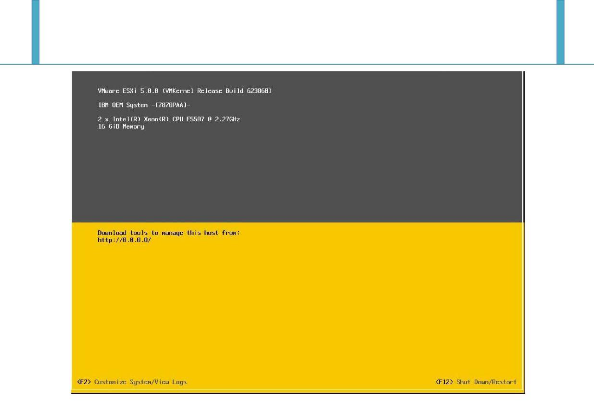

Figure 15 : installation ESXi 1 (source: capture serveur)

35

Figure 16 : Installation ESXi 2 (source: capture serveur)

35

Figure 17 : vérification de compatibilité ESXi

(source: capture serveur) 36

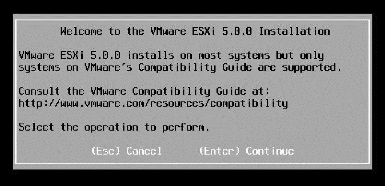

Figure 18 : Accord de License ESXi (source: capture serveur)

36

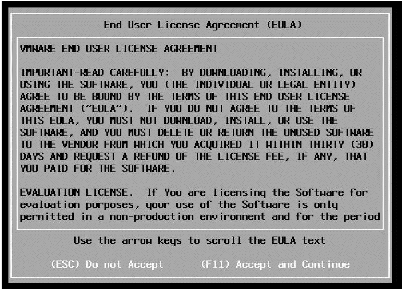

Figure 19: Recherche des disques (source: capture serveur)

37

Figure 20 : sélection du disque dur (source: capture

serveur) 37

Figure 21 : exploration du disque sélectionné

(source: capture serveur) 38

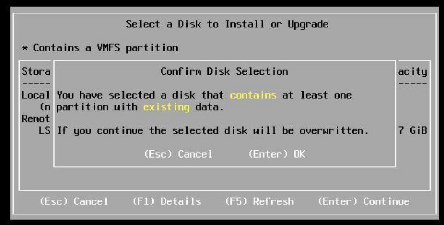

Figure 22 : confirmation de la sélection du disque

(source: capture serveur) 38

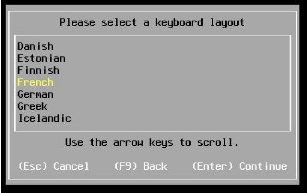

Figure 23 : sélection de langue du clavier (source:

capture serveur) 39

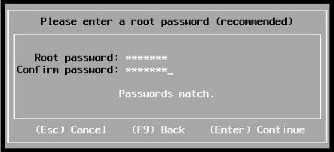

Figure 24 : configuration du mot de passe (source: capture

serveur) 39

Figure 25 : examen du hardware (source: capture serveur)

39

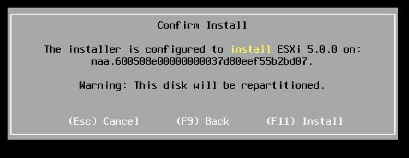

Figure 26 : confirmation de l'installation (source: capture

serveur) 40

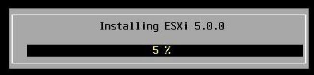

Figure 27 : Installation de ESXi (source: capture serveur)

40

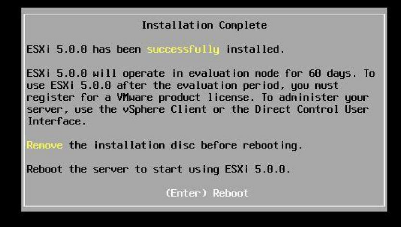

Figure 28 : fin de l'installation ESXi (source: capture

serveur) 40

Figure 29 : Console ESXi (source: capture serveur) 41

Figure 30 : Authentification sur la console (source: capture

serveur) 41

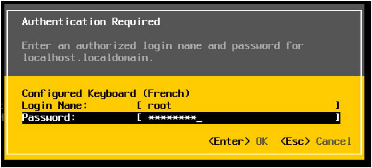

Figure 31 : Panneau de configuration ESXi (source: capture

serveur) 42

Figure 32 : panneau de configuration réseau ESXi

(source: capture serveur) 42

Figure 33 : configuration IP de l'hôte (source: capture

serveur) 43

Figure 34 : indication des paramètres DNS (source:

capture serveur) 43

Figure 35 : Indication du suffixe DNS (source: capture

serveur) 43

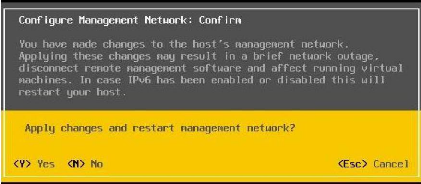

Figure 36 : application des nouveaux paramètres

(source: capture serveur) 44

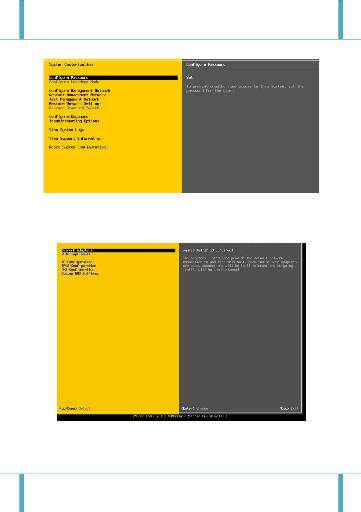

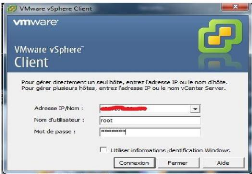

Figure 37 : fenêtre d'authentification du client vSphere

(source: capture serveur) 44

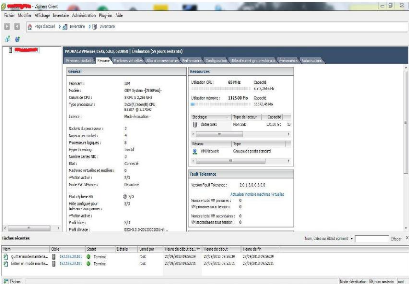

Figure 38 : interface du client vSphere (source: capture

serveur) 45

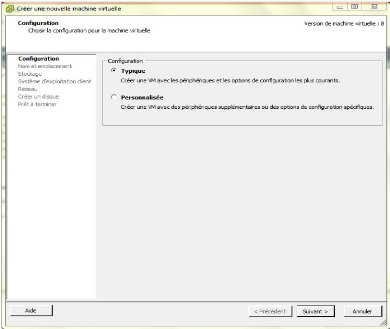

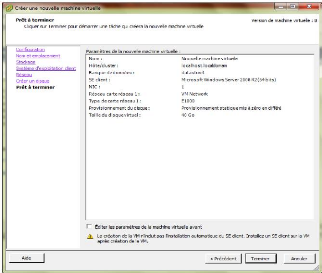

Figure 39 : configuration d'une machine virtuelle (source:

capture serveur) 46

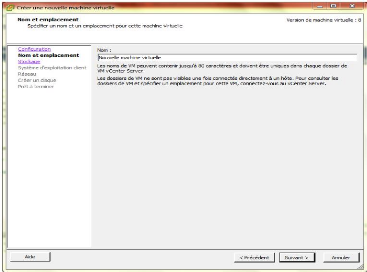

Figure 40 : nommage d'une machine virtuelle (source: capture

serveur) 47

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

xi

Migration de serveurs physiques vers une infrastructure

virtuelle

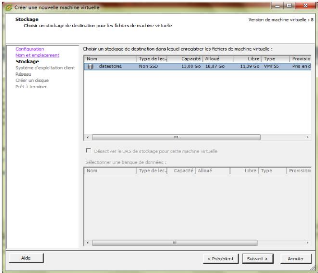

Figure 41 : stockage d'une machine virtuelle (source:

capture serveur) 47

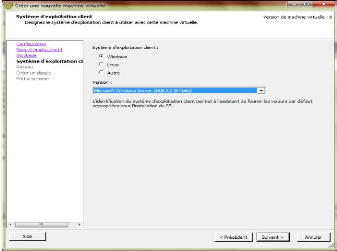

Figure 42 : choix du système de la machine virtuelle

(source: capture serveur) 48

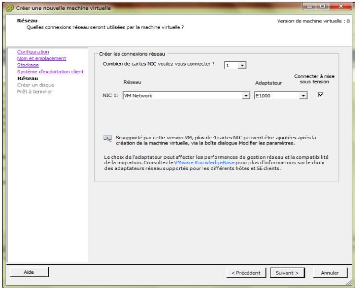

Figure 43 : configuration des connexions réseau

(source: capture serveur) 48

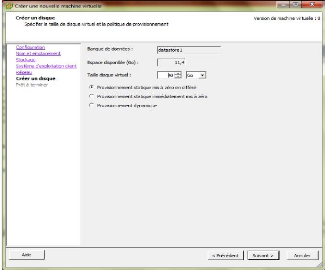

Figure 44 : création du disque dur virtuel (source:

capture serveur) 49

Figure 45 : résumé de la configuration

(source: capture serveur) 49

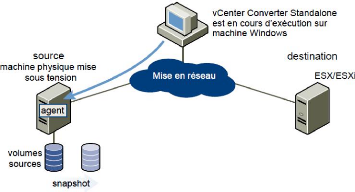

Figure 46 : préparation de la machine source

(source: conception Visio) 51

Figure 47 : préparation de la machine de destination

(source: conception Visio) 52

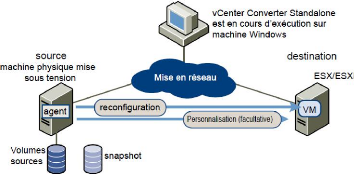

Figure 48 : finalisation de la conversion (source:

conception Visio) 52

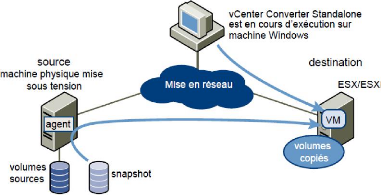

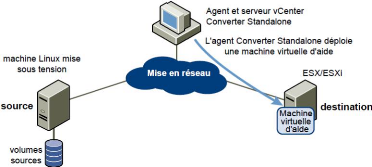

Figure 49 : création de la machine virtuelle d'aide

(source: conception Visio) 53

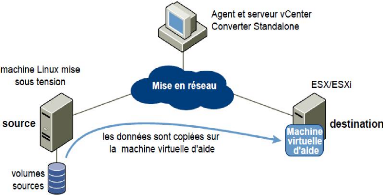

Figure 50 : copie des données sur la machine virtuelle

d'aide (source: conception

Visio) 54

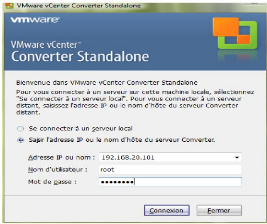

Figure 51 : écran de connexion de converter

standalone (source: capture serveur) 54

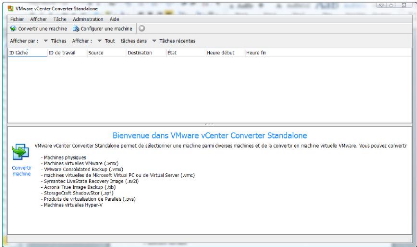

Figure 52 : interface de converter standalone (source:

capture serveur) 55

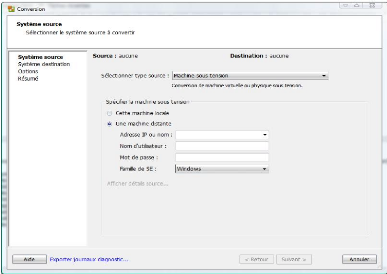

Figure 53 : sélection du système source

(source: capture serveur) 56

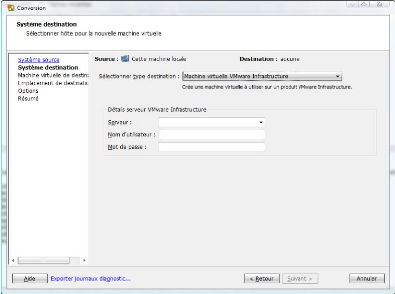

Figure 54 : sélection du système de destination

(source : capture serveur) 57

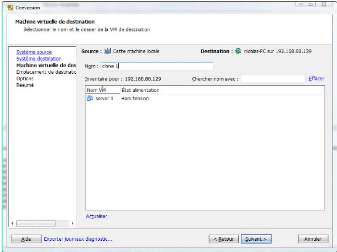

Figure 55 : nommage de la machine de destination (source:

capture serveur) 57

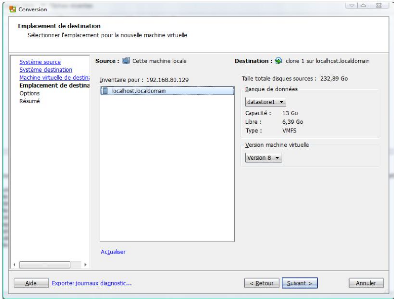

Figure 56 : sélection du stockage (source: capture

serveur) 58

Figure 57 : options de la machine cible (source: capture

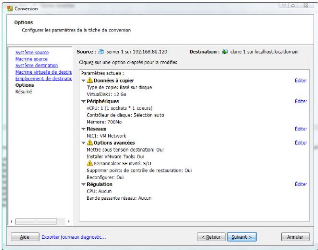

serveur) 58

Figure 58 : résumé de la configuration

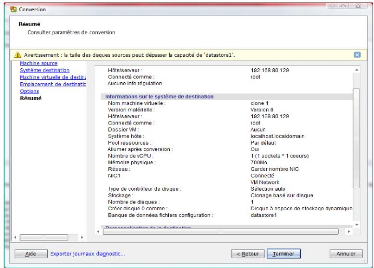

(source: capture serveur) 59

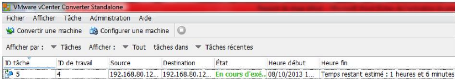

Figure 59 : conversion en cours (source: capture serveur)

59

Figure 60 : résultat de la conversion (source:

capture serveur) 60

Figure 61 : Architecture de ESXi (source: conception Visio

2010) 60

Figure 62 : isolation des machines virtuelles (source:

conception Visio 2010) 62

Figure 63 : réseau virtuel (source: conception

Visio) 62

Tableau 1 : Serveurs de l'infrastructure du PAD (source:

conception Word 2010) __ 15

Tableau 2 : outils contenus dans vSphere (source:

conception Word 2010) 32

Tableau 3 : Ressources globales du Datacenter (source:

conception Word 2010) 33

Tableau 4 : étude financière (source:

conception Word 2010) 34

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

xii

Migration de serveurs physiques vers une infrastructure

virtuelle

Avant-propos

L'Institut Africain d'Informatique (IAI) est une école

de formation supérieure, oeuvrant dans le domaine des Nouvelles

Technologies de l'Information et de la Communication. Sa représentation

du Cameroun offre des formations d'ingénieur des travaux informatiques

dans les filières « génie logiciel » et «

système et réseau ». C'est dans le cadre de cette formation

d'ingénieur option système et réseau, qu'il nous est

demandé au terme de la dernière année d'effectué un

stage académique en entreprise, qui sera sanctionné par la

soutenance du rapport du dit stage.

Le secteur portuaire est un point clé dans

l'économie d'un pays, de ce fait le gouvernement camerounais a mis en

place une structure dont le but est de gérer l'un de ses trois grands

ports en activité : le Port Autonome de Douala (PAD). Il s'agit d'une

entreprise nationale dont le siège dispose d'un Datacenter assez

important. Ce dernier constitue le point fort du PAD dans sa politique

qualité instituée par le Directeur Général. Ce

Datacenter nécessite donc une attention particulière sur les

points que sont la fiabilité, la disponibilité et surtout la

performance.

Ce souci de performances nous a conduits à la

réalisation de ce travail sous le thème :

« migration de serveurs physiques vers une infrastructure

virtuelle ». Pour ce faire l'ossature de notre développement se

présentera comme suit :

La première partie sera consacrée à la

présentation du PAD et plus précisément de la Direction du

Développement et des TIC (DDT). La deuxième partie

intitulée phase technique comportera l'essentiel du travail à

savoir dans un premier temps le contexte et la problématique, suivi par

une étude des différentes solutions possibles puis de

l'application de la solution choisie. Tout ceci sera bien sûr

clôturé par une conclusion.

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

1

Migration de serveurs physiques vers une infrastructure

virtuelle

Phase

d'insertion

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

2

Migration de serveurs physiques vers une infrastructure

virtuelle

I. Présentation du PAD

1. Fiche d'identification

Le Port Autonome de Douala est une société

à capital public, doté d'une personnalité juridique et

d'une autonomie financière. Son capital social est de 15.000.000.000 de

F CFA. Il est placé sous la tutelle du Ministère des Transports.

Son siège est fixé à Douala, immeuble SIMAR Bonanjo.

|

Raison sociale : Port Autonome de Douala

Sigle : P.A.D

Adresse : B.P : 4020 Douala CAMEROUN

Tel : (00237) 33 42 01 33 ou 33 42 73 22 Fax

: (00237) 33 42 67 97 Douala

Forme juridique : Etablissement Public

(S.A) Siège social : Immeuble SIMAR Bonanjo

Capital Social : 15 Milliards FCFA

Activités : Gestion,

équipement, exploitation, régulation de la place portuaire

camerounaise

Effectif : 903 employés

Représentations : 01 à

Yaoundé

Guichets : Ndjamena (TCHAD) et Bangui

(RCA)

Tutelle : Ministère des

transports

PCA : FAÏ YENGO Francis

Directeur Général : ETOUNDI

OYONO

|

Figure 1: Fiche d'identification du PAD (source: conception

Word 2010)

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

3

Migration de serveurs physiques vers une infrastructure

virtuelle

2. Situation géographique

Depuis le 15e siècle, le port de Douala a connu une

activité internationale qui en fait aujourd'hui la principale porte

maritime de la façade atlantique du Cameroun et du centre du continent,

à mi-chemin entre l'Afrique du nord et l'Afrique du sud. Port d'estuaire

situé par 04°03'5 de latitude nord et 09°41'8 de longitude

est, le port de Douala couvre une superficie de 1000 hectare dont 600 sont en

exploitation. Son instance dirigeante se situe à l'immeuble SIMAR

à Bonanjo.

Figure 2: Situation géographique du siège du

PAD (source: conception Visio 2010)

.

3. Historique

A l'origine, l'activité portuaire s'organise autour du

Service Spécial des Ports et Voies navigable (SSPVN), rattaché au

service colonial des Travaux publics. C'est en 1960 que cette structure devient

la Direction des ports et voies navigable du Cameroun (DPVN) ; cette

entité avait pour mission de gérer les ports de Douala, Kribi,

Limbe et Garoua. La Direction des Ports et Voies du Cameroun est à son

tour transformée en Office National des Ports du Cameroun (ONPC) suite

à la loi n°71/IF/05 du 04 juin 1971 par la loi n°71/IF/05. Il

est issu

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

4

Migration de serveurs physiques vers une infrastructure

virtuelle

de la Direction des Ports et des Voies Navigables,

précédemment un service central du ministère en charges

des transports. Dans un souci d'efficacité accrue, la loi 98/021 du 24

décembre 1998 portant organisation du secteur portuaire. Suivi d'une

série de décrets d'applications du 15 juin 1999, est venu

parfaire l'oeuvre avec la naissance de nouvelle structures de gestion de

l'activité portuaire parmi lesquelles le Port Autonome de Douala et les

deux autres Ports Autonomes camerounais à savoir : Kribi et

Limbe/Tiko.

4. Mission et objectifs

Les objectifs principaux du PAD tournent au tour de la vision :

« Port de Douala, pôle

de référence au coeur du Golfe de Guinée

», il assure la gestion, la promotion et le marketing du port de Douala. A

ce titre, il est chargé :

> De la coordination générale des

activités portuaires ; > De l'assistance et de l'accueil des navires

;

> Des travaux d'équipement, d'extension, d'entretien

du dit port, ainsi que de la création et de l'aménagement des

zones industrielles portuaires ;

> De la gestion, de la maintenance et du renouvellement des

équipements portuaires qui lui sont affectées ;

> De la sécurité et de la police des

opérations d'exploitation portuaire ;

> De la maitrise d'ouvrage des travaux confiés aux

entreprises spécialisée, y compris le dragage ;

> De la promotion de la place portuaire.

Outre ces missions, le PAD oeuvre pour l'épanouissement

de son personnel à travers l'organisation des séminaires de

formation, l'accès pour leurs agents aux soins médicaux par la

création d'un centre médico-social, l'ouverture et

l'équipement d'un club de sport pour l'entretien physique de ses agents.

Le PAD oeuvre également pour la jeunesse Camerounaise sportive avec la

création d'un club de volley-ball qui fait non seulement la

fierté du PAD, mais aussi du Cameroun en participant aux

échéances aussi bien nationales qu'internationales. Ainsi donc le

Port Autonome de Douala peut être consigné dans le rang

très fermé des entreprises citoyennes de la place.

5. Organisation du PAD

L'organisation des services du Port Autonome de Douala (PAD)

comprend un Cabinet du Président du conseil d'Administration, une

Direction Générale avec des Services rattachés et

plusieurs directions et services opérationnels. L'immensité du

PAD est marquée non seulement par ses activités mais aussi par le

grand nombre de son personnel (903 employés dont 245 cadres), qui est

réparti dans l'organigramme suivant :

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

5

Direction

communication

Relations Publiques

Département

Communication et

Département de la

Coopération

et coopération

Direction assistance

portuaire

Capitainerie

Chargé de

mission

de gestion et audit

Direction contrôle

Contrôle de Gestion

Département du

Département de

l'Audit

techniques

Conseillers

Direction

ressources

Personnel

humaines

Département de la

Gestion du

Médico-social

Département

Département

Formation

et

Activités

Récréatives

logistique

Département

Affaires Générales

Département des

Engins Motorisés et

Parcs Divers

Direction

administration et

et de la Logistique

Direction Générale

DG

DGA

Conseil

d'administration

et comptable

Département

Département de la

Comptabilité et de la

Fiscalité

Direction financière

Finances

Département des

Recouvrement

et des TIC

Département

Etudes et de la

Génie Logiciel

et de la Sécurité

infrastructures

Direction du

développement

Prospective

Département du

Département

des

Département

l'exploitation

Qualité

Département des

Opérations

Département de la

Gestion

Domaniale

et des

Activités

Concédées

Direction de

Portuaires

Service central

PAD

Représentation

Yaoundé

du courrier

maintenance

Département du

Domaine Terrestre

Direction

aménagement et

Domaine Maritime

Département du

Département des

Bâtiments

Administratifs et

d'Habitation

Département

Direction

commerciale et

Département de la

Gestion

commerciale

Juridiques

marketing

Affaires

des Réseaux

Figure 3: Organigramme du PAD (source: conception Visio

2010)

Migration de serveurs physiques vers une infrastructure

virtuelle

II. Présentation de la Direction du

développement et des Techniques de l'information et de la communication

(DDT)

La DDT est située au premier niveau de l'immeuble du

PAD. Elle est organisée en Départements et services.

1. Organisation de la DDT

La Direction du Développement des Techniques de

l'Information et de la Communication en abrégée DDT est en charge

de la recherche, du développement et de la gestion des technologies de

l'information et de la communication. Elle définit et met en oeuvre la

politique informatique ainsi que la politique d'exploitation, de maintenance,

la supervision des réseaux et des services informatiques en accord avec

la stratégie générale de l'entreprise.

Placée sous l'autorité d'un Directeur, la

Direction du Développement et des Technologies de l'Information et de la

Communication comprend :

? Un Secrétariat de Direction ;

? Un Bureau du Courrier ;

? Un Département des Etudes et de la Prospective ;

? Un Département du Génie Logiciel ;

? Un Département des Infrastructures et de la

Sécurité des Réseaux.

C'est justement au sein de ce dernier département que nous

avons été affectés, plus

précisément au Service des Infrastructures et de

la Sécurité Informatique (SISI) qui a pour principal objectif

+ L'application de la politique informatique ;

+ De la conduite du plan des systèmes d'information, des

réseaux et des services

réseaux ;

+ Conduite de la politique de sécurité des

systèmes et des réseaux ;

+ De l'allocation des ressources réseaux et des services

;

+ Du contrôle des bases de données des plates-formes

réseaux intelligents et services

à valeur ajoutée ;

+ Du suivie des objectifs de qualités et de

productivité en rapport avec les objectifs

de qualités de service fixée par le Directeur ;

+ De l'appui à la négociation et à la

rédaction des offres commerciales.

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

7

Migration de serveurs physiques vers une infrastructure

virtuelle

|

Direction du

développement et

des TIC

|

la Prospective

Département des

infrastructures et de la

Sécurité des Réseaux

Service d'analyse et

du développement

informatique

Service des

infrastructures et

de

la sécurité

informatique

Service des

télécommunications

d'administration des

télécommunications

fournisseurs

Bureau de

maintenance des

télécommunications

Service de l'exploitation et de la

maintenance des applications

et

des données

bureautique

logiciel

d'administration

réseau

Bureau de gestion

utilisateurs

Secrétariat

Service du

courrier

Département du Génie

Logiciel

Chargés

d'études

Département Etudes et de

assistants

Chef de bureau

Bureau

d'analyses et de

la méthodologie

Bureau de

développement

Bureau des

tests et

débogage

Bureau assistants

Bureau de gestion et

Bureau de gestion et

Figure 4: Organigramme de la DDT (source: conception Visio

2010)

Bureau

d'exploitation

Bureau de gestion

des utilisateurs et

profils des

Bureau des relations

Chargés

d'études

2. Environnement matériel et logiciel du PAD

a. Matériel

Le Port Autonome de Douala dispose d'un large parc informatique,

en l'occurrence :

d'administration

+ 27 serveurs

+ 320 PC

+ Imprimantes

+ Photocopieurs

+ Scanners

+ 14 baies de brassage

+ Routeurs

+ Commutateurs

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

8

Migration de serveurs physiques vers une infrastructure

virtuelle

b. Logiciels

Du point de vue logiciel, le PAD utilise dans son infrastructure

les Systèmes et applications suivantes :

Environnements serveur

+ Windows Server 2008 R2® + Windows Server 2008® +

Windows Server 2003® + Windows Server 2000®

Logiciels d'application

+ Office 2007, Office 2010

+ Adobe Reader X, Foxit Reader

Systèmes d'exploitation + Windows

7®

3. Planning prévisionnel

Le stage est repartit en deux grandes phases qui sont :

+ La phase d'insertion qui nous permettra de nous familiariser

avec l'entreprise et de

soulever les problèmes qui deviendront plus tard le

thème de notre stage

+ La phase dite de travail technique dans laquelle nous nous

emploierons à poser clairement le problème, déterminer les

solutions possibles, choisir la solution la plus adaptées, mettre cette

solution en pratique, et enfin donner les perspectives et les résultats

de notre travail.

C'est ainsi que nous avons pu établir le diagramme de

Gantt suivant :

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

9

Migration de serveurs physiques vers une infrastructure

virtuelle

Figure 5 : Diagramme de Gantt (source: conception Visio

2010)

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

10

Migration de serveurs physiques vers une infrastructure

virtuelle

Phase technique

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

11

Migration de serveurs physiques vers une infrastructure

virtuelle

(c)EPASSY Nicolas Auguste D, Rapport de stage,

2012-2013 Page 12

I. Contexte de stage

1. Etude de l'existant

Le PAD est une grande structure possédant un réseau

informatique conséquent, réparti

dans les 10 étages que compte le siège. Son

infrastructure est constituée autour d'un Datacenter de 27 serveurs dont

le détail est le suivant :

|

Marque

|

Caractéristiques

|

OS

|

Description

|

|

HP Compaq

dx7500 MT

|

CPU : Intel Dual Core 2,5GHz x

2,5GHz

RAM : 2Go

HDD :

250Go

|

Windows 2003

Server Standard

Edition SP1

|

Trésorerie

|

|

HP Pro 3010

MT

|

CPU : Intel Dual Core 2,5GHz x

2,5GHz

RAM : 2Go

HDD :

160Go

|

Windows 2000

Server Standard

Edition SP4

|

Comptabilité

|

|

HP Proliant

ML370G5

|

CPU : Intel Xeon 1,86GHz x

1,86GHz

RAM : 2Go

HDD :

410Go

|

Windows 2008 Server Standard Edition SP2 64 bits

|

Serveur Active

Directory

|

|

HP Proliant

ML370G6

|

CPU : Intel Xeon 2,27GHz x

2,27GHz

RAM : 4Go

HDD :

140Go

|

Windows 2008 Server Standard Edition SP2 64 bits

|

Serveur Proxy

Internet

Serveur Pare-feu

Forefront

|

|

HP Proliant

ML370

|

CPU : Intel Xeon 3,40GHz x

3,40GHz

RAM : 1Go

HDD :

40Go, 40Go, 40Go

|

Windows 2008 Server Standard Edition SP1 64 bits

|

Serveur Kaspersky

|

|

IBM eServer

|

CPU : Intel Xeon 3,0GHz x

3,0GHz

RAM : 1Go

HDD : 80Go,

80Go

|

Windows 2003

Server

Enterprise

Edition SP2

|

Serveur PAIE

|

|

HP Proliant

ML370G5

|

CPU : Intel Xeon 1,86GHz x

1,86GHz

RAM : 4Go

HDD :

70Go, 205Go

|

Windows 2008 Server Standard Edition SP2 64 bits

|

Serveur de

messagerie

|

|

HP Compaq

dx5800 SFF

|

CPU : Intel Dual Core 2,83GHz

x 2,83GHz

RAM : 1Go

HDD

: 160Go

|

Windows XP

Professionnel

SP3

|

Station d'interfaçage

|

|

HP Proliant

ML370G6

|

2 x CPU : Intel Xeon

Quadricoeurs 2,27GHz

x

2,27GHz

RAM : 4Go

HDD : 700Go

|

Windows 2008

Server

Enterprise

Edition R2

64

bits

|

Serveur de

sauvegarde

|

|

NOVASCALE

RACK RNR

1100 42U

|

NOVASCALE RACK RNR

1100 42U

|

N/A

|

Baie de serveur

BULL N°01

|

Migration de serveurs physiques vers une infrastructure

virtuelle

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

13

Serveur Bull

NOVASCALE

R440F2

|

CPU : Intel Xeon 2,13GHz x

2,13GHz

RAM : 16Go

HDD :

500Go

Controlleur RAID, SAS PERC

6/1, 2x4 CNCTS, PCIE, 256MB

DVD

Writer SATA Internal

717W Output Power Supply,

Redundant

|

Windows 2008

Server

Enterprise

Edition R2

64

bits

|

Serveur Bull

NOVASCALE

R440F2 inclus:

Projet ERP -

Base

de données ERP,

Ressources

Humaines (RH),

PROGEN

|

|

Serveur Bull

NOVASCALE

R440F2

|

CPU : Intel Xeon 2,13GHz x

2,13GHz

RAM : 16Go

HDD :

500Go

Controlleur RAID, SAS PERC

6/1, 2x4 CNCTS, PCIE, 256MB

DVD

Writer SATA Internal

717W Output Power Supply,

Redundant

|

Windows 2008

Server

Enterprise

Edition R2

64

bits

|

Serveur Bull

NOVASCALE

R440F2

Projet ERP -

|

|

Serveur Bull

NOVASCALE

R440F2

|

CPU : Intel Xeon 2,13GHz x

2,13GHz

RAM : 16Go

HDD :

500Go

Controlleur RAID, SAS PERC

6/1, 2x4 CNCTS, PCIE, 256MB

DVD

Writer SATA Internal

717W Output Power Supply,

Redundant

|

Windows 2008

Server

Enterprise

Edition R2

64

bits

|

Serveur Bull

NOVASCALE

R440F2

Projet ERP -

|

|

Serveur Bull

NOVASCALE

R440F2

|

CPU : Intel Xeon 2,13GHz x

2,13GHz

RAM : 8Go

HDD :

500Go

Controlleur RAID, SAS PERC

6/1, 2x4 CNCTS, PCIE, 256MB

DVD

Writer SATA Internal

717W Output Power Supply,

Redundant

|

Windows 2008

Server

Enterprise

Edition R2

64

bits

|

Serveur Bull

NOVASCALE

R440F2

Projet ERP

-

Facturation NAF

|

|

Serveur Bull

NOVASCALE

R440F2

|

CPU : Intel Xeon 2,13GHz x

2,13GHzRAM : 4GoHDD :

500GoControlleur RAID, SAS

PERC 6/1, 2x4 CNCTS, PCIE, 256MBDVD Writer SATA Internal717W

Output Power

Supply, Redundant

|

Windows 2008

Server

Enterprise

Edition R2

64

bits

|

Serveur Bull

NOVASCALE

R440F2

|

|

Serveur Bull

NOVASCALE

R440F2

|

CPU : Intel Xeon 2,13GHz x

2,13GHz

RAM : 4Go

HDD :

500Go

Controlleur RAID, SAS PERC

6/1, 2x4 CNCTS, PCIE, 256MB

DVD

Writer SATA Internal

|

Windows 2008

Server

Enterprise

Edition R2

64

bits

|

Serveur Bull

NOVASCALE

R440F2

Projet ERP -

|

Migration de serveurs physiques vers une infrastructure

virtuelle

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

14

|

717W Output Power Supply,

Redundant

|

|

|

|

Serveur Bull

NOVASCALE

R440F2

|

CPU : Intel Xeon 2,13GHz x

2,13GHz

RAM : 4Go

HDD :

500Go

Controlleur RAID, SAS PERC

6/1, 2x4 CNCTS, PCIE, 256MB

DVD

Writer SATA Internal

717W Output Power Supply,

Redundant

|

Windows 2008

Server

Enterprise

Edition R2

64

bits

|

Serveur Bull

NOVASCALE

R440F2

Serveur CARGO

-

Facturation

|

|

Baie BULL

RNR 1100 42U

RACK

W/DOORS, NO

PDU

- BAIE

BULL N°2

|

Baie BULL RNR 1100 42U

RACK W/DOORS, NO PDU -

BAIE BULL

N°2

|

|

RACK

|

|

CHASSIS

BLADE - STANDARD 2,320 W PSU

|

Set of 2,320 W AC Power

supply option

2*UK &

2*European power

cable set pws to pdu

NOVASCALE blade chassis

filler

panel

6-Port 1GB NORTEL ENET

L2/3 switch module 6 exits

QLOGIC 4GB

intelligent pass-

trought module

QLOGIC 4GB intelligent pass-

trought

module

|

|

Chassis contenant

les serveurs blade

|

|

Serveur LAME

BL265

|

CPU : 2xIntel Xeon 2,27GHz x

2,27GHz Quadricoeurs

RAM :

16Go

HDD : 140Go

|

Windows 2008

Server

Enterprise

Edition SP2

64

bits

|

LAME 01 du

Serveur Bull N°2 -

Hors Production

|

|

Serveur LAME

BL265

|

CPU : 2xIntel Xeon 2,27GHz x

2,27GHz Quadricoeurs

RAM :

16Go

HDD : 140Go

|

Windows 2008

Server

Enterprise

Edition SP2

64

bits

|

LAME 02 du

Serveur Bull N°2 -

Hors Production

|

|

Serveur LAME

BL265

|

CPU : Intel Xeon 2,27GHz x

2,27GHz Quadricoeurs

RAM :

8Go

HDD : 140Go

|

Windows 2008

Server

Enterprise

Edition R2

64

bits

|

LAME 03 du

Serveur Bull N°2

|

|

Serveur LAME

BL265

|

CPU : Intel Xeon 2,27GHz x

2,27GHz Quadricoeurs

RAM :

8Go

HDD : 140Go

|

Windows 2008

Server

Enterprise

Edition R2

64

bits

|

LAME 04 du

Serveur Bull N°2

|

Migration de serveurs physiques vers une infrastructure

virtuelle

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

15

Serveur LAME

BL265

|

CPU : Intel Xeon 2,27GHz x

2,27GHz Quadricoeurs

RAM :

8Go

HDD : 140Go

|

Windows 2008

Server

Enterprise

Edition R2

64

bits

|

LAME 05 du

Serveur Bull N°2

|

|

Serveur LAME

BL265

|

CPU : Intel Xeon 2,27GHz x

2,27GHz Quadricoeurs

RAM :

8Go

HDD : 140Go

|

Windows 2008

Server

Enterprise

Edition R2

64

bits

|

LAME 06 du

Serveur Bull N°2

|

|

Serveur LAME

BL265

|

CPU : 2xIntel Xeon 2,27GHz x

2,27GHz Quadricoeurs

RAM :

16Go

HDD : 140Go

|

Windows 2008

Server

Enterprise

Edition SP2

64

bits

|

LAME 08 du

Serveur Bull N°2

|

|

Serveur LAME

BL265

|

CPU : 2xIntel Xeon 2,27GHz x

2,27GHz Quadricoeurs

RAM :

16Go

HDD : 140Go

|

Windows 2008

Server

Enterprise

Edition R2

64

bits

|

LAME 09 du

Serveur Bull N°2 -

Hors Production

|

|

Librairie de

bandes magnetiques OVERLAND

48 slots

|

1 Lecteur de bandes

48 slots

|

|

Librairie de bandes

magnetique LTO-4

|

|

Baie de

stockage SAN

|

Baie de stockage EMC AX4

|

EMC

Flare OS

|

LAME 09 du

Serveur Bull N°2 -

Hors Production

|

Tableau 1 : Serveurs de l'infrastructure du PAD (source:

conception Word 2010)

Les serveurs déploient un ensemble de services

réseaux :

+ DHCP

+ DNS

+ Active Directory

+ WSUS

+ NAF

+ CARGO

+ FOREFRONT

+ Antivirus

Tout ceci étant disposé suivant l'architecture

ci-après :

Etage 1

Etage 2

Migration de serveurs physiques vers une infrastructure

virtuelle

Etage 10

Etage 9

INTERNET

Etage 8

Etage 7

ROUTEUR

SWITCHE CORE

Etage 6

Etage 5

PARE-FEU

Etage 4

Etage 3

SERVEURS

Figure 6 : Architecture réseau du PAD (source:

conception Visio 2010)

2. Problématique

Le Datacenter, constitué de ses 27 serveurs, offre au

réseau du PAD une assurance de

haute disponibilité indéniable d'autant plus

qu'ils hébergent chacun au plus deux services malgré la puissance

dont ils disposent.

Ceci nous amène à soulever le problème de

l'utilisation efficiente ou encore de la sous-utilisation des ressources du

Datacenter. Nous avons pu remarquer que les pics de sollicitation des serveurs

n'utilisaient que très rarement plus de 30% des ressources (CPU &

RAM) disponible dans le Datacenter. A tout ceci s'ajoute une consommation

élevée d'énergie.

Il est donc question pour nous de mettre sur pied une solution

qui nous permettra de : ? Utiliser de manière optimale les

ressources du Datacenter du PAD

? Réduire la consommation

énergétique du Datacenter

3. Solution proposée

Notons tout d'abord que notre solution sera soumise aux

contraintes suivantes :

? Elle ne devra en aucun cas influencer ou

modifier la configuration et le fonctionnement des serveurs et services du

Datacenter.

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

16

Migration de serveurs physiques vers une infrastructure

virtuelle

+ Elle devra être transparente vis-à-vis des

utilisateurs du réseau.

En d'autres termes, la solution devra passer inaperçue et

restituera un Datacenter aussi performant sinon plus que l'ancien.

Après étude des différentes

possibilités et au vu des contraintes sus citées, nous avons pu

dégager la solution suivante qui est par la même occasion le

thème de ce travail :

« Migration de serveurs physique vers un

infrastructure virtuelle »

Il sera question pour nous de mettre en place une infrastructure

virtuelle sur la base des serveurs physique du Datacenter existant. Celle-ci

aura les avantages suivants :

+ Réduction du nombre de serveurs physiques

+ Optimisation de l'utilisation des ressources

+ Diminution de la consommation énergétique

+ Centralisation de la gestion des serveurs

+ Augmentation du niveau de sécurité de

l'infrastructure

+ Consolidation des serveurs

+ Augmentation globale des performances

II. Etude conceptuelle de la virtualisation

1. Notions de base (Historique, définitions et

objectifs)

a. Historique

Une bonne part des travaux sur la virtualisation fut

développée au centre scientifique de Cambridge d'IBM en

collaboration avec le MIT, où fut mis au point le système

expérimental CP/CMS, devenant ensuite le produit (alors nommé

Hyperviseur) VM/CMS. Par la suite, les mainframes ont été

capables de virtualiser leurs systèmes d'exploitation avec des

technologies spécifiques et propriétaires, à la fois

logicielles et matérielles. En 1979 fut annoncé par exemple sur

les « IBM 4331 et 4341 » un « accélérateur VM

» optionnel et microcodé.

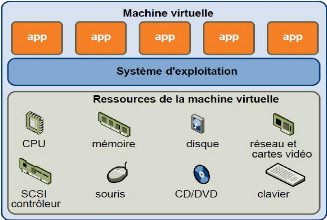

b. Définition

La virtualisation consiste à faire fonctionner sur un

seul ordinateur plusieurs systèmes d'exploitation comme s'ils

fonctionnaient sur des ordinateurs distincts. On appelle serveur privé

virtuel (Virtual Private Server ou VPS) ou encore environnement virtuel

(Virtual Environment ou VE) ces ordinateurs virtuels.

On peut ainsi imaginer qu'au lieu d'investir dans des serveurs

physiques sous-

employés, chacun étant dédié

à une utilisation spécifique, la virtualisation des serveurs

permet de regrouper ces systèmes sur un plus petit nombre de serveurs

physiques, mieux utilisés.

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

17

Migration de serveurs physiques vers une infrastructure

virtuelle

La virtualisation est un composant technique clé dans

le Cloud Computing (concept de

déportation de ressources sur des serveurs distants

contrairement à l'hébergement traditionnel sur le poste

utilisateur).

c. Mécanisme La virtualisation repose sur le

mécanisme suivant :

+ Un système d'exploitation principal (appelé

« système hôte ») est installé

sur un serveur physique unique. Ce système sert d'accueil à

d'autres systèmes d'exploitation.

+ Un logiciel de virtualisation (appelé «

hyperviseur ») est installé sur le système

d'exploitation principal. Il permet la création d'environnements clos et

indépendants sur lesquels seront installés d'autres

systèmes d'exploitation (« systèmes invités

»). Ces environnements sont des « machines virtuelles

».

+ Un système invité est installé dans une

machine virtuelle qui fonctionne indépendamment des autres

systèmes invités dans d'autres machines virtuelles. Chaque

machine virtuelle dispose d'un accès aux ressources du serveur physique

(mémoire, espace disque...).

d. Termes clés

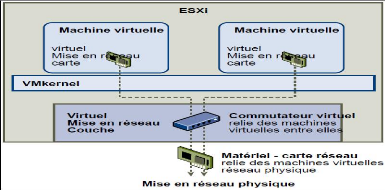

Chaque outil de virtualisation met en oeuvre une ou plusieurs de

ces notions :

+ Couche d'abstraction matérielle et/ou logicielle

+ Système d'exploitation hôte (installé

directement sur le matériel)

+ Systèmes d'exploitations (ou applications, ou encore

ensemble d'applications) « virtualisés » ou «

invités »

+ Partitionnement, isolation et/ou partage des ressources

physiques et/ou logicielles

+ Images manipulables : démarrage, arrêt, gel,

clonage, sauvegarde et restauration,

sauvegarde de contexte, migration d'une machine physique à

une autre

+ Réseau virtuel : réseau purement logiciel,

interne à la machine hôte, entre hôte et/ou

invités

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

18

Migration de serveurs physiques vers une infrastructure

virtuelle

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

19

2. Les enjeux de la virtualisation

a. Intérêts

Les intérêts de la virtualisation sont multiples

mais peuvent être listés comme suit :

+ Utilisation optimale des ressources d'un parc de machines

(répartition des machines virtuelles sur les machines physiques en

fonction des charges respectives)

+ Installation, déploiement et migration facile des

machines virtuelles d'une machine physique à une autre, notamment dans

le contexte d'une mise en production à partir d'un environnement de

qualification ou de pré-production, livraison facilitée

+ Économie sur le matériel par mutualisation

(consommation électrique, entretien physique, surveillance, support,

compatibilité matérielle, etc.)

+ Installation, tests, développements, cassage et

possibilité de recommencer sans casser le système d'exploitation

hôte

+ Sécurisation et/ou isolation d'un réseau

(cassage des systèmes d'exploitation virtuels, mais pas des

systèmes d'exploitation hôtes qui sont invisibles pour

l'attaquant, tests d'architectures applicatives et réseau)

+ Isolation des différents utilisateurs

simultanés d'une même machine (utilisation de type site

central)

+ Allocation dynamique de la puissance de calcul en fonction

des besoins de chaque application à un instant donné

+ Diminution des risques liés au dimensionnement des

serveurs lors de la définition de l'architecture d'une application,

l'ajout de puissance (nouveau serveur) étant alors transparent.

b. Cloud-computing

D'après le National Institute of Standards and

Technology des Etats-Unis (NIST) : « Le

Cloud Computing est un modèle pratique, à la demande, pour

établir un accès par le réseau à un

réservoir partagé de ressources informatiques configurables (par

exemple, réseau, serveurs, stockage, applications et services) qui

peuvent être rapidement mobilisées et mises à disposition

en minimisant les efforts de gestion ou les contacts avec le fournisseur de

service ».

Migration de serveurs physiques vers une infrastructure

virtuelle

Le Cloud Computing fait ainsi référence à

l'utilisation des capacités de calcul

d'ordinateurs distants, où l'utilisateur dispose d'une

puissance informatique considérable sans avoir à posséder

des unités puissantes

Pour Renaud Choné, « La

virtualisation est une technologie ; Le Cloud-computing

est le service commercial qui exploite cette

technologie pour proposer des ressources informatiques à la demande

à leur client. ».

L'approche du Cloud Computing s'appuie sur la virtualisation

(ensemble de techniques permettant de faire fonctionner plusieurs

systèmes, isolés les uns des autres, sur un seul système

physique). Grâce à la virtualisation un Cloud peut adapter son

environnement informatique à l'évolution de ses activités.

Un service offert par un Cloud est constitué d'un ensemble de machines

virtuelles, utilisant la même infrastructure physique, qui s'adaptent

à la charge applicative nécessaire pour l'utilisateur.

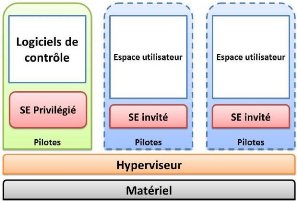

3. Les types de virtualisation

a. L'isolation ou « container »

Un isolateur est un logiciel permettant d'isoler

l'exécution des applications dans ce qui sont appelé des

contextes, ou bien zones d'exécution. L'isolateur permet ainsi de faire

tourner plusieurs fois la même application dans un mode multi-instance

même si elle n'était pas conçue pour ça. Cette

solution est très performante, du fait du peu de temps passé par

un système à ne rien faire d'autre que se gérer, mais les

environnements virtualisés ne sont pas complètement

isolés. La performance est donc au rendez-vous, cependant on ne peut pas

vraiment parler de virtualisation de systèmes d'exploitation si elle est

uniquement liée aux systèmes Linux. Les isolateurs sont en fait

composés de plusieurs éléments et peuvent prendre

plusieurs formes.

Figure 7 : Technique de l'isolation (source: conception

Powerpoint 2010)

Exemple : Linux-VServer; chroot ; BSD

Jail ; OpenVZ ;

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

20

Migration de serveurs physiques vers une infrastructure

virtuelle

b. Noyau en espace utilisateur

Un noyau en espace utilisateur tourne comme une application en

espace utilisateur de l'OS hôte. Le noyau « user-space » a donc

son propre espace utilisateur dans lequel il contrôle ses applications.

Cette solution est très peu performante, car deux noyaux sont

empilés et l'isolation des environnements n'est pas gérée

et l'indépendance par rapport au système hôte est

inexistante.

Figure 8 : Technique du noyau en espace utilisateur

(source: conception Powerpoint 2010)

Exemples : User Mode Linux; Cooperative

Linux ou coLinux ; Adeos; L4Linux c. La virtualisation complète : «

hyperviseur de type 2 »

Un hyperviseur de type 2 est un logiciel

(généralement assez lourd) qui tourne sur l'OS hôte. Ce

logiciel permet de lancer un ou plusieurs OS invités. La machine

virtualise ou/et émule le matériel pour les OS invités,

ces derniers croient dialoguer directement avec ledit matériel. Cette

solution est très comparable à un émulateur, et parfois

même confondue. Cependant l'unité centrale de calcul,

c'est-à-dire le microprocesseur, la mémoire de travail (ram)

ainsi que la mémoire de stockage (via un fichier) sont directement

accessibles aux machines virtuelles, alors que sur un émulateur

l'unité centrale est simulée, les performances en sont donc

considérablement réduites par rapport à la

virtualisation.

Cette solution isole bien les OS invités, mais elle a

un coût en performance. Ce coût peut être très

élevé si le processeur doit être émulé, comme

cela est le cas dans l'émulation. En échange cette solution

permet de faire cohabiter plusieurs OS hétérogènes sur une

même machine grâce à une isolation complète. Les

échanges entre les machines se font via les canaux standards de

communication entre systèmes d'exploitation (TCP/IP et autres

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

21

Migration de serveurs physiques vers une infrastructure

virtuelle

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

22

protocoles réseau), un tampon d'échange permet

d'émuler des cartes réseaux virtuelles sur une seule carte

réseau réelle.

Figure 9 : Virtualisation complète (source:

conception Powerpoint 2010)

Exemples : logiciels Microsoft, logiciels

Parallels, Oracle VM VirtualBox, logiciels

VMware (VMware Fusion, VMware Player, VMware Server, VMware

Workstation), logiciels libres (QEMU : émulateur de plateformes x86,

PPC, Sparc, et bochs

d. La para-virtualisation : « hyperviseur de type

1 »

Un hyperviseur de type 1 est comme un noyau système

très léger et optimisé pour gérer les accès

des noyaux de systèmes invités à l'architecture

matérielle sous-jacente. Si les OS invités fonctionnent en ayant

conscience d'être virtualisés et sont optimisés pour ce

fait, on parle alors de para-virtualisation (méthode indispensable sur

Hyper-V de Microsoft et qui augmente les performances sur ESX de VMware par

exemple). Actuellement l'hyperviseur est la méthode de virtualisation

d'infrastructure la plus performante mais elle a pour inconvénient

d'être contraignante et onéreuse, bien que permettant plus de

flexibilité dans le cas de la virtualisation d'un centre de traitement

de données

Migration de serveurs physiques vers une infrastructure

virtuelle

Figure 10 : Para-virtualisation (source: conception

Powerpoint 2010)

Exemples : Citrix Xen Server, VMware

vSphere, Microsoft Hyper-V Server, Parallels Server Bare Metal, KVM, Oracle VM,

et Lime

e. La virtualisation au niveau matériel

Le support de la virtualisation peut être

intégré au processeur ou assisté par celui-ci, le

matériel se chargeant, par exemple, de virtualiser les accès

mémoire ou de protéger le processeur physique des accès de

plus bas niveau. Cela permet de simplifier la virtualisation logicielle et de

réduire la dégradation de performances.

Exemples : Hyperviseur IBM Power & Micro-partitionnement AIX,

Mainframes : VM/CMS, Sun LDOM, Sun E10k/E15k, HP Superdome, AMD-V et Intel.

4. Avantages et inconvénients de la

virtualisation

a. Avantages

La virtualisation offre les avantages suivants :

? Installation de plusieurs systèmes d'exploitation sur un

unique serveur

? Mise en place d'un Plan de retour d'activité rapide en

cas d'incident

? Test des applications sur plusieurs systèmes dans les

phases de développement

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

23

Migration de serveurs physiques vers une infrastructure

virtuelle

+ Accélération de la montée en puissance du

système d'information

+ Consolidation et rationalisation d'un parc de serveurs en

entreprise : les entreprises ne sont plus obligées d'acheter un serveur

physique pour chaque application

+ Rationalisation des coûts de matériels

informatiques

+ Possibilité d'installer plusieurs systèmes

(Windows, Linux) sur une même machine

+ Portabilité des serveurs : une machine virtuelle peut

être déplacée d'un serveur physique vers un autre (lorsque

celle-ci a, par exemple, besoin de davantage de ressources)

+ Accélération des déploiements de

systèmes et d'applications en entreprise + Administration

simplifiée de l'ensemble des serveurs

+ Réduction de la facture d'électricité,

en diminuant le nombre de serveurs physiques.

b. Inconvénients

Quelques inconvénients existent autour de la

virtualisation :

+ Coût important : pour faire fonctionner convenablement

une architecture virtualisée, l'entreprise doit investir dans un serveur

physique disposant de plusieurs processeurs et de beaucoup de mémoire

+ Pannes généralisées : si le serveur

physique tombe en panne, les machines virtuelles tombent également en

panne

+ Vulnérabilité généralisée

: si l'hyperviseur est bogué ou exposé à une faille de

sécurité, les machines virtuelles peuvent l'être

également et ne sont plus protégées. La virtualisation, en

augmentant les couches logicielles, a pour conséquence d'augmenter la

surface d'attaque de l'entreprise.

5. Analyse comparative solutions de virtualisation

a. Offres gratuites

+ Microsoft Virtual PC

VirtualPC est un logiciel propriétaire

gratuit d'émulation et de virtualisation. Il permet

d'émuler un système d'exploitation sur une

architecture matérielle différente de celle à

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

24

Migration de serveurs physiques vers une infrastructure

virtuelle

laquelle il était initialement destiné. Il

permet également de faire fonctionner en même temps plusieurs

systèmes d'exploitation différents sur une même machine

physique.

Virtual PC émule un PC standard et ses

périphériques associés. Ainsi, il peut être

utilisé pour héberger à peu près tous les

systèmes d'exploitation disponibles pour PC. Cependant, des soucis

peuvent survenir lors d'installations de systèmes peu courants qui n'ont

pas été étudiés spécifiquement au moment du

développement de "Virtual PC".

VirtualPC fut créé par Connectix pour Mac OS,

puis racheté et édité par Microsoft en octobre 2003.

Virtual PC émule un processeur 32-bit Intel Pentium II

(Mais il virtualise le même processeur hôte sur les versions

Windows) avec le composant Intel 440BX, une carte graphique de type SVGA VESA

S3 Trio 64 PCI avec 4 MB de mémoire vidéo (réglable dans

les versions suivantes jusqu'à 16 MB), un BIOS de American Megatrends

(AMI), une carte son émulée Creative Labs Sound Blaster 16 ISA

PnP (ou carte native Audio sous Vista audio quand Vista est utilisé en

tant que hôte et machine hébergée), et une carte Ethernet

DEC 21041 (DEC 21140 dans les nouvelles versions).

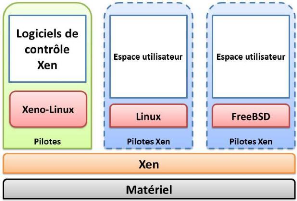

? XEN

Xen est un logiciel libre de virtualisation,

plus précisément un hyperviseur de machine virtuelle.

Son développement a débuté sous la forme

d'un projet de recherche de l'université de Cambridge au Royaume-Uni. La

société « XenSource » a par la suite été

créée et en a poursuivi le développement. Xen permet de

faire fonctionner plusieurs systèmes d'exploitation virtuels

(invités) sur une seule machine hôte. Xen est en partie

intégré à la partie principale du noyau linux depuis la

version 3.0.

Xen permet d'exécuter plusieurs systèmes

d'exploitation (et leurs applications) de manière isolée sur une

même machine physique sur plate-forme x86, x86-64, IA-64 et PowerPC. Les

systèmes d'exploitation invités partagent ainsi les ressources de

la machine hôte.

. Les systèmes d'exploitation invités ont «

conscience » du Xen sous-jacent, ils ont

besoin d'être « portés »

(adaptés) pour fonctionner sur Xen. Les systèmes Linux, NetBSD,

FreeBSD peuvent d'ores et déjà fonctionner sur Xen.

Chaque système d'exploitation invité tourne dans

un « domaine ». Xen est une fine couche fonctionnant directement sur

le matériel.

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

25

Migration de serveurs physiques vers une infrastructure

virtuelle

Figure 11 : Virtualisation avec XEN(c) (source: conception

Powerpoint 2010)

b. Offres payantes

? Microsoft hyper-v

Hyper-V, également connu sous le nom

de Windows Server Virtualization, est un

système de virtualisation basé sur un

hyperviseur 64 bits de la version 2008 de Windows Server.

Hyper-V utilise le concept des partitions pour isoler les

machines virtuelles. Une partition est une unité logique d'isolation,

supportée par l'hyperviseur, dans laquelle s'exécute un

système d'exploitation. L'instance de l'hyperviseur requiert la

présence d'au moins une partition parente qui exécute Windows

Server 2008®. La couche de virtualisation s'exécute dans la

partition parente et dispose d'un accès direct aux

périphériques matériels. La partition parente crée

ensuite des partitions enfants dans lesquelles s'exécutent les

systèmes d'exploitation. Elle appelle pour cela l'Interface de

programmation Hypercall.

Une partition virtuelle n'a pas accès au

microprocesseur. En fait, elle a une vue virtuelle du microprocesseur et

s'exécute dans le Guest Virtual Address, qui

en fonction de la configuration de l'hyperviseur, peut ou pas être la

totalité de l'espace d'adressage virtuel. Un hyperviseur peut choisir de

n'exposer qu'un sous ensemble des processeurs à chaque partition.

L'hyperviseur intercepte les interruptions du processeur et les redirige vers

les partitions respectives en utilisant la logique de Synthetic

Interrupt Controller (SynIC). Hyper-V

utilise les accélérations matérielles pour translater les

adresses entre les différents espaces d'adressage virtuels des

partitions enfants en utilisant IOMMU (I/O Memory Management

Unit) qui fonctionne indépendamment du gestionnaire de la

mémoire vive utilisé par le processeur.

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

26

Migration de serveurs physiques vers une infrastructure

virtuelle

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

27

Les partitions enfants n'ont pas accès directement aux

ressources matérielles, bien qu'elles aient une vue virtuelle de

celles-ci en termes de périphériques virtuels. Chaque appel

à un périphérique virtuel est redirigé via le

VMBus vers son périphérique

correspondant dans la partition parent qui prendra en charge la requête.

Le VMBus est un canal logique qui permet la

communication entre les partitions. La réponse est aussi

redirigée par le VMBus. Si les

périphériques de la partition parent sont aussi des

périphériques virtuels, ils seront redirigés

jusqu'à ce qu'ils atteignent la partition parent ou ils pourront

accéder aux périphériques physiques. La partition parent

exécute un « Virtualization Service Provider

» (VSP) qui est connecté au VMBus

et intercepte les requêtes des périphériques

des partitions enfants. Les périphériques virtuels des partitions

enfants exécutent un « Virtualization Service Consumer

» (VSC) qui redirige les requêtes vers les VSP de la

partition parent via le VMBus. Ce processus est

complètement transparent pour le système d'exploitation de la

partition enfant.

Les périphériques virtuels peuvent aussi tirer

parti d'une fonctionnalité de Windows Server

Virtualization, appelée « Enlightened I/O

», pour le stockage, le réseau et le

sous-système graphique. Enlightened I/O permet à des protocoles

de haut niveau, comme SCSI, de bénéficier directement des

avantages du VMBus en détournant tout

accès à la couche émulée d'un

périphérique. Cela rend les communications plus efficaces mais

nécessite que le système d'exploitation de la partition enfant

supporte les fonctions Enlightened I/O.

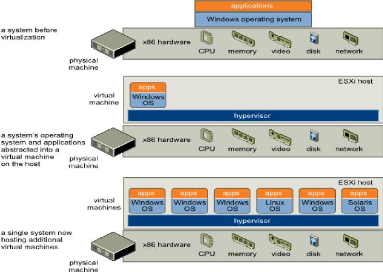

? VMware vSphere

VMware vSphere est une suite logicielle de

l'éditeur VMware®, c'est un hyperviseur de type 1

(Bare Metal), basé sur l'architecture VMware

ESXi.

VMware vSphere virtualise et rassemble les

ressources matérielles physiques sous-

jacentes à travers les systèmes multiples et

offre des pools de ressources virtuelles vers le centre de données.

La virtualisation est un processus qui brise la connexion

réelle entre le matériel physique et le système

d'exploitation, et les applications exécutées sur le

système. Après avoir été virtualisés sur une

machine virtuelle vSphere, le système d'exploitation et les applications

ne sont plus soumis aux limites imposées par l'hébergement sur

une simple machine physique. Les équivalents virtuels des

éléments physiques tels que les commutateurs et la mémoire

évoluent au sein d'une infrastructure virtuelle qui peut

s'étendre sur l'ensemble de l'entreprise.

Migration de serveurs physiques vers une infrastructure

virtuelle

Figure 12 : passage d'un système physique à un

système virtuel (source: vSphere5)

En plus de virtualiser un simple ordinateur physique, vous

pouvez construire une infrastructure virtuelle complète avec

VMware vSphere, s'étendant sur des milliers

d'ordinateurs physiques et périphériques de stockage

interconnectés. À l'aide de la virtualisation, vous pouvez

déplacer dynamiquement des ressources et traiter et allouer des

ressources matérielles. Vous n'avez pas besoin d'assigner des serveurs,

une mémoire ou une bande passante réseau en permanence à

chaque application. L'infrastructure peut s'étendre sur de nombreux

périphériques physiques

Figure 13 : Extension d'une infrastructure virtuelle

(source: conception Visio 2010)

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

28

Migration de serveurs physiques vers une infrastructure

virtuelle

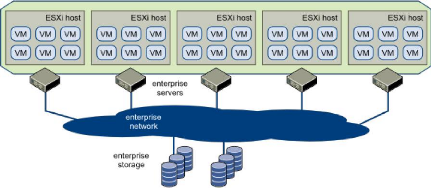

Une infrastructure virtuelle comprend les composants suivants

:

Des hyperviseurs sans système d'exploitation pour

permettre une virtualisation complète de chaque ordinateur x86.

Des services d'infrastructure virtuelle tels que la gestion

des ressources pour optimiser les ressources disponibles parmi les machines

virtuelles.

Des solutions d'automatisation qui offrent des

capacités spéciales pour optimiser un processus informatique

particulier tel que le provisionnement ou la récupération

d'urgence

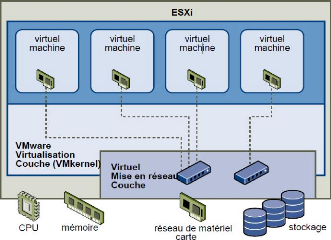

Les différentes couches de VMware

Vsphere5

? Couche de virtualisation

La couche de virtualisation de VMware vSphere inclut des

services d'infrastructure et d'application. L'infrastructure fournit, entre

autres, les services de traitement et de stockage et les services réseau

extraient, agrègent et allouent les ressources matérielles ou

d'infrastructure. Les services d'infrastructure comprennent les types suivants

:

V' Service de traitement

Inclut les fonctions VMware qui permettent de ne pas tenir

compte des ressources serveur hétérogènes sous-jacentes.

Les services de traitement agrègent ces ressources sur un grand nombre

de serveurs discrets les affectent aux applications.

V' Service de stockage

Il s'agit de l'ensemble de technologies qui permettent

d'utiliser et de gérer efficacement le stockage dans les environnements

virtuels.

V' Service de réseau

Il s'agit de l'ensemble de technologies qui simplifient et

améliorent la gestion de réseau dans les environnements

virtuels.

Les services d'application sont l'ensemble de services qui

assurent la disponibilité, la sécurité et

l'évolutivité des applications. vSphere High Availability et

Fault Tolerance sont des exemples.

? Couche de gestion

VMware vCenter Server est le point central de la

configuration, du provisionnement et de la gestion des environnements

informatiques virtualisés.

? Couche d'interfaces

Les utilisateurs peuvent accéder au centre de

données VMware vSphere via des clients à interface graphique,

tels que vSphere Client ou vSphere Web Client. En outre, ils peuvent

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

29

Migration de serveurs physiques vers une infrastructure

virtuelle

accéder au centre de données via des machines

clientes qui utilisent des interfaces de ligne de commande et des kits SDK pour

la gestion automatique.

Composants et fonctions VMware vSphere

VMware vSphere inclut les composants et fonctions suivants.

|

VMware ESXi

|

Une couche de virtualisation fonctionne sur des

serveurs

physiques qui analysent le processeur, la mémoire, le

stockage et

les ressources dans les machines virtuelles

multiples.

|

|

VMware

vCenter Server

|

Le point central pour configurer, approvisionner et

gérer des

environnements informatiques virtualisés. Il fournit

les services

essentiels du centre de données : contrôle

d'accès, surveillance des

performances et gestion des alarmes.

|

|

VMware

vSphere Client

|

Une interface permettant aux utilisateurs de se connecter

à distance à

vCenter Server ou ESXi depuis n'importe quel PC

Windows.

|

|

VMware

vSphere Web

Client

|

Une interface Web permet aux utilisateurs de se connecter

à distance à

vCenter Server depuis divers navigateurs Web

|

|

VMware

vSphere SDKs

|

Fonction qui fournit des interfaces standard pour les solutions

VMware

et tierces pour accéder à VMware vSphere.

|

|

vSphere

Virtual

Machine File

System

(VMFS)

|

Système de fichiers de cluster haute performance pour

les machines

virtuelles ESXi.

|

|

vSphere

Virtual SMP

|

Fonction permettant à une machine virtuelle unique

d'utiliser plusieurs

processeurs physiques simultanément.

|

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

30

Migration de serveurs physiques vers une infrastructure

virtuelle

|

Permet de migrer des machines virtuelles sous tension depuis

un

serveur physique vers un autre sans interruption avec une

disponibilité

|

|

vSphere

|

de service continue et une intégrité de

transaction complète.

|

|

vMotion

|

|

|

La migration avec vMotion ne peut pas servir à

déplacer des machines

virtuelles d'un centre de données vers

un autre.

|

|

Permet de migrer des fichiers de machine virtuelle d'une

banque de données vers une autre sans interruption de service. Vous

placez la

|

|

vSphere

|

machine virtuelle et tous ses disques dans un seul emplacement

ou

|

|

Storage

|

sélectionnez des emplacements distincts pour le fichier

de

|

|

vMotion

|

configuration de la machine virtuelle et chaque disque virtuel.

La

machine virtuelle reste sur le même hôte pendant la

migration

|

|

vSphereHigh

Availability

(HA)

|

Fonction qui offre une haute disponibilité pour les

machines virtuelles.

En cas de panne d'un serveur, les machines virtuelles

affectées sont

redémarrées sur d'autres serveurs

disponibles ayant une capacité

disponible.

|

|

vSphere

Distributed

Resource

Scheduler

(DRS)

|

Alloue et équilibre la capacité de traitement

dynamiquement dans les

collections de ressources matérielles des

machines virtuelles. Cette

fonction comporte des possibilités de

gestion d'alimentation

distribuée (DPM) permettant au centre de

données de réduire

significativement sa consommation

d'énergie.

|

|

vSphere

Storage DRS

|

Alloue et équilibre la capacité de stockage et

les E/S dynamiquement

dans les ensembles de banques de données. Cette

fonction inclut des

fonctions de gestion qui réduisent le risque de

manque d'espace et de

goulots d'étranglement E/S qui affectent les

performances des

machines virtuelles.

|

|

vSphere Fault

Tolerance

|

Assure la disponibilité permanente en protégeant

une machine

virtuelle avec une copie. Lorsque cette fonction est

activée pour une

machine virtuelle, une seconde copie de la machine

d'origine (ou

|

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

31

Migration de serveurs physiques vers une infrastructure

virtuelle

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

32

|

principale) est créée. Toutes les actions

effectuées sur la machine

virtuelle primaire sont également

effectuées sur la seconde machine

virtuelle. Si la machine virtuelle

principale devient indisponible, la

seconde machine devient active

immédiatement.

|

|

vSphere

|

Commutateur virtuel qui couvre plusieurs hôtes ESXi pour

réduire

|

|

Distributed

|

sensiblement les activités de maintenance réseau

et augmenter la

|

|

Switch (VDS)

|

capacité réseau. Cette efficacité accrue

permet aux machines virtuelles

de conserver une configuration réseau

cohérente lorsqu'elles migrent

sur plusieurs hôtes.

|

Tableau 2 : outils contenus dans vSphere (source:

conception Word 2010)

c. Choix de la solution

Après une revue des différentes possibilités

présentées plus haut, nous avons décidé de

porter notre choix sur un hyperviseur de type 1 et plus

précisément sur la solution VMware vSphere 5

Cette dernière semble être la plus à même de

respecter nos critères :

? Performance : il s'agit d'un hyperviseur de

type 1 et d'après l'analyse faite plus haut c'est la meilleure option en

terme de performances

? Transparence : les machines sont

gérées de manière totalement indépendantes les unes

des autres et l'hyperviseur est invisible aux yeux des utilisateurs

? Fiabilité : Son architecture lui

confère une grande fiabilité par rapport aux autres

hyperviseurs

? Sécurité : il possède

trois couches de sécurité que nous détaillerons plus bas

dans la mise en oeuvre.

? Outils : une panoplie d'outils bien

pensés et performants permettent la gestion complète, efficace,

optimisée et centralisée de l'ensemble des ressources de

l'infrastructure.

Migration de serveurs physiques vers une infrastructure

virtuelle

III. Mise en oeuvre de la solution

1. Démarche projet

a. Audit de l'infrastructure

D'après le tableau 1 qui énumère l'ensemble

des serveurs du Datacenter du PAD nous

pouvons ressortir de manière globale les ressources

serveurs utilisées en production, dont il dispose :

|

Ressources Datacenter

|

|

CPU

|

71,04 GHz

|

|

RAM

|

89 Go

|

|

Stockage

|

5875Go

|

Tableau 3 : Ressources globales du Datacenter (source:

conception Word 2010)

Le PAD vient d'acquérir un nouveau rack de serveur qui

est pour le moment hors production, et souhaiterai rassembler tous ces serveur

existants dans les deux racks que contient le Datacenter. La solution que nous

proposons ici pourra dans un premier temps permettre une utilisation plus

rationnelle de ces ressources et ensuite la consolidation de tous les serveurs

pour une utilisation encore plus optimale.

b. Ressources utilisées

Pour la mise en oeuvre de notre solution le PAD a mis à

notre disposition comme environnement de pré-production avec les

caractéristiques suivantes :

Marque : IBM Express X3500

CPU : Intel® Xeon® E5507, 2* 2,27GHz *4

RAM : 16 GB

HDD : 136 GB

Du point de vue humain nous avons eu besoin de :

? Un administrateur système

? Un administrateur réseau

? Un administrateur vSphere

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

33

Migration de serveurs physiques vers une infrastructure

virtuelle

(c)EPASSY Nicolas Auguste D, Rapport de stage, 2012-2013 Page

34

c. Etude financière

|

Matériel

|

|

Marque

|

Model

|

Quantité

|

Prix

|

|

IBM

|

Express X3500

|

1

|

2.000.000

|

|

Logiciel

|

|

Produit

|

Edition

|

Quantité

|

Prix

|

|