|

Remerciements

Le travail présenté dans ce rapport de stage

couronne trois années de formation académique à l'IAI

(Institut Africain d'Informatique). Je voudrais par ce biais adresser mes

sincères remerciements à tous ceux qui de proche ou de loin ont

ménagé des efforts pour contribuer à la réalisation

de ce projet.

Je voudrais tout d'abord remercier le Représentant

Résident de l'IAI Cameroun, Armand Claude ABANDA pour

ses conseils, ses motivations, sa disponibilité et sa volonté

à nous aider à travers de multiples conférences et

rassemblements. Par ailleurs, j'adresse ma gratitude à mon encadreur

académique, M. BENGONO Liboire, qui m'a toujours

encouragé et conseillé et qui a méticuleusement suivi de

près mon travail.

J'adresse par la suite toute ma reconnaissance au directeur

exécutif de THELLIGENCE INTERNATIONNAL, M. PHILIP TATEFO

qui m'a permis d'effectuer mon stage dans cette illustre entreprise.

Je voudrais aussi dire merci à M. NSEYEP NSANKOU Yannick, mon encadreur

professionnel et les développeurs de THELLIGENCE pour nous avoir

chaleureusement accueillis et aussi pour l'aide et le temps qu'ils nous ont

consacré durant ces trois mois.

Je remercie tous mes amis (es) et camarades de promotion pour

leurs aides, leurs remarques et leurs critiques qui m'ont fait évoluer.

Je ne saurais jamais assez remercier toute ma famille pour la

compréhension, l'aide, le soutien et les conseils sans lesquels je ne

pourrais réussir ce projet.

Glossaire

2TUP : 2 TrackUnifiedProcess.

ARMP : Agence de régulation

des marchés publics.

CD : Compact

Disc.

CNDT : Comité National de

Développement des technologies.

DAAF : Directeur Administratif et

Financier.

DAC : Diagramme d'activité.

DCL : Diagramme de classe.

DCB Diagramme d'objet.

DCL : Diagramme de composant.

DCU : Diagramme de cas d'utilisation.

DES : Diagramme de séquence.

DPL : Diagramme de

déploiement..

DPA : Diagramme de paquetage.

DSC : Diagramme de structure

composite.

DPT : Diagramme de temps.

DVD : Digital versatile disc.

DGI : Diagramme global d'interaction.

DCO : Diagramme de communication.

DES :Diagramme de séquence.

FIFO : Premier entrée

premier sortie.

I.A.I :Institut Africain

d'informatique.

MSIL : Microsoft Intermediate

Language.

MDA : Model Driven Architecture.

NB : Nota bene.

OMS : Organisation Mondiale de

la Santé.

OMT : Object Modeling Technic.

OOSE : Object Oriented Software

Engineering.

PIM : Platform Independ Model.

PSM : Platform Specific Model.

PDM : Platform Definition Model.

PDG :Président Directeur

Générale

UML :UnifiedModelingLanguage

Liste des tableaux

Tableau 1 : fiche signalétique

3

Tableau 2 : Les grandes étapes de

diffusion d'UML

32

Tableau 3 : Description du cas «

gérer les entrées et sorties »

40

Tableau 4: Description du cas « rechercher

produit »

42

Tableau 5 : Définition initiale d'un cas

d'utilisation technique

47

Tableau 6 : environnement

matériel

59

Tableau 7 : environnement logiciel

60

Tableau 8 : ressources logiciel

87

Tableau 9 : ressources matériel

88

Tableau 10 : ressources humaine

89

Liste des figures

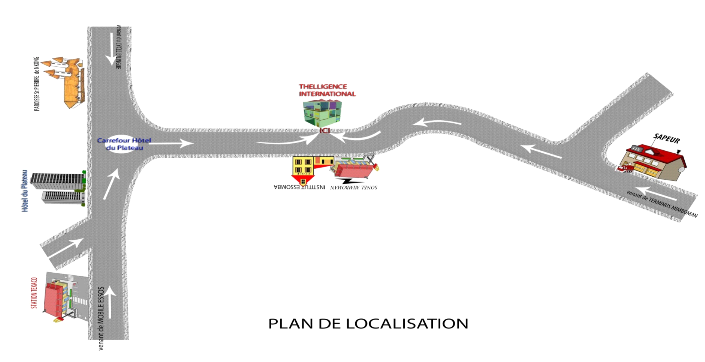

Figure 1: plan de localisation

3

Figure

2: Organigramme de l'entreprise

19

Figure 3 Le système d'information soumis

à deux natures de contraintes

36

Figure 4 : Le processus de développement

en Y

37

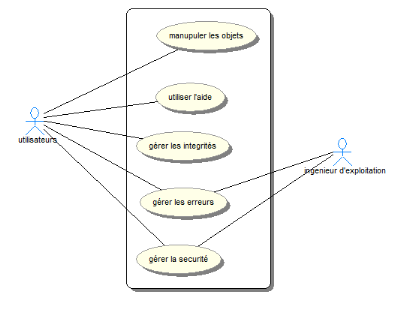

Figure 5: Diagramme de description

préliminaire de cas d'utilisation

39

Figure 6 : Diagramme d'activité du cas

« gérer les entrées sorties»

41

Figure

7 : diagramme de cas d'utilisation de description détailler

44

Figure 8 : Configuration matérielle du

système d'IBOOK

45

Figure 9 : Spécification d'organisation

du modèle de déploiement EBOOK

46

Figure 10 : Modèle de

spécification logicielle d'IBOOK

47

Figure 11 : Style d'architecture en 5

couches

48

Figure 12 : Organisation du modèle de

spécification logicielle (diagramme de Package)

49

Figure 13 : Premier découpage en

catégories d'IBOOK

50

Figure 14 : Diagramme de classe de la

catégorie « opération »

51

Figure 15 : Diagramme de classe de la

catégorie «exploitation informatique »

52

Figure 16 : Diagramme de classe de la

catégorie « prix de vente »

52

Figure 17 : Diagramme de classe de la

catégorie « catégorisation »

53

Figure 18 : Diagramme de classe de la

catégorie «exploitation informatique »

53

Figure 19 : Diagramme de classe

général optimisé avec attribut

54

Figure 20 : Diagramme de séquence du

scénario PM-N1 et PM-N2

55

Figure 21 : Diagramme de séquence du

scénario PM-A1 et PM-A2

56

Figure 22 : Figure X 3 : Diagramme de

séquence du scénario PM-A3 et PM-A4

56

Figure 23 : diagramme de classe

complet

57

Figure 24 : Windows authentification SQL SERVER

2008

62

Figure 25 : Page d'accueil de MS-SQL SERVEUR

2008

63

Figure 26 : Tableau 10 : La plate-forme .NET

Framework

64

Figure 27 : Page d'accueil de MS-VISUAL STUDIO

2010

65

Figure 28: dépendance des

assemblys

67

Figure 29 : ordonnancement et hiérarchie

des fenêtres

68

Figure

30 : espace de nom d'IBOOK

69

Figure 31 : ensemble des classes

d'IBOOK

70

Figure 32 : class

<<facturation>>

71

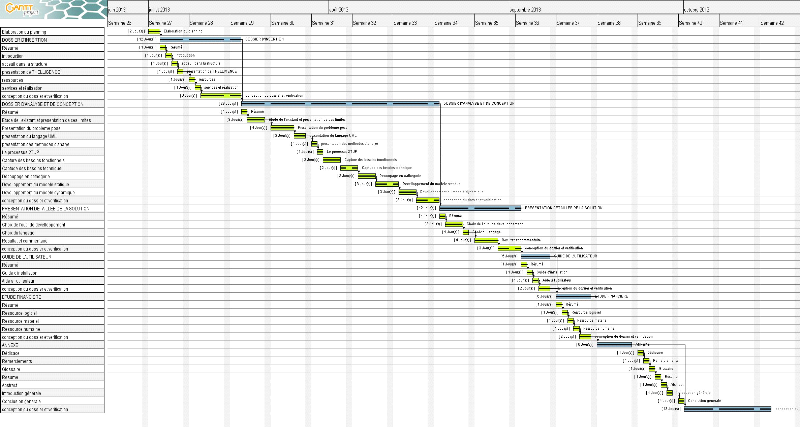

Figure

33 : diagramme de gant

93

Table des

matières

dedicace

1

remerciements

2

glossaire

3

liste

des tableaux

5

liste

des figures

6

table

des matieres

8

resume

13

abstract

14

introduction

generale

15

partie

i : dossier d'insertion

16

resume

16

i. accuiel dans la structure

17

ii. presentation generale de thelligence

international

17

1. historique

17

2. situation geographique

17

3. organigramme de l'entreprise

19

4. fonctions et postes

20

5. horaire de travail

22

iii. ressources materielles et

logicielles

23

1. les ressources materielles

23

2. les ressources logicielles

23

iv. les services et realisations de

thelligence

24

1. les realisations

24

2. les services

24

partie

ii : dossier d'analyse et de conception

26

resume

26

i. etude de l'existant et presentation de

ses limites

27

1. problematique

27

2. gestion des flux

27

3. rupture de stock

28

4. autre problemes

28

ii. presentation du probleme pose

29

1. definition du champ d'etude

29

2. les objetifs a atteindre

29

i) objectifs generaux

29

ii) exigence du gerant

30

iii) exigence du responsable

30

iv) exigence du l'administrateur

31

iii. presentation du langage uml

32

1. historique

32

2. structure d'uml

33

3. usage des modeles d'uml

33

4. presentation generale des diagrammes

d'uml

34

iv. presentation des methodes d'analyse

36

v. le processus 2 tup

36

vi. capture des besoins fonctionnels

39

1. identification des cas d'utilisation

systeme par les acteur

39

2. description des cas d'utilisations

40

vii. capture des besoins techniques

45

1. capture des specifications techniques

45

2. specification logiciel initial

46

3. specification logiciel detailler

47

viii. decoupage en categorie

50

1. repartition des classes candidates en

categories

50

ix. developpement du modele statique

51

1. affiner les classes

51

2. affiner les associations

51

3. ajouter les attributs

53

4. optimiser avec la generalisation

54

x. developpement du modele dynamique

55

1. identifier les scenarios

55

2. formaliser les scenarios

55

3. valider le modele dynamique

57

partie

iii : presentation detaillee de la solution

58

resume

58

i. le choix des outils de developpements

59

1. environnement materiel

59

2. environnement logiciel

60

3. description de quelque elements de

l'environnement logiciel

61

a. ms-sql serveur 2008

61

b. ms-visual studio 2010 et le framewoork

4.0

63

ii. choix du langage : c#

65

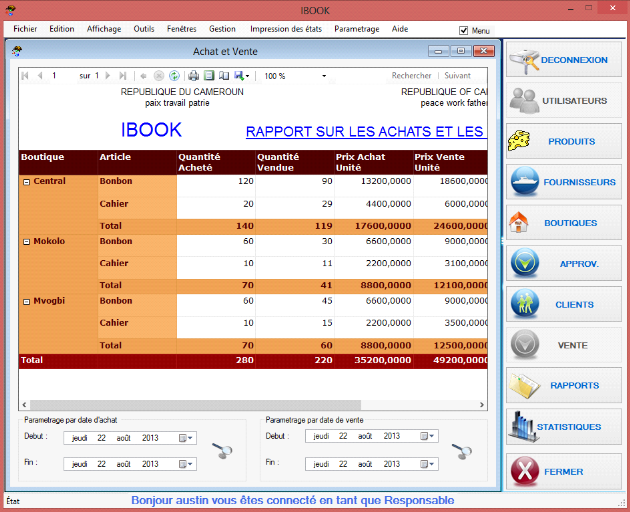

iii. les resultats et commentaires

66

1. fregment de code

66

a. connection a la base de donnee

66

b. charger data grille

66

c. cryptage md5

66

d. test

67

2. presentation des dependances des

assemblys

67

3. conception de la couche presentation

68

4. interdependance des differents

namespaces

69

5. interdepandance des classes dans l'espace

de nom <<mdaprojet>>

70

6. presentation de la classe

<<facturation>>

71

partie

iv : guide de l'utilisateur

72

resume

72

i. guide d'installation detaille

73

1. installation dot net framework de

microsoft

73

2. installation de ms-sql serveur 2008

75

3. installation d'ibook

80

ii. aide a l'utilisation

82

partie

v : etude financiere

86

resume

86

i. etude financiere

87

1. ressource logiciel

87

2. ressources materiel

88

3. ressource humaine

89

retour

d'experience

90

conclusion

generale

91

partie

vi : annexe

92

planning

de travail

93

bibliographie/webographie

94

1. ouvrages

94

2. site internet

94

fiches

administratives

94

Résumé

Un stock est une réserve constituée en vue de

satisfaire un besoin ultérieur. Dans toute entreprise on trouve des

stocks et ceci à tous les stades du processus de production :

matières premières et fournitures, composants, produits en cours

de fabrication, produits finis, pièces de rechange pour assurer la

maintenance des équipements, emballages mais aussi produits d'entretien,

fournitures de bureau... Dans un monde intelligent en perpétuel

évolution les outils d'information et de la communication doivent

être mis en oeuvre et à bonne escient pour répondre aux

besoins des utilisateurs qui sont en grande partie constitués des

entreprises désirant gérer efficacement le stock de leurs

produits. C'est la raison pour la qu'elle nous avons développé

une application commerciale de gestion de stock des produits périssables

donc le principal but est de gérer efficacement les ventes et les achats

des petites entreprises alimentaires. Cette application qui se dénomme

IBOOK pourra ainsi rendre les entreprises plus compétitives et en total

phase avec les nouvelles technologies de la communication et de l'information.

Stock, Information, utilisateurs, entreprise,

gestion.

Abstract

A stock is a reserve that constitutes the satisfaction of

future needs. In all enterprise we fine stock at all stages of the process:

primary materials and items, component, product in the process of fabrication,

finished product, spare part to ensure the maintenance of the equipment,

packaging of product put in a workshop office items. In an intelligent work in

perpetual evolution, equipment for information and communication must be

updated and be in good conditions to respond to the needs of the users who are

mostly enterprises wishing to efficiently manage the stock of their product. It

is for this reason that we have developed a commercial application of the stock

of perissable products with as principal goal to efficiently manage the sales

and purchase of small enterprise of basic necessities. This application named

IBOOK word hence render theenterprises more competitive and in total phase with

new communication and information technologies.

Stock, Information, users, company, management.

Introduction

générale

Au vue du terme génie logiciel, il en ressort à

la fois une imposition et une dynamique dans l'approvisionnement des

systèmes informatiques. C'est dire en clair que, à cette

ère d'avancée vers les nouvelles technologies,

caractérisée par la montée en puissance des innovations,

il se pose des problèmes d'imprégnations et d'intégrations

des techniques de conception des outils de traitement de l'information. C'est

la raison du choix de notre formation.

De ce fait l'Institut Africain d'Informatique (I.A.I)

intègre un stage académique d'une durée de quatre (04)

mois pour parfaire la maitrise de ces outils et l'acquisition de

l'expérience professionnelle conduisant ainsi à l'obtention du

Diplôme d'ingénieur des travaux informatiques.

Le stock, qui est une réserve constituée en vue

de satisfaire un besoin ultérieur est un facteur essentiel dans la

flexibilité de l'entreprise qui dans notre contexte est un ensemble de

boutique (un lieu commercial où l'on vend toutes sortes de

denrées et d'objets...). Ainsi, leur exploitation nécessite

l'usage des outils évolués. C'est ce qui nous a

amenéà faire de la gestion commerciale l'objetd'une

étude et d'un calcul économique rigoureux en prenant comme

thème d'étude conception et réalisationd'une

application commerciale de gestion de stock des produits

périssables.

Le stage est ici donc subdiviser en plusieurs phases

permettant de ce fait à l'étudiant de satisfaire le cahier de

charge qui lui a été convié.

Dans la suite de notre travail on élaborera les

parties suivantes :

Partie i : Dossier d'insertion. (Présentation de

la structure d'accueil)

Partie ii :Dossier d'analyse et de conception.

(Présentation des différents formalismes)

Partie iii : Résultat et commentaire. (Ensemble

des résultats obtenus)

Partie iv : Guide de l'utilisateur.

Partie v : Etude financière.

Partie vi : Retour d'expérience.

Partie I : Dossier d'insertion

RESUME

L'insertion couvre l'ensemble des

rapports d'une personne avec son environnement socio-professionnel ; elle

peut aussi être considéré comme la capacité à

faire partie d'un environnement qui était jusqu'à l'heure

inconnu. Ainsi pour une meilleure formation,on observe une phase d'insertion

qui dure 02 (deux) semaines dans la structure d'accueil qui est THELLIGENCE

INTERNATIONNAL. Il sera question ici en gros de présenter la structure

d'accueil et décrire son fonctionnement. Ce travail s'effectuera en

plusieurs phases:

i. Accueil dans la structure.

ii. Présentation générale de

THELLIGENCE.

iii. Ressources matériels.

iv. Les services et réalisation.

I. ACCUIEL DANS LA

STRUCTURE

Le 10 juillet 2013 nous avons été admis dans

les locaux de THELLIGENCE INTERNATIONAL pour y faire un stage académique

de 4 mois environ. D'entrée de jeu, nous avons été

reçus par Mademoiselle BINDA Mireille Responsable des stagiaires. Cette

dernière nous a conduits au bureau du Directeur Exécutif qui

s'est assuré que sa structure répondait à nos attentes en

termes de formation tout en nous expliquant brièvement le fonctionnement

de l'entreprise. Par la suite, nous avons été

présentés au Directeur Technique, Génie logiciel et

réseau, Mr LOMBE Lambert. En effet ; c'est lui qui nous accompagna

durant notre séjour dans la structure, il s'agit donc de notre encadreur

professionnel. Durant ces deux semaines, il était question pour nous de

nous documenter sur l'entreprise et surtout sur son fonctionnement par

l'intermédiaire du DAF (Directeur Administratif et Financier) en la

personne de Monsieur MBAKOP Serge. En outre, il était question de faire

un recensement Général de l'ensemble des équipements tant

sur le plan logiciels que matériels dont nous eûmes besoin pour

la réalisation de notre projet.

Il est à noter que cette imprégnation avait

pour but de nous familiariser avec notre environnement de travail sans lequel

nous ne pourrions mener à bien notre mission.

II. PRESENTATION GENERALE DE THELLIGENCEINTERNATIONAL

1. HISTORIQUE

C'est pour répondre aux besoins sans cesse croissants

tant qualitatifs que quantitatifs des cadres informaticiens et des entreprises

que la société THELLIGENCE INTERNATIONAL voit le jour en 2007,

avec pour missions principales de vulgariser les technologies innovantes,

garantir la satisfaction maximale de la clientèle, fournir les meilleurs

services informatiques et enfin offrir aux cadres informaticiens les

formations certifiantes faisant d'eux des experts. Notons que, bien que

créée en 2007, c'est effectivement en Aout 2008 que la

société THELLIGENCE lance ses activités à

Yaoundé. Les centres d'ABIDJAN (Côte d'Ivoire) et KONAKRY

(Guinée Conakry) verrons le jour quelques années plus tard.

2. SITUATION

GEOGRAPHIQUE

La société THELLIGENCE INTERNATIONAL est

située en face du lieu-dit « SONEL MIMBOMAN » au

quartier MIMBOMAN entre le carrefour Hôtel du Plateau et SAPEUR MIMBOMAN,

environs cinq kilomètres du centre administratif de la ville de

Yaoundé.

Figure 1: plan de

localisation

Source : THLLIGENCE INTERNATIONNAL

3. Figure 2: Organigramme de

l'entreprise

PRESIDENT DIRECTEUR GENERAL

ASSISTANTE DE DIRECTION

ARCHITECTES INGENIEURSG&N/DEV

DIRECTION TECHNIQUE/R&D/GENIE LOGICIEL

CENTRE DE CERTIFICATION ET DE FORMATION PROFESSIONNELLE

DIRECTION COMMERCIALE /MARKETING

DIRECTION ADMINISTRATIVE ET COMPTABLE

SECRETARIAT

DIRECTEUR EXECUTIF

ORGANIGRAMME DE L'ENTREPRISE

1. 4. FONCTIONS ET POSTES

THELLIGENCE INTERNATIONAL dispose d'un effectif

composé de femmes et d'hommes qualifiés, ayant des

compétences reconnues professionnellement.

Ø Président Directeur Général est

M. TATEFO WAMBA Fidèle ayant pour rôle :

· Animer et motiver chacune des directions composant

THELLIGENCE INTERNATIONAL.

· Evaluer la réalisation de chacune des directions

afin d'apporter des mesures correctives le cas échéant.

· Faire valider les business plan et les choix par la

direction générale.

Ø Direction Exécutif est assurée par M.

TATEFO Philippe. C'est la plus haute unité de la chaine de prise de

décisions au sein de THELLIGENCE INTERNATIONAL. Elle a pour

mission :

· Assurer la mise en place de la stratégie au

Cameroun à partir des indications stratégiques globales fournies

par la direction générale.

· Préparer les business plans et fixer les

objectifs généraux de l'entreprise tant au niveau national

qu'international pour chaque nouvelle année fiscale à partir des

orientations données par la direction générale.

Ø Direction commerciale et marketing par M. MBAKOP

Serge. Ce département se charge de la renommée, de l'image de

l'entreprise et de ses produits auprès des entreprises susceptibles

d'utiliser ses produits .Elle s'occupe aussi des ventes et du service

après-vente, exécute les stratégies commerciales et

gère le capital humain commercial. Ses attributions sont :

· Exécuter le plan marketing et la

stratégie liée à la politique de l'image de l'entreprise

· Former et animer les commerciaux

· Exécuter la stratégie commerciale

· Exécuter et suivre les plans et programmes

d'actions commerciales

Ø Direction financière et

administrative toujours assuré par M. MBAKOP Serge. Cette direction

gère la comptabilité, les archives, le fonctionnement même

de l'entreprise sur le plan administratif. Elle a pour missions de :

· Classer et archiver les pièces comptables.

· Produire les états financiers et annexes.

· Produire les documents fiscaux requis par

l'administration fiscale

· Suivre les mouvements et les comptes de

trésorerie.

Ø Le secrétariat, le centre de certification et

la formation professionnelle sont managés par Mlle BINDA Mireille. Elle

est chargée de la gestion des formations dans leur ensemble

· Assurer la création des contenus

pédagogiques et programmer des cours :

o Normes de déroulement des cours

o Informations sur le déroulement des examens

· Assurer la création, l'organisation, le stockage

et la qualité des supports de formation fournis à la

direction.

· Assurer la mise à disposition des contenus de

formation aux stagiaires.

Ø Direction Technique (Systèmes Réseaux

et Génie Logiciel) assuré par M. LOMBE Lambert. Cette Direction

fait dans :

· La maintenance matérielle et logicielle des

équipements informatiques

· L'installation des matériels informatiques

· La création, la gestion, et

l'hébergement des applications (Web et autres).

Ø Architectes Ingénieurs gérés par

M. LOMBE Lambert. Cette direction est chargée de :

· Concevoir et réaliser le cahier de charges

technique

· Concevoir et remonter les indicateurs de performance

des équipes sous-jacentes

· Respecter et faire respecter l'application des normes

dans l'entreprise

· Rédiger des contenus de formations et donner des

enseignements dans le centre de formation.

5. HORAIRE DE TRAVAIL

· 8h 00 min : début du travail

· 13h-14h : pause

· 14h-18h : suite et fin du travail

NB : les techniciens n'ont pas d'emploi de temps

prédéfinit ils travaillent en fonction des projets en cours et il

arrive qu'ils passent certaines nuits au travail

FICHE SIGNALETIQUE

Tableau 1 : fiche

signalétique

|

Dénomination

|

THELLIGENCE INTERNATIONAL

|

|

Date d'ouverture

|

2007

|

|

Fondateur

|

Mr WAMBA TATEFO Fidèle

|

|

PDG

|

Mr WAMBA TATEFO Fidèle

|

|

Directeur exécutif

|

Mr TATEFO Philippe

|

|

Type d'entreprise

|

Privée

|

|

Siège Social

|

Yaoundé

|

|

Capital Social

|

15 100 000 FCFA

|

|

Statut juridique

|

SARL

|

|

Adresse : BP

|

6566 Yaoundé - Cameroun

|

|

Téléphone

|

+237 22 23 17 42

|

|

Fax

|

+237 22 23 17 45

|

|

Email

|

contact@thelligence.com

|

|

Site Web

|

www.thelligence.net (en cour

de refonte)

|

|

Langues utilisées

|

Anglais et Français

|

III. RESSOURCES MATERIELLES ET LOGICIELLES

1. LES RESSOURCES MATERIELLES

THELLIGENCE INTERNATIONAL dispose de nombreux

équipements :

· Ordinateurs de bureau : on en décompte une

dizaine en bon état de fonctionnement. Les caractéristiques

principales de ces différentes machines varient entre des pentiums 3 et

4 et des cèlerons.

· Routeurs : on distingue des routeurs avec et sans

fil de marque D-Link qui permettent de router les paquets dont internet dans

toutes les machines de la structure.

· Switches : il s'agit de Switch 10/100Fast Ethernet

tous connectées à un routeur suivant les réseaux

établis. Tous sont de marque D-Link.

· Imprimantes : de marque HP il en existe quatre

deskjet et deux laserJet

Scanners : il est unique et permet de numériser

les documents.

· Onduleurs : ils sont liés au secteur et

permettent de protéger les machines qui y sont connectées.

· Casse pour pièces de maintenance.

· Plusieurs trousses de maintenance.

· Des équipements externes : on rencontre

des disques durs externes de 160 Go à 2 To, des lecteurs CD, DVD, des

graveurs, des adaptateurs (USB, IDE, SATA...).

2. LES RESSOURCES LOGICIELLES

THELLIGENCE INTERNATIONAL étant une entreprise de

développement ils utilisent une banque de logiciel de programmation

assez fournit qui sont :

· Microsoft Visual Studio 2010 édition

professionnel avec licence d'exploitation

· La suite Microsoft office 2010 édition

professionnel avec licence d'exploitation

· Microsoft SQL SERVEUR 2008 édition professionnel

avec licence d'exploitation

· TEAM FONDETION SERVEUR 2010 avec licence

d'exploitation

· Microsoft Exchange Serveur 2010 avec licence

d'exploitation

· Microsoft SharePoint 2010 avec licence

d'exploitation

· Microsoft Forefront Threat Management Gateway

· Microsoft System Center

Pour la mise en oeuvre de tous ces applications on utilise

les plates-formes Windows avec les 03 principaux systèmes d'exploitation

qui sont Windows 7 édition professionnel, Windows 8 édition

professionnel et Windows serveur 2008 édition professionnel.

Le langage de programmation par défaut est le c#.

IV. LES SERVICES ET

REALISATIONS DE THELLIGENCE

1. LES REALISATIONS

Comme réalisations de THELLIGENCE INTERNATIONAL, notons

le logiciel de gestion de débit de boissons nommé Thellidepot,

qui gère aussi les alimentations et utilisé dans

« SILVIA CAFE » à ESSOS ; le logiciel de

gestion des licences de l'ART (Agence de Régulation des

Télécommunications), le site web du lycée LECLERC de

Yaoundé nommé

www.globe.cameroun.cm ;

la création des sites web des entreprises comme à l'ANRP (Agence

Nationale de Radio Protection), l'ARMP (Agence de régulation des

marchés publics), au CNDT (Comité National de

Développement des technologies) et l'OMS (Organisation Mondiale de la

Santé) Brazzaville.

2. LES SERVICES

Les services qu'offre cette structure sont très

variés et regroupés en 04 catégories :

- THELLIGENCE LEARNING CENTER

- THELLIGENCE WEB AGENCY

- THELLIGENCE BUSINESS SERVICES

- THELLIGENCE BUSINESS SOLUTION

Ø THELLIGENCE LEARNING CENTER

Centre de certification International PROMETRIC et VUE

Centre de formation certifié Microsoft MCPLS

Centre de formation certifiantes

Ø THELLIGENCE BUSINESS SOLUTION

Ils font dans la production de logiciel et dans la vente de

logiciel Microsoft tel que :

Et bien d'autres encore.

Ø THELLIGENCE WEB AGENCY

- Agence de création web et multimédia

- Création et hébergement de sites web et

portail web.

- Création de plaquettes, flyers, dépliants,

brochures...

Partie II : Dossier

d'analyse et de conception

RESUME

De dossier d'analyse et de conception est la phase la plus

importante dans le processus de développement d'un logiciel. Elle

contient dans son sein :

· le cahier de charge qui l'ensemble des

spécificationstechniques et fonctionnelles doivent obligatoirement

être mis en oeuvre dans le processus de développement d'un

logiciel.

· L'analyse qui est une étape de

développement consiste en l'étude de l'énoncé du

problème à traiter, la recherche des algorithmes propres à

le résoudre et la rédaction des spécifications du

programme.

· La conception permet de mettre sous

forme proche des langages de programmations ou du langage machine

différents formalismes des différents langages d'analyses issues

de l'analyse du problème posé.

Dans ce dossier notre travail s'articulera comme

suit :

i. Etude de l'existant et présentation du

problème de ses limites.

ii. Présentation du problème

posé.

iii. Présentation du langage uml.

iv. Présentation des méthodes

d'analyse.

v. Le processus 2tup.

vi. Capture des besoins fonctionnels.

vii. Capture des besoins techniques.

viii. Découpage en catégorie.

ix. Développement du modelé statique.

x. Développement du modèle dynamique.

I. ETUDE DE L'EXISTANT

ET PRESENTATION DE SES LIMITES

1. PROBLEMATIQUE

Le stock, qui est une réserve constituée en vue

de satisfaire un besoin ultérieur est un facteur essentiel dans la

flexibilité de l'entreprise qui dans notre contexte est un ensemble de

boutique (lieu commercial où l'on vend toutes sortes de denrées

et d'objets...). Leur exploitation nécessite ainsi l'usage des outils

évolués.

Du fait de la proximité qu'a THELLIGENCE avec les

entreprises partenaire, un constat s'est fait ressentir : celui de la

gestion commerciale de stock des produits périssable

pour plus de 80% (quatre-vingt pour cent) des entreprises qui font

dans l'alimentaire.

De nombreuses raisons imposent en effet aux entreprises de

faire des stocks :

· des raisons techniques lorsque les flux de production

et d'utilisation présentent des profils différents.

· des raisons économiques quand des coûts

fixes ou des rendements croissants apparaissent dans les processus de

production et d'approvisionnement.

· des raisons financières si l'entreprise

intervient sur des marchés aux cours fluctuants.

· des raisons de sécurité chaque fois que

l'incertitude caractérise la demande et les conditions

d'approvisionnement.

2. GESTION DES

FLUX

Gérer les flux c'est assurer l'administration,

l'organisation, le traitement d'un ensemble d'articles, d'informations, de

données concernant le stock de la boutique.

Ces marchandises sont entreposés dans un endroit

approprié généralement un local remplissant certaines

règles de sécurité. Le dit magasin a pris soin de

préparer le local de stockage en plaçant d'abord les planchettes

en bois sur le sol pour éviter le contact des marchandises avec

l'humidité ennemi numéro un des produits en stock.

Notons ici que seul l'inventaire physique est effectué

à la fin de (1, 2, 3) mois avec beaucoup d'erreurs et de tracasseries de

comptage répétés. L'inventaire théorique n'existe

pas car plus les approvisionnements augmentent dans la boutique, plus le

système se complique et nécessite un suivi automatique.

Cela constitue un premier problème de gestion de

stock.

3. RUPTURE DE

STOCK

Une rupture veut dire que la boutique n'a pas en main les

marchandises au moment où la clientèle en demande. Les

conséquences sont multiples au détriment de la boutique. Le

client peut décider d'aller voir ailleurs avec le risque de le perdre

définitivement .De toute manière cette absence de produits

contribuera à créer une mauvaise image de la boutique.D'où

il est important de bien déterminer les quantités des produits

que nous devons garder en stock pour satisfaire la clientèle et

éviter ces ruptures.

Ce problème est constaté sur le terrain faute de

control d'informations nécessaire sur le stock minimum et maximum de

chaque article. Lorsqu'un client désire avoir un bon nombre d'article,

pour savoir si le stock est suffisant pour le satisfaire, on lui d'attendre

qu'on aille compter physiquement. Second problème de gestion de

stock.

4. AUTRE PROBLEMES

Ici ce sont des problèmes qui ont trait à

l'administration générale de l'entreprise sur plusieurs facettes

comme:

· L'absence de la facturation.

· L'absence de la gestion de la

périssabilité des produits. Qui a pour principale raison la

péremption des poduits dans les rayons sans q'on ne s'en

apperçoive.

· L'absence de la génération des diferrents

rapports de gestion.

· L'absence de la génération des

differentes statitistiques de fonctionneement de l'entreprise.

II. PRESENTATION DU PROBLEME POSE

1. DEFINITION DU CHAMP

D'ETUDE

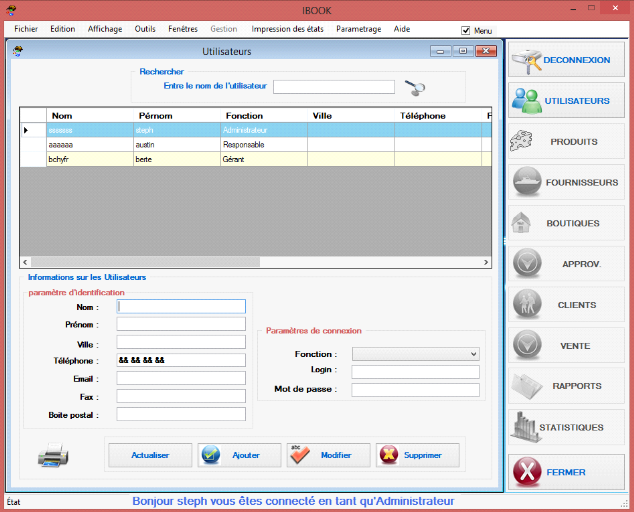

Il est question ici pour nous de concevoir une application

client-serveur qui va pouvoir gérer les entrées et sorties des

produits périssables. Trois types d'utilisateurs pourront donc

accéder au système. Le premier correspond à un

gérant ou caissier voulant réaliser une opération de

vente ou de consultation des produits en stock. Le second correspond à

un responsable qui peut être un comptable ou bien le directeur de ladite

structure voulant réaliser une tâche administrative telle que la

suppression d'un produit, et enfin le troisième correspond à un

administrateur qui peut jouer le rôle d'administration de comptes

d'utilisateurs.

2. LES OBJETIFS A

ATTEINDRE

i) OBJECTIFS GENERAUX

Il est question ici pour nous de pouvoir définir et

déterminer clairement toutes les responsabilités que doit avoir

tous les acteurs en établissant les objectifs de l'application qui

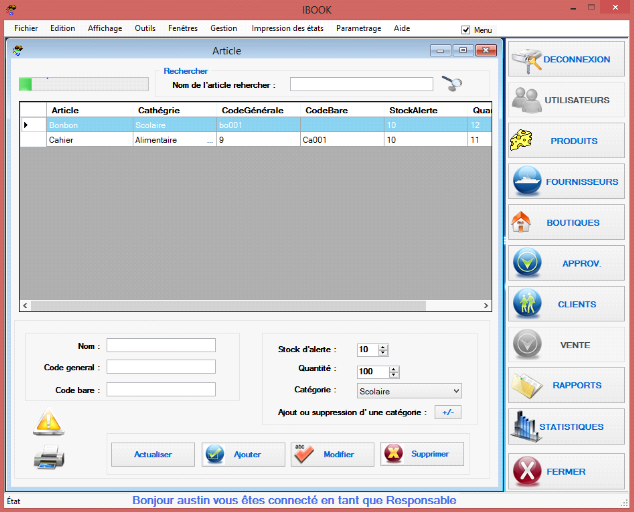

sont :

· Gérer le stock du magasin en fonction des

étagères des catégories et des dates (achat, vente,

péremption).

· Eviter que les produits ne se périment au

magasin.

· Suivre à la lettre le principe de FIFO (premier

entré premier sortie) sur les produits en stock.

· Gérer les contacts des fournisseurs et des

clients.

· Gérer les commandes des produits en se basant

sur les produits dont le stock est bas en fonction de la date de

péremption.

· Gérer les produits en fonction de leur type,

leur genre, leur marque et leur date d'arrivée au magasin.

· Ranger les produits.

· Facilité la recherche physique des produits

rangés au magasin.

· Gérer les entrées et les sorties des

produits au magasin.

· Définir clairement les taches des responsables

chargés de la gestion du stock.

· Pouvoir retracer l'historique de chaque produit.

· Etablir la facturation.

· Gérer les profils.

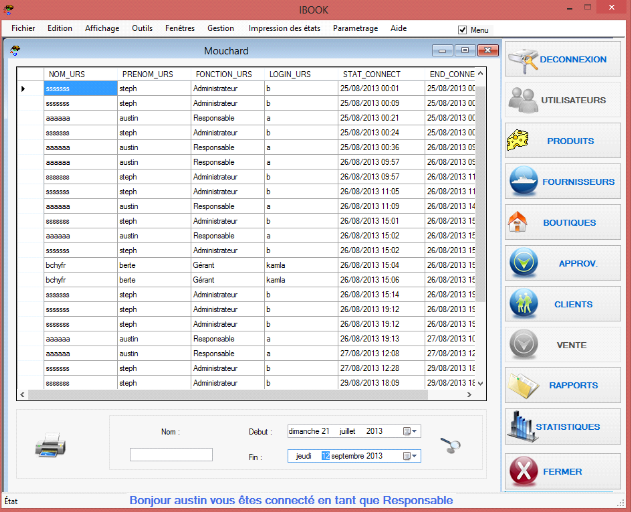

· Gérer la sécurité en cryptant les

mots de passe et en développant un mouchard.

· Développer de module de business intelligence en

produisant tous les rapports et statistiques nécessaires à la

prise de décision.

· Etablir une gestion géomatique des

différentes boutiques et du magasin.

Pour mener à bien ces objectifs nous avons

défini les cas d'utilisations de l'application en fonction des

différents acteurs qui sont le gérant, le responsable et

l'administrateur.

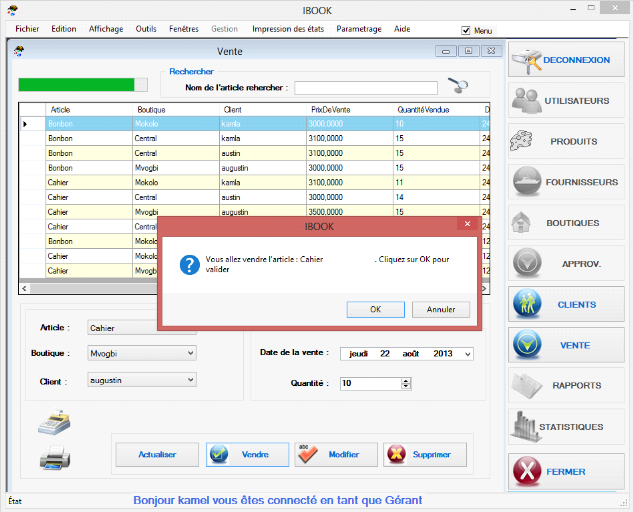

ii) EXIGENCE DU GERANT

Le gérant doit après une authentification par

le système avoir une autorisation pour pouvoir réaliser les

taches ci-après :

· Réaliser et gérer lesventes.

· Modifier ses paramètres (mot de passe).

· Gérer le compte client.

· Imprimer les ventes du jour.

iii) EXIGENCE DU RESPONSABLE

Le responsable doit après une authentification par le

système avoir une autorisation pour pouvoir réaliser les taches

ci-après :

· Réaliser toutes les tâches du

gérant sauf la vente. Cela va lui permettre dans un premier temps de

réaliser toutes les taches nécessaire sans toutefois utiliser un

compte gérant.

· Consulter les produits donc le stock est le plus bas en

magasin pour une éventuelle commande.

· Consulter les produits donc la date de

péremption est proche en stock pour une éventuelle solde.

· Classer les produits par date de péremption dans

le but d'avoir la liste des produits dont la date de péremption est

proche.

· Consulter les produits par date d'arriver en stock dans

le but d'avoir la liste des produits les plus anciens au magasin.

· Passer une commande pour augmenter le stock des

produits dans le magasin.

· Consulter les produits par quantité

nécessaire pour pouvoir passer aisément passer une commande.

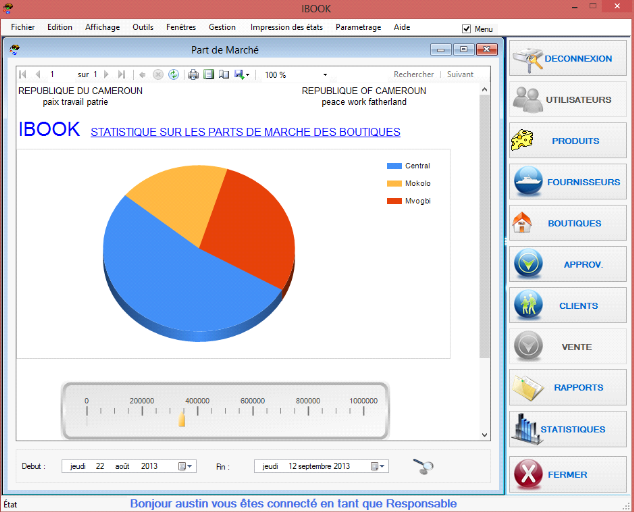

· Afficher les rapports et les statistiques sur les

produits fournis par fournisseurs, nécessaire pour avoir l'historique de

tous les fournisseurs avec les produits qu'ils ont déjà eu

à livrer permet aussi d'établir la liste des ristournes.

· Afficher les rapports et les statistiques sur les

produits vendusaux clients, nécessaire pour avoir l'historique de tous

clients avec les produits qu'ils ont achetés pouvant ainsi permettre de

leur faire des remises.

· Afficher et imprimer les sorties

réalisées pour l'inventaire.

· Afficher et imprimer les entrées

réalisées pour inventaire.

· Administrer le stock permettant de ce fait la

suppression des produits en double ou des produits inutile, la modification des

produits mal enregistrés ou à mettre à jour

· La suppression d'une commande permettant de supprimer

les commandes qui n'ont pas pu être effectué.

· Gérer le module de business intelligence en

produisant tous les rapports et statistiques nécessaires à la

prise de décision.

· Gérer le module de la gestion géomatique des

différentes boutiques et du magasin.

iv) EXIGENCE DU L'ADMINISTRATEUR

L'administrateur doit après une authentification par le

système avoir une autorisation pour pouvoir réaliser les taches

ci-après :

· Gestion des comptes utilisateurs c'est la seule tache

qu'il doit réaliser. Elle lui permettra ainsi de créer de

modifier et de supprimer les comptes de gérant et de responsable. Alors

il pourra par exemple changer le mot de passe d'un gérant tous les 10

(dix) jours.

III. PRESENTATION

DU LANGAGE UML

1. HISTORIQUE

Regardons tout d'abord ce qui s'est passé au

début des années 90. Par rapport à la cinquantaine des

méthodes d'analyses et de conception objet qui existaient au

début des années 90, seulement trois d'entre elles se sont

détachées nettement au bout de quelques années. En effet,

la volonté de converger vers une méthode unifier était

bien réelle et c'est pour cette raison que les méthodes OMT

(ObjectModeling Technique), BOOCH et OOSE (ObjectOriented Software Engineering)

se sont démarquer des autres

Tableau 2 : Les

grandes étapes de diffusion d'UML

|

1994-1996

|

Rapprochement des méthodes OMT, BOOCH et OOSE et

naissance de la première version d'UML

|

|

23 novembre 1997

|

Version 1.1 d'UML adopté par l'OMG

|

|

1998-1999

|

Sortie de la version 1.2 à 1.3 d'UML

|

|

2000-2001

|

Sortie de la dernière version suivante 1.x

|

|

2002-2003

|

Préparation de la version v2

|

|

10 octobre 2004

|

Sortie de la version v2.1

|

|

5 février 2007

|

Sorti de la version v2.1.1 (version de référence

du présent ouvrage)

|

2. STRUCTURE

D'UML

Nous proposons une présentation détaillée

d'UML 2 en privilégiant notamment dans les exemples et les études

de cas le contexte d'utilisation des systèmes d'informations. Le lecteur

pourra s'il le souhaite ensuite, approfondir sa connaissance d'UML en

consultant directement la norme de référence disponible

[OMG2007].

L'approche objet est incontournable dans le cadre du

développement des systèmes logiciels complexes, capable de suivre

les évolutions incessantes des technologies et des besoins applicatifs.

Cependant, la programmation objet est moins intuitive que la programmation

fonctionnelle. En effet, il est plus naturel de décomposer les

problèmes informatiques en termes de fonctions qu'en termes d'ensembles

d'objets en interaction. De ce fait, l'approche objet requiert de

modéliser avant de concevoir. La modélisation apporte une grande

rigueur, offre une meilleure compréhension des logiciels, et facilite la

comparaison des solutions de conception avant leur développement. Cette

démarche se fonde sur des langages de modélisation, qui

permettent de s'affranchir des contraintes des langages

d'implémentation.

3. USAGE DES

MODELES D'UML

· Ils servent à circonscrire des systèmes

complexes pour les dominer. Par exemple, il est inimaginable de construire une

fusée sans passer par une modélisation permettant de tester les

réacteurs, les procédures de sécurité,

l'étanchéité de l'ensemble, etc.

· Ils optimisent l'organisation des systèmes. La

modélisation da la structure d'une entreprise en divisions,

départements, services, etc. permet d'avoir une vision simplifiée

du système et par là même d'en assurer une meilleure

gestion.

· Ils permettent de se focaliser sur des aspects

spécifiques d'un système sans s'embarrasser des données

non pertinentes. Si l'on s'intéresse à la structure d'un

système afin de factoriser ses composants, il est inutile de s'encombrer

de ses aspects dynamiques.

· Ils permettent de décrire avec précision

et complétude les besoins sans forcément connaître les

détails du système.

· Ils facilitent la conception d'un système, avec

notamment la réalisation de la maquette approximative à

échelle réduite.

· Ils permettent de tester une multitude de solutions

à moindre coût et dans des délais réduits et de

sélectionner celle qui résout les problèmes

posés.

4. PRESENTATION

GENERALE DES DIAGRAMMES D'UML

UML dans sa version 2 propose 13 (treize diagrammes) qui

peuvent être utilisés dans la description d'un système. Ces

diagrammes sont regroupés dans deux grandes catégories.

· Les diagrammes structurels.

Ces diagrammes au nombre de 6 (six) ont pour vocation de représenter

l'aspect statique d'un système (classes, objet, composant...)

· Diagramme de classe (DCL). Ce

diagramme présente la description statique du système en

intégrant dans chaque classe la partie dédiée aux

données et celle consacrée aux traitements. C'est le diagramme

pivot de l'ensemble de la modélisation d'un système.

· Diagramme d'objet (DCB). Le diagramme

objet permet la présentation d'instances des classes et des liens entre

instances.

· Diagramme de composant (DCP).

(modifier dans UML 2) Ce diagramme représente les

différents constituants du logiciel au niveau de l'implémentation

d'un système.

· Diagramme de déploiement (DPL).

(modifier dans UML 2) Ce diagramme décrit l'architecture

technique d'un système avec une vue centrée sur la

répartition des composants dans la configuration d'exploitation.

· Diagramme de paquetage (DPA). Ce

diagramme comprend des paquetages qui regroupent chacundes

éléments de la modélisation appelés aussi membres,

portant sur un sous-ensemble du système.

· Diagramme de structure composite (DSC).

Ce diagrammepermet de décrire descollaborations d'instances (de

classes, de composants...) constituant des fonctions particulières du

système à développer.

· Les diagrammes de comportement.

Ces diagrammes représentent la partie dynamique d'un

système réagissant aux évènements et permettant de

produire les résultats attendus par les futurs utilisateurs du

système. 7 (sept) diagramme sont donc proposer par UML

· Diagramme de cas d'utilisation (DCU).

Ce diagramme est destiné à représenter les

besoins de l'utilisateur par rapport au système. il constitue l'un des

diagrammes les pus structurant de l'analyse d'un système.

· Diagramme d'activité (DAC).

(modifié dans UML 2) ce diagramme donne une version de

l'enchaînement des activités propre à une opération

ou à un cas d'utilisation. Il permet aussi de représenter les

flots de contrôles ou les flots de données.

· Diagramme de séquence (DSE).

(modifié dans UML 2) ce diagramme permet de décrire les

scenarios de chaque cas d'utilisation en mettant l'accent sur la chronologie

des opérations et interaction avec les objets.

· Diagramme de communication (DCO). Ce

diagramme constitue une autre représentation des interactions que celle

du diagramme de séquence. En effet, il met plus l'accent sur l'aspect

spatial des échanges que l'aspect temporel.

· Diagramme global d'interaction (DGI).

Ce diagramme permet de représenter une vue

générale des interactions décrites dans le diagramme de

séquence et des flots de contrôle décrits dans le diagramme

d'activité.

· Diagramme de temps (DTP). Ce

diagrammepermet de représenter les états et les interactions

d'objets dans un contexte où le temps a une forte influence sur le

comportement du système à gérer.

· Diagramme d'état transition (DET).

Cediagrammepermet de définir l'état d'un objet à

un instant donné, par l'ensemble des valeurs de ses

propriétés. Seuls certains états caractéristiques

du domaine étudié sont considérés.

Aujourd'hui UML 2 d'écrit les concepts et les

formalismes ce ces treize diagrammes mais ne propose pas de démarche de

construction couvrant l'analyse et la conception d'un système. Ce qui a

pour conséquence de ne pas disposer par exemple une vision des

interactions entre diagrammeSource : UML 2 Mise en oeuvre guidée

avec étude de cas par JOSESEPH GABAY

.

IV. PRESENTATION DES METHODES D'ANALYSE

Une méthode de développement définit

à la fois un langage de modélisation et la marche à suivre

lors de la conception. Le langage UML propose uniquement une notation dont

l'interprétation est définie par un standard, mais pas une

méthodologie complète. Plusieurs processus de

développement complets fondés sur UML existent, comme le Rational

UnifiedProcess (RUP), de Booch, Jacobson et Rumbaugh, ou l'approche MDA (Model

Driven Architecture) proposée par l'OMG, mais ils ne font pas partie du

standard UML. Le processus RUP propose de bien maîtriser les

étapes successives de la modélisation et du développement

par une approche itérative. L'approche MDA propose une architecture du

développement en deux couches : le PIM (Platform Indepent Model)

représente une vision abstraite du système, indépendante

de l'implémentation ; le PSM (Platform Specific Model) représente

les programmes exécutables, qui doivent être obtenus en partie

automatiquement à partir du PIM ; à cela s'ajoute le PDM

(Platform Definition Model), en l'occurrence une description de l'architecture

physique voulue (langages de programmation, architecture

matérielle...).

Dans la suite de notre travail nous allons utiliser le

processus 2TUP parce qu'il est complet et adapter au genre de logiciel que l'on

veut concevoir.

V. LE PROCESSUS 2

TUP

2TUP signifie « 2 Track Unified Process ». C'est un

processus UP qui répond aux caractéristiques que nous venons de

citer. Le processus 2TUP apporte une réponse aux contraintes de

changement continuel imposées aux systèmes d'information de

l'entreprise. En ce sens, il renforce le contrôle sur les

capacités d'évolution et de correction de tels systèmes.

« 2 Track » signifie littéralement que le processus suit deux

chemins. Il s'agit des chemins « fonctionnels » et

« d'architecture technique », qui correspondent aux deux axes de

changement imposés au système informatique.

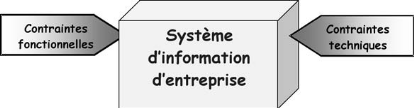

Figure 3 Le

système d'information soumis à deux natures de

contraintes

À l'issue des évolutions du modèle

fonctionnel et de l'architecture technique, la réalisation du

système consiste à fusionner les résultats des deux

branches. Cette fusion conduit à l'obtention d'un processus de

développement en forme de Y, comme illustré par la figure

suivante.

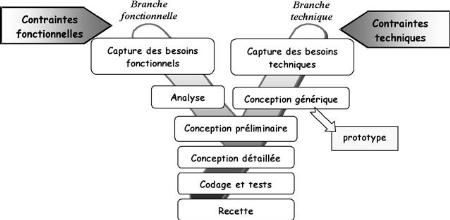

Figure 4 : Le

processus de développement en Y

La branche gauche (fonctionnelle) comporte :

· la capture des besoins fonctionnels, qui produit un

modèle des besoins focalisé sur le métier des

utilisateurs. Elle qualifie au plus tôt le risque de produire un

système inadapté aux utilisateurs. De son côté, la

maîtrise d'oeuvre consolide les spécifications et en

vérifie la cohérence et l'exhaustivité l'analyse, qui

consiste à étudier précisément la

spécification fonctionnelle de manière à obtenir une

idée de ce que va réaliser le système en termes de

métier. Les résultats de l'analyse ne dépendent d'aucune

technologie particulière.

La branche droite (architecture technique) comporte :

· la capture des besoins techniques, qui recense toutes

les contraintes et les choix dimensionnant la conception du système. Les

outils et les matériels sélectionnés ainsi que la prise en

compte de contraintes d'intégration avec l'existant conditionnent

généralement des prérequis d'architecture technique

· la conception générique, qui

définit ensuite les composants nécessaires à la

construction de l'architecture technique. Cette conception est la moins

dépendante possible des aspects fonctionnels. Elle a pour objectif

d'uniformiser et de réutiliser les mêmes mécanismes pour

tout un système. L'architecture technique construit le squelette du

système informatique et écarte la plupart des risques de niveau

technique.

La branche du milieu comporte :

· la conception préliminaire, qui

représente une étape délicate, car elle intègre le

modèle d'analyse dans l'architecture technique de manière

à tracer la cartographie des composants du système à

développer.

· la conception détaillée, qui

étudie ensuite comment réaliser chaque composant

· l'étape de codage, qui produit ces composants et

teste au fur et à mesure les unités de code

réalisées ;

· l'étape de recette, qui consiste enfin à

valider les fonctions du système développé.

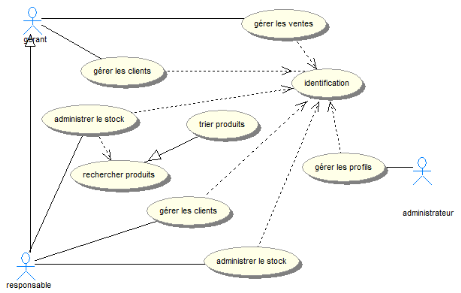

VI. CAPTURE DES

BESOINS FONCTIONNELS

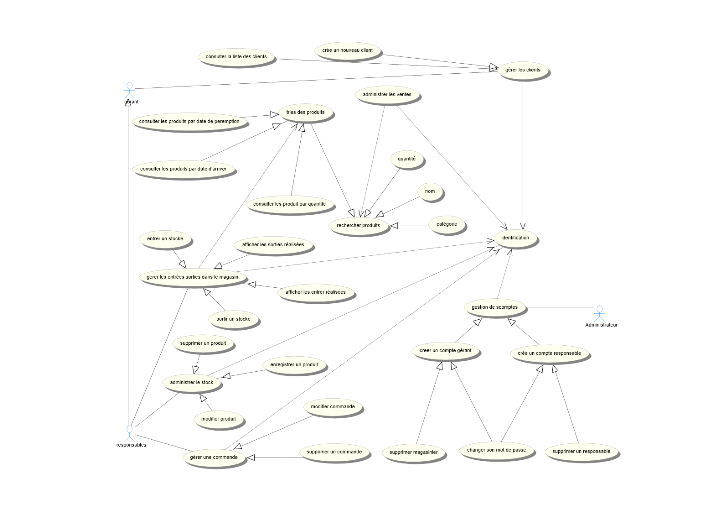

1. IDENTIFICATION DES CAS D'UTILISATION

SYSTEME PAR LES ACTEUR

Maintenant que nous avons identifié les cas

d'utilisation et leurs acteurs, nous allons pouvoir les représenter

graphiquement sur un diagramme de cas d'utilisation, dont la notation graphique

de base est la suivante

Figure 5: Diagramme

de description préliminaire de cas d'utilisation

2. DESCRIPTION DES CAS

D'UTILISATIONS

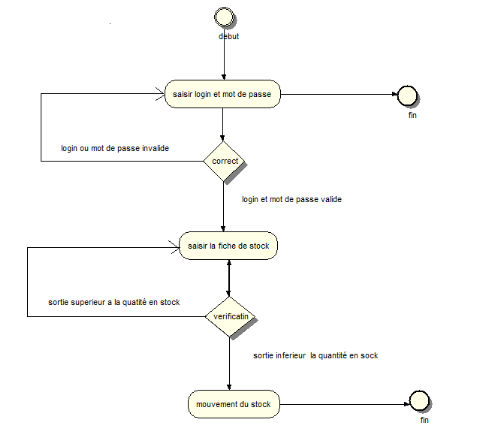

Tableau 3 :

Description du cas « gérer les entrées et sorties

»

|

Description du cas « gérer les

entrées et sorties »

|

|

Identification

Nom du cas : « gérer les entrées

sorties»

But : permettre au gérant ou responsable de

gérer les entrée et sorties des produits en stock via l'interface

de l'application de gestion de stock

Acteur principale : le responsable

Date de création : le 05/08/2013

Date de modification : le 06/08/2013

Version 1.0

|

|

Séquencement

Le cas d'utilisation commence lorsqu'un gérant ou le

responsable s'identifie

Pré-condition

Le gérant ou le responsable possède un compte

utilisateur

Enchainement nominale

1. Demande d'authentification

2. le système vérifie la validité du

pseudo et du mot de passe

3. Appel du cas « gérer les entrées et

sorties »

4. Confirmation du flux réalisé avec mouvement

du stock

5. Délivrance du reçu de la fiche de stock

6. Le gérant prend le reçu

Enchainement alternatif

Login ou mot de passe incorrecte

1. Le système demande de ressaisir le login et le mot

de passe jusqu'à ce qu'il soit correct

Enchainement d'exception

Produit en stock inferieur à la quantité

commandée par le client

1. Le système génère un message d'erreur

« quantité en stocke insuffisant pour satisfaire la

commande »

2. Le système donne la quantité en stock des

produits commandés

Produit commandé chez le fournisseur inexistant dans la

base de données

1. Appel du cas « gérer le

stock »

Pos-condition

1. Le système enregistre la date et l'heure de la

transaction

2. Le système incrémente,

décrémente ou ajoute un nouveau produit dans la

base de données

|

Figure 6 : Diagramme

d'activité du cas « gérer les entrées

sorties»

Tableau 4:

Description du cas « rechercher produit »

|

Description du cas « rechercher

produits »

|

|

Identification

Nom du cas : « rechercher produit»

But : permettre au gérant ou responsable de rechercher

les produits en stock selon plusieurs critères différents

Acteur principale :le responsableActeur secondaire : le

gérant

Date de création : le 05/08/2013

Date de modification : le 06/08/2013

Version 1.0

|

|

Séquencement

Le cas démarre au point 1 de la description

« gérer les entrées sorties »

Pré-condition

Le gérant ou le responsable possède un compte

utilisateur

Enchainement nominale

1. Appel du cas « rechercher

produits ».

2. Le système demande au gérant ou au

responsable quels sont les critères de recherches pour un produit (les

choix possibles sont : par quantité, par nom, par

catégorie).

3. Le gérant ou responsable choisit une recherche par

catégorie.

4. Le système recherche les différentes

catégories présentes la base de données.

5. Le système affiche les différentes

catégories présentes la base de données (les choix

possibles sont : paquets, carton, sachet...).

6. Le gérant ou responsable choisit une

catégorie de produit.

7. Le système affiche la liste de tous les produits de

la catégorie choisie présent dans la base de données.

8. Le gérant ou responsable sélectionne un

produit.

Enchainement alternatif

Le gérant ou responsable choisit une recherche par

nom.

1. Le système démarre après le point 2 de

la séquence nominale.

2. Le gérant ou responsable choisit une par nom.

3. Le système affiche la liste de tous les produits

classés par ordre alphabétique des noms

4. La séquence nominale reprend au point 8.

Enchainement d'exception

Le gérant ou responsable annule la recherche

1. L'enchainement peut démarrer aux points 3, 6, 8 de

la séquence nominale.

|

|

Post-conditions

Le système à mémoriser le produit choisit

par le gérant ou responsable

Contraintes liées à l'interface

homme-machine

Quand une liste de produit s'affiche, le gérant ou

responsable peut trier la liste par date de péremption, par

quantité, par date d'arriver.

Le responsable ou gérant peut se déplacer dans

la liste et la parcourir de haut en bas et de bas en haut.

|

Figure 7 : diagramme de cas d'utilisation de

description détailler

VII. CAPTURE DES

BESOINS TECHNIQUES

1. CAPTURE DES SPECIFICATIONS

TECHNIQUES

La configuration géographique du système IBOOK

impose le développement d'une solution client/serveur à 2 (deux)

niveaux : un niveau central pour les informations de tous les postes et un

niveau local pour les applications à déployer sur les postes de

travail. La configuration matérielle est schématisée par

un diagramme ci-dessous.

Serveur de base de données (MSSQL serveur 2008)

Application

EBOOK

Client

Windows 7 ou Windows 8

Framework 4.0

LAN

Figure 8 :

Configuration matérielle du système d'IBOOK

On ne peut formaliser, à ce niveau d'étude,

qu'une typologie de déploiement, où seuls les différents

types de composants d'exploitation du système IBOOK sont apparents. Ce

modèle précise les dépendances entre types de composants

et définit les stéréotypes qui seront employés pour

la suite du projet.

« SGBD »

Base de données principale

« EJB » Composants

métier

« Application »

EBOOK

Figure 9 :

Spécification d'organisation du modèle de déploiement

EBOOK

2. SPECIFICATION LOGICIEL INITIAL

Un cas d'utilisation technique est destiné à

l'exploitant. C'est une séquence d'actions produisant une valeur

ajoutée opérationnelle ou purement technique.

Figure 10 : Modèle de spécification

logicielle d'IBOOK

EXEMPLE : Cas d'utilisation : manipuler des

objets

Tableau 5:

Définition initiale d'un cas d'utilisation

technique

|

Intention

|

L'utilisateur désire agir sur le cycle de vie d'un ou

plusieurs objets

|

|

Action

|

Crée supprimer modifier un objet ou un graphe d'objet

|

|

Identification du besoin

|

Gérer une fiche de stock

|

|

Exemple

|

Le gérant gère le cycle de vie d'une fiche de

stock il crée, modifie et supprime

|

3. SPECIFICATION LOGICIEL DETAILLER

Le recours aux couches logicielles va nous permettre d'affiner

la spécification technique en divisant le problème en

sous-parties spécialisées. Notre point de départ consiste

à considérer le rôle et la description des cinq couches

logicielles illustrées par la figure ci-dessous. Cette organisation

correspond au style d'architecture en couches préconisé pour le

développement d'une solution client/serveur

Accès aux données

Métier

Application

Présentation

Stockage des données

Exploitant

Représente les objets de contrôle et pilote les

règles de l'application, y compris les règles d'échange

entre application

Restitue les représentations métier à

partir du moyen de stockage

Assure la persistance des données

Représente les objets métier à partir du

moyen de stockage

Restitue les données à l'utilisateur, et

Transforme ses actions en évènement de l'application

Figure 11 : Style

d'architecture en 5 couches

Dans le modèle UML, les couches logicielles

correspondent à des packages. Pour préciser leur

spécificité, nous avons introduit le stéréotype

« layer ». Ces packages contiennent des cas d'utilisation techniques

qui ne sont plus forcément pilotés par un des exploitants du

système. À chaque fonction observable pour l'exploitant,

correspond en effet une cascade de responsabilités techniques qui se

déploient sur les différentes couches logicielles.

« Layer »

Présentation

« Layer »

Métier

« Layer »

Application

« Layer »

Synchronisation du SI

« Layer »

Stockage des données

« Layer »

Accès aux données

Figure 12 :

Organisation du modèle de spécification logicielle (diagramme de

Package)

VIII. DECOUPAGE EN CATEGORIE

1. REPARTITION DES CLASSES CANDIDATES

EN CATEGORIES

Une catégorie consiste en un regroupement logique de

classes à forte cohérence interne et faible couplage externe.

+ Article

+ Boutique

+ Article_boutique

+ Article

+ Catégorie

+ Responsable

+ Gérant

+Administrateur

+ Article

+ Boutique

+ Client

+ Fournisseur

Prix de vente

Opération

Catégorisation

Exploitation informatique

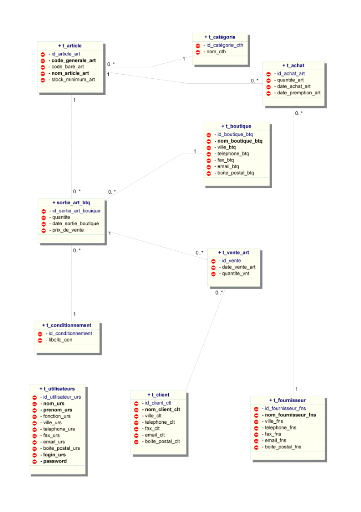

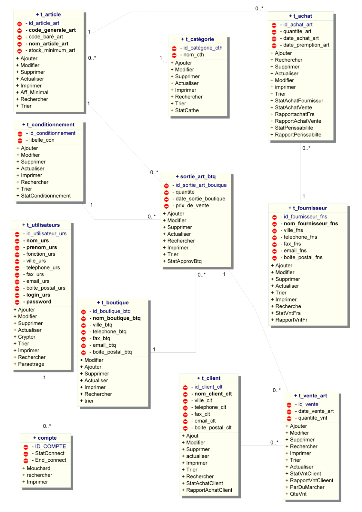

Figure 13 : Premier

découpage en catégories d'IBOOK

IX. DEVELOPPEMENT

DU MODELE STATIQUE

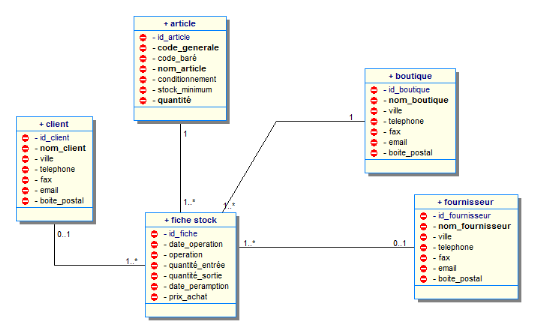

1. AFFINER LES CLASSES

REMARQUE : le diagramme de classe de la catégorie

« opération », le diagramme de classe de la catégorie

« Exploitation informatique», le diagramme de classe de la

catégorie « Prix de vente », le diagramme de classe de la

catégorie « catégorisation » sont déjà

affiner.

2. AFFINER LES ASSOCIATIONS

Possède

Contient

A

Est dans

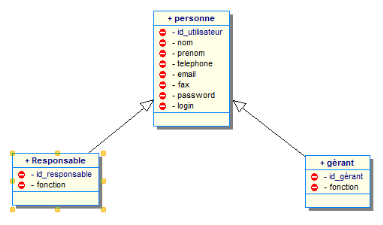

Figure 14 :

Diagramme de classe de la catégorie « opération

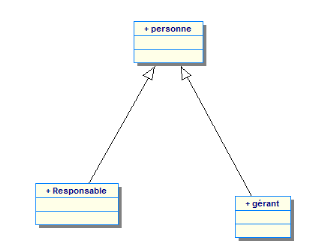

»

Est

Est

Figure 15:

Diagramme de classe de la catégorie «exploitation informatique

»

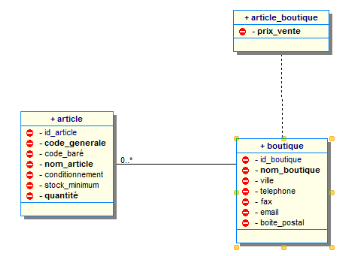

Dans

Coute

1...*

Figure 16 :

Diagramme de classe de la catégorie « prix de vente

»

0..*

Comprend

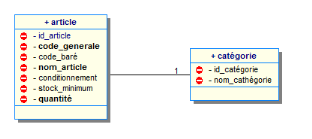

Figure 17 :

Diagramme de classe de la catégorie « catégorisation

»

3. AJOUTER LES ATTRIBUTS

Est

Est

Figure 18 :

Diagramme de classe de la catégorie «exploitation informatique

»

4. OPTIMISER AVEC LA GENERALISATION

Figure 19:

Diagramme de classe général optimisé avec

attribut

X. DEVELOPPEMENT DU MODELE DYNAMIQUE

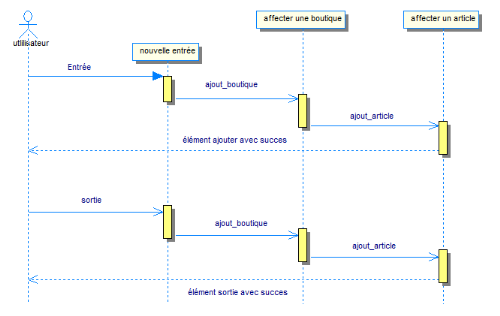

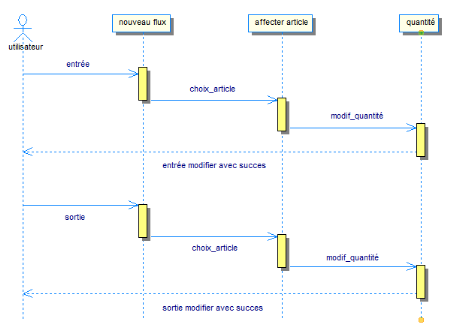

1. IDENTIFIER LES SCENARIOS

Parmi tous les scénarios possibles pour le cas

d'utilisation « Gérer les entrées sorties » (PM), nous

avons choisi les suivants :

· Scénarios nominaux :

· PM-N1 : Entrée en stock des produits,

· PM-N2 : Sorties en stock des produits ;

· Scénarios alternatifs :

· PM-A1 : modification des paramètres d'une

entrée,

· PM-A2 : modification des paramètres

d'une sortie,

· PM-A3 : Annulation d'une entrée,

· PM-A4 : Annulation d'une sortie :

· Scénarios d'exception :

· PM-E1 : non-validation d'une sortie pour

quantité insuffisante en stock.

2. FORMALISER LES SCENARIOS

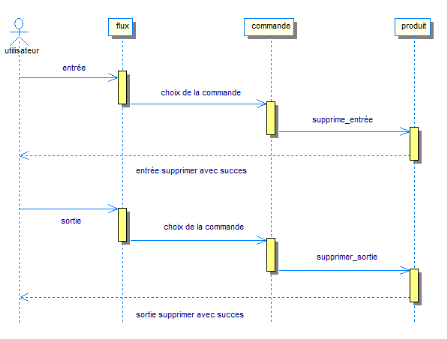

Figure 20 :

Diagramme de séquence du scénario PM-N1 et

PM-N2

Figure 21 :

Diagramme de séquence du scénario PM-A1 et

PM-A2

Figure 22 : Figure X

3 : Diagramme de séquence du scénario PM-A3 et

PM-A4

3. VALIDER LE MODELE DYNAMIQUE

Figure 23 :

diagramme de classe complet

Partie III :

Présentation détaillée de la solution

RESUME

Le codage et test consistent en la traduction en code

comprehensible par le processeur de l'ordinateur les differents formalismes et

conceptes developpés dans les phases de conception et d'analyse. Il sera

question pour nous dans cette partie de presenter quelque lignes de code, les

outils qui nous ont permit de mettre l'application sur pied et les diffeerents

resultats obtenus. Les travail aissi s'articulera comme suit :

i. Choix des outils de

develloppements

ii. Choix du langage de

programmation

iii. Resultat et commentaire

I. LE CHOIX DES OUTILS DE

DEVELOPPEMENTS

1. ENVIRONNEMENT MATERIEL

Tableau 6 :

environnement matériel

|

Ressources

|

quantités

|

composants

|

caractéristiques

|

commentaires

|

|

Ordinateur

|

01

|

Processor:

|

Pentium(R) Dual-Core CPU T4200 @ 2.00GHz (2 CPUs), ~2.0GHz

|

|

|

System Manufacture

|

Acer Aspire 5738

|

|

Memory:

|

4096MB RAM

|

|

|

Carte graphique

|

NVIDIA GeForce G 105M

|

|

Affichage

|

1366 x 768 (32 bit) (60Hz)

|

|

Mémoire vidéo totale

|

2294 MB

|

|

Mémoire dédiée

|

512 MB

|

|

Disque dur

|

320GB

|

|

Lecteur DVD, Blu-ray Disc

Graveur DVD

|

HL-DT-ST DVDRAM GT20N

|

|

Disqueamovible

|

01

|

Clé USB

|

KINGSTON 8 GB

|

Pour les divers sauvegardes

|

|

01

|

Disquedur extern

|

80 GB

|

Pour les divers sauvegardes

|

|

01

|

DVD

|

30 DVD-RV

|

|

|

Bureautique

|

04

|

Rames de papier

|

Format A4 et A3

|

Pour impression du rapport de stage

|

|

1/2

|

Boite de stylo à bille

|

BIC

|

Pour rédaction

|

|

1/2

|

Boite de crayon couleur

|

|

Dessin des interfaces

|

|

01

|

Boite de dessin de matériel technique

|

|

Graphe et interface

|

|

01

|

Calculatrice

|

CASHO

|

|

|

Imprimante

|

01

|

|

HP

|

Pour impression et photocopie

|

2. ENVIRONNEMENT LOGICIEL

Tableau 7:

environnement logiciel

|

Ressources

|

Type

|

Version

|

Commentaire

|

|

Windows 8

|

Système d'exploitation

|

Windows 8 Consumer Preview 64-bit

|

Version d'évaluation

|

|

MS-Office

|

Outil bureautique

|

2010

|

Version complète

|

|

Adobe Photoshop

|

Traitement d'image

|

CS5

|

Version complète

|

|

Avast ! antivirus

|

Antivirus

|

7.0.1456

|

Free

|

|

Outil capture d'écran

|

Capture d'écran

|

|

Utilitaire Windows 8

|

|

Paint

|

Outil de dessin

|

|

Utilitaire Windows 8

|

|

Win `design

|

Outil de modélisation

|

7.0.0.0

|

|

|

Adobe Reader

|

Traitement de texte

|

9.0.0

|

Version gratuite

|

|

Pense-bête

|

Calepin

|

|

Utilitaire Windows 8

|

|

MS-SQL serveur 2008

|

Gestionnaire de base de données

|

en_sql_server_2008x86 et x64

|

Version entreprise

|

|

MS-Visual studio 2010

|

Environnement de devellopement

|

Version 10.0.303191

|

Version Premium

|

3. DESCRIPTION DE QUELQUE ELEMENTS DE

L'ENVIRONNEMENT LOGICIEL

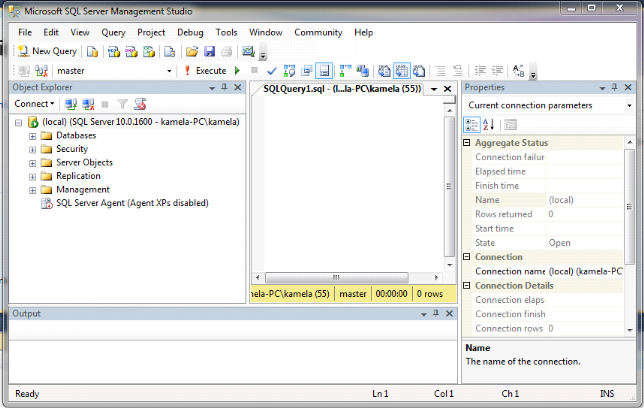

a. MS-SQL SERVEUR

2008

SQL-SERVER 2008 est le gestionnnaire de base de

données crée par Microsoft. Il est conposé des services

suivant :

Moteur de base de données

Le moteur de base de données est un service

central qui permet de stocker, traiter et sécuriser les données.

Il fournit des accès contrôlés et des traitements de

transactions rapides pour répondre aux besoins des applications les plus

gourmandes en données utilisées au sein des entreprises. Il offre

également les fonctions nécessaires pour faire face à des

besoins de haute disponibilité.

Analysis Services - Données multidimensionnelles

Analysis Services prend en charge OLAP en permettant de

concevoir, créer et gérer des structures multidimensionnelles qui

contiennent des données agrégées à partir d'autres

sources de données, telles que des bases de données

relationnelles.

Analysis Services - Exploration de données

Analysis Services permet de concevoir, créer et

visualiser des modèles d'exploration de données. Ces

modèles d'exploration de données peuvent être construits

à partir d'autres sources de données au moyen d'un large

éventail d'algorithmes standard d'exploration de données.

Il existe encore plusieurs autres services de MS-SQLSERVER

2008 tel que « Intégration Service »,

« Réplication », « Reporting

Services », « SQL Server Broker ».

Page de connection de MS-SQL

SERVEUR 2008

Il existe 02 (deux) principaux types

d'autentifier :Windows autentification et sql autentification

Figure 24 : Windows authentification SQL SERVER

2008

Page d'acceuil de MS-SQL SERVEUR 2008

On peut remarquer ici la présence des services

surcité tel que « Databases » ,

« Réplication » ...

Figure 25 : Page d'accueil

de MS-SQL SERVEUR 2008

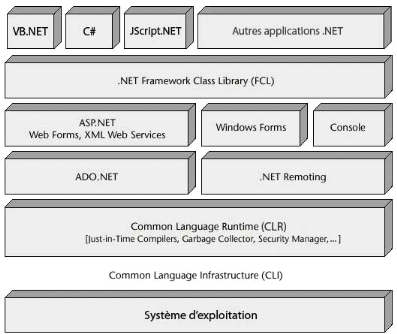

b. MS-VISUAL STUDIO 2010

ET LE FRAMEWOORK 4.0

Visual Studio est une suite d'outils de développement

à base de composants et d'autres technologies pour la création

d'applications puissantes et hautes performances. De plus, Visual Studio

est optimisé pour la conception, le développement et le

déploiement de solutions d'entreprise en équipe.

La plate-forme .NET Framework

Elle comporte plusieurs couches les unes abstraites, les

autres en code exécutable :

Figure 26 : Tableau

10 : La plate-forme .NET Framework

Page d'acceuil de MS-VISUAL STUDIO 2010

Figure 27 : Page

d'accueil de MS-VISUAL STUDIO 2010

II. CHOIX DU

LANGAGE : C#

Le C# est un langage récent apparu en 2001, il est

principalement inspiré par le Java (1995) mais aussi par le C++. Ce

langage dont le nom se prononce « C-Sharp » a été

créé par Microsoft a été normalisé par

l'ECMA l'année de sa sortie (puis par l'ISO deux ans plus tard). Il y a

eu trois version du C# implémentant toujours quelques

fonctionnalités supplémentaires. Le C# étant un produit du

Framework .NET leurs évolutions sont très liées. Le C# 2.0

est sorti avec le Framework 2.0, le C#3.0 lui bien qu'utilisable sur le

framework2.0 arrive nativement et prend vraiment tout son intérêt

dans le Framework 3.5 avec le LINQ. Pour utiliser la syntaxe du C#3.0 il faut

utiliser le compilateur adapté dans un environnement cible 2.0 ou

supérieur. Ce compilateur est notamment disponible et

implémenté avec Visual Studio 2010.

III. LES RESULTATS ET COMMENTAIRES

1. FREGMENT DE CODE

a. CONNECTION A LA BASE DE

DONNEE

C'est le script de connection a la base de donnée

constStringSqlconnexionString = "Server=(local);

Database=gestion; User ID=gestion; Password=gestion;";

b. CHARGER DATA

GRILLE

Cette procedure permet de charger les information disponible

dans la vue « articlecatégoie » dans l'ojet

« data grille »

privatevoidactualiser_grille()

{

Stringstrsql = "SELECT * from articlecategorie";

try

{

SqlConnectionconnexionstring =

newSqlConnection(SqlconnexionString);

SqlCommandcmd = newSqlCommand(strsql, connexionstring);

SqlDataAdapterTClasse = newSqlDataAdapter(cmd);

DataSetdsclasse = newDataSet();

TClasse.Fill(dsclasse, "articlecategorie");

this.dgViewArt.DataSource = dsclasse.Tables[0];

}

catch (SqlExceptionSQLExc)

{

MessageBox.Show(SQLExc.Message, "SQL Exception Error",

MessageBoxButtons.OK, MessageBoxIcon.Error);

}

}

c. CRYPTAGE

MD5

Ici il sagit de la classe qui gere le de cryptage :

MD5

publicclassCryptageMd5

{

// Hash an input string and return the hash as

// a 32 character hexadecimal string.

publicstring getMd5Hash(string input)

{

// Create a new instance of the MD5CryptoServiceProvider

object.

MD5 md5Hasher = MD5.Create();

// Convert the input string to a byte array and compute the

hash.

byte[] data =

md5Hasher.ComputeHash(Encoding.Default.GetBytes(input));

// Create a new Stringbuilder to collect the bytes

// and create a string.

StringBuildersBuilder = newStringBuilder();

// Loop through each byte of the hashed data

// and format each one as a hexadecimal string.

for (int i = 0; i <data.Length; i++)

{

sBuilder.Append(data[i].ToString("x2"));

}

// Return the hexadecimal string.

returnsBuilder.ToString();

}

}

d. TEST

En ce qui concerne les tests mous avons effectué 02

(deux) catégories de test : le teste alpha (test unitaire) lors du

développement de chaque module et le test beta (teste de fonctionnement)

à la fin du développement de l'application.

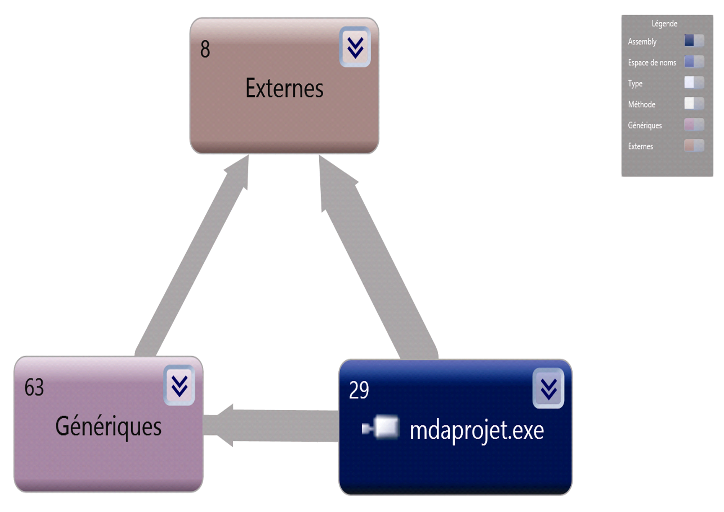

2. PRESENTATION DES DEPENDANCES DES

ASSEMBLYS

Figure 28:

dépendance des assemblys

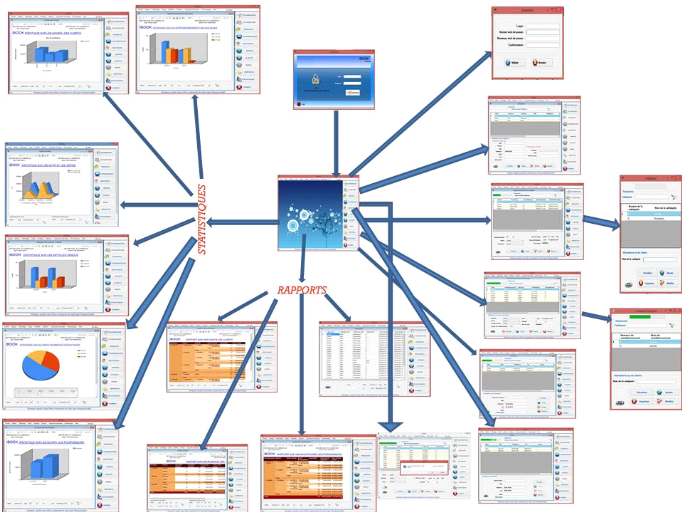

3. CONCEPTION DE LA

COUCHE PRESENTATION

Figure 29 :

ordonnancement et hiérarchie des fenêtres

4. Figure 30 : espace de nom

d'IBOOK

INTERDEPENDANCE DES DIFFERENTS NAMESPACES

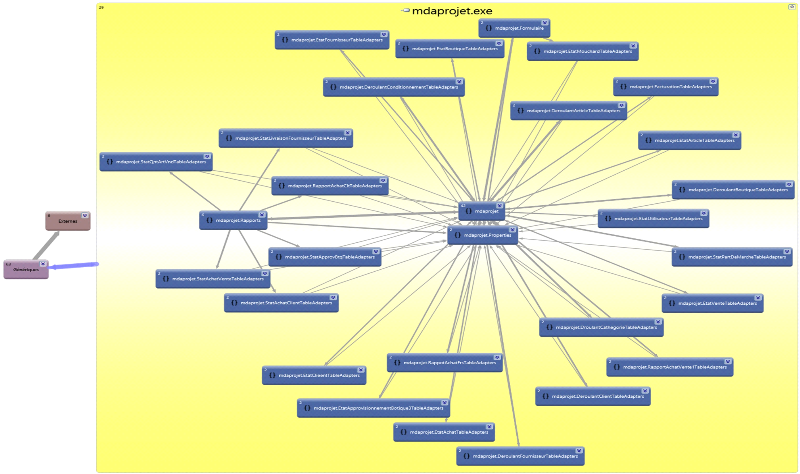

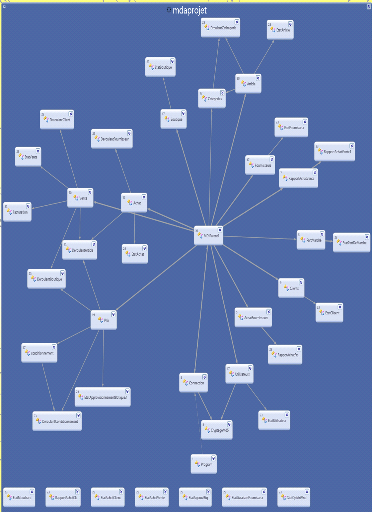

5. INTERDEPANDANCE DES CLASSES DANS

L'ESPACE DE NOM <<MDAPROJET>>

Figure 31 : ensemble

des classes d'IBOOK

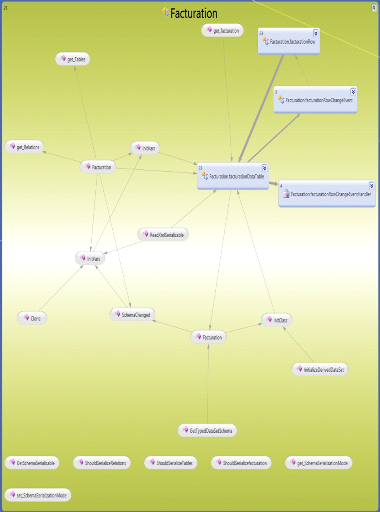

6. PRESENTATION DE LA CLASSE

<<FACTURATION>>

Figure 32 : class

<<facturation>>

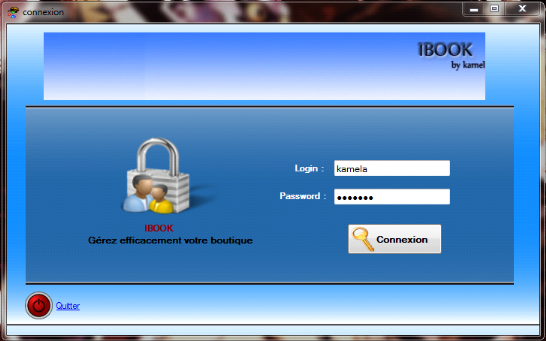

Partie IV : Guide de

l'utilisateur

RESUME

Le guide de l'utilisateur est le document indispensable pour

les futurs exploitants du système. Il a pour rôle de

décrire le fonctionnement de l'application dans ses moindres

détails allant du déploiement jusqu'à l'utilisation. Il

sera donc question ici pour nous de produire un guide d'installation

détaillé et enfin une aide à l'utilisation. Cette section

comprendra 2(deux) parties :

i. Guide d'installation

ii. Aide à l'utilisateur

I. GUIDE

D'INSTALLATION DETAILLE

Pour le déploiement de l'application on aura besoin de

plusieurs composantes :

· Dot net Framework 4.0 profiler client

· SQL server 2008

· WindowsInstaller4_5

· IBOOK

· La suite Office

· Adobe Reader

Pour un bon fonctionnement de l'application il installer les

composants dans cet ordre

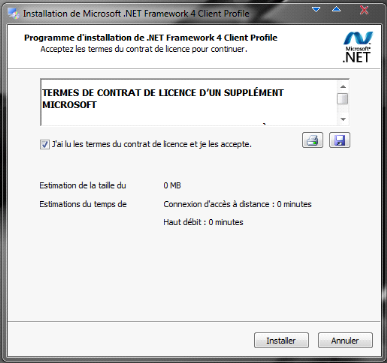

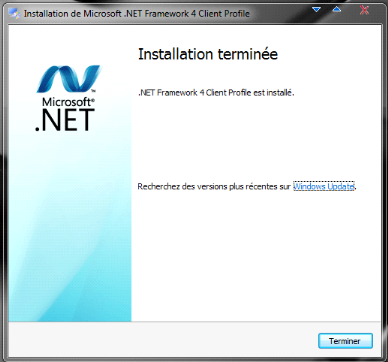

1. INSTALLATION DOT

NET FRAMEWORK DE MICROSOFT

Après lancer l'installeur du Dot net

Framework 4.0 profiler client on a cet écran qui s'affiche

Il s'agit du contrat de licence il faut cliquer sur installer

pour installer le produit

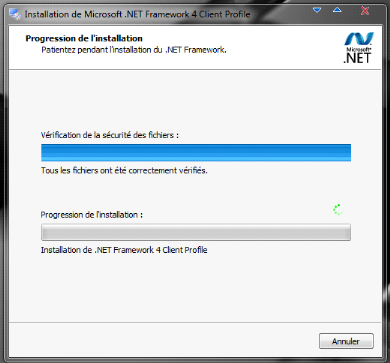

Ensuite on a l'écran suivant

Il s'agit de l'installation proprement dit du Framework. A la

fin de l'installation s'il s'est déroulé avec succès on

aura l'écran suivant

2. INSTALLATION DE

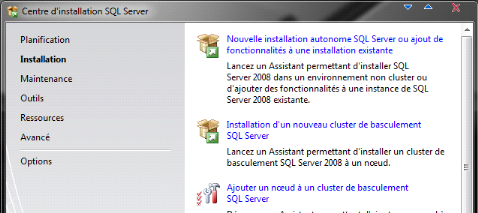

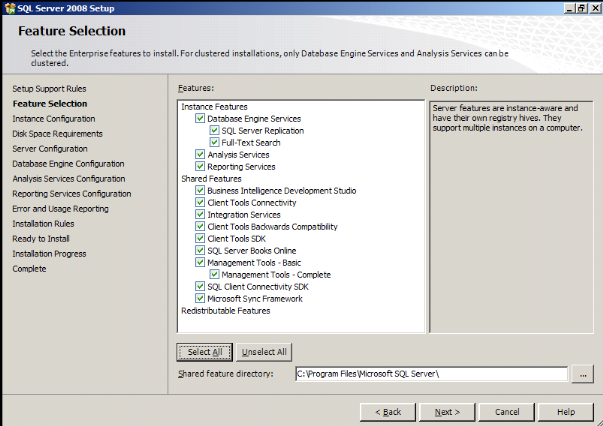

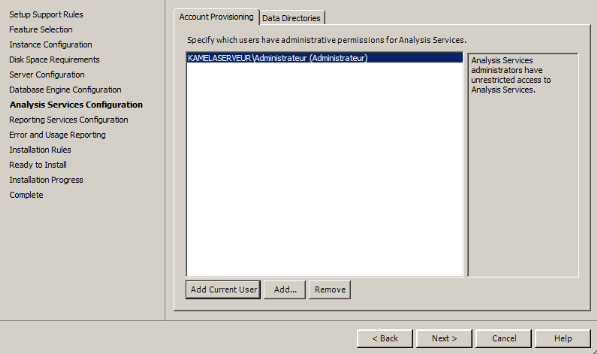

MS-SQL SERVEUR 2008

Après avoir lancé le setup de SQL serveur 2008

on a cet écran qui s'affiche

Après s'être rendu a l'onglet

« installation » on clique sur le lien « Nouvelle

installation autonome SQL Serveur ou ajout de fonctionnalité a une

instance existante ». Juste après ce clique le page suivante

s'ouvre

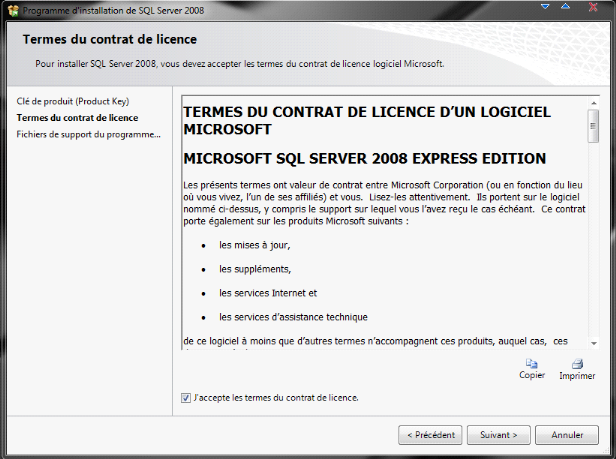

Il s'agit de la page contenant le contrat de licence.

Après une brève lecture de ce dernier il faut cliquer sur le

bouton « suivant »

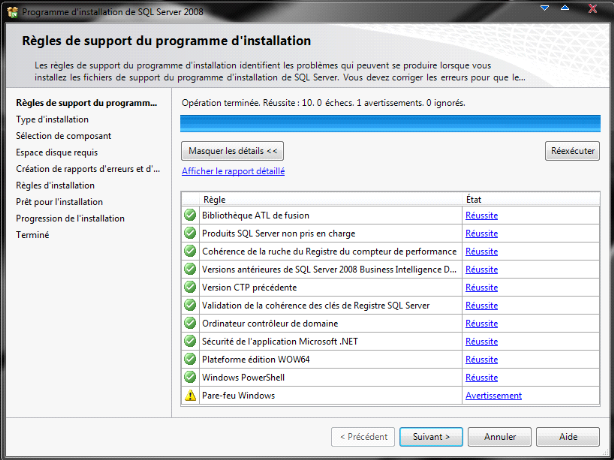

Par la suite le système génère un rapport

sur l'état actuel des composants requis et affiche une annotation

Pour aller à la fenêtre suivante on clique sur

« suivant »

Dans cette fenêtre on a le choix des services à

installer. Pour notre on prendra tous les services pour éviter certains

disfonctionnements non gérer

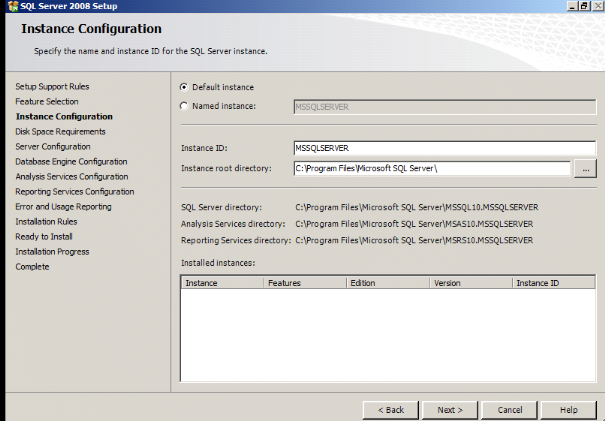

Cette fenêtre les instances à

installer ici nous avons choisi l'instance par défaut qui est

MSSQLSERVER

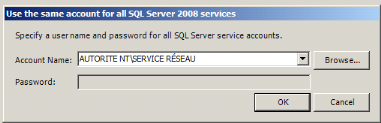

Pour cette fenêtre on a le choix entre 02

autorités on choisit l'autorité réseau

Après valider sur « ok » on

revalide encore la fenêtre qui suit

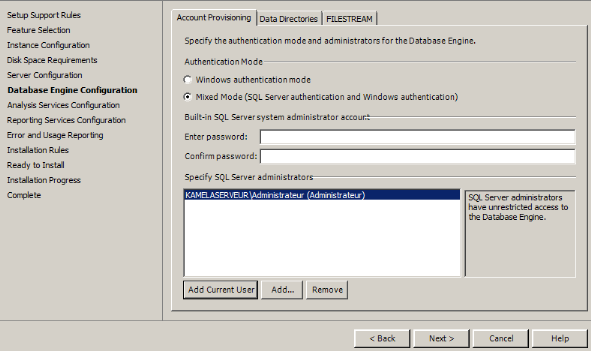

La fenêtre ci-dessous deux types

d'authentifications et le choix de l'utilisateur. Dans notre cas nous allons

prendre l'authentification mixte et spécifier un mot de passe complexe

exemple « azerty&é123 ». Pour l'utilisateur nous

avons le choix entre l'utilisateur courant celui qui installe le serveur et un

autre utilisateur enfin on clique sur le bouton « Next »

Dans la page suivante on ajoute tout simplement un

utilisateur

Dans la page qui suit, on choisit le mode de configuration

par défaut du REPORTING SERVICES.

Par la suite après avoir consulté les

informations qui seront installées pour une dernière fois on

clique sur « installer » et a barre d'installation se met

aussitôt à charger

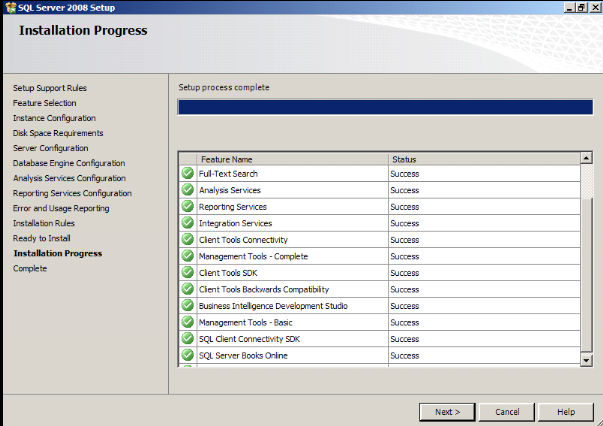

Cette fenêtre présente tous les composants

installés

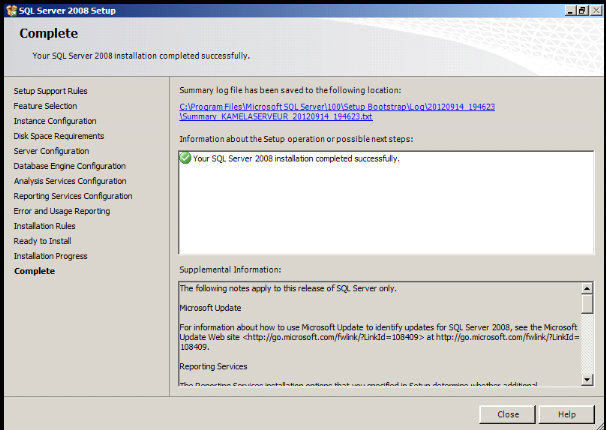

Installation effectuée avec succès

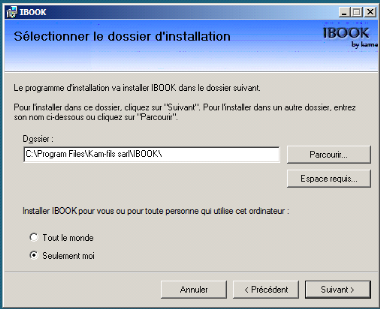

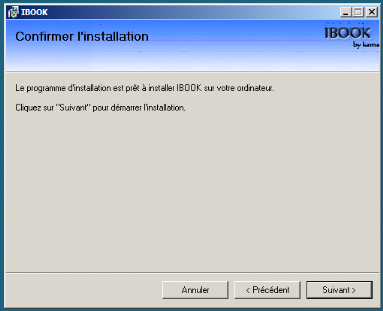

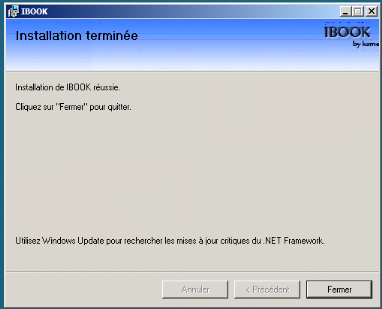

3. INSTALLATION

D'IBOOK

Remarque : l'installation de WindowsInstaller4_5 se fait

en même temps que celui d'IBOOK du fait que les 02 modules ont

été intégrer lors la création d'IBOOK

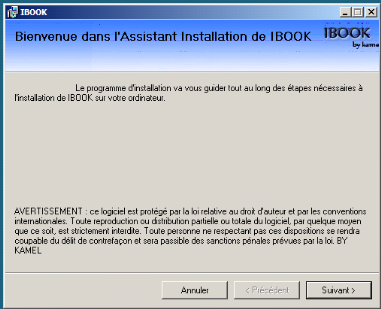

Après avoir lancé le setup d'IBOOK on a cette

première fenêtre qui apparait

Il s'agit de la page de bienvenue contenant un certain nombre